يوم جيد. اليوم أقدم لكم بعض النصائح الصغيرة ، سنرى المنافذ المفتوحة التي لدينا. للقيام بذلك ، سوف نستخدم NMap حتى نبدأ في تثبيته.

En ديبيان / أوبونتو:

# apt-get install nmap

ثم لرؤية المنافذ المفتوحة على جهاز الكمبيوتر الخاص بك. (في الأسواق المحلية)

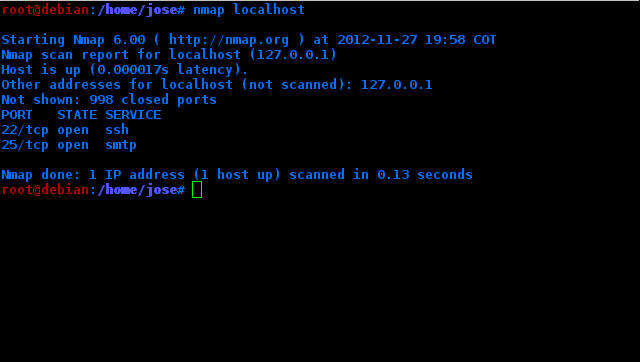

#nmap localhost

هذه هي المنافذ المفتوحة محليًا ، أي أنها لا تنتقل بالضرورة إلى الإنترنت. في حالتي ، 22 مفتوحًا لـ ssh و 25 لـ smtp.

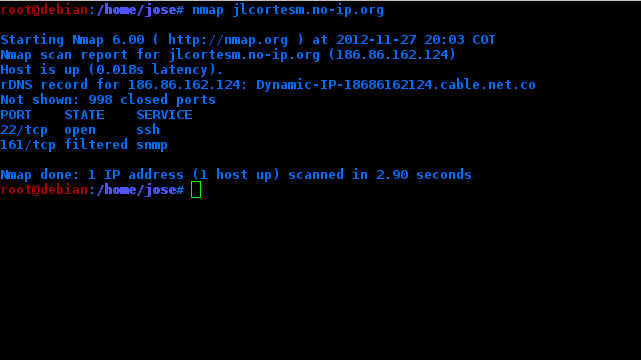

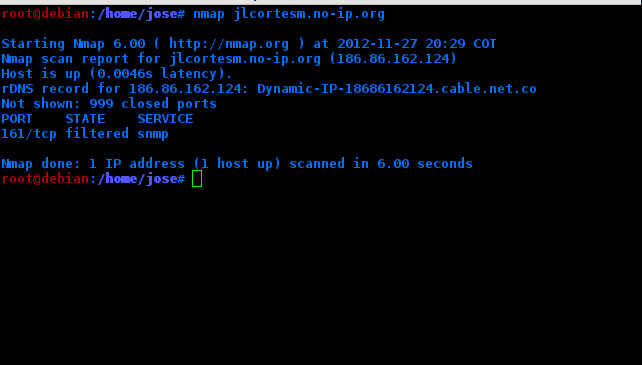

لرؤية المنافذ المفتوحة على جهاز الكمبيوتر الخاص بي ولكن على الإنترنت أفعل نفس nmap ولكن مع عنوان IP الخاص بي

في حالتي ، يبدو أن المضيف قيد التشغيل ولكنه لا يرى أي منفذ مفتوح (يقوم بمسح 1000 فقط). هذا لأنه على الرغم من أن المنفذ مفتوح على جهاز الكمبيوتر الخاص بي ، إلا أن جهاز التوجيه يقوم بترشيحه.

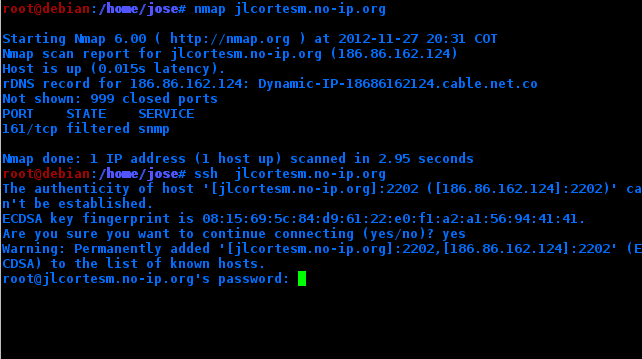

ولكن إذا فتحت المنفذ المعني على جهاز التوجيه ...

تشكل حقيقة أنه يمكنهم رؤية المنافذ المفتوحة على جهاز الكمبيوتر الخاص بي بعض المخاطر على جهازي. لذلك سأقوم بتأمين خادم ssh الخاص بي قليلاً. لهذا سأقوم بتغيير المنفذ الافتراضي (22) لأي منفذ آخر ...

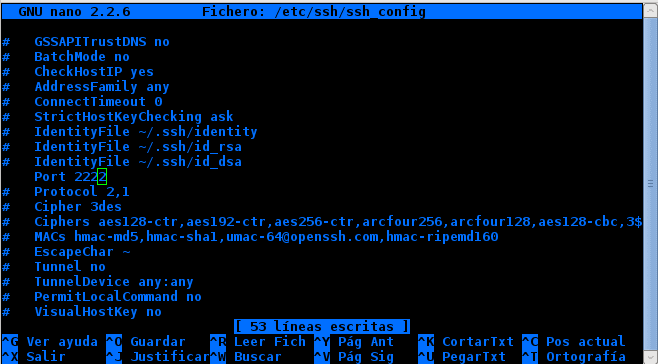

أذهب كجذر إلى الملف / etc / ssh_config:

# nano /etc/ssh/ssh_config

دعنا نذهب حيث يقول # port 22 .. نحذف الـ # ونغير المنفذ للذي نريد ..

في حالتي سأستخدم 2222

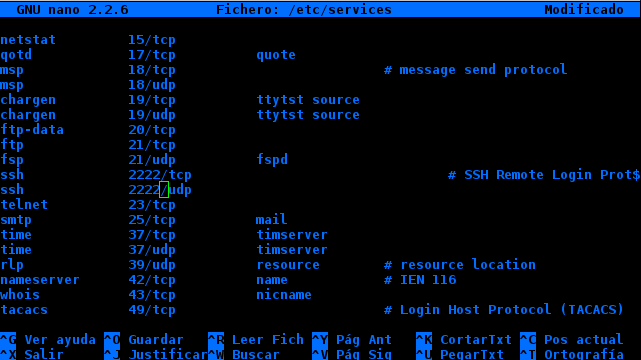

نفعل الشيء نفسه عندما نبحث عن كلمة "منفذ" في الملف / الخ / سه / sshd_config تغييره إلى نفس المنفذ الذي سنستخدمه. الآن نقوم بالتحرير / الخ / خدمات

نحن نبحث عن سه وقمنا بتغيير المنفذين للمنفذين اللذين قمنا بتغييرهما من قبل.

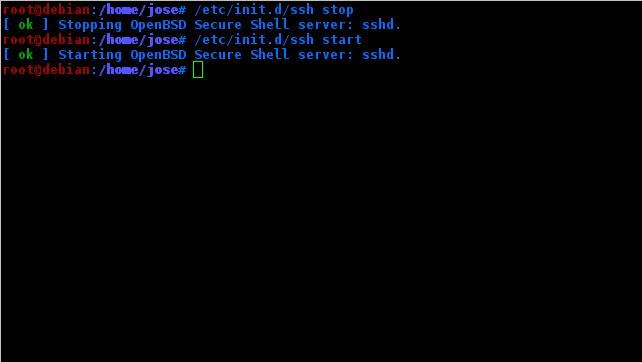

الآن نقوم بإعادة الخدمة.

ونحن نفعل NMAP مرة أخرى.

كما ترى. لا شيء يتعلق بميناءنا و / أو خدمة ssh.

لكن هل يعمل ssh؟

بالطبع.

المهم هو أنه إذا كنت ستدخل من جهاز كمبيوتر آخر ، فمن الواضح أنه يجب عليك الإشارة إلى المنفذ الذي تستخدمه.

ssh -p 2222 IP (فمثلا)

حتى تتمكن من تغيير منافذ أي خدمات أخرى.

في صحتك.!

شكرا على النصيحة ، مثيرة للاهتمام.

وباللغة الاسبانية؟ ها ها ها ها ها ها ها

هذا علم ، لقد جربته ولم يعد متصلًا بالإنترنت ، هاها ، ساعدني أحد الأصدقاء في حله بعد قراءة المقال في حضنه ، لقد أحب ذلك كثيرًا وهو يقوم بتثبيت أوبونتو على جهاز الكمبيوتر المحمول الخاص به ، قبل ذلك أخبرني أنه لم يكن له.

تحياتي

هاها لا أعرف ما الخطأ الذي أخطأت به .. لكني أضعه صريحًا قدر الإمكان. لكن إذا أردت يمكنني عمل فيديو لك. 🙂

Naaaaah ، أنا محرومة من الشبكات واللغة الإنجليزية ، كنت أرغب في التعلم منذ فترة طويلة ولم أجد بالفعل مدربًا لديه الصبر بالنسبة لي ، تخيل.

علم رجلاً يبلغ من العمر 40 عامًا وكأنه في العاشرة من عمره ، هاهاهاها

هاها لا شيء .. مع جلسة Hangout أو شيء من هذا القبيل .. متأكد من أنك تفهمني.

مرحبًا بك في جلسة Hangout !!

^^

مواطنه ، مساهمة ممتازة.

أجرؤ على إطلاق هذا التحدي لمعرفة ما إذا كان المنفذ 2222 oO لا يظهر

تشغيل: sudo nmap -v -sS -A -p 1-65535 localhost

ملاحظة: سيكون الفحص بطيئًا ... أقوم بإضافة الخيار "-v" حتى لا تشعر بالملل من مشاهدة الجهاز وهو يفعل أي شيء.

واضح إذا .. لكنني أتحدث عن الفحص العادي. يحتوي nmap على العديد من الخيارات والميزات ، ومعرفة كيفية استخدامه. لا يهرب منه أي ميناء.

إلى جانب ذلك ، هناك دائمًا طريقة .. خاصة في لينكس ، لا يوجد شيء آمن تمامًا .. إنها مجرد نصيحة صغيرة: p

لم يكن نيتي التقليل من تكتيك الحجب ولكن أمر nmap الذي أتركه عندما لا يتذكر المرء المنفذ الذي تم اختياره كبديل افتراضي جيد (من الصعب تذكر ips والمنافذ ...). في حالتي ، اضطررت إلى الاتصال عن بُعد عبر VNC بأجهزة الكمبيوتر التي لا يكون منفذها هو 5900 أو 5901 النموذجي ؛ سيخبرني الفحص العادي أنه لا يوجد منفذ استماع لـ vnc فما الحل؟ الإجابة: استخدم nmap وأجبره على الاستعلام عن جميع المنافذ. 😉

بالتأكيد ، لم أشعر بالإهانة بعيدًا عن ذلك ، فنحن نعلم أن كل شيء ليس آمنًا تمامًا. لا يوجد سوى مستويات الأمان. ودائما هناك شيء ما وراء ... هناك دائما شيء ينتهك الأمن. إنها مساهمة جيدة ، يمكنك القيام ببعض البرامج التعليمية حول nmap. 🙂 تحياتي.

تكملة مثالية للمنشور السابق. لا أعرف ما إذا كنت قد فعلت ذلك عن قصد ، لكن اتضح أنه رائع. 🙂

هذا مجرد أمان للغموض ، للأسف مع الخيار -v من nmap ، يمكنك تحديد أن المنفذ الذي تضعه يتوافق مع nmap. لمحاولة حماية نفسك من nmap ، عليك استخدام قواعد iptables ، والتي لا يمكنها حماية الفحص تمامًا أيضًا. لكن مهلا ، إنه يعمل ضد اختراق المبتدئين ...

مرحبًا ، سؤال ، لا أفهم لماذا لا يقوم nmap بإزالة المنفذ بعد تغييره ، هل يجلب نطاق منفذ للمسح افتراضيًا؟

نعم ، يقوم nmap افتراضيًا بمسح 1000 منفذ.إذا عرفنا كيفية التعامل معه ، فهذا لا يكفي لحماية ssh أو أي خدمة أخرى من براثن nmap. سيكون الأفضل هو fail2ban و psad.

تضمين التغريدة

اسمح لي بإجراء بعض التصحيحات حول ما نشرته ، فأنا أقوم بتصحيح بعض الأجزاء:

1.

"هذه هي المنافذ المفتوحة محليًا ، أي أنها لا تنتقل بالضرورة إلى الإنترنت. في حالتي ، يكون رقم 22 مفتوحًا لـ ssh و 25 لـ smtp."

الأمر ليس كذلك. هذه هي المنافذ المفتوحة على المضيف والتي ستقوم بمسحها ضوئيًا ضمن نطاق أول 1024 منفذًا ، وهو النطاق الذي يفحصه NMAP افتراضيًا.

"هذه هي المنافذ المفتوحة محليًا ، أي أنها لا تذهب بالضرورة إلى الإنترنت .."

يجب أن توضح أن الطريقة الوحيدة لعدم "الخروج" إلى الشبكة هي أن تكون جهازك متصلًا بشبكة سباحة (NAT بحكم التعريف هو بدوره جدار حماية بدائي) وطالما أن المنافذ غير مفتوحة على الجهاز التي تجعل NAT (عادةً جهاز التوجيه) وتعيد توجيه (إعادة توجيه) تلك المنافذ المفتوحة إلى جهازك.

بالطبع ، إذا كان الجهاز متصلاً بشكل مباشر بالمودم فإنه يتعرض للشبكة.

إلى الأمر المنشور بواسطةtaregon ، وهو الأمر الصحيح لمسح جميع منافذ الجهاز والنقر فوقها ، يمكنك إضافة -sV ، من بين خيارات أخرى ، حتى يحاول nmap اكتشاف الخدمة التي يتم تشغيلها على كل منفذ: sudo nmap - v -sS -sV -A -p 1-65535 localhost

على سبيل المثال:

بدء Nmap 6.25 ( http://nmap.org ) في 2012-12-06 13:39 ART

تقرير فحص Nmap لـ localhost.localdomain (127.0.0.1)

المضيف أعلى (زمن الوصول 0.00021s).

غير معروض: 999 منفذًا مغلقًا

إصدار خدمة دولة الميناء

631 / tcp open ipp CUPS 1.6 تحديث

2222 / tcp open ssh OpenSSH 6.1 (البروتوكول 2.0)

2.

«تشكل حقيقة أنهم يستطيعون معرفة المنافذ المفتوحة على جهاز الكمبيوتر الخاص بي بعض المخاطر على جهازي. لذلك سأقوم بتأمين خادم ssh الخاص بي قليلاً. لهذا سأقوم بتغيير المنفذ الافتراضي (22) لأي منفذ آخر ...

أذهب كجذر إلى ملف / etc / ssh_config:

# nano / etc / ssh / ssh_config

نذهب حيث تقول # المنفذ 22 .. نحذف # ونغير المنفذ للمنفذ الذي نريد .. »

لا! شيء واحد لا علاقة له مع الآخر!

يتعامل / etc / ssh / ssh_config مع خيارات العميل فقط ، لذا سيكون المنفذ الذي قمت بتعيينه هناك هو المنفذ الذي يستخدمه عميل ssh افتراضيًا للاتصال بخوادم ssh بدلاً من المنفذ 22.

ما عليك سوى تغيير منفذ الاستماع الذي تبحث عنه عن طريق تغيير الخيار المذكور في ملف / etc / ssh / sshd_config.

أخيرًا ، باستخدام أداة الويب هذه ، يمكننا اختبار المنافذ المفتوحة أو غير المفتوحة على أجهزتنا ، والمنافذ المخفية ، والتحقق من تعطيل صدى ping ، وبعض الأشياء الأخرى: https://www.grc.com/x/ne.dll?bh0bkyd2

تحية.

مراجعة جيدة جدا. أحببت شكرا 😀

برنامج تعليمي رائع لـ NMAP

🙂 تحياتي !!!

الزملاء ، هل يعرف أحد كيف يمكنني أن أعرف المنافذ المفتوحة لشخص آخر ؟؟؟ من جهاز الكمبيوتر الخاص بي ؟؟؟

استخدم الأمر: nmap XXXX

حيث أن x هي عنوان IP لجهاز الكمبيوتر للمسح الضوئي

مرحبا ، أولا وقبل كل شيء شكرا للمشاركة.

لدي مشكلة ، آمل أن تتمكن من مساعدتي: عند إجراء nmap باستخدام IP الخاص بي من نفس الجهاز ، فهذا يشير إلى أن المنفذ 3306 مفتوح ومع netstat أرى أن المنفذ يستمع ؛ ومع ذلك ، عند إجراء مسح باستخدام nmap من كمبيوتر آخر ، لا يشير ذلك إلى فتح المنفذ 3306.

كما أنني قمت بالفعل بتغيير عنوان bin إلى 0.0.0.0

أحاول توصيل تطبيق جافا بقاعدة بيانات على خادم LAMP ويعمل التطبيق لأنني قدمت بالفعل استعلامات على جهاز كمبيوتر آخر حيث قمت بإعداد خادم wamp للاختبار وكل شيء على ما يرام.

أيه أفكار؟ أنا لا أعرف ماذا أفعل