قبل أيام قليلة ، اندلعت الأخبار أن السائقين لرقائق Broadcom اللاسلكية تم الكشف عن أربع نقاط ضعفأن أنها تسمح بتنفيذ الهجمات عن بعد على الأجهزة التي تحتوي على هذه الرقائق.

في أبسط الحالات ، يمكن استخدام الثغرات الأمنية لرفض الخدمة التحكم عن بعد، لكن السيناريوهات التي يمكن أن تتطور فيها الثغرات لم يتم استبعادها تسمح لمهاجم غير مصادق بتشغيل التعليمات البرمجية الخاصة بك بامتيازات نواة Linux عن طريق إرسال حزم معدة خصيصًا.

تم تحديد هذه المشكلات أثناء الهندسة العكسية للبرامج الثابتة من Broadcom ، حيث تُستخدم الرقائق المعرضة للضعف على نطاق واسع في أجهزة الكمبيوتر المحمولة والهواتف الذكية وأجهزة المستهلك المختلفة ، من SmartTV إلى أجهزة إنترنت الأشياء.

على وجه الخصوص ، تُستخدم رقائق Broadcom في الهواتف الذكية لمصنعين مثل Apple و Samsumg و Huawei.

خاصة تم إخطار Broadcom بالثغرات الأمنية في سبتمبر 2018 ، لكن الأمر استغرق حوالي 7 أشهر (بمعنى آخر ، في هذا الشهر فقط) إطلاق التصحيحات بالتنسيق مع الشركات المصنعة للمعدات.

ما هي نقاط الضعف المكتشفة؟

اثنين من نقاط الضعف تؤثر على البرامج الثابتة الداخلية ويحتمل السماح بتنفيذ التعليمات البرمجية في بيئة نظام التشغيل المستخدمة في رقائق من Broadcom.

كما يسمح لك بمهاجمة بيئات غير Linux (على سبيل المثال ، تم تأكيد إمكانية هجوم على أجهزة Apple CVE-2019-8564)).

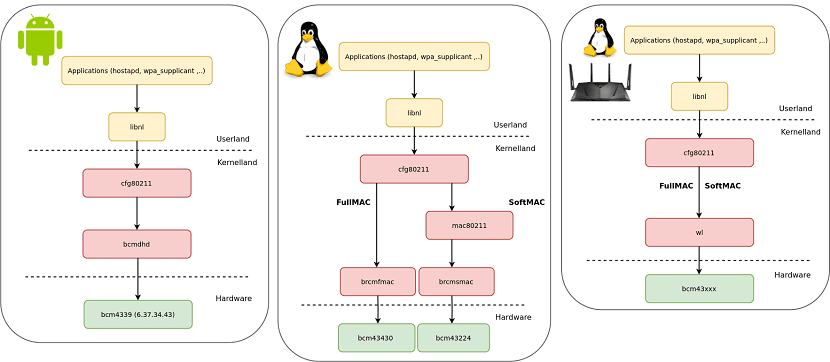

من المهم هنا التأكيد على أن بعض شرائح Broadcom Wi-Fi هي معالج متخصص (ARM Cortex R4 أو M3) ، والذي سيعمل على تشابه نظام التشغيل لديك من تطبيقات مكدس 802.11 اللاسلكي (FullMAC).

في الرقائق المذكورة ، توفر وحدة التحكم تفاعل النظام المضيف مع البرامج الثابتة للرقاقة واي فاي.

في وصف الهجوم:

للحصول على تحكم كامل في النظام الرئيسي بعد اختراق FullMAC ، يُقترح استخدام نقاط ضعف إضافية أو وصول كامل إلى ذاكرة النظام على بعض الرقائق.

في شرائح SoftMAC ، يتم تنفيذ مكدس 802.11 اللاسلكي على جانب وحدة التحكم ويتم تشغيله بواسطة وحدة المعالجة المركزية للنظام.

في وحدات التحكم ، تظهر نقاط الضعف في كل من محرك الملكية الخاص بشركة wl (SoftMAC و FullMAC) كما في brcmfmac المفتوح (FullMAC).

في برنامج التشغيل wl ، يتم اكتشاف فائضين في المخزن المؤقت ، يتم استغلالهما عندما ترسل نقطة الوصول رسائل EAPOL مصممة خصيصًا أثناء عملية تفاوض الاتصال (يمكن تنفيذ هجوم عن طريق الاتصال بنقطة وصول ضارة).

في حالة وجود شريحة مع SoftMAC ، تؤدي الثغرات الأمنية إلى حل وسط في نواة النظام ، وفي حالة FullMAC ، يمكن تشغيل الكود على جانب البرنامج الثابت.

في brcmfmac ، يوجد تجاوز سعة المخزن المؤقت والتحقق من الأخطاء للإطارات المعالجة ، والتي يتم استغلالها عن طريق إرسال إطارات التحكم. في Linux kernel ، تم إصلاح المشاكل في برنامج تشغيل brcmfmac في فبراير.

نقاط الضعف المحددة

نقاط الضعف الأربعة التي تم الكشف عنها منذ سبتمبر من العام الماضي ، تم فهرستها بالفعل في مكافحة التطرف العنيف التالية.

CVE-2019-9503

السلوك غير الصحيح لبرنامج تشغيل brcmfmac عند معالجة إطارات التحكم المستخدمة للتفاعل مع البرامج الثابتة.

إذا جاء إطار حدث به برنامج ثابت من مصدر خارجي ، فإن وحدة التحكم تتجاهله ، ولكن إذا تم استقبال الحدث من خلال ناقل داخلي ، فسيتم تجاهل الإطار.

المشكلة هي ذلك يتم نقل الأحداث من الأجهزة التي تستخدم USB عبر الناقل الداخلي ، مما يسمح للمهاجمين بنقل البرامج الثابتة بنجاح الذي يتحكم في الإطارات في حالة استخدام محولات USB اللاسلكية ؛

CVE-2019-9500

عندما تقوم بتنشيط الوظيفة "الاستيقاظ على شبكة محلية لاسلكية" ، قد يتسبب في حدوث تجاوز في وحدة تحكم brcmfmac (وظيفة brcmf_wowl_nd_results) ترسل إطار تحكم معدل بشكل خاص.

هذا الضعف يمكن استخدامها لتنظيم تنفيذ التعليمات البرمجية على المضيف بعد مشاركة الشريحة أو معًا.

CVE-2019-9501

تجاوز سعة المخزن المؤقت في برنامج تشغيل wl (وظيفة wlc_wpa_sup_eapol) ، والذي يحدث أثناء معالجة الرسالة ، حيث يتجاوز محتوى حقل معلومات الشركة المصنعة 32 بايت.

CVE-2019-9502

تجاوز سعة المخزن المؤقت في برنامج تشغيل wl (وظيفة wlc_wpa_plumb_gtk) ، والذي يحدث أثناء معالجة الرسالة ، حيث يتجاوز محتوى حقل معلومات الشركة المصنعة 164 بايت.

مصدر: https://blog.quarkslab.com