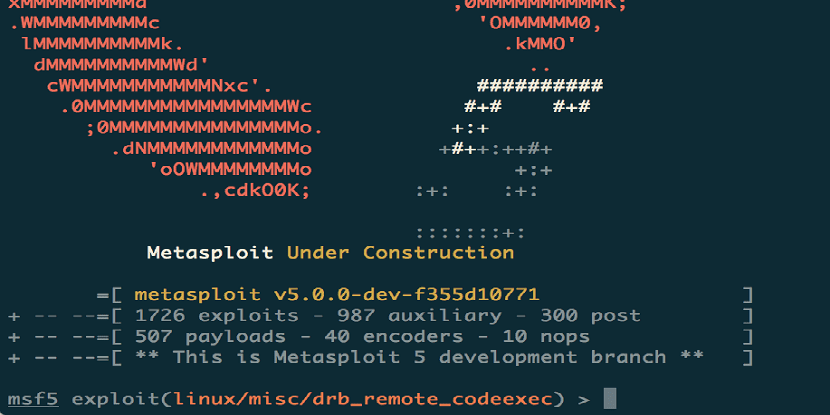

بعد ثماني سنوات لتشكيل آخر فرع مهم ، إطلاق منصة تحليل الضعف ، Metasploit Framework في أحدث إصدار له 5.0.

حاليا، تتضمن حزمة Metasploit Framework 3795 وحدة مع تنفيذ طرق هجوم واستغلال مختلفة.

يحتفظ المشروع أيضًا بقاعدة معلومات تحتوي على حوالي 136710 نقطة ضعف. تمت كتابة رمز Metasploit بلغة Ruby وتوزيعه بموجب ترخيص BSD. يمكن تطوير الوحدات في Ruby و Python و Go.

Metasploit هو مشروع مفتوح المصدر لأمن الكمبيوتر، والتي توفر معلومات حول نقاط الضعف الأمنية وتساعد في اختبار الاختراق "Pentesting" وتطوير التوقيعات لأنظمة كشف التسلل.

أشهر مشاريعها الفرعية هو Metasploit Framework ، أداة لتطوير عمليات استغلال الثغرات وتشغيلها ضد جهاز بعيد. ومن المشاريع الفرعية المهمة الأخرى قواعد بيانات كود التشغيل وملف كود القشرة والبحث الأمني.

إطار عمل Metasploit يزود متخصصي أمن تكنولوجيا المعلومات بمجموعة من الأدوات للتطوير السريع وتصحيح الثغرات الأمنية، وكذلك للتحقق من نقاط الضعف والأنظمة التي تنفذها الأنظمة في حالة نجاح الهجوم.

تم اقتراح واجهة سطر أوامر أساسية لفحص الشبكة واختبار الأنظمة بحثًا عن نقاط الضعف ، بما في ذلك اختبار إمكانية تطبيق برمجيات إكسبلويت الحقيقية. كجزء من إصدارات Community و Pro ، يتم أيضًا توفير واجهة ويب سهلة الاستخدام.

Metasploit 5.0 التحسينات الرئيسية

مع هذا الإصدار الجديد تمت إضافة وحدة "التهرب" ، والتي تتيح للمستخدم إنشاء ملفات حمولة قابلة للتنفيذ ، متجاوزًا عمليات تنشيط مكافحة الفيروسات.

وحدة يجعل من الممكن إعادة إنتاج ظروف أكثر واقعية عند فحص النظام، مع إعطاء وصف لتقنيات مكافحة الفيروسات الضارة النموذجية.

على سبيل المثال تُستخدم تقنيات مثل تشفير كود القشرة ، والتوزيع العشوائي للرمز ، وتنفيذ قفل المحاكي السفلي للتهرب من مكافحة الفيروسات.

بالإضافة إلى لغة روبي ، يمكن الآن استخدام Python و Go لتطوير وحدات خارجية للإطار.

أيضا تمت إضافة إطار عمل أساسي لخدمات الويب يقوم بتنفيذ واجهة برمجة تطبيقات REST لأتمتة المهام والعمل مع قواعد البيانات ، يدعم أنظمة المصادقة المتعددة ويوفر فرصًا للتنفيذ المتوازي للعمليات ؛

يحتوي Metasploit 5.0 على واجهة برمجة تطبيقات مطبقة بناءً على JSON-RPC, يبسط التكامل بواسطة Metasploit بأدوات ولغات برمجة مختلفة.

يمكن للمستخدمين الآن تشغيل خدمة PostgreSQL RESTful الخاصة بهم لتوصيل وحدات تحكم Metasploit متعددة ومجموعات أدوات خارجية.

وعلاوة على ذلك، يتم توفير إمكانية المعالجة المتوازية للعمليات مع قاعدة البيانات ووحدة التحكم (msfconsole)، مما يجعل من الممكن تنفيذ بعض عمليات الحزم على أكتاف الخدمة التي تخدم قاعدة البيانات.

بالنسبة إلى الحمولة ، يتم تطبيق مفهوم metashell و meta command "background" ، مما يسمح لك بتشغيل جلسات الخلفية في الخلفية والتنزيلات بعد العملية على الجانب البعيد ، وإدارتها دون استخدام جلسة تستند إلى Meterpreter .

أخيرا النقطة الأخيرة التي يمكن تسليط الضوء عليها هي أنه تمت إضافة القدرة على التحقق من مضيفين متعددين بوحدة واحدة في وقت واحد من خلال تكوين نطاق عناوين IP في خيار RHOSTS أو بتحديد ارتباط للملف بالعناوين بتنسيق / etc / hosts من خلال عنوان URL "file: //" ؛

تمت إعادة تصميم محرك البحث ، مما أدى إلى اختصار وقت بدء التشغيل وإزالة قاعدة البيانات من التبعيات.

كيف تحصل على Metasploit 5.0؟

بالنسبة لأولئك الذين يرغبون في أن يتمكنوا من تثبيت هذا الإصدار الجديد من Metasploit 5.0 ، يمكن الذهاب إلى الموقع الرسمي للمشروع حيث يمكنك تنزيل الإصدار الذي تريد استخدامه.

نظرًا لأن Metasploit يحتوي على نسختين ، مجتمع واحد (مجاني) وإصدار Pro بدعم مباشر من المبدعين.

إلى يمكن لمستخدمي Linux منا الحصول على هذا الإصدار الجديد عن طريق فتح Terminal وتنفيذ:

curl https://raw.githubusercontent.com/rapid7/metasploit-omnibus/master/config/templates/metasploit-framework-wrappers/msfupdate.erb > msfinstall && \

chmod 755 msfinstall && \

./msfinstall