هجوم أقوى باستخدام المسار الخلفي 5 R3 لشبكات WEP و WPA و WPA2 مع موجه WPS القياسي.

فشل نظام WPS في إحدى الطرق التي يحتوي عليها المعيار عند إضافة معدات جديدة إلى شبكة WiFi الخاصة بنا ، وتحديداً تلك التي تستخدم رقم PIN ، حيث يمكن للعميل الذي يحاول الاتصال بالشبكة إرسال أي رقم PIN لـ 8 أرقام وإذا لم يتطابق مع رقم نقطة الوصول ، فإنه يشير إلى الخطأ ولكن تم اكتشاف أن إرسال أول 4 أرقام فقط سيحصل على استجابة. وبالتالي ، فإن عدد احتمالات اكتشاف العدد ينخفض من 100 مليون مجموعة إلى ما لا يقل عن 11.000 ، لذا فإن الأمر يتعلق بتحقيقه بقوة غاشمة في غضون ساعات.

إجراء

الخطوة 1.

في البداية نرى محولات الشبكة الحالية.

أمر: ايروم نغ

الخطوة الثانية.

تم تمكين وضع الشاشة.

قيادة airmon-ng بدء wlan0 ، يجب تمكين واجهة mon0 ، وهي الواجهة التي سيتم إطلاق هجوم Reaver بها.

الرسم البياني للخطوتين 1 و 2 ..

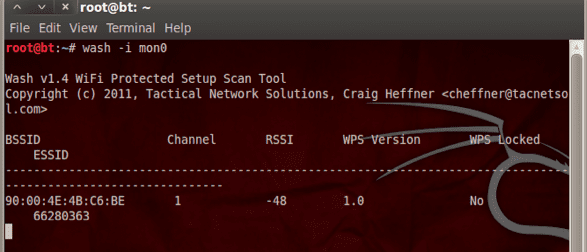

الخطوه 3.

نتحقق من الشبكات التي تم إلغاء قفل WPS بها والتي يمكن مهاجمتها (لاحظ أنه إذا لم يظهر الأمر أي شبكة ، فهذا يعني أنه لا توجد شبكات بهذه الخصائص في المنطقة).

قيادة غسلها mon0

الرابعة والأخيرة.

بدأنا هجومنا ، وهو ليس بالحزم مثل السابقة ، بل بواسطة المسامير ، يختبر النظام جميع المجموعات الممكنة لمجموعة من 8 أرقام (ملاحظة في الشبكات التي تم انتهاكها ، كان رقم التعريف الشخصي 12345670) ، إذا كان هناك مجموعة أخرى ، فهي كذلك يستغرق من ساعة إلى ساعتين) تحتاج إلى الوصول إلى المفتاح.

قيادة Reaver -i mon0 -b (bssid) -c (قناة) -vv

كيف ترى الدبوس 12345670

والمفتاح هو 364137324339... والشبكة هي WPA.

في صحتك.!

سبب آخر لاستخدام BackTrack.

حسنًا ، هذا التعليق في غير محله قليلاً ... يمكن تكييف أي توزيعة لاستخدام الأدوات اللازمة للقيام بذلك وأكثر ... سيكون كافياً أن تتوقف عن كونك طبقة صغيرة 8

يمكن استخدام أي توزيعة ، ولكن بصراحة يبدو من السخف أن يتم نشر المنشورات حول كيفية القيام بذلك ، لأننا نعلم بالفعل أن معظم الأشخاص ، عندما يقرؤون هذه المنشورات ، يستخدمونها لسرقة wifi من جارهم xDDD ... ، ثم سيتساءل البعض لماذا لم نعد نستخدم wifi ونمرر الإنترنت عبر PLC'S XD

أنا موافق. يبدو لي أن سرقة شبكة Wi-Fi من أكثر الأعمال المهينة التي يمكن لعالم الكمبيوتر القيام بها ، وهذا دليل لـ Lammers.

ملاحظة ، انتقل إلى الإنترنت السلكي القديم وسوف ينتهي إزعاجك ، ملاحظة إذا كان هناك شيء ما في الشارع ويكتشفه جهاز الكمبيوتر المحمول الخاص بي وأعتقد أن كلمة المرور الخاصة بك لا أعتقد أنه تم ارتكاب أي جريمة

في نفس الوقت أوافق ، لكن الكثير من الناس لديهم الإنترنت فقط لأنه مدرج في الحزمة وليس لديهم أي فكرة عن الغرض منه ، وأعتقد أنه طالما أنك تتصل دون إساءة استخدام الآخرين أو إلحاق الضرر بهم ، فلا ينبغي أن يكون ذلك مشكلة.

لا حاجة لاستخدام PLCs 🙂

تحدث هذه الأشياء لتنشيط الأشياء غير المطلوبة والتي تبدو بداهةً مريحة للغاية.

أنا شخصياً لا أقوم بتنشيط أي شيء (كما لو أن عقلي الباطن نبهني) يجعلني أشك في نقاط الضعف.

على سبيل المثال ، في حالة Wi-Fi ، أعلم أن wps مناسب جدًا ، لكنني دائمًا ما ألغي تنشيطه في المرة الأولى التي يمكنني فيها الوصول إلى جهاز التوجيه الخاص بي. بالنسبة لي ، فإنهم يتصلون دون أن يطلبوا أي شيء بمجرد الضغط على زر قد أزعجني بالفعل. إنه مثل ثغرات sudo ، من وقت لآخر يظهر شيء يصعد الامتيازات ولا داعي لأي شخص أن ينصحني بشأن الأمان ، إنه منطق بسيط. إذا قمت بتصعيد الامتيازات ، فمن المحتمل أن تكون عرضة للخطر. في الحقيقة لم أقم بتكوين sudo ولن أفعل ذلك أبدًا.

باختصار ، بالنسبة لي ، فإن أي راحة تسمح لي بالقيام بشيء يتجاوز الإجراءات الأمنية بالنسبة لي هي سبب كافٍ للشك في استخدامها ، وبالتالي ، إذا كان ذلك ممكنًا ، فإنها تدفعني بالفعل إلى إلغاء تنشيطها. بعض الانزعاج أفضل من فتح الباب الأمامي لشخص غريب.

يجب أن أستخدم plc ، ببساطة لأنني لا أستطيع استخدام vpa ، في جهاز التوجيه ، لسبب ما ، يتوقف جهاز التوجيه الخاص بي إذا كنت أستخدم wpa وواحد من 3 محولات USB wifi ، والتي أستخدمها في نظام التشغيل Linux ، إذا كنت أستخدمها في نظام التشغيل windows ، فلن يحدث شيء ... أنني مجبر على استخدام wep في لينكس ... وبالطبع. نعلم جميعًا مدى سهولة كسر كلمة مرور wep ، وكل يوم أكثر مع آلاف المنشورات التي تشجع الأشخاص على فعل هذه الأشياء.

في النهاية اضطررت إلى إنفاق 50 يورو واستخدام 3 plc وانتهت المشكلة ، فماذا بعد؟ هل تعلم كيفية إحداث ثقب في جدار الجار وسرقة الإنترنت عبر خط الكهرباء؟ وجه ضاحك

ما هناك للقراءة. لذا إذا نشروا دليلاً عن كيفية شحذ ماكينة الحلاقة ، فهل يقومون بنشره للناس لسرقته في الشارع؟

كم هراء من فضلك.

و @ pandev92 ، هل تنفق الأموال على شراء PLCs ولا تنفق الأموال على جهاز توجيه لائق ، مع تدابير أمنية كافية؟ من التجربة ، أعلم على وجه اليقين أن PLCs تعطي أداءً أقل من Wifi N ، خاصةً إذا كانت التركيبات الكهربائية قديمة أو قذرة.

بيتي عبارة عن بناء جديد ، والشيء الآخر هو أنني أستخدم اللون البرتقالي وأبحث عن جهاز توجيه مع صوت IP ، فهو ليس بهذه السهولة ، وإذا وجدته ، فليس لدي أي فكرة عن كيفية تكوينه لنقل الصوت.

بالمناسبة ، أنوبيس ، تعليقك حول شحذ السكين ليس صحيحًا تمامًا ، في هذه الحالة يمكن مقارنته بـ: »دليل لمعرفة كيفية طعن شخص» xD

لسوء الحظ ، هناك عدد قليل من الأشخاص الذين يعرفون الأدوات المخصصة للتسلل مثل Backtrack ، والتي لا تعمل فقط على سرقة شبكة WiFi الخاصة بالجيران ، ولكن أيضًا للحصول على قواعد بيانات ذات أمان ضعيف وبالطبع القيام بهجمات DDoS من طريقة أكثر فعالية.

سيبدو BackTrack دائمًا مثل توزيعة GNU / Linux التي تحتوي على أدوات مساعدة للقيام بهذا النوع من الأشياء ، على الرغم من أن أشهر استخدام لها هو سرقة WiFi كما ذكرت سابقًا.

سؤال واحد: وإذا كانت الشبكة بها مرشح IP ، كيف يمكنني اكتشاف أن لديها هذا النوع من المرشحات وكيف يمكن انتهاكها؟

أفترض أنك تقصد ما إذا كان جهاز التوجيه قد تم تمكين تصفية MAC (وليس IP). في هذه الحالة "الافتراضية" ، ما يجب عليك فعله هو ، باستخدام أدوات مسح الشبكة الشائعة ، انتظر حتى تجد عميلًا مسموحًا به مرتبطًا بنقطة الوصول ، ثم يجب عليك نسخ MAC للعميل المذكور لوضعه على بطاقة الشبكة الخاصة بك باستخدام أداة مثل شاحن MAC أو ما شابه ، أي تغيير MAC لبطاقتك الخاصة بالعميل الذي تم تمكينه للإقران.

من هناك ، تكون الخطوات غامضة بعض الشيء ، حيث يمكنك "افتراضيًا" إدخال جهاز التوجيه لإضافة MAC الأصلي الخاص بك ، أو إزالة هذا التصفية ، إلخ ، وما إلى ذلك ، ولكن مع الأخذ في الاعتبار أن الأشخاص عادةً لا يقومون بتمكين هذا الخيار في عملية التصفية ، يجب أن تفترض أنه إذا قاموا بذلك ، فذلك بسبب قلة معرفتهم بكيفية الدخول إلى جهاز التوجيه وتكوين شيء ما ، وبالتالي فإن فرص ملاحظة الانتحال عالية جدًا.

حسنًا ، أنا أستخدم تصفية العنوان المادي (أو MAC) لمنع سرقة إشارة Wi-Fi الخاصة بي ، وبالتالي جعل الحياة بائسة بالنسبة لأجهزة lammers الذين يريدون سرقة الشبكة اللاسلكية. ومع ذلك ، عادةً ما تكون أدوات مثل شاحن MAC عديمة الفائدة عندما يتم تحديد الطراز والعلامة التجارية و / أو مجموعة شرائح بطاقات الشبكة عادةً بهذا العنوان ، لذلك حتى إذا كانت تخفي عناوين MAC الحقيقية الخاصة بها ، فإن تغيير MAC سيكون عديم الفائدة.

شكرا لتوضيح شكوكي.

لذلك لديك تصفية mac عن طريق استنساخ عميل mac يمكنك الوصول إلى شبكتك

ثم تسمي lammers "crackers" ... يبدو كذبة أن شخصًا يعرف استخدامات نظام Linux المُعد للإدارة وإدارة الشبكة لا يعرف أن الكتل الثلاثة الأولى من MAC هي تلك التي أشارت إليها الشركة المصنعة والثلاثة الأخرى عشوائية ... مجموعة الشرائح مهتمة فقط بوحدة التحكم ولا يتم الإشارة إليها في MAC ، يتم تعيين IP بواسطة DHCP أو يدويًا لذلك لا علاقة لها بما تقوله ، بعض الأشياء تفعل ذلك يبدو أنك أعرج فمن الأفضل أن تعلم نفسك وتتعلم ثم تشارك.

لا تمنيات بسوء نية وتحياتي وآمل أن يحفزك هذا التعليق على تحسين معرفتك.

سيكون من الجيد أن تكون قادرًا على القيام بذلك من الإصدار Android 4.1 لأولئك منا الذين ليس لديهم بطاقة شبكة wifi (في الواقع ، البرامج التي تقول القيام بذلك في android هي هراء)

لا تكمن المشكلة في Android ، فمن خلال تثبيت محطة طرفية وجذر الكمبيوتر ، يمكنك تثبيت وتشغيل هذا النوع من البرامج.

تكمن مشكلة الهواتف المحمولة في أن بطاقات Wi-Fi الخاصة بها أساسية ، ومعظمها لا يسمح بوضع الشاشة الضروري لاستخدام هذه البرامج.

قرأت في مكان ما ، أن S2 تمكن من وضعه في وضع الشاشة ... لكنني لا أعرف أين كان يمكن أن يكون.

تحية طيبة.-

ملاحظة: لم أدفع مقابل الإنترنت منذ سنوات.

مثيرة للاهتمام للغاية

مرحبا أصدقاء،

كيف أقوم بتثبيت الحزم والتبعيات على Ubuntu 12.04؟ لقد لاحظت أنهم ليسوا في المستودعات ...

شكرا لك

صديق Google ... إنه مليء بأدلة التثبيت

أدلة التثبيت هي لأن شخصًا ما صنعها ، فلا يضر التدريس بدلاً من الحصول على وقاحة صفحة البرنامج التعليمي التي ترسل شخصًا ما إلى Google ...

من الجيد معرفة مدى ضعفنا وكيف يفعلون ذلك ... والآن ، أولئك الذين لم يعرفوا ذلك أيضًا.

منشور عن الأمن لن يكون سيئا. أعلم أنهم ليسوا جذابين مثل المؤذيين ، لكن سيكون ذلك بمثابة "تجعيد الشعر".

تحية.

Jlcmux في الخطوة 1 كتبت بالخطأ "airom-ng" بدلاً من "airmon-ng". أنا متفاجئ لم يلاحظ أحد ، XD!

الضحك بصوت مرتفع.

وإذا تم إلغاء تنشيط WPS في الشبكة ، فما الذي يمكن فعله؟ لأن الخطوات الموضحة في المنشور لن تعمل بعد الآن.

لا شيء ، استمر في استخدام طرق القاموس الكلاسيكية ، القوة الغاشمة واجلس وانتظر اعتمادًا على مدى تعقيد المفتاح ، خاصة إذا كان WPA2.

وأكثر إذا تمت تصفيته باستخدام عناوين MAC.

إيكورا

يجعلني أضحك لأعتقد أننا نبحث دائمًا عن الجانب السلبي للناس. هذا هو السبب في أنهم يقولون إن الحصول على مفاتيح Wi-Fi أمر سيء أو غير أخلاقي. إذا وضعنا أنفسنا في هذه الخطة ، فسيتعين علينا ببساطة أن نسير مع جنون العظمة خائفًا من الجميع لأنه بعد كل شيء ، من يمكننا الوثوق به….

إذا كانت "سرقة" شبكة wifi أو "اختراقها" سيئة أم لا ، فإننا نترك الأمر لضمير كل شخص. أيضًا عندما يختار شخص ما استخدام نوع من التكنولوجيا ، فمن الضروري تثقيف نفسه حول كيفية التعامل مع هذه التكنولوجيا. ألا يحتاج الشخص الذي يشتري سيارة إلى معرفة قوانين المرور (الأساسية) في بلده ، أو يمكن أن يكون ذلك لأنني بصفتي مالك سيارة ليس لدي أي مسؤوليات ...

عند الحصول على خدمة لشيء ما (wifi في هذه الحالة) ، من المنطقي التفكير في أنه يجب علينا توعية أنفسنا بكيفية حماية أنفسنا من الهجمات التي يمكن أن تتعرض لها هذه الأنواع من الأنظمة.

إذا كانت ذات طابع رقمي خالص ، فهي سريعة جدًا مثل إخراج WEP ولكن إذا كانت سداسية عشرية ، فإنها تستغرق وقتًا أطول بكثير ... قد تستغرق ساعات.

شكرًا ، أنا أختبر شبكة Wi-Fi الخاصة بي ، لقد ظهر أنه تم تكوين هذا الخيار افتراضيًا ولم أكن أعرف حتى xD

غراسياس.

جيد ، أنا أقوم ببعض الاختبارات مع wifislax 4.6 في شبكتي ولكني لا أعرف ما الذي يحدث أنه مرتبط بجهاز التوجيه الخاص بي ولكنه لا يعطي دبوسًا ولدي wps مفعلًا لا أفهم أنني حاولت استخدام wifiway و wifislax والتراجع ، فقط هذا مرتبط بجهاز التوجيه الخاص بي ، يمكنك ذلك يستغرق الأمر ساعة أو ساعتين حتى لا يخرج أي دبوس ، فهل يعرف أحد ما يمكن أن يكون؟

مرحبًا ، هل يمكن أن تخبرني ما هي البرامج التي أحتاجها لتثبيت هذا البرنامج حيث رأيت العديد من البرامج التعليمية ولا يذكرون ما يتم استخدامه لتثبيته

LOOL! إنه ليس برنامج ، إنه نظام تشغيل ، توزيع قائم على Linux ، هذا مهم لأنه يخبرك بالفعل أنه يمكنك استخدام إصدار LiveCD

في الخطوة الأولى ، يكون الأمر: airmon-ng NO airom-ng وفي الخطوة الثانية ، قمت بلصق كل 'airmon-ng start wlan0 ، يجب' شكرًا على tute وتحية أصدقاء Linux! 0 /

لقد قمت بهذا الهجوم وأدرك الجار أنه نتيجة لذلك قمت بإلغاء تنشيط WPS. ما يلفت انتباهي هو كيف عرف أنه يتعرض للهجوم؟ بقدر ما أعرف أن هذه الهجمات متخفية. سأحقق في هذا: - /

إذا استطعت على هاتفي الخلوي. تقديم. الدبوس. المذكورة. إلى عن على. استلام المفتاح

أجهزة توجيه Movistar ، التي تتلقى افتراضيًا تحديثات البرامج الثابتة من الشركة نفسها ، لأنه إذا كانت هذه العملية تعتمد على المستخدم ، فستكون النسبة المئوية للتحديثات منخفضة جدًا ، فقد تم تحديثها مؤخرًا بإصلاح بسيط لتجنب هذا الهجوم. لا يسمح جهاز التوجيه إلا بعدد محدود من المحاولات قبل مواصلة الاختبار ، مما يؤدي إلى إطالة هذه العملية بشكل كبير ، مما يجعل من الأفضل العودة إلى الأساليب التقليدية لاكتشاف هذه الأنواع من المفاتيح. دائمًا للأغراض التعليمية ودون ارتكاب أي نوع من الأعمال غير القانونية ، بالطبع ؛).

تحية.

معذرة صديقي هل يمكنك أن ترسل لي برنامج البكتراك على بريدي الإلكتروني؟ لقد بحثت عنه بالفعل على الإنترنت ووجدت الصفحة الرسمية وهي تقول إنه لم يعد هنا ، والآن يوجد كالي مشهور ولكني أريد البكتراك

عذرًا ، BackTrack هو / كان اسم توزيعة تم استخدامها ، من بين أمور أخرى ، للتدقيق (أو اختراق) الشبكات وأجهزة الكمبيوتر وما إلى ذلك

منذ بعض الوقت توقفت عن تسميتها BackTrack وتسمى Kali ، لكنها في الواقع هي نفسها تقريبًا ، لها نفس التطبيقات ، وهي تخدم نفس الغرض ، فقط غيرت الاسم.

إنه قرص DVD ، من المستحيل إرساله عبر البريد الإلكتروني.

قم بتنزيل Kali واتبع البرامج التعليمية التي تجدها على الشبكة ، وسوف تخدمك بنفس الطريقة.

جيد!

أنا مبتدئ علمي ذاتيًا في كل هذا ووجدت أنه عند التحقق من الشبكات باستخدام wps غير مقفل ، فإنه لا يعطيني نتائج ، لكننا نعلم أن هناك سببًا لأن أحد الأصدقاء جعلها تعمل مع جهاز الكمبيوتر المحمول الخاص به وعملت معه. هل تعرف ما هي الاحتمالات الأخرى التي قد تكون؟

مرحبا! للجميع.

فقط للتعليق على هذا الأمر للأشخاص الذين لا يوافقون على انتهاك شبكات جيرانهم ، أود أن أخبرهم أنه من وجهة نظر أخلاقية ، الشيء الصحيح هو أن يدفع كل شخص مقابل خدمة الإنترنت الخاصة به حتى لا يضطر إلى سرقتها. إلى الجار ، للأسف في بعض البلدان ، لا يملك الكثير من الأشخاص إمكانية توظيف هذا النوع من الخدمات ، لقد كنت أحد هؤلاء الأشخاص لفترة طويلة ، ولحسن الحظ والحمد لله وجدت وظيفة لائقة وكان لدي طريقة لدفع ثمن الخدمة المذكورة ، الآن أيها السادة المحترمون ، إذا كان على الأغلبية في هذا المنتدى أن تدفع مقابل خدماتها الخاصة ، فهذا جيد لك ، ولكن من فضلك لا تعبر عن نفسك بشكل سيئ عن أولئك الذين ليس لديهم إمكانية للقيام بذلك ، لأنك بالتأكيد لا تعرف ما هو الضرورة والأشياء التي يتعين على المرء القيام بها للبقاء على قيد الحياة في هذا العالم الذي أصبح أكثر وأكثر تكلفة للعيش فيه.

ولكن تم تعطيل جهاز vps هذا كما تفعل مع جهاز واحد ممكّن

لقد قرأت العديد من التعليقات (وليس كلها) ورأيي الصادق هو أنه إذا كان لدى شخص ما شبكة Wi-Fi ، فأنا أشع منزلك بشبكة Wi-Fi ، فهي تصل إلى مساحتك الخاصة. تمر موجات التردد اللاسلكي عبرك باستمرار. يكون. على سبيل المثال ، GPS عن طريق التثليث لا يدفع GSM أي خدمة ، ولكنه يستفيد من إشعاع التردد اللاسلكي من مكررات GSM. ما أريد الوصول إليه هو أن سرقة شبكة Wi-Fi لن تكون أبدًا غير قانونية ولا يبدو لي كعمل إجرامي أو مهين على الإطلاق. آمل أن يساعدك تعليقي

أعتقد أنك مثل روبرتو. لسنوات هذه الإشارات كانت توضع في منزلي أينما أتحرك ... وأنا أستفيد منها 😛

تحياتي ، لقد نفذت كل خطواتك إلى eprfection ، عند تنفيذ الأمر «reaver -i mon0 -b (bssid) -c (channel) -vv» تبدأ الحزم لكنها تظل ثابتة: »[+] Watting منارة من «(TARGET MAC)»

هل يعرف احد لماذا؟

شكرا تحياتي!

صديق ، لا يعمل أمر الغسيل ولا ريفر بالنسبة لي ، أنا متأكد من أنني بحاجة إلى تثبيت شيء ما ، الرجاء مساعدتي ، شكرًا مقدمًا

ما هو أسوأ؟

العثور على إشارات في الهواء ليس بالأمر السيئ ، فمن الأسوأ أن تضطر إلى الدفع كعبد مدى الحياة ، أليس كذلك؟

آمين اخي

مساهمة جيدة للعلم

بالنسبة لي ، لا يحدث منارة احتفالية ، بل تبقى لأنها ستكون كذلك

لنرى ... فهل من الممكن الحصول على مفتاح WPA من مودم مع WPS؟ وهل هذا ممكن؟ وهل يهم ما إذا كان الشخص الذي تهاجمه قد ضغط على زر WPS أم لا؟

أحب سرقة الواي فاي فقط للسرقة وتركناه هناك منذ شهر أنتظر تثبيت الإنترنت ، أحتاج إلى الإنترنت وأحب سرقة wifi هاهاها

إنه يعمل بشكل مثالي الآن لدي إنترنت مجاني ^ ^

شكرا جزيلا على التعليمات الواضحة لك. أعدك غدا أن أخبرك كيف سارت الأمور.

لقد قمت باختبار Reaver على Linux VM لأكثر من شهر مع شبكات Wi-Fi متعددة ولم يكسرني على الإطلاق.

xD متأخرًا إلى حد ما ، من الصعب القيام بهجمات WiFi من خلال جهاز افتراضي ، وأفضل شيء (وآمل أن تكون قد فعلت ذلك) هو المحاولة من USB المباشر الذي يتمتع بوصول مثالي إلى بطاقة الشبكة الخاصة بك

بعد القيام بهذا الهجوم ، كيف يمكنني إعادة تشغيل wifi الخاص بي؟ أو هل يجب علي إعادة تشغيل جهاز الكمبيوتر الخاص بي؟