أمن المعلومات: التاريخ والمصطلحات ومجال العمل

منذ حوالي الثمانينيات من القرن الماضي ، شاركت البشرية وانغمست في سلسلة من التغييرات في جميع مجالات الحياة العامة. كل ذلك بسبب التطور التدريجي والمتزايد والجماعي لـ «Tecnologías de Información y Comunicación (TIC)». ال «TIC» لقد تسببت في تأثيرات غيرت حتى طريقة رؤيتنا أو تقديرنا أو تقييم ماضينا أو حاضرنا ، وحتى تغيير الطريقة التي نتصور بها مستقبلنا كنوع.

التغييرات أو الآثار التي غيرت حتى لغتنا المستخدمة، بسبب إنشاء واستخدام وشعبية مجموعة متنوعة هائلة من الكلمات والمفاهيم والأفكار الجديدة ، والتي لم تكن معروفة أو تم التفكير فيها حتى وقت قريب. ومن خلال هذا المنشور نأمل في الخوض في هذه الجوانب ومعرفة القليل عن العدد الحالي من «Seguridad de la Información» كجانب أساسي من جوانب التيار «TIC» حول المجتمع البشري اليوم ، وهذا هو ، «Sociedad de la Información» من القرن الحادي والعشرين.

قبل الدخول في الموضوع بالكامل ، من الجيد الإشارة إلى أن المفهوم المرتبط بـ «Seguridad de la Información» مع ذلك من «Seguridad Informática»منذ حين يشير الأول إلى حماية وصون المعلومات الشاملة لـ a «Sujeto» (شخص ، شركة ، مؤسسة ، وكالة ، مجتمع ، حكومة) ، يركز الثاني فقط على حماية البيانات داخل نظام الكمبيوتر على هذا النحو.

ومن ثم ، عندما يتعلق الأمر ب «Seguridad de la Información» من «Sujeto», من المهم حماية المعلومات الحيوية الخاصة بها وحمايتها بموجب أفضل التدابير الأمنية وممارسات تكنولوجيا المعلومات الجيدة. منذ ذلك الحين ، على وجه التحديد جوهر «Seguridad de la Información» هو الاحتفاظ بجميع البيانات المهمة لذلك «Sujeto» للدفاع.

بهذه الطريقة يمكننا تلخيص «Seguridad de la Información» كمجال المعرفة الذي يتكون من الحفاظ على سرية وسلامة وتوفر المعلومات المرتبطة أ «Sujeto»، فضلا عن الأنظمة التي تدخل في معالجتها ، داخل المنظمة. إلى جانب ال «Seguridad de la Información» يبني أساسه بالكامل على المبادئ التالية:

- السرية: يجب تجنب عدم توفر المعلومات أو عدم الكشف عنها لأفراد أو كيانات أو عمليات غير مصرح بها.

- سلامة: يجب توخي الحذر للحفاظ على دقة واكتمال المعلومات وطرق معالجتها.

- توفر: يجب ضمان الوصول إلى المعلومات وأنظمة معالجتها واستخدامها من قبل الأفراد أو الكيانات أو العمليات المصرح لهم عند الاقتضاء.

محتوى

تاريخ

من الفقرات السابقة ، يمكن بسهولة استنتاج أن «Seguridad de la Información» ليس بالضرورة مع الحديث والحاضر «Era Informática»، نظرًا لأنه يتعلق بالمعلومات بطريقة عامة ، والتي كانت مرتبطة دائمًا بمصطلح «Humanidad, Sociedad y Civilización»، بينما على العكس من ذلك ، فإن «Seguridad Informática» Sí.

لذلك ، يمكننا سرد أمثلة محددة للحماية «Información» عبر التاريخ ، والذي غالبًا ما يرتبط بالفن أو العلم الأسطوري «Criptografía». أمثلة مثل:

معالم قبل المسيح (قبل الميلاد)

- 1500: قرص بلاد ما بين النهرين ، يحتوي على صيغة مشفرة لإنتاج طلاء خزفي.

- 500-600: سفر إرميا العبري ، مع تشفير بسيط عن طريق عكس الأبجدية.

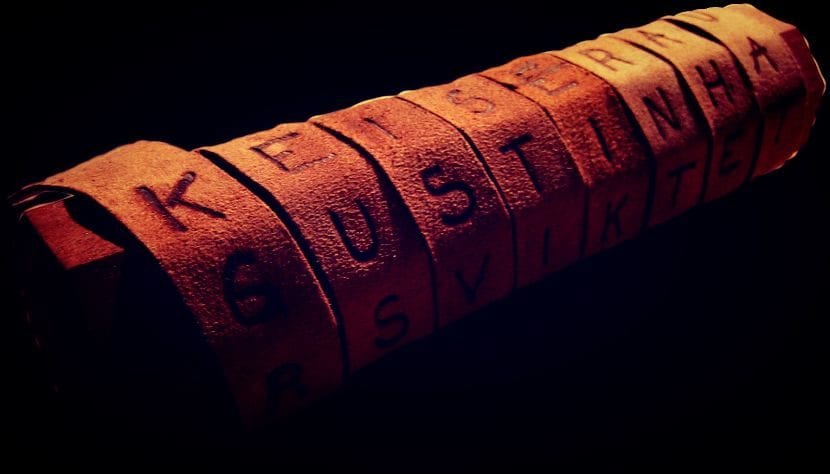

- 487: عصا المشي اليونانية SCYTALE ، والتي تستخدم شريطًا جلديًا ملفوفًا مكتوبًا عليه.

- 50-60: يوليوس قيصر ، الإمبراطور الروماني الذي استخدم نظام استبدال بسيط في أبجديته.

معالم بعد المسيح (م)

- 855: أول نص مشفر معروف في شبه الجزيرة العربية (الشرق الأوسط).

- 1412: موسوعة (14 مجلداً) حيث يتم شرح تقنيات التشفير والاستبدال والتبديل.

- 1500: بداية علم التشفير في الحياة الدبلوماسية ، في إيطاليا.

- 1518: أول كتاب تشفير بعنوان "Polygraphia libri sex" ، كتبه Trithemius باللغة الألمانية.

- 1585: كتاب "Tractie de chiffre" للفرنسي Blaise de Vigenere ، والذي يحتوي على Vigenere Cipher المعروف.

- 1795: أول جهاز تشفير أسطواني ، بواسطة توماس جيفرسون ، يُعرف باسم "جيفرسون ويل".

- 1854: 5 × 5 Matrix Cipher كمفتاح ، من Charles Wheatstone ، المعروف لاحقًا باسم Playfair Cipher.

- 1833: كتاب "La Cryptographie Militaire" بقلم أوغست كيركهوف ، والذي يحتوي على مبدأ كيركهوف.

- 1917: تطوير الشريط العشوائي الذي يستخدم مرة واحدة ، وهو نظام التشفير الوحيد الآمن في ذلك الوقت.

- 1923: استخدام الآلة الدوارة "إنجما" ، التي صممها الألماني آرثر شيربيوس.

- 1929: كتاب "التشفير في الأبجدية الجبرية" ، بقلم ليستر هيل ، يحتوي على شيفرات هيل.

- 1973: استخدام "نموذج Bell-LaPadula" ، الذي يضفي الطابع الرسمي على قواعد الوصول إلى المعلومات السرية ،

- 1973-76: نشر واستخدام خوارزميات تشفير المفتاح العام أو مفاتيح التشفير.

- 1977: إنشاء "خوارزمية DES" (معيار تشفير البيانات) من قبل شركة IBM عام 1975.

- 1979: تطوير "خوارزمية RSA" ، بواسطة رونالد ريفيست ، عدي شامير وليونارد أدلمان.

المفاهيم والمصطلحات ذات الصلة

المفاهيم والمصطلحات المتعلقة «Seguridad de la Información» وهي كثيرة، كما قلنا من قبل ، يتعلق الأمر بأنفسنا أكثر من ارتباطه بـ «Información» الواردة في الأجهزة أو الأنظمة الرقمية أو المحوسبة ، وهو جانب يشمل بالفعل «Seguridad Informática». لذلك سنذكر فقط القليل منها بطريقة مختصرة للغاية.

تحليل حركة المرور

يتضمن تسجيل الوقت والمدة من «comunicación»، وغيرها من البيانات المرتبطة بها لتحديد تفصيلي لتدفقات الاتصالات ، وهوية الأطراف المتصلين وما يمكن تحديده بشأن مواقعهم.

الغفلية

الخاصية أو الخاصية المرتبطة بـ «Sujeto» التي تعبر عن أنه لا يمكن تحديدها ضمن مجموعة من الكيانات (الموضوعات) الأخرى، والتي تسمى عادة «Conjunto anónimo». مجموعة تتكون عادةً من جميع الموضوعات المحتملة التي يمكن أن تسبب (أو ترتبط) بإجراء ما.

الفضاء السيبراني

بيئة غير مادية (افتراضية) تم إنشاؤها بواسطة جهاز كمبيوتر متصل للعمل على شبكة. على المستوى العالمي ، يمكن القول أن «Ciberespacio» هي مساحة تفاعلية (رقمية وإلكترونية) تنفذ داخل أجهزة الكمبيوتر وشبكات الكمبيوتر حول العالم ، أي على الإنترنت. هو «Ciberespacio» لا ينبغي الخلط بينه وبين الإنترنت ، لأن الأول يشير إلى الكائنات والهويات الموجودة في الثانية ، وهي بنية تحتية مادية ومنطقية وظيفية.

علم التحكم الذاتي

العلم الذي يتعامل مع أنظمة التحكم والاتصال في البشر والآلات ، ويدرس ويستفيد من جميع جوانبها وآلياتها المشتركة. تم تأسيس أصله حوالي عام 1945 وهو حاليًا مرتبط ارتباطًا وثيقًا بـ «Biónica» و «Robótica». يتضمن هذا عادةً الدراسة والإدارة من الآلات الحسابية (أجهزة الكمبيوتر الفائقة وأجهزة الكمبيوتر) إلى جميع أنواع آليات أو عمليات ضبط النفس والتواصل التي أنشأها أو أنشأها الإنسان والتي عادةً ما تحاكي الحياة وعملياتها.

Confidencialidad

خاصية أو خاصية تمنع الكشف عن معلومات معينة لموضوعات أو أنظمة غير مصرح بها. للقيام بذلك ، حاول ضمان الوصول إلى ملف «Información» فقط لأولئك الذين لديهم الإذن المناسب.

التشفير

الانضباط الذي يتعامل مع فن الكتابة بلغة متفق عليها من خلال استخدام الرموز أو الأرقام، أي أنه يعلم كيفية التصميم «Cifrarios» (تعبير مرادف للرمز السري أو الكتابة السرية) و «criptoanalizar» (العملية العكسية التي تتعامل مع تفسير من خلال تحليل «Cifrarios» التي بناها المشفرون).

بنية تحتية حرجة

تلك التي تقدم «servicios esenciales»، التي تعتبر عملياتها ضرورية ولا تسمح بحلول بديلةلذلك ، فإن اضطرابها أو تدميرها سيكون له تأثير خطير على الخدمات الأساسية.

مفاهيم مهمة أخرى

- خطر: شرط مسبق إنساني مؤسف يقع ، على هذا النحو ، على المستوى المعرفي أو الإدراكي أو ما قبل الإدراك الحسي ، مع صفات استباقية أو يمكن تجنبها فيما يتعلق بإمكانية تحقيقه.

- الخصوصية: توقع فردي للسيطرة التي يمتلكها كل شخص فيما يتعلق بالمعلومات المتعلقة به والطريقة التي يتم بها معرفة هذه المعلومات أو استخدامها من قبل أطراف ثالثة.

- الاختبار: عنصر أو وسيلة أو فعل يهدف إلى إثبات أن ما يقال يتوافق مع الواقع.

- المخاطر: حالة أو موقف يتوافق مع إجراء محتمل للخسارة أو الضرر على موضوع أو نظام مكشوف ، نتيجة "التفاف" التهديد والضعف.

- تجاوز: خرق القوانين والأعراف والأعراف.

- الارادة: القدرة البشرية على أن تقرر بحرية ما هو مطلوب وما هو غير مرغوب فيه.

مجال العمل

مجال عمل «Seguridad de la Información» يرتبط ارتباطًا وثيقًا بتخصصات علوم الكمبيوتر الأخرى ، مثل «Seguridad Informática» و «Ciberseguridad».

نقلاً عن كاثرين أ.ثيوهاري:

"بالنسبة لبعض الجهات الحكومية ، يعني الأمن السيبراني أمن المعلومات أو تأمين المعلومات الموجودة في البنية التحتية السيبرانية ، مثل شبكات الاتصالات أو العمليات التي تسمح بها هذه الشبكات. وبالنسبة للبعض ، يعني الأمن السيبراني حماية البنية التحتية للمعلومات من هجوم مادي أو إلكتروني ".

La «Criminalística» و «Informática Forense» كما أنها التخصصات المتعلقة بنطاق عمل «Seguridad de la Información». قبل كل شيء ، هذا الأخير ، لأنه يتكون من حفظ بيانات الكمبيوتر وتحديدها واستخراجها وتوثيقها وتفسيرها.

ربما تكون هناك تخصصات أخرى غيرك ، لذلك المثالي هو توسيع نطاق القراءة على هذه التخصصات باستخدام مراجع الأخبار الحالية المتعلقة بـ «Seguridad de la Información» و «Seguridad Informática» في مصادر أخرى للمعلومات (مواقع الويب) مثل: incibe, ويلفسكيورتي (إسيت) y Kaspersky.

مزيد من المعلومات ذات الصلة

لمزيد من المعلومات قم بزيارة المداخل التالية ذات الصلة:

اختتام

نأمل أن يكون هذا المنشور ، حوالي «Seguridad de la Información» تكون مفيدة جدًا لجميع الأشخاص ، سواء بالنسبة لأولئك الذين هم خارج الموضوع بشكل مباشر والذين يتعلقون بالموضوع. أن يكون مصدرًا صغيرًا ولكن قيمًا للمعلومات ، خاصة على مستوى المفاهيم والمصطلحات التي عادة ما تكون قيد الاستخدام الدائم في البيئات الأكاديمية والمهنية والاجتماعية المتعلقة «La Informática y la Computación».

على أي حال ، فليكن من المفيد أن تكون قادرًا على ترسيخ قاعدة نظرية تسمح لأي شخص بمواجهة القدم اليمنى ، بداية المعرفة في مثل هذا المجال القيم للمعرفة الحالية.