Разработчиците на екипа на Google Cloud са установили уязвимост (CVE-2019-9836) при внедряването на технологията AMD SEV (защитена криптирана виртуализация), което може да компрометира данните, защитени с тази технология.

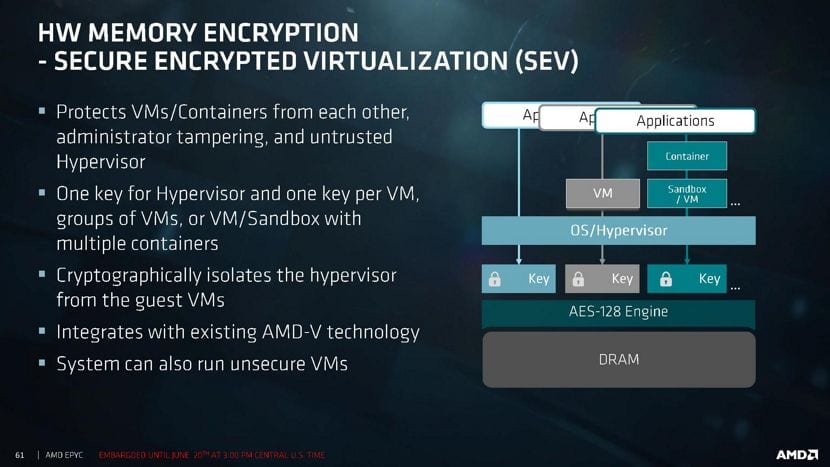

AMD SEV на хардуерно нивоe осигурява прозрачно криптиране на паметта на виртуални машини, където само текущата система за гости има достъп до дешифрираните данни, докато останалите виртуални машини и хипервизорът получават криптиран набор от данни, когато имат достъп до тази памет.

Идентифицираният проблем позволява напълно да се възстанови съдържанието на частния ключ на PDH който се обработва на нивото на един защитен процесор PSP (AMD Security Processor), който не е достъпен за основната операционна система.

Като има PDH ключ, нападателят може да възстанови ключа на сесията и тайната последователност посочени при създаване на виртуалната машина и достъп до криптирани данни.

Уязвимостта се дължи на недостатъци при изпълнението на елиптични криви (ECC), използвани за криптиране, които позволяват атака за възстановяване на параметрите на кривата.

По време на изпълнението на командата за стартиране на защитената виртуална машина нападателят може да изпрати параметри на кривата, които не съвпадат с параметрите, препоръчани от NIST, което ще доведе до използването на стойности на точки от нисък ред при операции за умножение с данни от частни ключ.

Установено е, че изпълнението на SEV за елиптична крива (ECC) е уязвимо за атака с невалидна крива. В командата за стартиране на стартиране атакуващият може да изпрати

ECC точките за малки поръчки не са в официалните криви на NIST и те принуждават фърмуера на SEV да умножи малка точка на поръчка по частния DH на скаларния фърмуер.

Събирайки достатъчно модулни отпадъци, нападателят може да възстанови пълния частен ключ на PDH. С PDH нападателят може да възстанови ключа на сесията и да стартира тайната на виртуалната машина. Това нарушава гаранциите за поверителност, предлагани от SEV.

Сигурността на протокола ECDH зависи пряко от реда на генерираната начална точка на кривата, чийто дискретен логаритъм е много сложна задача.

В една от стъпките за инициализиране на AMD SEV средата параметрите, получени от потребителя, се използват при изчисленията с частен ключ.

По същество се извършва операцията по умножаване на две точки, една от които съответства на частния ключ.

Ако втората точка се отнася до прости числа от нисък ред, тогава нападателят може да определи параметрите на първата точка (битовете на модула, използвани в операцията за степенуване по модул), като изброи всички възможни стойности. Избрани фрагменти от прости числа могат да се комбинират за определяне на частния ключ, използвайки китайската теорема за остатъците.

Атаката с невалидна крива е, когато умножението на точки ECDH се извършва на различна крива - различни параметри (a, b). Това е възможно чрез функцията за кратък сбор от точки на Weierstrass, тъй като параметърът "b" не се използва.

На тази крива точката има малък първичен ред. Опитвайки всички възможни стойности за малката точка на поръчката, нападателят може да извлече частните скаларни битове (модулира реда).

AMD EPYC сървърните платформи, използващи SEV фърмуер до версия 0.17 компилация 11, са проблем.

AMD вече пусна актуализация на фърмуера, който е добавил заключване за използването на точки, които не съответстват на кривата NIST.

В същото време генерираните преди това сертификати за PDH ключове остават валидни, позволявайки на нападателя да извърши атака върху миграция на виртуална машина от среди, които са защитени срещу уязвимост към тези, които са обект на проблема.

Споменава се и възможността за извършване на атака за отмяна на версията на фърмуера на предишната уязвима версия, но тази функция все още не е потвърдена.

Fuente: https://seclists.org/