през последните седмици споделяме тук в блоганякои от новини които бяха оповестени относно случаите на хакване a Nvidia и Samsung от хакерска група Lapsus$, който също успя да получи достъп до информация от Ubisoft.

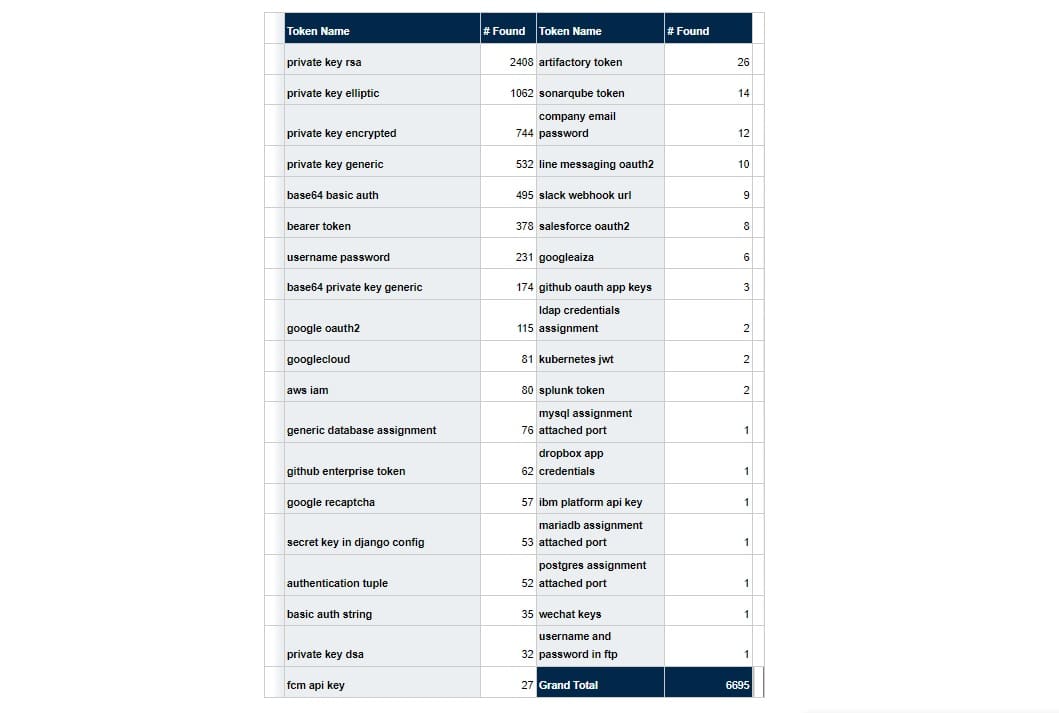

И то наскоро GitGuardian сканира изходния код на Samsung за информация поверителни, като секретни ключове (API ключове, сертификати) и са открити 6695 от тях. Този резултат е получен по време на анализ, който използва повече от 350 индивидуални детектора, всеки от които търси специфичните характеристики на даден вид таен ключ, давайки резултати с голяма прецизност.

В това търсене изследователите GitGuardian изключи резултати от генерични детектори с висока ентропия и детектори за генерични пароли, тъй като те обикновено могат да включват фалшиви положителни резултати и следователно да генерират завишени резултати. Имайки това предвид, действителният брой на секретните ключове може да бъде много по-голям.

За тези, които не са запознати с GitGuardian, трябва да знаете, че това е компания, основана през 2017 г. от Джереми Томас и Ерик Фурие и която е получила наградата за стартиране на FIC за 2021 г. и е член на FT120.

Компанията се утвърди като специалист в откриването на секретни ключове и фокусира усилията си за научноизследователска и развойна дейност върху решения, които отговарят на модела на споделена отговорност около внедряването на AppSec, като се отчита опита на разработчиците.

Както можем да видим в обобщението на резултатите, първите осем резултата представляват 90% от откритията и въпреки че е много чувствителна информация, може да бъде по-трудно за използване от нападателя, тъй като вероятно се отнася до вътрешни системи.

Това оставя малко над 600 секретни ключа за удостоверяване които осигуряват достъп до широк спектър от различни услуги и системи, които нападателят може да използва, за да проникне странично в други системи.

» От повече от 6600 ключа, открити в изходния код на Samsung, около 90% са за вътрешни услуги и инфраструктура на Samsung, докато критичните оставащи 10% биха могли да осигурят достъп до външни услуги или инструменти от Samsung, като AWS, GitHub, артефакти и Google“, обяснява Макензи Джаксън, адвокат на разработчиците в GitGuardian.

Скорошен доклад на GitGuardian показа, че в организация със средно 400 разработчици, повече от 1000 секретни ключа се намират във вътрешни хранилища на изходен код (Source State of Secrets Sprawl 2022).

Ако такива секретни ключове бъдат изтекли, това може да повлияе на способността на Samsung да за да актуализирате сигурно телефоните, да дадете на противниците достъп до чувствителна клиентска информация или да им дадете достъп до вътрешната инфраструктура на Samsung, с възможност за стартиране на други атаки.

Макензи Джаксън добавя:

Тези атаки разкриват проблем, за който мнозина в индустрията за сигурност вдигнаха тревога: вътрешният изходен код съдържа постоянно нарастващо количество чувствителни данни, но остава изключително ненадежден актив. Изходният код е широко достъпен за разработчиците в цялата компания, архивиран на различни сървъри, съхраняван на локалните машини на разработчиците и дори споделен чрез вътрешна документация или имейл услуги. Това ги прави много привлекателна мишена за противници и затова виждаме постоянство в честотата на тези атаки."

В канала на Lapsus$ Telegram ще можем да видим как хакерската група получава достъп до тези хранилища, като изпраща това, което по същество е призив към служители на големи организации, за да разкрият техния достъп.

За съжаление, не сме приключили с атаки като тази, групата вече споделя анкети, отново чрез своя канал в Telegram, питайки аудиторията си какъв изходен код трябва да изтече след това, което показва, че е вероятно да дойдат много повече течове на вътрешен изходен код в бъдеще.

Накрая Ако се интересувате да научите повече за това, можете да проверите подробностите В следващия линк.