Колко от нас са имали нужда да „ограничат достъпа“ до файловете, съдържащи се в определена директория / папка, или просто трябва да попречим на някои хора да преглеждат, изтриват или модифицират съдържанието на определен файл? Повече от един, нали? Можем ли да го постигнем в любимия ни пингвин? Отговорът е: Разбира се, да : D.

Въвеждане

Много от нас, които идват от Windows, бяха свикнали да се справят с този "проблем" по много различен начин, за да постигнем тази цел, трябваше да прибегнем до неортодоксални "техники", като скриване на файла чрез неговите атрибути, преместване на нашите информация до най-отдалеченото място на нашия екип (в рамките на 20,000 XNUMX папки), за да се опитаме да разубедим нашия „вражески“ XD, променяйки или премахвайки разширението на файла или най-често срещаните практики, изтеглете програма, която ни позволява да „ затворете “нашата директория зад хубав диалогов прозорец, който ни пита за парола за достъп до нея. Имахме много по-добра алтернатива? Не.

Много съжалявам за моите приятели от "Windolero" (казвам го с голяма обич, за да не се обиди някой, нали ?;)), но днес трябва да се науча малко с Windows: P, тъй като ще обясня защо тази операционна система не позволява родна тази функционалност.

Колко от вас са забелязали, че когато седим зад компютър с Windows (дори и да не е наш), ние автоматично ставаме собственици на всичко, което компютърът съдържа (изображения, документи, програми и т.н.)? Какво имам предвид? Е, просто като поемем "контрол над Windows", можем да копираме, преместваме, изтриваме, създаваме, отваряме или модифицираме папки и файлове наляво и надясно, независимо дали сме "собственици" на тази информация или не. Това отразява голям недостатък в сигурността на операционната система, нали? Е, това е всичко, защото операционните системи на Microsoft не са проектирани от самото начало да бъдат многопотребителски. Когато бяха освободени версиите на MS-DOS и някои версии на Windows, те напълно се довериха, че крайният потребител ще бъде отговорен за „охраната“ на съответния им компютър, така че никой друг потребител да няма достъп до информацията, съхранявана в него ... отидете наивни ¬ ¬. Сега приятели на WinUsers, вече знаете защо съществува тази „мистерия“: D.

От друга страна, GNU / Linux, като система, създадена основно за работа в мрежа, сигурността на информацията, която съхраняваме на нашите компютри (да не говорим за сървърите) е от основно значение, тъй като много потребители ще имат или може да имат достъп до част от софтуерните ресурси (както приложения, така и информация) и хардуер, които се управляват на тези компютри.

Сега можем да разберем защо е необходима система за разрешителни? Да влезем в темата;).

В GNU / Linux разрешенията или правата, които потребителите могат да имат над определени файлове, съдържащи се в него, се установяват в три ясно разграничени нива. Тези три нива са както следва:

<° Разрешения на собственика.

<° Групови разрешения.

<° Разрешения на останалите потребители (или наричани още "останалите").

За да бъдат ясни тези концепции, в мрежовите системи (като пингвина) винаги има фигурата на администратора, суперпотребителя или root. Този администратор отговаря за създаването и премахването на потребители, както и за установяването на привилегиите, които всеки от тях ще има в системата. Тези права се установяват както за директорията HOME на всеки потребител, така и за директориите и файловете, до които администраторът решава, че потребителят има достъп.

Разрешения на собственика

Собственикът е потребителят, който генерира или създава файл / папка в рамките на своята работна директория (HOME) или в друга директория, върху която имат права. Всеки потребител има силата да създава по подразбиране файловете, които иска в рамките на работната си директория. По принцип той и само той ще бъде този, който има достъп до информацията, съдържаща се във файловете и директориите във вашата HOME директория.

Групови разрешения

Най-нормалното е, че всеки потребител принадлежи към работна група. По този начин, когато се управлява група, се управляват всички потребители, които принадлежат към нея. С други думи, по-лесно е да се интегрират няколко потребители в група, на която са дадени определени привилегии в системата, отколкото да се присвояват привилегиите независимо на всеки потребител.

Разрешения на останалите потребители

И накрая, привилегиите на файловете, съдържащи се във всяка директория, могат да се притежават и от други потребители, които не принадлежат към работната група, в която е интегриран въпросният файл. Тоест потребители, които не принадлежат към работната група, в която е файлът, но които принадлежат към други работни групи, се наричат други системни потребители.

Много хубаво, но как мога да идентифицирам всичко това? Просто, отворете терминал и направете следното:

$ ls -l

Забележка: те са малки букви "L" 😉

Ще се появи нещо като следното:

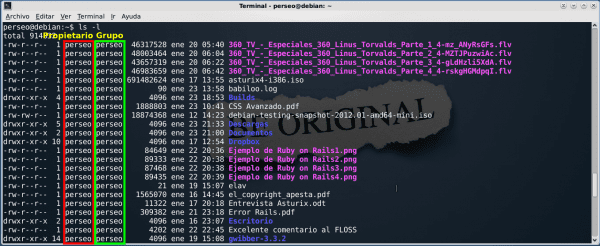

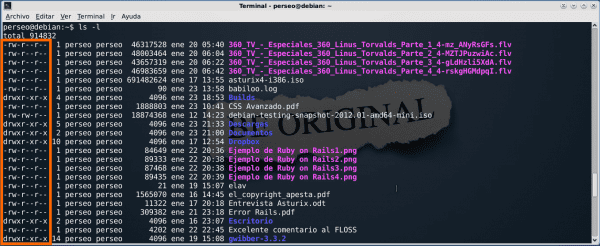

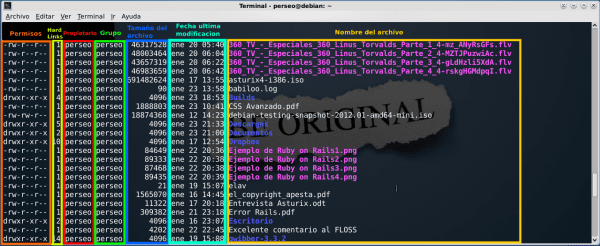

Както можете да видите, тази команда показва или "изброява" съдържанието на моя HOME, това, с което си имаме работа са червените и зелените линии. Червеното поле ни показва кой е собственикът, а зеленото показва към коя група принадлежи всеки от изброените преди това файлове и папки. В този случай както собственикът, така и групата се наричат „Персей“, но може и да са срещнали друга група като „продажби“. За останалото не се притеснявайте засега, ще видим по-късно: D.

Видове разрешения в GNU / Linux

Преди да научим как се задават разрешения в GNU / Linux, трябва да знаем как различните видове файлове, които системата може да има, могат да бъдат диференцирани.

Всеки файл в GNU / Linux се идентифицира с 10 символа, които се извикват маска. От тези 10 знака първият (отляво надясно) се отнася до типа файл. Следващите 9, отляво надясно и в блокове от 3, се отнасят до разрешенията, които се предоставят съответно на собственика, групата и останалите или други. Екранна снимка за демонстриране на всички тези неща:

Първият символ на файловете може да бъде следният:

| Извинете ме | идентифицира |

| - | архив |

| d | указател |

| b | Специален блок файл (специални файлове на устройството) |

| c | Файл със специални знаци (tty устройство, принтер ...) |

| l | Файл с връзка или връзка (мека / символна връзка) |

| p | Канал специален файл (тръба или тръба) |

Следващите девет знака са разрешенията, предоставени на системните потребители. На всеки три знака се посочват разрешенията на собственика, групата и други потребители.

Символите, които определят тези разрешения, са следните:

| Извинете ме | идентифицира |

| - | Без разрешение |

| r | Разрешение за четене |

| w | Пишете разрешение |

| x | Разрешение за изпълнение |

Разрешения за файлове

<° Четене: основно ви позволява да видите съдържанието на файла.

<° Запис: позволява ви да модифицирате съдържанието на файла.

<° Изпълнение: позволява на файла да се изпълнява така, сякаш е изпълнима програма.

Разрешения за директория

<° Четене: Позволява да се знае какви файлове и директории съдържа директорията, която има това разрешение.

<° Запис: позволява ви да създавате файлове в директорията, или обикновени файлове, или нови директории. Директориите могат да бъдат изтрити, файловете копирани в директорията, преместени, преименувани и т.н.

<° Изпълнение: позволява ви да прегледате директорията, за да можете да разгледате съдържанието й, да копирате файлове от или в нея. Ако имате и разрешения за четене и запис, можете да извършвате всички възможни операции с файлове и директории.

Забележка: Ако нямате разрешение за изпълнение, няма да имаме достъп до тази директория (дори ако използваме командата "cd"), тъй като това действие ще бъде отказано. Той също така позволява да се ограничи използването на директория като част от път (например, когато предаваме пътя на файл, намерен в тази директория като референция. Да предположим, че искаме да копираме файла "X.ogg", който е в папката) "/ home / perseo / Z" -за което папката "Z" няма разрешение за изпълнение-, бихме направили следното:

$ cp /home/perseo/Z/X.ogg /home/perseo/Y/

получаване с това съобщение за грешка, което ни казва, че нямаме достатъчно разрешения за достъп до файла: D). Ако разрешението за изпълнение на дадена директория е деактивирано, ще можете да видите съдържанието й (ако сте получили разрешение за четене), но няма да имате достъп до нито един от съдържащите се в нея обекти, тъй като тази директория е част от необходимия път за да решите местоположението на вашите обекти.

Управление на разрешенията в GNU / Linux

Досега видяхме какво правят разрешенията в GNU / Linux, по-долу ще видим как да присвоите или извадите разрешения или права.

Преди да започнем, трябва да имаме предвид, че когато се регистрираме или създадем потребител в системата, ние автоматично им предоставяме привилегии. Тези привилегии, разбира се, няма да бъдат общи, тоест потребителите обикновено няма да имат същите разрешения и права на суперпотребителя. Когато потребителят е създаден, системата генерира по подразбиране потребителските права за управление на файлове и управление на директории. Очевидно те могат да бъдат модифицирани от администратора, но системата генерира повече или по-малко валидни привилегии за повечето операции, които всеки потребител ще извърши в своята директория, файловете си и директориите и файловете на други потребители. Това обикновено са следните разрешения:

<° За файлове: - rw-r-- r--

<° За директории: - rwx rwx rwx

Забележка: те не са еднакви разрешения за всички GNU / Linux дистрибуции.

Тези привилегии ни позволяват да създаваме, копираме и изтриваме файлове, да създаваме нови директории и т.н. Нека да видим всичко това на практика: D:

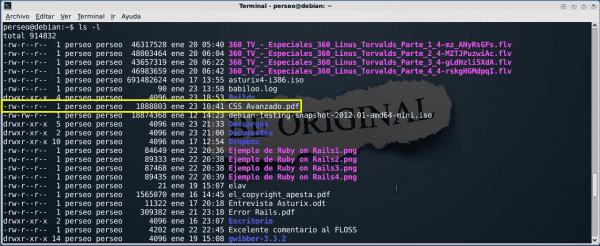

Да вземем за пример файла „Advanced CSS.pdf“. Забележете, че изглежда по следния начин: -rw-r--r-- ... Разширен CSS.pdf. Нека да разгледаме отблизо.

| Tipo | потребител | Група | Останалите потребители (други) | Име на файла |

| - | rw - | r-- | r-- | Разширен CSS.pdf |

Това означава, че:

<° Тип: архив

<° Потребителят може: Прочетете (прегледайте съдържанието) и напишете (променете) файла.

<° Групата, към която принадлежи потребителят, може: Прочетете (само) файла.

<° Други потребители могат: Прочетете (само) файла.

За тези любопитни, които се чудят в момента за какво се отнасят другите полета от списъка, получен от ls -l, ето отговорът:

Ако искате да научите повече за твърдите и меки / символни връзки, тук обяснението и техните diferencias.

Ами приятели, стигнахме до най-интересната и тежка част от въпросната тема ...

Възлагане на разрешение

Командата коригира ("Промяна на режима") позволява модифициране на маската, така че да могат да се извършват повече или по-малко операции върху файлове или директории, с други думи, с chmod можете да премахнете или премахнете права за всеки тип потребител. Ако типът потребител, на когото искаме да премахнем, поставим или присвоим привилегии, не е посочен, това, което ще се случи при извършване на операцията, е да повлияе едновременно на всички потребители.

Основното нещо, което трябва да запомните, е, че даваме или премахваме разрешения на тези нива:

| Параметър | ниво | описание |

| u | собственик | собственик на файла или директорията |

| g | група | група, към която принадлежи файлът |

| o | otros | всички други потребители, които не са собственик или група |

Видове разрешения:

| Извинете ме | идентифицира |

| r | Разрешение за четене |

| w | Пишете разрешение |

| x | Разрешение за изпълнение |

Дайте разрешение на собственика да изпълни:

$ chmod u+x komodo.sh

Премахнете разрешението за изпълнение от всички потребители:

$ chmod -x komodo.sh

Дайте разрешение за четене и писане на други потребители:

$ chmod o+r+w komodo.sh

Оставете разрешение за четене само на групата, към която принадлежи файлът:

$ chmod g+r-w-x komodo.sh

Разрешения в осмичен цифров формат

Има и друг начин за използване на командата chmod, който за много потребители е „по-удобен“, въпреки че априори е малко по-сложен за разбиране ¬¬.

Комбинацията от стойности на всяка група потребители образува осмично число, битът “x” е 20, което е 1, битът w е 21, което е 2, r битът е 22, което е 4, имаме след това:

<° r = 4

<° w = 2

<° x = 1

Комбинацията от включени или изключени битове във всяка група дава осем възможни комбинации от стойности, т.е. сумата от включените битове:

| Извинете ме | Осмична стойност | описание |

| - - - | 0 | нямате никакво разрешение |

| - - x | 1 | изпълнява само разрешение |

| - w - | 2 | пиши само разрешение |

| - wx | 3 | писане и изпълнение на разрешения |

| r - - | 4 | само разрешение за четене |

| r - x | 5 | четене и изпълнение на разрешения |

| rw - | 6 | разрешения за четене и запис |

| rwx | 7 | всички разрешения се задават, четат, пишат и изпълняват |

Когато комбинирате потребителски, групови и други разрешения, получавате трицифрено число, което съставлява разрешенията за файл или директория. Примери:

| Извинете ме | доблест | описание |

| rw- --- -- | 600 | Собственикът има разрешения за четене и запис |

| rwx --х --x | 711 | Собственикът чете, пише и изпълнява, групата и другите само изпълняват |

| rwx rx rx | 755 | Собственикът, групата и други за четене, запис и изпълнение могат да четат и изпълняват файла |

| rwx rwx rwx | 777 | Файлът може да се чете, пише и изпълнява от всеки |

| r-- --- -- | 400 | Само собственикът може да прочете файла, но не може да го модифицира или изпълни и, разбира се, нито групата, нито другите могат да направят нищо в него. |

| rw-r-- --- | 640 | Потребителят собственик може да чете и пише, групата може да чете файл, а други не могат да правят нищо |

Специални разрешения

Все още има други видове разрешителни за разглеждане. Това са битът за разрешение SUID (Set User ID), битът за разрешение SGID (Set Group ID) и битът sticky (sticky bit).

имащи нужда

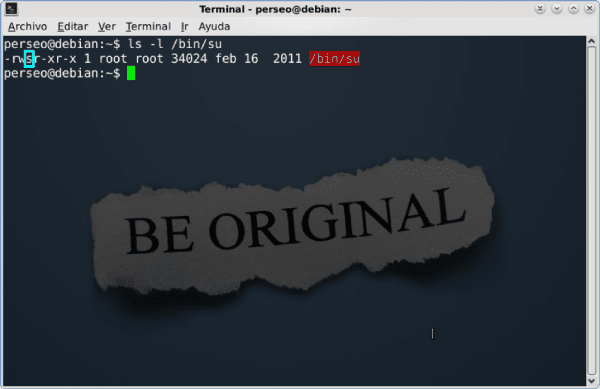

Сетуидният бит е присвоен на изпълними файлове и позволява, когато потребителят изпълни споменатия файл, процесът придобива разрешенията на собственика на изпълнения файл. Най-ясният пример за изпълним файл с бита setuid е:

$ su

Можем да видим, че битът е присвоен като "s" в следното улавяне:

За да присвоите този бит на файл, би било:

$ chmod u+s /bin/su

И за да го премахнете:

$ chmod u-s /bin/su

Забележка: Трябва да използваме този бит изключително внимателно, тъй като може да доведе до ескалация на привилегиите в нашата система ¬¬.

setgid

Setid битът позволява придобиване на привилегии на групата, присвоена на файла, а също така може да се присвои на директории. Това ще бъде много полезно, когато няколко потребители от една и съща група трябва да работят с ресурси в една и съща директория.

За да присвоим този бит, правим следното:

$ chmod g+s /carpeta_compartida

И за да го премахнете:

$ chmod g-s /carpeta_compartida

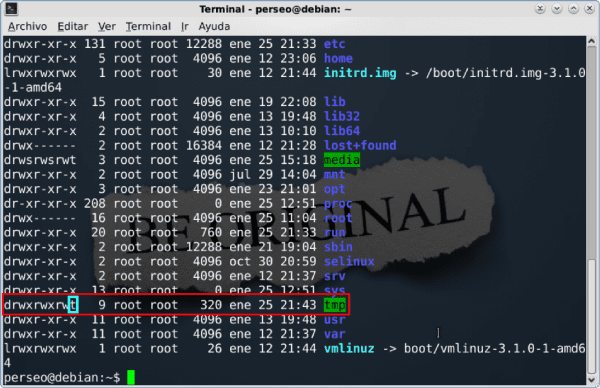

лепкав

Този бит обикновено се присвоява в директории, до които имат достъп всички потребители и позволява да се предотврати изтриването на файлове / директории на друг потребител в тази директория, тъй като всички имат разрешение за запис.

Можем да видим, че битът е присвоен като "t" в следното улавяне:

За да присвоим този бит, правим следното:

$ chmod o+t /tmp

И за да го премахнете:

$ chmod o-t /tmp

Е, приятели, сега знаете как да защитите по-добре информацията си, с това се надявам да спрете да търсите алтернативи на Lock папка o Папка Пазач че в GNU / Linux изобщо не ни трябват XD.

P.S: Тази конкретна статия е поискана от съседа на братовчед на приятел XD, надявам се да съм решил съмненията ви ...

Отлична статия, много добре обяснена.

Благодаря приятелю 😀

Отличен Персей, нямах представа за разрешения в осмичен цифров формат (което е много интересно малко нещо) или специални разрешения (setuid / setgid / sticky).

Умирах от сън, но това малко ме изправи, вече искам да хвана конзолата 😀 +1000

Добре, че ви беше полезно, Поздрави 😉

Отлично, обясненията са много ясни, много благодаря.

setgid

Битът имащи нужда ви позволява да придобиете привилегиите

в тази част има малка грешка.

Благодаря за наблюдението и за коментара, понякога пръстите ми се "заплитат" XD ...

Поздрави 😉

Вече съм поправен 😀

Много добра статия, Персей. Във всеки случай бих искал да направя някои наблюдения, така че информацията да е по-пълна:

Бъдете внимателни, когато прилагате разрешения рекурсивно (chmod -R), защото в крайна сметка може да дадем на файлове твърде много разрешения. Един от начините за това е използването на командата find за разграничаване между файлове или папки. Например:

find /var/www -type d -print0 | xargs -0 chmod 755find /var/www -type f -print0 | xargs -0 chmod 644

Друго нещо: установяването на привилегии върху директории или файлове не е безпогрешен метод за защита на информацията, тъй като с LiveCD или поставянето на твърдия диск в друг компютър не е трудно да получите достъп до папките. За защита на чувствителна информация е необходимо да се използват инструменти за криптиране. Например TrueCrypt е много добър и освен това е междуплатформен.

И накрая: това, че повечето потребители не променят привилегиите на файловата система в Windows, не означава, че е невъзможно да се направи това. Поне файловата система NTFS може да бъде защитена колкото EXT, знам, защото в работата си имам пълни дялове без разрешения за изпълнение или писане и т.н. Това може да се постигне чрез раздела за сигурност (който обикновено е скрит). Основният проблем на Windows е, че конфигурацията по подразбиране позволява всичко.

Благодаря ви много за разширяването на темата;). Що се отнася до:

[...] establecer privilegios sobre directorios o archivos no es un método infalible para proteger la información, ya que con un LiveCD o poniendo el disco duro en otra PC no es difícil acceder a las carpetas [...]Абсолютно прави сте, дори и с Win се случва същото, евентуално по-късно ще говорим за различните инструменти, които ни помагат да криптираме информацията си.

Поздрави 😀

Приятел Хюго как си 😀

Проблемът с TrueCrypt ... дали лицензът е нещо „странно“, което има, можете ли да ни кажете повече за него? 🙂

Поздрави компа

Лицензът TrueCrypt ще бъде малко странен, но поне версия 3.0 на лиценза (която е актуална) позволява лична и търговска употреба на неограничени работни станции, а също така позволява копиране, преглед на изходния код, извършване на модификации и разпространение. производни работи (стига да е преименуван), така че ако не е 100% безплатен, честно казано е доста близо.

Старият Персей оставя останалите от екипа лоши със статиите си, че е толкова завършен.

Тук никой не е по-добър от никой, а? И много по-малко по-добре от мен HAHAHAJAJAJAJA

хахахаха, бъдете внимателни приятелю, не забравяйте, че сме в една лодка 😀

Благодаря за коментара 😉

Разрешителните, е нещо, което се учи от ден на ден, а не от един ден на следващия, така че нека учим хехехехе

Отлична статия Персей.

Съвет: не е необходимо да пишете знака на всеки символ, достатъчно е да го посочите само веднъж. Пример:

$ chmod o + r + w komodo.sh

Може да изглежда така

$ chmod o + rw komodo.sh

същото с

$ chmod g + rwx komodo.sh

може и да изглежда

$ chmod g + r-wx komodo.sh

след този формат можете да направите това

$ a-rwx, u + rw, g + w + или example.txt

забележка: a = всички.

Поздрави.

Уау приятелю, не го знаех, благодаря, че сподели 😀

Много добра статия, всичко е много добре обяснено.

За мен е по-удобно да променям разрешенията на файловете октално, по-ясно. Смятам, че е достатъчно, за да разбера обратното, но това беше отдавна хахаха

Здравейте хора, персей; Страницата много ми хареса. Бих искал да мога да си сътруднича с него. Възможно ли е? Като щракнете върху моя ник имате референции !! хаха.

Обикновено правя спорадични публикации и съм все по-активист на SL, нещо, което няма да изоставя през живота си, докато съм на разположение и имам няколко пръста. Е, предполагам, че имат моя имейл. прегръдка и сила с проекта, който ми се струва «блогъри обединени!», ACA ES LA TRENDENCIA !! Така се създава мрежата на бъдещето.

Хахахахаха, за мен би било голямо удоволствие да се присъедините към нас, нека elav или gaara видят вашата молба 😉

Внимавайте и се надявам скоро да се видим тук 😀

Пиша ви имейл сега (на адреса, който сте посочили в коментара) 🙂

Имам съмнение. Как можете да приложите разрешения към директории и те да не променят атрибутите си, независимо от потребителя, който ги модифицира, включително root.

Поздрави.

Може би тази статия Пояснявам малко ..

Добре написана тази статия, благодаря за споделянето на знания

Колко добре е било полезно, надяваме се да се видим отново тук. Поздрави 😉

Много добра статия.

Много се радвам, че ви е било полезно, поздрави 😉

Истината, че не съм съгласен в Linux преместването на файл в папка Системата е главоболие. трябва да предоставите разрешение за всичко и да въведете паролата си. в Windows преместването на файлове е лесно, дори в една и съща папка на Windows. цяла процедура за преместване на файл в папка в linux, когато в Windows е по-лесно да копирате и поставяте. Използвам и двете операционни системи. мента 2 канела от мая и прозорци 13

Използвам Linux от няколко години и честно казано не съм имал тези проблеми от доста време.

Мога да премествам файлове / папки без проблем и имам дял на твърдия диск на 2. Очевидно е, че за достъп до другия дял 1-ви път трябва да поставя паролата си, но никога повече.

Ако имате рядък проблем, кажете ни, ние с удоволствие ще ви помогнем 😉

Правилна статия, що се отнася до Linux частта. Във вашите коментари за управление на разрешения в Windows: Вие изобщо не знаете как се задават разрешенията. Контролът върху тях с много по-голяма мощност (с изключение на 16-битовите версии, Windows 95, 98, Me и мобилните телефони) върху начина, по който се управляват в системата на пингвините и възвишената гранулираност, и за записа, с който се занимавам и с двете операционни системи няма мании срещу никой от нас.

Моят съвет: направете малко ровене и ще разберете, изобщо не се изискват външни програми. За всички много добри. 😉

Много добра статия. Темата за разрешенията е интересно нещо за научаване. Веднъж ми се е случвало да не мога да осъществя достъп до файл по дълъг път, защото не съм имал разрешения за изпълнение в една от директориите. Също така е добре да знаете поне съществуването на специалните разрешения като Sticky bit.

PS: Следя блога от известно време, но не се бях регистрирал. Те имат много интересни статии, но това, което привлече вниманието ми най-много, е отношението между потребителите. Освен факта, че може да има различия, като цяло всички се опитват да си помагат, като допринасят за своя опит. Това е нещо забележително, за разлика от други сайтове, пълни с тролове и пламъци 😉

Много интересно, но аз го научих по различен начин за разрешенията, вместо в Octal, в двоичен файл, така че ако например "7" е 111, това означаваше, че има всички разрешения, така че ако сложите 777 Давате всички разрешения на всички потребители, групи ...

За поздрав.

Впечатляващо, кратко, ясно и по темата.

Каква добра статия, поздравления и благодарности за всички разяснения ... ..

поздрав2.

Уау, ако науча много с вашите уроци, се чувствам като малък скакалец в това огромно поле, което е Linux, но ограничавам това, което Хюго веднъж каза тук, в този ред коментари, ако поставим CD на живо и ако нашите файлове не са криптирани Наистина не е останало много за защита, освен това в Windows мисля, че не е имало голям проблем при създаването на потребител на администратор и ограничен акаунт в операционната система win и по този начин да защитите данните на вашия акаунт на администратор .... Но наистина много благодаря за тази статия, аз съм по-добре осведомен по въпроса, благодарение на вас ...

Истината е, че исках да стартирам изпълним xD и ми каза, че разрешението ми е отказано при отваряне и писане на x файлове, но прочетох малко тук и научих нещо и служеше да видя разрешенията, че тази папка, която съдържаше файловете и изпълнимия файл, имаше последното нещо, което си спомням Направих това, че исках да вляза в папка и тъй като името беше дълго го промених и между easy xD, след това погледнах разрешенията и погледнах нещо, което казваше за adm, отидох във файла, поставих свойства и избрах нещо, което казваше adm, без да премахвам свойства Въведете папката и след това стартирайте изпълнимия файл и той може да започне без проблеми сега това, което не знам е това, което направих xD истината е, не знам, че беше, защото промених името на папката, но не знам и благодаря, че успях да го изпълня Няма проблем.

Здравейте, имам няколко въпроса,

Имам уеб система, която трябва да напише изображение на Linux сървъра,

подробностите са, че не позволява да го регистрирате, опитайте да промените разрешенията, но не може да бъде,

Аз съм нов в това, защото бих искал да ме напътствате, благодаря.

Отидете, че това ми помогна, благодаря ви много за приноса.

Лично документацията ми помогна да се науча, което беше приложено на практика в една дейност на моята работа.

Съответните практики, които направих, бяха в Debian. Поздравления и поздрави.

Отличен урок за разрешенията в GNU / Linux. Моят опит като потребител на Linux и като администратор на сървъри, базиран на някаква GNU / Linux дистрибуция, е, че много от техническите проблеми, които могат да възникнат, се основават на управлението на разрешения за групи и потребители. Това е нещо, което трябва да се вземе предвид. Поздравявам Персей за неговия блог и също се интересувам да се присъединя към силите на GNU в този блог. Поздрави от Мексико, другари!

Здравейте, на първо място ви поздравявам много добре статията и се допитвам до вас, имам този случай: 4 ———- 1 root root 2363 19 февруари 11:08 / etc / shadow с 4 напред как ще се четат тези разрешения.

благодаря

Windows: Избираме папка, десен бутон, свойства> Раздел Защита, там можете да добавяте или изтривате потребители или групи и всеки да поставя желаните от вас разрешения (четене, писане, пълен контрол и т.н.). Не знам какво, по дяволите, имаш предвид

Между другото, аз използвам linux ежедневно, използвам елементарен, базиран на ubuntu.

Върви добре

чудесно е, че това е най-добре обясняваната статия

благодаря

приятел:

Много добър принос, много ми помогна.

Благодаря.

Кучи син, това дори не работи.

Колко от вас са забелязали, че когато седим зад компютър с Windows, тази част е напълно лъжа, тъй като от Windows NT, дори преди Windows 98 и този проблем, че нямате сигурност, е напълно фалшив.

Сигурността в Windows е нещо, което Microsoft е приела много сериозно по причина, че е най-широко използваната настолна операционна система днес.

Статията е добре обяснена за разрешенията на GNU / Linux, но сте се объркали, както винаги се случва в тези статии, че този, който го пише, или не използва Windows, или не знае как да го използва, защото не го харесва и получава само отрицателен отзив.

Това, което трябва да се подчертае, е, че Windows е много безопасен във файловата си система с ACL (Access Control List) характеристика, която носи в Windows от всички Windows NT, което прави файловата система много сигурна. В GNU / Linux те също са го внедрили.

Тъй като Windows Vista е внедрена функцията UAC (User Account Control), която прави удобното използване на Windows, без да е необходимо да сте администратор, за да го използвате удобно.

За мен добра функция, която те внедриха, защото използването на Windows XP като потребител без разрешения за администриране беше възможно, но у дома кой го използваше така? почти никой поради това колко неудобно беше да няма нещо като UAC.

Ами ако ми беше ясно, че който е написал статията, е знаел какво пише, въпреки че не е обяснил ACL на GNU / Linux.

Здравей приятел, добра информация, просто исках да попитам

Има ли начин да направите това, като сте в metasploit, вътре в машината жертва?

Може ли да се направи с тези разрешения, за да се направи този файл недопустим, или е невъзможно, имам предвид да съм вътре в metasploit?

Благодаря ви много за този блог, много добра информация.