Una vez más, изследователите на видеоигри откриха „иновативна“ фишинг техника (подправяне), което върши много добра работа за маскиране на намеренията на измамниците.

Като една от най-големите платформи за дигитално разпространение на видео игри в света, Steam разполага с разнообразни UX елементи на общността, като списъци с приятели и възможност за обмен на артикули в играта с други потребители.

Въпреки че този силен фокус върху общността е помогнал на Steam да се открои на все по-пренаселения пазар, той също така оставя потребителите отворени за измамни практики.

Необходимостта от наблюдение на платформата отново беше предупредена през уикенда, когато 22-годишен студент по компютърни науки на име „Aurum“ предостави подробности за нова фишинг измама за Steam.

Уебсайт за кражба на акаунти в Steam

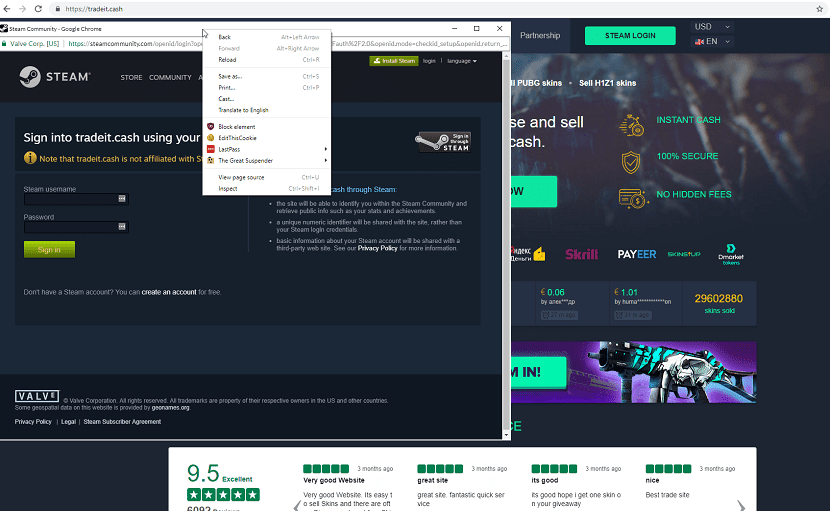

Според изследователя, сайтът за фишинг не само се опита да заблуди потребителите с валиден SSL сертификат, но и малка част от JavaScript което би генерирало изскачащ прозорец, в който се посочва, че сървърът е силно натоварен и ще поиска от жертвата да влезе със своя Steam акаунт. за достъп до сайта.

По думите на Aurum той описва как го е осъзнал:

„Чатът изглеждаше ясен, измамникът искаше да ми даде очевидно печеливша сделка (те се опитваха да ме накарат да ги добавя към Discord по някаква причина).

В края на дискусията за „търговия“ бях помолен да вляза в удобен уеб сайт за ценообразуване на Steam, за да могат да добият представа колко струват нещата ми.

Фишинг сайтът, https://tradeit.cash. Уебсайтът по същество беше копие на легитимен уебсайт на Steam, https://skins.cash. "

Въпреки че измамниците създадоха легитимно изглеждащ изскачащ прозорец, Aurum установи, че това не е довело до два екземпляра на Chrome в лентата на задачите и че това е „само един прозорец във фишинг уебсайта“.

„Дори бяха направили някои бутони за елементите на потребителския интерфейс на Chrome“, каза той. „Това беше потвърдено чрез опит за щракване с десния бутон в областта на заглавната лента на изскачащия прозорец, който отвори контекстното меню с десния бутон на мишката върху уеб страница.“

Хакерите отделиха време и „караница“, за да хостват своя фишинг сайт в CloudFare и дори избраха да използват CloudFare SSL сертификат, за да го направят възможно най-надежден.

Фишингът започна с изскачащ прозорец, който ви помоли да влезете в Steam, твърдейки, че сайтът за „фишинг“ е претоварен.

За фалшивия уебсайт

Сайтът за фишинг в Steam използваха техника за фишинг картина в картина за да симулира екран за влизане в OpenID без грешки.

Aurum усети, че нещо не е наред, тъй като сайтът, който смяташе, че е фалшив от самото начало, отваря изскачащ прозорец за влизане в OpenID Steam.

Атаките от този характер със сигурност не са нещо ново. Подобна техника е описана в този документ от 2007 г. насам.

Steam вече включва подробно ръководство, насочено към подпомагане на потребителите да пазят своите акаунти в безопасност.

В момента сайтът е офлайн Е, DNS записът беше премахнат преди около няколко часа.

Pero потребител получи моментна снимка на сайта и целия код, преди да бъде премахнат, и си позволи да го сподели в GitHub. Връзката е тази.

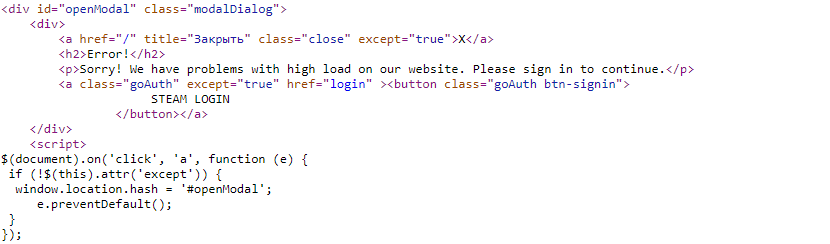

Това е доста прост код, в крайна сметка.

Хакерите копираха легитимния бизнес сайт, както и страницата за влизане в Steam Community, след което добавиха JavaScript код и към двата, както и докоснаха малко HTML.

Общо бяха добавени три JS фрагмента: първият открива програми за отстраняване на грешки (битът, който е намерил оригиналния плакат на блога), вторият отваря фалшивия браузър и поставя фалшивата страница за вход вътре в iframe, а третият (който работи на iframe) събира идентификационните данни от страницата от Копирано влизане в Steam.

Както казваше баба ми, красотата е в простотата. Прост, ефективен и красив, парче код.

Прочетох цялата статия ... И какво е свързано с Linux?