Lilu To je novi ransomware koji je poznat i pod imenom Lilocked i to ima za cilj zaraziti servere zasnovane na Linuxu, nešto što je on uspješno postigao. Ransomware je počeo zaražavati servere sredinom jula, ali u posljednje dvije sedmice napadi su učestali. Mnogo češće.

Prvi poznati slučaj ransomwarea Lilocked pojavio se kada je korisnik učitao bilješku u ID Ransomware, veb lokacija stvorena da identifikuje ime ove vrste zlonamernog softvera. Vaša meta su serveri i dobiti root pristup u njima. Mehanizam koji koristi za dobivanje tog pristupa još uvijek je nepoznat. A loša vijest je da je sada, nepuna dva mjeseca kasnije, poznato da je Lilu zarazio hiljade poslužitelja zasnovanih na Linuxu.

Lilu napada Linux poslužitelje da bi dobio root pristup

Ono što Lilocked radi, nešto što možemo pretpostaviti iz njegovog imena, je blok. Da budemo precizniji, nakon što server bude uspješno napadnut, datoteke se zaključavaju .lilocked nastavkom. Drugim riječima, zlonamjerni softver modificira datoteke, mijenja ekstenziju u .lilocked i postaju potpuno neupotrebljivi ... osim ako ne platite njihovo vraćanje.

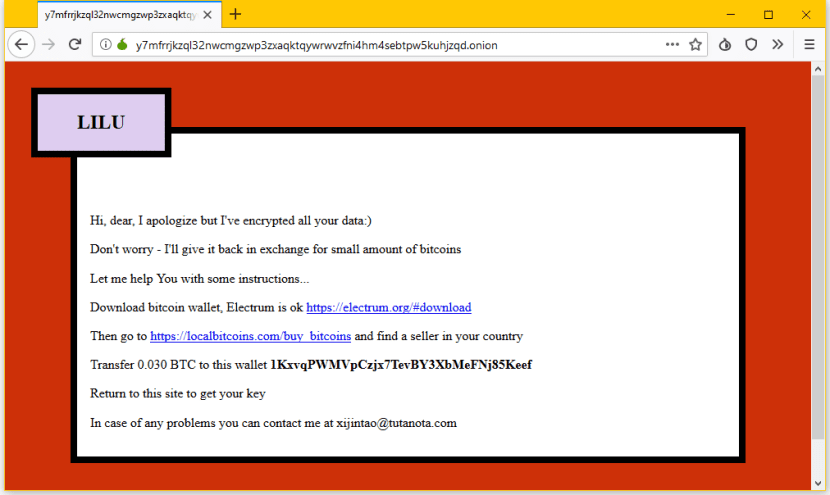

Pored promjene nastavka datoteke, pojavljuje se i napomena koja kaže (na engleskom):

«Šifrirao sam sve vaše osjetljive podatke !!! Snažna je enkripcija, zato nemojte biti naivni u pokušaju da je vratite;) »

Jednom kada se klikne na vezu bilješke, ona se preusmjerava na stranicu na tamnom webu koja traži unos ključa u bilješci. Kada se doda takav ključ, Potrebno je unijeti 0.03 bitkoina (294.52 eura) u Electrum novčaniku tako da se šifriranje datoteka ukloni.

Ne utječe na sistemske datoteke

Lilu ne utječe na sistemske datoteke, ali drugi kao što su HTML, SHTML, JS, CSS, PHP, INI i drugi formati slika mogu biti blokirani. Ovo znači to sistem će raditi normalnoSamo zaključanim datotekama neće biti dostupan. "Otmica" pomalo podsjeća na "policijski virus", s tom razlikom što je spriječio upotrebu operativnog sistema.

Istraživač sigurnosti Benkow kaže da je Lilock pogođeno oko 6.700 servera, lVećina ih je predmemorirana u Googleovim rezultatima pretraživanja, ali moglo bi biti još pogođenijih koje poznata tražilica ne indeksira. U vrijeme pisanja ovog članka i kao što smo objasnili, mehanizam koji Lilu koristi za rad je nepoznat, tako da nema zakrpe koja se primjenjuje. Preporučuje se da koristimo jake lozinke i da softver redovito ažuriramo.

Zdravo! Bilo bi korisno objaviti mjere predostrožnosti kako bi se izbjegla infekcija. Čitao sam u članku iz 2015. da je mehanizam zaraze nejasan, ali da se vjerojatno radi o napadu grubom silom. Međutim, smatram, s obzirom na broj zaraženih servera (6700), da je malo vjerojatno da će toliko administratora biti toliko neoprezno da će staviti kratke lozinke koje je lako razbiti. Pozdrav.

zaista je sumnjivo da se može reći da je linux zaražen virusom i, usput rečeno, u javi, da bi taj virus ušao na server, prvo moraju proći zaštitni zid usmjerivača, a zatim i Linux server, a zatim kao "samo- izvršavanje "tako da traži root pristup?

čak i pod pretpostavkom da postiže čudo trčanja, šta radite da biste dobili root pristup? jer je čak i instaliranje u nekorentskom načinu rada vrlo teško, jer bi to trebalo biti zapisano u crontab u root modu, to jest, morate znati root ključ da bi vam za njegovo dobivanje trebala aplikacija kao što je "keyloger" "koji" snima "pritiske tipki, ali još uvijek postoji pitanje kako instalirati ovu aplikaciju?

Zaboravite spomenuti da se aplikacija ne može instalirati "u okviru druge aplikacije", osim ako dolazi sa gotove web stranice za preuzimanje, ali dok dođe do računala bit će ažurirana nekoliko puta, što bi stvorilo ranjivost za koju je napisano više nije efikasan.

U slučaju Windows-a, to je vrlo različito, jer html datoteka s java scryptom ili s php-om može stvoriti neobičnu .bat datoteku istog tipa scrypt-a i instalirati je na stroj, jer nije potrebno da bude root za ovu vrstu objektivni