|

Poput svih Linux distribucija, Ubuntu već ima instaliran zaštitni zid (firewall). Ovaj zaštitni zid zapravo je ugrađen u jezgru. U Ubuntuu je sučelje naredbenog retka vatrozida zamijenjeno nešto lakšom za upotrebu skriptom. Međutim, ufw (Nekomplicirani vatrozid) također ima grafičko sučelje koje je izuzetno jednostavno za upotrebu.U ovom ćemo postu predstaviti mini vodič korak po korak kako koristiti gufw, grafičko sučelje ufw, za konfiguriranje našeg vatrozida. |

Prije instaliranja gufw-a nije loša ideja provjeriti status ufw-a. Da bih to učinio, otvorio sam terminal i napisao:

sudo ufw status

Rezultat bi trebao reći nešto poput: "Status: neaktivan". To je zadano stanje vatrozida u Ubuntuu: on je instaliran, ali je onemogućen.

Da bih instalirao gufw, otvorio sam Ubuntu Software Center i tamo ga potražio.

Možete ga instalirati i s terminala tako što ćete otkucati:

sudo apt-get instalacija gufw

Postavljanje gufw-a

Jednom instaliran, možete mu pristupiti iz System> Administration> Firewall settings.

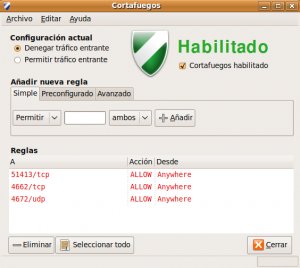

Kao što možete vidjeti na snimku zaslona, ufw po defaultu djeluje prihvaćajući sve odlazne veze i odbijajući sve dolazne veze (osim onih povezanih s odlaznim). To znači da će se bilo koja aplikacija koju koristite moći bez problema povezati s vanjskom stranom (bilo Internetom ili dijelom vašeg intraneta), ali ako netko s druge mašine želi pristupiti vašoj, neće moći.

Sve politike povezivanja pohranjene su u datoteci / etc / default / ufw. Čudno, ufw blokira IPv6 promet prema zadanim postavkama. Da biste je omogućili, uredite datoteku / etc / default / ufw i promjena IPV6 = br por IPV6 = da.

Kreiranje prilagođenih pravila

Kliknite gumb Dodaj u glavnom prozoru gufw. Postoje tri kartice za kreiranje prilagođenih pravila: unaprijed konfigurirano, jednostavno i napredno.

Iz Preconfigured možete stvoriti niz pravila za određeni broj usluga i aplikacija. Dostupne usluge su: FTP, HTTP, IMAP, NFS, POP3, Samba, SMTP, ssh, VNC i Zeroconf. Dostupne aplikacije su: Amule, Deluge, KTorrent, Nikotin, qBittorrent i Transmission.

Iz programa Simple možete stvoriti pravila za zadani port. To vam omogućava stvaranje pravila za usluge i programe koji nisu dostupni u unaprijed konfiguriranom. Da biste konfigurirali raspon portova, možete ih postaviti koristeći sljedeću sintaksu: PORT1: PORT2.

Iz Naprednog možete stvoriti konkretnija pravila koristeći izvornu i odredišnu IP adresu i portove. Dostupne su četiri opcije za definiranje pravila: dopustiti, zabraniti, zabraniti i ograničiti. Učinak dopuštanja i negiranja sam po sebi je objašnjiv. Odbijanje će podnositelju zahtjeva vratiti poruku „ICMP: odredište nedostižno“. Ograničenje vam omogućava da ograničite broj neuspješnih pokušaja povezivanja. Ovo vas štiti od napada grubom silom.

Jednom kada je pravilo dodano, ono će se pojaviti u glavnom prozoru gufw.

Jednom kada je pravilo stvoreno, ono će biti prikazano u glavnom prozoru programa Gufw. Pravilo možete pogledati i sa terminala ljuske upisivanjem statusa sudo ufw.

Subnormalno učenje pisanja, dobro za nešto servis

Neću vas vrijeđati, kao što to činite tako što se nazivate podnormalnim, zbog grešaka u pisanju, ali moram vam reći da "vidite slamku u tuđem oku, a ne vidite snop u svom."

U jednom napisanom retku napravili ste nekoliko grešaka i propusta; najvažnije je, možda, zamijeniti sadašnji infinitiv imperativom.

Nisam stručnjak, ali dok čitam, da bih spriječio da oprema odgovara na zahtjeve za odjekom (minimalni uvjet za nevidljivost naše opreme i da bi se pravilno prošlo skener porta), potrebno je slijediti ove korake:

$ sudo ufw omogući

$ sudo nano /etc/ufw/before.rules

Gdje je crta koja kaže:

-Ufw-before-input -p icmp –icmp-type echo-request -j PRIHVATI

pa izgleda ovako:

# -A ufw-before-input -p icmp –icmp-type echo-request -j PRIHVATI

Sačuvaj u nano sa kontrolom + O. Izlaz sa kontrolom + X.

Zatim:

$ sudo ufw onemogući

$ sudo ufw omogući

Učinio sam to na svom računaru. Neka me neko ispravi ako nije tačno.

Pozdrav, istina je da se u 64-bitnoj verziji GUI razlikuje. Mislim da nije toliko intuitivan kao GuardDog, ali probao sam i dao mi je bolje rezultate s nekim lukama koji su me komplicirali, tako da je gufw već radio. Tako da je ovaj post baš odgovarao meni. Hvala Iskoristimo ...

Koliko se sjećam, trebalo bi raditi čak i ako se ponovo pokrenete.

Ovaj program je samo sučelje za zaštitni zid koji se po defaultu isporučuje u Ubuntuu.

Živjeli! Paul.

Jednom kada je zaštitni zid konfiguriran, da li je i dalje funkcionalan čak i ako se ponovno pokrenete ili ga treba pokretati pri svakoj prijavi? Hvala unaprijed na odgovoru.

Hvala na postu.

Prilično sam novak i nisam siguran da li je to što radim ispravno za efikasnu zaštitu. Jedino što preuzmem s interneta je Ubuntu iso i drugi distros, tako da volim imati zatvorene sve portove, a ufw ga aktiviram na sljedeći način u konzoli.

»Sudo ufw enable», ovo vraća poruku da je zaštitni zid aktiviran, u daljnjem koraku izvršim sljedeću izmjenu unošenjem sljedeće naredbe u konzolu:

"Sudo gedit /etc/ufw/before.rules"

Na sljedećem ekranu koji se pojavi mijenjam liniju na mjestu "gotovo" s oznakom raspršivanja na početku reda s krajnje lijeve strane.

E sad pitanje koje sam vam htio postaviti: je li to tačno radi zaštite mog računara?

Hvala unaprijed na odgovoru i srdačan pozdrav.

Da, tako je. U slučaju da želite stvoriti pravila, preporučujem upotrebu gufw-a. 🙂

Živjeli! Paul.

Puno vam hvala i lijep pozdrav iz Španije

Instalirao sam svoju verziju 10.10.1 na Ubuntu 10.10 AMD64 je drugačija, barem u GUI-u od one koju objašnjavate.

To je ono što sam dugo tražio, hvala.

Kakvo dobro violončelo! Drago mi je!

Živjeli! Paul.

yandri Ja sam novak u pitanju linuxa. Moje pitanje je da li je jednostavna konfiguracija vatrozida u svim distribucijama?

kaže se nauči ...

Ne mogu dodati LibreOffice Impress u izuzetke. Treba mi da bih mogao koristiti daljinski upravljač (Impress Remote) sa wi fi-jem. Do sada je rješenje bilo privremeno onemogućiti vatrozid

Zdravo…

Odličan članak. Veoma korisno

mnogo vam hvala

Pozdrav prijatelju, koristim ubuntu 14.10, slijedio sam korake koje ste spomenuli kako biste komentirali pravilo

# -A ufw-before-input -p icmp –icmp-type echo-request -j PRIHVATI

Ali kada ponovim skeniranje porta, moram ponovo imati otvorene zahtjeve za Ping (ICMP Echo), koristim GRC ShieldsUp skener https://www.grc.com/x/ne.dll?bh0bkyd2 , bilo koje drugo rješenje ??

hvala