Pre nekoliko dana Rekao sam im o tome FlatPress, web aplikacija (CMS) preko koje možete imati blog ili nešto slično bez potrebe da koristite baze podataka ili da se jako zakomplicirate 🙂

Pa, imam na svom laptopu a FlatPress za lične beleške, stvari koje ne želim da zaboravim i zato ih upisujem u ovaj lični dnevnik. Ali, kao što mnogi od vas već moraju znati... Pomalo sam paranoičan po pitanju sigurnosti, i, ako se to odnosi na sigurnost MOJIH misli, nemate pojma koliko mogu biti paranoičan 😀

Tada sam se suočio sa problemom: Kako koristeći FlatPress mogu zaštititi sav sadržaj od njega?

Razmišljao sam o nekoliko aplikacija koje omogućavaju šifriranje podataka, ali... nijedna od njih nije radila baš ono što sam želio, pa sam preuzeo zadatak da sam programiram ono što sam htio.

Sada ću vam pokazati skriptu koju sam napravio, a koja radi sljedeće:

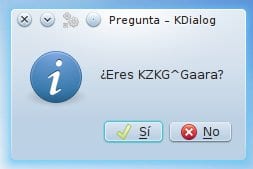

1. Prikazuje dijaloški okvir koji pita da li ste KZKG^Gaara, ako pritisnete NE skripta se zatvara, ako pritisnete DA sve se nastavlja normalno.

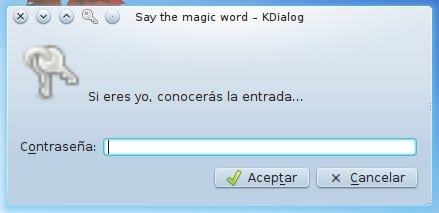

2. Prikazuje tekstualni okvir koji pita koja je lozinka:

3. Ako pritisnete Cancel skripta se zatvara, sada dolazi jedan od trikova skripte 😉…

3.1. Logika je da skripta uspoređuje lozinku koju upisujemo s onom koja je već unaprijed definirana u istoj skripti, i ako se lozinke poklapaju onda nastavlja sa izvršavanjem, a ako se lozinke ne poklapaju onda se pojavljuje poruka o grešci. Problem je u tome što, ako samo tako ubacimo ispravnu lozinku u skriptu, svako ko otvori skriptu u uređivaču teksta može vrlo jasno vidjeti ispravnu lozinku... a ovo je, prijatelji moji, jednostavno neoprostiv promašaj :)

3.2. Da bih izbjegao postavljanje lozinke kao što je ova u običnom tekstu u skripti, koristio sam MD5. To jest, na početku skripte sam izjavio da je ispravna lozinka «2dac690b816a43e4fd9df5ee35e3790d«, a ovo je MD5 od: «desdelinux«. ... Ništa ne razumem!! …😀

Hajdemo detaljnije. Ako sada pišem u fajl (na primjer, ~/pass.txt) teksta: desdelinux

Ako u terminalu napišem: md5sum ~/pass.txt

Vratiće mi se: 2dac690b816a43e4fd9df5ee35e3790d sum

I... kao što možete vidjeti, ta prva kolona koja ima puno brojeva i slova bez vidljivog redoslijeda, identično je ista kao ona koju sam stavio gore, i ona je deklarirana u skripti.

Pa, ta prva kolona je MD5 desdelinux ????

Ako unesete sljedeće, vratit će se samo 1. kolona, koja nas zanima: md5sum ~/pass.txt | awk '{print $1}'

4. Dakle, način na koji skripta radi u ovom specifičnom dijelu je:

4.1. Skripta će lozinku koju ste napisali staviti u privremenu datoteku pod nazivom temp.txt, i izdvojit će MD5 sadržaja te datoteke koristeći naredbu:

md5sum temp.txt | awk '{print $1}'

4.2. Ako MD5 lozinke koju ste upravo napisali NIJE identično isti kao onaj koji je definirao (tj. onaj koji je napisan u skripti), zatvorit će se i dati grešku:

4.3. Ako se lozinka poklapa, savršeno... skripta se nastavlja 😀

5. Kada se lozinka podudara, skripta će uraditi niz koraka, u mom slučaju:

5.1. Ući će u folder /home/shared/hosted/ - » cd /home/shared/hosted/

5.2. FlatPress folder se zove "me", i komprimiran je u .RAR zaštićen lozinkom (lozinka je ista ona koja se mora unijeti prije), tako da će skripta dekomprimirati tu datoteku (me.rar) -" rar x me.rar -hp$MWORD

rar x -» Ono što radi je raspakivanje fajlova i foldera održavajući isti redosled koji imaju.

me.rar -» Ovo je fajl koji želim da raspakujem.

-hp$MWORD -» Ovdje vam kažem da morate koristiti lozinku da raspakujete datoteku, a lozinka je varijabla $MWORD (ova varijabla je lozinka koju smo ranije unijeli)

5.3. Dakle, ako je ispravno dekompresovan, nastavljam da brišem me.rar fajl... zašto? Pa, zato što nema smisla da .rar postoji ako radim sa fajlovima koji su bili unutra, a ti fajlovi su mijenjam jer pišem nove stvari na blogu -» rm me.rar

5.4. Moram promijeniti dozvole kako bi sve dobro funkcioniralo -» chmod 777 -R me/ (zapamtite da je mapa me/ ono što sadrži kompresovani me.rar)

5.5. Pokazaće mi prozor koji mi govori da imam 10 sekundi da otvorim "pretraživač"... WTF! Šta ovo znači? …

5.5 (a). Jednostavno, vrlo jednostavno… 🙂 … Otvaram pretraživač (u ovom slučaju rekonq) i radim na novom postu, ali kada zatvorim pretraživač, skripta ponovo komprimuje me/ folder u .rar (ostaje u me.rar).

Ovo je moguće jer skripta svake 3 sekunde provjerava da li je Rekonq otvoren ili ne, ako otkrije da je otvoren, skripta ne radi ništa, ali ako otkrije da NIJE otvoren, izvršava: rar a me.rar -hp$MWORD me/* && rm -R me/

Što znači da će komprimirati folder ja / en me.rar (i daće mu lozinku, koja bi bila ista ona koju smo već videli), a kada ga komprimirate i ako nije bilo grešaka, on će izbrisati mapu ja / sa svim sadržajem.

5.5(b). Kako nam ovo pomaže? …jednostavno, ovo nas štedi od potrebe da se setimo da ponovo zaštitimo naš sadržaj, jer samo treba da prestanemo da radimo na njemu (zatvorimo pretraživač) i skripta će obaviti sav ostatak posla 😉

6. Spremni, sve je to uopšteno objašnjeno 🙂

…iako postoji još jedan detalj 😀

Skripta ima još veću zaštitu, zaštita koja je onemogućena (komentirana) su ove linije:

if [ "$USER" != "$ME" ]; then

rm *.sh

kdialog --error "Sorry but u are not me. Auto-destroying..." --title "Im Me..."

exit

fi

Ono što radi je jednostavno. Varijabla $USER je globalna sistemska varijabla, ako u terminal stavite:

echo $USER

Vidjet ćete da ih vaš korisnik pokazuje… pa, logika ovih redova je jednostavna.

Ako $USER ne odgovara varijablu $ME (a ja sam ovo deklarirao u skripti, a to je: "gaara"), skripta će izbrisati SVE fajlove .sh koji se nalaze u tom folderu, odnosno samouništiće se 😉

Ovo je da bi se spriječilo da neko drugi pokrene skriptu na drugom računaru lol.

I dobro, mislim da nema mnogo više da se objašnjava, ostavljam vam scenario:

Znam da će mnogima izgledati izuzetno složeno, ali zapravo je strašnije nego što bi trebalo da bude... skripta ima zaista jednostavnu operativnu logiku, za jednostavnu svrhu.

Ovo sam uradio kako bih zadovoljio jednu vrlo specifičnu svoju potrebu, dijelim je nadajući se da će neka druga linija ili ideja ovdje objašnjena nekome biti od koristi 😉

Inače, skripta je dizajnirana za KDE, jer dijaloški okviri (prozori) koje prikazuje su iz KDE-a (pomoću KDialog), ali se može prilagoditi za Gnome/Unity/Cinnamon/Mate koristeći zenity, ili ga koristite 100% u terminalu jednostavno koristeći naredbu za dijalog.

I da, skripta i dalje ima neke nedostatke, npr. ako skripta dekompresuje .rar, a onda neko nasilno zatvori (ubije) skriptu, sadržaj .rar-a će biti nezaštićen, postoje neki detalji koji se trebaju ispolirati … ali hej! Moramo se pobrinuti i da niko ne može provjeriti naš kompjuter 😀

Na kraju, želim pojasniti da NISAM programer, daleko od toga, ne smatram se njime, zamišljam da možete optimizirati linije u kodu, ili koristiti neku funkciju za poboljšanje rada skripte... ali kao što rekoh, nisam programer 😉

Ako imate bilo kakvih pitanja u vezi s tim, recite mi, iako vam skripta možda neće biti od koristi jer vam ne treba, uvijek možete naučiti neke druge savjete iz nje 😀

Saludos

P.S: Znam to živahno Reći će da sam previše paranoičan... ili da gubim vrijeme, ali to nije slučaj. Želio sam nešto vrlo specifično, vrlo specifičan sigurnosni sistem, i sam sam ga programirao... kako je to štrebersko? … LOL!!

Ovo je zanimljivo, ali mislim da je pitanje da/ne vrlo glupo xD

A šta mislite, umjesto rar, koji je vlasnički i ne nudi pravu sigurnost, zamijenite ga gpg, sigurnosnim softverom koji je testiran godinama, a postoji praktički u svim distribucijama 😉

Druga stvar, možete proslijediti md5sum string, ne morate kreirati privremenu datoteku. Ovdje također preporučujem prebacivanje na sha, što je mnogo sigurnije, pokušajte u terminalu: shasum

Pozdrav!

Pozdrav i hvala na komentaru 😀

GPG mi dozvoljava da pakujem direktorij sa svim njegovim sadržajem? Stvar je u tome što sam ga zapravo koristio samo za pojedinačne datoteke, a ne za direktorije koji sadrže poddirektorije i datoteke.

ooo… super za Shasuma, nisam ga poznavao 😀

Izmijenit ću skriptu da koristim ovu, i... da!! istina, jednostavno: echo «$PASSWORD» | shasum Već sam dobio string, u stvari, nema potrebe da ga pišem u fajl 😀

Hvala vam puno na komentaru, već sam naučio nešto novo 🙂

Saludos

To je ista stvar koju sam pitao...

Ono što bi vam trebalo je da shvatite kako šifrirati datoteku pomoću GPG-a i proslijediti lozinku u istoj liniji... na primjer:

gpg -e file.tar.gz – lozinka elpasswordquesea

imate li ideju kako to učiniti? 🙂

Da biste šifrirali direktorij pomoću gpg-a, prvo ga morate upakirati u tar.

Zatim, u ovom slučaju je zgodno koristiti simetričnu enkripciju, s parametrom -c (pogledajte Wikipediju za razliku između simetrične i asimetrične enkripcije).

Ovo bi onda bilo nešto poput:

tar -czf odredište.tgz izvorni_direktorij/ && echo $passwd | gpg –batch –kompresija-nivo 0 -c –passphrase-fd 0

Ovo će kreirati komprimiranu datoteku pod nazivom “destination.tgz” i šifriranu datoteku pod nazivom “destination.tgz.gpg”. i izvorni direktorij i sam komprimirani direktorij bi trebali biti obrisani radi sigurnosti (provjerite naredbu shred)

dešifrirati:

echo $passwd | gpg –batch -d –passphrase-fd 0 encryption_file.tgz.gpg | tar -xz

koji će izdvojiti datoteke u trenutni direktorij (mv se tada može koristiti za njihovo premještanje negdje drugdje)

Za sva pitanja, odgovorite na ovaj komentar 🙂

Pozdrav!

Ehm, budi oprezan sa dvostrukim crticama (-) i jednostrukim crticama (-)... postoji li način da se nešto napiše kao da je kod da se format ne mijenja?

prueba de codigo -- -[code]test koda — -[/code]

Potrošio sam ga urednije

komprimirati i šifrirati:

tar -czf destino.tgz directorio_fuente/ && echo $passwd | gpg –batch –compress-level 0 -c –passphrase-fd 0Imajte na umu da ovdje postoje dva koraka: prvo kreirajte komprimiranu datoteku, a zatim, ako nije došlo do greške, nastavite s šifriranjem (ulančavanje sa &&)

dešifrirajte i dekomprimirajte:

echo $passwd | gpg –batch -d –passphrase-fd 0 archivo_cifrado.tgz.gpg | tar -xzgreetings!

Da, u stvari, jučer sam kod kuće čitao gpg man i bilo je svega što mi je trebalo 😀

Zapravo, nisam to uradio uopšte tako, nisam koristio eho ili kompresiju, napravio sam post o tome, samo sam ga objavio.

Hvala vam puno na pomoći prijatelju, zaista je tako.

Divno! Upravo sam tražio ovako nešto i naišao sam na vaš članak. Probaću da zaštitim svoje podatke. Kada je u pitanju kompjuterska sigurnost, nikada ne možete biti previše paranoični. Hvala ti

Hvala haha.

Shvatili ste kako je scenario funkcionisao, zar ne?

Čini se mnogo složenijim nego što zapravo jeste hehehe.

Hvala na komentaru, zaista 😀

Saludos

PS: Sigurnosti nikad dosta hahaha.

Trebalo mi je malo vremena da ga shvatim (pročitao sam ga 3 puta) jer koristim Linux tek kratko vrijeme. Ali zaista je jednostavno i uvijek je lijepo naučiti ovakve stvari. Pozdrav i hvala jos jednom.

Važno je razumjeti to hehe. Pokušao sam da objasnim sve krajnje detaljno, ali mislim da sam predugo nastavio hahaha.

Zahvaljujem vama 🙂

Vau, jako dobar scenario 🙂

PS: Paranoje je preko 9000! xd

hahahahahaha to sam ja... LOL!!

Gledajući vašu skriptu, mislim da se to može uraditi sa xdialogom u slučaju da nemate kde :)! pozdravi

Oh, nisam znao xdialog... Morat ću ga pogledati 😀

Hvala na informacijama.

Umjesto rar, zašto ne koristiti tar.xz/gz i gpg?

To je zato što ga već imate u rar-u gdje imate svoj CMS

Odlično @KZKG^Gaara Razmišljao sam o ovako nečemu pre par dana, ali sam na ispitima pa nisam imao vremena ni za šta, i odjednom vidim tvoj članak...

Probacu sledece nedelje :)

Hvala, za sve detalje sam tu 😀

xD Ništa nisam razumio uu, ali bih volio kako pravilno koristiti kdialog u skriptama, kako dobiti poruku u KDE notifier-u

Da biste dobili poruke u KDE obavještenjima, pokušajte instalirati paket: libnotify-bin

Zatim u terminal stavite:

notify-send "texto texto texto"I vidjet ćete kako je super 😀 … i ovo radi za KDE, Gnome, Unity, Cinnamon, Mate i Xfce 😉

Međutim, u ovoj skripti ne koristim obavijesti kao takve, već jednostavno KDialog prozore. U terminalu napišite:

kdialogI tamo ćete vidjeti pomoć 😉

Pozdrav 😀

Hvala puno o/

Pozdrav, dobar post, samo sugestija, ok, sa md5 se ne vidi golim okom, ali neki znatiželjnici mogu koristiti tabelu duge da vide da li se lozinka konvertovana u md5 tamo nalazi, preporučujem korištenje bcrypt (http://bcrypt.sourceforge.net/), to je samo prijedlog, možete ga uzeti za svaku priliku, pozdrav.

Hvala 😀

Zapravo da, MD5 nije savršen i ima onih koji su uspjeli dobiti lozinke, pogledat ću ovu aplikaciju 😉

Hvala na komentaru.

sa simetričnim, samo kdialog od vas traži lozinku

a sa asimetričnim korištenjem javnog ključa.

Moram pojasniti da nisam ni najmanje programer.

Da, već sam uspio šifrirati pomoću GPG-a (u stvari, upravo sam objavio o ovome) hehe.

KZKG^Gaara Uvijek čitam tvoje postove.

Napravite jedan za korištenje sa XFCE.

Poljubac. Skupo

Pozdrav i prije svega dobrodošli na blog 😀

hahaha hvala, znam da je ponekad teško jer pišem pomalo tehničke stvari, ali uvijek se trudim da sve objasnim što jasnije 🙂

Malo ću eksperimentisati sa XDialog-om ili Zenity-om da vidim da li radi za Xfce haha, uradiću testove u virtuelnom Xubuntu-u :)

Saludos

Prilično koristan čovjek, hvala!

Pozdrav!

Hvala, puno će mi pomoći da zaštitim neke fajlove

Morao sam ga prilagoditi na zenity jer trenutno nemam kde :\

Ovdje ostavljam kostur koji ću koristiti prilagođen zenityju

http://paste.desdelinux.net/4641

Hvala još jednom i pozdrav 😀

oooo super, hvala puno 😀 😀

Sećam se da je neko tražio ovo, ali za Xfce, sa Zenity-om bi to funkcionisalo u Xfce-u, zar ne?

Da, samo što je ostavljen redosled komandi da bi mogli da dodaju komande koje će se izvršiti, nakon prolaska shasum ili md5 lozinke

Morao bi se modificirati prema različitim potrebama za svaku osobu, kako bi se zaštitile različite stvari na različitim rutama s različitim komandama

Ili možda dodavanje drugog dijela (GUI) za kreiranje naše sigurnosne konfiguracijske datoteke

Pozdrav 😀

Imao sam vremena i xfce (u Archlinuxu) i već sam potpuno prilagodio skriptu kakva je bila, za xfce koristeći zenity (mislim) pošto je onaj koji sam ostavio iznad bio samo skelet koji sam koristio

http://paste.desdelinux.net/4644

Može li se urediti ako ima grešku iz paste?

Stvar je u tome što imam nekoliko grafičkih shell-a i ne znam da li će raditi u čistom xfceu, na primjer u xubuntu-u

Pozdrav 😀

Zanimljiv on!!! Dobar doprinos!!!!!!

Vrlo sam nov u programiranju, učim BASH malo po malo... ali neke stvari su mi pale na pamet i one vam mogu pomoći, a možda i ne...

Kada kažete da gola skripta ima ugrađenu lozinku i da bi bilo neoprostivo da je neko otvori i pročita odatle... predlažete čitav ovaj trik ugradnje MD5 kao zaštitnu meru.

Što je prilično dobro kao prvi korak da otežate život potencijalnom uljezu, ali pogledajte sljedeće ideje (koje se čak mogu primijeniti jedna na drugu)

IDEJA 1) Šta ako sačuvate lozinku unutar datoteke na vašem računaru, a ne hostujete je u skripti?

EJ: u txt stavite lozinku i spremite je u /home/ /blah/blah/key.txt

U svojoj skripti zovete ključ kao KEY="$(cat $HOME/bla/bla/clave.txt)", a zatim bacate if $questionedkey = $KEY, onda.. itd itd.

Na ovaj način postižete 3 stvari +1 prednost:

1) Da lozinka nikada nije bila u skripti. (Izbjegavate MD5)

2) Putanja na kojoj se ključ nalazi zavisi od korisničkog imena. (Svako ko želi da ga otvori, preusmerava ga bilo gde) U 99.9% slučajeva skripta neće uspeti.

3) U slučaju da želite veću sigurnost, uklonite sve dozvole za key.txt fajl za sve ostale korisnike osim vašeg.

4) Prednost: Prenosivost za promjenu lozinke kad god želite, bez uređivanja skripte. Zato što je verifikacija eksterna putem datoteke.

IDEJA 2) Šta kažete na zamagljivanje cijele bash skripte, tako da se ne može ni otvoriti?

Jedan od načina da se to uradi je da se iskoristi činjenica da C zahteva kompilaciju.

Zatim uvedite skriptu u C kod koji sve što radi je da pozove tu skriptu (ali koja je unutar programa). U vrijeme kompajliranja... sve je ostalo unutra i vaš izlaz je izvršni... a ne više skripta. Postoji osoba koja je već napravila "skriptu" koja radi proces zamagljivanja, što je vrlo praktično.

Više informacija ovdje: http://es.wikibooks.org/wiki/El_Manual_de_BASH_Scripting_B%C3%A1sico_para_Principiantes/Compilar_%28ofuscar%29_BASH_scripts_con_C_-_SHC

IDEJA 3) Šta ako stavite virtuelni uslov u skriptu gde je potrebna administratorska lozinka?

Na primjer, izvršite uvjet koristeći "sudo", a zatim nastavite sa skriptom, ali je zaustavite.

Na ovaj način će sva zaštita pasti poput mosta na vašu ROOT lozinku.

Pa ništa više…

Pozdrav!!!!!!!! i držite BASH.

HAHAHAHA Hvala 😀

Zapravo sada koristim SHA512 jer je mnogo bolji od MD5: https://blog.desdelinux.net/como-saber-la-suma-md5-o-sha-de-una-palabra-oracion-o-archivo/

Kao i GPG kao sredstvo zaštite umjesto kompresije sa .RAR: https://blog.desdelinux.net/como-proteger-datos-con-gpg-de-forma-simple/

Problem sa stavljanjem lozinke u drugu datoteku je taj što bi se onda lozinka stavila negdje drugdje, da, ali da li bi bila u običnom tekstu? Ako moram da ga šifrujem (što je preporučljivo), ostavljam ga u istoj skripti, pa... jako sumnjam da neko može da razbije SHA512 hahahaha (pogledaj 1. link i razumećeš 😉)

Što se tiče dozvola, ako neko koristi LiveCD, onda bi mogao otvoriti .txt koristeći root LiveCD-a, tako da dozvole nisu baš najbolja opcija.

O zamagljivanju Bash koda... da, razmišljao sam o ovome i ideja je ODLIČNA, problem je što ne znam kako to da uradim, zapravo ne znam ni da li se to može uraditi HAHAHA.

O čekaj... sad sam pročitao ostatak komentara O_O... hehe, nisam znao da to možeš. Nemam pojma o C ili C++, ali vrijedilo bi probati hahaha.

Što se tiče ideje 3, nije loše 😀

Napravio sam nekoliko poboljšanja u skripti otkako sam objavio ovaj post, 2 su ona koja sam spomenuo u linkovima na početku ovog komentara, drugo je da ako promijenite bilo koji karakter u skripti, on se briše. A sada moram probati ovu stvar o zamagljivanju koda hahahaha.

Hvala na komentaru i… da, sačekajte bash!!! HA HA

WTF !!!

Već sam koristio SHC… GE-NI-AL!!!! O_O

Skripta je jako dobra, hej i ako koristite root checker, tako da možete pokrenuti skriptu kao sudo ./script

Morali biste samo dodati ovaj kod na početku

http://paste.desdelinux.net/4663

Pozdrav

KZKG^Gaara, prijatelju, mislim da proširenje tvog objašnjenja nije problem, to je dobro za nas koji nemamo toliko znanja. Ovdje su objavljeni članci koji ne podučavaju, oni samo daju informacije o nečemu što postoji. Dakle, nemojte se pravdati i neka bude više s proširenim aplikacijama.

Za ovakve stvari koristim http://www.truecrypt.org/

Može li neko podijeliti skriptu? Znatiželjan sam i svi linkovi ne rade. 🙁

Hvala.