Un službeni izveštaj de Symantec prošlog 26. novembra, upozorenje o postojanju novog virusa, krštenog kao linux darlioz, koji mogu utjecati na širok spektar računara, iskorištavajući ranjivost "php-cgi" (CVE-2012-1823) prisutnu u PHP 5.4.3 i 5.3.13

Ova ranjivost utječe na neke verzije distribucija GNU / Linux kao što su Ubuntu, TurboLinux, SuSE, Red Hat, Mandriva, Debian i drugi, kao i Mac OS X 10.7.1 do 10.7.4 i Mac OS X Server 10.6.8 do 10.7.3.

Iako je ova ranjivost u PHP otkriven je i ispravljen od maja 2012. godine, mnogi računari su i dalje zastarjeli i koriste stare verzije PHP, što rezultira potencijalnom metom za infekciju velikih razmjera.

Postupak zaraze, kako je opisano u članak de PCWorld, je sljedeće:

Jednom izvršeni, crv nasumično generira IP adrese, pristupajući određenoj putanji na računaru s poznatim ID-om i lozinkom i šalje HTTP POST zahtjeve koji iskorištavaju ranjivost. Ako ranjivost nije ispravljena na cilju, crv se preuzima sa zlonamjernog poslužitelja i počinje tražiti novi cilj

Prema objavljeno na vašem blogu por Kaoru hayashi, istraživač Symantec, čini se da je ovaj novi crv dizajniran da zarazi, pored tradicionalnih računara, i širok spektar uređaja povezanih na mrežu, kao što su usmjerivači, set-top box uređaji, sigurnosne kamere itd., koji rade na različitim varijantama GNU / Linux.

Iako Symantec procjenjuje razinu rizika od ovog virusa kao "vrlo nisku", a razine distribucije i prijetnje kao "nisku" i smatra da je njegovo suzbijanje i uklanjanje "lako", u stvarnosti se potencijalni rizik koji predstavlja znatno umnožava ako uzmemo u obzir značajno povećanje koje je takozvani „internet stvari“ registrovao u novije vrijeme.

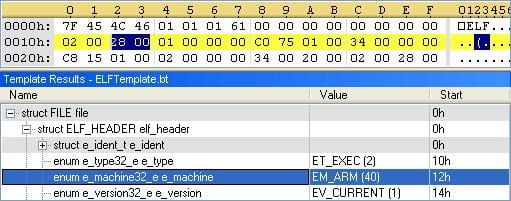

Još jednom prema Symantec, trenutno se širenje crva događa samo između x86 sistema jer je preuzeta binarna datoteka u Elf (Izvršni i povezivi format) za arhitekturu Intel, ali istraživači ukazuju da serveri takođe hostuju varijante za arhitekture ARM, PPC, MIPS y MIPSEL, što je vrlo zabrinjavajuće s obzirom na veliki potencijal uređaja s ovim arhitekturama koji će vjerojatno biti zaraženi.

Poznato je da se temelji ugrađeni softver u mnogim uređajima GNU / Linux i obično uključuje web server sa PHP za admin sučelje.

To podrazumijeva potencijalni rizik mnogo veći od rizika računara s bilo kojom distribucijom GNU / Linux, budući da za razliku od potonjih, oni redovito ne primaju sigurnosne ispravke potrebne za ispravljanje otkrivenih ranjivosti, kojima se dodaje da je za provođenje ažuriranja firmvera potreban određeni stupanj tehničkog znanja, što je dobro dio vlasnika takvih uređaja.

u preporuke za izbjegavanje infekcije s ovim crvom su prilično jednostavni: redovno ažurirajte naše sisteme s objavljenim sigurnosnim zakrpama i ekstremnim osnovnim sigurnosnim mjerama s uređajima povezanim na mrežu, kao što su promijeniti zadanu IP adresu, korisničko ime i lozinku y redovno ažurirajte firmver, bilo s onima koje je izdao proizvođač, bilo s besplatnim ekvivalentima dostupnim na priznatim web lokacijama.

Također se preporučuje blokiranje dolaznih POST zahtjeva, kao i bilo koje druge vrste HTTPS poziva, kad god je to moguće.

S druge strane, od sada se predlaže da se uzme u obzir prilikom procjene nabave bilo koje nove opreme, lakoće ažuriranja firmvera i dugoročne podrške koju pruža proizvođač.

Za sada ažuriram firmware svog Netgear usmjerivača, koji je dugo bio na listi zadataka na čekanju, da se ne bi ispunilo da "u kući kovača ..."

Napomena: Detaljna lista distribucija GNU / Linux koji izvorno sadrže ranjivost PHP eksploatisani ovim virusom dostupni su u nastavku link.