Opšti indeks serije: Računarske mreže za mala i srednja preduzeća: Uvod

Ovaj je članak nastavak i posljednji mini-serijal:

- Squid + PAM autentifikacija na CentOS 7.

- Lokalno upravljanje korisnicima i grupama

- NSD autoritarni DNS server + zidni zid

- Prosody IM i lokalni korisnici

Pozdrav prijatelji i prijatelji!

u Entuzijasti oni žele imati svoj vlastiti mail server. Ne žele koristiti servere na kojima je "Privatnost" između znakova pitanja. Osoba zadužena za implementaciju usluge na vašem malom serveru nije specijalist za tu temu i u početku će pokušati instalirati jezgro budućeg i cjelovitog servera pošte. Je li to da su "jednadžbe" za izradu punog poslužitelja pošte pomalo teško razumjeti i primijeniti. 😉

Bilješke na marginama

- Potrebno je biti jasan o tome koje funkcije obavlja svaki program uključen u poslužitelj pošte. Kao početni vodič dajemo čitav niz korisnih veza s navedenom svrhom da su posjećeni.

- Implementacija kompletne usluge pošte ručno i ispočetka je naporan postupak, osim ako ste jedan od "Odabranih" koji svakodnevno obavljaju ovu vrstu zadataka. Mail Server formiraju - na općeniti način - različiti programi koji se posebno obrađuju SMTP, POP / IMAP, Lokalno skladištenje poruka, zadaci koji se odnose na tretman NEŽELJENA POŠTA, Antivirus, itd. SVI ovi programi moraju međusobno korektno komunicirati.

- Ne postoji jedna veličina koja odgovara svima ili „najbolja praksa“ o načinu upravljanja korisnicima; gdje i kako pohraniti poruke ili kako učiniti da sve komponente rade kao jedna cjelina.

- Okupljanje i podešavanje poštanskog poslužitelja obično je neugodno u pitanjima kao što su dozvole i vlasnici datoteka, odabir korisnika koji će biti zadužen za određeni postupak i u malim greškama u nekoj ezoteričnoj konfiguracijskoj datoteci.

- Ako dobro ne znate što radite, krajnji rezultat bit će nesiguran ili pomalo nefunkcionalan Mail Server. Da na kraju implementacije Ne uspije, bit će moguće manje zlo.

- Na Internetu možemo pronaći dobar broj recepata kako napraviti Mail Server. Jedan od najkompletnijih -po mom vrlo ličnom mišljenju- je onaj koji nudi autor ivar abrahamsen u svom trinaestom izdanju iz januara 2017. «Kako postaviti server za poštu na GNU / Linux sistemu".

- Takođe preporučujemo čitanje članka «Mailserver na Ubuntu 14.04: Postfix, Dovecot, MySQL«, ili «Mailserver na Ubuntu 16.04: Postfix, Dovecot, MySQL".

- Tačno. Najbolja dokumentacija u tom pogledu može se naći na engleskom jeziku.

- Iako nikada ne napravimo poslužitelj pošte koji bi se vjerno vodio Kako ... spomenuto u prethodnom paragrafu, sama činjenica da ga pratimo korak po korak dat će nam vrlo dobru ideju s čime ćemo se suočiti.

- Ako želite imati kompletan Mailserver u samo nekoliko koraka, možete preuzeti sliku iRedOS-0.6.0-CentOS-5.5-i386.iso, ili potražite moderniju, bilo da je to iRedOS ili iRedMail. To je način koji osobno preporučujem.

Instalirat ćemo i konfigurirati:

- post fix kao server Mbijeli luk Transport Agospodin (SMTP).

- Golubnjak kao POP - IMAP server.

- Potvrde za povezivanje putem TLS.

- Vjeverica kao web sučelje za korisnike.

- DNS zapis u odnosu na «Okvir politike pošiljaoca»Or zaštitni faktor.

- Generiranje modula Diffie Hellman Group radi povećanja sigurnosti SSL certifikata.

Treba još učiniti:

Preostale bi biti implementirane najmanje sljedeće usluge:

- postgrey: Postfix poslužiteljske politike za sive liste i odbacivanje neželjene pošte.

- Amavisd-novo: skripta koja kreira sučelje između MTA-e i antivirusnih programa i filtera sadržaja.

- Clamav Antivirus: antivirusni paket

- SpamAssassin: ekstrakt neželjene pošte

- brijač (pyzor): SPAM snimanje kroz distribuiranu i zajedničku mrežu. Mreža Vipul Razor održava ažurirani katalog širenja neželjene pošte ili SPAM-a.

- DNS zapis "DomainKeys Identified Mail" ili dkim ekstenzija.

Paketi postgrey, amavisd-novo, clamav, spamassassin, britva y pyzor Nalaze se u spremištima programa. Pronaći ćemo i program openkim.

- Ispravna deklaracija DNS zapisa "SPF" i "DKIM" od ključne je važnosti ako ne želimo da naš mail poslužitelj tek počne raditi, da ga druge poštanske usluge kao što su npr. Proglase nepoželjnim ili proizvođačem neželjene pošte. Gmail, Yahoo, hotmail, itd.

Početne provjere

Zapamtite da je ovaj članak nastavak ostalih koji počinju u Squid + PAM autentifikacija na CentOS 7.

Ens32 LAN sučelje povezano na internu mrežu

[root @ linuxbox ~] # nano / etc / sysconfig / network-scripts / ifcfg-ens32

DEVICE=ens32

ONBOOT=yes

BOOTPROTO=static

HWADDR=00:0c:29:da:a3:e7

NM_CONTROLLED=no

IPADDR=192.168.10.5

NETMASK=255.255.255.0

GATEWAY=192.168.10.1

DOMAIN=desdelinux.fan DNS1=127.0.0.1

ZONA = javna

[root @ linuxbox ~] # ifdown ens32 && ifup ens32

Ens34 WAN sučelje povezano na Internet

[root @ linuxbox ~] # nano / etc / sysconfig / network-scripts / ifcfg-ens34

DEVICE=ens34 ONBOOT=da BOOTPROTO=statički HWADDR=00:0c:29:da:a3:e7 NM_CONTROLLED=ne IPADDR=172.16.10.10 NETMASK=255.255.255.0 # ADSL ruter sa # je spojen na sledeću adresu # ovaj interfejs IP GATEWAY=172.16.10.1 DOMAIN=desdelinux.fan DNS1=127.0.0.1

ZONA = vanjska

DNS rezolucija s LAN-a

[root@linuxbox ~]# mačka /etc/resolv.conf pretraga desdelinux.fan server imena 127.0.0.1 server imena 172.16.10.30 [root@linuxbox ~]# mail hosta mail.desdelinux.fan je pseudonim za linuxbox.desdelinux.fan. linuxbox.desdelinux.fan ima adresu 192.168.10.5 linuxbox.desdelinux.fan mail obrađuje 1 mail.desdelinux.fan. [root@linuxbox ~]# hostmail.desdelinux.fan mail.desdelinux.fan je pseudonim za linuxbox.desdelinux.fan. linuxbox.desdelinux.fan ima adresu 192.168.10.5 linuxbox.desdelinux.fan mail obrađuje 1 mail.desdelinux.fan.

DNS rezolucija s Interneta

buzz@sysadmin:~$hostmail.desdelinux.fan 172.16.10.30 Korištenje servera domene: Ime: 172.16.10.30 Adresa: 172.16.10.30#53 Aliasi: mail.desdelinux.fan je pseudonim za desdelinux.fan. desdelinux.fan ima adresu 172.16.10.10 desdelinux.fan mail obrađuje 10 mail.desdelinux.fan.

Problemi s rješavanjem imena hosta lokalno «desdelinux.fan"

Ako imate problema s rješavanjem imena hosta «desdelinux.fan" iz LAN, pokušajte komentirati liniju datoteke /etc/dnsmasq.conf gdje je deklarisano lokalno=/desdelinux.fan/. Nakon toga, ponovo pokrenite Dnsmasq.

[root @ linuxbox ~] # nano /etc/dnsmasq.conf # Komentirajte donji red: # lokalno=/desdelinux.fan/ [root @ linuxbox ~] # servis dnsmasq restart Preusmjeravanje na / bin / systemctl ponovno pokrenite dnsmasq.service [root @ linuxbox ~] # status dnsmasq usluge [root@linuxbox ~]# host desdelinux.fan desdelinux.fan ima adresu 172.16.10.10 desdelinux.fan mail obrađuje 10 mail.desdelinux.fan.

Postfix i Dovecot

Vrlo opsežnu dokumentaciju Postfixa i Dovecota možete pronaći na:

[root @ linuxbox ~] # ls /usr/share/doc/postfix-2.10.1/ bounce.cf.default LICENCA README-Postfix-SASL-RedHat.txt KOMPATIBILNOST main.cf.default TLS_ACKNOWLEDGEMENTS primjeri README_FILES TLS_LICENSE [root @ linuxbox ~] # ls /usr/share/doc/dovecot-2.2.10/ AUTORI COPY.MIT dovecot-openssl.cnf VIJESTI wiki KOPIRANJE ChangeLog primjer-konfiguracija README COPYING.LGPL documentation.txt mkcert.sh solr-schema.xml

U CentOS 7, Postfix MTA se instalira prema zadanim postavkama kada odaberemo opciju Infrastructure Server. Moramo provjeriti da li SELinux kontekst dopušta pisanje u Potfix u lokalni red poruka:

[root @ linuxbox ~] # getsebool -a | grep postfix

postfix_local_write_mail_spool -> on

Izmjene u zaštitnom ziduD

Koristeći grafičko sučelje za konfiguriranje FirewallD-a, moramo garantirati da su sljedeće usluge i portovi omogućeni za svaku zonu:

# ------------------------------------------------- ----- # Ispravke u zaštitnom ziduD # ------------------------------------------------- ----- # Zaštitni zid # Javna zona: http, https, imap, pop3, smtp usluge # Javna zona: luke 80, 443, 143, 110, 25 # Vanjska zona: http, https, imap, pop3s, smtp usluge # Vanjska zona: portovi 80, 443, 143, 995, 25

Instaliramo Dovecot i potrebne programe

[root @ linuxbox ~] # yum instaliraj dovecot mod_ssl procmail telnet

Minimalna konfiguracija Dovecot

[root @ linuxbox ~] # nano /etc/dovecot/dovecot.conf protokoli =imap pop3 lmtp slušati =*, :: login_greeting = Golubinjak je spreman!

Izričito onemogućamo Dovecotovu autentifikaciju otvorenog teksta:

[root @ linuxbox ~] # nano /etc/dovecot/conf.d/10-auth.conf

disable_plaintext_auth = da

Izjavljujemo Grupu s potrebnim privilegijama za interakciju s Dovecot-om i lokacijom poruka:

[root @ linuxbox ~] # nano /etc/dovecot/conf.d/10-mail.conf mail_location = mbox: ~ / mail: INBOX = / var / mail /% u mail_privileged_group = pošta mail_access_groups = pošta

Potvrde za golubinjak

Dovecot automatski generiše vaše test potvrde na osnovu podataka u datoteci /etc/pki/dovecot/dovecot-openssl.cnf. Da bismo generirali nove certifikate prema našim zahtjevima, moramo izvršiti sljedeće korake:

[root @ linuxbox ~] # cd / etc / pki / dovecot / [root @ linuxbox dovecot] # nano dovecot-openssl.cnf [ req ] default_bits = 1024 encrypt_key = da razlikovno_name = req_dn x509_extensions = cert_type prompt = ne [ req_dn ] # zemlja (kod od 2 slova) C=CU # Naziv države ili provincije (pun naziv) ST=Kuba # Naziv lokaliteta (npr. grad). ) L=Havana # Organizacija (npr. kompanija) O=DesdeLinux.Fan # Naziv organizacione jedinice (npr. odjeljak) OU=Entuzijasti # Uobičajeno ime (*.example.com je također moguće) CN=*.desdelinux.fan # E-mail kontakt emailAdresa=buzz@desdelinux.fan [ cert_type ] nsCertType = server

Uklanjamo potvrde o testiranju

[root @ linuxbox dovecot] # rm certs / dovecot.pem rm: izbrisati redovnu datoteku "certs / dovecot.pem"? (g / n) g [root @ linuxbox dovecot] # rm private / dovecot.pem rm: izbrisati redovnu datoteku "private / dovecot.pem"? (g / n) g

Kopiramo i izvršavamo skriptu mkcert.sh iz direktorija dokumentacije

[root @ linuxbox dovecot] # cp /usr/share/doc/dovecot-2.2.10/mkcert.sh. [root @ linuxbox dovecot] # bash mkcert.sh Generiranje 1024-bitnog RSA privatnog ključa ......++++++ ................++++++ pisanje novog privatnog ključa u '/etc/ pki/dovecot/private/dovecot.pem' ----- subject= /C=CU/ST=Kuba/L=Havana/O=DesdeLinux.Fan/OU=Entusiasts/CN=*.desdelinux.fan/emailAddress=buzz@desdelinux.fan SHA1 Fingerprint=5F:4A:0C:44:EC:EC:EF:95:73:3E:1E:37:D5:05:F8:23:7E:E1:A4:5A [root @ linuxbox dovecot] # ls -l certs / ukupno 4 -rw -------. 1 korijen korijena 1029 22. svibnja 16:08 dovecot.pem [root @ linuxbox dovecot] # ls -l privatno / ukupno 4 -rw -------. 1 korijen korijena 916 22. svibnja 16:08 dovecot.pem [root @ linuxbox dovecot] # restart uslužnog goluba [root @ linuxbox dovecot] # status dovecot usluge

Potvrde za Postfix

[root@linuxbox ~]# cd /etc/pki/tls/ [root@linuxbox tls]# openssl req -sha256 -x509 -čvorovi -newkey rsa:4096 -dana 1825 \ -out certs/desdelinux.fan.crt -keyout privatno/desdelinux.fan.key Generiranje 4096-bitnog RSA privatnog ključa .........++ ..++ pisanje novog privatnog ključa u 'private/domain.tld.key' ----- Od vas će se tražiti da unesete informacije koji će biti uključen u vaš zahtjev za certifikatom. Ono što ćete sada unijeti je ono što se zove Distinguished Name ili DN. Ima dosta polja, ali možete ostaviti neka prazna. Za neka polja bit će zadana vrijednost. Ako unesete '.', polje će ostati prazno. ----- Ime zemlje (2 slova kod) [XX]: Naziv države ili provincije u CU (puni naziv) []: Naziv mesta na Kubi (npr. grad) [Podrazumevani grad]: Naziv organizacije Havana (npr. kompanija) [ Standard Company Ltd]:DesdeLinux.Naziv organizacione jedinice ventilatora (npr. odjeljak) []: Zajedničko ime entuzijasta (npr. vaše ime ili ime vašeg servera) []:desdelinux.fan adresa e-pošte []:buzz@desdelinux.fan

Minimalna konfiguracija Postfix-a

Dodamo na kraj datoteke / etc / aliases sljedeći:

korijen: zujanje

Da bi promjene stupile na snagu izvršavamo sljedeću naredbu:

[root @ linuxbox ~] # novih imena

Postifx konfiguracija može se izvršiti izravnim uređivanjem datoteke /etc/postfix/main.cf ili po naredbi postconf -e vodeći računa da se svi parametri koje želimo izmijeniti ili dodati odraze u jednom retku konzole:

- Svako se mora izjasniti o mogućnostima koje razumije i treba!.

[root@linuxbox ~]# postconf -e 'myhostname = desdelinux.fan' [root@linuxbox ~]# postconf -e 'moja domena = desdelinux.fan' [root @ linuxbox ~] # postconf -e 'myorigin = $ mojadomena' [root @ linuxbox ~] # postconf -e 'inet_interfaces = sve' [root @ linuxbox ~] # postconf -e 'mydestination = $ myhostname, localhost. $ mydomain, localhost, $ mydomain, mail. $ mydomain, www. $ mydomain, ftp. $ mydomain' [root @ linuxbox ~] # postconf -e 'mynetworks = 192.168.10.0/24, 172.16.10.0/24, 127.0.0.0/8' [root @ linuxbox ~] # postconf -e 'mailbox_command = / usr / bin / procmail -a "$ EXTENSION"' [root @ linuxbox ~] # postconf -e 'smtpd_banner = $ myhostname ESMTP $ mail_name ($ mail_version)'

Dodamo na kraj datoteke /etc/postfix/main.cf opcije date u nastavku. Da biste znali značenje svakog od njih, preporučujemo vam čitanje prateće dokumentacije.

biff = ne

append_dot_mydomain = br

vrijeme kašnjenja_upozorenja = 4 sata

readme_directory = br

smtpd_tls_cert_file=/etc/pki/certs/desdelinux.fan.crt

smtpd_tls_key_file=/etc/pki/private/desdelinux.fan.key

smtpd_use_tls = da

smtpd_tls_session_cache_database = btree: $ {data_directory} / smtpd_scache

smtp_tls_session_cache_database = btree: $ {direktorij podataka} / smtp_scache

smtpd_relay_restrictions = dozvola_mojih mreža dozvola_sasl_authenticated defer_unauth_destination

# Maksimalna veličina poštanskog sandučića 1024 megabajta = 1 g i g

mailbox_size_limit = 1073741824

primalac_delimiter = +

maximalno_u redu_života = 7d

header_checks = regularni izraz: / etc / postfix / header_checks

body_checks = regularni izraz: / etc / postfix / body_checks

# Računi koji šalju kopiju dolazne pošte na drugi račun

primatelj_bcc_maps = hash: / etc / postfix / accounts_ forwarding_copy

Sljedeći redovi su važni da bi se utvrdilo ko može slati poštu i prenositi podatke na druge servere, kako ne bismo slučajno konfigurirali "otvoreni relej" koji omogućava neautoriziranim korisnicima da šalju poštu. Moramo pregledati stranice pomoći za Postfix da bismo razumjeli što svaka opcija znači.

- Svako se mora izjasniti o mogućnostima koje razumije i treba!.

smtpd_helo_restrictions = dozvola_mojih mreža,

warn_if_reject reject_non_fqdn_hostname,

odbaciti_invalid_hostname,

dozvola

smtpd_sender_restrictions = dozvola_sasl_authenticated,

allow_mynetworks,

warn_if_reject odbiti_non_fqdn_sender,

reject_unknown_sender_domain,

reject_unauth_pipelining,

dozvola

smtpd_client_restrictions = odbiti_rbl_client sbl.spamhaus.org,

reject_rbl_client blackholes.easynet.nl

# NAPOMENA: Opcija "check_policy_service inet: 127.0.0.1: 10023"

# omogućava program Postgrey i ne bismo ga trebali uključiti

# inače ćemo koristiti Postgrey

smtpd_recipient_restrictions = odbaciti_unauth_pipelining,

allow_mynetworks,

dozvola_sasl_authenticated,

odbijen_non_fqdn_recipient,

odbaci_nepoznati_primalac_domene,

Odbaci_unauth_odredište,

check_policy_service inet: 127.0.0.1: 10023,

dozvola

smtpd_data_restrictions = odbaci_nautinu_pipelinija

smtpd_relay_restrictions = odbaci_nautinu_pipeliniranje,

allow_mynetworks,

dozvola_sasl_authenticated,

odbijen_non_fqdn_recipient,

odbaci_nepoznati_primalac_domene,

Odbaci_unauth_odredište,

check_policy_service inet: 127.0.0.1: 10023,

dozvola

smtpd_helo_required = da

smtpd_delay_reject = da

disable_vrfy_command = da

Mi kreiramo datoteke / etc / postfix / body_checks y / etc / postfix / accounts_forwarding_copyi mijenjamo datoteku / etc / postfix / header_checks.

- Svako se mora izjasniti o mogućnostima koje razumije i treba!.

[root @ linuxbox ~] # nano / etc / postfix / body_checks

# Ako je ova datoteka izmijenjena, nije potrebno # pokretati poštansku kartu # Da biste testirali pravila, pokrenite kao root: # postmap -q 'super novi v1agra' regexp: / etc / postfix / body_checks

# Treba vratiti: # ODBIJI Pravilo # 2 Tijelo poruke protiv neželjene pošte

/ viagra / ODBIJANJE Pravilo # 1 Anti Spam tijela poruke

/ super new v [i1] agra / ODBIJANJE Pravilo # 2 Tijelo poruke protiv neželjene pošte

[root @ linuxbox ~] # nano / etc / postfix / accounts_forwarding_copy

# Nakon izmjene morate izvršiti: # postmap / etc / postfix / accounts_ forwarding_copy

# i datoteka se kreira ili mjeri: # /etc/postfix/accounts_forwarding_copy.db

# ------------------------------------------ # JEDAN nalog za prosleđivanje jedne BCC copy # BCC = Black Carbon Copy # Primjer: # webadmin@desdelinux.fan buzz@desdelinux.fan

[root @ linuxbox ~] # postmap / etc / postfix / accounts_ forwarding_copy

[root @ linuxbox ~] # nano / etc / postfix / header_checks

# Dodaj na kraju datoteke # NE TRAŽI poštansku kartu jer su to regularni izrazi

/ ^ Predmet: =? Big5? / ODBIJI Kinesko kodiranje nije prihvaćeno na ovom serveru

/ ^ Predmet: =? EUC-KR? / REJECT Korejski kodiranje nije dozvoljeno na ovom poslužitelju

/ ^ Predmet: ADV: / REJECT Reklame koje ovaj server ne prihvaća

/^Od:.*\@.*\.cn/ ODBIJI Žao nam je, kineska pošta ovdje nije dozvoljena

/^Od:.*\@.*\.kr/ ODBIJI Žao nam je, korejska pošta ovdje nije dozvoljena

/^Od:.*\@.*\.tr/ ODBIJI Žao nam je, turska pošta ovdje nije dozvoljena

/^Od:.*\@.*\.ro/ ODBIJI Žao nam je, rumunska pošta ovdje nije dozvoljena

/^(Received|Message-Id|X-(Mailer|Sender)):.*\b(AutoMail|E-Broadcaster|Emailer Platinum | Thunder Server | eMarksman | Extractor | e-Merge | iz stealth [^.] | Global Messenger | GroupMaster | Mailcast | MailKing | Match10 | MassE-Mail | massmail \ .pl | Prekidač vijesti | Powermailer | Brzi snimak | Spremni za ciljanje požara | WindoZ | WorldMerge | Yourdora | Lite) \ b / ODBIJI Nisu dozvoljeni masovni poštari.

/ ^ Od: "neželjena pošta / ODBIJANJE

/ ^ Od: "neželjena pošta / ODBIJANJE

/^Predmet :.*viagra/ ODBACI

# Opasna proširenja

/ name = [^> Iluminación * \. (bat | cmd | exe | com | pif | reg | scr | vb | vbe | vbs) / ODBACI ODBIJANJE Ne prihvatamo priloge sa ovim proširenjima

Provjeravamo sintaksu, ponovno pokrećemo Apache i Postifx, te omogućujemo i pokrećemo Dovecot

[root @ linuxbox ~] # provjera postfiksa [root @ linuxbox ~] # [root @ linuxbox ~] # systemctl ponovo pokrenite httpd [root @ linuxbox ~] # systemctl status httpd [root @ linuxbox ~] # systemctl ponovo pokrenite postfix [root @ linuxbox ~] # systemctl status postfix [root @ linuxbox ~] # systemctl status dovecot ● dovecot.service - Dovecot IMAP / POP3 server za e-poštu Učitana: učitana (/usr/lib/systemd/system/dovecot.service; onemogućena; unaprijed postavljena opcija dobavljača: onemogućena) Aktivan: neaktivan (mrtav) [root @ linuxbox ~] # systemctl omogući dovecot [root @ linuxbox ~] # systemctl start dovecot [root @ linuxbox ~] # systemctl ponovo pokrenite dovecot [root @ linuxbox ~] # systemctl status dovecot

Provjere na razini konzole

- Prije nastavka instalacije i konfiguracije drugih programa vrlo je važno izvršiti minimalno potrebne provjere SMTP i POP usluga.

Lokalno sa samog servera

Lokalnom korisniku šaljemo e-poštu Legolas.

[root @ linuxbox ~] # echo "Zdravo. Ovo je test poruka" | mail-ovi "Test" legolas

Provjeravamo poštansko sanduče od Legolas.

[root @ linuxbox ~] # openssl s_client -crlf -connect 127.0.0.1:110 -starttls pop3

Nakon poruke Dovecot je spreman! nastavljamo:

--- + OK Dovecot je spreman! KORISNIK legolas +OK PASS legolas +OK Prijavljen. STAT +OK 1 559 LIST +OK 1 poruka: 1 559 . RETR 1 +OK 559 okteta Povratna putanja:desdelinux.fan> X-Original-To: legolas Isporučeno-Za: legolas@desdelinux.fan Primljeno: do desdelinux.fan (Postfix, od korisnika 0) id 7EA22C11FC57; Pon, 22 Maj 2017 10:47:10 -0400 (EDT) Datum: Pon, 22 Maj 2017 10:47:10 -0400 Za: legolas@desdelinux.fan Predmet: Test User-Agent: Heirloom mailx 12.5 7/5/10 MIME-verzija: 1.0 Content-Type: text/plain; charset=us-ascii Content-Transfer-Encoding: 7bit Message-Id: <20170522144710.7EA22C11FC57@desdelinux.fan> Od: root@desdelinux.fan (root) Zdravo. Ovo je probna poruka. QUIT DONE [root @ linuxbox ~] #

Daljinski upravljači s računara na LAN mreži

Pošaljite još jednu poruku Legolas sa drugog računara na LAN-u. Imajte na umu da TLS sigurnost NIJE strogo potrebna u okviru MSP mreže.

buzz @ sysadmin: ~ $ sendemail -f buzz@deslinux.fan \ -t legolas@desdelinux.fan\ -u "Zdravo" \ -m "Pozdrav Legolas od vašeg prijatelja Buzza" \ -s email.desdelinux.fan -o tls=ne 22. maja 10:53:08 sysadmin sendemail [5866]: E-pošta je uspješno poslana!

Ako se pokušamo povezati telnet Od domaćina na LAN-u - ili s Interneta, naravno - do Dovecota, dogodit će se sljedeće jer onemogućimo autentifikaciju u otvorenom tekstu:

buzz@sysadmin:~$ telnet mail.desdelinux.fan 110Pokušavam 192.168.10.5...

Povezano na linuxbox.desdelinux.fan. Izlazni znak je '^]'. +OK Dovecot je spreman! korisnik legolas

-ERR [AUTH] Autentifikacija otvorenog teksta nije dozvoljena na nesigurnim (SSL / TLS) vezama.

quit + OK Odjava Veza je prekinuta od strane domaćina.

buzz @ sysadmin: ~ $

Moramo to učiniti do kraja openssl. Kompletni izlaz naredbe bio bi:

buzz@sysadmin:~$ openssl s_client -crlf -connect mail.desdelinux.fan:110 -pokreće pop3 POVEZAN (00000003) dubina=0 C = CU, ST = Kuba, L = Havana, O = DesdeLinux.Fan, OU = Entuzijasti, CN = *.desdelinux.fan, adresa e-pošte = buzz@desdelinux.fan pogreška provjere: num = 18: samopotpisani certifikat provjera povrata: 1 dubina=0 C = CU, ST = Kuba, L = Havana, O = DesdeLinux.Fan, OU = Entuzijasti, CN = *.desdelinux.fan, adresa e-pošte = buzz@desdelinux.fan potvrdi povratak:1 --- Lanac certifikata 0 s:/C=CU/ST=Kuba/L=Havana/O=DesdeLinux.Fan/OU=Entusiasts/CN=*.desdelinux.fan/emailAddress=buzz@desdelinux.fan i:/C=CU/ST=Kuba/L=Havana/O=DesdeLinux.Fan/OU=Entusiasts/CN=*.desdelinux.fan/emailAddress=buzz@desdelinux.fan --- Server certificate -----BEGIN CERTIFICATE----- MIICyzCCAjSgAwIBAgIJAKUHI/2ZD+MeMA0GCSqGSIb3DQEBBQUAMIGbMQswCQYD VQQGEwJDVTENMAsGA1UECBMEQ3ViYTEPMA0GA1UEBxMGSGFiYW5hMRcwFQYDVQQK Ew5EZXNkZUxpbnV4LkZhbjEUMBIGA1UECxMLRW50dXNpYXN0YXMxGTAXBgNVBAMU ECouZGVzZGVsaW51eC5mYW4xIjAgBgkqhkiG9w0BCQEWE2J1enpAZGVzZGVsaW51 eC5mYW4wHhcNMTcwNTIyMjAwODEwWhcNMTgwNTIyMjAwODEwWjCBmzELMAkGA1UE BhMCQ1UxDTALBgNVBAgTBEN1YmExDzANBgNVBAcTBkhhYmFuYTEXMBUGA1UEChMO RGVzZGVMaW51eC5GYW4xFDASBgNVBAsTC0VudHVzaWFzdGFzMRkwFwYDVQQDFBAq LmRlc2RlbGludXguZmFuMSIwIAYJKoZIhvcNAQkBFhNidXp6QGRlc2RlbGludXgu ZmFuMIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQC7wckAiNNfYSz5hdePzKuZ m2MMuhGDvwrDSPDEcVutznbZSgJ9bvTo445TR+Bnk+OZ80lujS2hP+nBmqxzJbpc XR7E9eWIXxr4fP4HpRrCA8NxlthEsapVMSHW+lnPBqF2b/Bt2eYyR7gJhtlP6gRG V57MmgL8BdYAJLvxqxDIxQIDAQABoxUwEzARBglghkgBhvhCAQEEBAMCBkAwDQYJ KoZIhvcNAQEFBQADgYEAAuYU1nIXTbXtddW+QkLskum7ESryHZonKOCelfn2vnRl 8oAgHg7Hbtg/e6sR/W9m3DObP5DEp3lolKKIKor7ugxtfA4PBtmgizddfDKKMDql LT+MV5/DP1pjQbxTsaLlZfveNxfLRHkQY13asePy4fYJFOIZ4OojDEGQ6/VQBI8= -----END CERTIFICATE----- subject=/C=CU/ST=Cuba/L=Habana/O=DesdeLinux.Fan/OU=Entusiasts/CN=*.desdelinux.fan/emailAddress=buzz@desdelinux.fan issuer=/C=CU/ST=Kuba/L=Havana/O=DesdeLinux.Fan/OU=Entusiasts/CN=*.desdelinux.fan/emailAddress=buzz@desdelinux.fan --- Nisu poslana imena CA certifikata klijenta Server Temp Key: ECDH, secp384r1, 384 bita --- SSL rukovanje je pročitalo 1342 bajta i upisalo 411 bajtova --- Novo, TLSv1/SSLv3, šifra je ECDHE-RSA-AES256 -GCM-SHA384 Javni ključ servera je 1024-bitni Secure Renegotiation IS podržan Kompresija: NIŠTA Proširenje: NIŠTA SSL-sesija: Protokol: TLSv1.2 Šifra: ECDHE-RSA-AES256-GCM-SHA384 ID sesije: DB745C4Ectsion-0236204B16234C15EsxD9 : Master-Key: 3D084125C5989B5CEA6F5295AF4AF2D73C1904F204F564A76361FD50373CD8879F793BC7BFF7506E04473777F6 Ne. Ključ P: Ne nagoveštaj identiteta: Ništa TLS sesijska karta nagoveštaj životnog veka: 3503 (sekundi) TLS sesijska karta: 9 - 919e 1a f837 67 29a 309f 352526 5-ee f5 a300 0000f fc ec 4e 3c N:.)zOcr...O..~. 8 - 29c d7 be a4 be 63 72e ae-7 6e 4 7d 1 c0010 2 a4 ,.....~.mE... 8 - db 92a 2 98 df 7b dc 87d-f6 45f 5 17e db 8 a0020 .:.......hn.... 3 - 86 80 e8 eb 8 b8 a1 68-6 b7 ea f3 86 f0030 c08 35 .5......h...r ..y 98 - 8 4a 98 e68 1 a7 72b da-e7 1a 79 c5 0040 bf 89 4d .J(......z).w.". 28 - bd 3c f85 4 8c a9 7 bd-cb 29 7 77 22a dc 0 0050 .\.a.....5'fz.Q( 6 - b61 od 8 bd 1b 14f d31 ec-d27 e66 7 c51 28 1 b0060 7 ..35.+.... ...e ..2 0 - 4 3 f0 de 14 da ae 8-65 bd f03 b1 e35 5c cf 5 0070..H..38........ 34 - f8 48 31 90 6 b0 6c db-aa ee 9a d19 84b 1c dd 0080 .BV.......Z..,.q 5 - 42a f56 13 88 0 8 c5 7a-1 e2 71f 0090c bf dc 7c a1 z..p.. ..b. ....< Vrijeme početka: 03 Vrijeme čekanja: 70 (sek) Provjera povratnog koda: 90 (samopotpisani certifikat) ---. + OK Dovecot je spreman! KORISNIČKE legole + OK PASS legolas + OK Prijavljeni. LISTA + U redu 1 poruka: 1 1021. NAZAD 1 +OK 1021 okteta Povratna putanja: X-Original-To: legolas@desdelinux.fan Isporučeno-Za: legolas@desdelinux.fan Primljeno: od sysadmina.desdelinux.fan (gateway [172.16.10.1]) od desdelinux.fan (Postfix) sa ESMTP ID-om 51886C11E8C0 zadesdelinux.fan>; Pon, 22. maj 2017. 15:09:11 -0400 (EDT) ID poruke: <919362.931369932-sendEmail@sysadmin> Od: "buzz@deslinux.fan" Za: "legolas@desdelinux.fan"desdelinux.fan> Predmet: Pozdrav Datum: pon, 22. maj 2017. 19:09:11 +0000 X-Mailer: sendEmail-1.56 MIME-verzija: 1.0 Tip sadržaja: višedijelni/povezani; boundary="----MIME graničnik za sendEmail-365707.724894495" Ovo je višedijelna poruka u MIME formatu. Da biste pravilno prikazali ovu poruku, potreban vam je program za e-poštu kompatibilan sa MIME-verzijom 1.0. ------MIME delimiter za sendEmail-365707.724894495 Content-Type: text/plain; charset="iso-8859-1" Content-Transfer-Encoding: 7bit Pozdrav Legolasu od vašeg prijatelja Buzz ------MIME graničnik za sendEmail-365707.724894495-- . PRESTANI + U redu Odjava. zatvoreno buzz @ sysadmin: ~ $

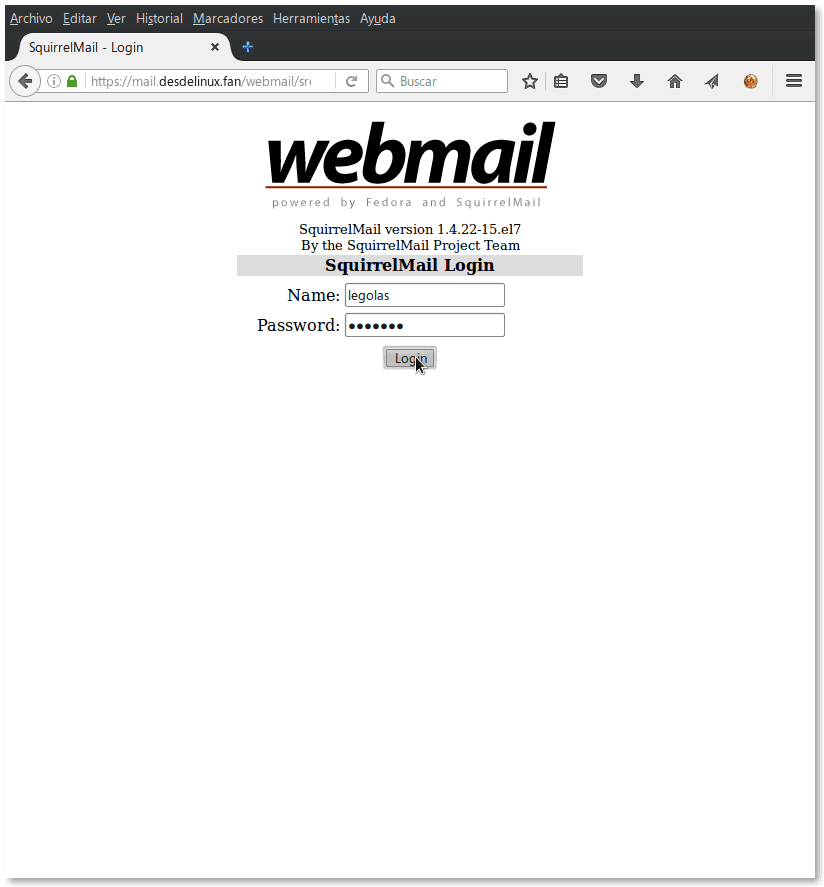

Vjeverica

Vjeverica je web klijent napisan u potpunosti na PHP-u. Uključuje izvornu PHP podršku za IMAP i SMTP protokole i pruža maksimalnu kompatibilnost sa različitim pretraživačima koji se koriste. Radi ispravno na bilo kojem IMAP serveru. Ima sve funkcije koje su vam potrebne od klijenta e-pošte, uključujući MIME podršku, adresar i upravljanje mapama.

[root @ linuxbox ~] # yum instaliraj squirrelmail

[root @ linuxbox ~] # usluga httpd restart

[root @ linuxbox ~] # nano /etc/squirrelmail/config.php

$domain = 'desdelinux.fan';

$imapServerAddress = 'mail.desdelinux.fan';

$ imapPort = 143;

$smtpServerAddress = 'desdelinux.fan';

[root @ linuxbox ~] # ponovno učitavanje usluge httpd

DNS okvir za slanje pravila ili SPF zapis

U članku NSD autoritarni DNS server + zidni zid Vidjeli smo da je Zona «desdelinux.fan» je konfigurisan na sljedeći način:

root@ns:~# nano /etc/nsd/desdelinux.fan.zone $ORIGIN desdelinux.fan. $TTL 3H @ IN SOA br.desdelinux.fan. root.desdelinux.fan. (1; serijski 1D; osvježi 1H; pokušaj ponovo 1W; istekne 3H); minimum ili ; Negativno vrijeme keširanja za život; @ IN NS ns.desdelinux.fan. @ IN MX 10 email.desdelinux.fan. @ IN TXT "v=spf1 a:mail.desdelinux.fan -sve" ; ; Registracija za rješavanje dig upita desdelinux.fan @ IN A 172.16.10.10 ; ns IN A 172.16.10.30 pošta U CNAME desdelinux.fan. chat U CNAME desdelinux.fan. www U CNAME desdelinux.fan. ; ; SRV zapisi koji se odnose na XMPP _xmpp-server._tcp IN SRV 0 0 5269 desdelinux.fan. _xmpp-client._tcp IN SRV 0 0 5222 desdelinux.fan. _jabber._tcp U SRV 0 0 5269 desdelinux.fan.

U njemu je registar proglašen:

@ IN TXT "v=spf1 a:mail.desdelinux.fan -sve"

Da bismo imali isti parametar konfiguriran za SME mrežu ili LAN, moramo izmijeniti Dnsmasq datoteku za konfiguraciju kako slijedi:

# TXT zapisa. Takođe možemo deklarisati SPF zapis txt-record=desdelinux.fan,"v=spf1 a:mail.desdelinux.fan -sve"

Zatim ponovo pokrećemo uslugu:

[root @ linuxbox ~] # servis dnsmasq restart [root@linuxbox ~]# status dnsmasq usluge [root@linuxbox ~]# host -t TXT mail.desdelinux.fan mail.desdelinux.fan je pseudonim za desdelinux.fan. desdelinux.fan opisni tekst "v=spf1 a:mail.desdelinux.fan -sve"

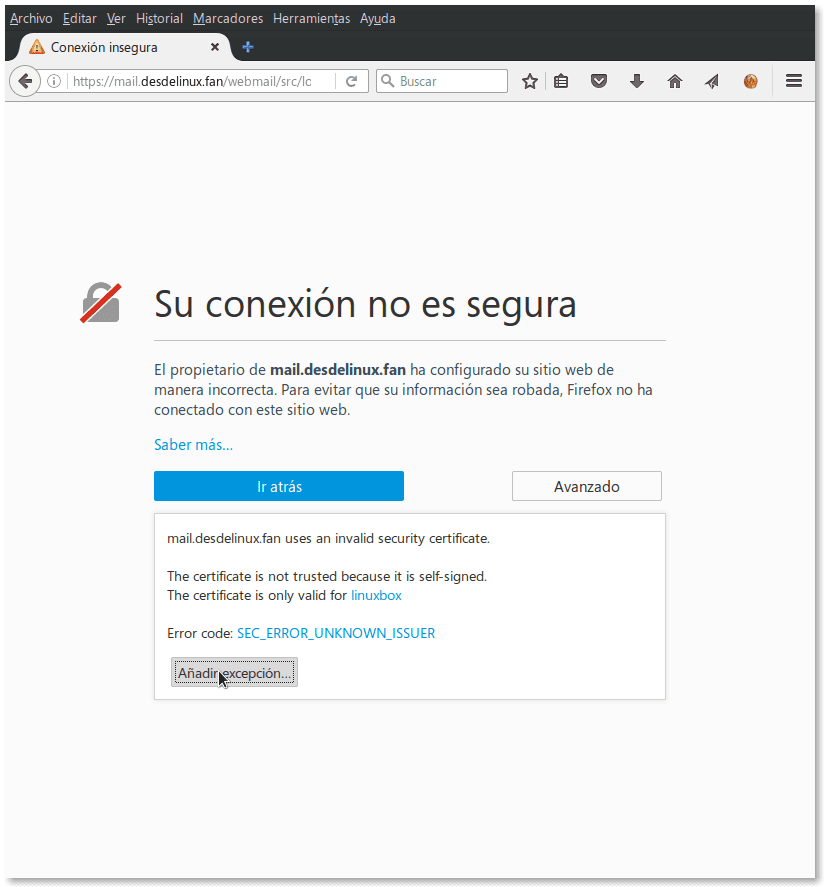

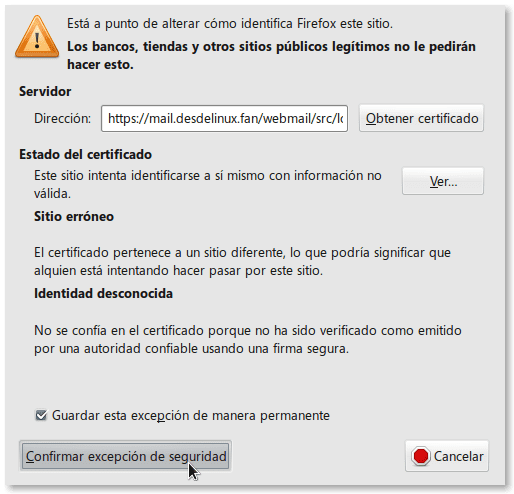

Samopotpisani certifikati i Apache ili httpd

Čak i ako vam pretraživač kaže da je «Vlasnik mail.desdelinux.fan Pogrešno ste konfigurirali svoju web lokaciju. Da bi spriječio krađu vaših podataka, Firefox se nije povezao s ovom web lokacijom ”, prethodno generiranim certifikatom VRIJEDI, i omogućit će da vjerodajnice između klijenta i poslužitelja putuju šifrirano, nakon što prihvatimo certifikat.

Ako želite, i kao način objedinjavanja certifikata, možete deklarirati za Apache iste certifikate koje ste deklarirali za Postfix, što je točno.

[root @ linuxbox ~] # nano /etc/httpd/conf.d/ssl.conf

SSLCertificateFile /etc/pki/tls/certs/desdelinux.fan.crt

SSLCertificateKeyFile /etc/pki/tls/private/desdelinux.fan.key

[root @ linuxbox ~] # usluga httpd restart

[root @ linuxbox ~] # status httpd usluge

Diffie-Hellman grupa

Tema sigurnosti postaje sve teža svakim danom na Internetu. Jedan od najčešćih napada na veze SSL, je li on logjam a za obranu od njega potrebno je u SSL konfiguraciju dodati nestandardne parametre. Za ovo postoji RFC-3526 «Modularniji eksponencijalni (MODP) Diffie–Hellman grupe za razmjenu internetskih ključeva (IKE)".

[root @ linuxbox ~] # cd / etc / pki / tls /

[root @ linuxbox tls] # openssl dhparam -out private / dhparams.pem 2048

[root @ linuxbox tls] # chmod 600 private / dhparams.pem

Prema verziji Apachea koju smo instalirali, koristit ćemo Diffie-Helman Group iz datoteke /etc/pki/tls/dhparams.pem. Ako je riječ o verziji 2.4.8 ili novijoj, tada ćemo morati dodati datoteku /etc/httpd/conf.d/ssl.conf sljedeći redak:

SSLOpenSSLConfCmd DHParameters "/etc/pki/tls/private/dhparams.pem"

Verzija Apachea koju koristimo je:

[root @ linuxbox tls] # yum info httpd

Učitani dodaci: najbrže ogledalo, langpacks Učitavanje brzina zrcala iz predmemorirane datoteke hosta Instalirani paketi Ime: httpd Arhitektura: x86_64

Verzija: 2.4.6

Izdanje: 45.el7.centos Veličina: 9.4 M Spremište: instalirano Iz spremišta: Base-Repo Sažetak: URL Apache HTTP servera: http://httpd.apache.org/ Licenca: ASL 2.0 Opis: Apache HTTP Server je moćan, efikasan i proširiv: web server.

Kako imamo verziju prije 2.4.8, dodajemo na kraju prethodno generiranog CRT certifikata sadržaj Diffie-Helman Group:

[root @ linuxbox tls] # mačka private / dhparams.pem >> certifikati/desdelinux.fan.crt

Ako želite provjeriti jesu li DH parametri ispravno dodani u CRT certifikat, izvršite sljedeće naredbe:

[root @ linuxbox tls] # mačka private / dhparams.pem ----- POČNITE DH PARAMETRI ----- MIIBCAKCAQEAnwfWSlirEuMwJft0hgAdB0km9d3qGGiErRXPfeZU+Tqp/ZFOCdzP /O6NeXuHI4vnsTDWEAjXmpRzq/z1ZEWQa6j+l1PgTgk2XqaMViD/gN+sFPnx2EmV keVcMDqG03gnmCgO9R4aLYT8uts5T6kBRhvxUcrk9Q7hIpGCzGtdgwaVf1cbvgOe 8kfpc5COh9IxAYahmNt+5pBta0SDlmoDz4Rk/4AFXk2mjpDYoizaYMPeIInGUzOv /LE6Y7VVRY/BJG9EZ5pVYJPCruPCUHkhvm+r9Tt56slk+HE2d52uFRSDd2FxK3n3 cN1vJ5ogsvmHayWUjVUA18LLfGSxEFsc4wIBAg== ----- KRAJ DH PARAMETARA ----- [root@linuxbox tls]# cat certs/desdelinux.fan.crt -----BEGIN CERTIFICATE----- MIIGBzCCA++gAwIBAgIJANd9FLCkDBfzMA0GCSqGSIb3DQEBCwUAMIGZMQswCQYD VQQGEwJDVTENMAsGA1UECAwEQ3ViYTEPMA0GA1UEBwwGSGFiYW5hMRcwFQYDVQQK DA5EZXNkZUxpbnV4LkZhbjEUMBIGA1UECwwLRW50dXNpYXN0YXMxFzAVBgNVBAMM DmRlc2RlbGludXguZmFuMSIwIAYJKoZIhvcNAQkBFhNidXp6QGRlc2RlbGludXgu ZmFuMB4XDTE3MDUyMjE0MDQ1MloXDTIyMDUyMTE0MDQ1MlowgZkxCzAJBgNVBAYT AkNVMQ0wCwYDVQQIDARDdWJhMQ8wDQYDVQQHDAZIYWJhbmExFzAVBgNVBAoMDkRl c2RlTGludXguRmFuMRQwEgYDVQQLDAtFbnR1c2lhc3RhczEXMBUGA1UEAwwOZGVz ZGVsaW51eC5mYW4xIjAgBgkqhkiG9w0BCQEWE2J1enpAZGVzZGVsaW51eC5mYW4w ggIiMA0GCSqGSIb3DQEBAQUAA4ICDwAwggIKAoICAQCn5MkKRdeFYiN+xgGdsRn8 sYik9X75YnJcbeZrD90igfPadZ75ehtfYIxxOS+2U+omnFgr/tCKYUVJ50seq/lB idcLP4mt7wMrMZUDpy1rlWPOZGKkG8AdStCYI8iolvJ4rQtLcsU6jhRzEXsZxfOb O3sqc71yMIj5qko55mlsEVB3lJq3FTDQAY2PhXopJ8BThW1T9iyl1HlYpxj7OItr /BqiFhxbP17Fpd3QLyNiEl+exVJURYZkvuZQqVPkFAlyNDh5I2fYfrI9yBVPBrZF uOdRmT6jv6jFxsBy9gggcy+/u1nhlKssLBEhyaKfaQoItFGCAmevkyzdl1LTYDPY ULi79NljQ1dSwWgraZ3i3ACZIVO/kHcOPljsNxE8omI6qNFWqFd1qdPH5S4c4IR1 5URRuwyVNffEHKaCJi9vF9Wn8LVKnN/+5zZGRJA8hI18HH9kF0A1sCNj1KKiB/xe /02wTzR/Gbj8pkyO8fjVBvd/XWI8EMQyMc1gvtIAvZ00SAB8c1NEOCs5pt0Us6pm 1lOkgD6nl90Dx9p805mTKD+ZcvRaShOvTyO3HcrxCxOodFfZQCuHYuQb0dcwoK2B yOwL77NmxNH1QVJL832lRARn8gpKoRAUrzdTSTRKmkVrOGcfvrCKhEBsJ67Gq1+T YDLhUiGVbPXXR9rhAyyX2QIDAQABo1AwTjAdBgNVHQ4EFgQURGCMiLVLPkjIyGZK UrZgMkO0X8QwHwYDVR0jBBgwFoAURGCMiLVLPkjIyGZKUrZgMkO0X8QwDAYDVR0T BAUwAwEB/zANBgkqhkiG9w0BAQsFAAOCAgEAdy1tH1DwfCW47BNJE1DW8Xlyp+sZ uYTMOKfNdnAdeSag1WshR6US6aCtU6FkzU/rtV/cXDKetAUIzR50aCYGTlfMCnDf KKMZEPjIlX/arRwBkvIiRTU1o3HTniGp9d3jsRWD/AvB3rSus4wfuXeCoy7Tqc9U FaXqnvxhF8/ptFeeCeZgWu16zyiGBqMj4ZaQ7RxEwcoHSd+OByg8E9IE2cYrWP2V 6P7hdCXmw8voMxCtS2s++VRd1fGqgGxXjXT8psxmY2MrseuTM2GyWzs+18A3VVFz UXLD2lzeYs638DCMXj5/BMZtVL2a4OhMSYY4frEbggB3ZgXhDDktUb7YhnBTViM3 2sgJJOSTltOgAnyOPE0CDcyktXVCtu3PNUc+/AB3UemI9XCw4ypmTOMaIZ2Gl6Uo pmTk41fpFuf8pqW3ntyu43lC5pKRBqhit6MoFGNOCvFYFBWcltpqnjsWfY2gG/b5 8D5HsedueqkAsVblKPBFpv1BB9X0HhBUYsrz8jNGZGbkgR4XQoIoLbQZHEB35APU 4yT1Lzc3jk34yZF5ntmFt3wETSWwJZ+0cYPw7n4E6vbs1C7iKAMQRVy+lI5f8XYS YKfrieiPPdmQ22Zm2Tbkqi4zjJBWmstrw6ezzAQNaaAkiOiJIwvXU81KYsN37THh Nf0/JsEjPklCugE= -----END CERTIFICATE----- -----BEGIN DH PARAMETERS----- MIIBCAKCAQEAnwfWSlirEuMwJft0hgAdB0km9d3qGGiErRXPfeZU+Tqp/ZFOCdzP /O6NeXuHI4vnsTDWEAjXmpRzq/z1ZEWQa6j+l1PgTgk2XqaMViD/gN+sFPnx2EmV keVcMDqG03gnmCgO9R4aLYT8uts5T6kBRhvxUcrk9Q7hIpGCzGtdgwaVf1cbvgOe 8kfpc5COh9IxAYahmNt+5pBta0SDlmoDz4Rk/4AFXk2mjpDYoizaYMPeIInGUzOv /LE6Y7VVRY/BJG9EZ5pVYJPCruPCUHkhvm+r9Tt56slk+HE2d52uFRSDd2FxK3n3 cN1vJ5ogsvmHayWUjVUA18LLfGSxEFsc4wIBAg== ----- KRAJ DH PARAMETARA -----

Nakon ovih promjena, moramo ponovo pokrenuti usluge Postfix i httpd:

[root @ linuxbox tls] # restart servisnog postfiksa [root @ linuxbox tls] # status postfiksa usluge [root @ linuxbox tls] # usluga httpd restart [root @ linuxbox tls] # status httpd statusa

Uključivanje Diffie-Helman Grupe u naše TLS certifikate može usporiti povezivanje putem HTTPS-a, ali dodavanje sigurnosti se isplati.

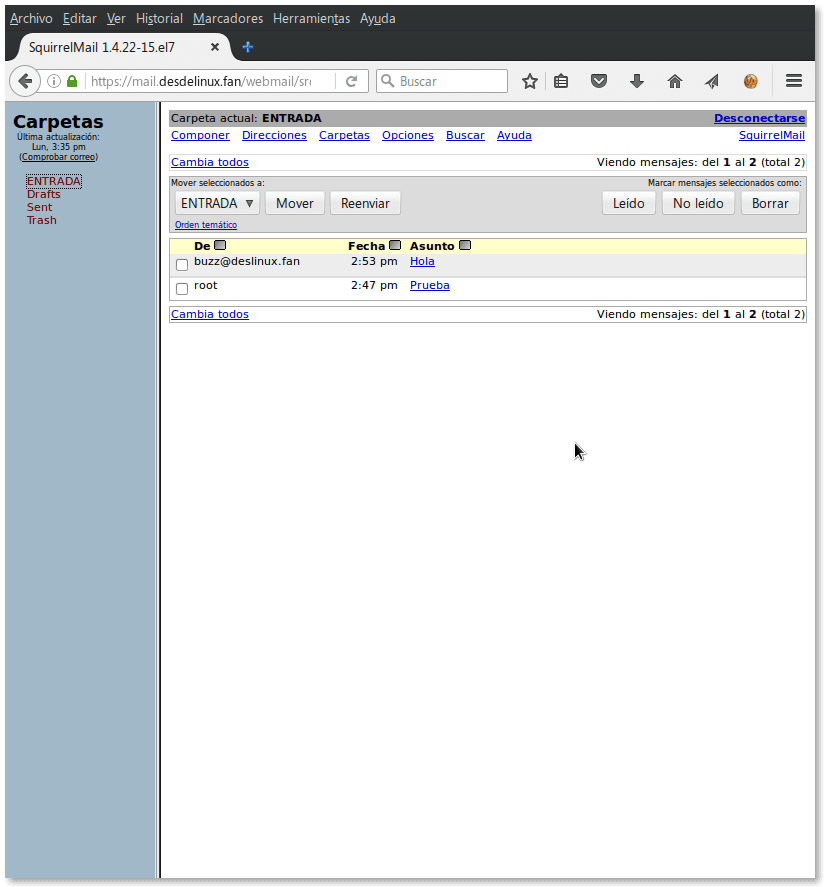

Provjeravanje vjeverice

POSLE da su certifikati ispravno generirani i da provjeravamo njihov ispravan rad kao što smo to učinili pomoću naredbi konzole, usmerite željeni preglednik na URL http://mail.desdelinux.fan/webmail i povezat će se s web klijentom nakon prihvaćanja odgovarajućeg certifikata. Imajte na umu da će, iako navedete HTTP protokol, biti preusmjeren na HTTPS, a to je zbog zadanih postavki koje CentOS nudi za Squirrelmail. Pogledajte datoteku /etc/httpd/conf.d/squirrelmail.conf.

O korisničkim poštanskim sandučićima

Dovecot kreira IMAP poštanske sandučiće u fascikli kući svakog korisnika:

[root @ linuxbox ~] # ls -la /home/legolas/mail/.imap/ ukupno 12 drwxrwx ---. 5 legola pošte 4096 22. maja 12:39. drwx ------. 3 legole legole 75 22. maj 11:34 .. -rw -------. 1 legola legola 72 22. maja 11:34 dovecot.mailbox.log -rw -------. 1 legola legola 8. maja 22. 12:39 dovecot-uidvalidity -r - r - r--. 1 legola legola 0 22. maja 10:12 dovecot-uidvalidity.5922f1d1 drwxrwx ---. 2 legole mail 56 22. maja 10:23 INBOX drwx ------. 2 legole legole 56 22. maja 12:39 Poslano drwx ------. 2 legole legole 30. maja 22. 11:34 Smeće

Takođe se čuvaju u / var / mail /

[root @ linuxbox ~] # manje / var / mail / legolas Od MAILER_DAEMON Pon, 22. maj 10:28:00 2017 Datum: Pon, 22 Maj 2017 10:28:00 -0400 Od: Interni podaci sistema pošte Predmet: NEMOJTE BRIŠI OVU PORUKU -- FOLDER INTERNI PODACI ID poruke: <1495463280@linuxbox> . Kreira ga automatski softver mail sistema. Ako se izbrišu, bit će izgubljeni podaci iz mape i bit će ponovo kreirani s vraćanjem podataka na početne vrijednosti. Od root@desdelinux.fan Pon Maj 22 10:47:10 2017 Povratna putanja:desdelinux.fan> X-Original-To: legolas Isporučeno-Za: legolas@desdelinux.fan Primljeno: do desdelinux.fan (Postfix, od korisnika 0) id 7EA22C11FC57; Pon, 22 Maj 2017 10:47:10 -0400 (EDT) Datum: Pon, 22 Maj 2017 10:47:10 -0400 Za: legolas@desdelinux.fan Predmet: Test User-Agent: Heirloom mailx 12.5 7/5/10 MIME-verzija: 1.0 Content-Type: text/plain; charset=us-ascii Content-Transfer-Encoding: 7bit Message-Id: <20170522144710.7EA22C11FC57@desdelinux.fan> Od: root@desdelinux.fan (root) X-UID: 7 Status: RO Zdravo. Ovo je probna poruka od buzz@deslinux.fan pon, 22. maj 10:53:08 2017. Povratna putanja: X-Original-To: legolas@desdelinux.fan Isporučeno-Za: legolas@desdelinux.fan Primljeno: od sysadmina.desdelinux.fan (gateway [172.16.10.1]) od desdelinux.fan (Postfix) sa ESMTP id C184DC11FC57 zadesdelinux.fan>; Pon, 22. maj 2017. 10:53:08 -0400 (EDT) ID poruke: <739874.219379516-sendEmail@sysadmin> Od: "buzz@deslinux.fan" Za: "legolas@desdelinux.fan"desdelinux.fan> Predmet: Pozdrav Datum: pon, 22. maj 2017. 14:53:08 +0000 X-Mailer: sendEmail-1.56 MIME-verzija: 1.0 Tip sadržaja: višedijelni/povezani; boundary="----MIME delimiter za sendEmail-794889.899510057 / var / mail / legolas

Sažetak PAM miniserije

Pogledali smo srž poštanskog poslužitelja i stavili mali naglasak na sigurnost. Nadamo se da članak služi kao ulazna točka za temu koja je toliko komplicirana i podložna greškama, kao što je ručna implementacija poštanskog servera.

Koristimo lokalnu autentifikaciju korisnika jer ako datoteku ispravno čitamo /etc/dovecot/conf.d/10-auth.conf, vidjet ćemo da je na kraju uključen -po defaultu- datoteka za provjeru autentičnosti korisnika sistema ! uključuju auth-system.conf.ext. Upravo nam ova datoteka u zaglavlju govori da:

[root @ linuxbox ~] # manje /etc/dovecot/conf.d/auth-system.conf.ext

# Autentifikacija za korisnike sistema. Uključeno u 10-auth.conf. # # # # PAM autentifikacija. Danas preferira većina sistema.

# PAM se obično koristi sa userdb passwd ili userdb static. # ZAPAMTITE: Trebat će vam datoteka /etc/pam.d/dovecot stvorena da bi PAM # provjera autentičnosti stvarno radila. passdb {vozač = pam # [sesija = da] [setcred = da] [neuspjeh_pokazati_msg = da] [max_requests = ] # [cache_key = ] [ ] #args = golubinjak}

A druga datoteka postoji /etc/pam.d/dovecot:

[root @ linuxbox ~] # cat /etc/pam.d/dovecot #% Potrebno PAM-1.0 autorizacija pam_nologin.so auth uključuju lozinku-autorizaciju računa uključuju lozinku-autorsku sesiju uključuju lozinku-autorizaciju

Šta pokušavamo reći o PAM autentifikaciji?

- CentOS, Debian, Ubuntu i mnoge druge distribucije Linuxa instaliraju Postifx i Dovecot s lokalnom provjerom autentičnosti koja je omogućena prema zadanim postavkama.

- Mnogi članci na Internetu koriste MySQL - a odnedavno i MariaDB - za pohranu korisnika i drugih podataka koji se tiču poštanskog servera. ALI ovo su serveri za HILJADE KORISNIKA, a ne za klasičnu MSP mrežu sa - možda - stotinama korisnika.

- Autentifikacija putem PAM-a je neophodna i dovoljna za pružanje mrežnih usluga sve dok rade na jednom serveru kao što smo vidjeli u ovoj miniseriji.

- Korisnici pohranjeni u LDAP bazi podataka mogu se mapirati kao da su lokalni korisnici, a PAM provjera autentičnosti može se koristiti za pružanje mrežnih usluga s različitih Linux poslužitelja koji djeluju kao LDAP klijenti centralnom poslužitelju za provjeru autentičnosti. Na taj način bismo radili s vjerodajnicama korisnika pohranjenih u centralnoj bazi podataka LDAP poslužitelja, a NE bi bilo bitno održavati bazu podataka s lokalnim korisnicima.

Do sljedeće avanture!

Vjerujte mi da je ovo u praksi proces koji više od jednog sysadmina zadaje jake glavobolje, uvjeren sam da će u budućnosti biti referentni vodič za sve koji žele upravljati vlastitom e-poštom, praktični slučaj koji postaje u abc prilikom integriranja postfix-a, dovecot-a, squirrelmail-a ..

Hvala vam puno na vašem hvalevrijednom doprinosu,

Zašto ne koristiti Mailpile, kada je sigurnost u pitanju, sa PGP-om? Takođe Roundcube ima mnogo intuitivniji interfejs i takođe može integrirati PGP.

Prije 3 dana pročitao sam post, znam kako da vam zahvalim. Ne planiram instalirati server za poštu, ali uvijek je korisno vidjeti stvaranje certifikata korisnih za druge aplikacije i ovi vodiči teško da ističu (posebno kada koristite centOS).

Manuel Cillero: Hvala na povezivanju sa i sa vašeg bloga ovaj članak koji je minimalna srž poštanskog servera zasnovan na Postfixu i Dovecot-u.

Gušter: Kao i uvijek, vaša ocjena je vrlo dobro prihvaćena. Hvala ti.

Darko: U gotovo svim svojim člancima manje-više izražavam da "Svi implementiraju usluge s programima koji mu se najviše sviđaju." Hvala na komentaru.

Martin: Hvala i vama što ste pročitali članak i nadam se da će vam pomoći u radu.

Strašan prijatelj iz članaka Federico. Puno vam hvala na ovako dobrom tutou.

izvrsno, iako bih koristio "virtualne korisnike" kako bih izbjegao stvaranje sistema korisnika svaki put kad dodam e-poštu, hvala što sam naučio puno novih stvari i ovo je vrsta posta koju sam čekao

Dobro veče,

Oni bi se usudili napraviti isti sa Fedora serverom direktorija + postifx + dovecot + thunderbird ili Outlook.

Imam dio ali sam zapeo, rado bih podijelio dokument zajednici @desdelinux

Nisam zamišljao da će doseći više od 3000 posjeta !!!

Pozdrav gušteru!

Odličan kolega iz tutorijala.

Možete li to učiniti za Debian 10 sa korisnicima Active Directory montiranim na Samba4 ???

Pretpostavljam da bi to bilo gotovo isto, ali da se promijeni tip provjere autentičnosti.

Odjeljak koji posvećujete stvaranju samopotpisanih certifikata vrlo je zanimljiv.