Fa un temps vaig explicar com configurar el servei SSH perquè funcioni per un port diferent de l'22, Que és el port per default. L'objectiu d'això era que tots els bots, atacs de cracking a l'SSH són per defecte a port 22 (que repeteixo, és el de per default), de manera que a l'canviar el port obtindrem més seguretat.

Però, què fer si vull configurar l'SSH per un altre port PERÒ mantenint el SSH també al port 22? O sigui, tenir la necessitat que el servidor tingui SSH en més d'un port, diguem per exemple en el 22 ia més en el 9122

Per a això modifiquem l'arxiu de configuració de el dimoni SSH:

nano /etc/ssh/sshd_config

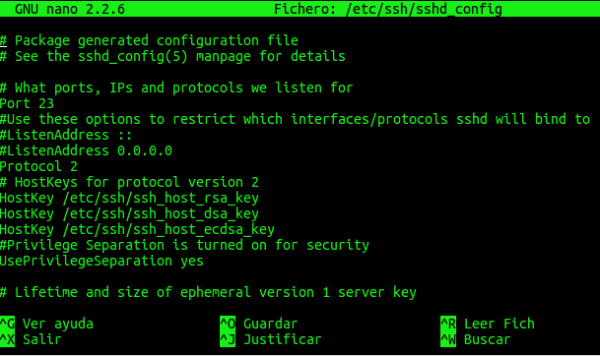

Aquí veurem alguna cosa com això:

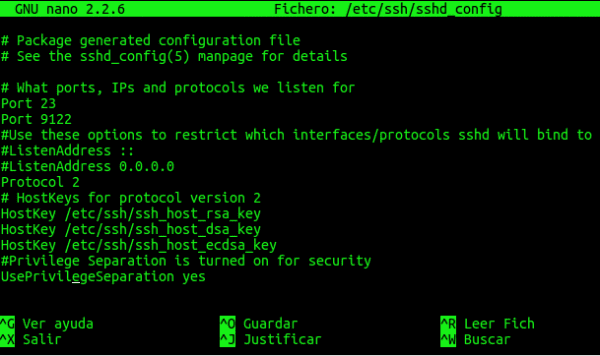

Veuran que a la línia 5 hi ha alguna cosa que diu: «Port 22», doncs bé, simplement hem duplicar aquesta línia baix i canviar el número de port. O sigui, perquè el nostre servei SSH també funcioni pel 9122 hem deixar-ho així:

Després hem reiniciar el servei:

service ssh restart

Si fan servir Arch seria:

systemctl restart sshd

Quan desitgin connectar-se per un port diferent a l'22 recordin, d'agregar -p $ PORT en la línia de connexió, alguna cosa així:

ssh usuario@servidor -p 9122

Per cert, els recomano revisar l'arxiu sshd_config d'abans, hi ha unes opcions molt interessants 😉

Salutacions

Bon tips això de canviar el port per defecte de ssh ... per prevenir els atacs a l'port 22.

crec que s'ha de deixar només un port ..i aquest ha de ser diferent a l'22 perquè els atacs no tinguin efectes.

salutacions

Gràcies per llegir-nos 🙂

Els meus darrers troballes han estat:

PermitRootLogin núm

y

AllowUsers john jack chester .... etc

Amb això limito bastant les possibilitats de cracking, si li sumes una bona iptables ... doncs ja estem.

De fet, jo prefereixo fer servir PortKnocking 😀

Com sempre KZKG ^ Gaara, excel·lents teus articles sobre SSH. Amb els teus guies anem perdent la por a la TERMINAL

gràcies

OOOOOOOOhhhh !!!!

Molt bon article, salvatge !!!

A part de canviar el número de port, per limitar una mica més les opcions de l'atacant també és recomanable inhabilitar el login amb USER: PASS

Contrasenya Autenticació núm

i utilitzar autenticació per clau privada / pública.

Bon post.

Salu2