Un cop més, els investigadors de videojocs van descobrir una tècnica «innovadora» de phishing (Suplantació d'identitat) que fa un molt bon treball d'emmascarar les intencions dels estafadors.

Com una de les plataformes de distribució digital més grans de el món per a videojocs, Steam presenta una varietat d'elements UX de la comunitat, com llistes d'amics i la capacitat d'intercanviar elements de el joc amb altres usuaris.

Si bé aquest fort enfocament en la comunitat ha ajudat a Steam a destacar-se en un mercat cada vegada més abarrotat, també deixa els usuaris oberts a pràctiques enganyoses.

La necessitat de vigilància a la plataforma va ser novament alertada durant el cap de setmana, quan un estudiant d'informàtica de 22 anys d'edat amb el nom 'Aurum' va proporcionar detalls d'una nova estafa de phishing per Steam.

Una pàgina web per robar els comptes de Steam

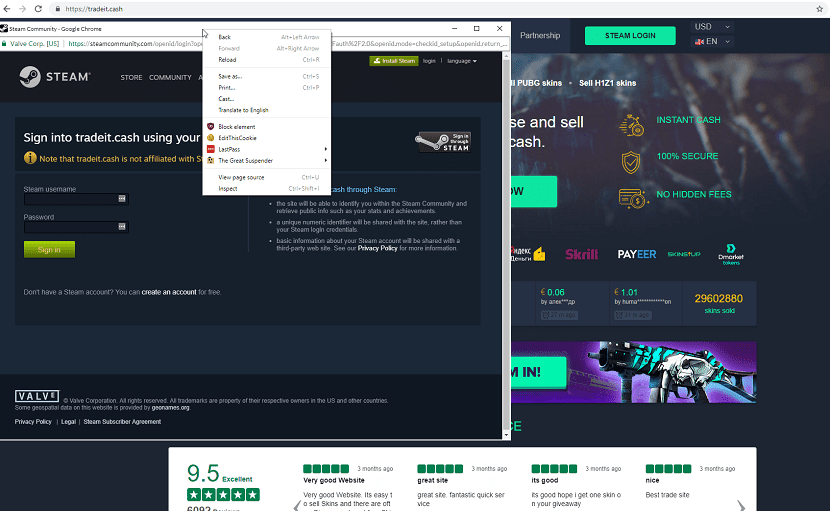

Segons l'investigador, el lloc de suplantació d'identitat no només va intentar enganyar els usuaris amb un certificat SSL vàlid, sinó també una petita part de JavaScript que generaria una finestra emergent que indicava que el servidor tenia molta càrrega i li va demanar a la víctima que iniciés la sessió al compte de Steam. per a l'accés a el lloc.

A paraules d'Aurum descriu el com es va adonar d'això:

"El xat semblava senzill, l'estafador volia donar-me un intercanvi òbviament rendible (seguir intentant que jo els agregara a Discord per alguna raó).

A prop de la fi de la discussió del "intercanvi», em van demanar que ingressés a un convenient lloc web de preus de Steam perquè poguessin tenir una idea de quant valien les meves coses.

El lloc de phishing, https://tradeit.cash. El lloc web era essencialment una còpia d'un lloc web legítim de Steam, https://skins.cash. "

Encara que els estafadors van crear una finestra emergent d'aparença legítima, Aurum va descobrir que no va donar lloc a dues instàncies de Chrome a la barra de tasques, i que era «només una finestra dins de la pàgina web de phishing».

«Fins i tot havien fet alguns botons per als elements de la interfície d'usuari de Chrome», va dir. «Això es va confirmar a l'intentar fer clic dret en l'àrea de la barra de títol de la finestra emergent, que va obrir el menú de context de clic dret d'una pàgina web».

Els hackers es van prendre el temps ia més la "molèstia" de allotjar el seu lloc de pesca en CloudFare i fins i tot optar per usar un certificat SSL de CloudFare perquè sigui el més fiable possible.

El phishing va començar amb un element emergent que li va demanar entrar a Steam, al·legant que el lloc "de phishing" estava sobrecarregat.

Sobre el lloc web fals

El lloc de pesca de Steam va utilitzar una tècnica de pesca picture-in-picture per simular una pantalla d'inici de sessió OpenID sense errors.

Aurum va percebre que alguna cosa no estava bé, ja que el lloc que creia que era fals des del principi estava obrint un element emergent d'inici de sessió d'OpenID Steam.

Els atacs d'aquesta naturalesa certament no són res de nou. Una tècnica similar es descriu en aquest document des de l'any 2007.

Steam ja inclou una guia detallada dirigida a ajudar els usuaris a mantenir els seus comptes segures.

El lloc a hores d'ara ja està fora de línia doncs el registre de l'DNS va ser retirat fa aproximadament unes hores.

Però un usuari va obtenir una instantània de el lloc i tot el codi abans que s'eliminés, I es va prendre la llibertat de compartir-ho en GitHub. L'enllaç i aquest.

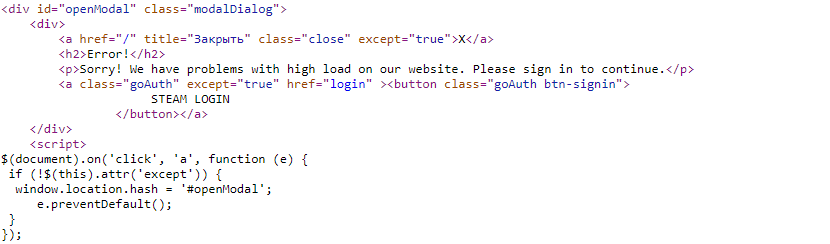

És un codi bastant simple, a la fin.

Els hackers van copiar el lloc comercial legítim, així com la pàgina d'inici de sessió de la Comunitat Steam, i després van agregar un codi JavaScript a tots dos, així com a retocar l'HTML una mica.

En total, es van agregar tres fragments de JS: el primer detecta a els depuradors (El bit que va trobar el pòster de l'bloc original), el segon obre el navegador fals i enganxa la pàgina d'inici de sessió falsa dins d'un iframe, i el tercer (que s'executa en el iframe) recol·lecta les credencials de la pàgina de inici de sessió de Steam copiada.

Com deia la meva àvia, la bellesa està en la simplicitat. Simple, efectiu i bell, un tros de codi.

Vaig llegir l'article complet ... I quina relació té amb linux?