Índex general de la sèrie: Xarxes de Ordinadors per a les PIMES: Introducció

federicotoujague@gmail.com

https://blog.desdelinux.net/author/fico

Hola amigues i amics!

El títol de l'article va haver de ser: «MAT + NTP + dnsmasq + Servei de Passarel·la + Apache + Squid amb Autenticació PAM a Centos juliol - Xarxes PIMES«. Per motius pràctics ho vam escurçar.

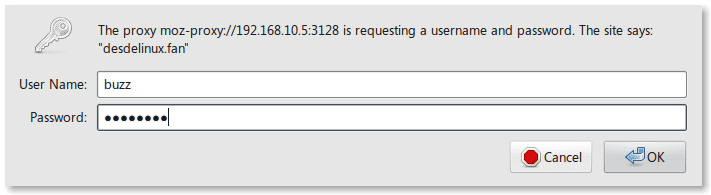

Continuem amb l'autenticació davant usuaris locals en un equip amb Linux mitjançant PAM, i en aquesta oportunitat veurem com podem brindar el servei Proxy amb el Squid per a una xarxa petita d'ordinadors, mitjançant l'ús de les credencials d'autenticació emmagatzemades en el mateix equip on s'executa el servidor Calamar.

Tot i que sabem que és pràctica molt comuna en els nostres dies, autenticar els serveis contra un OpenLDAP, Directory Server 389 de la Xarxa Hat, Microsoft Active Directory, etcètera, considerem que hem de primer passar per solucions senzilles i barates, per després afrontar les més complexes. Opinem que hem d'anar del senzill al complex.

escenari

Es tracta d'una petita organització -amb molt pocs recursos econòmics- dedicada a donar suport l'ús de programari lliure i que va optar pel nom de DesdeLinux.Fan. Són diversos Entusiastes de sistema operatiu CentOS agrupats en una sola oficina. Van comprar una estació de treball -que no servidor professional- la qual dedicaran a funcionar com a «servidor».

Els Entusiastes no tenen amplis coneixements de com implementar un servidor OpenLDAP o un Samba 4 AD-DC, ni tampoc poden costejar la Llicència d'un Microsoft Active Directory. No obstant això necessiten per al seu diari treball dels serveis d'accés a Internet mitjançant un servidor intermediari -per accelerar la navegació- i d'un espai on guardar com còpies de seguretat seus documents i treballs mes valuosos.

Tot i utilitzen majoritàriament sistemes operatius de Microsoft adquirits legalment, però volen canviar-los a sistemes operatius basats en Linux, començant per la seva «Servidor».

Aspiren també a tenir el seu propi servidor de correu per independitzar -almenys de l'origen- de serveis com Gmail, Yahoo, Hotmail, etcètera, que és el que utilitzen actualment.

El Mur Tallafocs i Regles d'Encaminament enfront d'Internet la d'establir en el propi Router ADSL contractat.

No tenen un nom de domini real doncs no requereixen publicar cap servei a Internet.

CentOS 7 com a servidor sense GUI

Partim d'una instal·lació nova d'un servidor sense interfície gràfica, i l'única opció que seleccionem durant el procés és «Servidor d'Infraestructura»Com vam veure en articles anteriors de la sèrie.

Paràmetres inicials

[Root @ linuxbox ~] # cat / etc / hostname

linuxbox

[Root @ linuxbox ~] # cat / etc / hosts

127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4

::1 localhost localhost.localdomain localhost6 localhost6.localdomain6

192.168.10.5 linuxbox.desdelinux.fan linuxbox

[Root @ linuxbox ~] # hostname

linuxbox

[Root @ linuxbox ~] # hostname -f

linuxbox.desdelinux.fan

[Root @ linuxbox ~] # ip addr list

[Root @ linuxbox ~] # ifconfig -a

[Root @ linuxbox ~] # ls / sys / class / net /

ens32 ens34 el

Inhabilitam el Network Manager

[Root @ linuxbox ~] # systemctl stop NetworkManager [Root @ linuxbox ~] # systemctl disable NetworkManager [Root @ linuxbox ~] # systemctl estatus NetworkManager ● NetworkManager.service - Network Manager Loaded: loaded (/usr/lib/systemd/system/NetworkManager.service; disabled; vendor preset: enabled) Active: inactive (dead) Docs: man: NetworkManager (8) [Root @ linuxbox ~] # ifconfig -a

Configurem les interfícies de xarxa

Interfície ens32 LAN connectada a la Xarxa Interna

[Root @ linuxbox ~] # nano / etc / sysconfig / network-scripts / ifcfg-ens32

DEVICE=ens32

ONBOOT=yes

BOOTPROTO=static

HWADDR=00:0c:29:da:a3:e7

NM_CONTROLLED=no

IPADDR=192.168.10.5

NETMASK=255.255.255.0

GATEWAY=192.168.10.1

DOMAIN=desdelinux.fan

DNS1=127.0.0.1

ZONE = public

[Root @ linuxbox ~] # ifdown ens32 && ifup ens32

Interfície ens34 WAN connectada a Internet

[Root @ linuxbox ~] # nano / etc / sysconfig / network-scripts / ifcfg-ens34 DEVICE=ens34 ONBOOT=yes BOOTPROTO=static HWADDR=00:0c:29:da:a3:e7 NM_CONTROLLED=no IPADDR=172.16.10.10 NETMASK=255.255.255.0 # El Router ADSL está conectado a # ésta interfaz con # la siguiente dirección IP GATEWAY=172.16.10.1 DOMAIN=desdelinux.fan DNS1=127.0.0.1 ZONE = external [Root @ linuxbox ~] # ifdown ens34 && ifup ens34

Configuració dels repositoris

[Root @ linuxbox ~] # cd /etc/yum.repos.d/ [Root @ linuxbox ~] # mkdir originals [Root @ linuxbox ~] # mv Centos- * originals / [Root @ linuxbox ~] # nano centos.repo [Base-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/base/x86_64/ gpgcheck=0 enabled=1 [CentosPlus-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/centosplus/x86_64/ gpgcheck=0 enabled=1 [Epel-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/epel/x86_64/ gpgcheck=0 enabled=1 [Updates-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/updates/x86_64/ gpgcheck=0 enabled=1 [Root @ linuxbox yum.repos.d] # yum clean all Complements carregats: fastestmirror, langpacks Netejant repositoris: Base-Repo CentosPlus-Repo Epel-Repo Mitjana-Repo: Updates-repo Cleaning up everything Cleaning up list of fastest mirrors

[Root @ linuxbox yum.repos.d] # yum update Complements carregats: fastestmirror, langpacks Base-repo | 3.6 kB 00:00 CentosPlus-repo | 3.4 kB 00:00 Epel-repo | 4.3 kB 00:00 Mitjana-repo | 3.6 kB 00:00 Updates-repo | 3.4 kB 00:00 (1/9): Base-repo / group_gz | 155 kB 00:00 (2/9): Epel-repo / group_gz | 170 kB 00:00 (3/9): Mitjana-repo / group_gz | 155 kB 00:00 (4/9): Epel-repo / updateinfo | 734 kB 00:00 (5/9): Mitjana-repo / primary_db | 5.3 MB 00:00 (6/9): CentosPlus-repo / primary_db | 1.1 MB 00:00 (7/9): Updates-repo / primary_db | 2.2 MB 00:00 (8/9): Epel-repo / primary_db | 4.5 MB 00:01 (9/9): Base-repo / primary_db | 5.6 MB 00:01 Determining fastest mirrors No packages marked for update

El missatge «No packages marked for update»Es mostra perquè durant la instal·lació declarem els mateixos dipòsits locals que tenim al nostre abast.

Centos 7 amb l'ambient d'escriptori MATE

Per utilitzar les molt bones eines d'administració amb interfície gràfica que ens brinden CentOS / Red Hat, i perquè sempre enyorem a l'GNOME2, vam decidir instal·lar MAT com a ambient d'escriptori.

[Root @ linuxbox ~] # yum groupinstall "X Windows system" [Root @ linuxbox ~] # yum groupinstall "MAT Desktop"

Per comprovar que el MATE es carrega adequadament, executem en una consola -local o remota- la següent comanda:

[Root @ linuxbox ~] # systemctl isolate graphical.target

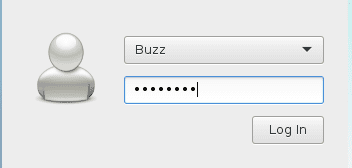

i l'ambient d'escriptori s'ha de carregar -en l'equip local- sense problemes, mostrant el lightdm com a inici de sessió gràfic. Teclegem el nom de l'usuari local i la seva contrasenya, i entrarem a l'MAT.

Per indicar-li a l' systemd que el nivell d'arrencada per defecte és el 5 -ambient gràfic- vam crear el següent enllaç simbòlic:

[Root @ linuxbox ~] # ln -sf /lib/systemd/system/runlevel5.target /etc/systemd/system/default.target

Reiniciem el sistema i tot funciona correctament.

Instal·lem el Servei de Temps per a Xarxes

[Root @ linuxbox ~] # yum install ntp

Durant la instal·lació configurem que el rellotge local es sincronitzarà amb el servidor de temps de l'equip sysadmin.desdelinux.fan amb IP 192.168.10.1. Llavors, guardem l'arxiu ntp.conf original mitjançant:

[Root @ linuxbox ~] # cp /etc/ntp.conf /etc/ntp.conf.original

Ara, vam crear un de nou amb el següent contingut:

[Root @ linuxbox ~] # nano /etc/ntp.conf # Servidors configurats durant la instal·lació: server 192.168.10.1 iburst # Per a més informació, consulteu les pàgines d'el manual d': # ntp.conf (5), ntp_acc (5) , ntp_auth (5), ntp_clock (5), ntp_misc (5), ntp_mon (5). driftfile / var / lib / ntp / drift # Permetre sincronitzar amb la font de temps, però no # permetre que la font consulti o modifiqui aquest servei restrict default nomodify notrap nopeer noquery # Permetre tot l'accés a la interfície Loopback restrict 127.0.0.1 restrict :: 1 # Restringir una mica menys als equips de la xarxa local. restrict 192.168.10.0 mask 255.255.255.0 nomodify notrap # Utilitza els servidors públics de el projecte pool.ntp.org # Si vol unir-se a el projecte visiti # (http://www.pool.ntp.org/join.html). #broadcast 192.168.10.255 autokey # broadcast server broadcastclient # broadcast client #broadcast 224.0.1.1 autokey # multicast server #multicastclient 224.0.1.1 # multicast client #manycastserver 239.255.254.254 # manycast server #manycastclient 239.255.254.254 autokey # manycast client broadcast 192.168.10.255. 4 # Habilitar la criptografia pública. #crypto includefile / etc / ntp / crypto / pw # Arxiu de clau que conté les claus i identificadors de claus # utilitzats a l'operar amb criptografia simètrica de claus keys / etc / ntp / keys # Especificar els identificadors de claus de confiança. #trustedkey abril 8 42 # Especificar l'identificador de clau a utilitzar amb la utilitat ntpdc. #requestkey 8 # Especificar l'identificador de clau a utilitzar amb la utilitat ntpq. #controlkey 8 # Habilita l'escriptura dels registres d'estadístiques. #statistics clockstats cryptostats loopstats peerstats # Desactiva el monitor de secesos per prevenir l'amplificació de # atacs utilitzant la comanda ntpdc monlist, quan la restricció # per defecte no inclou la bandera noquery. Llegiu la CVE-2013-5211 # per a mes detalls. # Nota: El Monitor no inhabilita amb la bandera de restricció limitada. disable monitor

Habilitem, vam iniciar i vam comprovar el servei NTP

[Root @ linuxbox ~] # systemctl estatus ntpd

● ntpd.service - Network Time Service Loaded: loaded (/usr/lib/systemd/system/ntpd.service; disabled; vendor preset: disabled) Active: inactive (dead)

[Root @ linuxbox ~] # systemctl enable ntpd

Created symlink from /etc/systemd/system/multi-user.target.wants/ntpd.service to /usr/lib/systemd/system/ntpd.service.

[Root @ linuxbox ~] # systemctl start ntpd

[Root @ linuxbox ~] # systemctl estatus ntpd

[Root @ linuxbox ~] # systemctl estatus ntpd

● ntpd.service - Network Time Service

Loaded: loaded (/usr/lib/systemd/system/ntpd.service; habilitat; vendor preset: disabled) Active: activi (running) since div 2017 04:14:15 EDT; 51s ago procés: una 08 ExecStart = / usr / sbin / ntpd -o ntp: ntp $ OPTIONS (code = exited, status = 1 / SUCCESS) Main PID: 1307 (ntpd) CGroup: /system.slice/ntpd.service └─ 0 / usr / sbin / ntpd -o ntp: ntp -g

Ntp i el Firewall

[Root @ linuxbox ~] # tallafocs-cmd --get-active-zones extern interfícies: ens34 públic interfícies: ens32 [Root @ linuxbox ~] # tallafocs-cmd --zone = public --add-port = 123 / udp --permanent èxit [Root @ linuxbox ~] # tallafocs-cmd --reload èxit

Habilitem i configurem el dnsmasq

Com vam veure en article anterior de la sèrie Xarxes PIMES, el Dnsamasq s'instal·la per defecte en un Servidor d'Infraestructura CentOS juliol.

[Root @ linuxbox ~] # systemctl estatus dnsmasq

● dnsmasq.service - DNS caching server. Loaded: loaded (/usr/lib/systemd/system/dnsmasq.service; disabled; vendor preset: disabled) Active: inactive (dead)

[Root @ linuxbox ~] # systemctl enable dnsmasq

Created symlink from /etc/systemd/system/multi-user.target.wants/dnsmasq.service to /usr/lib/systemd/system/dnsmasq.service.

[Root @ linuxbox ~] # systemctl start dnsmasq

[Root @ linuxbox ~] # systemctl estatus dnsmasq

● dnsmasq.service - DNS caching server. Loaded: loaded (/usr/lib/systemd/system/dnsmasq.service; habilitat; vendor preset: disabled) Active: activi (running) since div 2017 04:14:16 EDT; 21s ago Main PID: 18 (dnsmasq) CGroup: /system.slice/dnsmasq.service └─4 / usr / sbin / dnsmasq -k

[Root @ linuxbox ~] # mv /etc/dnsmasq.conf /etc/dnsmasq.conf.original

[Root @ linuxbox ~] # nano /etc/dnsmasq.conf

# -------------------------------------------------------------------

# O P C I O N E S G E N E R A L E S

# -------------------------------------------------------------------

domain-needed # No pasar nombres sin la parte del dominio

bogus-priv # No pasar direcciones en el espacio no enrutado

expand-hosts # Adiciona automaticamente el dominio al host

interface=ens32 # Interface LAN

strict-order # Orden en que consulta el archivo /etc/resolv.conf

conf-dir=/etc/dnsmasq.d

domain=desdelinux.fan # Nombre del dominio

address=/time.windows.com/192.168.10.5

# Envía una opción vacía del valor WPAD. Se requiere para que

# se comporten bien los clientes Windos 7 y posteriores. ;-)

dhcp-option=252,"\n"

# Archivo donde declararemos los HOSTS que serán "baneados"

addn-hosts=/etc/banner_add_hosts

local=/desdelinux.fan/

# -------------------------------------------------------------------

# R E G I S T R O S C N A M E M X T X T

# -------------------------------------------------------------------

# Este tipo de registro requiere de una entrada

# en el archivo /etc/hosts

# ej: 192.168.10.5 linuxbox.desdelinux.fan linuxbox

# cname=ALIAS,REAL_NAME

cname=mail.desdelinux.fan,linuxbox.desdelinux.fan # REGISTRES MX # Retorna un registre MX amb el nom "desdelinux.fan" amb destinació # a l'equip mail.desdelinux.fan i prioritat de 10 mx-host=desdelinux.fan,mail.desdelinux.fan,10 # La destinació per defecte per als registres MX que es creïn # utilitzant l'opció localmx serà: mx-target=mail.desdelinux.fan # Retorna un registre MX apuntant al mx-target per a TOTES # les màquines locals localmx # Registres TXT. Podem declarar també un registre SPF txt-record=desdelinux.fan,"v=spf1 a -all" txt-record=desdelinux.fan,"DesdeLinux, su Blog dedicado al Software Libre"

# -------------------------------------------------------------------

# R A N G O Y S U S O P C I O N E S

# -------------------------------------------------------------------

# Rango IPv4 y tiempo de arrendamiento

# De la 1 a la 29 son para los Servidores y otras necesidades

dhcp-range=192.168.10.30,192.168.10.250,8h

dhcp-lease-max=222 # Cantidad máxima de direcciones a arrendar

# por defecto son 150

# Rango IPV6

# dhcp-range=1234::, ra-only

# Opciones para el RANGO

# O P C I O N E S

dhcp-option=1,255.255.255.0 # NETMASK

dhcp-option=3,192.168.10.5 # ROUTER GATEWAY

dhcp-option=6,192.168.10.5 # DNS Servers

dhcp-option=15,desdelinux.fan # DNS Domain Name

dhcp-option=19,1 # option ip-forwarding ON

dhcp-option=28,192.168.10.255 # BROADCAST

dhcp-option=42,192.168.10.5 # NTP

dhcp-authoritative # DHCP Autoritario en la subnet

# -------------------------------------------------------------------

# Si desean almacenar en /var/log/messages el log de las consultas

# elimine el comentario de la línea a continuación

# -------------------------------------------------------------------

# Log-queries

# FI de l'arxiu /etc/dnsmasq.conf # --------------------------------------- ----------------------------

Creem l'arxiu / Etc / banner_add_hosts

[Root @ linuxbox ~] # nano / etc / banner_add_hosts 192.168.10.5 windowsupdate.com 192.168.10.5 ctldl.windowsupdate.com 192.168.10.5 ocsp.verisign.com 192.168.10.5 csc3-2010-crl.verisign.com 192.168.10.5 www.msftncsi.com 192.168.10.5 ipv6.msftncsi.com 192.168.10.5 teredo.ipv6.microsoft.com 192.168.10.5 ds.download.windowsupdate.com 192.168.10.5 download.microsoft.com 192.168.10.5 fe2.update.microsoft.com 192.168.10.5 crl.microsoft.com 192.168.10.5 www .download.windowsupdate.com 192.168.10.5 win8.ipv6.microsoft.com 192.168.10.5 spynet.microsoft.com 192.168.10.5 spynet1.microsoft.com 192.168.10.5 spynet2.microsoft.com 192.168.10.5 spynet3.microsoft.com 192.168.10.5. 4 spynet192.168.10.5.microsoft.com 5 spynet192.168.10.5.microsoft.com 15 office192.168.10.5client.microsoft.com 192.168.10.5 addons.mozilla.org XNUMX crl.verisign.com

Adreces IP fixes

[Root @ linuxbox ~] # nano / etc / hosts 127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4 ::1 localhost localhost.localdomain localhost6 localhost6.localdomain6 192.168.10.5 linuxbox.desdelinux.fan linuxbox 192.168.10.1 sysadmin.desdelinux.fan sysadmin

Configurem el fitxer /etc/resolv.conf - resolutor

[Root @ linuxbox ~] # nano /etc/resolv.conf cerca desdelinux.fan nameserver 127.0.0.1 # Para consultas DNS externas o # que no sean del dominio desdelinux.fan # local=/desdelinux.fan/ nameserver 8.8.8.8

Comprovem sintaxi de l'arxiu dnsmasq.conf, Vam iniciar i vam comprovar l'estat del servei

[Root @ linuxbox ~] # dnsmasq --test dnsmasq: syntax check OK. [Root @ linuxbox ~] # systemctl restart dnsmasq [Root @ linuxbox ~] # systemctl estatus dnsmasq

Dnsmasq i el Firewall

[Root @ linuxbox ~] # tallafocs-cmd --get-active-zones

extern

interfícies: ens34

públic

interfícies: ens32

Servei domini o Servidor de Nom de Domini (dns). protocol cop «IP with Encryption«

[Root @ linuxbox ~] # tallafocs-cmd --zone = public --add-port = 53 / tcp --permanent èxit [Root @ linuxbox ~] # tallafocs-cmd --zone = public --add-port = 53 / udp --permanent èxit

Consultes de l'dnsmasq a servidors DNS externs

[Root @ linuxbox ~] # tallafocs-cmd --zone = external --add-port = 53 / tcp --permanent èxit [Root @ linuxbox ~] # tallafocs-cmd --zone = external --add-port = 53 / udp --permanent èxit

Servei bootps o BOOTP server (Dhcp). protocol ippc «Internet Pluribus Packet Core«

[Root @ linuxbox ~] # tallafocs-cmd --zone = public --add-port = 67 / tcp --permanent èxit [Root @ linuxbox ~] # tallafocs-cmd --zone = public --add-port = 67 / udp --permanent èxit [Root @ linuxbox ~] # tallafocs-cmd --reload èxit [Root @ linuxbox ~] # tallafocs-cmd --info-zone public public (activi) target: default icmp-block-inversió: no interfícies: ens32 sources: serveis: dhcp dns ntp ssh ports: 67 / tcp 53 / udp 123 / udp 67 / udp 53 / tcp protocols: masquerade: no forward-ports: sourceports: icmp -blocks: rich rules: [Root @ linuxbox ~] # tallafocs-cmd --info-zone external external (activi) target: default icmp-block-inversió: no interfícies: ens34 sources: services: dns ports: 53 / udp 53 / tcp protocols: masquerade: yes forward-ports: sourceports: icmp-blocks: parameter-problem redirect router-advertisement router- Solicitation source-quench rich rules:

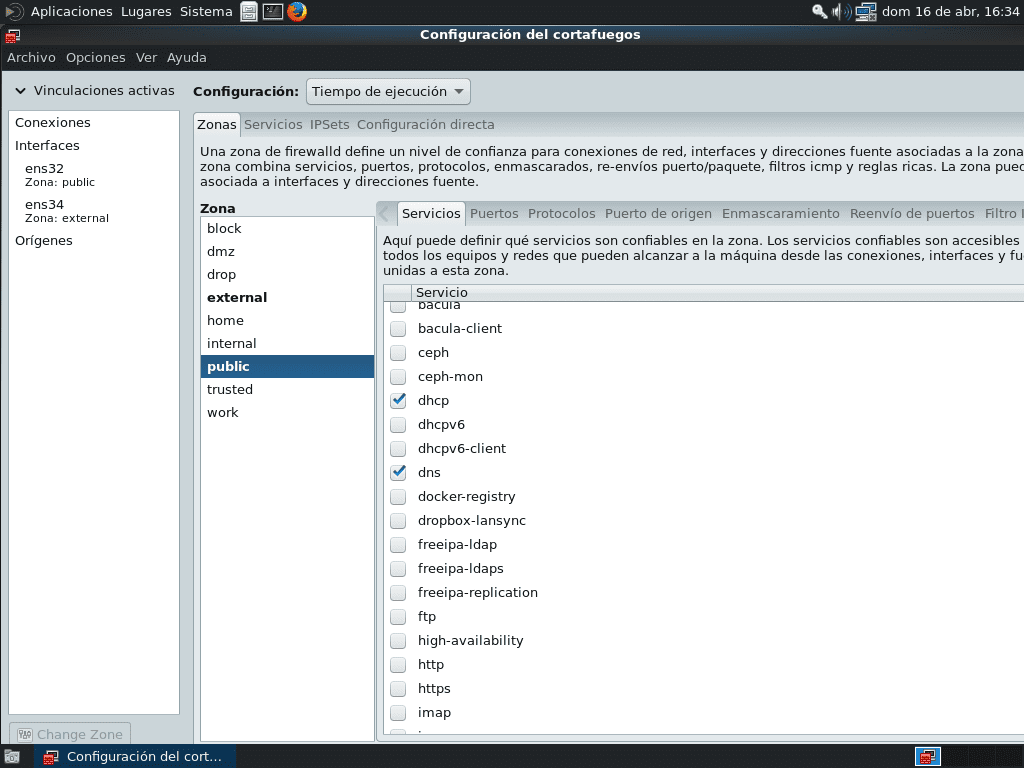

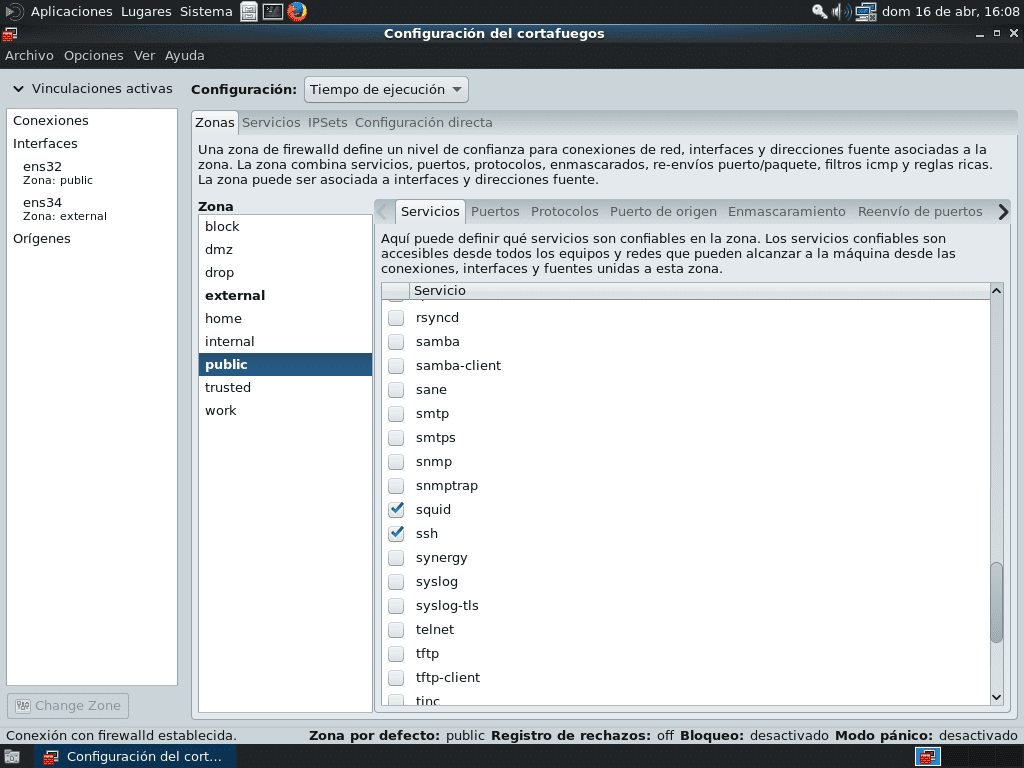

Si volem emprar una interfície gràfica per configurar el Firewall en CentOS 7, busquem al menú general -Dependrà de l'ambient d'escriptori en qual submenú apareix- l'aplicació «Tallafocs», l'executem i després d'introduir la clau de l'usuari root, Accedirem a la interfície d'el programa com a tal. En MATE apareix al menú «Sistema »->« Administració »->« Tallafocs ».

Seleccionem la Zona «públic»I autoritzem els Serveis que volem es publiquin a la LAN, que fins ara són dhcp, Dns, ntp i ssh. Després de seleccionar els serveis, comprovar fefaentment que tot funciona correctament, hem de fer els canvis en Temps d'Execució a Permanents. Per a això anem a menú Opcions i seleccionem l'opció «Temps d'execució a permanent".

Posteriorment vam seleccionar la Zona «extern»I vam comprovar que els Ports necessaris per a comunicar-nos amb Internet estiguin oberts. ! NO publicar Serveis en aquesta zona llevat que sapiguem molt bé que estem fent!.

No oblidem fer els canvis permanents mitjançant l'opció «Temps d'execució a permanent»I recarregar el dimoni FirewallD, Cada vegada que utilitzem aquesta poderosa eina gràfica.

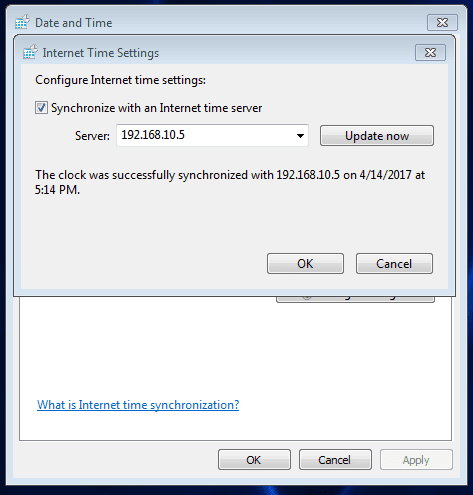

NTP i dnsmasq des d'un client Windows 7

Sincronització amb el NTP

extern

Adreça IP arrendat

Microsoft Windows [Version 6.1.7601] Copyright (c) 2009 Microsoft Corporation. All rights reserved. C: \ Users \ buzz> ipconfig / all Windows IP Configuration Host Name. . . . . . . . . . . . : SEVEN

Primary DNS Suffix. . . . . . . :

Node Type . . . . . . . . . . . . : Hybrid

IP Routing Enabled. . . . . . . . : No

WINS Proxy Enabled. . . . . . . . : No

DNS Suffix Search List. . . . . . : desdelinux.fan

Ethernet adapter Local Area Connection:

Connection-specific DNS Suffix . : desdelinux.fan

Description . . . . . . . . . . . : Intel(R) PRO/1000 MT Network Connection

Physical Address. . . . . . . . . : 00-0C-29-D6-14-36

DHCP Enabled. . . . . . . . . . . : Yes

Autoconfiguration Enabled . . . . : Yes

IPv4 Address. . . . . . . . . . . : 192.168.10.115 (Preferred)

Subnet Mask . . . . . . . . . . . : 255.255.255.0

Lease Obtained. . . . . . . . . . : Friday, April 14, 2017 5:12:53 PM

Lease Expires . . . . . . . . . . : Saturday, April 15, 2017 1:12:53 AM

Default Gateway . . . . . . . . . : 192.168.10.1

DHCP Server . . . . . . . . . . . : 192.168.10.5

DNS Servers . . . . . . . . . . . : 192.168.10.5

NetBIOS over Tcpip. . . . . . . . : Enabled

Tunnel adapter Local Area Connection* 9:

Media State . . . . . . . . . . . : Media disconnected

Connection-specific DNS Suffix . :

Description . . . . . . . . . . . : Microsoft Teredo Tunneling Adapter

Physical Address. . . . . . . . . : 00-00-00-00-00-00-00-E0

DHCP Enabled. . . . . . . . . . . : No

Autoconfiguration Enabled . . . . : Yes

Tunnel adapter isatap.desdelinux.fan:

Media State . . . . . . . . . . . : Media disconnected

Connection-specific DNS Suffix . : desdelinux.fan

Description . . . . . . . . . . . : Microsoft ISATAP Adapter #2

Physical Address. . . . . . . . . : 00-00-00-00-00-00-00-E0

DHCP Enabled. . . . . . . . . . . : No

Autoconfiguration Enabled . . . . : Yes

C:\Users\buzz>

Punta

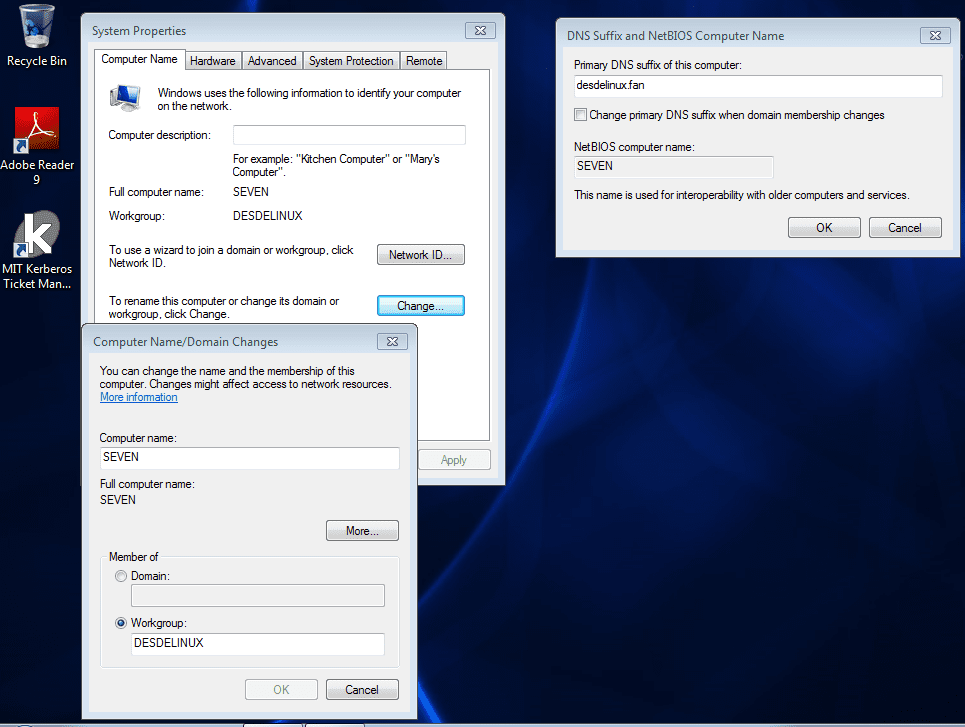

Un valor important en els clients Windows és el «Primary DNS Suffix» o «Sufix principal de la connexió». Quan no s'utilitza un Controlador de Domini Microsoft, el sistema operatiu no li assigna cap valor. Si estem davant d'un cas com el descrit a l'inici de l'article i volem declarar explícitament aquest valor, hem de procedir d'acord amb el mostrat en la següent imatge, acceptar els canvis i reiniciar el client.

Si tornem a executar CMD -> ipconfig / all obtindrem el següent:

Microsoft Windows [Version 6.1.7601] Copyright (c) 2009 Microsoft Corporation. All rights reserved. C: \ Users \ buzz> ipconfig / all Windows IP Configuration Host Name. . . . . . . . . . . . : SEVEN

Primary DNS Suffix. . . . . . . : desdelinux.fan

Node Type . . . . . . . . . . . . : Hybrid

IP Routing Enabled. . . . . . . . : No

WINS Proxy Enabled. . . . . . . . : No

DNS Suffix Search List. . . . . . : desdelinux.fan

La resta dels valors roman inalterable

comprovacions DNS

buzz @ sysadmin: ~ $ host spynet.microsoft.com spynet.microsoft.com has address 127.0.0.1 Host spynet.microsoft.com not found: 5(REFUSED) spynet.microsoft.com mail is handled by 1 mail.desdelinux.fan. buzz @ sysadmin: ~ $ host linuxbox linuxbox.desdelinux.fan has address 192.168.10.5 linuxbox.desdelinux.fan mail is handled by 1 mail.desdelinux.fan. buzz @ sysadmin: ~ $ host sysadmin sysadmin.desdelinux.fan has address 192.168.10.1 sysadmin.desdelinux.fan mail is handled by 1 mail.desdelinux.fan. buzz @ sysadmin: ~ $ host mail un correu electrònic.desdelinux.fan is an alias for linuxbox.desdelinux.fan. linuxbox.desdelinux.fan has address 192.168.10.5 linuxbox.desdelinux.fan mail is handled by 1 mail.desdelinux.fan.

instal·lem -per a proves només- un servidor DNS Autoritari NSD a sysadmin.desdelinux.fan, I incloem l'adreça IP 172.16.10.1 a l'arxiu /etc/resolv.conf de l'equip linuxbox.desdelinux.fan, Per comprovar que el dnsmasq executava la seva funció de Forwarded correctament. Les Zones de proves al servidor NSD són favt.org y toujague.org. Totes les IP són fictícies o de xarxes privades.

Si inhabiltamos la interfície WAN ens34 mitjançant la comanda ifdown ens34, El dnsmasq no podrà consultar a servidors DNS externs.

[Buzz @ linuxbox ~] $ sudo ifdown ens34 [buzz @ linuxbox ~] $ host -t mx toujague.org Host toujague.org not found: 3 (NXDOMAIN) [Buzz @ linuxbox ~] $ host pizzapie.favt.org Host pizzapie.favt.org not found: 3 (NXDOMAIN)

Habilitem la interfície ens34 i consultem de nou:

[Buzz @ linuxbox ~] $ sudo ifup ens34

buzz @ linuxbox ~] $ host pizzapie.favt.org pizzapie.favt.org is an àlies for paisano.favt.org. paisano.favt.org has address 172.16.10.4 [Buzz @ linuxbox ~] $ host pizzapie.toujague.org Host pizzas.toujague.org not found: 3 (NXDOMAIN) [Buzz @ linuxbox ~] $ host poblacion.toujague.org poblacion.toujague.org has address 169.18.10.18 [Buzz @ linuxbox ~] $ host -t NS favt.org favt.org name server ns1.favt.org. favt.org name server ns2.favt.org. [Buzz @ linuxbox ~] $ host -t NS toujague.org toujague.org name server ns1.toujague.org. toujague.org name server ns2.toujague.org. [Buzz @ linuxbox ~] $ host -t MX toujague.org toujague.org mail is Handled by 10 mail.toujague.org.

consultem des sysadmin.desdelinux.fan:

buzz @ sysadmin: ~ $ cat /etc/resolv.conf cerca desdelinux.fan nameserver 192.168.10.5 Xeon @ sysadmin: ~ $ host mail.toujague.org mail.toujague.org has address 169.18.10.19

El dnsmasq està funcionant com Reenviador correctament.

Calamar

En el llibre en format PDF «Configuració de Servidors Linux»Amb data 25 de juliol de 2016, de l'Autor Joel Barris Dueñas (darkshram@gmail.com - http://www.alcancelibre.org/), Text a el qual he fet referència en articles anteriors, hi ha tot un capítol dedicat a les Opcions bàsiques de configuració de l'Squid.

Per la importància de l'servei Web - Proxy reproduïm la Introducció que es fa sobre el Squid en l'esmentat llibre:

105.1. Introducció.

105.1.1. Què és Servidor Intermediari (Proxy)?

El terme en anglès Proxy té un significat molt general i a el mateix temps ambigu, encara que

invariablement es considera un sinònim de el concepte de «Intermediari». Se sol traduir, en el sentit estricte, com delegat o apoderat (El que té poder sobre un altre).

Un servidor Intermediari es defineix com un ordinador o dispositiu que ofereix un servei de xarxa que consisteix a permetre als clients realitzar connexions de xarxa indirectes cap a altres serveis de xarxa. Durant el procés passa el següent:

- Client es connecta cap a un servidor Proxy.

- Client sol·licita una connexió, arxiu o un altre recurs disponible en un servidor diferent.

- Servidor Intermediari proporciona el recurs ja sigui connectant-cap al servidor especificat

o servint aquest des d'un cau. - En alguns casos el servidor Intermediari pot alterar la sol·licitud d'el client o bé la

resposta de l'servidor per a diversos propòsits.

Els Servidors Proxy generalment es fan treballar simultàniament com a mur tallafocs operant en el Nivell de Xarxa, Actuant com a filtre de paquets, com en el cas de iptables o bé operant en el Nivell d'Aplicació, Controlant diversos serveis, com és el cas de TCP Wrapper. Depenent de l'context, el mur tallafocs també es coneix com Extensió BPD o Bordre Protació Device o simplement filtre de paquets.

Una aplicació comuna dels Servidors Proxy és funcionar com memòria cau de contingut de Xarxa (principalment HTTP), proporcionant a la proximitat dels clients un cau de pàgines i arxius disponibles a través de la Xarxa en servidors HTTP remots, permetent als clients de la xarxa local accedir cap a aquests de forma més ràpida i fiable.

Quan es rep una petició per a un recurs de Xarxa especificat en un URL (Uniforme Resource Locator) el servidor Intermediari busca el resultat de l' URL dins la memòria cau. Si aquest és trobat, el servidor Intermediari respon a el client proporcionat immediatament el contingut sol·licitat. Si el contingut sol·licitat estigués absent en la memòria cau, el servidor Intermediari el portarà des servidor remot, lliurant-ho a el client que ho va sol·licitar i guardant una còpia en la memòria cau. El contingut en el cau és eliminat després a través d'un algoritme d'expiració d'acord a l'antiguitat, mida i historial de respostes a sol·licituds (Hits) (exemples: LRU, LFUDA y GDSF).

Els servidors Proxy per a contingut de Xarxa (Web els intermediaris) també poden actuar com a filtres de l'contingut servit, aplicant polítiques de censura d'acord a criteris arbitraris.

La versió de l'Squid que instal·larem és la 3.5.20-2.el7_3.2 de l'repositori actualitzacions.

Instal·lador

[Root @ linuxbox ~] # yum install squid [Root @ linuxbox ~] # ls / etc / squid / cachemgr.conf errorpage.css.default squid.conf cachemgr.conf.default mime.conf squid.conf.default errorpage.css mime.conf.default [Root @ linuxbox ~] # systemctl enable squid

Important

- L'objectiu fonamental d'aquest article és Autoritzar als usuaris locals a connectar-se amb el Squid des d'altres equips connectats a la Xarxa LAN. A més, implementar el nucli d'un servidor a el qual se li aniran afegint altres serveis. No és un article dedicat a l'Squid com a tal.

- Perquè es tingui una idea de les opcions de configuració de l'Squid, llegeixin l'arxiu /usr/share/doc/squid-3.5.20/squid.conf.documented, el qual té 7915 línies.

SELinux i Squid

[Root @ linuxbox ~] # getsebool -a | grep squid squid_connect_any -> on squid_use_tproxy -> off [Root @ linuxbox ~] # setsebool -P squid_connect_any = on

Configuració

[Root @ linuxbox ~] # nano /etc/squid/squid.conf # Xarxa LAN acl localnet src 192.168.10.0/24 acl SSL_ports port 443 21 acl Safe_ports port 80 # http acl Safe_ports port 21 # ftp acl Safe_ports port 443 # https acl Safe_ports port 70 # gopher acl Safe_ports port 210 # wais acl Safe_ports port 1025-65535 # Unregistered ports acl Safe_ports port 280 # http-mgmt acl Safe_ports port 488 # gss-http acl Safe_ports port 591 # FileMaker acl Safe_ports port 777 # multiling http acl CONNECT method CONNECT # Neguem consultes per ports no segurs http_access deny! Safe_ports # Neguem el mètode CONNECT a ports no segurs http_access deny CONNECT! SSL_ports # Accés a l' administrador de la memòria cau només des de localhost http_access allow localhost manager http_access deny manager # We strongly recommend the following be uncommented to protect innocent # web applications running on the proxy server who think the only # one who can access services on "localhost" is a local user http_access deny to_localhost # # INSERT YOUR OWN RULE (S) HERE TO ALLOW ACCESS FROM YOUR CLIENTS # # Autorització PAM auth_param basic program / usr / lib64 / squid / basic_pam_auth auth_param basic children 5 auth_param basic realm desdelinux.fan auth_param basic credentialsttl 2 hours auth_param basic casesensitive off # Para acceder al Squid se requiere autenticación acl Entusiastas proxy_auth REQUIRED # Permitimos el acceso a usuarios autenticados # mediante PAM http_access deny !Entusiastas # Acceso a sitios FTP acl ftp proto FTP http_access allow ftp http_access allow localnet http_access allow localhost # Negamos cualquier otro acceso al proxy http_access deny all # Squid normalmente escucha por el puerto 3128 http_port 3128 # Dejamos los "coredumps" en el primer directorio caché coredump_dir /var/spool/squid # # Add any of your own refresh_pattern entries above these. # refresh_pattern ^ftp: 1440 20% 10080 refresh_pattern ^gopher: 1440 0% 1440 refresh_pattern -i (/cgi-bin/|\?) 0 0% 0 refresh_pattern . 0 20% 4320 cache_mem 64 MB # Memoria Caché memory_replacement_policy lru cache_replacement_policy heap LFUDA cache_dir aufs /var/spool/squid 4096 16 256 maximum_object_size 4 MB cache_swap_low 85 cache_swap_high 90 cache_mgr buzz@desdelinux.fan # Otros parámetros visible_hostname linuxbox.desdelinux.fan

Vam comprovar la sintaxi de l'arxiu /etc/squid/squid.conf

[Root @ linuxbox ~] # squid -k parse 2017/04/16 15:45:10| Startup: Initializing Authentication Schemes ... 2017/04/16 15:45:10| Startup: Initialized Authentication Scheme 'basic' 2017/04/16 15:45:10| Startup: Initialized Authentication Scheme 'digest' 2017/04/16 15:45:10| Startup: Initialized Authentication Scheme 'negotiate' 2017/04/16 15:45:10| Startup: Initialized Authentication Scheme 'ntlm' 2017/04/16 15:45:10| Startup: Initialized Authentication. 2017/04/16 15:45:10| Processing Configuration File: /etc/squid/squid.conf (depth 0) 2017/04/16 15:45:10| Processing: acl localnet src 192.168.10.0/24 2017/04/16 15:45:10| Processing: acl SSL_ports port 443 21 2017/04/16 15:45:10| Processing: acl Safe_ports port 80 # http 2017/04/16 15:45:10| Processing: acl Safe_ports port 21 # ftp 2017/04/16 15:45:10| Processing: acl Safe_ports port 443 # https 2017/04/16 15:45:10| Processing: acl Safe_ports port 70 # gopher 2017/04/16 15:45:10| Processing: acl Safe_ports port 210 # wais 2017/04/16 15:45:10| Processing: acl Safe_ports port 1025-65535 # unregistered ports 2017/04/16 15:45:10| Processing: acl Safe_ports port 280 # http-mgmt 2017/04/16 15:45:10| Processing: acl Safe_ports port 488 # gss-http 2017/04/16 15:45:10| Processing: acl Safe_ports port 591 # filemaker 2017/04/16 15:45:10| Processing: acl Safe_ports port 777 # multiling http 2017/04/16 15:45:10| Processing: acl CONNECT method CONNECT 2017/04/16 15:45:10| Processing: http_access deny !Safe_ports 2017/04/16 15:45:10| Processing: http_access deny CONNECT !SSL_ports 2017/04/16 15:45:10| Processing: http_access allow localhost manager 2017/04/16 15:45:10| Processing: http_access deny manager 2017/04/16 15:45:10| Processing: http_access deny to_localhost 2017/04/16 15:45:10| Processing: auth_param basic program /usr/lib64/squid/basic_pam_auth 2017/04/16 15:45:10| Processing: auth_param basic children 5 2017/04/16 15:45:10| Processing: auth_param basic realm desdelinux.fan 2017/04/16 15:45:10| Processing: auth_param basic credentialsttl 2 hours 2017/04/16 15:45:10| Processing: auth_param basic casesensitive off 2017/04/16 15:45:10| Processing: acl Entusiastas proxy_auth REQUIRED 2017/04/16 15:45:10| Processing: http_access deny !Entusiastas 2017/04/16 15:45:10| Processing: acl ftp proto FTP 2017/04/16 15:45:10| Processing: http_access allow ftp 2017/04/16 15:45:10| Processing: http_access allow localnet 2017/04/16 15:45:10| Processing: http_access allow localhost 2017/04/16 15:45:10| Processing: http_access deny all 2017/04/16 15:45:10| Processing: http_port 3128 2017/04/16 15:45:10| Processing: coredump_dir /var/spool/squid 2017/04/16 15:45:10| Processing: refresh_pattern ^ftp: 1440 20% 10080 2017/04/16 15:45:10| Processing: refresh_pattern ^gopher: 1440 0% 1440 2017/04/16 15:45:10| Processing: refresh_pattern -i (/cgi-bin/|\?) 0 0% 0 2017/04/16 15:45:10| Processing: refresh_pattern . 0 20% 4320 2017/04/16 15:45:10| Processing: cache_mem 64 MB 2017/04/16 15:45:10| Processing: memory_replacement_policy lru 2017/04/16 15:45:10| Processing: cache_replacement_policy heap LFUDA 2017/04/16 15:45:10| Processing: cache_dir aufs /var/spool/squid 4096 16 256 2017/04/16 15:45:10| Processing: maximum_object_size 4 MB 2017/04/16 15:45:10| Processing: cache_swap_low 85 2017/04/16 15:45:10| Processing: cache_swap_high 90 2017/04/16 15:45:10| Processing: cache_mgr buzz@desdelinux.fan 2017/04/16 15:45:10| Processing: visible_hostname linuxbox.desdelinux.fan 2017/04/16 15:45:10| Initializing https proxy context

Ajustem permisos en / Usr / lib64 / squid / basic_pam_auth

[Root @ linuxbox ~] # chmod u + s / usr / lib64 / squid / basic_pam_auth

Creem el directori cau

# Per si de cas ... [root @ linuxbox ~] # service squid stop Redirecting to / bin / systemctl stop squid.service [Root @ linuxbox ~] # squid -z [Root @ linuxbox ~] # 2017/04/16 15:48:28 kid1 | Setembre Current Directory to / var / spool / squid 2017/04/16 15:48:28 kid1 | Creating missing swap directories 2017/04/16 15:48:28 kid1 | / Var / spool / squid exists 2017/04/16 15:48:28 kid1 | Making directories in / var / spool / squid / 00 2017/04/16 15:48:28 kid1 | Making directories in / var / spool / squid / 01 2017/04/16 15:48:28 kid1 | Making directories in / var / spool / squid / 02 2017/04/16 15:48:28 kid1 | Making directories in / var / spool / squid / 03 2017/04/16 15:48:28 kid1 | Making directories in / var / spool / squid / 04 2017/04/16 15:48:28 kid1 | Making directories in / var / spool / squid / 05 2017/04/16 15:48:28 kid1 | Making directories in / var / spool / squid / 06 2017/04/16 15:48:28 kid1 | Making directories in / var / spool / squid / 07 2017/04/16 15:48:28 kid1 | Making directories in / var / spool / squid / 08 2017/04/16 15:48:28 kid1 | Making directories in / var / spool / squid / 09 2017/04/16 15:48:28 kid1 | Making directories in / var / spool / squid / 0A 2017/04/16 15:48:28 kid1 | Making directories in / var / spool / squid / 0B 2017/04/16 15:48:28 kid1 | Making directories in / var / spool / squid / 0C 2017/04/16 15:48:29 kid1 | Making directories in / var / spool / squid / 0D 2017/04/16 15:48:29 kid1 | Making directories in / var / spool / squid / 0E 2017/04/16 15:48:29 kid1 | Making directories in / var / spool / squid / 0f

En aquest punt, d'demorar una mica a tornar el prompt de comandaments -que a mi no el va tornar mai- premeu Enter.

[Root @ linuxbox ~] # service squid start [Root @ linuxbox ~] # service squid restart [Root @ linuxbox ~] # service squid per a l'estat Redirecting to / bin / systemctl per a l'estat squid.service ● squid.service - Squid caching intermediari Loaded: loaded (/usr/lib/systemd/system/squid.service; disabled; vendor preset: disabled) Active: activi (running) since dg 2017 04:16:15 EDT; 57s ago procés: una 27 ExecStop = / usr / sbin / squid -k shutdown -f $ SQUID_CONF (code = exited, status = 1 / SUCCESS) al procés: una 2844 ExecStart = / usr / sbin / squid $ SQUID_OPTS -f $ SQUID_CONF (code = exited, status = 0 / SUCCESS) al procés: una 2873 ExecStartPre = / usr / libexec / squid / cache_swap.sh (code = exited, status = 0 / SUCCESS) Main PID: 2868 (squid) CGroup: /system.slice/squid .service └─0 / usr / sbin / squid -f /etc/squid/squid.conf abril 2876 2876:16:15 linuxbox systemd [57]: A partir de Squid caching servidor intermediari ... abril 27 1:16:15 linuxbox systemd [57]: Started Squid caching intermediari. abril 27 1:16:15 linuxbox squid [57]: Squid Parent: will start 27 kids abril 2876 1:16:15 linuxbox squid [57]: Squid Parent: (squid-27) process 2876 ... ed abril 1 2878 : 16: 15 linuxbox squid [57]: Squid Parent: (squid-27) process 2876 ... 1 Hint: Some lines were ellipsized, utilitzeu -l to show in full [Root @ linuxbox ~] # cat / var / log / messages | grep squid

Arranjaments en el mur tallafocs

També hem d'obrir a la Zona «extern»Els ports 80 HTTP y 443 HTTPS perquè el Squid pugui comunicar-se amb Internet.

[Root @ linuxbox ~] # tallafocs-cmd --zone = external --add-port = 80 / tcp --permanent èxit [Root @ linuxbox ~] # tallafocs-cmd --zone = external --add-port = 443 / tcp --permanent èxit [Root @ linuxbox ~] # tallafocs-cmd --reload èxit [Root @ linuxbox ~] # tallafocs-cmd --info-zone external external (active) target: default icmp-block-inversió: no interfícies: ens34 sources: services: dns ports: 443 / tcp 53 / udp 80 / tcp 53 / tcp protocols: masquerade: yes forward-ports: sourceports: icmp-blocks: parameter-problem redirect router-advertisement router-Solicitation source-quench rich rules:

- No és ociós acudir a l'aplicació gràfica «Configuració de l'tallafocs»I comprovar que els ports 443 tcp, 80 tcp, 53 tcp, i 53 udp estan oberts per a la zona«extern«, I que NO hem publicat cap servei per a ella.

Nota sobre el programa auxiliar basic_pam_auth

Si consultem el manual d'aquesta utilitat mitjançant man basic_pam_auth llegirem que el mateix autor fa la forta recomanació que el programa es mogui a un directori on la majoria de gent no tinguin permisos suficients per accedir a l'eina.

D'altra banda, és conegut que amb aquest esquema d'autorització, les credencials viatgen en text pla i no és segur per a ambients hostils, llegiu xarxes obertes.

Jeff Yestrumskas dedica l'article «How-to: Setup a secure web proxy using SSL encryption, Squid Caching Proxy and PAM authentication»A el tema d'augmentar la seguretat amb aquest esquema d'autenticació perquè pugui emprar-se en xarxes obertes potencialment hostils.

instal·lem httpd

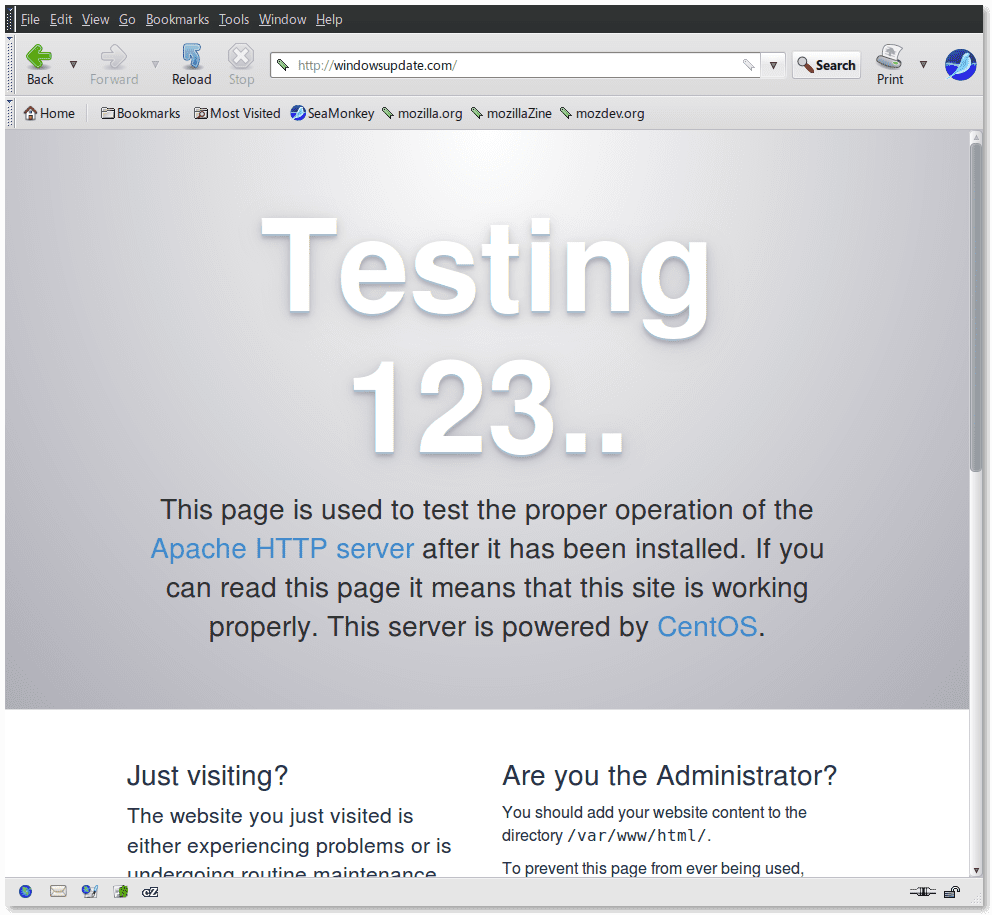

Com una forma de comprovar el funcionament de l'Squid -i de pas el de l'Dnsmasq- instal·larem el servei httpd -Servidor web Apache- la qual cosa no és obligatori es faci. A l'arxiu relatiu a l'dnsmasq / Etc / banner_add_hosts declarem els llocs que desitgem siguin banejats, i explícitament li assignem la mateixa adreça IP que posseeix linuxbox. D'aquesta forma, si sol·licitem l'accés a qualsevol d'aquests llocs s'ha de mostrar la pàgina d'inici de l' httpd.

[Root @ linuxbox ~] # yum install httpd [root @ linuxbox ~] # systemctl enable httpd Created symlink from /etc/systemd/system/multi-user.target.wants/httpd.service to /usr/lib/systemd/system/httpd.service. [Root @ linuxbox ~] # systemctl start httpd [Root @ linuxbox ~] # systemctl estatus httpd ● httpd.service - The Apache HTTP Server Loaded: loaded (/usr/lib/systemd/system/httpd.service; habilitat; vendor preset: disabled) Active: activi (running) since dg 2017 04:16: 16 EDT; 41s ago Docs: man: httpd (35) man: apachectl (5) Main PID: 8 (httpd) Status: "Processing requests ..." CGroup: /system.slice/httpd.service ├─8 / usr / sbin / httpd -DFOREGROUND ├─2275 / usr / sbin / httpd -DFOREGROUND ├─2275 / usr / sbin / httpd -DFOREGROUND ├─2276 / usr / sbin / httpd -DFOREGROUND ├─2277 / usr / sbin / httpd -DFOREGROUND └─2278 / usr / sbin / httpd -DFOREGROUND abril 2279 2280:16:16 linuxbox systemd [41]: A partir de The Apache HTTP Server ... abril 35 1:16:16 linuxbox systemd [41]: Started The Apache HTTP Server.

SELinux i Apache

Apache té diverses polítiques per configurar dins de l'context SELinux.

[Root @ linuxbox ~] # getsebool -a | grep httpd httpd_anon_write -> off httpd_builtin_scripting -> on httpd_can_check_spam -> off httpd_can_connect_ftp -> off httpd_can_connect_ldap -> off httpd_can_connect_mythtv -> off httpd_can_connect_zabbix -> off httpd_can_network_connect -> off httpd_can_network_connect_cobbler -> off httpd_can_network_connect_db -> off httpd_can_network_memcache -> off httpd_can_network_relay -> off httpd_can_sendmail -> off httpd_dbus_avahi -> off httpd_dbus_sssd -> off httpd_dontaudit_search_dirs -> off httpd_enable_cgi -> on httpd_enable_ftp_server -> off httpd_enable_homedirs -> off httpd_execmem -> off httpd_graceful_shutdown -> on httpd_manage_ipa -> off httpd_mod_auth_ntlm_winbind -> off httpd_mod_auth_pam -> off httpd_read_user_content -> off httpd_run_ipa -> off httpd_run_preupgrade -> off httpd_run_stickshift -> off httpd_serve_cobbler_files -> off httpd_setrlimit -> off httpd_ssi_exec -> off httpd_sys_script_anon_write -> off httpd_tmp_exec -> off httpd_tty_comm - > Off httpd_unified -> off httpd_use_cifs -> off httpd_use_fusefs -> off httpd_use_gpg -> off httpd_use_nfs -> off httpd_use_openstack -> off httpd_use_sasl -> off httpd_verify_dns -> off

Només configurarem les següents:

Enviar correu electrònic a través d'Apache

root @ linuxbox ~] # setsebool -P httpd_can_sendmail 1

Permetre que Apache llegeixi els continguts localitzats en els directoris d'inici dels usuaris locals

root @ linuxbox ~] # setsebool -P httpd_read_user_content 1

Permetre administrar via FTP o FTPS qualsevol directori gestionat per

Apache o bé permetre a Apache funcionar com un servidor FTP escoltant peticions a través del port de FTP

[Root @ linuxbox ~] # setsebool -P httpd_enable_ftp_server 1

Per a més informació, favor de llegir Configuració de Servidors Linux.

Vam comprovar l'autenticació

Només queda obrir un navegador en una estació de treball i apuntar, per exemple, a http://windowsupdate.com. Comprovarem que la sol·licitud es redirigeix correctament cap a la pàgina d'inici de l'Apache en linuxbox. De fet, qualsevol nom de lloc declarat a l'arxiu / Etc / banner_add_hosts passareu a la mateixa pàgina.

Les imatges a la fi de l'article ho demostren.

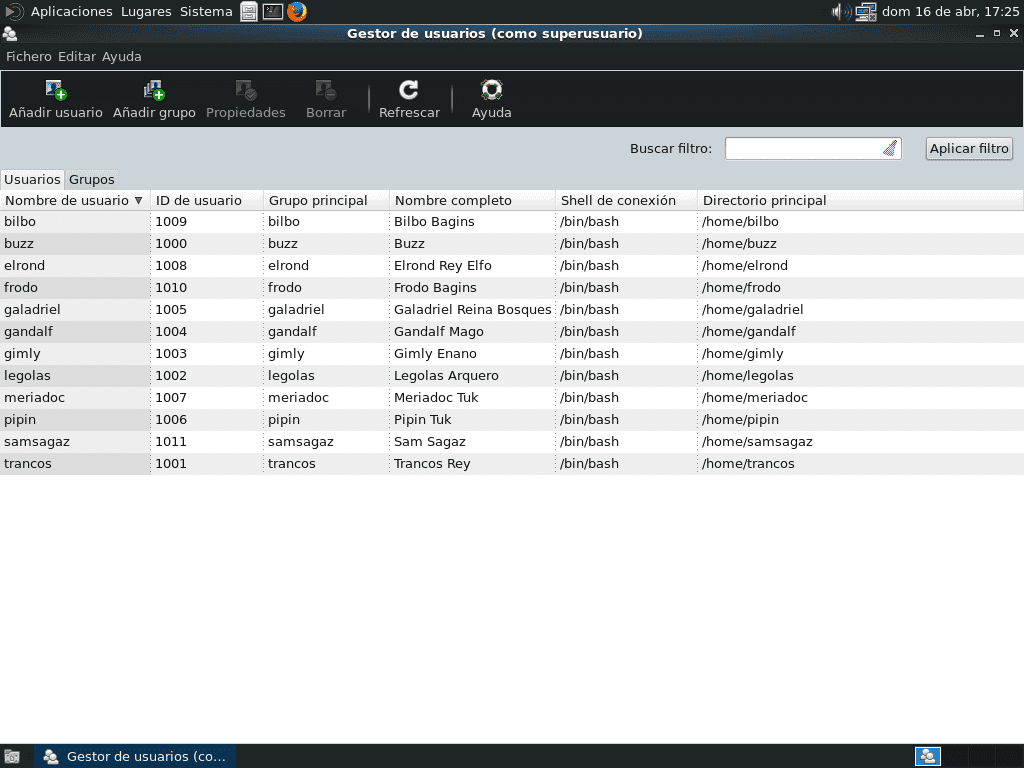

Administració d'usuaris

La vam realitzar mitjançant l'eina gràfica «Gestió d'usuaris»A la qual accedim mitjançant el menú Sistema -> Administració -> Gestió d'usuaris. Cada vegada que afegim un usuari nou es crea la seva carpeta / Home / usuari de forma automàtica.

Còpies de seguretat

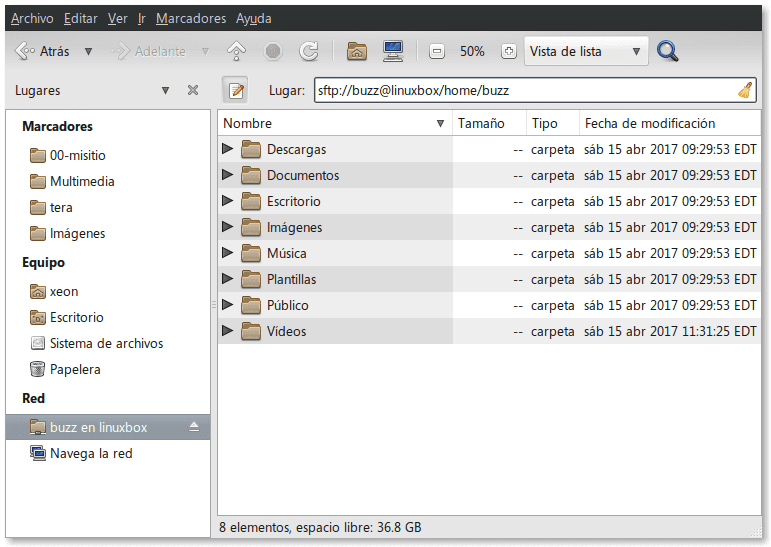

clients Linux

Només cal el navegador d'arxius normal i indicar que es vol connectar, per exemple: ssh: // buzz @ linuxbox / home / buzz i després d'introduir la contrasenya, es mostrarà el directori casa de l'usuari brunzit.

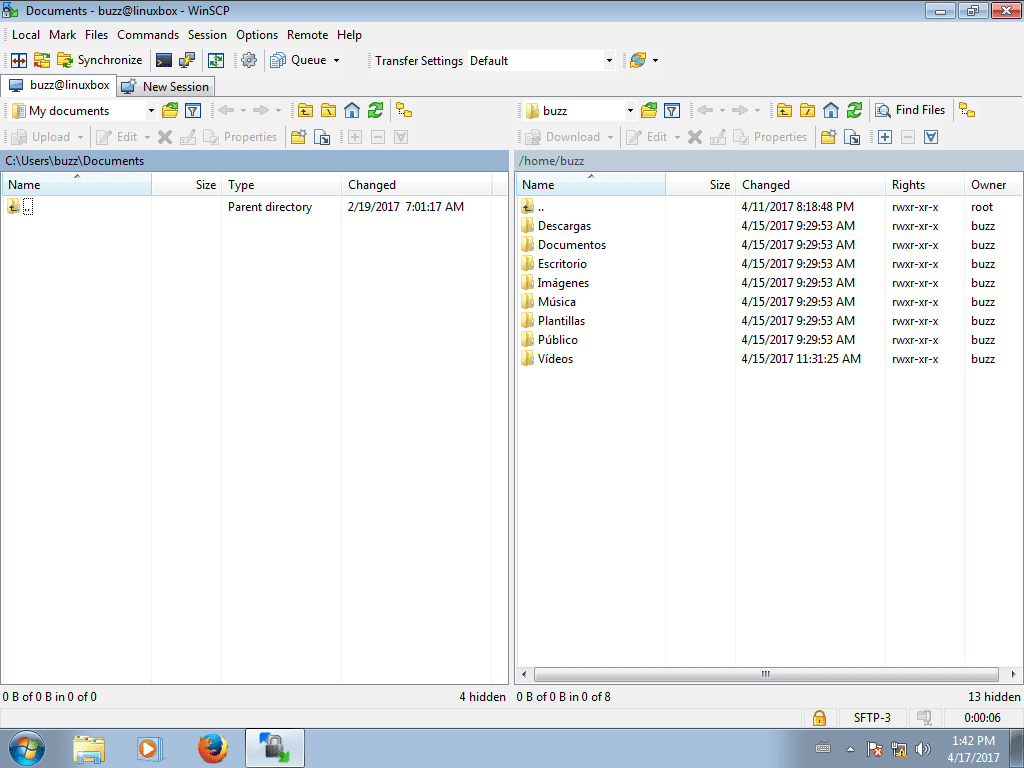

clients Windows

En clients Windows, utilitzem l'eina WinSCP. Un cop instal·lada, la utilitzem de la manera següent:

Senzill, no ?.

Resum

Hem vist que és possible l'ús de PAM per autenticar serveis en una xarxa petita i en un ambient controlat i aïllat totalment de les mans de hackers. S'ha de en el fonamental al fet que les credencials d'autenticació viatgen en text pla i per tant no és un esquema d'autenticació per emprar-se en xarxes obertes com aeroports, xarxes wifi, etcètera. No obstant això, resulta un mecanisme senzill d'autorització, fàcil d'implementar i configurar.

fonts consultades

- Configuració de Servidors Linux

- Manuals de les ordres - pàgines d'home

Versió en format PDF

Descarregueu la versió en PDF aquí.

Fins el proper article!

Tremendo post s'ha curat senyor fic. Gràcies per compartir els seus coneixements.

Es el dificil que és armar un article amb tant nivell de detall, amb proves prou clares i sobretot amb conceptes i estratègies adaptats als estàndard. Simplement em trec el barret davant està joia d'aportacions, moltes gràcies Fico per tan bona feina.

Mai he combinat squid amb autenticació pam però vaig en la mesura del possible fer aquesta practica en el meu laboratori ... Abraçada de gol i seguim !!

NaTiluS: Moltes gràcies pel teu comentari i avaluació.

Llangardaix: A tu també, moltes gràcies pel teu comentari i avaluació.

El tiempo y el esfuerzo dedicados en la confección de artículos como éste, solo se ven recompensados con la lectura y comentarios de los que visitan la comunidad DesdeLinux. Espero les sea útil en su diario trabajo.

Seguim endavant!

Increible aportació paisà !!!! Leo cadascun dels seus articles i puc dir que encara per a una persona que no tingui un coneixement avançat en Programari Lliure (com jo) pot seguir pas a pas tan exquisit article. Salutacions !!!!

Gràcies Fico per aquest altre gran article; per si fos poc amb tots els posts ja publicats, en aquest tenim un servei no abans abastat per la Sèrie PIMES i que és summament important: el «SQUID» o Proxy d'una LAN. Res que per a nosaltres la família dels que ens creiem «sysadmins 'tenim aquí un altre bon material per estudiar i aprofundir els nostres coneixements.

Gràcies a tots pels seus comentaris. El proper article versarà sobre el servidor xat Prosody amb autenticació davant de credencials locals (PAM) via Cyrus-SASL, i aquest servei s'implementarà en aquest mateix servidor.

En hora bona paisà !!!! Gran aportació fins i tot per als que com jo que no tenim grans coneixements sobre el Programari Lliure estem apassionats en aprendre amb articles tan exquicitos com aquest. Ei estat seguint les seves aportacions i voldria saber per qual article em recomanaria començar sobre aquesta sèrie de Xarxes PIMES, ja que eh anat leeyendo de manera desordenada i crec que té molt contingut valuós com per pederse algun detall. Sense mes, salutacions i que el coneixement compartit així com el Software segueixin sent Lliures !!!!

Salutacions paisà !!!. Et recomano comences pel principi, que encara que et sembli el camí llarg, és el camí més curt per no perdre't. En l'índex -que no està actualitzat amb els últims dos articles- https://blog.desdelinux.net/redes-computadoras-las-pymes-introduccion/, Vam establir l'ordre recomanat de lectura de la Sèrie, que comença per com fer la meva Estació de Treball, Continua amb diversos posts dedicats al tema virtualització, Segueix amb diversos sobre BIND, Isc-dhcp-Server, i dnsmasq, I així successivament fins arribar a la part d'implementació de serveis per a la xarxa PIME, que és on estem actualment. Espero t'ajudi.

Doncs així serà !!!! De seguida empieso amb la sèrie des del començament i espero amb ànsies, nous articles. Salutacions !!!!