Durant les últimes setmanes compartim aquí al bloc aalgunes de les notícies que es van donar a conèixer sobre els casos dels hackers a Nvidia i Samsung per part de grup de hackers Lapsus$, els qui també van aconseguir accedir a informació d'Ubisoft.

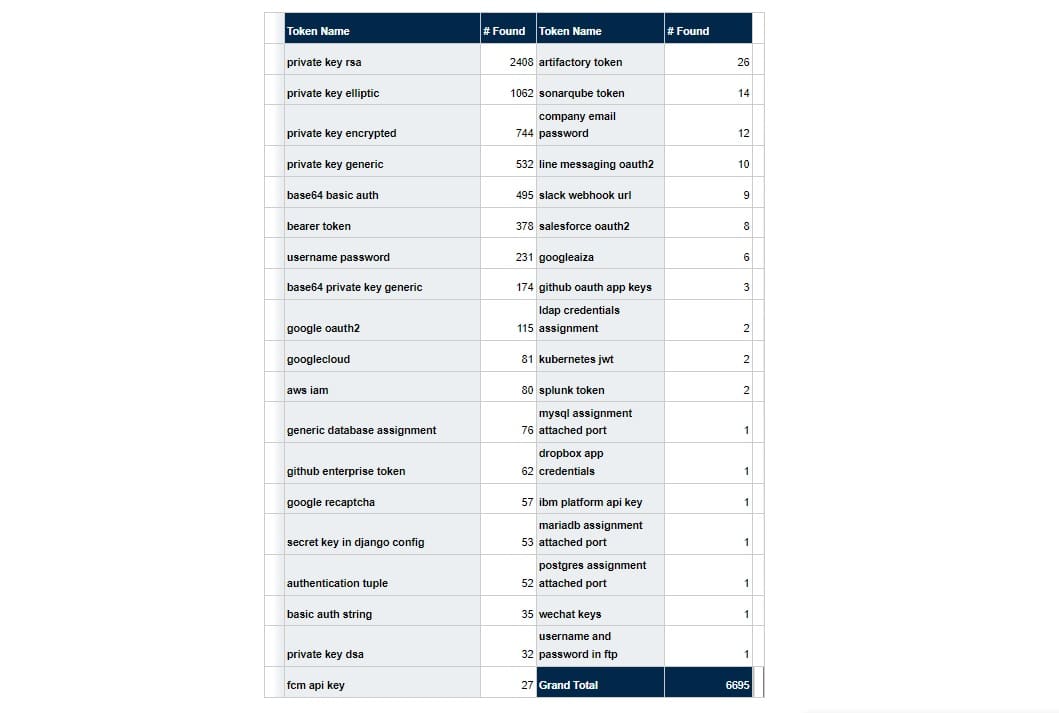

I és que fa poc GitGuardian va escanejar el codi font de Samsung a la recerca d'informació confidencial, com a claus secretes (claus API, certificats) i va descobrir 6695 d'ells. Aquest resultat es va obtenir durant una anàlisi que va utilitzar més de 350 detectors individuals, cadascun buscant les característiques específiques d'un tipus de clau secreta, cosa que dóna resultats amb gran precisió.

En aquesta cerca, els investigadors de GitGuardian van excloure els resultats dels detectors genèrics d'alta entropia i els detectors de contrasenya genèrics, ja que normalment poden incloure falsos positius i, per tant, generar resultats inflats. Amb això en ment, la quantitat real de claus secretes podria ser molt més gran.

Per als que desconeixen de GitGuardian, han de saber que aquesta és una empresa fundada el 2017 per Jérémy Thomas i Eric Fourrier i la qual ha rebut el Premi Start-up FIC 2021 i membre de la FT120.

L'empresa s'ha consolidat com a especialista en la detecció de claus secretes i centra els esforços d'R+D en solucions que compleixin el model de responsabilitat compartida al voltant de la posada en marxa d'AppSec tenint en compte l'experiència dels desenvolupadors.

Com podem veure al resum de resultats, els primers vuit resultats representen el 90% dels descobriments i, encara que es tracta d'informació molt sensible, pot ser més difícil d'usar per a un atacant, ja que probablement es refereix a sistemes interns.

Això deixa poc més de 600 claus secretes d'autenticació que brinden accés a una àmplia gamma de diferents serveis i sistemes que un atacant podria fer servir per penetrar lateralment en altres sistemes.

» De les més de 6600 claus que es troben al codi font de Samsung, al voltant del 90 % són per als serveis i infraestructura interns de Samsung, mentre que el 10 % restant, d'importància crítica, podria oferir accés a serveis o eines externes de Samsung, com AWS, GitHub, artefactes i Google”, explica Mackenzie Jackson, Developer Advocate a GitGuardian.

Un informe recent de GitGuardian va mostrar que en una organització amb una mitjana de 400 desenvolupadors, hi ha més de 1000 claus secretes en repositoris interns de codi font (Source State of Secrets Sprawl 2022).

Si es filtren aquestes claus secretes, podria afectar la capacitat de Samsung per actualitzar de forma segura els telèfons, donar als adversaris accés a informació confidencial dels clients o donar-los accés a la infraestructura interna de Samsung, amb la possibilitat de llençar altres atacs.

Mackenzie Jackson afegeix:

Aquests atacs exposen un problema sobre el qual molts en la indústria de la seguretat han fet sonar l'alarma: el codi font intern conté una quantitat cada vegada més gran de dades confidencials i, tot i això, continua sent un actiu molt poc fiable. El codi font està àmpliament disponible per als desenvolupadors de tota l'empresa, recolzat en diferents servidors, emmagatzemat a les màquines locals dels desenvolupadors i fins i tot compartit a través de documentació interna o serveis de correu electrònic. Això els converteix en un objectiu molt atractiu per als adversaris i per això veiem una persistència a la freqüència d'aquests atacs”.

Al canal Telegram de Lapsus$, podrem veure com el grup de hackers obté accés a aquests repositoris enviant el que és essencialment una trucada als empleats de grans organitzacions per revelar-ne l'accés.

Desafortunadament, no hem acabat de veure atacs com aquest, el grup ara està compartint enquestes, novament a través del seu canal de Telegram, preguntant a la seva audiència quin codi font haurien de filtrar a continuació, cosa que indica que és probable que passin moltes més filtracions de codi font intern en el futur.

Finalment si estàs interessat en poder conèixer més a l'respecte, pots consultar els detalls en el següent enllaç.