Wireless Attack Hacking Tools: Wifite i WEF

Finalitzant el mes passat, gener 2023, compartim una interessant i útil publicació més per aprendre sobre l'àmbit del hacking ètic. Específicament, abordem 2 eines lliures i obertes similars, casualment anomenades igual, és a dir, Eines de pirateig, però de diferents desenvolupadors. Les quals, eren un reemplaçament idoni a una ja força vella i caduca anomenada FSociety.

A més, totes dues aplicacions Hacking Tools, s'assemblaven que oferien facilitar la gestió i automatització de diverses eines de programari de Hacking. Però, amb la diferència que una era per a Ordinadors i una altra per a Mòbils. Per això, avui ens ha semblat idoni, donar a conèixer dues eines lliures i obertes més en aquest àmbit. Però, més específicament, per a l'àmbit de Hacking sense fil (WiFi). I aquestes 2 apps de l'àmbit del Wireless Attack Hacking Tools són Wifite i WEF.

I, abans de començar aquest interessant post sobre les apps Wifite i WEF pertanyents a l'àmbit del Wireless Attack Hacking Tools, us recomanem l'anterior publicació, per a la posterior lectura:

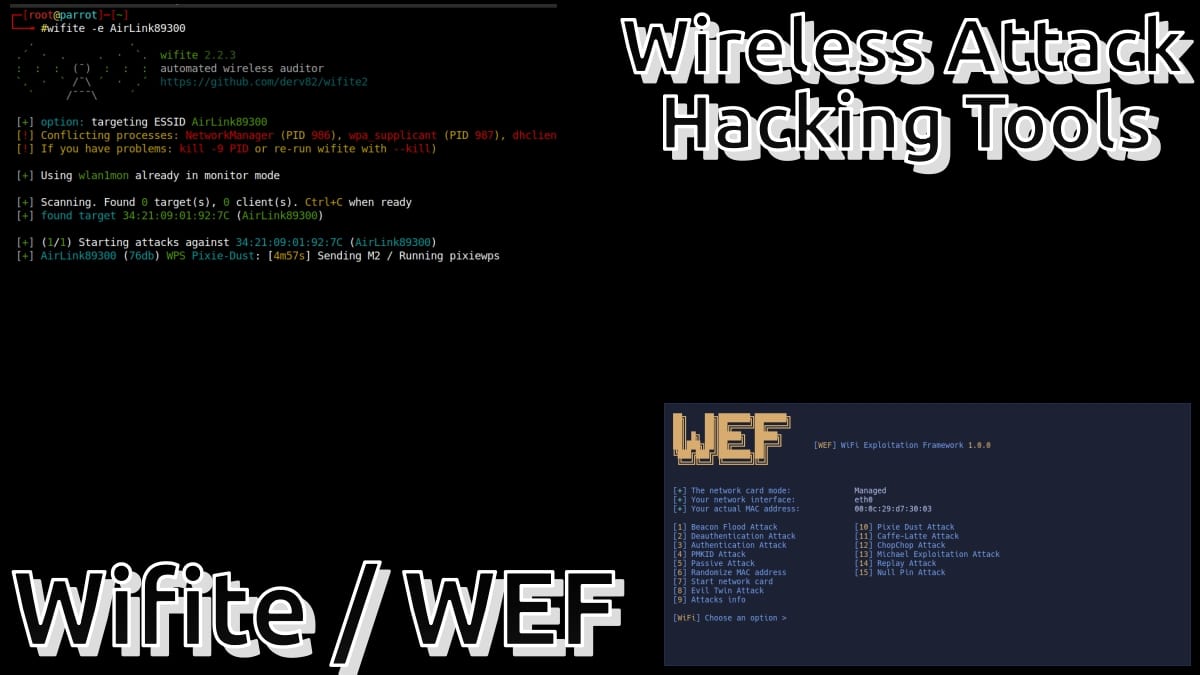

Wifite i WEF: apps de Wireless Attack Hacking Tools

Què és Wifite?

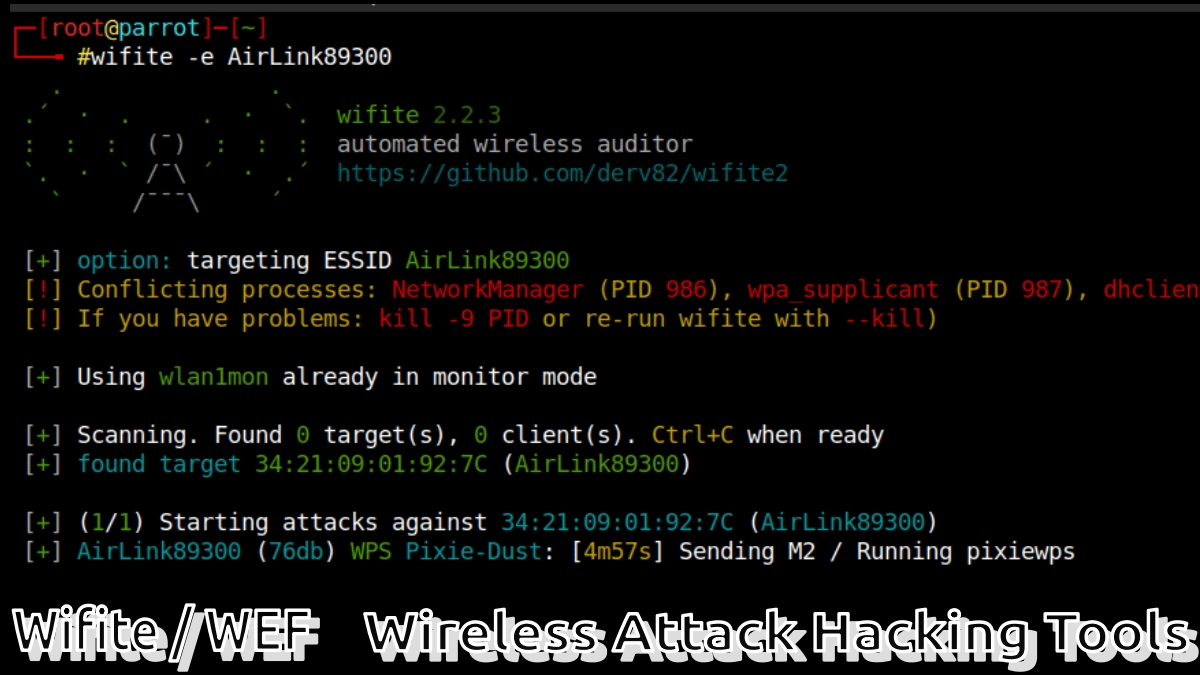

Segons el lloc web oficial a GitHub de Wifite, aquesta eina de l'àmbit del Wireless Attack Hacking Tools és descrita breument de la següent manera:

"Wifite és una aplicació específicament dissenyada per a Linux, per tal de ser una eina automatitzada d'atac sense fil. En conseqüència, està dissenyat especialment per ser utilitzada sobre Distribucions GNU/Linux de l'àmbit del Hacking i Pentesting, tals com: Kali Linux, Parrot, Pentoo, BackBox; i qualsevol altra distribució de Linux amb controladors sense fil pegats per a injecció de codi".

Altres dades importants sobre Wifite és que s'ha d'executar com a root, ja que, així ho requereix el conjunt de programes que utilitza. Per això, i com a bona pràctica en matèria de Seguretat Informàtica, Hacking o Pentesting, l'ideal és fer servir aquesta aplicació des d'un Live CD d'arrencada de Kali Linux, o una memòria USB d'arrencada (per a persistent), o una Màquina virtual, sempre que es tingui a la mà un Dongle USB sense fil.

A més, Wifite assumeix que al maquinari executat existeix una targeta sense fils i els drivers apropiats que estan pegats per a injecció i mode promiscu/monitor. Finalment, i no menys important, el desenvolupador recomana provar el seu nou desenvolupament anomenat Wifite 2, en cas de no obtenir resultats satisfactoris amb Wifite. Això, pel fet que Wifite no rep actualitzacions freqüents i té moltes fallades, mentre que, a Wifite 2, ell li incorpora més funcions, correccions d'errors i fiabilitat.

Més endavant, en una altra publicació a banda, abordarem més a detall la seva instal·lació i úsTot i això, tota aquesta informació està ben detallada al lloc de GitHub, d'ambdues versions.

Què és WEF?

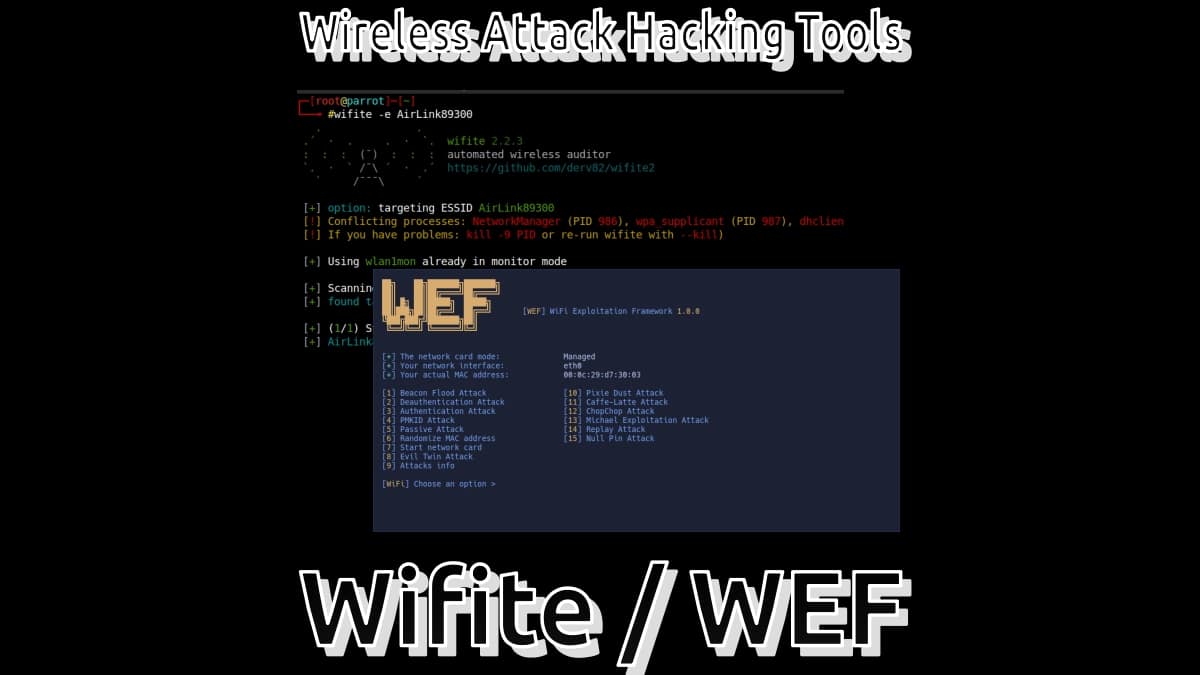

Aquesta altra aplicació anomenada WEF (WiFi Exploitation Framework) segons la seva lloc web oficial a GitHub és descrita breument de la següent manera:

"Un framework totalment ofensiu a les xarxes i protocols 802.11 amb diferents tipus d'atacs per a WPA/WPA2 i WEP, craqueig hash automatitzat, i molt més. Provat i suportat a Kali Linux, Parrot OS i Arch Linux".

I igual que altres programaris similars, és capaç de realitzar atacs de el següent tipus:

- Atac de desautenticació (Deauthentication Attack).

- Atac d'autenticació (Authentication Attack).

- Atac d'inundació de balises (Beacon Flood Attack).

- Atac PMKID (PMKID Attack).

- Atac EvilTwin (EvilTwin Attack).

- Atac Passiu/Stealthy (Passive/Stealthy Attack).

- Atac Pixie Dust (Pixie Dust Attack).

- Atac Null Pin (Null Pin Attack).

- Atacs al protocol WEP (WEP Protocol Attacks).

- Atac d'Explotació Michael (Michael Exploitation Attack).

molta més informació sobre la seva instal·lació i ús es troba a la wiki del vostre lloc de GitHub.

Altres apps de Wireless Attack Hacking Tools conegudes

Encara que, en instal·lar i utilitzar Wifite i WEF, aquestes instal·len i usen altres apps de l'àmbit del Wireless Attack Hacking Tools, podem esmentar per separat algunes d'elles i d'altres més existents, com ara:

- aircrack

- Airgeddon

- Fern Wifi Cracker

- Kismet

- Wifiphisher

- Altres: enllaç 1 y Llistat 2.

Kali Linux 2022.4 és la darrera versió llançada de la distribució aquest any

Distros GNU / Linux per Hacking i Pentesting

I per acabar, els deixem un genial llistat amb moltes de les existents Distros GNU / Linux, especialment dedicades a l' àmbit TI del hacking i el Pentestació, on poguessin utilitzar sense més problemes aquestes apps (Wifite i WEF):

- Kali: Basada en Debian.

- Lloro: Basada en Debian.

- BackBox: Basada a Ubuntu.

- Caine: Basada a Ubuntu.

- Dimoni: Basada en Debian.

- Bugtraq: Basada en Ubuntu, Debian i OpenSUSE.

- ArchStrike: Basada en Arch.

- BlackArch: Basada en Arch.

- Pentoo: Basada en Gentoo.

- Fedora Security Lab: Basada en Fedora.

- WiFisLax: Basada en Slackware.

- dracs: Basada en basat en LFS (Linux from Scratch).

- Samurai Web Testing Framework: Basada a Ubuntu.

- Network Security Toolkit: Basada en Fedora.

- DEFT: Basada a Ubuntu.

- Onion Security: Basada a Ubuntu.

- santoku: Basada en basat en LFS.

Resum

En resum, Wifite i WEF són sens dubte 2 útils i interessants aplicacions a conèixer i provar en algun moment, si ets d'aquells apassionats de la informàtica i la computació, als quals els agrada el hacking ètic. Aquestes apps de l'àmbit del Wireless Attack Hacking Tools et permetran sens dubte iniciar-te en el coneixement de l'exploració del trànsit de xarxa sense fil, facilitant-te, entre moltes coses, el poder trobar falles o debilitats en xarxes sense fil. Tot en pro de, millorar i ajudar altres, en l'àmbit de la Seguretat Informàtica.

Finalment, no deixeu d'aportar la vostra opinió sobre el tema d'avui, via comentaris. I, si t'ha agradat aquesta publicació, no deixis de compartir-la amb altres. A més, recorda visitar la nostra pàgina d'inici en «DesdeLinux» per explorar més notícies, i unir-te al nostre canal oficial de Telegram de DesdeLinux, O aquest grup per a més informació sobre el tema actual.