Aviso: a continuación se hablaran de varias herramientas compatibles con la mayoría de las distribuciones de GNU/Linux; hablaremos de como usarlas, como funcionan y su configuración básica. Al final hablaremos de varios consejos para que tu experiencia de navegación sea la adecuada.

Los sistemas GNU/Linux son conocidos por su relativa seguridad, superior a sistemas comerciales como Microsoft Windows; aún así no se libran de ataques, técnicas de scam, rootkits, pishing, que tienen más relación con los hábitos de navegación del usuario en la red y su uso indiscriminado de repositorios y aplicaciones que no provienen de fuentes oficiales, incluso instalando software oficial son vulnerables: como ejemplo instalando Google Chrome, que envía todos tus hábitos de navegación a los servidores de Google, te invita a ejecutar plug-ins malvados como Flash o ejecutar JS privativo. Muchos gurús de la seguridad informática me han dicho que es mejor, en una aplicación dedicada a la privacidad, que sea libre, por que así pueden expertos de todo el mundo probar su eficacia, incluso sugerir errores e informar de fallos.

Existen cientos de aplicaciones y herramientas, estas solamente son algunas de las más usadas y probadas, las recomiendo.

Aplicaciones:

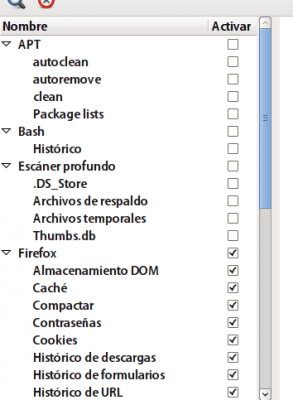

- Bleachbit. Esta aplicación que está disponible en los repositorios oficiales de Debian sirve para limpiar de manera superficial y también profundamente tu sistema. Eliminando por ejemplo Logs rotos, historial de comandos de la terminal, miniaturas de las imágenes, etc. En la imagen vemos la lista de opciones que pueden ser «limpiadas» con esta herramienta. EFF en su guía (https://ssd.eff.org/en/module/how-delete-your-data-securely-linux) de autodefensa para la vigilancia muestra como usar esta herramienta. instalación: sudo apt-get bleachbit.

- Steghide. Considera esta como una segunda capa de seguridad para ocultar información haciendo uso de la estenografía. Oculta por ejemplo una imagen comprometedora o información privada sensible dentro de otra imagen de apariencia normal, puedes ocultar documentos y varias cosas más. Aquí hay un pequeño tutorial http://steghide.sourceforge.net/documentation/manpage_es.php, también puedes consultar el manual desde la terminal. Instalación: sudo apt-get install steghide

- GPG. En un post anterior he hablado y aquí en el blog puedes encontrar información sobre el uso, instalación y configuración de esta gran herramienta de cifrado. Su buen uso garantiza seguridad contra la posible interceptación de tu correo electrónico y comunicaciones en linea. Lo excelente de esto es que ya viene pre instalada en la mayoría de las distros.

- Icedove. La versión Debianita de Thunderbird, se ha hablado de esta herramienta junto con la extensión Enigmail en un post anterior. Además de gestionar tus correos funciona de maravilla protegiendolos.

- Iceweasel (uBlock, about config). No solo es un navegador libre y open source, también incluye por defecto varias configuraciones de privacidad: no incluye la telemetria que Firefox tiene por defecto. Aunque tiene problemas corriendo videos en YouTube, es un gran navegador que con complementos indicados, sería un gran aliado tuyo cuando explores la web de manera segura. Hablemos de uBlock, la extensión que no solamente bloquea anuncios, puedes evitar la ejecución de scripts, hacer whitelist, blacklist, botones sociales, etc. Probando la seguridad de Iceweasel con este complemento, la web https://panopticlick.eff.org/ de la EFF nos arroja un resultado que indica que el navegador posee una fuerte protección contra rastreo y vigilancia. Aún así se está divulgando el identificador del navegador, así como nuestro sistema operativo. Las siguientes preferencias pueden ser modificadas en la about:config de su navegador, usa este proyecto en Github: https://github.com/xombra/iceweasel/blob/master/prefs.js

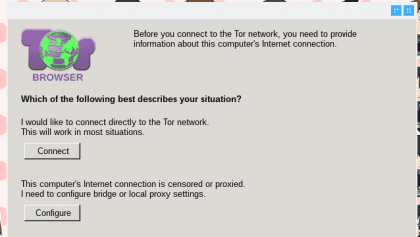

- Tor Browser (Tor Button, NoScript, HTTPS Everywhere). No solamente es usar el navegador anónimo, es de especial importancia observar que incluye potentes extensiones que junto con el cifrado por defecto de la red de la cebolla, hacen una experiencia fantástica en cuando a protección de tu privacidad. El complemento NoScript es útil para bloquear código malicioso que posiblemente se ejecute en varios sitios, también es posible evitar ejecutar JavaScript con elementos peligrosos. Mientras HTTPS Everywhere nos ayuda forzando todas las conexiones posibles mediante el protocolo seguro de hipertexto. Todas estas extensiones vienen instaladas por defecto en el navegador Tor, otras características y tips los puedes encontrar en la pagina del proyecto: https://www.torproject.org/docs/documentation.html.en

- TrueCrypt. Cifra tus discos, particiones y unidades externas. Mantiene seguros tus archivos al impedir que alguien los abra sin la contraseña correcta. Funciona como una caja fuerte electrónica, donde puedes almacenar tus archivos bajo llave, de manera segura. Este tutorial para Linux, puede variar algunos comandos en sistemas basados en Debian. https://wiki.archlinux.org/index.php/TrueCrypt

- Chkrootkit Aqui detalles de instalación: http://www.chkrootkit.org/faq/. Fácil de usar y poderosa herramienta que revisa los binarios, archivos del sistema, hace comparaciones y devuelve el resultado, que pueden ser posibles cambios, infecciones y daños. Estos cambios pueden hacer: ejecutar comandos remotos, abrir puertos, realizar ataques DoS, instalar servidores Web ocultos, utilizar ancho de banda para transferencia de archivos, monitorear con keylogers, etc.

- TAILS. El sistema operativo seguro. Si alguna vez han leído la novela Little Brother (de Cory Doctorow, activista y escritor), ahí se menciona siempre un sistema operativo seguro, que cifra todas las comunicaciones a través de la red; pues eso hace TAILS, además de integrar grandes herramientas de análisis, protección y mejora de la privacidad. Incluso su ejecución como sistema operativo en vivo, no deja rastros de su ejecución en la maquina. La descarga oficial de la imagen ISO está en el siguiente enlace (link) y la completa documentación: https://tails.boum.org/doc/index.en.html.

- Tor Messenger, Jabber. Un post anterior ha mencionado la creación de servicios de mensajería mediante XMPP y otros, ahi hay información completa sobre estas herramientas. También puedes consultar: https://ossa.noblogs.org/xmpp-vs-whatssap/

Consejos:

Gracias a amigas de la https://ossa.noblogs.org/ y varios sitios de protección a activistas, se ha recopilado la siguiente montaña de consejos para navegar de forma segura protegiendo tu privacidad.

De la OSSA: https://ossa.noblogs.org/tor-buenas-practicas/

De Whonix: https://www.whonix.org/wiki/DoNot

De Hacktivistas: http://wiki.hacktivistas.net/index.php?title=Tools/

Tomen en cuenta que la privacidad es un derecho, actuen, cifren, usen Tor, no beneficien al software privativo, cuestionen, sean curiosos.

Para el tema de cifrado de volúmenes yo cambiaría TrueCrypt(ya que el proyecto fue abandonado hace tiempo) por VeraCrypt que es un fork quen funciona igual y ya han ido incorporando mejoras de rendimiento y seguridad, y las que quedan por venir. De hecho por lo que he visto es un proyecto poco conocido hasta ahora que está cogiendo bastante vida.

Saludos!

Bleachbit no creo que lo vuelva a usar. De repente la semana pasada mi portátil dejó de funcionar (ni arrancaba) y justo hacía menos de una semana que había instalado Bleachbit. No puedo asegurar que sea por culpa de éste programa pero pos si acaso…

También es verdad que instalé la versión más actualizada (desde la web oficial) porque la que venía en los repositorios de Linux Mint estaba desactualizada, es lo malo de esta distribución.

Chkrootkit lo probé pero luego te salen positivos que buscas y resulta que son falsos positivos.

Yo creo que si usas Linux mint, a ti lo que te afectó fue la intrusión que tuvieron los servidores de Linux Mint. Parece ser que le lograron colar malware y rootkit in las actualizaciones y no se dieron cuenta!:P

Se me olvidaba, cuando hacía una limpieza con Bleachbit me borraba casi un 1GB siempre, parece que esté haciendo una limpieza increíble pero en realidad lo que más ocupa de lo que borra son los archivos de los navegadores web y la carpeta .cache que puedes borrar «a mano» muy facilmente, quitando eso en cada limpieza borraba unos 100MB.

Qué recomiendas para hacer mantenimiento estilo ccleaner? es que llevo una semana instalando Debian y las aplicaciones que más uso hago, pero ya después de tanto instalar creo que hay bastante por borrar. quedo atento gracias.

Yo no soy ningún experto la verdad, usaba Bleachbit para mantenimiento porque creo que es lo más parecido a Ccleaner pero ya no me fío.

Lo que voy a hacer a partir de ahora es de vez en cuando:

sudo apt-get clean

sudo apt-get autoclean

sudo apt-get autoremove

Y eliminar algunas carpetas de .cache y ya está. Tampoco noté ninguna mejora cuando usé Bleachbit por primera vez.

TrueCrypt era un buen proyecto pero ya esta muerto, aunque el ultimo análisis de su código fuente diga que es es seguro surgen nuevas vulnerabilidades cada día siendo las 0-day las mas peligrosas, por ese motivo es esencial que un programa de cifrado como TrueCrypt cuente con una comunidad activa, para solventar posibles vulnerabilidades.

Por otro lado la licencia Apache 2.0 de VeraCrypt (© 2006-2016 Microsoft) no me da mucha confianza, prefiero una GPL o BSD en su defecto.

Yo recomiendo:

Como extenciones de Navegador (solo Iceweasel y Firefox) usar:

Por ultimo quisiera decir que me gustaron mucho tus posts, ojala se publicaran mas con temática de seguridad, privacidad y un poco de hardenig XD y por ultimo quiero decir que me encanto Steghide, no lo conocia.

Excelente post, como te encuentro en GNU social?

Acabo de crearme una cuenta

Faltó analizar un antivirus como ClamAV (que no está de más) o un antimalware… (No está alejado del tema de la privacidad)

Referente a comunicación Telegram es muy popular y cada vez más. También tenemos a Tox y el reciente RIng (mencionado en otro post).

Gracias por todos sus aportes, no sabia que Bleachbir fallaba asi de mal; siempre ha funcionado bien desde hace tiempo en mis equipos. Respecto a GNU social, no se si sea el lugar para postearlo, pero tengo planeado un post sobre alternativas libres y sin censura de Twitter y Facebook.

Saludos!