Un oficiální zpráva de Symantec loni 26. listopadu, upozornění na existenci nového viru, pokřtěno jako linux darlioz, který může ovlivnit širokou škálu počítačů a využívat zranitelnost „php-cgi“ (CVE-2012-1823) přítomnou v PHP 5.4.3 a 5.3.13.

Tato chyba zabezpečení ovlivňuje některé verze distribucí systému Windows GNU / Linux například Ubuntu, TurboLinux, SuSE, Red Hat, Mandriva, Debian a další, stejně jako Mac OS X 10.7.1 až 10.7.4 a Mac OS X Server 10.6.8 až 10.7.3.

Ačkoli tato zranitelnost v PHP byl detekován a opraven od května 2012, mnoho počítačů je stále zastaralých a používá staré verze systému PHP, což má za následek potenciální cíl pro rozsáhlou infekci.

Postup infekce, jak je popsáno v článek de PCWorld, je následující:

Po spuštění červ náhodně generuje adresy IP, přistupuje ke konkrétní cestě v počítači se známým ID a heslem a odesílá požadavky HTTP POST, které tuto chybu zabezpečení zneužijí. Pokud chyba zabezpečení nebyla v cíli opravena, červ se stáhne ze škodlivého serveru a začne hledat nový cíl

Podle zveřejněny na vašem blogu podle Kaoru hayashi, výzkumný pracovník Symantec, zdá se, že tento nový červ infikuje kromě tradičních počítačů celou řadu zařízení připojených k síti, jako jsou směrovače, set-top boxy, bezpečnostní kamery atd., která fungují na různých variantách GNU / Linux.

Ačkoli Symantec hodnotí úroveň rizika tohoto viru jako „velmi nízkou“ a úrovně distribuce a ohrožení jako „nízkou“ a považuje jeho zadržení a odstranění za „snadné“, ve skutečnosti se potenciální riziko, které představuje, značně znásobí, pokud vezmeme v úvahu podstatné zvýšení že se v poslední době registruje takzvaný „internet věcí“.

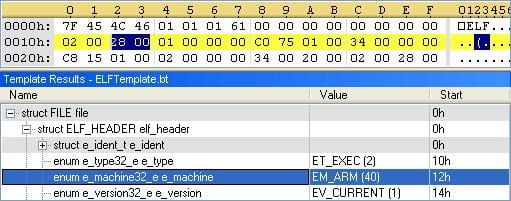

Ještě jednou podle Symantec„V tuto chvíli se červ šíří pouze mezi systémy x86, protože stažený binární soubor je v systému ELF (Spustitelný a spojitelný formát) pro architekturu Intel, ale vědci naznačují, že servery také hostují varianty pro architektury ARM, PPC, MIPS y MIPSEL, což je velmi znepokojující vzhledem k vysokému potenciálu zařízení s těmito architekturami, která jsou pravděpodobně infikována.

Je dobře známo, že firmware zabudovaný do mnoha zařízení je založen na GNU / Linux a obvykle zahrnuje webový server s PHP pro administrátorské rozhraní.

To znamená mnohem větší potenciální riziko než u počítačů s jakoukoli distribucí GNU / Linux, protože na rozdíl od druhého pravidelně neobdrží aktualizace zabezpečení nezbytné k opravě zjištěných chyb zabezpečení, k čemuž se dodává, že k provedení aktualizace firmwaru je vyžadována určitá míra technických znalostí, což je dobré část vlastníků těchto zařízení.

the doporučení, jak se vyhnout infekci s tímto červem jsou celkem jednoduché: udržujte naše systémy aktualizované s publikovanými bezpečnostními záplatami a extrémními základními bezpečnostními opatřeními u zařízení připojených k síti, jako je změnit výchozí IP adresu, uživatelské jméno a heslo y udržovat aktualizovaný firmware, buď s těmi, které vydal výrobce, nebo s bezplatnými ekvivalenty dostupnými na uznávaných webech.

Doporučuje se také blokovat příchozí požadavky POST i jakýkoli jiný typ volání HTTPS, kdykoli je to možné.

Na druhou stranu se od nynějška navrhuje vzít v úvahu při hodnocení pořízení jakéhokoli nového zařízení, snadnost aktualizace firmwaru a dlouhodobou podporu poskytovanou výrobcem.

Prozatím aktualizuji firmware svého routeru Netgear, který byl dlouhou dobu na seznamu nevyřízených úkolů, aby nebylo splněno, že „u kováře ...“

Poznámka: Podrobný seznam distribucí GNU / Linux které původně obsahují zranitelnost systému PHP využíván tímto virem je k dispozici v následujících https://trials.autocruitment.com.