Ønskede du røde piller med cyanid? Her bringer jeg dem til dig.

For et og et halvt år siden Jeg sagde, at postbudet ikke kan sende brevet, hvis adressen var krypteret. På det tidspunkt forklarede Silent Circle-bloggen (som på det tidspunkt havde lukket deres e-mail-tjeneste) hvorfor e-mail aldrig bliver helt sikker, og det er på grund af metadataene. Du vil være i stand til at kryptere meddelelsens brødtekst, men du vil ikke være i stand til at kryptere ting som modtagerens e-mail-adresse, den dag og det tidspunkt, den blev sendt, emnet osv.

Måske er det derfor, Dark Mail Alliance, grundlagt af Ladar Levison, Michael Janke, Jon Callas og Phil Zimmermann, sagde i slutningen af 2013, at du var nødt til at indsamle penge at kunne tænke på en ny protokol til afsendelse af e-mails.

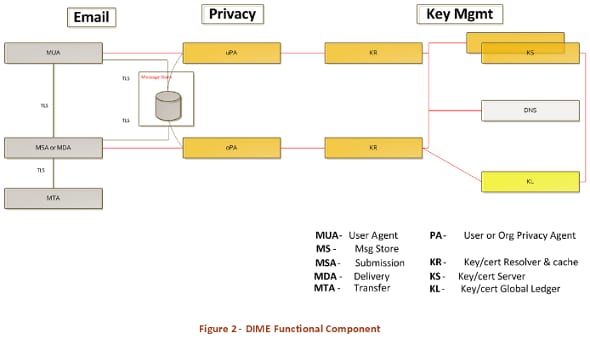

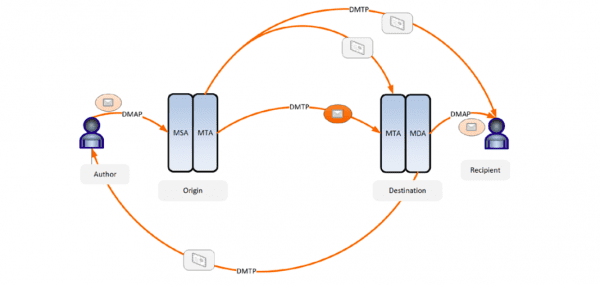

Nu kan det siges, at der ikke kun en indledende specifikation (stadig ufuldstændig men åben for offentligheden) men også kode, der implementerer den. Der er tre ting: DIME-miljøet (Dark Internet Mail Environment) og DMTP- og DMAP-protokollerne (som kan erstatte SMTP og IMAP).

Og hvordan det fungerer?

Ingen af sprogene i specifikationen er på højt niveau, men nøglepunkterne er:

- Automatisk nøglehåndtering

- Gennemsigtig kryptering og signering

- Modstand mod manipulation af avancerede vedvarende trusler

- Forhold sikkerhed med brugeradgangskode og slutpunktsforsvar

- Minimer eksponerede metadata

- Giv brugeren kontrol

Og hvordan opnås det?

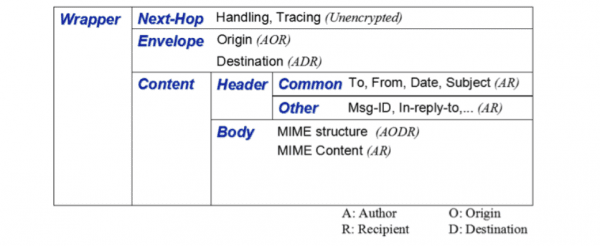

Repræsentationen af meddelelsen består af fire elementer:

- Indpakningen, der indpakker alt.

- Det næste hop (Next-Hop), der indeholder oplysninger om transportadministration (som er i almindelig tekst)

- Konvolutten, der indeholder værtsoplysningerne, krypteret separat (værterne kan kun se oplysningerne om deres egne værter, mens forfatteren og modtageren kan se oplysningerne om begge værter)

- Indholdet, der indeholder meddelelsens brødtekst, adresserne og resten af metadataene, krypteres også separat (kun tilgængelig for forfatteren og modtageren)

Til gengæld mistro DIME certificeringsmyndighederne og rådgiver mere brugen af DNSSEC (DNS Security Extensions) til validering af nøglerne.

Med hensyn til protokollerne er DMTP næsten det samme som SMTP, bortset fra at postkassen ikke er inkluderet som en del af protokolsamtalen, såvel som e-mail-adresserne (som skal udvindes fra den krypterede besked) og at understøttelsen af TLS (ikke fordi Jeg bruger det udelukkende, men for at tilføje mere sikkerhed). Fra DMAP satte de ikke noget, bortset fra at de har til hensigt at ligne IMAP, men uden søgning på serversiden.

Specifikationen taler også om andre ting som DNS-håndteringsposten, brugen af signets, meddelelsesformatet og de mulige trusler, der håndteres. Og som en ironisk glasur, en dedikation til NSA for at motivere al indsatsen. Hvis du er interesseret, kan du følge alt i darkmail fora

vanskeligt for det at lykkes uden for akademiske miljøer med eksperimenter eller inden for sikkerhed gør det let vanskeligt ...

Så længe Microsoft, Google eller Yahoo ikke vedtager denne protokol, er det vanskeligt for darkmail at få succes, da mere end 90% af befolkningen har en e-mail-konto i disse virksomheder.

Jeg ser allerede en rigtig sag: «ok, send mig en e-mail ... ahhh jeg har glemt det, men du skal have en e-mail-konto med darkmail-protokollen, så vi kan tale», og hvis personen ikke er meget vidende i computing , de vil se på dig som en sjælden bug.

Dette er en god niche, hvor man f.eks. Kan oprette en ny tjeneste, hvor man har begge muligheder ved først at spørge fra den sendende vært, den modtagende vært, hvis den har sagt protokollen, men snarere at spørge brugeren, om de vil sende den på en "usikker" måde.

Tilmelder nogen sig fra samfundet?

Faktisk taler specifikationerne om 4 tilstande til serveren: arv, eksperimentel, blandet og streng og baseret på kildeserverens og destinationsserverens tilstande beslutter du, om du vil sende ved hjælp af DMTP eller SMTP.

Det ville være meget interessant, hvis denne protokol blev implementeret. En anden ting er, at den er vedtaget af ovennævnte virksomheder.