For mindre end en måned siden vi spurgte din mening om HTTPS i DesdeLinux. Tak til Petercheco I mere end en uge har bloggen HTTPS aktiveret, dvs. de kan få adgang https://blog.desdelinux. net og serveren svarer.

Årsagerne til at tænke på HTTPS, som vi før talte om, er grundlæggende:

- Google vil overveje HTTPS-websteder til SEO i fremtiden.

- HTTPS er informationskryptering, som oversættes til større sikkerhed for dine oplysninger og vores.

Som du kan se, er det et punkt i vores favør på enhver måde at implementere HTTPS korrekt på vores websteder.

Med hensyn til SEO og GoogleSelvom det er rigtigt, at Google IKKE straks forbinder din PageRank med HTTPS, vil det være noget, der i fremtiden vil have et direkte forhold, kom igen, der vil påvirke vores SEO. Lige nu kan vi bruge værktøjer til at kontrollere vores SEO, jeg tester endda nogle SEO-positioneringsapplikationer tilgængelig, der muligvis har en version til Android, og i fremtiden vil implementering eller ikke HTTPS være en af de parametre, der skal måles.

Med hensyn til informationssikkerhedDet er tydeligt, at login (bruger og adgangskode), der cirkulerer i almindelig tekst på netværket, ikke er den mest tilrådelige ting, enhver med to fingre i panden kunne fange et kodeord og godt ... gør hvad deres fantasi tillader

HTTPS til DesdeLinux

Som jeg sagde før, hvis de er enige om det https://blog.desdelinux. net Vores server vil svare på dem, deres browser viser dem, at webstedet ikke er tillid til og sådan ... fordi vi ikke har betalt for et firma til at underskrive vores certifikat som "gyldigt". De skal bare klikke på Download / Hent certifikat og derefter på Godkend det, det er nok for dem at få adgang til webstedet.

Gennem Petercheco Vi har et certifikat genereret af os selv, for den, der skriver dem, kender til servere og andre, men ... hehe, jeg havde aldrig været nødt til at arbejde med SSL, så jeg anbefaler, at du downloader og importerer vores CA i din browser.

For at tilføje det her trinene:

- Åbn Firefox

- Besøg præferencer o Konfiguration

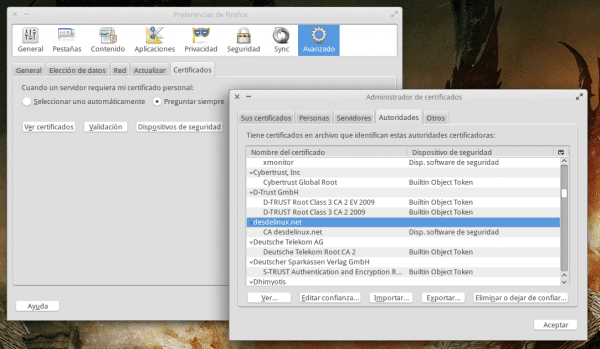

- Lad os gå til sektionen avanceret, specifikt fanen certifikater

- Vi klikker på knappen import og vi ser efter den fil, vi lige har downloadet, og det er det.

Her er et screenshot:

Når certifikatet er tilføjet til browseren, har vi adgang til bloggen via HTTPS uden advarselsskiltet vises 😉

Og nu, hvad er det næste?

For nu tester vi HTTPS, at bloggen vises godt der og kontrollerer, at alt er i orden. Så enhver fejl ... bedes du rapportere den 😉

Derefter er noget, vi planlægger at gøre, at WP-Admin vil være obligatorisk at bruge det via HTTPS, fordi det første, vi skal beskytte, er bruger og adgangskode for os alle, for dette er det nok at tilføje en linje i wp-config.php af WordPress.

Dette vil (muligvis) være det næste trin.

Nå intet, jeg lader det være der for øjeblikket. Jeg afventer feedback fra dig for at se, om alt fungerer, som det skal fungere

PD: Bloggen fortsætter med at arbejde over HTTP og HTTPS, skal du ikke bekymre dig 😉

Test implementering, i mellemtiden held og lykke, så intet falder.

1) for at gøre det i krom, gå til indstillinger, vise avancerede indstillinger, administrere certifikater, udstedende myndighedsfane, importere, vælg certifikatet, og det er det.

2) Jeg tror, han minder mig om, at wordpress-login mislykkes, fordi efter at have logget ind (og gå ind i panelet), går jeg ind i bloggen og logger af.

login er udført. Vær ikke urolig.

I mit tilfælde bruger jeg krom, spørger det mig om den adgangskode, der blev brugt til at kryptere certifikatet ??? noget meget mærkeligt, der spørger mig om det.

I tilfælde af firefox blev den importeret med succes.

Nogle hjælp ??

Hej NauTiluS, jeg har lige testet det på Chromium 36 og den nyeste Chrome 37, og der er ikke noget problem.

Det er på fanen for udstedende myndigheder og ikke i dine certifikater

Jeg har 37, og det var her, det gav mig det problem

Jeg glemte, jeg giver dig en video, som jeg lavede med de trin, jeg tager, og den kommenterede fiasko.

Jeg giver dig videoen her med de skridt, der er taget.

https://vimeo.com/105256304

ps: venligst en moderator for at slette den forrige kommentar, da enter-tasten blev trykket ved en fejltagelse.

Certifikatet skal importeres i fanen med navnet Autoriteter og ikke i dine certifikater, som du gør i din video. Klik på fanen med navnet Autoriteter :).

Klar petercheco.

Det er første gang, jeg gør det i krom :!

HTTPS i en blog er absurd, de fleste har kun adgang til blogs for at læse dem, og for en loginadgang er der intet af værdi andet end et brugernavn, en adgangskode og e-mailen. På den anden side gør det mig, fordi Google bestemmer, at det gør mig ret bange, da vi allerede giver grunden til, at Google er internetregeringen, og den der ikke går igennem sin bøjle, er efterladt. Ligeledes misforståes ændringen i Googles algoritme, da den ikke siger, at alle websteder skal være HTTPS, men hvis de prioriterer indhold, der skal krypteres mod indhold, der ikke er (For eksempel markeder eller websteder, hvor data håndteres følsomme såsom kreditkort eller personlige oplysninger). Dette som et sikkerhedssystem er meget godt, og jeg er enig i, at Google gør det, men nu behøver vi ikke bruge $ 30 om året pr. Certifikat og domæne til et simpelt websted med offentlig information.

Nu håber jeg, at du husker, at et websted med et selvsigneret certifikat straffes af Google, da der vil være advarsler om, at webstedet er farligt, og ikke alle gider at tilføje certifikatet i deres browser.

En hilsen.

Interessant kommentar. Jeg støtter personligt ikke https, og du har givet mig god grund til at bekræfte min holdning.

…. hvorfor bestemmer Google det ?, ... lidt efter lidt fanger google-monopolet GNU / Linux i sin mercantilistiske fælde, og dets brugere vil blive overladt til dens mørke marketinginteresser. De er ikke klar over, at dette monopol Google ønsker at lægge fortrolighed hos mennesker, der endda beder om et telefonnummer til hvilket formål? ... At spore og vide alt, hvad du gør. Nu vil du ikke længere kunne kommentere frit i disse fora .... hvis du ikke er registreret på denne side? .... Og alt hvorfor? ... Fordi det er sådan, google sender.

Jeg synes, vi overdriver for meget ...

som det ikke vil være muligt at udtale sig frit om DesdeLinux? …at du ikke kan kommentere, hvis du ikke er registreret? …dette har intet, jeg gentager, INTET med Google eller nogen anden virksomhed at gøre, de ville være foranstaltninger, der, hvis de blev anvendt (selv om jeg ikke ser nogen grund til at gøre det), ville være vores beslutning, ikke andres.

HTTPS ejes ikke af Google langt fra det, det er simpelthen HTTP, men informationen rejser krypteret (beskyttet) gennem netværket, intet mere.

Det sætter ikke HTTPS for at sætte det, jeg tror stadig, at login-dataene rejser i almindelig tekst er en DÅRLIG, MEGET DÅRLIG idé.

At en hacker gennem et MITM-angreb ved, at jeg læser en blog, at han kan få adgang til sig selv ved hjælp af den samme adresse, hvorfra jeg får adgang, er det, der mindst bekymrer mig, det er derfor, jeg bekræfter, at ikke alle websteder nødvendigvis skal have HTTPS, og jeg tror at Googles position er at prioritere krypteret indhold, hvis følsomme datatrafik er højere end offentlig synlighedstrafik.

Jeg kan ikke se det godt nu at skulle betale et X om året for et certifikat og for dem, der administrerer et domænekort, men de af os, der har mere end 3 registrerede domæner, er en udgift, som vi ikke har råd til på nogen måde.

Dette er ikke helt sandt, især i tilfælde, hvor brugerne er "uskyldige" nok til at bruge den samme adgangskode i deres e-mail. 🙂

Kram! Paul.

Jeg deler dit synspunkt @usemoslinux, mange "uskyldige" brugere har den dårlige vane at bruge det samme brugernavn og adgangskode til næsten alt, hvad de gør på Internettet uden at forstå risikoen for dette privatliv.

Og når vi taler om privatlivets fred, er https ikke kun implementeret af sikkerhed, men også for at give brugeren muligheden for at have højere niveauer af privatlivets fred, og det er positivt set fra ethvert synspunkt uden behov for at gå ind i andre rants til det spørgsmål.

Jeg er enig med begge :).

Brug af HTTPS er altid positivt, men det er heller ikke at spilde penge. Implementer det kun, hvor det virkelig er nødvendigt. For brugere at bruge den samme adgangskode på alle websteder er som at lave 50 kopier af din husnøgle og smide dem ud på gaden, indtil nogen ved, hvor du bor, en ulykke opstår, og du skal skifte din keglehue, men jeg har ikke en låsesmed, der ved, at jeg gør det og giver mig en kopi. Hvis folk ikke er forsigtige med deres følsomme data, hvorfor skal vi hjælpe dem, hvis de ikke tager noget alvorligt, der skal behandles med sund fornuft. Sidstnævnte lyder meget grusomt, men jeg har i det mindste lært gennem ulykker og endda med en masse information om, hvordan vi skal behandle vores data, de fleste af dem tager ikke seriøst, hvordan de skal behandle data.

At bruge, i mit tilfælde, 30 euro mere om året for at beskytte folk mod noget, som de ikke skulle gøre af sund fornuft, får jeg ikke noget rentabelt.

Certifikatet er forkert installeret ...

http://www.sslshopper.com/ssl-checker.html#hostname=blog.desdelinux.net

Ja, du har ret, noget er forkert ..

Certifikatet er ikke installeret forkert. Alt er korrekt. Hvad denne side informerer om, er at det ikke er et certifikat underskrevet af nogen af de vigtigste certificeringsmyndigheder.

DESDELINUX.NET har sin egen CA :).

Det hedder også, at det er den korrekte server med sin korrekte ip:

blog.desdelinux.net = 69.61.93.35

Hvilket giver sikkerhed for brugerne, at det er serveren. desdelinux.net, som det vises i domænets DNS-konfiguration.

Og selv Firefox / Iceweasel gør det let for mig at forstå.

https://filippo.io/Heartbleed/#blog.desdelinux.net

Hej Franco

Jeg siger det samme som @Mstaaravin .. Hvad denne side oplyser er, at det ikke er et certifikat underskrevet af nogen af de vigtigste certificeringsmyndigheder.

Han er under ingen omstændigheder berørt af Heartbleed.

En lille løsning på serveren, og det viser mig ikke længere sårbarheden tak for informationen.

Hej, hvorfor underskriver du det ikke med CAcert? så alle os, der har importeret CAcert-certifikater, behøver ikke at gøre en undtagelse fra dit certifikat, og det vil automatisk komme ind i bloggen 😉

Hvor mærkeligt, når du prøver at registrere dig i CAcert, får du siden, at det ikke er et gyldigt certifikat hahahaha

Der spikrede du det Elav hahahaha

Jeg undskylder .. i stedet for neglet .. naglet ..

har du allerede point i CAcert? hvis ingen har godkendt dig, tror jeg de ikke vil lade dig uploade dit certifikat = /

Det kommer ikke som standard i browsere, men CAcert er en globalt anerkendt enhed, og folk som mig stoler på det og importerer CAcert-certifikater. Således, hvis bloggen desdelinux Det er certificeret af CAcert, med så meget desto større grund, at jeg stoler på, at dets SSL-certifikat er gyldigt, og jeg skal ikke gå rundt og importere uafhængige certifikater 😉

Jeg ved ikke, om du nogensinde er blevet certificeret af CAcert, men processen er, at mindst 5 personer (ca.) skal certificere dig, og de tjekker omkring 3 identifikationer hver. Jeg stoler meget på CAcert.. angående certifikatet af desdelinux, Jeg stoler også på det, men jeg vil give dig et eksempel, hvordan ved jeg, at certifikatet ikke blev ændret for en time siden af en krakker, og jeg accepterer det falske certifikat fra starten? Jeg tror ikke, det er sket, jeg siger blot, at CAcert booster din selvtillid lidt.

Præcis det er problemet, vi kan ikke uploade vores certifikat 😀

Kan nogen give os en hånd?

Der er ingen mening i at generere et certifikat underskrevet af CAcert, da denne autoritet som standard ikke er inkluderet i webbrowsere.

Det er det samme som CA selv desdelinux. net

For dem der ikke tror på mig: http://es.wikipedia.org/wiki/CAcert.org

Det er sjovt det du siger @biker.. Stoler du på CAcert, men du stoler ikke på certifikatet og dets eget CA udstedt af Desde Linux?

Også @biker, husk at google-webstedet også bruger et certifikat udstedt af dem (google Inc) .. Stoler du på det? Fordi det er det samme. Forskellen er, at de har kontaktet udviklerne af de vigtigste webbrowsere, og de har som standard inkluderet deres CA-certifikat i deres browsere ..

Du kan gøre det samme desdelinux.net..

Lad os se @biker,

På den ene side forstår jeg hvad du siger, på den anden side netop for at forhindre en hacker i at ændre hjemmesiden til desdelinux.net til en anden placering med et andet certifikat, får du CA'et til at downloade desdelinux.net, som du importerer til, og som alle certifikaterne på serveren er signeret med. desdelinux..Hvis nogen afmelder den faktiske server desdelinux.net og pålægger dit et andet certifikat end det, der vil være blevet genereret, vil dette ikke blive underskrevet af den rigtige myndighed desdelinux.net og i browseren får du en besked om, at servercertifikatet ikke svarer til certifikaterne underskrevet af den originale CA.

Det er umuligt for noget at ske. Derfor oprettede jeg både servercertifikatet og den CA, der underskriver dem, og jeg brugte ikke direkte et selvsigneret certifikat, da dette ville være farligt :).

Hej. Meget gode nyheder. Med selvsignerede certifikater er det noget af en sag. Jeg arbejder med openvpn og bruger ssl til certifikaterne, og der er ingen problemer. Men for websiderne ja, for hvis de ikke har de samme, der er dannet af et firma i marken, er det værre end ikke at bruge ssl. Og dette nummer af certifikater er skidt, da de opkræver locutas for dem.

Hvis du går ind på internettet ved hjælp af HTTPS, opretholder den ikke protokollen, men anmodningen til indgangen bruger HTTP, når du går ind i en artikel. Kom nu, nogle links opretholder ikke protokollen (i menuen til webhovedet gør den det)

Ja, dette mangler stadig, fordi du skal ændre loop eller noget i WordPress-kernen, eller i det mindste er dette den første løsning, jeg finder 🙂

Tillykke KZKG ^ Gaara for det arbejde, du har udført, og jeg håber, at alt går godt, og at du har få rapporter. Jeg har gennemsøgt bloggen ved hjælp af https og jeg kunne ikke se noget, som jeg skal rapportere: D.

Vedrørende attesten vedr desdelinux.net.. Certifikatet desdelinux.net er ikke selvsigneret, men er underskrevet af en sikkerhedsmyndighed (CA). desdelinux.net..

Derfor tilbyder denne blog at downloade denne autoritet ..

Det er som CAcert-autoriteten @biker taler om .. Jeg tror, der er ikke noget problem at importere et certifikat i browseren, som drenge og piger har ..: D.

For min del er det godt at beskytte kommunikationen mellem klienten og serveren ved at kryptere den.

Tak til dig for hjælp.

Lad os håbe at løse de detaljer, der stadig er 🙂

Du er velkommen KZKG ^ Gaara. Glad for, at jeg kan hjælpe lidt :).

Test, og det går glat.

Rapportering fra underverdenen: Nå, da jeg åbnede via https, fik jeg den certifikatsikkerhed, så gav jeg Download CA oprettet af petercheco, jeg fik en etiket, hvor jeg spurgte, om det var tilladt at installere certifikatet for at få adgang til webstedet, til modtage beskeder fra ham osv. Jeg accepterede alt og kom perfekt ind på bloggen gennem https. Resultater: Den eneste dårlige ting for mig er, som jeg havde forventet, at indlæsningen af siderne sænkes lidt, men hej, det er ikke som at klippe dine håndled, hvis jeg har travlt, så får jeg adgang gennem http, punktum. Al sikkerhedsindsats værdsættes.

Det indlæser mig allerede hurtigere, det var bare et bredbåndshastighedsproblem herfra ... fra underverdenen.

Det fungerer perfekt, men er der en måde at altid bruge https på, når man får adgang til artiklerne og flytter mellem sider, bruger den http?

Jeg er enig, det samme sker med mig.

Det giver mig en fejl, og det er ikke fordi det ikke kommer fra en anerkendt certificeringsmyndighed

Tekniske detaljer:

blog.desdelinux.net bruger et ugyldigt sikkerhedscertifikat. Certifikatet er ikke tillid til, fordi der ikke blev angivet en udstederkæde. (Fejlkode: sec_error_unknown_issuer)

Jeg spekulerer på: hvis certifikatet ikke er underskrevet af en anerkendt sikkerhedsenhed, ville det ikke være lettere (i det mindste i Firefox) at bare gå ind på webstedet via https, og når advarslen vises, skal du gemme certifikatet permanent, som det normalt gøres med noget selvunderskrevet certifikat?

Nå i Firefox kan du lave en permanent undtagelse, men i IE tror jeg ikke .. Det er bedre, at hver enkelt importerer autoriteten i deres browser, og det er det.

Det viste sig sådan for mig.

Hej, jeg ved, det er ikke stedet for mit problem, men jeg har et problem, måske kan du hjælpe mig. Jeg eksperimenterer med Elementary Os, jeg har lige installeret den proprietære Nvidia-driver, der siger (anbefales). Da jeg gjorde dette, starter systemet mig direkte som om det var i terminalen, dvs. det grafiske aspekt indlæser mig ikke. Når jeg går ind med den anden mulighed (gendannelsestilstand), og jeg vælger muligheden for at fortsætte den normale bounce, der, hvis den løfter den grafiske del. Fra nu af er jeg ked af at sende dette her, og jeg håber du kan hjælpe mig. Skål

Nogen der guider mig:

Det er lykkedes mig at installere certifikatet i både Firefox og Qupzilla. Men nu hvor jeg har geninstalleret Maxthon, har jeg ikke fundet ud af, hvordan certifikatet skal installeres. Nogen der har klaret det?

Tak

Jeg prøvede lige, men selvom det er baseret på Chrome, har det ikke sådanne muligheder.

Nysgerrig tip ... Så de har ikke WordPress-administratoren med https? Hmmm Det ligner en hackers restaurant ... Jeg anbefaler «Sikkerhed for dummies» 😛

Willians, da der er tillid, og vi har kendt hinanden i årevis, vil jeg fortælle dig klart, at du kan få ikke-konstruktiv kritik ... du ved hvor.

At kneppe og gider for en anden del ¬_¬

Uden at foregive at falde ind i en ordbogskampkonkurrence om, at du skal tro mig, når jeg fortæller dig, at du har alt at tabe, vil jeg gerne foreslå, at du går ud over hånet af mine ord - eller spidsen af din næse.

Der er en idé i dem, at jeg appellerede til dit intellekt (jeg var bestemt forkert, undskyld for at overvurdere dig), at jeg ville være i stand til at assimilere på en tilstrækkelig konstruktiv måde og ikke med perretisk / katarse af et 9-årigt barn, som du har antaget .

Støtte til social misforståelse til side, og hvis du stadig læser disse linjer (det kan være tilfældet, at jeg har overvurderet dig igen, og lige nu bider du i et håndklæde i Anger Management mode), fortæller jeg dig, som en opsummering af min idé, jeg synes, det er mærkeligt, at en, der har skrevet så mange indlæg, der har at gøre med sikkerhed i systemer, uanset om det er web eller nogen anden type, vedligeholder - efter flere år siden, han har desdelinux- blogadministrationsgrænsefladen ved hjælp af almindelig http.

Jeg har aldrig spurgt, og sandheden er, at jeg ikke var interesseret i at finde ud af det, men jeg har altid antaget, at administratoren af desdelinux Det kørte -som en primær sikkerhedsforanstaltning- over https (og ikke som en mulighed, men ikke som MULIGHEDEN).

Intet, det vil passere. I øjeblikket antager han alt dette som endnu et bidrag, alene. Gem slibestenen "ikke-konstruktiv kritik" til dem, der virkelig fortjener det.

Din partner vil stadig

Meget interessant, jeg har nydt at læse. Efter så mange kommentarer er det ikke let at tilføje noget, men jeg har et spørgsmål.

Fra det øjeblik, brugere besøger, kommenterer osv. På andre hjemmesider er din sikkerhed stadig afsløret. Af den grund kan jeg ikke se nytten, medmindre de kun er begrænset til DesdeLinux.

Greetings.

StartSSL giver gyldige certifikater som betalte virksomheder, men helt gratis 🙂

Indtil videre ser det ud til at fungere fint. Det er en god start.

De har ikke prøvet med https://www.startssl.com/ tilbyder gratis certifikater, en anden god mulighed er https://www.cacert.org/for dage siden læste jeg dette indlæg https://www.sslshopper.com/article-free-ssl-certificates-from-a-free-certificate-authority.html