Mozilla, Cloudflare og Facebook annonceret fællesskab den nye udvidelse TLS Delegated CredentialsDet løser problemet med certifikater, når du organiserer adgang til et websted via et indholdsleveringsnetværk. Certifikater udstedt af certificeringsmyndigheder har en lang gyldighedsperiode, hvilket gør det vanskeligt at organisere adgangen til webstedet gennem en tredjepartstjeneste, på hvis vegne der skal etableres en sikker forbindelse, da overførsel af certifikatet fra et websted til en ekstern tjeneste skaber yderligere sikkerhedsrisici.

Den nye udvidelse også kan være nyttigt for websteder, hvis arbejde leveres af en stor distribueret infrastruktur med et stort antal load balancers. De delegerede legitimationsoplysninger hjælper med at undgå at gemme kopier af de private nøgler til de primære certifikater på hver indholdsuploadnode.

Med den klassiske tilgang vil et vellykket angreb på enhver af de servere, der er involveret i leveringen af HTTPS-trafikken, føre til kompromittering af hele certifikatet. I tilfælde af overførsel af private nøgler til indholdsleveringsnetværk er der trusler om datatab som følge af sabotage fra personale, handlinger fra særlige tjenester eller kompromittering af CDN-infrastrukturen.

Hvis nøgletabet går ubemærket hen, vil de, der får adgang til nøglerne, være i stand til lydløst at komme ind på webstedstrafik (MITM) i lang tid, da gyldighedsperioden for certifikater beregnes i måneder og år.

Cloudflare kan bruge specielle nøgleservere der arbejder på siden af webstedsejeren for at beskytte certifikatnøgler, men arbejde i denne tilstand genererer det bemærkelsesværdige forsinkelser i leveringen af trafik, det reducerer pålideligheden på grund af udseendet af et ekstra link og kræver udrulning af en sofistikeret infrastruktur.

Den foreslåede TLS-udvidelse introducerer en ekstra mellemliggende privat nøgle, cahvis gyldighed er begrænset til timer eller flere dage (ikke mere end 7 dage). denne nøgle genereres på grundlag af certifikatet udstedt af certificeringscentret og giver dig mulighed for at holde den private nøgle til det originale certifikat hemmelig for indholdsleveringstjenester ved kun at give dem et midlertidigt certifikat med en kort levetid.

For at undgå adgangsproblemer, når den mellemliggende nøgle har nået sin levetid, er en automatisk opdateringsteknologi implementeret på original-TLS-serversiden.

For at generere behøver du ikke at udføre manuelle handlinger eller køre scripts - en autoriseret server, der har brug for en privat nøgle, før den gamle nøglelevetid udløber, får adgang til webstedets oprindelige TLS-server og genererer en mellemnøgle i den næste korte periode.

Browsere, der understøtter legitimationsoplysninger af TLS-udvidelsen vil opfatte sådanne afledte certifikater som troværdige.

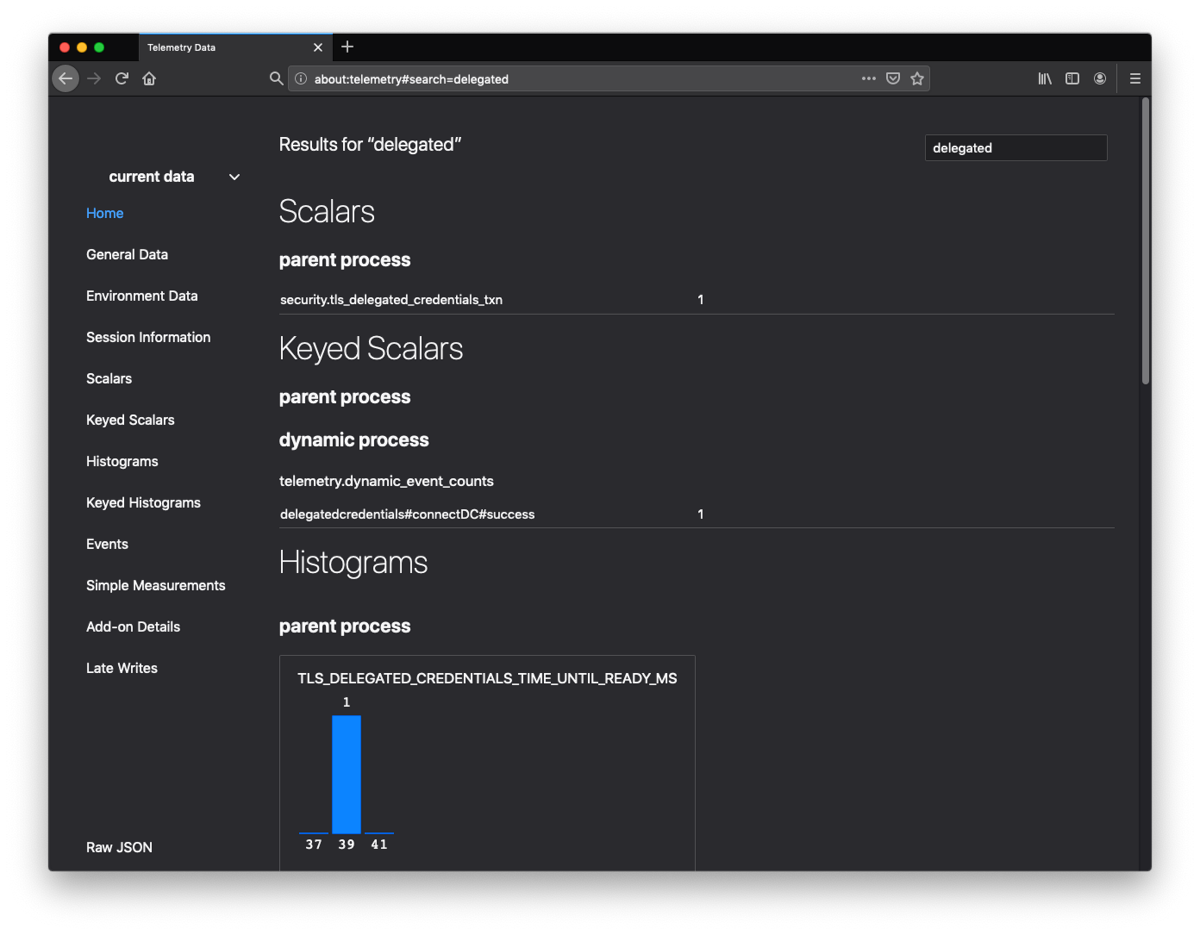

For eksempel er understøttelse af den angivne udvidelse allerede blevet tilføjet til natlige builds og betaversioner af Firefox og kan aktiveres i om: config ændre indstillinger "security.tls.enable_delegated_credentials".

I midten af november, blandt en vis procentdel af Firefox-prøvebrugere, Det er også planlagt at gennemføre et eksperiment "TLS Delegated Credentials Experiment", hvor en testanmodning vil blive sendt til Cloudflare DC-serveren for at teste kvaliteten af den nye TLS-udvidelse.

TLS Delegated Credentials er også integreret i Fizz-biblioteket med TLS 1.3-implementeringen.

TLS Delegated Credentials-specifikationen blev indsendt til Internet Engineering Task Force (IETF), som udvikler internettets protokoller og arkitektur, og er på udkaststadiet og hævder at være internetstandarden. Udvidelsen kan kun bruges med TLS v1.3. For at generere mellemnøglerne skal der anskaffes et TLS-certifikat, inklusive den særlige X.509-udvidelse, som indtil videre kun understøttes af DigiCert-certifikatmyndigheden.

Si du vil vide mere om det, kan du konsultere følgende link.