I tidligere indlæg vi gjorde bekendt, at chips Broadcom var sårbare over for angrebs og nu denne gang forskere fra virksomheden NCC Group afslørede detaljer om sårbarheden (CVE-2018-11976 ) på Qualcomm chips, at giver dig mulighed for at bestemme indholdet af de private krypteringsnøgler placeret i den isolerede Qualcomm QSEE (Qualcomm Secure Execution Environment) enklave baseret på ARZ TrustZone-teknologi.

Problemet manifesterer sig i de fleste Snapdragon SoC'er, på Android-baserede smartphones. Løsninger til problemet er allerede inkluderet i Android-opdateringen i april og nye firmwareversioner til Qualcomm-chips.

Qualcomm tog over et år på at forberede en løsning: Oprindeligt blev oplysninger om sårbarheden sendt til Qualcomm den 19. marts 2018.

ARM TrustZone-teknologi giver dig mulighed for at oprette beskyttede hardwareisolerede miljøer, der er helt adskilte fra hovedsystemet og kører på en separat virtuel processor ved hjælp af et separat specialiseret operativsystem.

Hovedformålet med TrustZone er at levere isoleret udførelse af krypteringsnøglehåndterere, biometrisk godkendelse, faktureringsdata og andre fortrolige oplysninger.

Interaktion med det primære operativsystem foregår indirekte gennem forsendelsesgrænsefladen.

Private krypteringsnøgler placeres i en hardwareisoleret nøglelager, som, hvis de implementeres korrekt, forhindrer dem i at blive lækket, hvis det underliggende system er kompromitteret.

Om problemet

Sårbarheden er forbundet med en fejl i implementeringen af algoritmen til at behandle elliptiske kurver, hvilket førte til en lækage af information om databehandlingen.

Forskere har udviklet sig en angrebsteknik fra tredjepart, der tillader det, baseret på indirekte lækage, rhente indholdet af de private nøglerer placeret i en hardware-isoleret Android Keystore.

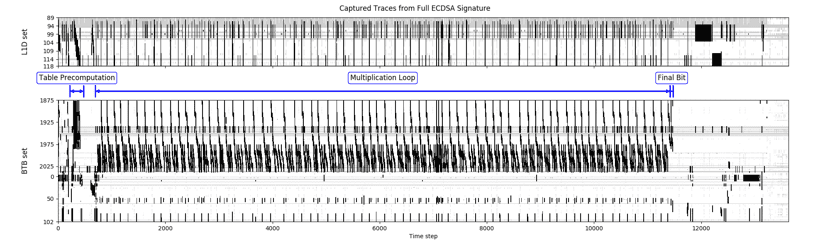

Lækager bestemmes ud fra en analyse af aktiviteten af forudsigelsesblokovergange og ændringer i adgangstid til data i hukommelsen.

Under eksperimentet Forskere demonstrerede med succes gendannelsen af 224-bit og 256-bit ECDSA-nøgler fra en isoleret keystore på hardware, der bruges i Nexus 5X-smartphonen.

For at gendanne nøglen tog det omkring 12 digitale signaturer at generere, hvilket det tog mere end 14 timer at gennemføre. Cachegrab-værktøjssættet blev brugt til at udføre angrebet.

Hovedårsagen til problemet er deling af almindelige cache- og hardwarekomponenter til computing i TrustZone og i værtssystemet: isolering sker på niveauet for logisk adskillelse, men ved hjælp af almindelige datablokke og indstilling af beregningsspor og information om springet adresser i processorens fælles cache.

Ved hjælp af Prime + Probe-metoden, baseret på et skøn over ændringen i adgangstiden til de cachelagrede oplysninger, kan du kontrollere tilgængeligheden af bestemte mønstre i cachen med en tilstrækkelig høj præcision af datastrømme og udførelsestegn på kode relateret til digitale signaturberegninger i TrustZone.

Det meste af den digitale signaturgenereringstid med ECDSA-nøgler på Qualcomm-chips bruges på at udføre multiplikationsoperationer i en loop ved hjælp af den uændrede initialiseringsvektor (nonce) for hver signatur.

Si en angriber kan gendanne mindst et par bits med information om denne vektor, det er muligt at starte et angreb på sekventiel gendannelse af hele den private nøgle.

I tilfælde af Qualcomm blev to punkter for lækage af denne information afsløret i multiplikationsalgoritmen: ved udførelse af tabelopslag og i den betingede dataudtrækningskode baseret på værdien af den sidste bit i "nonce" -vektoren.

Selvom Qualcomm-koden indeholder foranstaltninger til at modvirke lækage af information i tredjepartskanaler, giver den udviklede angrebsmetode dig mulighed for at omgå disse foranstaltninger og definere nogle bits af "nonce" -værdien, hvilket er tilstrækkeligt til at gendanne 256 ECDSA-nøglebits.

28. april, og jeg venter stadig på programrettelserne, det sker ikke i GNU / Linux