Ethical Hacking: Δωρεάν και ανοιχτές εφαρμογές για το GNU / Linux Distro

Σήμερα, θα συνεχίσουμε με μία ακόμη από τις αναρτήσεις μας που σχετίζονται με το θέμα «Ηλεκτρονική εισβολή και εκκένωση » για τον κόσμο του Ελεύθερο λογισμικό, Open Source και GNU / Linux. Για να γίνει αυτό, θα επικεντρωθούμε στην έννοια του "Ηθική εισβολή" και Δωρεάν και ανοιχτές εφαρμογές αυτής της περιοχής που μπορούμε να χρησιμοποιήσουμε στο δικό μας GNU / Linux Distro.

Και γιατί στο GNU / Linux; Επειδή είναι γνωστό ότι οι επαγγελματίες στον τομέα «Ηλεκτρονική εισβολή και εκκένωση » προτιμούν το GNU / Linux από τα Windows, MacOS ή άλλο, για την επαγγελματική τους εργασία, καθώς, μεταξύ άλλων, προσφέρει μεγαλύτερο έλεγχο σε κάθε στοιχείο του. Επίσης, γιατί είναι πολύ καλά χτισμένο και ενσωματωμένο γύρω από αυτό Διεπαφή γραμμής εντολών (CLI), δηλαδή το τερματικό ή την κονσόλα σας. Επιπλέον, είναι περισσότερο ασφαλές και διαφανές επειδή είναι δωρεάν και ανοιχτό και επειδή τα Windows / MacOS είναι συχνά ένας πιο ελκυστικός στόχος.

Hacking and Pentesting: Προσαρμόστε το GNU / Linux Distro σε αυτό το πεδίο πληροφορικής

Πριν μπείτε πλήρως στο θέμα του "Ηθική εισβολή"Ως συνήθως, μετά την ανάγνωση αυτής της έκδοσης, σας συνιστούμε να επισκεφθείτε τις προηγούμενες δημοσιεύσεις μας σχετικά με το θέμα της «Χάκερ », όπως:

Ethical Hacking: Οι hackers είναι οι καλοί, οι Crackers δεν είναι!

Χάκερ και πεντεζίτες

Πριν προχωρήσουμε προς το "Ηθική εισβολή" θα ξεκαθαρίσουμε για άλλη μια φορά, τον όρο «χάκερ y Pentester », έτσι ώστε να μην υπάρχουν οι φυσιολογικές σύγχυση που συμβαίνουν συνήθως σε αυτόν τον τομέα της Πληροφορικής.

χάκερ

Εν συντομία, α Οι χάκερ σε γενικές γραμμές μπορεί να οριστεί ως:

"Ένα άτομο που κατέχει μια γνώση, τέχνη, τεχνική ή τεχνολογία πολύ καλά ή απόλυτα καλά, ή πολλά από αυτά ταυτόχρονα, και συνεχώς αναζητά και καταφέρνει να το ξεπεράσει ή να το ξεπεράσει μέσω της μελέτης και της συνεχούς πρακτικής, υπέρ του εαυτού του και των άλλων , δηλαδή, οι πλειοψηφίες." Σχετικές κινήσεις: Εάν χρησιμοποιούμε Ελεύθερο Λογισμικό, είμαστε επίσης Χάκερ;

Χάκερ υπολογιστών

Ενώ, α Χάκερ από υπολογιστή μπορεί να οριστεί ως:

"Ένα άτομο που είναιΧρησιμοποιήστε αναπόφευκτα και κυριαρχείτε στις ΤΠΕ, για να αποκτήσετε αποτελεσματική και αποτελεσματική πρόσβαση στις πηγές γνώσης και τους υφιστάμενους μηχανισμούς ελέγχου (κοινωνικοί, πολιτικοί, οικονομικοί, πολιτιστικοί και τεχνολογικοί) για να κάνετε τις απαραίτητες αλλαγές προς όφελος όλων. Επομένως, είναι πάντα σε συνεχή αναζήτηση γνώσης, σε όλα τα σχετικά με τα συστήματα υπολογιστών, τους μηχανισμούς ασφαλείας τους, τις ευπάθειές τους, πώς να εκμεταλλευτεί αυτές τις ευπάθειες και τους σχετικούς μηχανισμούς, για να προστατεύσει τον εαυτό του και τους άλλους από εκείνους που ξέρουν πώς να το κάνουν " Hacking and Pentesting: Προσαρμόστε το GNU / Linux Distro σε αυτό το πεδίο πληροφορικής

Πένστερ

Επομένως, αυτό μας αφήνει κατά συνέπεια ότι α «Pentester » είναι:

Ένας Επαγγελματίας στον τομέα της Επιστήμης Υπολογιστών, του οποίου η δουλειά αποτελείται από την παρακολούθηση διαφόρων διαδικασιών ή συγκεκριμένων βημάτων που εγγυώνται μια καλή εξέταση ή ανάλυση υπολογιστή, με τέτοιο τρόπο, ώστε να είναι σε θέση να διεξάγει όλες τις πιθανές έρευνες σχετικά με αποτυχίες ή ευπάθειες σε αναλυμένο σύστημα υπολογιστών. Επομένως, συχνά ονομάζεται Ελεγκτής Cybersecurity. Η δουλειά του, δηλαδή, το πεντάλ είναι πραγματικά μια μορφή πειρατείας, μόνο αυτή η πρακτική είναι απολύτως νόμιμη, καθώς έχει τη συγκατάθεση των κατόχων του εξοπλισμού που πρόκειται να ελεγχθεί, εκτός από την πρόθεση να προκαλέσει πραγματική ζημιά στην αποκατάσταση. Hacking and Pentesting: Προσαρμόστε το GNU / Linux Distro σε αυτό το πεδίο πληροφορικής

Τι είναι το Ethical Hacking;

Βασικά το "Ηθική εισβολή" είναι το πεδίο δράσης που καθορίζει το έργο εκείνων των επαγγελματιών που αφιερώνονται ή / και προσλαμβάνονται για να χαράξουν ένα σύστημα υπολογιστή, προκειμένου να εντοπίσουν και να επιδιορθώσουν πιθανές ευπάθειες που εντοπίστηκαν, πράγμα που αποτρέπει αποτελεσματικά την εκμετάλλευση από "Κακόβουλοι χάκερ" o "Κράκερ".

Ως εκ τούτου, στο "Ηθική εισβολή" Εκείνοι που εμπλέκονται ειδικεύονται στη δοκιμή διείσδυσης συστημάτων υπολογιστών και λογισμικού για την αξιολόγηση, ενίσχυση και βελτίωση της ασφάλειας. Γι 'αυτό, είναι συνήθως γνωστοί ως Χάκερ de "Ασπρο καπέλο", σε αντίθεση με τους αντιπάλους τους, δηλαδή τους Criminal Hackers, που συνήθως φέρουν το όνομα του "Μαύρο καπέλο". Ή με άλλα λόγια, α "Ηθικό χάκερ" είναι συχνά ένα Πένστερ και ένα "Ανήθικο χάκερ" μπορεί να θεωρηθεί ως "Craker".

Τέλος, και για να συμπληρωθεί η ανάγνωση, αξίζει να σημειωθεί ότι υπάρχουν και τα λεγόμενα Χάκερ "Γκρι καπέλο" που είναι συνήθως μεταξύ των δύο πλευρών, δεδομένου ότι μερικές φορές εκτελούν επιχειρήσεις που συχνά έρχονται σε σύγκρουση από ηθική άποψη, όπως: Hack (hack) ομάδες που αντιτίθενται ή τρέχουν ιδεολογικά "Hacktivist Cyberprotests" που μπορεί να προκαλέσει ορισμένες άμεσες ή παράπλευρες ζημίες σε ορισμένους.

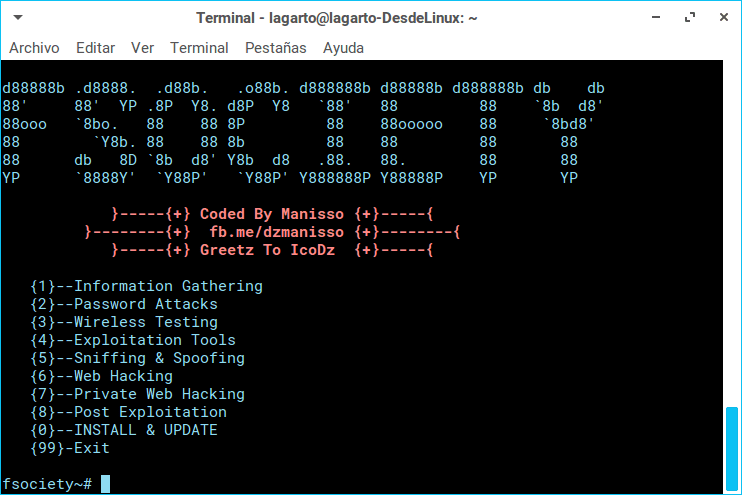

Δωρεάν, ανοιχτές και δωρεάν εφαρμογές Hacking & Pentesting

Λογισμικό πλατφόρμας, συστήματος, εφαρμογής και σάρωσης αρχείων

- OpenVAS

- Metasploit

- Χοίρος

- παράξενος

- Πομπέμ

- Nmap

Εφαρμογές παρακολούθησης δικτύου και συλλογή δεδομένων από δημόσιες πηγές

- Τζάσνιφερ

- HTTPRY

- Νγκρέπ

- Παθητικό DNS

- Sagan

- Πλατφόρμα ασφαλείας κόμβου

- Ντοπνγκ

- fibratus

Συστήματα προστασίας και εισβολής

- Φύσημα

- Bro

- OSSEC

- Suricata

- ΡΟΛΟΙ SSH

- Stealth

- AIE κινητήρας

- denyhosts

- Fail2Ban

- Φρουρός SSH

- Lynis

Εργαλείο πληροφοριών, Honeyspot και άλλα

- Γλυκό

- Ποντ

- Άμουν

- Γλάστοπφ

- Κίπο

- Κοτζέι

- HonSSH

- Μπιφρόζτ

- Honeydrive

- Κουτί Sandbox

Βοηθητικά προγράμματα δέσμευσης πακέτων δικτύου

- Ροή Tcp

- Xplico

- Μολόχ

- OpenFPC

- Ντέσελ

- Στενογράφος

Παρακολούθηση για τοπικά και παγκόσμια δίκτυα

- Wireshark

- netsniff-ng

Συστήματα συλλογής πληροφοριών και διαχείρισης εκδηλώσεων

- Προανάκρουσμα

- OSSIM

- ΈΛΑΤΟ

Κρυπτογράφηση διαδικτυακής κίνησης μέσω VPN

- OpenVPN

Επεξεργασία πακέτων

- DPDK

- FAQ

- PF_RING

- PF_RING ZC (Μηδενική αντιγραφή)

- PACKET_MMAP / TPACKET / AF_PACKET

- Χάρτης δικτύου

Ολοκληρωμένα συστήματα προστασίας για σταθμούς εργασίας και διακομιστές - Τείχος προστασίας

- pfsense

- OPNsense

- FWKNOP

Για να μάθετε περισσότερα σχετικά με αυτά και άλλα, μπορείτε να εξερευνήσετε τους ακόλουθους ιστότοπους, στα Αγγλικά, οι οποίοι διαθέτουν εξαιρετικές, καλά ενημερωμένες λίστες: Σύνδεσμος 1, Σύνδεσμος 2 y Σύνδεσμος 3.

Άλλοι έχουν ήδη σχολιάσει το Blog

Ολοκληρώθηκε ήδη η λίστα και η δημοσίευση, εάν κάποιος γνωρίζει μια άλλη ενδιαφέρουσα εφαρμογή και αξίζει να συμπεριληφθείτε στη λίστα που δημιουργήσατε, μπορείτε να μας αφήσετε το όνομα στα σχόλια ώστε αργότερα να το προσθέσουμε. Και σε άλλες μελλοντικές δημοσιεύσεις θα εξηγήσουμε μερικές από αυτές με περισσότερες λεπτομέρειες. Εν τω μεταξύ, και τέλος, θυμηθείτε ότι:

"Οι χάκερ όχι μόνο κάνουν καλύτερα ή απίστευτα πράγματα, δηλαδή όχι μόνο επιλύουν προβλήματα ή / και χτίζουν καινοτόμα ή ριζοσπαστικά πράγματα που οι άλλοι βλέπουν δύσκολα ή αδύνατα, αλλά κάνοντάς τα σκέφτονται διαφορετικά από τον μέσο όρο, δηλαδή σκέφτονται από την άποψη "Ελευθερία, ανεξαρτησία, ασφάλεια, προστασία της ιδιωτικής ζωής, συνεργασία, μαζικοποίηση". Εάν θέλετε να είστε Χάκερ, πρέπει να συμπεριφέρεστε όπως υπαγορεύεται από αυτήν τη φιλοσοφία της ζωής, να έχετε αυτήν τη στάση μέσα σας, να την κάνετε αναπόσπαστο μέρος της ύπαρξής σας." Hacking: Δεν κάνει μόνο τα πράγματα καλύτερα αλλά σκέφτεται καλύτερα τα πράγματα

Συμπέρασμα

Ελπίζουμε αυτό "χρήσιμη μικρή ανάρτηση" επί «Hacking Ético» και το πιθανό ή / και πιο γνωστό Δωρεάν και ανοιχτές εφαρμογές αυτής της περιοχής που μπορούμε να χρησιμοποιήσουμε στο GNU / Linux Distro, για να γίνουμε εξαιρετικοί επαγγελματίες στον κόσμο «Ηλεκτρονική εισβολή και εκκένωση »; έχει μεγάλο ενδιαφέρον και χρησιμότητα, για το σύνολο «Comunidad de Software Libre y Código Abierto» και μεγάλη συμβολή στη διάδοση του υπέροχου, γιγαντιαίου και αναπτυσσόμενου οικοσυστήματος εφαρμογών του «GNU/Linux».

Προς το παρόν, αν σας άρεσε αυτό publicación, Μην σταματάς μοιραστείτε το με άλλους, στους αγαπημένους σας ιστότοπους, κανάλια, ομάδες ή κοινότητες κοινωνικών δικτύων ή συστημάτων ανταλλαγής μηνυμάτων, κατά προτίμηση δωρεάν, ανοιχτό ή / και πιο ασφαλές ως Telegram, Σήμα, Μαστόδοντας ή άλλο Fediverse, κατά προτίμηση. Και θυμηθείτε να επισκεφτείτε την αρχική μας σελίδα στο «DesdeLinux» για να εξερευνήσετε περισσότερες ειδήσεις, καθώς και να εγγραφείτε στο επίσημο κανάλι μας Τηλεγράφημα από DesdeLinux. Ενώ, για περισσότερες πληροφορίες, μπορείτε να επισκεφθείτε οποιαδήποτε Διαδικτυακή βιβλιοθήκη ως OpenLibra y jedit, για πρόσβαση και ανάγνωση ψηφιακών βιβλίων (PDF) σε αυτό το θέμα ή σε άλλα.