Alle kuukausi sitten Kysyimme mielipiteesi HTTPS:stä DesdeLinux. Kiitokset Petercheco Blogissa on HTTPS käytössä yli viikon ajan, ts. He voivat käyttää sitä https://blogi.desdelinux. Net ja palvelin vastaa.

Syyt ajatella HTTPS: ää, josta puhuimme aiemmin, ovat pohjimmiltaan seuraavat:

- Google harkitsee HTTPS-sivustoja hakukoneoptimoinnille tulevaisuudessa.

- HTTPS on tietojen salaus, mikä parantaa tietojesi ja meidän tietojemme turvallisuutta.

Kuten näette, se on jokaisen edun mukainen piste, jolla HTTPS otetaan käyttöön oikein sivustoillamme.

SEO ja GoogleVaikka on totta, että Google EI liitä PageRankiasi heti HTTPS: ään, se on jotain, jolla on tulevaisuudessa suora suhde, tule, mikä vaikuttaa hakukoneoptimointiin. Tällä hetkellä voimme käyttää työkaluja SEO: n tarkistamiseen, testaan jopa joitain SEO-paikannussovellukset saatavana, jolla voi olla Android-versio, niin tulevaisuudessa HTTPS: n käyttöönotto tai ei.

Tietoturvan osaltaOn selvää, että pelkkänä tekstinä verkossa liikkuvat kirjautumistunnukset (käyttäjä ja salasana) eivät ole kaikkein suositeltavin asia, kuka tahansa, jolla on kaksi otsaa, voi kaapata salasanan ja hyvin ... tee mitä mielikuvituksensa sallii 🙂

HTTPS päällä DesdeLinux

Kuten sanoin aiemmin, jos he suostuvat siihen https://blogi.desdelinux. Net Palvelimemme vastaa heille, heidän selaimensa osoittaa heille, että sivusto ei ole luotettava ja sellainen ... koska emme ole maksaneet siitä, että yritys allekirjoittaa sertifikaatin "kelvollisena". Heidän on vain napsautettava Lataa / hae varmenne ja sitten Hyväksy se, se riittää, kun he pääsevät sivustolle.

Gracias Petercheco Meillä on itse luotu varmenne, koska kuka tahansa kirjoittaa ne, tietää palvelimista ja muista, mutta… hehe, en ollut koskaan joutunut työskentelemään SSL: n kanssa, joten suosittelen, että lataat ja tuodaan varmentajamme selaimeesi.

Voit lisätä sen tähän vaiheet:

- Avaa Firefox

- Käydä mieltymykset o Kokoonpano

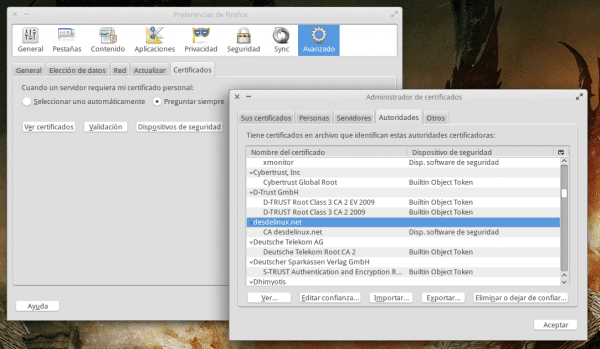

- Mennään osioon Avanzado, erityisesti välilehti Sertifikaatit

- Napsauta painiketta tuoda ja etsimme juuri lataamaamme tiedostoa, ja siinä kaikki.

Tässä on kuvakaappaus:

Kun varmenne on lisätty selaimeen, pääsemme blogiin HTTPS: n avulla ilman varoitusmerkin ilmestymistä 😉

Ja nyt, mitä seuraavaksi?

Tällä hetkellä testaamme HTTPS: ää, että blogi näkyy siellä hyvin ja tarkistamme, että kaikki on hyvin. Joten kaikki virheet ... ilmoita siitä 😉

Sitten jotain, jonka aiomme tehdä, on se, että WP-järjestelmänvalvoja on pakollista käyttää sitä HTTPS: n kautta, koska ensimmäinen asia, joka meidän on suojattava, on meidän kaikkien käyttäjä ja salasana, tähän riittää, että lisäät rivin WordPress wp-config.php: hen.

Tämä on (mahdollisesti) seuraava vaihe.

No ei mitään, jätän sen hetkeksi. Odotan sinulta palautetta nähdäksesi, toimiiko kaikki niin kuin sen pitäisi toimia

PD: Blogi toimii edelleen HTTP: n ja HTTPS: n kautta, älä huoli 😉

Toteuttamisen testaaminen, välin onnea niin, ettei mikään putoa.

1) tehdä se kromina, siirry asetuksiin, näytä lisäasetukset, hallitse varmenteita, myöntävät viranomaiset -välilehti, tuo, valitse varmenne ja kaikki.

2) Luulen, että hän muistuttaa minua WordPress-kirjautumisen epäonnistumisesta, koska sisäänkirjautumiseni (ja paneeliin pääsyn) jälkeen kirjoitan blogiin ja kirjaudun ulos.

sisäänkirjautuminen on valmis. Älä huoli.

Minun tapauksessani käytän kromia, kysyykö se minulta salasanaa, jota käytettiin varmenteen salaamiseen? jotain hyvin outoa, joka kysyy minulta sitä.

Firefoxin tapauksessa se tuotiin onnistuneesti.

Vähän apua??

Hei NauTiluS, testasin sen vain Chromium 36: lla ja uusimmalla Chrome 37: llä, eikä siinä ole mitään ongelmaa.

Se on myöntävän viranomaisen välilehdessä, ei varmenteissasi

Minulla on 37 ja tässä se antoi minulle ongelman

Unohdin, annan sinulle videon, jonka tein tekemilleni vaiheilla ja kommentoidulla epäonnistumisella.

Annan sinulle videon täältä.

https://vimeo.com/105256304

ps: pyydä jotakin moderaattoria poistamaan edellinen kommentti, koska Enter-näppäintä painettiin vahingossa.

Sertifikaatti on tuotava välilehdellä, jonka nimi on Viranomaiset, eikä varmenteissasi, kuten teet videossasi .. Napsauta välilehteä, jonka nimi on Viranomaiset :).

Valmiina Petercheco.

Se on ensimmäinen kerta, kun teen sen kromina :!

HTTPS blogissa on järjetöntä, useimmat ihmiset käyttävät blogeja vain lukemaan niitä ja kirjautumisoikeuden saamiseksi ei ole mitään muuta arvokasta kuin käyttäjänimi, salasana ja sähköposti. Toisaalta sen tekeminen, koska Google määrää sen olevan, saa minut pelkäämään melkoisesti, koska sittemmin annamme syyn siihen, että Google on Internetin hallitus ja joka ei mene sen kehän läpi, se jää jäljelle. Samoin Googlen algoritmin muutosta tulkitaan väärin, koska siinä ei sanota, että kaikkien verkkosivustojen on oltava HTTPS, vaan jos niissä asetetaan etusijalle sisältö, joka on salattava muulle kuin sisällölle (esimerkiksi markkinat tai verkkosivustot, joissa tietoja käsitellään) arkaluonteiset tiedot, kuten luottokortit tai henkilökohtaiset tiedot). Tämä turvajärjestelmänä on erittäin hyvä, ja olen samaa mieltä siitä, että Google tekee sen, mutta nyt meidän ei tarvitse käyttää 30 dollaria vuodessa per varmenne ja verkkotunnus yksinkertaiselle julkisen tiedon verkkosivustolle.

Toivon nyt, että otat huomioon, että Google rankaisee verkkosivustoa, jolla on itse allekirjoittama varmenne, koska ilmoituksia siitä, että verkkosivusto on vaarallinen, eivätkä kaikki vaivaudu lisäämään varmentetta selaimeensa.

Tervehdys.

Mielenkiintoinen kommentti. En henkilökohtaisesti tue https: ää, ja olet antanut minulle hyvän syyn vahvistaa kantani.

…. miksi Google määrää sen ?, ... vähitellen google-monopoli on loukussa GNU / Linuxia merkantilistisissa ansaissaan, ja sen käyttäjät jäävät sen tummien markkinointiarvojen armoihin. He eivät ymmärrä, että tämä monopoli Google haluaa saattaa yksityisyyden ihmisille, jotka mihin tarkoitukseen edes kysyvät puhelinnumeroa? … Seuraa ja tietää kaiken tekemäsi. Nyt et voi enää kommentoida vapaasti näillä foorumeilla ... jos et ole rekisteröitynyt tälle sivulle? … Ja kaikki miksi?… Koska Google lähettää näin.

Luulen, että liioittelemme liikaa ...

joita ei ole mahdollista kommentoida vapaasti DesdeLinux? ...että et voi kommentoida, jos et ole rekisteröitynyt? …tällä ei ole, toistan, MITÄÄN tekemistä Googlen tai minkään muun yrityksen kanssa, ne olisivat toimenpiteitä, joita sovellettaessa (vaikka en näe syytä tehdä niin) olisi meidän päätös, ei muiden.

HTTPS ei ole Googlen omistuksessa kaukana siitä, se on yksinkertaisesti HTTP, mutta tiedot kulkevat salattuina (suojattuina) verkon kautta, ei muuta.

Se ei ole HTTPS: n laittaminen, mielestäni kirjautumistiedot matkustavat pelkkänä tekstinä on huono, erittäin huono idea.

Se, että hakkeri MITM-hyökkäyksen kautta tietää, että luen blogia, jonka kautta hän pääsee itse käyttämään samaa osoitetta, josta käytän minua, mikä huolestuttaa minua vähiten, siksi vahvistan, että kaikilla verkkosivustoilla ei välttämättä tarvitse olla HTTPS: ää ja uskon Googlen kanta on priorisoida salattu sisältö, jonka arkaluontoinen tietoliikenne on suurempaa kuin julkisen näkyvyyden liikenne.

En näe, että nyt tarvitsisi maksaa X vuodessa varmenteesta ja verkkotunnuspassia hallinnoivista henkilöistä, mutta ne meistä, joilla on yli kolme rekisteröityä verkkotunnusta, ovat kustannuksia, joihin meillä ei ole varaa millään tavalla.

Tämä ei ole täysin totta, varsinkin tapauksissa, joissa käyttäjät ovat riittävän "viattomia" käyttääkseen samaa salasanaa sähköpostissaan. 🙂

Halata! Paul.

Jaan näkemyksesi @usemoslinux, monilla "viattomilla" käyttäjillä on huono tapa käyttää samaa käyttäjätunnusta ja salasanaa melkein kaikkeen Internetissä tekemiäänsä ymmärtämättä riskiä, jonka tämä merkitsee heidän yksityisyydelleen.

Ja puhumalla yksityisyyden suojasta, https ei ole vain toteutettu turvallisuuden vuoksi, vaan myös antamaan käyttäjälle mahdollisuuden saada korkeampi yksityisyyden taso, mikä on positiivista mistä tahansa näkökulmasta ilman tarvetta joutua tekemään muita huutoja tätä kysymystä varten.

Olen samaa mieltä molempien kanssa :).

HTTPS: n käyttö on aina positiivista, mutta se ei myöskään ole tuhlaa rahaa. Toteuta se vain siellä, missä sitä todella tarvitaan. Käyttäjien käyttää samaa salasanaa kaikilla sivustoilla on kuin tehdä 50 kopiota talonavaimestasi ja heittää ne kadulle, kunnes joku tietää asuinpaikkasi, tapahtuu epäonnea ja sinun on vaihdettava keilahattu, mutta minulla ei ole lukkoseppä, joka tietää, että teen sen, ja antaa minulle kopion. Jos ihmiset eivät ole varovaisia arkaluonteisten tietojensa suhteen, miksi meidän pitäisi auttaa heitä, jos he eivät ota vakavasti jotain, johon tulisi suhtautua järjellä. Jälkimmäinen kuulostaa hyvin julmalta, mutta ainakin olen oppinut onnettomuuksien kautta ja jopa paljon tietoa siitä, miten meidän tulisi käsitellä tietoja, useimmat heistä eivät ota vakavasti, miten heidän tulisi kohdella tietoja.

Minun tapauksessani kuluttaa 30 euroa enemmän vuodessa ihmisten suojelemiseksi sellaiselta, mitä heidän ei pitäisi tehdä järjestään, ei ole minulle kannattavaa.

Sertifikaatti on asennettu väärin ...

http://www.sslshopper.com/ssl-checker.html#hostname=blog.desdelinux.net

Kyllä, olet oikeassa, jotain on vialla ..

Sertifikaattia ei ole asennettu väärin .. Kaikki on oikein. Tämä sivu kertoo, että se ei ole minkään tärkeimmän varmentajan allekirjoittama varmenne.

DESDELINUX.NET:llä on oma CA :).

Siinä todetaan myös, että se on oikea palvelin ja oikea ip:

blogi.desdelinux.net = 69.61.93.35

Mikä antaa käyttäjille turvallisuuden, että se on palvelin. desdelinux.net sellaisena kuin se näkyy verkkotunnuksen DNS-määrityksessä.

Ja jopa Firefox / Iceweasel on helppo ymmärtää.

https://filippo.io/Heartbleed/#blog.desdelinux.net

Hei Franco

Sanon teille saman kuin @Mstaaravin .. Tämän sivun mukaan se ei ole minkään tärkeimmän varmentajan allekirjoittama varmenne.

Missään tapauksessa hän ei vaikuta Heartbleediin.

Pieni korjaus palvelimella, eikä se enää näytä haavoittuvuutta, kiitos tiedoista.

Hei, miksi et allekirjoita sitä CAcertillä? joten kaikkien meidän, jotka ovat tuoneet CAcert-varmenteita, ei tarvitse tehdä poikkeusta varmenteestasi, ja se tulee automaattisesti blogiin 😉

Kuinka outoa, kun yrität rekisteröityä CAcertiin, saat sivun, että se ei ole kelvollinen varmenne hahahaha

Siellä naulasit sen Elav hahahaha

Pyydän anteeksi .. naulatun sijasta .. naulattu ..

onko sinulla jo pisteitä CAcertissä? jos kukaan ei ole hyväksynyt sinua, luulen, etteivät he anna sinun ladata todistustasi = /

Se ei tule oletuksena selaimissa, mutta CAcert on maailmanlaajuisesti tunnustettu kokonaisuus, ja minun kaltaiseni ihmiset luottavat siihen ja tuovat CAcert-varmenteita. Jos siis blogi desdelinux Se on CAcertin sertifioima, sitäkin suuremmalla syyllä luotan siihen, että sen SSL-sertifikaatti on kelvollinen, eikä minun tarvitse käydä tuomassa itsenäisiä varmenteita 😉

En tiedä oletko koskaan saanut CAcertin sertifikaatin, mutta prosessi on, että vähintään 5 henkilön (noin) on sertifioitava sinut, ja he tarkastavat kukin noin 3 tunnistusta. Luotan CAcertiin paljon.. sertifikaatin suhteen desdelinux, luotan myös siihen, mutta annan sinulle esimerkin, mistä tiedän, ettei varmennetta ole muutettu tunti sitten jonkun krakkauksen toimesta ja hyväksyn väärennetyn todistuksen alusta alkaen? En usko, että näin tapahtui, sanon vain, että CAcert lisää hieman itseluottamustasi.

Juuri siinä on ongelma, emme voi ladata sertifikaattia 😀

Voisiko joku antaa meille käden?

Ei ole mitään järkeä luoda CAcertin allekirjoittamaa varmentetta, koska tämä viranomainen ei ole oletusarvoisesti mukana selaimissa.

Se on sama kuin itse CA desdelinux. Net

Niille, jotka eivät usko minua: http://es.wikipedia.org/wiki/CAcert.org

On hassua mitä sanot @biker.. Luotatko CAcertiin, mutta et luota varmenteeseen ja sen omaan CA:n myöntämään Desde Linux?

Myös @biker, pidä mielessä, että google-verkkosivusto käyttää myös heidän (google Inc) myöntämää varmentetta. Luotatko siihen? Koska se on sama .. Ero on siinä, että he ovat ottaneet yhteyttä pääselainten kehittäjiin ja ovat oletusarvoisesti sisällyttäneet CA-varmenteensa selaimiinsa.

Voit tehdä samoin desdelinux.netto..

Katsotaanpa @biker,

Ymmärrän toisaalta, mitä tarkoitat, toisaalta juuri siksi, että hakkerit eivät muuttaisi desdelinux.net toiseen paikkaan, jolla on eri varmenne, sinulle annetaan CA ladataksesi desdelinux.net, johon tuot ja jolla kaikki palvelimella olevat varmenteet on allekirjoitettu. desdelinux..Jos joku peruuttaa varsinaisen palvelimen tilauksen desdelinux.net ja vaatii sinun antamaasi eri varmenteen kuin se, joka on luotu, tätä ei allekirjoita desdelinux.net ja selaimeen tulee ilmoitus, että palvelinvarmenne ei vastaa alkuperäisen CA:n allekirjoittamia varmenteita.

On mahdotonta, että jotain tapahtuu .. Siksi loin sekä palvelinsertifikaatin että varmenteen, joka allekirjoittaa ne, enkä käyttänyt itse allekirjoitettua varmentetta, koska se olisi vaarallista :).

Hei. Erittäin hyvät uutiset. Itse allekirjoitettujen varmenteiden kanssa se on melko asia. Työskentelen openvpn: n kanssa ja se käyttää sertifikaatteihin ssl: tä eikä siinä ole ongelmia. Mutta verkkojen osalta kyllä, koska jos niillä ei ole samanlaisia yrityksen muodostamia alan yrityksiä, on pahempaa kuin ei käyttää ssl: ää. Ja tämä todistusten kysymys on paska, koska ne veloittavat sinulle locutasia niistä.

Jos kirjoitat verkkoon HTTPS: n avulla, artikkelia kirjoittaessasi se ei ylläpitää protokollaa, mutta sisäänkäynnin pyyntö käyttää HTTP: tä. Jotkut linkit eivät ylläpitää protokollaa (Web-otsikkovalikossa se pitää)

Kyllä, todellakin tämä puuttuu, koska sinun on muokattava silmukkaa tai jotain WordPress-ytimessä, tai ainakin tämä on ensimmäinen löydetty ratkaisu solution

Onnittelut KZKG ^ Gaaralle tekemäsi työstä ja toivon, että kaikki menee hyvin ja että sinulla on vain vähän raportteja. Olen selannut blogia https: n avulla, enkä nähnyt mitään, josta minun on raportoitava: D.

Mitä tulee todistukseen desdelinux.net.. Varmenne desdelinux.net ei ole itse allekirjoitettu, vaan sen on allekirjoittanut turvallisuusviranomainen (CA). desdelinux.netto..

Siksi tämä blogi tarjoaa tämän viranomaisen lataamisen ..

Se on kuin CAcert-viranomainen, josta @biker puhuu .. Mielestäni ei ole mitään ongelmaa tuoda varmenne selaimeen, joka pojilla ja tytöillä on ..: D.

Minun on hyvä suojata asiakkaan ja palvelimen välinen viestintä salaamalla se.

Kiitos avusta.

Toivotaan ratkaista vielä jäljellä olevat yksityiskohdat 🙂

Olet tervetullut KZKG ^ Gaara. Iloinen voidessani auttaa vähän :).

Testaus ja se menee sujuvasti.

Raportointi alamaailmasta: No, kun käytin https: n kautta, sain varmenteen suojauksen, sitten annoin peterchecon luoman Lataa CA: n, sain tarran, jossa kysyin, saiko se asentaa kyseisen varmenteen päästäksesi sivustolle, Vastaanotin häneltä viestejä jne., hyväksyin kaiken ja tulin blogiin täydellisesti https: n kautta. Tulokset: Ainoa huono asia minulle on, kuten odotin, että sivujen lataaminen hidastuu hieman, mutta hei, se ei ole kuin ranteidesi leikkaaminen, jos minulla on kiire, pääsen http-jakson kautta. Kaikkia turvallisuusponnisteluja arvostetaan.

Se lataa minua jo nopeammin, se oli vain laajakaistanopeusongelma täältä ... alamaailmasta.

Se toimii täydellisesti, mutta kun tarkastellaan artikkeleita ja siirrytään sivujen välillä, se käyttää oletuksena http: ää, onko olemassa tapa käyttää aina https: ää?

Olen samaa mieltä, sama asia tapahtuu minulle.

Se antaa minulle virheen, eikä se johdu siitä, ettei se ole peräisin tunnustetulta varmentavalta viranomaiselta

Tekniset yksityiskohdat:

blogi.desdelinux.net käyttää virheellistä suojaussertifikaattia. Varmenteeseen ei luoteta, koska myöntäjäketjua ei annettu. (Virhekoodi: sec_error_unknown_issuer)

Ihmettelen: jos sertifikaattia ei ole allekirjoittanut tunnustettu suojausyksikkö, ei olisi helpompaa (ainakin Firefoxissa) siirtyä sivustoon vain https: n kautta ja kun varoitus tulee näkyviin, tallenna varmenne pysyvästi, kuten normaalisti tehdään itse allekirjoittama todistus?

No, Firefoxissa voit tehdä pysyvän poikkeuksen, mutta IE: ssä mielestäni ei .. On parempi, että jokainen tuo viranomaisen selaimessaan ja siinä kaikki.

Se osoittautui minulle näin.

Hei tiedän, että se ei ole minun ongelmani paikka, mutta minulla on ongelma, ehkä voit auttaa minua. Kokeilen Elementary Os -ohjelmaa, asensin juuri oman Nvidia-ohjaimen, joka sanoo (suositeltava). Koska tein tämän, järjestelmä käynnistää minut suoraan kuin päätelaitteessa, toisin sanoen se ei lataa graafista aspektia. Kun annan toisen vaihtoehdon (palautustila) ja valitsen vaihtoehdon jatkaa normaalia palautumista, jos se nostaa graafisen osan. Tästä lähtien olen pahoillani tämän lähettämisestä tänne ja toivon, että voit auttaa minua. terveiset

Joku opastaa minua:

Olen onnistunut asentamaan varmenteen sekä Firefoxiin että Qupzillaan. Mutta nyt, kun olen asentanut Maxthonin uudelleen, en ole keksinyt, miten sertifikaatti asennetaan. Joku, joka on tehnyt sen?

Kiitos

Yritin juuri, mutta ilmeisesti vaikka se perustuu Chromeen, sillä ei ole sellaisia vaihtoehtoja.

Utelias vinkki ... Joten heillä ei ole WordPress-järjestelmänvalvojaa https: n kanssa? Hmmm Näyttää siltä, että hakkereiden ravintola… Suosittelen «Turvallisuutta nukkeille» 😛

Willians, koska luottamus on olemassa ja olemme tunteneet toisensa vuosien ajan, kerron sinulle selvästi, voit saada ei-rakentavaa kritiikkiä ... tiedät missä.

Panna ja vaivautua toisesta osasta ¬_¬

Teeskentelemättä, ettet kuulu sanakirjallisuuskilpailuun, että sinun pitäisi uskoa minua, kun sanon sinulle, että sinulla on kaikki menetettävissä, haluaisin ehdottaa, että ylität sanani pilkkaamisen - tai nenäsi kärjen.

Niissä on ajatus, että vetoamalla älyllesi (olin ehdottomasti väärässä, anteeksi, että yliarvioin sinut), oletin, että pystyt assimiloitumaan riittävän rakentavalla tavalla eikä yhdeksän vuoden perretic / katarsis -vanha lapsi, jonka kanssa olet ottanut sen.

Sosiaalisen väärinymmärryksen tuki syrjään, ja jos vielä luet näitä rivejä (saattaa olla niin, että olen taas yliarvioinut sinut ja juuri nyt puret pyyhettä Anger Management -tilassa), kerron sinulle tiivistelmänä idea, minusta on utelias, että joku, joka on kirjoittanut niin monia julkaisuja, jotka liittyvät järjestelmien turvallisuuteen, olipa se verkko tai mikä tahansa muu, ylläpitää - useiden vuosien jälkeen, kun hän on desdelinux- blogin hallintaliittymä pelkällä http:llä.

En ole koskaan kysynyt, ja totuus on, että en ollut kiinnostunut tietämään, mutta oletin aina, että järjestelmänvalvoja desdelinux Se kulki - ensisijaisena turvatoimena - https:n yli (eikä vaihtoehtona, mutta ei VAIHTOEHTOna).

Ei mitään, se kulkee. Tällä hetkellä hän olettaa kaiken tämän vielä yhtenä panoksena yksin. Tallenna "ei-rakentava kritiikki" -hiekkakivi niille, jotka ansaitsevat sen.

Kumppanisi on edelleen Willians

Erittäin mielenkiintoinen, olen nauttinut lukemisesta. Niin monien kommenttien jälkeen ei ole helppoa lisätä jotain, mutta minulla on kysymys.

Siitä hetkestä lähtien, kun käyttäjät vierailevat, kommentoivat jne. Muilla verkkosivustoilla tietoturvasi on edelleen alttiina. Tästä syystä en näe hyödyllisyyttä, elleivät ne rajoitu vain DesdeLinux.

Tervehdys.

StartSSL antaa voimassa olevat varmenteet, kuten palkatut yritykset, mutta täysin ilmaiset 🙂

Toistaiseksi se näyttää toimivan hyvin. Se on hyvä alku.

He eivät ole kokeilleet https://www.startssl.com/ tarjoaa ilmaisia varmenteita, toinen hyvä vaihtoehto on https://www.cacert.org/, päivää sitten luin tämän viestin https://www.sslshopper.com/article-free-ssl-certificates-from-a-free-certificate-authority.html