Niille, jotka eivät tunne Canonicalia, tämä on Yhdistyneeseen kuningaskuntaan perustettu yritys, jonka on perustanut ja rahoittanut eteläafrikkalaista alkuperää oleva Mark Shuttleworth. Yhtiö vastaa tietokoneiden ohjelmistojen kehittämisestä ja markkinoi niihin suuntautuneita palveluita ubuntu, Käyttöjärjestelmä Gnu / Linux ja sovellukset, jotka perustuvat ilmaisiin ohjelmistoihin.

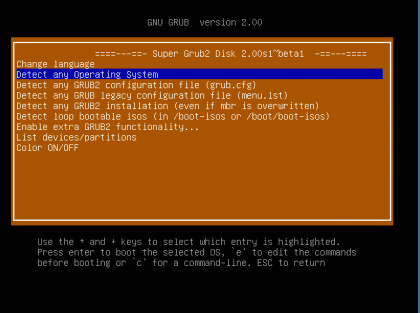

GRUB: n tai Grand Unified BootloaderVoimme sanoa, että sitä käytetään yhden tai useamman käyttöjärjestelmän käynnistämiseen samalle tietokoneelle, sitä kutsutaan käynnistyshallinnaksi, täysin avoimen lähdekoodin.

Nyt puhumme Zero-Day-haavoittuvuus GRUB2: ssa. Tämän löysivät ensin Ismael Ripoll ja Hector Marco, kaksi kehittäjää Valencian yliopistosta Espanjasta. Pohjimmiltaan se on poistonäppäimen väärinkäyttö, kun käynnistysmääritykset toteutetaan salasanasuojauksella. Se on väärä näppäimistöyhdistelmien käyttö, jolloin minkä tahansa näppäimen painaminen voi ohittaa salasanan. Tämä ongelma on lokalisoitu paketteihin yläjuoksulla ja tietysti he tekevät tietokoneelle tallennetuista tiedoista erittäin haavoittuvia.

Tapauksessa Ubuntu, useat versiot esittävät tämän haavoittuvuusvirheen, kuten monet siihen perustuvat jakelut.

Vaikuttavien Ubuntun versioiden joukossa meillä on:

- Ubuntu 15.10

- Ubuntu 15.04

- 14.04 Ubuntu LTS

- 12.04 Ubuntu LTS

Ongelma voidaan korjata päivittämällä järjestelmä seuraavien pakettien versioina:

- Ubuntu 15.10: grub2-common a 2.02 ~ beta2-29ubuntu 0.2

- Ubuntu 15.04: grub2-common a 2.02 ~ beta2-22ubuntu 1.4

- Ubuntu 14.04 LTS: grub2-common a 2.02 ~ beta2-9ubuntu 1.6

- Ubuntu 12.04 LTS: grub2-common a 1.99-21ubuntu3.19

Päivityksen jälkeen tietokone on käynnistettävä uudelleen, jotta kaikki tarvittavat muutokset voidaan tehdä.

Muista, että tätä haavoittuvuutta voidaan käyttää GRUB-salasanan ohittamiseen, joten on suositeltavaa suorittaa päivitys, jotta pysyt turvassa.

Toisin kuin Windows ja OS x, joissa nämä virheet korjataan muutamassa vuodessa [http://www.cnnexpansion.com/tecnologia/2015/02/12/microsoft-corrige-falla-critica-en-windows-15-anos -after], GNU / Linuxin haavoittuvuudet korjataan muutamassa minuutissa tai tunnissa (ne korjasivat vasta haavoittuvuuden havaittuaan)

Vaikuttaa siltä, ettet ole edes lukenut omaa linkkiäsi.

Haavoittuvuus oli noin 15 vuotta, mutta se löydettiin vuosi sitten.

Linuxissa on myös ollut piilotettuja haavoittuvuuksia vuosikymmenien ajan, vaikka saarnalla varmistettiin, että haavoittuvuudet löydettiin nopeammin tai välittömästi lähteen ollessa auki.

Heti kun haavoittuvuudesta ilmoitettiin, Microsoft alkoi työskennellä ratkaisun löytämiseksi, joka tuli hitaasti esille turvallisen ja tehokkaan ratkaisun ja testien monimutkaisuuden vuoksi, eikä kiireellisyyttä ollut, koska hyökkääjät eivät tunteneet sitä.

Se, että jokin on korjattu nopeasti, tarkoittaa vain, että korjaustiedoston tekeminen ei ollut monimutkaista tai että QA: ta ei käytetä koodimuutosten vapauttamisessa, ei mitään muuta.

Mutta kanoninen ei ole havainnut mitään ... .. Se ei vain vaikuta heidän distroihinsa mihinkään muuhun

Mitä?

Korjaa tämä otsikko, koska se on valtava valhe ... valhe uutisfaktassa ja valhe artikkelin sisällössä ...

GRUB: ssa on havaittu haavoittuvuus, mutta Canonicalilla ei ole ollut mitään tekemistä sen kanssa. Tämä heikkous vaikuttaa kaikkiin Linux-tyyppisiin jakeluihin, ei vain Ubuntuun.

Taustasta puhuen, tällainen haavoittuvuus ei ole yhtä vaarallinen, koska salasanan käyttö GRUB: ssa on yhtä turvallista kuin salasanan käyttö BIOS: ssa. Jos käyttäjä haluaa suojausta, hänellä on tietysti käyttäjän salasana ja levysalaus (jos hyökkääjällä on pääsy laitteeseen).

Tästä ei tule muuta kuin anekdootti.

terveiset

Se ei ole niin yksinkertaista kuin haluat uskoa.

Täällä he selittävät hieman, miksi salasana on tärkeä GRUB: ssa ja että se ei ratkaise käyttäjän salasanalla tai salaamalla asioita.

https://blog.desdelinux.net/como-proteger-grub-con-una-contrasena-linux/

Ehdottomasti.

Aina kun jotain tapahtuu Linuxissa, se devalvoidaan ensin ja sitten unohdetaan.

PD: ¿han endurecido la censura en desdelinux que ya los comentarios no salen al enviar?.

mitä?. Olet lukenut merkinnän, jonka lainaukset ... eivät kerro mitään levyn salauksesta tai käyttäjän salasanasta, vaan selittävät vain mitä varten ja miten salasanaa käytetään GRUB2: ssa ... Se vahvistaa myös, että sinulla on oltava pääsy laite rikkomaan joukkueen turvallisuutta (on monia muita tehokkaampia tapoja kuin GRUB: n kautta ...)

Riippumatta siitä, kuinka paljon käytät järjestelmänvalvojana GRUB: n kautta, jos sinulla on osioiden, käyttäjän avainten ja LUKS-salauksen käyttöoikeudet (muun muassa), he eivät pääse tietoihisi (jos heillä on tietysti pääsy laitteeseesi).

Siksi en vieläkään näe mitään järkeä siinä. (ellet luota vain GRUB-salasanaa tietojesi suojaamiseen).

Uudella vastauksellasi vahvistat, ettet näe ongelman merkitystä, koska pysyt yksinkertaisena etkä voi edes kuvitella yksinkertaisia mahdollisuuksia tuosta aukosta.

Tietenkin olen lukenut sen, mutta olen myös ymmärtänyt sen.

Tai ehkä se, että voin ymmärtää aukon avaamisen seuraukset ja laajuuden.

Kuilu, jonka ei pitäisi olla siellä, aukko turvamekanismissa, joka oli siellä jonkin vuoksi.

Jos luet linkin, huomaat, että koska tämä suojaustunnus on ohitettavissa, järjestelmään on mahdollista päästä pääkäyttäjänä, jolla superkäyttäjän salasanasi ei ole mitään. Ja jos tiedät jotain ajattelustasi, minun ei pitäisi selittää, että kun kirjaudut sisään pääkäyttäjänä, voit tarkastella tai muokata salasanan tiivisteitä, muokata käyttäjiä, muokata järjestelmää lataamaan tai korvaamaan prosesseja, jotka valvovat kaikkea käyttäjän toimintaa kun se on todennettu, se voisi siirtyä salasanojen sieppaamisesta salaamattomien tietojensa ottamiseen ja kaiken kyseisen "kodin" lähettämiseen; tuhansien muiden asioiden joukossa, joita voi tapahtua hyökkääjälle, jolla on enemmän tietoa kuin sinä kaltaisiin ihmisiin, jotka elävät itsetyytyväisyyden, väärän turvallisuuden kuplissa ja "he eivät koskaan onnistu, jos sinulla on vakiintunut bla bla bla."

Se, että et voi ajatella asioita, ei tarkoita sitä, ettet voi tehdä asioita.

Ei myöskään ole merkitystä sillä, että on olemassa monia "tehokkaampia" menetelmiä, ongelmana on, että nyt on yksi menetelmä, jota ei pitäisi olla haavoittuvuuden vuoksi.

Ja se on erittäin helposti saatavilla oleva ja haavoittuvuutta arvioivien ihmisten arvioima menetelmä.

Et enää tarvitse Livecdsiä, USB-muistia, avaa BIOSia, avaa laatikoita, poista kiintolevyjä, aseta ulkoisia asemia jne. seiso vain näppäimistön edessä ja paina YKSI näppäintä.

Ja älä huoli, että huomenna, kun uutinen on, että superlukseillasi on tänään haavoittuvuus, sinun kaltaiset ihmiset tulevat sanomaan, että "todellinen vakava skotlantilainen" ei luota levyn salaamiseen, mutta muihin asioihin (kuten jopa GRUB).

Tietysti …. usein otsikko: "Canonical löytää haavoittuvuuden GRUB2: sta." Ja mikä tapa kirjoittaa uutisia. Tämän uutisen myötä näyttää siltä, että Canonical / Ubuntu ovat ainoat, jotka tekevät asioita ilmaiseksi ohjelmistoja varten. Colin watson ylläpitää Debianin pakettia ja on jo ladannut sen Ubuntuun pakettiversiossa osoitetulla tavalla. Eikä ole kommentteja siitä, miten haavoittuvuus laukaistaan, mikä johtuu painamalla askelpalautinta 28 kertaa.

Tervehdys.

Minulle on tuomittavaa, että kommentoidaan ja muuten yhä uudelleen, että haavoittuvuus johtuu "näppäimistön väärinkäytöstä". Se kuulostaa niin: "he pitävät iPhonea väärin."

Ei, haavoittuvuus johtuu huonosta ohjelmoinnista, kuten aina, jakso. On anteeksiantamatonta, että näppäimen X painaminen kerran ohittaa suojaustunnuksen.

Mikä otsikko, he sanovat myös, että vaikka grub aloitti virheen, löydettiin painamalla "e", yritin myös linux mintussa ja mitään ei tapahdu vain Ubuntussa.

PS: Ensin heidän on mentävä talooni käyttämään tätä haavoittuvuutta.Ensinnäkin poistan mintun asennuksen ja asennan ubuntu.

Oikeinkirjoituksesi jättää paljon toivomisen varaa

Paikalliset haavoittuvuudet ovat kuitenkin haavoittuvuuksia.

Työasemissa, yrityksissä ja muissa kriittisissä ympäristöissä heitä ei huviteta tämän haavoittuvuuden vuoksi ja etenkin "suojatun linuxin" avulla. Mutta pelaan hyvin, koska he eivät pääse talosi sisään.

E on myös riski, joka on estettävä. En tiedä tiesitkö.

Hahaha Paco22, miten puolustat tätä heikkoutta ...

Uskokaa minua, että vakavassa yrityksessä on monia suojausprotokollia, jotka a) käyttävät fyysistä laitetta b) suojaavat pääsyn tietoihin.

Ja jos kiinnostuksesi on edelleen GRUB, on helpompi estää se, jotta et pääse siihen ...

@Hugo

Ei ole kysymys siitä, että "todellinen vakava skotlantilainen" käyttäisi muita turvallisuusprotokollia, mutta että tämä on yksi niistä protokollista ja se epäonnistuu, aika. Ja muuten, jos se epäonnistuu, se voi vaarantaa loput, kuten mainitsit, vannovan, että ne ovat suurin takuu.

Tämä haavoittuvuus ei tarvitse minua puolustamaan sitä, koska sen löysivät ja pätivät asiantuntijat, jotka tietävät turvallisuudesta, ja wannabien devalvaatiot ymmärtävät, että he tietävät paljon käyttämällä distroa, ei ole merkitystä.

Ymmärrän, että heille sattuu, että vähitellen se myytti "turvallisesta linuxista" repeytyy, jopa painamalla yhtä näppäintä.

Tyypillisiä, ne eivät koskaan muutu, aina samat superlinux-virheiden minimoimiseksi.

ihminen ei asu vain Ubuntulla