Joskus meidän on tiedettävä, onko X-portti auki etätietokoneessa (tai palvelimessa), sillä hetkellä meillä on monia vaihtoehtoja tai työkaluja:

Nmap

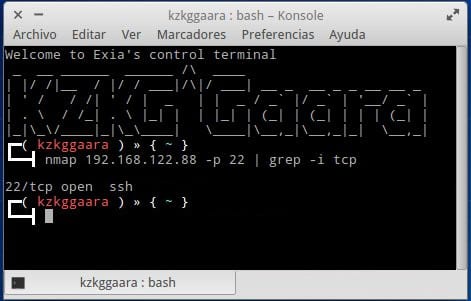

Ensimmäinen ratkaisu, jonka monet meistä ajattelevat, on: Nmap , katso artikkeli nimeltä: Katso avoimet portit NMapin avulla ja suojautumistoimet

Jos et halua tehdä koko skannausta, mutta haluat vain tietää, onko tietty portti auki X-tietokoneessa / palvelimessa, se olisi seuraava:

nmap {IP_O_DOMINIO} -p {PUERTO} | grep -i tcp

esimerkiksi:

nmap localhost -p 22 | grep -i tcp

O hyvin:

nmap 127.0.0.1 -p 22 | grep -i tcp

Tämä on yksinkertaista, se kysyy IP: ltä tai isännältä, onko annettu portti auki vai ei, ja sitten grep suodattaa ja näyttää vain rivin, jonka he haluavat lukea, sen, joka kertoo heille, onko se auki (auki) tai suljettu (suljettu) että satama:

No ... kyllä, nmap (verkon etsintä- ja porttikointityökalu) toimii meille, mutta on vielä muita variantteja, joihin joudut kirjoittamaan vähemmän 🙂

nc

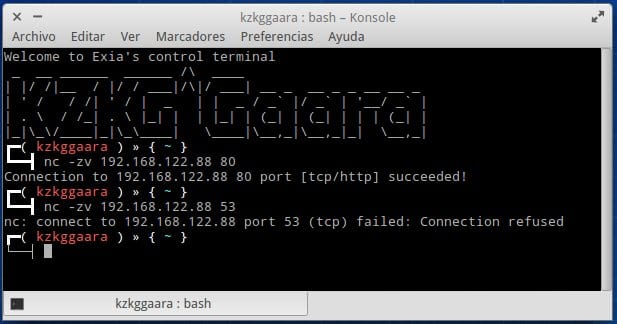

nc tai netcat, on paljon yksinkertaisempi vaihtoehto tietää, onko portti auki vai ei:

nc -zv {IP_O_DOMINIO} {PUERTO}

Tuo on:

nc -zv 192.168.122.88 80

Tässä on kuvakaappaus, joka tekee testin avoimelle portille (80) ja toisen toiselle portille, joka ei ole (53):

El -zv mitä se tekee on yksinkertaista, v antaa meille mahdollisuuden nähdä, onko portti auki vai ei, kun taas z sulkee yhteyden heti, kun portti on tarkistettu, jos emme laita z sitten meidän olisi tehtävä a Ctrl + C sulje nc.

telnet

Tätä versiota käytin jonkin aikaa (edellä mainitun tietämättömyyden vuoksi), puolestaan telnet palvelee meitä paljon enemmän kuin vain tietää, onko portti auki vai ei.

telnet {IP_O_HOST} {PUERTO}

Tässä on esimerkki:

telnet 192.168.122.88 80

Telnetin ongelma on yhteyden sulkeminen. Toisin sanoen, tietyissä tilanteissa emme voi sulkea telnet-pyyntöä ja meidän on pakko sulkea kyseinen päätelaite, tai muuten toisessa päätelaitteessa tehdä telnet-tapaus tai jotain vastaavaa. Siksi vältän telnetin käyttöä, ellei sitä todellakaan tarvitse.

Loppu!

Toivon joka tapauksessa, että tämä on ollut mielenkiintoista sinulle. Jos joku tietää muulla tavoin tietää, onko portti auki vai ei toisella tietokoneella, jätä se kommentteihin.

terveiset

Nämä komennot ovat hyödyllisiä minulle, kun muodostan yhteyden SSH: n kautta!

Kiitos!

Onko graafinen sovellus tehdä sama?

No, voit aina asentaa zenmapin, joka käyttää nmapia takaa :)

Jos nmapfe: n kanssa, nmapfen mukana tulee graafinen käyttöliittymä.

Netcatin kanssa se kertoo minulle, että z on virheellinen vaihtoehto, ilman sitä se toimii täydellisesti, ja $ man nc: ssä se ei myöskään näy. Mistä se tuli?

https://blog.desdelinux.net/wp-content/uploads/2013/12/Captura-de-pantalla-de-2013-12-29-011908.png

-z: Määrittää, että nc: n tulisi vain etsiä kuuntelevia demoneja lähettämättä heille mitään tietoja. On virhe käyttää tätä vaihtoehtoa yhdessä -l-vaihtoehdon kanssa.

Kyllä kyllä, näen O_O

Ja miten voin muodostaa yhteyden VPS: ään SSL: n kautta?

Aion aina suorittaa nmapfe host-ip: n, jotta se antaa minulle kaikki tcp-portit, nyt nähdäksesi avoimet udp-portit, jotka sinun on suoritettava:

nmap -sU isäntä-ip

Olen myös käyttänyt telnetia enemmän kuin mitään Windowsissa, jos minulla ei ole nmap-asennusta, netcat-variantti ei houkuttele minua ...

terveiset

Haluaisin tietää enemmän tästä, toivon, että voit tukea minua. Minulla on hyvin perustiedot ja haluaisin tietää enemmän tämäntyyppisen tiedon soveltamisesta työssäni.

Huomasin juuri, että minulla ei ole tarvitsemani portteja, nyt minun on tutkittava, kuinka avata ne voidakseni tehdä mitä tarvitsen. Kiitos panoksesta, se on auttanut minua paljon.

Erittäin mielenkiintoinen artikkeli! Netcatin lisäksi se toimii myös vmware ESXillä:

http://www.sysadmit.com/2015/09/prueba-de-conexion-un-puerto-desde-VMWare-Windows-Linux.html

sudo get install nmap

nolla 192.168.0.19 -p 21 | grep -i tcp

paikallisen käyttäjän koti srv / ftp

Käynnistä uudelleen sudo service vsftpd -uudelleen

write_enable = KYLLÄ, jotta paikalliset käyttäjät voivat ladata tiedostoja.

Häkkiin nimettömäksi kotonaan

chroot_local_user = kyllä

chroot_list_enable = kyllä

allow_writreable_chroot = kyllä

no_annon_password = ei, jotta nimettömät voisivat esittää passin kohteliaisuutena

deny_email_enable = kyllä

banned_email_file = / etc / vsftpd.banned_emails Anonyymin estäminen sähköpostitse.

____——————————————————————

häkkikäyttäjä vähemmän kuin luettelossa olevat

chroot_local_user = kyllä

chroot_lits_enable = kyllä

chroot_list_file = / etc / vsftpd.chroot_list.

Käyttäjien lisääminen sudo adduser name

disable locales local_enable = ei

häkki itsesi oletuksena

nimetön häkissä srv / ftp: ssä

kotiisi

Oikein hyvä! Jos meillä ei ole nmap-, telnet- tai netcat-tiedostoja, voimme käyttää cat- ja proc-hakemistoja:

kissa </ dev / tcp / HOST / PORT

esimerkiksi: http://www.sysadmit.com/2016/03/linux-cat-y-proc-prueba-de-conexion.html

Kiitos, erittäin hyvä selitys