Hyvää päivää. Tänään tuon sinulle pieniä vinkkejä, tutustumme avoimiin portteihimme. Tätä varten käytämme NMapia, joten jatkamme sen asentamista.

En Debian / Ubuntu:

# apt-get install nmap

sitten nähdäksesi tietokoneesi avoimet portit. (Paikallisesti)

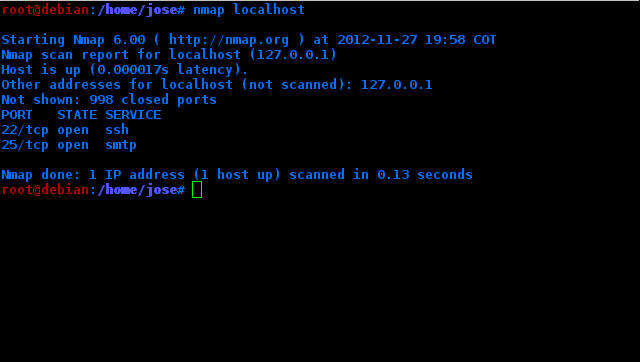

#nmap localhost

Nämä ovat paikallisesti auki olevia portteja, toisin sanoen ne eivät välttämättä mene Internetiin. Minun tapauksessani 22 on auki, mikä on ssh: lle ja 25 smtp: lle.

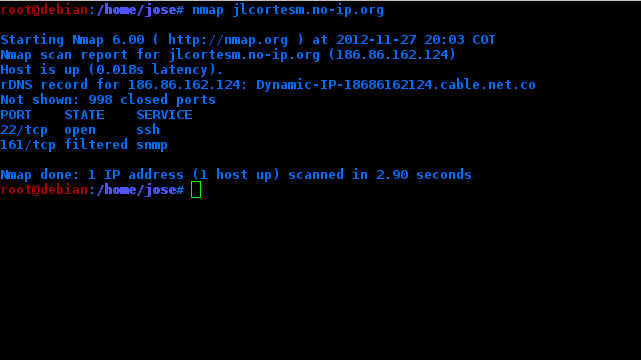

Jos haluat nähdä avoimet portit tietokoneellani, mutta Internetissä, teen saman nmap: n, mutta IP-osoitteellani

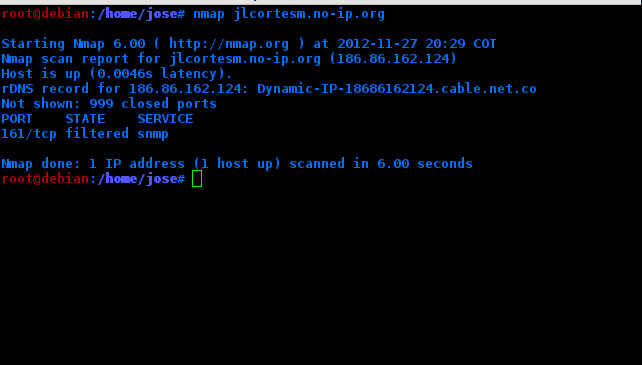

Minun tapauksessani näyttää siltä, että isäntä on päällä, mutta se ei näe avoimia portteja (se skannaa vain 1000). Tämä johtuu siitä, että vaikka portti on auki tietokoneellani, reititin suodattaa sitä.

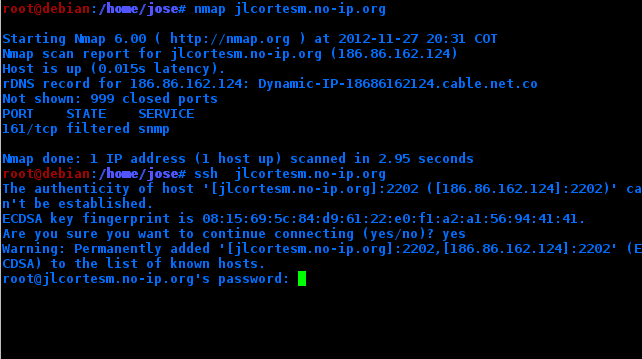

Mutta jos avaan reitittimen vastaavan portin ...

Se, että he näkevät, mitkä portit ovat auki tietokoneellani, aiheuttaa jonkin verran riskiä koneelleni. Joten aion suojata ssh-palvelinta vähän. Tätä varten aion vaihtaa oletusportin (22) muille ...

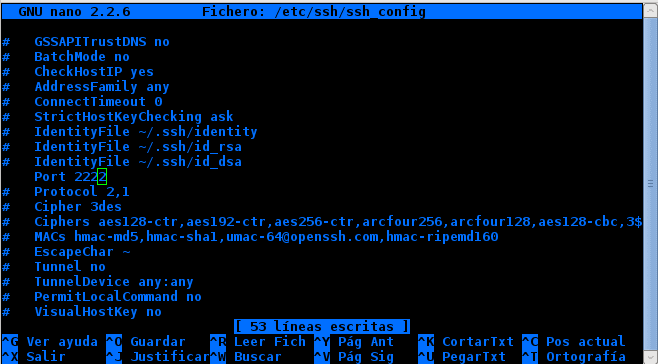

Menen juureksi tiedostoon / etc / ssh_config:

# nano /etc/ssh/ssh_config

mennään sinne missä sanotaan # port 22 .. poistamme # ja vaihdamme haluamasi portin ..

Minun tapauksessani käytän numeroa 2222

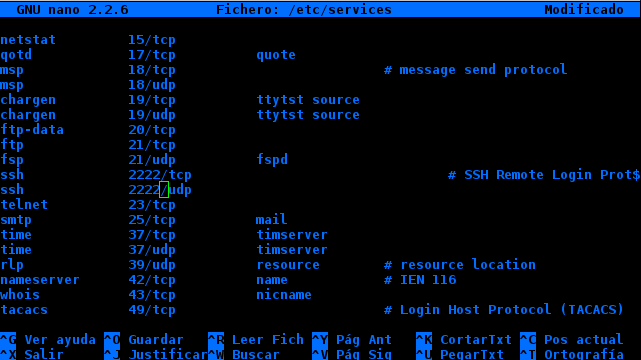

Teemme saman etsimällä sanasta "portti" tiedostosta / Etc / ssh / sshd_config vaihtamalla se samaan porttiin, jota aiomme käyttää. Nyt muokkaamme / etc / services

Etsimme ssh ja vaihdamme kaksi porttia aiemmin muutettuun porttiin.

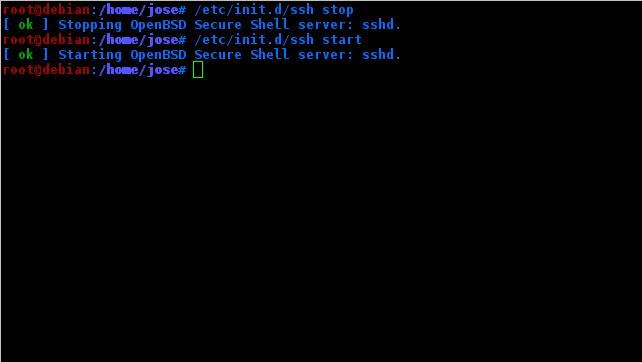

Nyt palautamme palvelun.

Ja me teemme Nmap uudelleen.

Kuten näet. Mikään satamamme ja / tai ssh-palvelustamme ei tule esiin.

Mutta toimiiko ssh?

TIETYSTI.

Tärkeää on, että jos aiot kirjoittaa toisesta tietokoneesta, sinun on tietysti ilmoitettava käyttämäsi portti.

ssh -p 2222 IP (Esimerkiksi)

Joten voit muuttaa minkä tahansa muun palvelun portteja.

Kippis.!

Kiitos vinkistä, mielenkiintoinen.

Ja espanjaksi? ha ha ha ha ha ha

Tämä on tiede, kokeilin sitä, eikä se enää ollut yhteydessä internetiin, haha, ystäväni auttoi minua ratkaisemaan sen lukemisen jälkeen artikkeli sylissään, hän piti siitä paljon ja asentaa ubuntua kannettavaan tietokoneeseensa, kun ennen kuin hän kertoi minulle, että se ei ollut hänelle.

terveiset

haha en tiedä mitä olet väärässä .. Mutta tein sen mahdollisimman yksiselitteiseksi. Mutta jos haluat, voin tehdä videon sinulle. 🙂

Naaaaah, minulta evätään verkostot ja englanti, olen halunnut oppia pitkään, enkä oikeastaan ole löytänyt ohjaajaa, jolla olisi kärsivällisyyttä minua kohtaan, kuvittele.

Opeta 40-vuotiaalle miehelle kuin hän olisi 10-vuotias, hahahaha

haha se ei ole mitään .. hangoutilla tai jotain .. Toki ymmärrät minua.

Tervetuloa siihen hangoutiin!

^^

Kansalaismainen, erinomainen panos.

Uskallan aloittaa tämän haasteen nähdäksesi, tuleeko portti 2222 oO näkyviin

Suorita: sudo nmap -v -sS -A -p 1-65535 localhost

PS: skannaus on hidasta ... Lisään vaihtoehdon «-v», jotta et kyllästy katsomaan, että päätelaite tekee mitään.

Ilmeinen jos .. Mutta puhun normaalista skannauksesta. NMP: llä on monia vaihtoehtoja ja ominaisuuksia, tietäen kuinka sitä käytetään. mikään satama ei pakene häntä.

Sen lisäksi on aina tapa. Varsinkin Linuxissa mikään ei ole täysin turvallista .. Se on vain pieni vinkki: s

Aikomukseni ei ollut vähätellä peitetaktiikkaa, mutta nmap-komento, jolle jätän, kun ei muista oletusasetukseksi valittua porttia, on hyvä (ips: iä ja portteja on vaikea muistaa ...). Minun on pitänyt liittää etäyhteys VNC: n kautta tietokoneisiin, joissa niiden portti ei ole tyypillinen 5900 tai 5901; normaali skannaus kertoo minulle, että vnc: lle ei ole kuunteluporttia, joten mikä on ratkaisu? Vastaus: Käytä nmapia ja pakota se kyselemään kaikkia portteja. 😉

Tietenkään en loukkaantunut kaukana siitä. Tiedämme, että kaikki ei ole täysin turvallista. On vain suojaustasoja. Ja aina on jotain takana ... on aina jotain, joka rikkoo turvallisuutta. Se on hyvä panos, voit tehdä pienen opetusohjelman nmap: lla. 🙂 Terveisiä.

Täydellinen lisäys edelliseen viestiin. En tiedä, teitkö sen tarkoituksella, mutta se osoittautui hienoksi. 🙂

Tämä on vain epäselvyyden suojaus, valitettavasti nmap-vaihtoehdolla -v se tunnistaa sinut siitä, että asettamasi portti vastaa nmapia. Jos haluat yrittää suojautua nmap: lta, sinun on käytettävä iptables-sääntöjä, jotka eivät myöskään voi täysin suojata skannausta. Mutta hei, se toimii aloittelijoiden hakkerointia vastaan ...

Hei, kysymys, en ymmärrä, miksi nmap ei poista porttia sen muuttamisen jälkeen, tuooko se oletusarvoisesti porttialueita skannattavaksi?

Kyllä, nmap skannaa oletusarvoisesti 1000 porttia. Jos tiedämme kuinka käsitellä sitä, se ei riitä suojaamaan ssh: tä tai muita palveluita nmap: n kytkimiltä. Parasta olisi fail2ban ja psad.

@Jlcux

Sallikaa minun tehdä joitakin korjauksia lähettämääsi kohtaan, korjaan osittain:

1.

"Nämä ovat portteja, jotka ovat auki paikallisesti, toisin sanoen ne eivät välttämättä mene Internetiin. Minun tapauksessani 22. on avoin ssh: lle ja 25. smtp: lle."

Näin ei ole. Nämä ovat portteja, jotka ovat auki isännässä ja jotka skannaat ensimmäisen 1024 portin alueella, joka on alue, jonka NMAP skannaa oletuksena.

"Nämä ovat paikallisesti auki olevia portteja, toisin sanoen ne eivät välttämättä mene Internetiin .."

Sinun tulisi selventää, että ainoa tapa, jolla he eivät "mene" ulos verkkoon, on olla koneesi uimaverkossa (NAT on puolestaan omaperäinen palomuuri) ja niin kauan kuin laitteen portit eivät ole auki tee NAT (yleensä reititin) ja ohjaa uudelleen (FORWARDING) ne portit, jotka ovat auki koneellesi.

Tietenkin, jos kone on kytketty suoraan modeemiin, se on alttiina verkolle.

@Taregonin julkaisemaan komentoon, joka on oikea skannata ja napauttaa koneen kaikkia portteja, voit lisätä muiden vaihtoehtojen lisäksi -sV: n, jotta nmap yrittää selvittää, mikä palvelu toimii jokaisessa portissa: sudo nmap -v -sS -sV -A-1-65535 paikallinen isäntä

esimerkiksi:

Aloitetaan Nmap 6.25 ( http://nmap.org ) klo 2012-12-06 13:39 ART

Nmap-tarkistusraportti localhost.localdomainille (127.0.0.1)

Isäntä on päällä (0.00021 sekunnin viive).

Ei näytetä: 999 suljettua porttia

SATAMAVALTION PALVELU VERSIO

631 / tcp avoin ipp CUPS 1.6

2222 / TCP open ssh OpenSSH 6.1 (protokolla 2.0)

2.

«Se, että he näkevät, mitkä portit ovat auki tietokoneellani, aiheuttaa jonkin verran riskiä koneelleni. Joten aion suojata ssh-palvelinta vähän. Tätä varten aion vaihtaa oletusportin (22) muille ...

Menen pääkäyttäjänä tiedostoon / etc / ssh_config:

# nano / etc / ssh / ssh_config

menemme sinne, missä lukee # portti 22 .. poistamme # ja vaihdamme haluamasi portin .. »

EI! Yhdellä asialla ei ole mitään tekemistä toisen kanssa!

/ etc / ssh / ssh_config käsittelee vain asiakasasetuksia, joten asettamasi portti on se, jota ssh-asiakas käyttää oletusarvoisesti muodostaakseen yhteyden ssh-palvelimiin portin 22 sijaan.

Muutat etsimäsi kuunteluportin vain muuttamalla tiedostossa / etc / ssh / sshd_config mainittua vaihtoehtoa.

Lopuksi tällä verkkotyökalulla voimme testata, mitkä portit ovat tai eivät ole auki koneellamme, mitkä piilotetut, tarkistaa, että ping-kaiu on poistettu käytöstä, ja joitain muita asioita: https://www.grc.com/x/ne.dll?bh0bkyd2

Tervehdys.

Erittäin hyvä arvostelu. pidin kiitos 😀

Suuri opetusohjelma Nmap

🙂 Terveisiä !!!

kollegat, tietääkö kukaan kuinka voin tuntea toisen henkilön avoimet portit ??? tietokoneeltani ???

Käytä komentoa: nmap XXXX

Missä x: t ovat skannattavan tietokoneen ip

Hei, ensinnäkin kiitos jakamisesta.

Minulla on ongelma, toivottavasti voit auttaa minua: Kun teet nmap: n ip: lläni samasta koneesta, se osoittaa, että portti 3306 on auki ja netstatin kanssa näen, että portti kuuntelee; Suoritettaessa skannausta nmap-sovelluksella toisesta tietokoneesta se ei kuitenkaan tarkoita avointa porttia 3306.

Lisäksi muutin jo roskakorin osoitteeksi 0.0.0.0

Yritän yhdistää Java-sovelluksen LAMP-palvelimen DB: hen ja sovellus toimii, koska olen jo tehnyt kyselyitä toiselta tietokoneelta, jossa olen määrittänyt wamp-palvelimen testausta varten ja kaikki on kunnossa.

Mitään ideoita? En tiedä mitä muuta tehdä