Quelqu'un vous a-t-il déjà dit «Laissez votre wifi gratuit, vous n'aimez pas la gratuité?""Ne sois pas égoïste»Et tant de choses. La vérité est que personnellement, je ne vois aucun problème à partager mon wifi avec qui que ce soit. Le problème, ce sont les dangers d'avoir quelqu'un sur votre réseau sans fil, ou pire, de se connecter aux réseaux publics de ceux-ci qui se trouvent dans des parcs, des cafés, etc.

Aujourd'hui, je viens vous parler un peu de l'un de ces dangers. Je vous présente:

Spoofin ARP

D'après Wikipedia.

«Est une technique utilisée pour infiltrer un réseau ethernet commuté (basé sur commutateurs et pas dans hubs), qui peut permettre à l'attaquant de lire des paquets de données sur le LAN (réseau local), modifiez le trafic ou même arrêtez-le. "

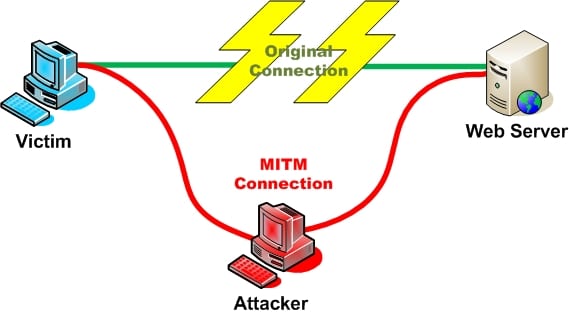

D'après @Jlcmux (Je veux dire: D) Arp Spoofin essaie de confondre le routeur ou l'AP en le disant ou plutôt en insistant sur le fait que j'ai le MAC de l'ordinateur victime afin que l'appareil m'envoie les paquets qui vont d'abord à la victime. Je peux donc rediriger ou modifier ces paquets avant qu'ils n'atteignent la victime. C'est à ce moment que je peux voir tout le trafic de la victime ou juste l'arrêter (déni de services)

En conclusion, comme le montre l'image. Nous créons un canal alternatif entre le réseau et la victime afin que tout le trafic passe par l'attaquant avant d'aller à la victime

De cette manière, différents types de logiciels pourraient être utilisés tels que msnspy ou d'autres avec lesquels vous pouvez voir les conversations de MSN, Facebook ou autres, pour voir les mots de passe, détourner les cookies et de nombreux types d'attaques qui sont grandement facilités par le passage de tout le trafic sur votre ordinateur.

Avec des outils comme Wireshark, nous pouvions voir tout ce trafic. ou utilisez tout autre type de Sniffer pour capturer différents types de paquets.

Bien qu'il existe des outils et des méthodes pour vous libérer de ces types d'attaques… Regardons les choses en face. Qui les utilise? Pratiquement personne.

Mais nous allons nommer quelques outils pour arrêter ces attaques.

ARPON - Un petit tutoriel

ArpWatch (dans les dépôts) Un tutoriel

Salutations.

Le sujet est très intéressant, je vais le partager sur ma page. Je vous remercie.

Très bon. Je n'aime pas avoir mon réseau domestique ouvert, de plus, je l'ai avec WPA2, un mot de passe assez long et MAC filtré. Je sais que tu peux sauter tout ça mais dans ce domaine personne ne va le faire hahaha

Salutations!

D'accord, alors je ferais mieux de continuer avec ma paranoïa qui est apparemment justifiée ...

Laisser mon wifi ouvert ?? !! lol pas. Si j'avais une super bande passante peut-être mais avec ma faible vitesse j'en ai besoin du tout de 😉

Bon message, comme toujours. Mais s'ils veulent Internet, laissez-les payer lol. Mentez, il n'y a rien de mal à partager.

très bonne info ... j'ai du vérifier, mais là, chez moi, il n'y a personne qui soit au courant (bien que je dise), lol mais c'est utile de savoir quand même ... 🙂

Bon article. Il est bon que les gens prennent conscience de l'importance de la sécurité dans les technologies de l'information. Malheureusement, beaucoup préfèrent l'ignorer, jusqu'à ce qu'ils deviennent victimes d'une attaque. Il suffit d'observer les traces d'un pare-feu pour vérifier qu'il y a toujours ceux qui sont prêts à essayer d'entrer dans votre PC depuis les endroits que vous attendiez le moins: Russie, Chine, Corée, Brésil, Argentine, Afrique du Sud, etc.

Dans ma ville il y a un wifi dur, comme 10 AP sur un pont et ça prend presque toute la ville, les gens le prennent pour jouer wow mais des amis et je veux mettre le réseau social, status.net etc ...

Actuellement, la sécurité est par filtre mac mais c'est pour les débutants, donc ils prévoient de mettre en place un serveur Radius, il n'y a rien à pirater car c'est un réseau local et il n'a qu'un serveur wow et un jabber, plus tard, vous devrez vous inquiéter mais si vous voulez pirater un compte wow allez-y, ça doit être amusant d'enlever l'armure et de mettre un string sur un guerrier de l'alliance.

Cet article est très intéressant. Chez moi, nous avons un routeur D-Link et je lui ai défini un mot de passe avec WEP2 et un très long avec des signes étranges, des chiffres, des majuscules et des minuscules. Cependant, j'aimerais en savoir plus sur la façon de configurer le réseau sans fil en toute sécurité.

S'il s'agissait d'un commentaire YouTube, il pourrait demander quelque chose comme "Bravo si vous voulez que l'auteur fasse une vidéo (dans ce cas, un article) pour nous apprendre à configurer le routeur en toute sécurité", heh heh heh. Et ceux qui le liraient pouvaient marquer pour que la demande soit prise en compte par l'auteur.

xD. Personnellement, je ne joue pas beaucoup avec ça. Je le garde simplement caché. avec un WPA2-PSK, et je l’audit constamment.

Ce que j'ai fait, c'est de le laisser ouvert pendant quelques jours et toutes les personnes qui se sont connectées ont été interdites par le MAC. 😀

Vous pouvez également désactiver DHCP et n'autoriser que les MAC avec une adresse IP du routeur et de cette façon, cela ne fonctionne pas même en m'attribuant une IP moi-même.

Une souris peut violer tout cela. Mais on y va. ils seront fatigués après 4 jours d'essais

Eh bien, si vous avez activé le portefeuille, même si parfois c'est ennuyeux, il vous demandera le mot de passe lorsqu'ils essaieront d'entrer sur le réseau. XD.

Bien que créer un VPN ne soit pas non plus une mauvaise idée.

Le sujet est très intéressant, je vais enquêter un peu ...

Le seul problème avec les réseaux wifi est le rayonnement électromagnétique, en raison de l'augmentation et du degré d'exposition en tant qu'expert sur le sujet, je peux vous dire que vous pouvez le vérifier en le déconnectant et en vous connectant après une journée et vous remarquerez, par câble, il est inoffensif et inviolable, ne soyez pas dupe

youtube downloader

Quelle longue chose

J'ai ce problème, j'ai un ordinateur portable avec Windows 7 et zonealarm bloque cela pour moi, mais même ainsi dans WireShark ainsi que networkminer, je vois l'erreur qui me jette lorsque je veux changer, le mac de mon ordinateur portable par l'adresse du routeur xx. xx.xxx.xx bla bla bla. Dans WireShark, cela me montre comment le routeur mac fait arp sur mon ordinateur portable, un exemple mon routeur mac est 00.00.00.00.00.00 et l'ordinateur portable est 11.11.11.11.11.11. Ma question est la suivante, avant de connecter l'ordinateur portable au wifi, je lance en tant qu'administrateur, WireShark, et je choisis toujours tout, à la fois le réseau local et le wifi. Voici ce que je vois en connectant quelque chose comme ceci:

GemtekTe_xx: xx: xx ARP ect ect .. et puis l'adresse où l'exemple 192.168.1.x est trouvé ou le mac de mon routeur, demandant qui est connecté à cette adresse ect .., maintenant dans ubuntu j'essaye d'installer networkminer et tout va bien , mais lorsque l'interface graphique sort, je ne vois pas les boutons de démarrage et d'arrêt.