REAVER ATTACK AVEC BACK TRACK 5 R3 VERS LES RÉSEAUX WEP, WPA ET WPA2 AVEC ROUTEUR STANDARD WPS.

Le système WPS échoue dans l'une des méthodes utilisées par la norme lors de l'ajout d'un nouvel équipement à notre réseau WiFi, en particulier celui qui utilise un code PIN, car le client essayant de se connecter au réseau peut envoyer n'importe quel code PIN de 8 chiffres et s'il ne correspond pas à celui du point d'accès, cela indique l'erreur mais il a été découvert que l'envoi uniquement des 4 premiers chiffres obtiendra une réponse. Ainsi, le nombre de possibilités pour connaître le nombre passe de 100 millions de combinaisons à pas moins de 11.000 XNUMX, il s'agit donc de l'atteindre avec une attaque par force brute en quelques heures.

processus

ÉTAPE 1.

Au départ, nous voyons les adaptateurs réseau existants.

commander: airom-ng

2ème ÉTAPE.

Le mode moniteur est activé.

Commander airmon-ng démarrer le wlan0, l'interface mon0 doit être activée, qui est celle avec laquelle l'attaque du Reaver sera lancée.

Graphiques des étapes 1 et 2.

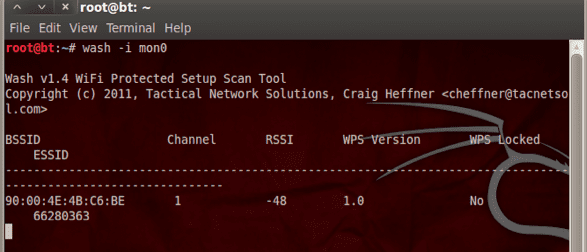

ÉTAPE 3.

Nous vérifions les réseaux dont le WPS est déverrouillé et qui peuvent être attaqués (notez que si en donnant la commande aucun réseau n'apparaît, cela signifie qu'il n'y a pas de réseaux avec ces caractéristiques dans la zone).

Commander laver -i mon0

4ÈME ET DERNIÈRE ÉTAPE.

Nous avons commencé notre attaque, qui ne se fait pas par paquets comme les précédents, c'est par broches, le système teste toutes les combinaisons possibles d'un groupe de 8 chiffres (note dans les réseaux qui ont été violés, la broche était 12345670), s'il y a une autre combinaison, c'est prend 1 à 2 heures), vous devez accéder à la clé.

Commander reaver -i mon0 -b (bssid) -c (canal) -vv

comment pouvez-vous voir la broche est 12345670

et la clé est 364137324339… ET LE RÉSEAU EST UN WPA.

Saludos.!

Une raison de plus d'utiliser le BackTrack.

Eh bien, ce commentaire est un peu hors de propos ... n'importe quelle distribution peut être adaptée pour utiliser les outils nécessaires pour faire cela et plus ... il suffirait seulement que vous arrêtiez d'être un petit layer 8

N'importe quelle distribution peut être utilisée, mais honnêtement, il semble ridicule que des messages soient publiés sur la façon de le faire, car nous savons déjà que la plupart des gens, lorsqu'ils lisent ces messages, les utilisent pour voler le wifi de leur voisin xDDD ..., alors certains se demanderont pourquoi on n'utilise plus le wifi et on passe internet par le PLC'S XD

Je suis d'accord. Voler le Wi-Fi me semble être l'un des actes les plus dégradants qu'un informaticien puisse faire. C'est un guide pour Lammers.

ps allez à l'ancien Internet filaire et votre ennui prendra fin, ps s'il y a quelque chose dans la rue et mon ordinateur portable le détecte et je suppose que votre mot de passe

En même temps, je suis d'accord, mais beaucoup de gens ont Internet simplement parce qu'il est inclus dans le package et ils n'ont aucune idée de ce à quoi il sert, et je pense que tant que vous vous connectez sans abuser ou endommager les autres, cela ne devrait pas être un problème.

Pas besoin d'utiliser des API

Ces choses arrivent pour activer des choses qui ne sont pas nécessaires et qui semblent a priori très confortables.

Personnellement, je n'active jamais rien qui (comme si mon subconscient m'alerte) me fasse suspecter des vulnérabilités.

Par exemple, dans le cas du Wi-Fi, je sais que le wps est très pratique, mais je le désactive toujours la première fois que j'accède à mon routeur. Pour moi, le fait qu'ils se connectent sans rien demander par le simple fait d'appuyer sur un bouton m'énervait déjà. C'est la même chose que les vulnérabilités sudo, de temps en temps quelque chose apparaît qui augmente les privilèges et il n'est pas nécessaire que quiconque me conseille sur la sécurité, c'est une simple logique. Si vous augmentez les privilèges, vous êtes susceptible d'être vulnérable. En fait, je n'ai jamais configuré sudo et je ne le ferai jamais.

Bref, pour moi, tout confort qui me permet de faire quelque chose en contournant les mesures de sécurité pour moi est une raison suffisante pour douter de son utilisation et donc si possible il m'incite déjà à le désactiver. Un certain inconfort vaut mieux que d'ouvrir la porte d'entrée à un inconnu.

Je dois utiliser des plc, simplement parce que je ne peux pas utiliser vpa, dans le routeur, pour une raison quelconque, mon routeur se bloque si j'utilise wpa et l'un de mes 3 adaptateurs wifi usb, que j'utilise sous linux, si je les utilise sous windows rien ne se passe ... que sous Linux, je suis obligé d'utiliser wep ... et bien sûr. Nous savons tous à quel point il est facile de casser une clé wep, et chaque jour plus avec les milliers de messages encourageant les gens à faire ces choses.

En fin de compte, j'ai dû choisir de dépenser 50 euros, et d'utiliser 3 plc et le problème est terminé. Apprenez à faire un trou dans le mur du voisin et à voler Internet via la ligne électrique? xd

Ce qu'il y a à lire. Donc, s'ils publient un manuel sur la façon d'aiguiser un rasoir, le publient-ils pour que les gens puissent voler dans la rue?

Combien de bêtises, s'il vous plaît.

Et @ pandev92, dépensez-vous de l'argent pour acheter des automates et ne pas dépenser de l'argent sur un routeur décent, avec des mesures de sécurité adéquates? Par expérience, il est bien connu que les automates sont moins performants qu'un Wifi N, surtout si l'installation électrique est ancienne ou bâclée.

Ma maison est de construction neuve, l'autre chose est que j'utilise orange et cherche un routeur avec voix IP, ce n'est pas si facile, et si je le trouve, je n'ai aucune idée de comment le configurer pour transmettre la voix.

au fait annubis, votre commentaire sur l'affûtage du couteau n'est pas totalement correct, dans ce cas il serait comparable à: »manuel pour savoir comment poignarder une personne» xD

Malheureusement, peu de gens connaissent des outils d'infiltration tels que Backtrack, qui servent non seulement à voler le WiFi du voisin, mais aussi à obtenir des bases de données à faible sécurité et, bien sûr, à faire des attaques DDoS d'une manière plus efficace.

BackTrack ressemblera toujours à la distribution GNU / Linux qui a des utilitaires pour faire ce genre de chose, bien que son utilisation la plus connue soit de voler le WiFi comme je l'ai déjà mentionné.

Une question: Et si le réseau a un filtre IP, comment puis-je détecter qu'il a ce type de filtre et comment peut-il être violé?

Je suppose que vous voulez dire si le routeur a activé le filtrage MAC (pas IP). Dans ce cas «hypothétique», ce que vous devez faire est, en utilisant des outils de numérisation réseau courants, attendez de trouver un client autorisé associé à l'AP, puis copiez le MAC dudit client pour le mettre sur votre carte réseau pendant moyen d'un outil tel que MAC Charger ou similaire, c'est-à-dire changer le MAC de votre carte pour celui du client qui est autorisé à s'associer.

À partir de là, les étapes sont déjà un peu floues, car «hypothétiquement», vous pouvez entrer dans le routeur pour ajouter votre MAC d'origine, ou supprimer ce filtrage, etc., etc., mais en tenant compte du fait que normalement les gens n'activent généralement pas cette option. il va de soi que s'ils l'ont fait, c'est parce que moins ils savent comment entrer dans le routeur et configurer quelque chose, donc les chances qu'ils remarquent un spoofing sont assez élevés.

Eh bien, j'utilise le filtrage d'adresse physique (ou MAC) pour éviter que mon signal Wi-Fi ne soit volé et ainsi rendre la vie misérable pour les lammers qui veulent voler le réseau sans fil. Cependant, des outils tels que le chargeur MAC sont généralement inutiles lorsque le modèle, la marque et / ou le chipset des cartes réseau sont généralement identifiés avec cette adresse, donc même s'ils masquent leurs vraies adresses MAC, changer le MAC serait inutile.

Merci d'avoir clarifié mes doutes.

même si vous avez un filtrage mac en clonant un mac client, vous pouvez accéder à votre réseau

Alors vous appelez les "crackers" lammers ... il semble incroyable que quelqu'un qui connaisse les usages d'un système Linux préparé pour l'administration et la gestion du réseau ne sache pas que les 3 premiers blocs du MAC sont ceux indiqués par le constructeur et l'autre 3 sont aléatoires ... le chipset ne s'intéresse qu'au contrôleur et n'est pas indiqué dans le MAC, l'IP est attribuée par DHCP ou MANUELLEMENT donc cela n'a rien à voir avec ce que vous dites, certaines choses font que vous semblez le lammer vaut mieux s'informer, apprendre et ensuite partager.

Aucun souhait de mauvaise foi, salutations et j'espère que ce commentaire vous motive à améliorer vos connaissances.

Ce serait bien de pouvoir le faire à partir d'android 4.1 pour ceux d'entre nous qui n'ont pas de carte réseau wifi (en fait, les programmes qui disent de faire cela sous Android sont des ordures)

Le problème n'est pas l'androïde, en installant un terminal et en faisant rooter l'ordinateur, vous pourriez installer et exécuter ce type de logiciel.

Le problème avec les téléphones portables est que leurs cartes Wi-Fi sont basiques et que la plupart n'autorisent pas le mode moniteur qui est essentiel pour utiliser ces logiciels.

J'ai lu quelque part, que le S2 avait réussi à le mettre en mode moniteur ... mais je ne sais pas où il aurait été.

Salutations.-

PS: je n'ai pas payé internet depuis des années.

Intéressant très intéressant

Bonjour les amis,

Comment installer des packages et des dépendances sur un Ubuntu 12.04? J'ai remarqué qu'ils ne sont pas dans les dépôts ...

Merci

Google friend ... c'est plein de guides d'installation

Les guides d'installation sont parce que quelqu'un les a faits, ça ne fait pas de mal d'enseigner au lieu d'avoir l'impudence d'une page de tutoriel envoyer quelqu'un à Google ...

Il est bon de savoir à quel point nous sommes vulnérables et comment ils le font… et maintenant, ceux qui ne le savaient pas aussi.

Un message sur la sécurité ne serait pas mauvais. Je sais qu'ils ne sont pas aussi attrayants que les blessants, mais ce serait "boucler la boucle".

Salutations.

@Jlcmux À l'étape 1, vous avez accidentellement écrit "airom-ng" au lieu de "airmon-ng". Je suis surpris que personne ne l'ait remarqué, XD!

LOL.

Et si le réseau a désactivé le WPS, que peut-on faire? Parce que les étapes expliquées dans l'article ne fonctionneraient plus.

Rien, continuez à utiliser les méthodes classiques du dictionnaire, force brute et attendez en fonction de la complexité de la clé, surtout s'il s'agit d'un WPA2.

Et plus encore s'il est filtré avec des adresses MAC.

ikura

Cela me fait rire de penser que nous cherchons toujours le côté négatif des gens. C'est pourquoi ils disent qu'il est mauvais ou immoral d'obtenir des clés Wi-Fi. Si nous nous mettons dans ce plan, nous aurions simplement à marcher avec la paranoïa en ayant peur de tout le monde parce qu'après tout, à qui pouvons-nous faire confiance….

Si "voler" ou "pirater" le wifi est mauvais ou pas, on laisse le soin à la conscience de chacun. Aussi, quand quelqu'un choisit d'utiliser un type de technologie, il est obligatoire de se renseigner sur la façon de gérer cette technologie. Est-ce que quelqu'un qui achète une voiture n'a pas besoin de connaître le code de la route (le plus élémentaire) de son pays? Ou se pourrait-il qu'en tant que propriétaire d'un véhicule, je n'ai aucune responsabilité ...

Lors de l'acquisition d'un service de quelque chose (wifi dans ce cas), il est logique de penser que nous devons nous renseigner sur la manière de nous protéger des attaques que ce type de systèmes peut subir.

Si ce sont des caractères numériques purs, c'est très rapide comme prendre un WEP mais s'il est hexadécimal, cela prend beaucoup plus de temps ... cela peut prendre des heures.

Merci, je teste mon réseau wifi, il est apparu que par défaut, cette option était configurée et je ne connaissais même pas xD

Merci.

Bon, je fais quelques tests avec wifislax 4.6 dans mon réseau mais je ne sais pas ce qui se passe qu'il est associé à mon routeur mais il ne donne pas de pin et j'ai le wps activé je ne comprends pas j'ai essayé avec wifiway, wifislax, retour en arrière, seulement cela est associé à mon routeur, cela prend 1 ou 2 heures pour qu'aucune broche ne sorte, est-ce que quelqu'un sait ce que cela pourrait être?

Bonjour, pouvez-vous me dire de quels programmes j'ai besoin pour installer ce programme puisque j'ai vu plusieurs tutoriels et qu'ils ne disent pas ce qui est utilisé pour l'installer

LOOL! Ce n'est pas un programme, c'est un système d'exploitation, une distribution basée sur Linux, c'est important car cela vous dit déjà que vous pouvez utiliser la version LiveCD 🙂

Dans la première étape, c'est: airmon-ng NO airom-ng et dans la deuxième étape, vous avez collé tout 'airmon-ng start wlan0, il faut' merci pour le tute et salutations amis Linux! 0 /

J'ai fait cette attaque et le voisin s'est rendu compte que j'avais désactivé le wps. Ce qui retient mon attention, c'est comment savait-il qu'il était attaqué? autant que je sache, ces attaques sont furtives. Je vais enquêter sur ceci: - /

Oui, sur mon téléphone portable, je peux. Présenter. L'épingle. mentionné. pour. recevoir la clé

Les routeurs Movistar, qui reçoivent, par défaut, les mises à jour du firmware de l'entreprise elle-même, car si ce processus dépendait de l'utilisateur, le pourcentage de mises à jour serait très faible, ils ont récemment été mis à jour avec un correctif simple pour éviter cette attaque. Le routeur n'autorise qu'un nombre limité de tentatives avant de continuer les tests, ce qui allonge considérablement ce processus, ce qui rend préférable de revenir aux méthodes traditionnelles pour découvrir ces types de clés. Toujours à des fins éducatives et sans commettre aucun type d'acte illégal, bien sûr;).

Salutations.

Mon ami, excusez-moi, pouvez-vous m'envoyer le programme bactrak à mon email, car je l'ai déjà cherché sur internet et j'ai trouvé le site officiel et il dit qu'il n'est plus ici, maintenant il y a un célèbre kali mais je veux le bactrak

Désolé mais BackTrack est / était le nom d'une distribution qui a été utilisée, entre autres, pour auditer (ou briser) des réseaux, des ordinateurs, etc.

Il y a quelque temps, il a cessé de s'appeler BackTrack et s'appelle Kali, mais c'est en fait presque le même, il a les mêmes applications, il sert le même but, seulement il a changé le nom.

C'est un DVD, impossible à envoyer par mail.

Téléchargez Kali et suivez les tutoriels que vous trouverez sur le net, ils vous serviront de la même manière.

Bon!

Je suis un novice autodidacte dans tout cela et j'ai constaté qu'en vérifiant les réseaux avec wps déverrouillé, cela ne me donne pas de résultats, mais nous savons qu'il y en a parce qu'un ami l'a fait fonctionner avec son ordinateur portable et que cela a fonctionné pour lui. Savez-vous quelles autres possibilités cela peut être?

Salut! À TOUS.

Juste pour commenter cela aux personnes qui ne sont pas d'accord pour violer les réseaux de leurs voisins, je veux leur dire que d'un point de vue éthique, la bonne chose est que chacun paie pour son propre service Internet afin de ne pas avoir pour le voler au voisin, malheureusement dans certains pays beaucoup de gens n'ont pas la possibilité de louer ce type de services, je fais partie de ces personnes depuis longtemps, heureusement et Dieu merci, j'ai trouvé un emploi décent et j'ai eu le moyen de payer pour ledit service, maintenant bien messieurs, si la majorité de ce forum doit payer pour son propre service, tant mieux pour vous, mais s'il vous plaît ne vous exprimez pas mal de ceux qui n'ont pas la possibilité de le faire, car sûrement vous ne savez pas quelle est la nécessité et les choses qu'il faut faire pour survivre dans ce monde où la vie devient de plus en plus chère.

mais ce périphérique vps est désactivé comme vous le faites avec un activé

J'ai lu de nombreux commentaires (pas tous) et mon opinion honnête est que si quelqu'un a le Wi-Fi, j'irradie votre maison avec le Wi-Fi, il pénètre dans votre espace. Les ondes RF vous traversent constamment. Par exemple, le GPS par triangulation GSM ne paie jamais un service, mais profite du rayonnement RF des répéteurs GSM. Ce que je veux dire, c'est que voler du Wi-Fi ne sera jamais illégal et que cela ne me semble pas du tout un acte criminel ou dégradant. J'espère que mon commentaire vous aide

Je pense la même chose que toi Roberto. Pendant des années, ces signaux ont été mis dans ma maison où que je déménage ... et j'en profite 😛

Salutations, j'ai effectué toutes vos étapes vers l'eprfection, lors de l'exécution de la commande «reaver -i mon0 -b (bssid) -c (channel) -vv» les paquets démarrent mais il reste toujours: »[+] Watting for balise de «(TARGET MAC)»

Quelqu'un sait-il pourquoi?

Merci salut!

Ami, ni la commande wash ni la commande reaver ne fonctionnent pour moi, je suis sûr que j'ai besoin d'installer quelque chose, s'il vous plaît votre aide, merci d'avance

ce qui est pire?

Trouver des signaux dans l'air n'est pas mal, c'est pire de devoir payer comme esclave à vie, non?

Amen frère

bonne contribution pour la science

Pour moi, il ne se passe pas de balise à partir de là, il reste car il va

Voyons voir ... Alors est-il possible d'obtenir la clé WPA d'un modem avec WPS? Et est-ce possible? Et est-ce important que la personne que vous attaquez ait appuyé ou non sur le bouton WPS?

J'adore voler le wifi juste pour voler et nous l'avons laissé là-bas il y a un mois j'attends qu'Internet soit installé, j'ai besoin d'Internet et j'adore voler le wifi Hahaha

Cela fonctionne parfaitement maintenant, j'ai Internet gratuit ^^

Merci beaucoup pour les instructions claires. Demain, je promets de vous dire comment ça s'est passé.

Je teste Reaver sur une machine virtuelle Linux depuis plus d'un mois avec plusieurs réseaux Wi-Fi et cela ne m'a pas du tout craqué.

Un peu tardif xD, il est difficile de faire des attaques WiFi via une machine virtuelle, la meilleure chose est (et j'espère que vous l'avez fait) d'essayer depuis un live usb qui a un accès parfait à votre carte réseau

Après avoir fait cette attaque, comment réactiver mon wifi? ou dois-je redémarrer mon ordinateur?