Enfin, nous pouvons dire que nous avons une part de marché suffisamment importante pour que les fabricants de logiciels malveillants nous prêtent attention. Seulement dans ce cas, il ne s'agit pas d'un malware pour Android, mais d'un malware pour les distributions Linux pour le bureau.

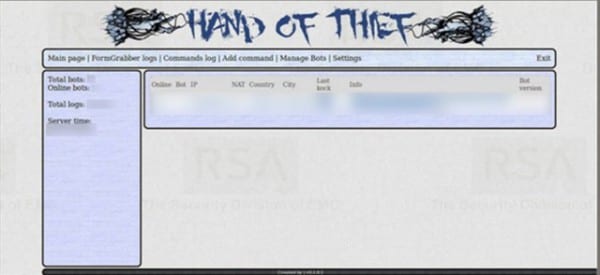

Main de voleur est un cheval de Troie bancaire développé en Russie qui a été testé avec succès sur 15 distributions dont Ubuntu, Debian et Fedora et sur 8 environnements de bureau (GNOME et KDE inclus évidemment) et peut être inséré dans n'importe quel navigateur (y compris Firefox et Chrome)

Et quels maux fait-il? Un cheval de Troie bancaire est comme un enregistreur de frappe conçu pour détecter les modèles de chaînes. Volez des cookies, collectez des données informatiques et de navigation, même en utilisant HTTPS, et empêchez les machines infectées d'accéder à des sites proposant des mises à jour de sécurité. Ce qui n'est pas clair, c'est comment il parvient à infecter ses victimes (on parle de liens et de capture de forme, mais un chemin ou une vulnérabilité spécifique n'est pas spécifié).

Il est également mentionné que le malware peut être vendu (comme s'il s'agissait d'un logiciel à usage quotidien) dans certains forums souterrains pour 2000 dollars, un prix assez élevé par rapport au prix payé pour les malwares pour Windows, mais raisonnable compte tenu de la facilité de compromettre Windows .

Fuentes:

http://muyseguridad.net/2013/08/09/hand-of-thief-troyano-bancario-linux/

Je lisais juste les nouvelles dans la source et la seule chose qui m'a généré était un sourire.

Je ne paierais pas 2,000 dollars pour un malware qui doit finalement être installé par l'utilisateur avec son mot de passe pour fonctionner 🙂

Et en plus de cela, vous pouvez le voir en cours d'exécution lorsque vous exécutez le visualiseur de processus TOP.

Je dois être prudent avec AUR

L'avantage de Linux est que ses utilisateurs sont généralement plus conscients des implications de l'installation de logiciels externes. Ceux qui utilisent Linux de manière amateur commencent à lire ou croient que quelque chose pourrait leur arriver sans précaution (comme le dit cabj à propos d'AUR).

Je pense que la vérité est qu'ils nous accordent tellement d'attention et d'un autre côté c'est très difficile à faire sous Linux que quelqu'un paie 2,000 dollars juste pour une petite information, je ne pense pas que ce sera très commercial, mais il faut toujours faire attention.

Je suppose que si je ne commets pas l'idiotie de tomber dans des astuces d'ingénierie sociale, j'ai installé un pare-feu et je fais attention à ce que j'installe à partir d'AUR / Launchpad, je n'ai pas à m'inquiéter, non?

Je ne le crois pas.

@Diazepan sent comme une note jaune lol Je n'aime pas ça, même si vous n'avez pas de pare-feu ou d'antivirus (je n'en ai jamais installé un pour Linux) et le système d'autorisations ??? si dans Windows et Mac il demande à chaque fois que quelque chose essaie d'entrer dans le système et de sauvegarder quelque chose, pourquoi devrait-il entrer dans Linux qui est moins permissif ??? pour moi ce sont des mensonges uu

La note est jaunâtre pour les autres, car comme cela est bien connu dans GNU / Linux, à moins que vous ne passiez très légèrement à installer des logiciels à partir de sites ou de référentiels d'origine douteuse, il n'y a aucune possibilité que cela vous affecte, et la raison est très simple, le "virus cheval de Troie" ne peut pas infecter la machine à moins que vous ne lui donniez le mot de passe sudo (insérer rire ici).

Ne laissons personne avec une certaine prudence et intelligence installer un programme qui fera des miracles avec votre Linux ou qui promet de vous rendre riche du jour au lendemain, puisque comme le dit le même "conseiller commercial" du cheval de Troie: "Je suggère l'utilisation du courrier électronique et des réseaux sociaux l'ingénierie comme vecteur d'infection. » donc @gato, oui, vous avez tout à fait raison avec votre commentaire.

C'est ce que je dis, le seul antivirus est l'utilisateur, cela dépend de l'usine s'il est bon ou mauvais (un verset xD).

Je suppose que c'est une de ces escroqueries russes.

La plupart se révèlent mauvais.

Ne vous inquiétez pas, la plupart des programmes AUR sont supervisés par d'autres utilisateurs, jetez simplement un œil à l'URL de téléchargement de PKGBUILD.

Eh bien, la vérité est que Linux gagne de plus en plus de marché, et 2000 dollars est en fait assez faible étant donné que la plupart des serveurs dans le monde sont Linux, si quelqu'un a accès aux informations qu'ils contiennent, cela peut causer des dommages assez importants. comme par exemple le domaine bancaire ... mais comme toujours plus tard, toute la communauté doit résoudre ce problème ... xD

Je ne sais pas, mais ça sent juste les rumeurs pour moi xD, je ne comprends toujours pas comment ça m'a infecté, je ne le comprends pas, j'ai déjà lu presque tous les blogs qui parlent du cheval de Troie mais son fonctionnement est pas clair pour moi, une fenêtre apparaîtra me disant d'entrer votre mot de passe root pour pouvoir voler vos données? Va-t-il tuer le pare-feu, me laissera-t-il incapable d'utiliser l'un des tty? , et comme je l'ai lu dans les commentaires de la note en anglais où elle a été publiée, ils disaient qu'il est très difficile pour les utilisateurs de GNU de tomber dans ce type d'attaques, la vérité est qu'ils ont une autre culture de navigation Internet si vous le pouvez appelle-le comme ça, l'ignorant ne manque pas

Pour l'instant, ce que l'on sait de ce «cheval de Troie», c'est qu'il n'est ni plus ni moins qu'un keylogger avec une porte dérobée.

Avez-vous et où obtenez-vous le logiciel, comment contourne-t-il le mot de passe root, le pare-feu et comment désactive-t-il les mises à jour de sécurité, supprime-t-il sources.list ou quoi? personne ne dit comment ça marche, ils sont fous. S'il fait tout ce minimum, il devrait savoir comment violer la racine.

Vrai. De plus, j'ai vu pas mal de programmes qui utilisent SUDO pour pouvoir installer des dépendances (même Steam l'utilise), rendant le système un peu plus vulnérable et donc je préfère utiliser root sur sudo.

S'il enfreint la racine et les démons du noyau, utilisez BSD. Pour l'instant, je n'ai pas vu de vulnérabilités pertinentes qui font que vous vous méfiez de ce système.

Comment un virus affecte-t-il Linux, s'il n'a pas notre racine, comment cela affecterait-il le noyau et les différents démons dans les services qui exécutent toujours le système ... J'ai eu du temps avec Linux et je n'ai jamais eu de problèmes à cet égard. Le plus qui puisse arriver est que cela affecte le système lui-même avec une configuration ...

vous avez raison, l'utilisateur est la plus grande faiblesse non seulement de Linux, mais de tout système d'exploitation.

Sinon, regardez qu'il y a presque 5 ans, j'ai exécuté cette commande par ignorance dans / home et /:

jj si = / dev / zéro de = / dev / hdd bs = 8192

Vous pouvez imaginer ce qui s'est passé ensuite.

Et si vous ne donnez pas de mot de passe à root, de toute façon, cela générerait une clé de passe afin que nous puissions continuer avec des fonctions sensibles comme les démons.

mmmm mais des virus sont déjà apparus pour Linux, mais les chevaux de Troie ne m'ont pas remarqué.

puff Je ne me souviens pas en quelle année c'était 2009-2012 Je ne me souviens pas en quelle année c'était, 50 virus ont été publiés pour Linux et il a fallu environ 7 mois pour résoudre et installer tous les correctifs nécessaires.

Hoy en 2013 veo algo nuevo gracias desdelinux, casi llegue a pensar que linux es indestructible.

salutations

PS: Ce serait une occasion que vous parliez un peu de BSD GRATUIT pour voir l'avis des experts.

Si vous avez basculé avec celui-là. Il n'y avait aucun virus pour Linux pendant ces années. Et je doute que plus de 10 aient été réalisés dans toute l'histoire. De plus, ici on parle de chevaux de Troie, sa programmation n'est pas plus complexe et ne dépend pas des pannes du système, c'est juste une application de plus avec des fonctionnalités dont l'utilisateur n'est pas conscient.

En cela, je suis d'accord avec vous.

Ami, les systèmes Posix ne prennent pas en charge les virus. Un virus, par définition, est auto-répulsif, et c'est juste hors de son contexte sur les systèmes posix.

Malware tout ce que vous voulez, car là, cela dépend de la maladresse et de l'idiotie de l'utilisateur.

+1 homme, ces types de notes ne sont rien de plus que des tabloïds à leur meilleur.

50 virus Linux et ils ont mis 7 mois à patcher? LOL!

Êtes-vous sûr d'utiliser Linux ou Windows?

Dans ma vie, j'ai entendu des virus pour Linux et j'espère ne pas les entendre 😀

Si ce malware nécessite l'accès à SUDO, je suis en sécurité [Ok, non].

Eh bien, j'espère que parmi toutes les distributions connues, ils font leurs revues respectives pour publier leurs mises à jour le plus tôt possible et ainsi éviter de trouver des exploits.

J'ai été amusé par cette nouvelle quand je l'ai vue en couverture, pour le simple fait qu'il y a quelques mois, je testais l'antivirus clamtk. Lors d'une analyse récursive du répertoire .mozilla, ma surprise a été que mon navigateur était infecté par un malware du type "phishing" et quelque chose lié à "banque".

Pour cette raison, lire cette actualité a été drôle pour moi, c'est pourquoi je vous invite à analyser votre équipe par curiosité.

Le phishing ne fonctionne généralement pas ainsi, car son objectif principal est de faire en sorte que la victime fournisse elle-même les informations souhaitées. Le résultat que clamtk vous a lancé pourrait être parce que dans votre temps, il y avait un code de script de phishing qui s'exécute sur Internet, qui sont nombreux, mais lutter contre ce mal est très simple, chaque fois que vous entrez dans votre page bancaire ou dans un service privé, nettoyez votre problème temporaire et résolu.

Des outils comme HTTPS Everywhere, WOT et NoScript rendront votre système plus sécurisé contre ce type de chose, une autre chose qui aide et beaucoup est simplement de vérifier que les adresses des pages Web que vous visitez avant de fournir des informations.

L'outil le plus tangible pour ces cas est de saisir des sites Web inconnus en mode caché (incognito dans Chrome, onglet privé dans Opera et Firefox / Iceweasel). Cela a pratiquement fonctionné pour mon frère et ils ne l'ont plus jamais volé.

Eh bien oui, le mode Incognito a été un excellent outil en termes de sécurité dans ce domaine.

Ils ont découvert ce qui s'est passé avec lavabit.com, entrez sur le site et voyez. Je suis allé lire mon courrier et chann… Est-ce à cause de l'affaire Edward Snowden?

Lavabit, le service de messagerie utilisé par Snowden, ferme

Oui, voici une alternative qui est payante mais qui offre la même chose et qui est basée en Suisse

https://mykolab.com/

Bonne option, bien qu'à ma malchance (plutôt, mon mauvais choix), il y a plus de 8 ans j'ai sacrifié ma vie privée.

Cela suscite beaucoup de battage médiatique à ce sujet et c'est juste une émission qui vous baise, comme les autres. La différence est que celui-ci veut vous blesser.

Celui qui ne comprend pas, c'est qu'il croit que les programmes sont créés par eux-mêmes.

Il y aura toujours quelqu'un qui installe quelque chose qui ne connaît pas sa référence.

Maintenant, avec AUR, Launchpad et autres, eh bien, vous devez toujours faire attention (et il est facile de savoir que le package AUR va être installé pour vous), aussi sûrement qu'en un rien de temps Mozilla et les gens de Chromium ferment la sécurité trou, en particulier le deuxième, que payer 2.000 $ à Google est un petit changement XD

Pour eux, il est commode d'investir ce 2000 $ US en le donnant au premier cracker qui trouve le talon d'Achille de leur navigateur (Chromium / Chrome) et accessoirement, du noyau GNU / Linux.

Je pense qu'il est difficile qu'un jour nous voyons Linux aussi plein de malwares que Windows, mais la boule de neige a commencé à tourner ... bien qu'un peu lente.

Il faut toujours être prudent lors de l'utilisation de nos équipements, peu importe que nous ayons Linux, Windows, OSX, etc.

De toute évidence, puisqu'il est protégé par des autorisations utilisateur, et la vérité est qu'il est assez courant de mettre ces tentatives de virus infructueuses.

De plus, le noyau Linux est une référence en matière de qualité par rapport au noyau BSD.

Je viens de faire une demande à Linus Torvalds depuis son Google+ s'il peut corriger cette vulnérabilité dans le nouveau noyau Linux 3.11 pour voir s'il le peut afin que nous puissions vivre sans que la main du voleur nous harcèle de près 🙂

Au moins Linus doit éclater de rire avec ce commentaire 😀

Je ne sais pas s'il s'agit du premier virus vraiment fonctionnel pour Linux ou de l'arnaque Internet la plus convaincante qui ait été créée ces dernières années.

Je soutiens qu'il s'agit d'une arnaque, très exagérée en effet.

Ça doit être. Voyons s'ils peuvent le comprendre.

Les logiciels malveillants pour les systèmes UNIX existent depuis longtemps. Que ce soit des backdoors, des rootkits ou des keyloggers. Mais on les installe généralement après avoir compromis le système.

Salu2

Eh bien, comme on dit, la partie la plus faible de la sécurité du système d'exploitation est l'utilisateur.

Selon Angel Le Blanc.

pucha, ça me laisse penser et peut-être que les mauvais moments viendront

Ne vous inquiétez pas, sous GNU / Linux, les virus ne fonctionnent pratiquement pas à cause du système d'autorisations qui se trouve dans le système.

Un logiciel malveillant sous GNU / Linux?

LOL

Bon, je pense que tout dépend aussi de l'utilisateur et des précautions dont il dispose, si l'on reste alerte il n'y a pas lieu de s'inquiéter