Il m'est arrivé à de nombreuses reprises que je travaille sur un terminal de mon ordinateur portable et à ce moment précis, ils me demandent dans un autre bureau, ou j'ai `` quelque chose '' à faire dans un terminal et pour des raisons de commodité ou de nécessité, je dois laisser un ami des miens l'utilisent pendant quelques minutes mon ordinateur portable, dans des cas comme celui-ci ... Comment protéger ce que je fais dans le terminal sans avoir à bloquer complètement la session utilisateur?

Heureusement, le package existe: vlock

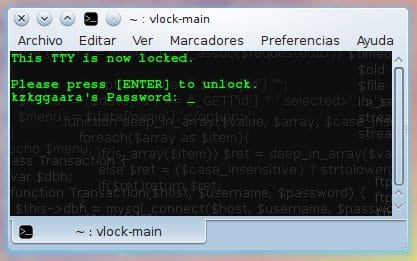

Installez ce package sur votre système, puis exécutez-le simplement dans un terminal (vlock), ils verront que le terminal a été bloqué / protégé et jusqu'à ce qu'ils appuient sur [Entrée] et saisissent le mot de passe, cela continuera 😉

Si vous voulez voir le journal faisant référence aux tentatives infructueuses, aux tentatives de connexion réussies et plus encore, il vous suffit de faire un chat dans le fichier /var/log/auth.log en le passant en paramètre à grep "Vlock"

Ce est à dire:

cat /var/log/auth.log | grep "vlock"

C'est une simple astuce oui, mais elle m'a déjà été utile ... j'espère que vous aussi 😀

salutations

Le programme +1 est très intéressant, même si je ne le trouve pas aussi utile dans une situation que celle que vous évoquez, car pour pouvoir exécuter des commandes importantes, vous avez besoin du root pass et s'ils ont ce pass, vous dépendez de vos mains xq avec ctrl + alt + f1 ou f2 etc ils ouvrent un tty et se connectent en tant que root et font les mêmes dégâts.

De plus, les commandes accessibles depuis le terminal en tant qu'utilisateur normal, dans un grand nombre de cas, sont accessibles via des programmes. En plus du fait que Lire, copier, supprimer des fichiers, et vous pouvez même mettre dans le démarrage automatique un lien vers un programme espion caché à l'intérieur de $ home et qui s'ouvrirait à chaque fois que vous démarrez la session, entre autres.

Il me semble que le programme est plus que tout pensé, car lorsque plusieurs PC sont administrés et que les utilisateurs qui les utilisent ne sont pas désireux de pouvoir accéder à un terminal s'ajoutant à la réduction du nombre de terminaux tty, à moins que ce programme les bloque également.

Je suis d'accord avec toi. Cela n'empêche pas un autre terminal de s'ouvrir. Et si vous voulez voir ce que l'autre exécutait auparavant, je vois le fichier ~ / .bash_history (ou similaire selon la distribution)

Bien que ce soit un package intéressant, je pense qu'il est préférable de bloquer la session.

cela semble utile, même si je vois toujours mieux de bloquer la session ... si vous avez peur de perdre votre session bash, je vous recommande d'utiliser l'écran GNU. Si vous y accédez avec les arguments "screen -D -R" vous accéderez toujours à la même session, quittez-la avec le raccourci clavier "Ctrl + a" et "d" (c'est-à-dire que vous faites d'abord Ctrl + a et ensuite vous appuyez sur «d»), vous dites donc au programme de garder la session ouverte en arrière-plan.

Merci pour le conseil!

PS: c'est uniquement pour l'utilisateur qui essaie d'utiliser notre terminal dans notre session connectée, non? .. Il pourrait également être possible de bloquer le shell lors de la création d'un utilisateur ou de la modification de l'existant!

Même ainsi, vous êtes apprécié!

Salutations!

Voyons voir, il est supposé que pour ouvrir un autre terminal, vous devez entrer un nom d'utilisateur et un mot de passe.

La différence est que nous sommes sous l'environnement graphique et que nous exécutons xterm ou tout autre.

Je parierais davantage sur une application qui bloque tout l'ordinateur, y compris le X.

Je déconnecte le clavier et l'emporte avec moi 😛

Cela peut être utile quand on n'utilise pas l'environnement graphique et que l'on joue aux échecs ou à tweeter, alors ils n'interfèrent pas avec vous et vous continuez avec le vôtre.

Vous ne pouvez pas Alejandro, je me souviens quand les moniteurs au phosphore vert existaient et ils étaient insupportables, ils vous faisaient fondre les yeux, c'est pourquoi plus tard ils les ont changés en ambre et plus tard en monochromatique.

Et en plus vous ajoutez ce fond plein de lettres, vous vous trompez! Hahaha !!! 😀

Quant à vlock, notez qu'il existe un joli fork appelé vlock-matrix qui vous montre évidemment la cascade de lettres lorsqu'il verrouille l'écran.

Cette cascade peut être configurée en fonction des caractères que vous souhaitez faire apparaître, de la couleur, etc. Le seul inconvénient qu'il a et pourquoi je ne l'utilise pas est qu'il semble que l'effet "matrice" consomme trop de processeur à mon goût.

Una cosa más: vlock es realmente útil cuando trabajamos en ttys ya que podemos dejar un proceso corriendo en segundo plano y bloquear la terminal Y EL ACCESO AL RESTO DE LAS DEMAS TERMINALES, INCLUIDAS LA 6, 7 Y 8 EN ADELANTE para un total control del équipe.

Salutations!

HAHAHAHAHAHA c'est que j'aime les couleurs vives comme ça dans le terminal, imaginez ... 😀

Intéressant à propos de la fourche 😉

Je vois qu'à partir d'un tty (xej: crtl + alt + f1) vous vous connectez en tant qu'utilisateur ou root et avec vlock -a cela bloque tout le tty et vous ne pouvez même pas entrer dans la session (ctrl + alt + f7) dans ce cas serait mieux que de bloquer la session.

Bien sûr, si vous exécutez vlock à partir de la session graphique, il est inoffensif

Honnêtement, je n'y vois aucune utilité

son effet est le même que la commande «exit» puisque par la suite tb vous demande de vous connecter, et même ainsi, n'importe qui peut changer de tty

quelle est ta fonction?

Je ne le comprends pas

Je réponds avec ce que j'ai lu avant de le rouler

vlock -a

c'est vraiment utile, je prends note

merci

????

Je ne savais pas que ça existait, juste tipie vlock et ça a bloqué, merci !! 😀

Imaginez un peu: j'ai ma session ouverte avec mon utilisateur, sans root bien sûr, je veux bloquer un terminal qui a un accès root, ou par exemple je veux bloquer un terminal qui a un ssh vers une autre machine, mon ami veut utiliser l'ordinateur pour naviguer mais je ne veux pas compromettre ce terminal avec ssh ou root, car j'utilise vlock, celui qu'ils ne voient pas utile est qu'ils n'ont pas tellement d'imagination, ha, les problèmes surgissent de notre intérêt, notre doute, mais s'il n'y en a pas, nous sommes tronqués.

Excusez-moi, quelqu'un l'a-t-il utilisé dans Ubuntu? .. J'écris vlock dans le terminal et lorsque j'appuie sur [Entrée] pour déverrouiller mon terminal, cela me donne une erreur même si j'écris correctement le mot de passe root, ouvrez pour modifier n'importe quelle ligne pour dit configuration ou quelque chose?

Merci!

HAHA, VOUS ÊTES PWNED !!!

Oh!! Ubuntu, Ubuntu ... xD

Saviez-vous que les GENIUSES de Canonical ont décidé il y a longtemps qu'avec l'avènement de l'outil SUDO, il est stupide que root ait son propre mot de passe, car de cette manière ils "éliminent" un vecteur d'attaque contre lui?

De cette façon, tous les Ubuntus sont publiés avec le compte root DISABLED, c'est-à-dire sans mot de passe.

En faisant des calculs de base, vous pourrez vous rendre compte que si VLOCK fonctionne avec le passe racine mais avec le passe racine OH, IL N'EXISTE PAS !!! alors il est impossible que vous puissiez vous reconnecter au système XDD

Vous avez deux options: soit utiliser une autre distribution gérée de manière différente, soit créer un mot de passe pour votre utilisateur root comme le font la plupart des distributions qui ne cachent pas le système de base à l'utilisateur.

[Code]

$sudo su

#passwd

[/code[

Prêt, maintenant vous pouvez utiliser VLOCK bien que bien sûr, cela va à l'encontre de la conception d'Ubuntu, quelque chose comme l'ajout de référentiels avec des logiciels et des noyaux mis à jour à Debian * cof *

xDDD Quand j'ai utilisé Ubuntu, la première chose que j'ai faite a été d'ouvrir un terminal et de mettre:

$ sudo passwd rootParce que si mon utilisateur me chargeait, comment diable allais-je gérer mon système? xDDD