यह मेरी पहली पोस्ट है और मैं आपको इस ट्यूटोरियल को लाता हूं कि इस टूल को कैसे इंस्टॉल और उपयोग करना है वेपक्रैक, के लिए एक फ्रंट-एंड aircrack- एनजी.

वैसे मैं समझाता हूँ कि यह कार्यक्रम मेरे अपने शब्दों में क्या है:

कई कहेंगे वेपक्रैक यह इस तथ्य के कारण अवैध या गलत उपयोग के लिए है कि आप अन्य नेटवर्क पर लटकाते हैं जो आपके भी नहीं हैं, क्योंकि सच्चाई अगर कोई कारण है।

लेकिन क्या होगा अगर किसी कारण से आप इंटरनेट बिल का भुगतान नहीं कर सके और उन्होंने इसे काट दिया? यह उन सभी के साथ नहीं हुआ है, जब तक आप कर्ज को कवर नहीं करेंगे और इंटरनेट को फिर से शुरू नहीं करेंगे, तब तक आपको कुछ दिनों के लिए बिना ब्राउज़ किए छोड़ दिया जाएगा, और मुझे विश्वास है कि यह इस सेवा के बिना होने के लिए आज बेताब है।

क्या इसीलिए आप अपने पड़ोसी का इंटरनेट चुरा रहे हैं? ठीक है, तब भी जब हम इसे "गलत" देखते हैं, तो आप इसे करने की आवश्यकता में खुद को देख सकते हैं। यदि आपका पड़ोसी स्मार्ट है, तो उसके वाईफाई की सुरक्षा करें

स्थापना

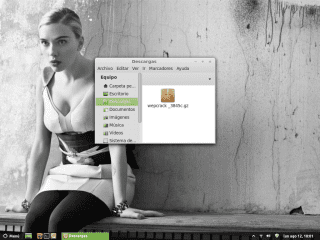

सबसे पहले हम इस कार्यक्रम को डाउनलोड करते हैं:

हम इसे अपने डाउनलोड फ़ोल्डर में देखते हैं और हमारे पैकेज को डबल-क्लिक करते हैं:

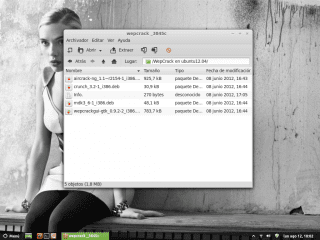

अब हम हमारे पास आने वाले प्रत्येक पैकेज को स्थापित करने के लिए आगे बढ़ेंगे, 4 हैं और वे एक लाल बिंदु के साथ चिह्नित हैं। हम इसे एक-एक करके डबल-क्लिक करते हैं और उम्मीद है कि वे इंस्टॉल करते हैं, इसलिए हम इसे सभी के साथ करेंगे।

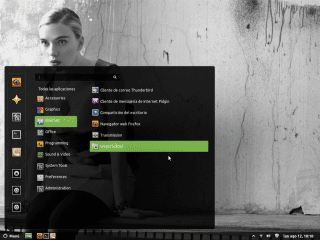

जैसा कि आप पिछले चरणों का पालन करने के बाद देख सकते हैं कि हमारे पास पहले से ही हमारा WepCrack हमारे लिनक्स पर स्थापित है और मेनू में रखा गया है जैसा कि छवि कहती है।

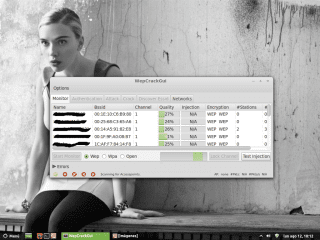

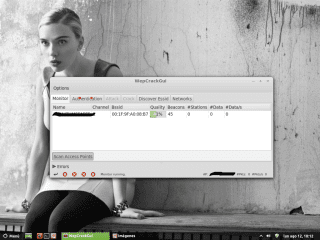

पहले से ही हमारे लिनक्स में होने के कारण हम इसे निष्पादित करने जा रहे हैं और पहली विंडो जो दिखाई नहीं देगी वह यह है कि यह हमें नेटवर्क दिखाती है कि यह हमें पता लगाता है, इसके साथ हम एक नेटवर्क चुनते हैं और इसे डबल-क्लिक करते हैं।

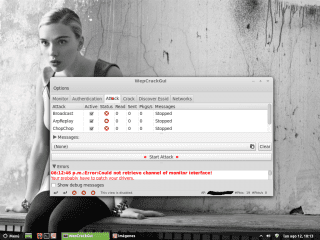

एक नेटवर्क चुनने के बाद हम "प्रमाणीकरण" पर क्लिक करते हैं

अब हम उस स्थान पर जाते हैं जहां यह "हमला" कहता है और "प्रारंभ हमला" पर क्लिक करें।

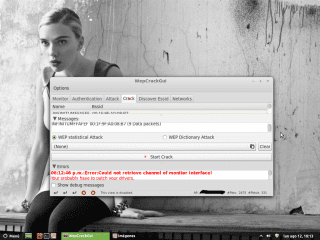

हम लगभग पूर्ण हो चुके हैं, हमें बस "स्टार्ट क्रैक" पर क्लिक करने और तब तक प्रतीक्षा करने की आवश्यकता है जब तक कि कुंजी दिखाई न दे।

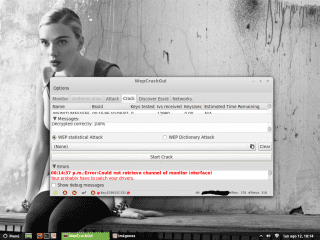

तैयार!! जैसा कि आप देख सकते हैं, यह पहले से ही हमारे द्वारा चुने गए नेटवर्क के कुंजी को दिखाता है और इसके साथ ही यह पूरी प्रक्रिया होगी कि हम कार्यक्रम को बंद कर सकते हैं या यदि वे चाहते हैं कि वे अन्य नेटवर्क के साथ जारी रख सकते हैं, लेकिन यह हर कोई है।

जितना संभव हो उतना कम करने की कोशिश कर रहा है:

मेरे विनम्र दृष्टिकोण से, यह लेख बिल्कुल भी उपचारात्मक नहीं है, यह केवल यह बताता है कि कैसे एक .deb पर क्लिक करें, और अपने पड़ोसी से वाई-फाई को "चोरी" कैसे करें, (हर कोई जानता है कि वे क्या कर रहे हैं और उनकी नैतिकता क्या है इंगित करें, विशेष रूप से यह मेरे लिए बहुत कम मायने रखता है, लेकिन लेख के लेखक के रूप में आप «खैर नहीं डाल सकते हैं, तब भी जब हम इसे" बुरी तरह से "देखते हैं आप इसे करने की आवश्यकता में खुद को देख सकते हैं»)। मुझे लगता है कि अगर आपने एयरक्रैक-एनजी के बारे में, या टूल के सही उद्देश्य के बारे में थोड़ा और बात की, तो यह आपको अधिक सामग्री देगा। दूसरी ओर कई वर्तनी और व्याकरण संबंधी त्रुटियां हैं।

मैं आमतौर पर टिप्पणी नहीं लिखता हूं अगर मेरे पास कहने के लिए कुछ भी अच्छा नहीं है, लेकिन मुझे लगता है कि लेखों की गुणवत्ता आवश्यक है।

मुझे लगता है कि आप अच्छे हैं, इसलिए मैं आपको विषय ठीक करने देता हूं

अधिक लेमर्स और दिलचस्प उपकरण हैं, जैसे फ़र्न-वाईफाई-क्रैकर, यह हमले wps, wpa2 और सत्र अपहरण का समर्थन जोड़ता है, हमले वाले नेटवर्क के नक्शे पर स्थिति प्राप्त करें, आदि।

यदि कोई WEP के साथ अपने वाईफाई की रक्षा करता है तो वह फटा होना चाहता है, अवधि!

अतीत में मेरी वाईफ़ाई मुझे इसे वेब के साथ छोड़ना पड़ा, अन्यथा लिनक्स में मेरे वाईफाई एडेप्टर 30 मिनट के बाद वीपीए का उपयोग करने के बाद डिस्कनेक्ट हो जाते थे।

सुरक्षा की एक अतिरिक्त परत जोड़ें, मैक एड्रेस को फ़िल्टर करें और स्थिर आईपी पते को असाइन करें और यही वह है।

अच्छी पोस्ट, जितने लोग कंसोल का उपयोग करने से निराश हो जाते हैं। सच्चाई यह है कि यह वास्तव में व्यावहारिक है यदि आप उस कार्य के लिए बैकट्रैक लाइव सीडी का उपयोग नहीं करना चाहते हैं, लेकिन प्रत्येक व्यक्ति अपने कार्यों के लिए जिम्मेदार है।

वाई-फाई चोरी के बारे में, मैं WPA2, मैक एड्रेस फिल्टर और स्टेटिक आईपी उपयोग का उपयोग करता हूं, इसलिए मैंने बीनी (वाई-फाई चोरी लैमिंग के लिए एक लाइव सीडी उपयोगिता) के साथ प्रयास किया और यह कुछ भी नहीं कर सका।

जरूरी नहीं कि कोलम्बिया के कुछ आईएसपी डिफ़ॉल्ट रूप से WEP एन्क्रिप्शन के साथ एक्सेस प्वाइंट को छोड़ दें, क्योंकि कोई भी इसे बदलने के लिए कुछ भी करने में सक्षम नहीं है, इसलिए इसे बदलने के लिए कॉल सपोर्ट, जैसा कि मेरा मामला है। मुझे क्या करना होगा? एक स्क्रिप्ट [1] यह सुनिश्चित करने के लिए कि मेरे नेटवर्क के आसपास कोई अजनबी नहीं है।

[1] http://pablox.co/script-centinela/

यहां तक कि बचाव के बिना एक टिप्पणी हटाना मेरे साथ सहमत होना है, लेकिन अच्छी तरह से…।

मैं इसे वापिस लेता हूँ।

इसलिए मैं हमेशा केबल या अपने पीएलसी का उपयोग करता हूं और पड़ोसियों को पेंच करता हूं। जब मेरे पास घर पर इंटरनेट नहीं था, तो क्या आप जानते हैं कि मैंने क्या किया? उन 3 जी और वॉयला की कटार के लिए भुगतान करें

लेकिन कनेक्ट करने के लिए और mitm करने के लिए वाईफाई जारी करें ... यह अधिक मजेदार है!

यह मुझे एक पोस्ट लगती है, जिसे डिलीट कर देना चाहिए। मेरी राय में "इस प्रकार के टूल" का विज्ञापन करना पूरी तरह से अवैध है।

मैं मैक एड्रेस को फ़िल्टर किए हुए सिग्नल को खुला छोड़ देता हूं ताकि राउटर केवल उन कंप्यूटरों को अनुमति दे सके जिन्हें मैंने पहले कनेक्ट करने के लिए चुना है, इस बीच पड़ोसी गूंगा खेल रहे हैं।

वही!! wpa2 और फ़िल्टर द्वारा mac, यह एक के बाद एक करके डालने के लिए एक बार्ड है, लेकिन अब वह फोन जिसमें wifi अबाउट है, लेकिन यह अभी भी सबसे अच्छा है।

और यह लेख एक "विफल" है, यह कहने के लिए पर्याप्त है कि इसका उद्देश्य ऑडिटिंग था। हर एक के बाद एक और मुद्दा है। लेकिन ऐसा लगता है कि जो कोई भी इस तरह का कार्यक्रम लिखता है, पहली चीज जो मैं सोचता हूं कि वह अपने पड़ोसी से चोरी करना चाहता है (निश्चित रूप से पड़ोसी का कुत्ता हेत को चिल्ला रहा था)।

किसमेट और मैकचेंजर के साथ आप पहले से ही टूट चुके हैं। एक्सडी

सही है, और आप WPA2 / AES का उपयोग करने पर भी दरार से नहीं बचे हैं, हालाँकि MAC और WPA2 / AES फ़िल्टरिंग द्वारा प्रदान की गई सुरक्षा परत भी अधिकांश स्क्रिप्ट किडिज़ को दूर रखती है।

वही तेजी से ध्यान देने योग्य है जब आप अपनी वाईफाई चोरी कर रहे हैं ..., खासकर एक्सडी डाउनलोड स्पीड में।

यह पूरी तरह सच है।

यह ठीक है? अगर मैं सदस्यता लेता हूं तो मुझे उन टिप्पणियों को प्राप्त होता है जो उपयोगकर्ताओं ने बनाईं और मध्यस्थों को हटा दिया, क्या इस तरह से काम करना ठीक है?

इसका उपयोग करने का औचित्य मुझे थोड़ा बेवकूफ लगता है क्योंकि उन्होंने आपका इंटरनेट काट दिया है और आपको इसके लिए भुगतान करने की आवश्यकता नहीं है, और इस प्रकार, अनुमति के बिना, पड़ोसी का संकेत।

2 चीजों के रूप में आसान:

1.- नेटवर्क सुरक्षा का परीक्षण करने के लिए लेख और कार्यक्रम का उपयोग प्रस्तुत करें।

2.- अपने सिग्नल का उपयोग करने के लिए एक पड़ोसी से पूछें और बैंडविड्थ को खींचने वाले डाउनलोड किए बिना केवल सामान्य रूप से नेविगेट करने का प्रयास करें।

एकदम सच।

ठीक है, बस इसका उपयोग न करें, अवधि।

सादर

यदि यह केवल सफाया करता है, तो इसे इस तरह से नहीं रखना है, यह हमें यह बताने के लिए और अधिक कार्य करता है कि बुरे उद्देश्यों के साथ उपयोग करने के लिए हम कितने असुरक्षित हैं।

वीप *

मुझे लगता है कि यह प्रकाशन नहीं होना चाहिए क्योंकि यह अवैध और दंडित मुद्दों के बारे में है,

मैं यह नहीं कह रहा हूं कि वे ऐसा नहीं करते हैं, लेकिन यह ब्लॉग इसे प्रकाशित नहीं करना चाहिए, प्रत्येक एक स्वतंत्र है लेकिन मुझे लगता है कि इसके लिए अन्य फ़ोरम और विशिष्ट ब्लॉग हैं।

यदि आप इस तरह से एक पोस्ट डालने जा रहे हैं तो कम से कम "मैं ज़िम्मेदार नहीं हूँ" "ताकि वे अपनी सुरक्षा की जाँच करें" ...।

जैसा कि मैंने पहले कहा था, अगर आपको यह पसंद नहीं है या आप इसे पसंद नहीं करते हैं, तो इसका उपयोग न करें, अवधि।

सादर

आइए देखें कि क्या अब हम सभी सबसे अनमोलता के एक दुखी इंटरनेट कनेक्शन का भुगतान करने में सक्षम नहीं हैं, हम घर के चारों ओर घूमने जा रहे हैं, लेकिन फिर अगर अन्य पुश्तों के लिए हमें पहले से ही खाली करना है और इससे ऊपर नहीं है इस पर खर्च करने में दुख हुआ। आइए HYPOCRITE न हो, और "बरसेनस" और कम गुणवत्ता वाले और शैक्षिक लेखों की तरह कम सिद्धांतवादी, इस अर्थ में नहीं।

तब प्रार्थना करें

मुझे लगता है कि इस प्रकार की पोस्ट केवल स्टीरियोटाइप को पुष्ट करती है कि GNU / लिनक्स उपयोगकर्ता इसका उपयोग केवल इसलिए करते हैं क्योंकि यह मुफ़्त है।

आइए देखें .. हम पोस्ट को खराब, अच्छा, या अशोभनीय मानने के बजाय ऊपर दिए गए कई टिप्पणियों में समस्या का समाधान क्यों नहीं प्रदान करते हैं? हम क्यों नहीं कहते कि हम अपनी रक्षा के लिए क्या कर सकते हैं?

हम चाकू के उदाहरण पर वापस जाते हैं: सिर्फ इसलिए कि यह आपको स्टोर में बेचा जाता है इसका मतलब यह नहीं है कि आपको इसे किसी को मारने के लिए खरीदना होगा।

चोरी बदसूरत है, यह नहीं किया जाना चाहिए, लेकिन उपकरण मौजूद है, यह रिपॉजिटरी में है, और इन जैसे पोस्ट केवल यह सिखाने की कोशिश करते हैं कि उनका उपयोग कैसे किया जाए। चाहे हम उसका उपयोग करें या न करें, हम अपने विवेक में बने रहते हैं।

मेरे लोगों को भी: वह जो पाप से मुक्त है उसने पहला पत्थर डाला।

मुझे लगता है कि मेरी टिप्पणी अच्छी तरह से समझ में नहीं आई थी, मैं स्पष्ट करता हूं कि इस मुद्दे की नैतिकता का मुद्दा मेरे लिए बहुत कम मायने रखता है, मुझे इस विषय से संपर्क करने का तरीका परेशान करता है, और लेख की अश्लीलता इस स्तर पर नहीं है कि एक उपयोगकर्ता linux मुझे उम्मीद होगी।

यह विंडोस मंच के लिए एक लेख है, जो एक उपयोगकर्ता के लिए है जो अगले, अगले, अगले, और बिना कुछ सीखे पास प्राप्त करना चाहता है।

और यह सब कहकर आपको क्या फायदा होता है, अगर आपको यह विषय पसंद नहीं आया है, तो आप इसे सरल बना सकते हैं

यदि आप ऐसे अस्पष्ट तरीके से लिखते हैं जैसे आपने अभी किया है, तो आप समझते हैं कि इस प्रकार की समस्याएं क्यों हैं।

वास्तव में, आपने अपने लेख को "लिनक्स मिंट 13 में WepCrack के साथ अपने वायरलेस नेटवर्क सुरक्षा का परीक्षण" शीर्षक दिया होगा, और इस तरह आप इस तरह की अनावश्यक शिकायतों से बचेंगे (और मैं अपने अनुभव से यह कहता हूं)।

आप सही हैं लेकिन वह सरल है जिसे पद छोड़ना पसंद नहीं है

मुझे लगता है कि पोस्ट और उपकरण के मौजूद होने से पहले ही उन्होंने कैसे टिप्पणी की थी, और यह कि हर कोई अपनी सुविधा के साथ-साथ ज्ञान का उपयोग करता है, कि हर कोई इसका उपयोग करता है जैसा कि वे इसका उपयोग करना चाहते हैं और मेरा मानना है कि केवल लिनक्स उपयोगकर्ता का स्तर होता है परिवर्तन करने के लिए प्रोत्साहित किया जा रहा है या मुझे नहीं पता कि मुझे इसका उपयोग करने के लिए किस स्तर की आवश्यकता होगी। क्या आप बता सकते हैं कि मुझे क्या करना है ???? …………। ठीक है, भले ही आप मुझे बताएं, जैसे सिस्टम मैं उपयोग करता हूं, मैं मुफ़्त हूं !!!!!

मैं इस मामले के नैतिक मुद्दे की परवाह करता हूं, चोरी करना केवल बदसूरत नहीं है, यह एक अपराध है।

यह रिपोर्ट करना एक बात है कि यह उपकरण मौजूद है, और इसे कैसे स्थापित किया जाए और इसका उपयोग कैसे किया जाए, यह सिखाने के लिए काफी अन्य। इसके विपरीत, एक नैतिक रूप से स्वीकार्य पद, जिसे सूचित करना चाहिए कि उस "उपकरण" से खुद का बचाव कैसे किया जाए। यही कारण है कि चाकू का उदाहरण मेरे लिए काम नहीं करता है, यह ऐसा है जैसे कि «चाकू» के विक्रेता ने आपको सिखाया है कि किसी का गला कैसे काटें कुशलतापूर्वक और आपको बताया, क्योंकि यदि आप किसी को मारते हैं तो यह आपके ऊपर है। मैं फिर से कहता हूं कि इस पद को हटा देना चाहिए।

सादर

खैर, हर किसी की अपनी राय है और मैं आपका सम्मान करता हूं opinion

खैर, चाकू के मामले के बाद, उन्होंने मुझे एक हथियार दिया है और उन्होंने मुझे इसे कुशलता से उपयोग करने के लिए सिखाया है, ताकि लक्ष्य याद न हो। मुझे बताओ, जो मुझे एक खतरनाक व्यक्ति बनाता है, मुझे वास्तव में संदेह है, दोस्त।

@Elav ने जो कहा है उसका वजन है, और आपने जो कहा है वह भी है (चोरी करना बुरा है, यह एक अपराध है, अपने पड़ोसी की वाईफाई को क्रैक करना, इसलिए यह भी एक अपराध है), लेकिन तथ्य यह है कि इस विषय को पोस्ट किया जिस तरह से किया गया था , यह जरूरी नहीं है कि किसी पर उंगली उठाई जाए और कहा जाए कि वे चोर हैं। जैसा कि पहले कहा गया है, जो पाप से मुक्त है, पहला पत्थर डाले, क्योंकि मुझे बताएं, कि उसके जीवन में कौन नहीं है, लेकिन कभी भी एक समुद्री डाकू कार्यक्रम, या एक खेल का इस्तेमाल नहीं किया? ... कृपया, अनावश्यक नैतिकता इसे रख सकते हैं? अच्छी तरह से पहरा।

मैं इस बात का सम्मान करता हूं कि इलाव ने क्या कहा, सभी की अपनी राय है और मेरी बहुत स्पष्ट है।

किसी ऐसे प्रोग्राम का विज्ञापन करना जिसका उपयोग अपराध करने के लिए किया जाता है, मुझे लगता है कि यह एक बुरा अभ्यास है।Desde LInux», और यह मुझे चिंतित करता है क्योंकि मुझे यह ब्लॉग पसंद है, और मुझे लगता है कि यह इसकी सिद्ध गुणवत्ता से कहीं अधिक प्रभावित कर सकता है। अगर मुझे इस ब्लॉग की परवाह नहीं होती, तो मैं टिप्पणी करने की जहमत भी नहीं उठाता।

चाकू के उदाहरण के बाद, मुझे इसमें कोई संदेह नहीं है कि आप मुझसे अधिक खतरनाक हैं, कि मुझे नहीं पता कि इसका उपयोग कैसे करना है। जिसका मतलब यह नहीं है कि आप किसी को मारने जा रहे हैं।

जो मैं सोच भी नहीं सकता, वह यह है कि किसी को चाकू से मारने के सबसे उपयुक्त तरीके की जानकारी हर किसी के लिए उपलब्ध कराई गई थी, और यही वह है जो इंटरनेट पर प्रकाशित होने पर किया जाता है।

मैं कल्पना करता हूं कि जिसने भी आपको चाकू का उपयोग करना सिखाया है उसने ऐसा इसलिए किया क्योंकि वह सुनिश्चित था कि आप उस ज्ञान का उपयोग जिम्मेदारी से करेंगे और आप सड़क पर आने वाले पहले व्यक्ति को ठोकर नहीं मारेंगे।

समस्या लेख का ध्यान केंद्रित है, जो, जैसा कि कई उपयोगकर्ताओं ने बताया है, न केवल हमलों से बचने के लिए एक पंक्ति को समर्पित नहीं करता है, बल्कि पड़ोसी से सिग्नल चोरी करने को भी सही ठहराता है।

यह ऐसा है जैसे कि मेरे पास कार क्षतिग्रस्त हो गई है या उसे रिपॉजिट किया गया है, और जब मेरी समस्या का समाधान हो रहा है तो मैं पड़ोसी से कार चोरी कर रहा हूं। कुल मिलाकर, चूंकि वह बेवकूफ है और उसने अलार्म नहीं लगाया है, या अधिक सुरक्षित लॉक नहीं है, यह बहुत अच्छा है कि मैं इसे चुरा लेता हूं, वह इसका हकदार है!

मुझे लगता है कि नैतिक रूप से इस पोस्ट का कोई औचित्य नहीं है और इसे संशोधित या हटा दिया जाना चाहिए।

इसे हल करने के तरीके को एक पोस्ट में शामिल किया जाना चाहिए, एक हैकिंग कोर्स में मैंने किया था: «अगर मैंने आपको सिखाया कि कैसे एक सिस्टम का उल्लंघन किया जाए, तो यह एक अपराध होगा, लेकिन अगर मैं यह भी सिखाऊं कि कैसे उल्लंघन करना सिखाता हूं अपने आप को सुरक्षित रखें, इसे वह सिस्टम सुरक्षा कहते हैं और यह कानून द्वारा दंडनीय नहीं है »यह कहने के लिए पर्याप्त था कि वे WPA का उपयोग करते हैं ताकि सभी उपद्रव उत्पन्न न हों, पोस्ट और साथ ही यह केवल चोरी करना सिखाता है

यह मेरे लिए सही लगता है, और यह दिखाने के लिए उपयोगी होगा कि WPA कैसे स्थापित किया गया है और सही तरीके से कॉन्फ़िगर किया गया है।

पूरी तरह से सहमत हूँ।

मुद्दा स्पष्ट था, उक्त कार्यक्रम के उपयोग के लिए जो उदाहरण रखे गए हैं, वह गलत है, इलाव है और उसके लिए कोई रक्षा बिंदु नहीं है।

आपको गंभीर होना है, "यह आपको अच्छी तरफ से देखना है" का सवाल नहीं है, इस लेख के साथ उस कार्यक्रम की प्रस्तुति अनुचित है।

धन्यवाद elav पोस्ट का इरादा अच्छा है, लेकिन बहुत से लोग सबसे अच्छा मानते हैं क्योंकि वे योगदान करने के बजाय आलोचना करना शुरू करते हैं और जो कोई इस प्रकार के कार्यक्रमों से असंतुष्ट है कि इसे डाउनलोड न करें, अवधि, जैसे कि वे सभी संत थे

कश आप फ़ाइल को डाउनलोड करने के लिए रजिस्टर करने के लिए मुझसे पूछता है क्योंकि मेगा की तरह कहीं और फ़ाइल नहीं डाल सकता है

यह i386 के लिए ही है ???

लेख से सबक लेना सबसे अच्छा है:

1. WEP एन्क्रिप्शन का उपयोग न करें (यहां तक कि बच्चे इसे हैक करते हैं)

2. WPA का उपयोग करें, लेकिन अगर आपके राउटर में WPS सक्षम है तो आप असुरक्षित हैं।

3. लंबे कोड का उपयोग करें जिसमें अक्षरों, संख्याओं और प्रतीकों को शामिल किया गया है, शब्दकोशों के माध्यम से हमले से बचने के लिए।

4. यदि संभव हो तो मैक फिल्टर का उपयोग करें

5. समय-समय पर पासवर्ड बदलें।

नमस्ते.

बहुत ही सरल लोग, जिन्हें पोस्ट पसंद नहीं है या जिस तरह से इसे प्रकाशित किया जाता है वह बेहतर है ... अभिवादन

हाहाहाहा पाठकों की राय से निपटने का एक तरीका क्या है: - /

मैं यह नहीं देखता कि उपकरण की स्थापना को प्रकाशित करने में क्या समस्या है (हाँ, स्क्रिप्ट किडीज़ के लिए जिसे वे कॉल करते हैं) इस प्रकार से परे, यह सब एयरक्रेक-एनजी सूट के समान है, जो कि दूसरों की तुलना में उपयोग करना आसान है न हटाएं वे एक ही चीज हैं, इन प्रकार के साधनों का प्रदर्शन नहीं किया जाना चाहिए, क्योंकि प्रत्येक एक उपकरण के साथ जो करता है वह अलग है।

जैसा कि हमने एक बार इस ब्लॉग में इस संभावना के बारे में चर्चा की थी कि ग्रिंगो सेना अपने प्रसिद्ध ड्रोनों में जीएनयू / लिनक्स को रंग देती है।

मेरी राय में आपको मैक फ़िल्टरिंग पर इतना भरोसा करने की ज़रूरत नहीं है क्योंकि एक लेयर 2 स्पूफ करना वास्तव में सरल है (उदाहरण के लिए macchanger) और हमलावर airodump-ng का उपयोग करके देख सकता है कि मैक पते एक्सेस प्वाइंट से जुड़े हैं।

मेरे लिए आदर्श होगा:

1. WPA / WPA2 (बिना WPS)

शब्दकोश शब्दकोश हमलों से बचने के लिए 2. मजबूत पासवर्ड

3. जानवर बल के हमलों से बचने के लिए नियमित रूप से पासवर्ड बदलें।

सादर

हे.

मेरे पास लिनक्स मिंट ओलिविया (केडी संस्करण) है।

इसे स्थापित करते समय एक त्रुटि उत्पन्न होती है?

Saludos वाई ग्रेसियस

धन्यवाद भाई, इससे मुझे बहुत मदद मिली। चियर्स

हैलो मुझे एक समस्या है मेरे पास एक lanpro lp5420g रूटर है मेरे पास उपयोगकर्ता नाम या पास नहीं है मुझे बताया गया था कि मैंने क्या रखा है और मुझे यह पता लगाने की आवश्यकता है कि वे कैसे मेरी मदद कर सकते हैं मेरे पास linuxmint13 है