जो लोग कैननिकल को नहीं जानते हैं, उनके लिए यह यूनाइटेड किंगडम में स्थापित एक कंपनी है, जिसकी स्थापना दक्षिण अफ्रीकी मूल के मार्क शटलवर्थ ने की है। कंपनी कंप्यूटर और बाज़ारों की सेवाओं के लिए सॉफ्टवेयर विकसित करने के लिए उन्मुख है उबंटू, ऑपरेटिंग सिस्टम ग्नू / लिनक्स और मुफ्त सॉफ्टवेयर पर आधारित अनुप्रयोग।

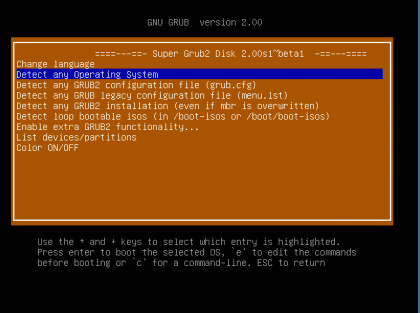

GRUB के मामले में या ग्रैंड यूनिफाइड बूटलोडरहम कह सकते हैं कि यह एक ही कंप्यूटर के लिए एक या एक से अधिक ऑपरेटिंग सिस्टम शुरू करने के लिए उपयोग किया जाता है, यह वह है जिसे बूट मैनेजर के रूप में जाना जाता है, पूरी तरह से खुला स्रोत।

अब, हम इसके बारे में बात करेंगे शून्य-दिवस भेद्यता GRUB2 में। यह पहली बार स्पेन में वालेंसिया विश्वविद्यालय के दो डेवलपर्स, इस्माइल रिपोल और हेक्टर मार्को ने पाया था। मूल रूप से यह डिलीट कुंजी का दुरुपयोग है, जब बूट कॉन्फ़िगरेशन को पासवर्ड सुरक्षा लागू किया जाता है। यह कीबोर्ड संयोजनों का गलत उपयोग है, जहां किसी भी कुंजी को दबाने से पासवर्ड प्रविष्टि को बायपास किया जा सकता है। यह समस्या संकुल में स्थानीयकृत है नदी के ऊपर और जाहिर है कि वे कंप्यूटर में संग्रहीत जानकारी को बहुत कमजोर बनाते हैं।

की दशा में उबंटू, कई संस्करण इस भेद्यता दोष को प्रस्तुत करते हैं, जैसे कई वितरण जो इस पर आधारित हैं।

उबंटू के प्रभावित संस्करणों में हमारे पास हैं:

- Ubuntu के 15.10

- Ubuntu के 15.04

- उबुंटू 14.04 एलटीएस

- उबुंटू 12.04 एलटीएस

निम्नलिखित संकुल के संस्करणों में सिस्टम को अद्यतन करके समस्या को ठीक किया जा सकता है:

- Ubuntu 15.10: grub2-common a 2.02 ~ बीटा 2-29ubuntu0.2

- Ubuntu 15.04: grub2-common a 2.02 ~ बीटा 2-22ubuntu1.4

- Ubuntu 14.04 LTS: grub2-common a 2.02 ~ बीटा 2-9ubuntu1.6

- Ubuntu 12.04 LTS: grub2-common a १.९९ २१ जुबंटु ३.१ ९

अपडेट के बाद, सभी प्रासंगिक परिवर्तनों को करने के लिए कंप्यूटर को पुनरारंभ करना आवश्यक है।

याद रखें कि इस भेद्यता का उपयोग GRUB पासवर्ड को बायपास करने के लिए किया जा सकता है, इसलिए यह अनुशंसा की जाती है कि आप अपने आप को सुरक्षित रखने के लिए अपडेट करें।

Windows और OS x के विपरीत, जहां ये त्रुटियां सालों के मामले में सही हो जाती हैं [http://www.cnnexpansion.com/tecnologia/2015/02/12/microsoft-corrige-falla-critica-en-windows-15-anos - बाद], GNU / Linux में भेद्यता मिनटों या घंटों के मामले में तय की जाती है (जब उन्होंने भेद्यता की खोज की तो उन्होंने इसे ठीक कर लिया)

ऐसा लगता है कि आपने अपना लिंक भी नहीं पढ़ा है।

भेद्यता लगभग 15 साल थी, लेकिन 1 साल पहले पता चला था।

लिनक्स में दशकों से छिपी हुई कमजोरियां भी हैं, भले ही उपदेश ने सुनिश्चित किया कि कमजोरियों को तेजी से या तुरंत पता चला क्योंकि स्रोत खुला था।

जैसे ही भेद्यता की सूचना मिली, Microsoft ने एक ऐसे समाधान पर काम करना शुरू कर दिया जो एक सुरक्षित और प्रभावी समाधान और परीक्षणों की जटिलता के कारण बाहर आना धीमा था और हमलावरों को ज्ञात नहीं होने के कारण कोई आग्रह नहीं था।

यह कुछ जल्दी तय हो जाता है इसका मतलब केवल यह है कि पैच बनाना जटिल नहीं था या कि कोई कोड परिवर्तन जारी करते समय कोई क्यूए लागू नहीं किया जाता है, इससे अधिक कुछ नहीं।

लेकिन कैनोनिकल ने कुछ भी नहीं खोजा है ... यह सिर्फ उनके डिस्ट्रोस को प्रभावित करता है और कुछ नहीं

क्या कैसे?

कृपया उस शीर्षक को सही मानें क्योंकि यह एक जबरदस्त झूठ है ... समाचार तथ्य में झूठ और लेख की सामग्री में झूठ ...

GRUB में एक भेद्यता की खोज की गई है, लेकिन कैनोनिकल का इससे कोई लेना-देना नहीं है। यह भेद्यता किसी भी लिनक्स जैसे वितरण को प्रभावित करती है, केवल उबंटू को नहीं।

पृष्ठभूमि की बात करें तो ऐसी भेद्यता उतनी खतरनाक नहीं है, क्योंकि GRUB में पासवर्ड का उपयोग करना उतना ही सुरक्षित है जितना कि BIOS में पासवर्ड का उपयोग करना। यदि कोई उपयोगकर्ता सुरक्षा चाहता है, तो उनके पास स्पष्ट रूप से एक उपयोगकर्ता पासवर्ड और डिस्क एन्क्रिप्शन होगा (यदि हमलावर के पास डिवाइस तक पहुंच है)।

यह एक किस्से से ज्यादा नहीं होगा।

सादर

यह उतना आसान नहीं है जितना आप विश्वास करना चाहते हैं।

यहां वे थोड़ा समझाते हैं कि पासवर्ड GRUB में महत्वपूर्ण क्यों है और यह उपयोगकर्ता के पासवर्ड या एन्क्रिप्टिंग चीजों से हल नहीं होता है।

https://blog.desdelinux.net/como-proteger-grub-con-una-contrasena-linux/

बिना शक के

जब भी लिनक्स में कुछ होता है, तो उसे तुरंत पहले अवमूल्यन किया जाता है और फिर भुला दिया जाता है।

PD: ¿han endurecido la censura en desdelinux que ya los comentarios no salen al enviar?.

क्या?। आपने प्रविष्टि को पढ़ा है कि आपके उद्धरण ... डिस्क एन्क्रिप्शन या उपयोगकर्ता पासवर्ड के बारे में कुछ नहीं कहते हैं, यह केवल यह बताता है कि यह क्या है और GRUB2 में पासवर्ड का उपयोग कैसे किया जाता है ... यह भी पुष्टि करता है कि आपके पास एक्सेस होना चाहिए। टीम की सुरक्षा का उल्लंघन करने के लिए डिवाइस (GRUB के माध्यम से कई अन्य प्रभावी तरीके हैं ...)

और कोई फर्क नहीं पड़ता कि आप GRUB के माध्यम से व्यवस्थापक के रूप में कितना एक्सेस करते हैं, यदि आपके पास विभाजन, उपयोगकर्ता कुंजी और LUKS एन्क्रिप्शन की अनुमति अच्छी तरह से स्थापित है (अन्य चीजों के साथ), तो वे आपके डेटा तक नहीं पहुंचेंगे (यदि उनके पास आपके डिवाइस तक पहुंच है) ) का है।

इसलिए, मुझे अभी भी इसमें कोई समझ नहीं है। (जब तक आप केवल अपने डेटा को सुरक्षित करने के लिए GRUB पासवर्ड पर भरोसा नहीं करते)।

अपने नए उत्तर के साथ, आप इस बात की पुष्टि करते हैं कि आप समस्या का अर्थ नहीं देखते हैं क्योंकि आप सरल रहते हैं और उस अंतराल से सरल संभावनाओं की कल्पना भी नहीं कर सकते हैं।

बेशक मैंने इसे पढ़ा है, लेकिन मैंने इसे समझा भी है।

या शायद यह है कि मैं किसी भी अंतर को खोलने के निहितार्थ और गुंजाइश का एहसास कर सकता हूं।

एक खाई जो वहां नहीं होनी चाहिए, एक सुरक्षा तंत्र में एक खाई जो किसी चीज के कारण वहां थी।

यदि आप उस लिंक को पढ़ते हैं, तो आपको पता चलेगा कि जैसे ही यह सुरक्षा लॉगिन स्किप हो जाता है, सिस्टम को रूट के रूप में एक्सेस करना संभव है, जिसके साथ आपका सुपर यूजर पासवर्ड कुछ भी नहीं है। और अगर आपको कुछ पता है कि आप किस बारे में टिप्पणी कर रहे हैं, तो मुझे आपको यह नहीं बताना चाहिए कि जब आप रूट के रूप में लॉग इन करते हैं तो पासवर्ड हैश को देखना या संपादित करना संभव होगा, उपयोगकर्ताओं को संपादित करें, मॉनिटर करने वाली प्रक्रियाओं को लोड करने या बदलने के लिए सिस्टम को संशोधित करें। जब यह प्रमाणित हो जाता है तो सभी उपयोगकर्ता गतिविधि, जो अपने डिक्रिप्ट किए गए डेटा को लेने के लिए अपने पासवर्ड को कैप्चर करने से जा सकते हैं और उन सभी को "होम" भेज सकते हैं; हजारों अन्य चीजों में से एक हमलावर के लिए हो सकता है, जिसे आप जैसे लोगों से अधिक ज्ञान है, जो शालीनता, झूठी सुरक्षा के साथ रहते हैं और "वे कभी सफल नहीं होंगे यदि आपने अच्छी तरह से bla bla bla स्थापित किया है।"

सिर्फ इसलिए कि आप चीजों के बारे में सोच नहीं सकते इसका मतलब यह नहीं है कि आप चीजों को नहीं कर सकते।

न ही यह मायने रखता है कि कई "अधिक प्रभावी" तरीके हैं, समस्या यह है कि अब एक और विधि है, जो एक भेद्यता के कारण नहीं होनी चाहिए।

और यह एक बहुत ही सुलभ और आसान तरीका है, जो कमजोरियों का आकलन करने वाले लोगों द्वारा मूल्यांकन किया गया है।

अब आपको Livecds, USB, अनलॉक BIOS, ओपन बॉक्स, हार्ड ड्राइव निकालने, बाहरी ड्राइव लगाने आदि की आवश्यकता नहीं है; बस कीबोर्ड के सामने खड़े होकर एक की दबाएं।

और चिंता न करें, कि कल जब खबर यह है कि आपके सुपर एलयूकेएस की आज एक भेद्यता है, तो आप जैसे लोग यह कहने के लिए सामने आएंगे कि "एक वास्तविक गंभीर स्कॉट्समैन" डिस्क एन्क्रिप्शन पर भरोसा नहीं करता है लेकिन अन्य चीजों (जैसे GRUB भी)।

बेशक …। अक्सर शीर्षक: "कैनबिकल GRUB2 में भेद्यता का पता चलता है।" और समाचार लिखने का क्या तरीका है। अंत में इस खबर के साथ यह प्रतीत होगा कि कैननिकल / उबंटू केवल ऐसे हैं जो मुफ्त सॉफ्टवेयर के लिए चीजें करते हैं। पैकेज को डेबियन के लिए कॉलिन वॉटसन द्वारा बनाए रखा गया है, और संयोग से इसे उबंटू में अपलोड किया गया है, जैसा कि पैकेज संस्करण में संकेत दिया गया है। न ही इस बात पर कोई टिप्पणी है कि भेद्यता को कैसे ट्रिगर किया जाता है, जो कि 28 बार बैकस्पेस की दबाकर है।

नमस्ते.

मेरे लिए जो निंदनीय है वह यह है कि यह टिप्पणी की गई है, और फिर से और फिर से, कि भेद्यता "कीबोर्ड के दुरुपयोग" के कारण है। ऐसा लगता है: "वे iPhone गलत पकड़ रहे हैं।"

नहीं, भेद्यता खराब प्रोग्रामिंग के कारण होती है, हमेशा की तरह, अवधि। यह अक्षम्य है कि X बार कुंजी दबाने से सुरक्षा लॉगिन हो जाता है।

एक हेडलाइन क्या है, वे यह भी कहेंगे कि ग्रब शुरू करते समय बग को "ई" दबाते हुए खोजा गया था, यह भी मैंने लिनेट टकसाल में आजमाया और केवल उबंटू में कुछ नहीं होता है।

पुनश्च: सबसे पहले उन्हें मेरे घर में प्रवेश करना होगा ताकि भेद्यता की आंख पहले मिंट की स्थापना रद्द करें और ubuntu स्थापित करें।

आपकी वर्तनी वांछित होने के लिए बहुत कुछ छोड़ देती है

स्थानीय कमजोरियां सब के बाद कमजोरियां हैं।

कार्यस्थानों, कंपनियों और अन्य महत्वपूर्ण वातावरणों में उन्हें इस भेद्यता के लिए खुश नहीं किया जाएगा और "सुरक्षित लिनक्स" का उपयोग करके। लेकिन मैं अच्छा खेलता हूं क्योंकि वे आपके घर में प्रवेश नहीं करते हैं।

ई भी एक जोखिम है जिसे अवरुद्ध किया जाना चाहिए। मुझे नहीं पता कि तुम जानते हो

Hahaha Paco22, आप इस भेद्यता का बचाव कैसे करते हैं ...

मेरा विश्वास करो कि एक गंभीर कंपनी में डेटा तक पहुंच की रक्षा के लिए भौतिक उपकरण b तक पहुंच) के लिए कई सुरक्षा प्रोटोकॉल हैं।

और अगर आपकी रुचि अभी भी GRUB है, तो इसे ब्लॉक करना अधिक आसान है, ताकि उस तक पहुंच न हो ...

@ ह्यूगो

यह सवाल नहीं है कि एक "असली गंभीर स्कॉट्समैन" अन्य सुरक्षा प्रोटोकॉल का उपयोग करेगा, लेकिन यह कि उन प्रोटोकॉल और आईएस फ़ेलिंग, अवधि में से एक है। और संयोग से, यह विफल होने से बाकी लोगों से समझौता कर सकते हैं, जैसे कि आपने शपथ ग्रहण का उल्लेख किया था कि वे अधिकतम गारंटी हैं।

इस भेद्यता को मुझे इसका बचाव करने की आवश्यकता नहीं है, क्योंकि यह उन विशेषज्ञों द्वारा खोजा गया था और योग्य था, जो सुरक्षा के बारे में जानते हैं और वानाबेस के अवमूल्यन से समझते हैं कि वे एक डिस्ट्रो का उपयोग करके बहुत कुछ जानते हैं, अप्रासंगिक है।

मैं समझता हूं कि इससे उन्हें बहुत तकलीफ होती है कि "सुरक्षित लिनेक्स" के मिथक को तोड़ दिया जा रहा है।

ठेठ, वे कभी नहीं बदलते हैं, हमेशा सुपरलाइनक्स खामियों को कम करने के लिए समान होते हैं।

आदमी केवल उबंटू पर नहीं रहता है