कुछ दिन पहले, खबर टूट गई कि ब्रॉडकॉम वायरलेस चिप्स के लिए ड्राइवर चार कमजोरियों का पता चला थाकि वे उन उपकरणों पर दूरस्थ हमले करने की अनुमति देते हैं जिनमें ये चिप्स शामिल हैं।

सबसे सरल मामले में, सेवा से वंचित करने के लिए कमजोरियों का उपयोग किया जा सकता है रिमोट, लेकिन ऐसे परिदृश्य जिनमें कमजोरियाँ विकसित हो सकती हैं, उन्हें बाहर नहीं किया जाता है विशेष रूप से तैयार किए गए पैकेज भेजकर लिनक्स कर्नेल के विशेषाधिकारों के साथ अपने कोड को चलाने के लिए एक अनधिकृत हमलावर को अनुमति दें।

ब्रॉडकॉम के फर्मवेयर रिवर्स इंजीनियरिंग के दौरान इन मुद्दों की पहचान की गई थी, जिसमें लैपटॉप, स्मार्टफ़ोन और विभिन्न उपभोक्ता उपकरणों में स्मार्टटीवी से IoT डिवाइसों में भेद्यता-प्रवण चिप्स का व्यापक रूप से उपयोग किया जाता है।

विशेष रूप से, ब्रॉडकॉम चिप्स का उपयोग Apple, Samsumg, और Huawei जैसे निर्माताओं के स्मार्टफोन में किया जाता है।

विशेषकर ब्रॉडकॉम को सितंबर 2018 में कमजोरियों के बारे में सूचित किया गया था, लेकिन इसमें लगभग 7 महीने लगे (यह कहना है कि इस महीने में अभी प्रगति पर है) उपकरण निर्माताओं के साथ समन्वित सुधार लॉन्च करें।

पता चला कमजोरियों क्या हैं?

दो कमजोरियां आंतरिक फर्मवेयर को प्रभावित करती हैं और संभावित रूप से ऑपरेटिंग सिस्टम वातावरण में कोड निष्पादन की अनुमति दें ब्रॉडकॉम चिप्स में उपयोग किया जाता है।

जो कुछ भी आपको गैर-लिनक्स वातावरण पर हमला करने की अनुमति देता है (उदाहरण के लिए, Apple उपकरणों, CVE-2019-8564 पर हमले की संभावना की पुष्टि की गई है)।

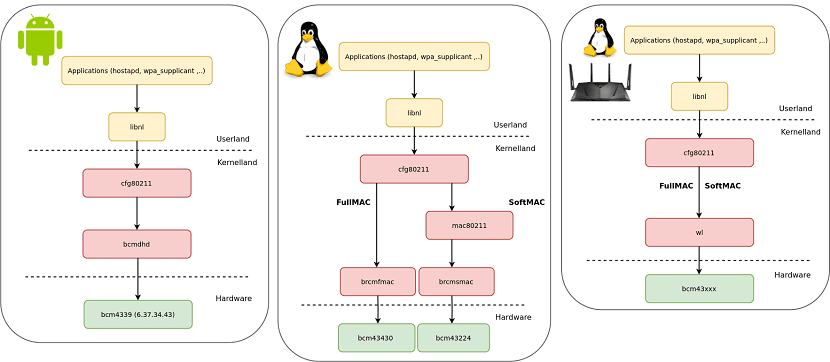

यहां यह जोर देना महत्वपूर्ण है कि कुछ ब्रॉडकॉम वाई-फाई चिप्स एक विशेष प्रोसेसर (एआरएम कॉर्टेक्स आर 4 या एम 3) हैं, जो आपके 802.11 वायरलेस स्टैक (फुलएमएसी) के कार्यान्वयन से आपके ऑपरेटिंग सिस्टम की समानता को चलाएगा।

कहा चिप्स में, नियंत्रक चिप फर्मवेयर के साथ मेजबान सिस्टम इंटरैक्शन प्रदान करता है वाईफ़ाई.

हमले के वर्णन में:

FullMAC के समझौता होने के बाद मुख्य प्रणाली पर पूर्ण नियंत्रण प्राप्त करने के लिए, कुछ चिप पर अतिरिक्त मेमोरी या सिस्टम मेमोरी तक पूर्ण पहुंच का उपयोग करने का प्रस्ताव है।

सॉफ्टएमएसी चिप्स में, 802.11 वायरलेस स्टैक को नियंत्रक पक्ष पर लागू किया जाता है और सिस्टम सीपीयू द्वारा चलाया जाता है।

नियंत्रकों में, कमजोरियाँ डब्ल्यूएल के मालिकाना चालक दोनों में प्रकट होती हैं (SoftMAC और FullMAC) खुले brcmfmac (FullMAC) के रूप में।

Wl ड्राइवर में, दो बफर ओवरफ्लो का पता लगाया जाता है, जिसका उपयोग तब किया जाता है जब कनेक्शन वार्ता प्रक्रिया के दौरान एक्सेस प्वाइंट विशेष रूप से तैयार किए गए EAPOL संदेश भेजता है (एक दुर्भावनापूर्ण पहुंच बिंदु से कनेक्ट करके एक हमला किया जा सकता है)।

सॉफ्टएमएसी के साथ एक चिप के मामले में, कमजोरियों से सिस्टम कर्नेल का एक समझौता होता है, और FullMAC के मामले में, कोड फर्मवेयर पक्ष पर चल सकता है।

Brcmfmac में, एक बफर अतिप्रवाह और संसाधित फ़्रेम के लिए एक त्रुटि की जाँच होती है, जिसका नियंत्रण फ्रेम भेजकर शोषण किया जाता है। लिनक्स कर्नेल में, brcmfmac ड्राइवर में समस्याएं फरवरी में तय की गईं।

कमजोरियों की पहचान की

पिछले साल सितंबर से जिन चार भेद्यताओं का खुलासा किया गया था, वे पहले से ही निम्नलिखित सीवीई में सूचीबद्ध हैं।

CVE-2019-9503

फर्मवेयर के साथ बातचीत करने के लिए उपयोग किए जाने वाले नियंत्रण फ़्रेमों को संसाधित करते समय brcmfmac ड्राइवर का गलत व्यवहार।

यदि फर्मवेयर इवेंट वाली कोई फ़्रेम किसी बाहरी स्रोत से आती है, तो ड्राइवर उसे छोड़ देता है, लेकिन यदि आंतरिक बस के माध्यम से ईवेंट प्राप्त होता है, तो फ़्रेम को अनदेखा कर दिया जाता है।

समस्या यह है कि USB का उपयोग करने वाले उपकरणों की घटनाओं को आंतरिक बस में प्रसारित किया जाता है, जिससे हमलावरों को फर्मवेयर को सफलतापूर्वक स्थानांतरित करने की अनुमति मिलती है जो USB वायरलेस एडेप्टर का उपयोग करने के मामले में फ़्रेम को नियंत्रित करता है;

CVE-2019-9500

जब आप फ़ंक्शन को सक्रिय करते हैं "वायरलेस लैन पर जागना", अतिप्रवाह का कारण हो सकता है brcmfmac कंट्रोलर (फंक्शन brcmf_wowl_nd_results) में विशेष रूप से संशोधित कंट्रोल फ्रेमवर्क भेजते हैं।

यह भेद्यता होस्ट पर कोड निष्पादन को व्यवस्थित करने के लिए उपयोग किया जा सकता है चिप सगाई के बाद या संयोजन में।

CVE-2019-9501

Wl ड्राइवर (wlc_wpa_sup_eapol फ़ंक्शन) में बफर अतिप्रवाह, जो संदेश प्रसंस्करण के दौरान होता है, निर्माता सूचना क्षेत्र की सामग्री जिसमें 32 बाइट्स से अधिक है।

CVE-2019-9502

Wl ड्राइवर (wlc_wpa_plumb_gtk फ़ंक्शन) में बफर अतिप्रवाह, जो संदेश प्रसंस्करण के दौरान होता है, निर्माता सूचना क्षेत्र की सामग्री जिसमें 164 बाइट्स से अधिक है।

Fuente: https://blog.quarkslab.com