A sorozat általános mutatója: Számítógépes hálózatok kkv-k számára: Bevezetés

Helló barátok és barátok!

Ezzel a cikkel áttekintést kívánunk nyújtani a hitelesítés témájáról a PAM. Megszoktuk, hogy munkaállomásunkat napi rendszerességgel használjuk Linux / UNIX operációs rendszerrel, és néhány alkalommal megállunk, hogy tanulmányozzuk, hogyan történik a hitelesítési mechanizmus minden alkalommal, amikor munkamenetet indítunk. Tudunk-e a levéltárak létezéséről / Etc / passwd, És / etc / shadow ezek alkotják a helyi felhasználók hitelesítési hitelesítő adatainak fő adatbázisát. Reméljük, hogy a bejegyzés elolvasása után - legalábbis - világos fogalma lesz a PAM működéséről.

hitelesítés

A hitelesítés - gyakorlati célokból - a felhasználó rendszerellenőrzésének módja. A hitelesítési folyamat megköveteli azonosság és hitelesítő adatok - felhasználónév és jelszó - jelenlétét, amelyeket összehasonlítanak az adatbázisban tárolt információkkal. Ha a bemutatott hitelesítő adatok megegyeznek a tároltakkal, és a felhasználó fiókja aktív, akkor azt mondják, hogy a felhasználó az hiteles sikeresen vagy sikeresen teljesítette a hitelesítés.

Miután a felhasználót hitelesítették, ezt az információt továbbítják a beléptető szolgáltatás annak meghatározása, hogy az adott felhasználó mit tehet a rendszerben, és milyen erőforrásokkal rendelkezik meghatalmazás hogy hozzájuk férjek.

A felhasználó igazolására szolgáló információk tárolhatók a rendszer helyi adatbázisaiban, vagy a helyi rendszer hivatkozhat egy távoli rendszer meglévő adatbázisára, például LDAP, Kerberos, NIS adatbázisok stb.

A legtöbb UNIX® / Linux operációs rendszer rendelkezik a szükséges eszközökkel az ügyfél / szerver hitelesítési szolgáltatás konfigurálásához a felhasználói adatbázisok legelterjedtebb típusaihoz. Néhány ilyen rendszer nagyon komplett grafikus eszközökkel rendelkezik, mint például a Red Hat / CentOS, SUSE / openSUSE és más disztribúciók.

PAM: csatlakoztatható hitelesítési modul

sok Hitelesítés céljából beillesztett modulok Naponta használjuk őket, amikor Linux / UNIX alapú operációs rendszerrel jelentkezünk be az Asztalunkra, és sok más esetben, amikor helyi vagy távoli szolgáltatásokat használunk, amelyek rendelkeznek egy adott helyi PAM modullal beillesztve szolgáltatás hitelesítéséhez.

A PAM modulok behelyezésének gyakorlati elképzelése az állapot szekvencián keresztül nyerhető el a hitelesítés en egy csapat Debiannal és en egy másik a CentOS-szal hogy mi fejlődünk legközelebb.

Debian

Dokumentáció

Ha telepítjük a csomagot libpam-doc nagyon jó dokumentációnk lesz a könyvtárban / usr / share / doc / libpam-doc / html.

root @ linuxbox: ~ # aptitude install libpam-doc root @ linuxbox: ~ # ls -l / usr / share / doc / libpam-doc /

A PAM-ről további dokumentáció található a könyvtárakban:

root @ linuxbox: ~ # ls -l / usr / share / doc / | grep pam drwxr-xr-x 2 gyökérgyökér 4096 április 5. 21:11 libpam0g drwxr-xr-x 4 gyökérgyökér 4096 április 7. 16:31 libpam-doc drwxr-xr-x 2 gyökérgyökér 4096 április 5. 21:30 libpam-gnome- kulcstartó drwxr-xr-x 3 gyökérgyökér 4096 április 5. 21:11 libpam-modules drwxr-xr-x 2 gyökérgyökér 4096 április 5. 21:11 libpam-modules-bin drwxr-xr-x 2 gyökérgyökér 4096 április 5. 21: 11 libpam-runtime drwxr-xr-x 2 gyökérgyökér 4096 április 5 21:26 libpam-systemd drwxr-xr-x 3 gyökérgyökér 4096 április 5 21:31 python-pam

Úgy gondoljuk, hogy mielőtt dokumentációt keresünk az interneten, át kell néznünk a már telepítettet, vagy azt, amelyet közvetlenül a valamire létező programtárakból telepíthetünk, és sokszor átmásoljuk őket a merevlemezünkre. Ennek példája a következő:

root @ linuxbox: ~ # kevesebb / usr / share / doc / libpam-gnome-kulcstartó / README A gnome-keyring egy olyan program, amely megőrzi a jelszavakat és egyéb titkokat a felhasználók számára. A munkamenetben démonként futtatják, hasonlóan az ssh-agenthez, és más alkalmazások környezeti változón vagy D-Buson keresztül keresik meg. A program több kulcskulcsot kezelhet, mindegyiknek saját fő jelszavával, és van olyan munkamenet kulcstartó is, amelyet soha nem tárolnak a lemezen, de a munkamenet végeztével elfelejtik. A libgnome-keyring könyvtárat az alkalmazások használják a GNOME kulcstartó rendszerrel való integrációra.

Ez a fordítás nagyon szabadon akarja kifejezni:

- A gnome-keyring az a program, amely felelős a jelszavak és egyéb titkok megőrzéséért a felhasználók számára. Minden munkamenetben démonként futtatják, hasonlóan az ssh-agenthez, és más alkalmazásokhoz, amelyek egy környezeti változón - környezeten vagy a D-Buson keresztül találhatók. A program több kulcskarikát képes kezelni, mindegyiknek saját fő jelszavával. Van olyan kulcstartó munkamenet is, amelyet soha nem tárolnak a merevlemezen, és a munkamenet végeztével elfelejtik. Az alkalmazások a libgnome-kulcstartó könyvtár segítségével integrálódnak a GNOME kulcstartó rendszerrel.

Debian alap operációs rendszerrel

Egy olyan számítógépről indulunk, amelyre az imént telepítettük a Debian 8 "Jessie" -t operációs rendszerként, és telepítési folyamata során csak az "Alap rendszer segédprogramokat" választjuk, anélkül, hogy a feladatok telepítéséhez bármilyen más lehetőséget jelölnénk meg - feladatok vagy előre definiált csomagok, például az OpenSSH szerver. Ha az első munkamenet megkezdése után végrehajtjuk:

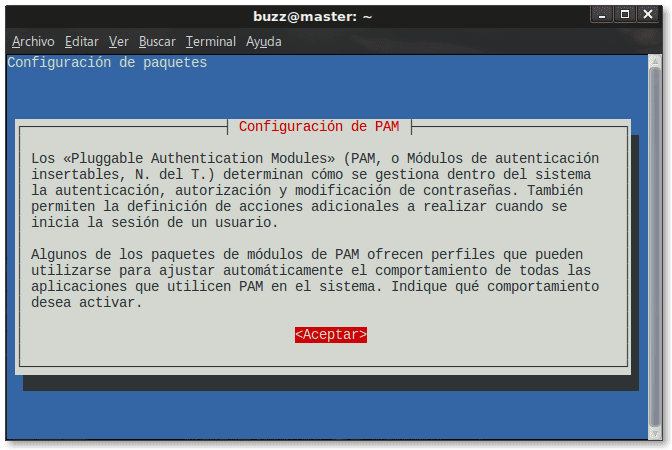

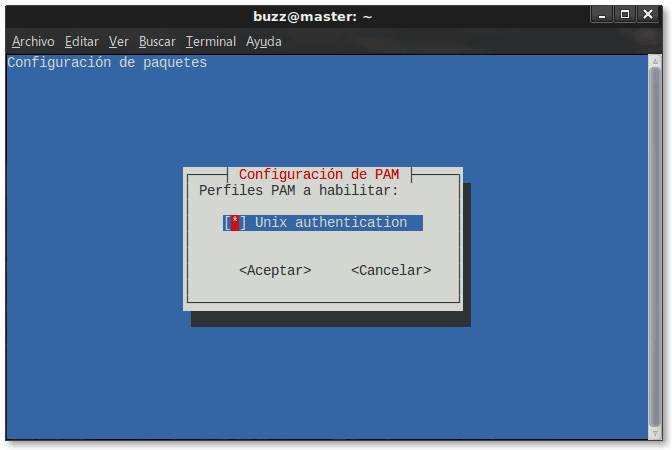

root @ master: ~ # pam-auth-update

a következő kimeneteket kapjuk:

Ami azt mutatja, hogy az egyetlen, addig a pillanatig használt PAM modul a UNIX hitelesítés. Hasznosság pam-auth-update Ez lehetővé teszi számunkra a rendszer központi hitelesítési házirendjének konfigurálását a PAM modulok által biztosított előre definiált profilok felhasználásával. További információ: man pam-auth-update.

Mivel még nem telepítettük az OpenSSH szervert, nem találjuk annak PAM modulját a könyvtárban /etc/pam.d/, amely tartalmazza a PAM modulokat és profilokat, amelyek a következő pillanatokig vannak betöltve:

root @ master: ~ # ls -l /etc/pam.d/ összesen 76 -rw-r - r-- 1 gyökérgyökér 235 30. szeptember 2014. atd -rw-r - r-- 1 gyökérgyökér 1208. április 6. 22:06 common-account -rw-r - r-- 1 gyökérgyökér 1221 április 6 22:06 common-auth -rw-r - r-- 1 gyökér gyökér 1440 április 6 22:06 common-password -rw-r - r-- 1 gyökér gyökér 1156. április 6. 22:06 common-session -rw-r - r-- 1 gyökérgyökér 1154. április 6. 22:06 common-session-noninteractive -rw-r - r-- 1 gyökérgyökér 606. 11. június 2015. cron -rw-r - r - 1 gyökérgyökér 384 19. november 2014., chfn -rw-r - r-- 1 gyökérgyökér, 92. november 19., 2014. január chpasswd -rw-r - r-- 1 gyökérgyökér, 581. november 19., 2014. nov. r-- 1 gyökérgyökér 4756 19. november 2014. bejelentkezés -rw-r - r-- 1 gyökérgyökér 92 19. november 2014. újfelhasználók -rw-r - r-- 1 gyökérgyökér 520 6. január 2016. egyéb -rw-r- -r-- 1 gyökérgyökér 92 19. november 2014. passwd -rw-r - r-- 1 gyökérgyökér 143 29. március 2015. runuser -rw-r - r-- 1 gyökérgyökér 138 29. március 2015. runuser-l -rw -r - r-- 1 gyökérgyökér 2257 19. november 2014. su -rw-r - r-- 1 gyökérgyökér 220 2. szeptember 2016. systemd-user

Például a PAM modul használatával /etc/pam.d/chfn a rendszer konfigurálja a szolgáltatást árnyék, míg át /etc/pam.d/cron a démon konfigurálva van cron. Kicsit többet megtudva elolvashatjuk ezeknek a fájloknak a tartalmát, ami nagyon tanulságos. Mintaként a modul tartalmát adjuk meg alább /etc/pam.d/cron:

root @ master: ~ # kevesebb /etc/pam.d/cron # A cron démon PAM konfigurációs fájlja @ tartalmazza a közös hitelesítést # Beállítja a szükséges loginuid folyamatattribútum pam_loginuid.so # Környezeti változók beolvasása a pam_env alapértelmezett fájljaiból, / etc / environment # és /etc/security/pam_env.conf. munkamenet szükséges pam_env.so # Ezenkívül olvassa el a rendszer területi beállításainak információs munkamenetét szükséges pam_env.so envfile = / etc / default / locale @ tartalmazza a közös fiókot @include common-session-noninteractive # Beállítja a felhasználói korlátokat, kérjük, határozza meg a cron feladatok korlátait # az /etc/security/limits.conf munkameneten keresztül szükséges pam_limits.so

Fontos az állományok sorrendje az egyes fájlokban. Általánosságban elmondható, hogy egyikük módosítását sem javasoljuk, hacsak nem tudjuk jól, hogy mit csinálunk.

Debian alap OS + OpenSSH-val

root @ master: ~ # aptitude install task-ssh-server

A következő ÚJ csomagok kerülnek telepítésre: openssh-server {a} openssh-sftp-server {a} task-ssh-server

Ellenőrizni fogjuk, hogy a PAM modul megfelelően lett-e hozzáadva és konfigurálva sshd:

root @ master: ~ # ls -l /etc/pam.d/sshd -rw-r - r-- 1 gyökérgyökér 2133 22. július 2016. /etc/pam.d/sshd

Ha meg akarjuk tudni a profil tartalmát:

root @ master: ~ # kevesebb /etc/pam.d/sshd

Más szavakkal, amikor megpróbálunk távoli munkamenetet indítani egy másik számítógépről ssh, a hitelesítés a helyi számítógépen a PAM modulon keresztül történik sshd főként az ssh szolgáltatásban felmerülő egyéb engedélyezési és biztonsági szempontok megfeledkezése nélkül.

Átmenetileg hozzátesszük, hogy a szolgáltatás fő konfigurációs fájlja az / Etc / ssh / sshd_config, és hogy legalább a Debianban alapértelmezés szerint az interaktív felhasználói bejelentkezés engedélyezése nélkül van telepítve gyökér. Az engedélyezéshez módosítanunk kell a fájlt / Etc / ssh / sshd_config és változtassa meg a sort:

PermitRootLogin jelszó nélkül

által

PermitRootLogin igen

majd indítsa újra és ellenőrizze a szolgáltatás állapotát:

root @ master: ~ # systemctl indítsa újra az ssh-t root @ master: ~ # systemctl állapot ssh

Debian az LXDE asztallal

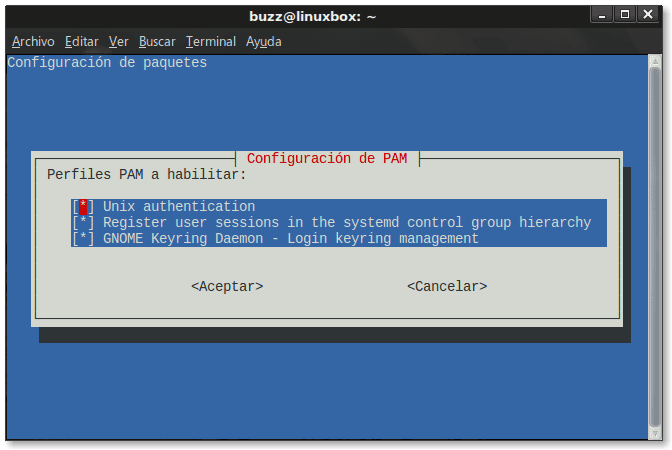

Ugyanazzal a csapattal folytatjuk - megváltoztatjuk a nevüket ill hostname írta:linux doboz»Jövőbeni felhasználásra - amelyhez befejeztük az LXDE Desktop telepítését. Fussunk pam-auth-update és a következő kimeneteket kapjuk:

A rendszer már engedélyezte az LXDE asztal telepítése során a helyes hitelesítéshez szükséges összes profilt - modult -, amelyek a következők:

- UNIX hitelesítési modul.

- A felhasználói munkameneteket rögzítő modul a. Hierarchikus vezérlőcsoportjában systemd.

- GNOME kulcstartó démon modul

- Használjuk ezt a lehetőséget, hogy ajánljuk, hogy minden esetben, amikor a "PAM-profilok engedélyezése" kérdésre válaszolunk, válasszuk az opciót Hacsak nem tudjuk nagyon jól, hogy mit csinálunk. Ha megváltoztatjuk az operációs rendszer által automatikusan végrehajtott PAM-konfigurációt, akkor egyszerűen letilthatjuk a bejelentkezést a számítógépen.

A fenti esetekben beszélünk Helyi hitelesítés vagy Hitelesítés a helyi számítógépen, amint az akkor történik, amikor távoli munkamenetet indítunk ssh.

Ha megvalósítunk egy módszert Távoli hitelesítés a helyi csapatban Azoknak a felhasználóknak, akik hitelesítő adataikat egy távoli OpenLDAP szerveren vagy egy Active Directoryban tárolják, a rendszer figyelembe veszi az új hitelesítési formát, és hozzáadja a szükséges PAM modulokat.

Fő fájlok

- / Etc / passwd: Felhasználói fiók adatai

- / etc / shadow: A felhasználói fiókok biztonságos adatai

- /etc/pam.conf: Csak akkor használható fájl, ha a könyvtár nem létezik /etc/pam.d/

- /etc/pam.d/: Könyvtár, ahová a programok és szolgáltatások telepítik a PAM moduljaikat

- /etc/pam.d/passwd: PAM konfiguráció a következőhöz: passwd.

- /etc/pam.d/common-account: Az összes szolgáltatás közös hitelesítési paraméterei

- /etc/pam.d/common-auth: Az összes szolgáltatás közös hitelesítési paraméterei

- /etc/pam.d/common-password: A jelszavakkal kapcsolatos összes szolgáltatásban közös PAM modulok - Jelszavak

- /etc/pam.d/common-session: A felhasználói munkamenetekhez kapcsolódó összes szolgáltatásban közös PAM modulok

- /etc/pam.d/common-session-noninteractive: A nem interaktív munkamenetekhez kapcsolódó, vagy felhasználói beavatkozást nem igénylő szolgáltatásokhoz hasonló PAM modulok, például olyan feladatok, amelyeket a nem interaktív munkamenetek elején és végén hajtanak végre.

- / usr / share / doc / passwd /: Dokumentációs könyvtár.

Javasoljuk, hogy olvassa el a passwd y árnyék mediante ember passwd y ember árnyéka. Egészséges a fájlok tartalmának elolvasása is közös fiók, közös hitelesítés, közös jelszó, közös munkamenet y közös munkamenet-nem interaktív.

PAM modulok állnak rendelkezésre

Hogy képet kapjon a rendelkezésre álló PAM modulokról eleve A szokásos Debian-tárban a következőket futtatjuk:

buzz @ linuxbox: ~ $ aptitude search libpam

A lista hosszú, és csak azokat a modulokat fogjuk tükrözni, amelyek megmutatják, hogy mennyire kiterjedt:

libpam-afs-session - PAM module to set up a PAG and obtain AFS tokens libpam-alreadyloggedin - PAM module to skip password authentication for logged users libpam-apparmor - changehat AppArmor library as a PAM module libpam-barada - PAM module to provide two-factor authentication based on HOTP libpam-blue - PAM module for local authenticaction with bluetooth devices libpam-ca - POSIX 1003.1e capabilities (PAM module) libpam-ccreds - Pam module to cache authentication credentials libpam-cgrou - control and monitor control groups (PAM) libpam-chroot - Chroot Pluggable Authentication Module for PAM libpam-ck-connector - ConsoleKit PAM module libpam-cracklib - PAM module to enable cracklib support libpam-dbus - A PAM module which asks the logged in user for confirmation libpam-duo - PAM module for Duo Security two-factor authentication libpam-dynalogin - two-factor HOTP/TOTP authentication - implementation libs libpam-encfs - PAM module to automatically mount encfs filesystems on login libpam-fprintd - PAM module for fingerprint authentication trough fprintd libpam-geo - PAM module checking access of source IPs with a GeoIP database libpam-gnome-keyring - PAM module to unlock the GNOME keyring upon login libpam-google-authenticator - Two-step verification libpam-heimdal - PAM module for Heimdal Kerberos libpam-krb5 - PAM module for MIT Kerberos libpam-krb5-migrate-heimdal - PAM module for migrating to Kerberos libpam-lda - Pluggable Authentication Module for LDA libpam-ldapd - PAM module for using LDAP as an authentication service libpam-mkhomedir - libpam-mklocaluser - Configure PAM to create a local user if it do not exist already libpam-modules - Pluggable Authentication Modules for PAM libpam-modules-bin - Pluggable Authentication Modules for PAM - helper binaries libpam-mount - PAM module that can mount volumes for a user session libpam-mysql - PAM module allowing authentication from a MySQL server libpam-nufw - The authenticating firewall [PAM module] libpam-oath - OATH Toolkit libpam_oath PAM module libpam-ocaml - OCaml bindings for the PAM library (runtime) libpam-openafs-kaserver - AFS distributed filesystem kaserver PAM module libpam-otpw - Use OTPW for PAM authentication libpam-p11 - PAM module for using PKCS#11 smart cards libpam-passwdqc - PAM module for password strength policy enforcement libpam-pgsql - PAM module to authenticate using a PostgreSQL database libpam-pkcs11 - Fully featured PAM module for using PKCS#11 smart cards libpam-pold - PAM module allowing authentication using a OpenPGP smartcard libpam-pwdfile - PAM module allowing authentication via an /etc/passwd-like file libpam-pwquality - PAM module to check password strength libpam-python - Enables PAM modules to be written in Python libpam-python-doc - Documentation for the bindings provided by libpam-python libpam-radius-auth - The PAM RADIUS authentication module libpam-runtime - Runtime support for the PAM library libpam-script - PAM module which allows executing a script libpam-shield - locks out remote attackers trying password guessing libpam-shish - PAM module for Shishi Kerberos v5 libpam-slurm - PAM module to authenticate using the SLURM resource manager libpam-smbpass - pluggable authentication module for Samba libpam-snapper - PAM module for Linux filesystem snapshot management tool libpam-ssh - Authenticate using SSH keys libpam-sshauth - authenticate using an SSH server libpam-sss - Pam module for the System Security Services Daemon libpam-systemd - system and service manager - PAM module libpam-tacplus - PAM module for using TACACS+ as an authentication service libpam-tmpdir - automatic per-user temporary directories libpam-usb - PAM module for authentication with removable USB block devices libpam-winbind - Windows domain authentication integration plugin libpam-yubico - two-factor password and YubiKey OTP PAM module libpam0g - Pluggable Authentication Modules library libpam0g-dev - Development files for PAM libpam4j-java - Java binding for libpam.so libpam4j-java-doc - Documentation for Java binding for libpam.so

Hozza le saját következtetéseit.

CentOS

Ha a telepítési folyamat során a «Szerver GUI-val«, Jó platformot fogunk szerezni a kkv-hálózat különböző szolgáltatásainak megvalósításához. A Debian-nal ellentétben a CentOS / Red Hat® konzol- és grafikus eszközök sorozatát kínálja, amelyek megkönnyítik a rendszer vagy a hálózati rendszergazda életét.

Dokumentáció

Alapértelmezés szerint telepítve megtaláljuk a könyvtárban:

[root @ linuxbox ~] # ls -l /usr/share/doc/pam-1.1.8/ összesen 256 -rw-r - r--. 1 gyökérgyökér 2045 18. június 2013. Szerzői jog drwxr-xr-x. 2 gyökérgyökér 4096 április 9. 06:28 html -rw-r - r--. 1 gyökérgyökér 175382. november 5., 19:13 Linux-PAM_SAG.txt -rw-r - r--. 1 gyökérgyökér 67948 18. június 2013. rfc86.0.txt drwxr-xr-x. 2 gyökérgyökér 4096 április 9. 06:28 txts

[root @ linuxbox ~] # ls /usr/share/doc/pam-1.1.8/txts/ README.pam_access README.pam_exec README.pam_lastlog README.pam_namespace README.pam_selinux README.pam_timestamp README.pam_console README.pam_faildelay README.pam_limits README.pam_nologin README.pam_sepermit README.pam_tty_audit README.pam_cracklib README.pam_faillock README.pam_listfile README.pam_permit README. pam_shells README.pam_umask README.pam_chroot README.pam_filter README.pam_localuser README.pam_postgresok README.pam_stress README.pam_unix README.pam_debug README.pam_ftp README.pam_loginuid README.pam_pwhistory README.pam_succeed_if README.pam_userdb README.pam_deny README.pam_group README.pam_mail README .pam_rhosts README.pam_tally README.pam_warn README.pam_echo README.

Igen, a CentOS csapatát "linuxboxnak" is nevezzük, mint a Debian esetében, amely az SMB Networks jövőbeni cikkeihez szolgál.

CentOS GNOME3 GUI-val

Amikor a telepítés során kiválasztjuk a «Szerver GUI-val«, A GNOME3 Asztal és más segédprogramok és alapprogramok telepítve vannak egy szerver fejlesztésére. Konzol szintjén az elvégzett hitelesítési állapot megismerése:

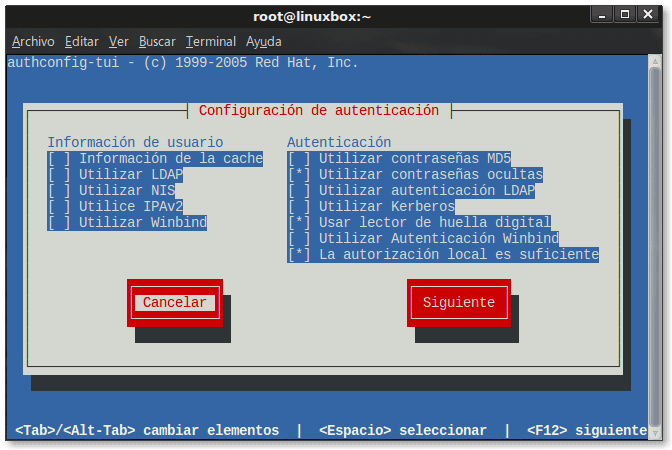

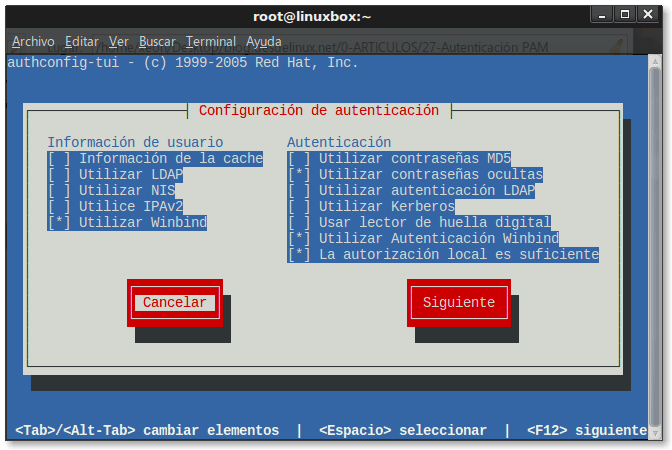

[root @ linuxbox ~] # authconfig-tui

Ellenőrizzük, hogy csak az aktuális kiszolgáló-konfigurációhoz szükséges PAM-modulok engedélyezettek-e, még az ujjlenyomatok olvasására szolgáló modul is.

CentOS GNOME3 GUI-val csatlakozott a Microsoft Active Directory-hoz

Mint láthatjuk, a szükséges modulokat hozzáadták és engedélyezték -winbind- az Active Directoryval történő hitelesítéshez, miközben szándékosan letiltjuk a modult az ujjlenyomatok olvasására, mert erre nincs szükség.

Egy későbbi cikkünkben részletesen bemutatjuk, hogyan csatlakozhat a CentOS 7 klienshez a Microsoft Active Directoryhoz. Csak erre számítunk az eszköz használatával authoconfig-gtk A szükséges csomagok telepítése, a helyi hitelesítéssel rendelkező tartományi felhasználók könyvtárainak automatikus létrehozásának konfigurálása, valamint maga a kliensnek az Active Directory tartományához való csatlakozásának folyamata rendkívül automatizált. Talán az unió után csak a számítógép újraindítására lesz szükség.

Fő fájlok

A CentOS hitelesítéshez kapcsolódó fájlok a könyvtárban találhatók /etc/pam.d/:

[root @ linuxbox ~] # ls /etc/pam.d/ atd liveinst smartcard-auth-ac authconfig login smtp authconfig-gtk other smtp.postfix authconfig-tui passwd sshd config-util password-auth su crond password-auth-ac sudo cups pluto sudo-i chfn polkit-1 su-l chsh postlogin system-auth ujjlenyomat-auth postlogin-ac system-auth-ac ujjlenyomat-auth-ac ppp rendszer-config-hitelesítés gdm-autologin távoli systemd-user gdm-ujjlenyomat runuser vlock gdm-launch-environment runuser-l vmtoolsd gdm-password samba xserver gdm-pin beállítása gdm-smartcard smartcard-auth

PAM modulok állnak rendelkezésre

Megvannak a tárak alap, centosplus, epel, y frissítések. Bennük -mások között - találjuk a következő modulokat a parancsok segítségével yum keresés pam-, yum keresés pam_, És yum keresés libpam:

nss-pam-ldapd.i686: Egy nsswitch modul, amely címtárszervereket használ nss-pam-ldapd.x86_64: Egy nsswitch modul, amely az ovirt-guest-agent-pam-module.x86_64: PAM modult használja az oVirt Guest Agent pam számára -kwallet.x86_64: PAM modul a KWallet számára pam_afs_session.x86_64: AFS PAG és AFS tokenek a bejelentkezéskor pam_krb5.i686: Pluggable Authentication Module for Kerberos 5 pam_krb5.x86_64: Pluggable Authentication Module for Kerberos 5 pam_krb86.x64_86: Pluggable Authentication Module for Kerberos 64 server .x11_686: PAM modul az OATH plug-in bejelentkezési hitelesítéséhez pam_pkcs11.i11: PKCS # 86 / NSS PAM bejelentkezési modul pam_pkcs64.x11_86: PKCS # 64 / NSS PAM bejelentkezési modul pam_radius.x86_64: PAM modul a RADIUS hitelesítéshez__script.x modul parancsfájlok végrehajtására pam_snapper.i686: PAM modul snapper hívására pam_snapper.x86_64: PAM modul snapper hívására pam_ssh.x86_64: PAM modul SSH kulcsokkal és ssh-agent pam_ssh_agent_686 86: PAM modul az ssh-agent pam_ssh_agent_auth.x64_86 hitelesítéshez: ssh-agent pam_url.x64_86: PAM modul a HTTP kiszolgálókkal történő hitelesítéshez pam_wrapper.x64_86: Eszköz a PAM alkalmazások és a PAM modulok tesztelésére pam_yubico.x64_86 Pluggable Authentication Module for yubikeys libpamtest-doc.x64_86: A libpamtest API dokumentációja python-libpamtest.x64_86: python burkoló a libpamtesthez libpamtest.x64_86: Eszköz PAM-alkalmazások és PAM-modulok teszteléséhez libpamtest-devel.x64_XNUMX: PAM alkalmazások és PAM modulok

Összegzés

Fontos, hogy minimális ismeretekkel rendelkezzünk a PAM-ról, ha általános módon meg akarjuk érteni, hogy a hitelesítést hogyan hajtják végre, valahányszor bejelentkezünk Linux / UNIX számítógépünkre. Fontos tudni azt is, hogy csak a helyi hitelesítéssel tudjuk szolgáltatásokat nyújtani egy kis kkv-hálózat más számítógépeinek, mint például a Proxy, a Mail, az FTP stb., Amelyek mind egyetlen szerverre koncentrálódnak. Az összes előző szolgáltatásnak - és még sok másnak, amint azt korábban láttuk - megvan a PAM modulja.

Források konzultáltak

- Parancsnoki kézikönyvek - man oldalakon.

- hitelesítés: Wikipédia spanyol nyelvű oldal

- Dugaszolható hitelesítési modulok

- Red_Hat_Enterprise_Linux-6-Deployment_Guide-hu-USA

PDF változat

Töltse le a PDF verziót itt.

A következő cikkig!

Szerző: Federico A. Valdes Toujague

federicotoujague@gmail.com

https://blog.desdelinux.net/author/fico

Nagyon részletes cikk a PAM használatával történő hitelesítésről, bevallom, nem ismertem részletesen a hitelesítés működését és a végtelenebb részletesebb és biztonságosabb alkalmazásokat, amelyeket nekünk adhatunk. Ez egy nagyszerű cikk, amely lehetővé teszi a PAM-hitelesítés hatókörének vizualizálását, amelynek a kkv-kban is több célja lehet.

Még egy nagyszerű közreműködésed, köszönöm szépen az ilyen jó Fico anyagot

Köszönöm a megjegyzést, kedves Luigys. A cikk célja, hogy megnyissa az olvasók figyelmét a PAM-mel és annak moduljaival kapcsolatban. Szerintem a bejegyzés sikerrel jár.

Egyébként tájékoztatom, hogy a hozzászólások nem postán érkeznek hozzám.

hehehe, elfelejtettem megírni az e-mail címemet az előző kommentbe. Ezért jön ki Anonymous. 😉

Remek cikk, mint mindig.

Nagyon tanulságos Federico, nem egyszer volt már dolgom a PAM-mel, és csodálom a dizájnt, nagyon hasznos, ha funkcionalitást tudok beilleszteni az általa megengedett horgokba, például utoljára egy REST API-t tettem a Python-ban / Lombik, amely összegyűjti a domainem felhasználóinak bejelentkezési adatait és kijelentkezéseit (nagytestvér stílus, mindent tudni), mivel nem sejtik, hogy hova tettem a hívásokat, hogy göndörítsem az API értesítését? Nos igen, a PAM-mel.

Köszönet HO2GI-nak a bejegyzés értékeléséért.

Dhunter: Még egyszer üdvözlet. Mint mindig, nagyon érdekes dolgokat csinálsz. Semmi, ez a bejegyzés azok közé tartozik, amelyeket "nyitott elmék" céljából katalogizálok.