Halo,

Di sini Anda akan melihat bagaimana menghubungkan ke PC dari jarak jauh dengan SSH baru saja memasukkan kata sandi pertama kali, lalu meskipun kedua komputer kami restart, kami tidak akan dimintai kata sandi lagi.

Tapi, mari kita lihat dulu penjelasan singkat tentang apa itu SSH:

SSH itu adalah protokol, alat komunikasi antara dua komputer. Ini memungkinkan kami untuk mengelola tim dari jarak jauh. Ketika kita mengakses komputer lain dengan SSH, perintah yang kita masukkan di terminal itu akan dijalankan di komputer lain, dengan cara ini kita mengatur / mengontrolnya.

Segala sesuatu yang ditularkan oleh SSH, itu dienkripsi dan dengan keamanan yang sangat baik.

Sekarang, kita akan melihat bagaimana hanya dalam tiga langkah kita akan mengkonfigurasi PC # 1 untuk mengakses PC # 2 tanpa memasukkan kata sandi:

Kami memiliki situasi berikut:

PC # 1 - » Anda ingin terhubung ke PC # 2, tanpa harus memasukkan sandi setiap kali Anda mencoba menyambung ke PC lain ini.

PC # 2 - » Anda telah memasang server SSH. Ini adalah salah satunya PC # 1 itu akan terhubung, dan itu akan melakukannya tanpa memasukkan kata sandi. Di PC ini ada pengguna bernama akar.

Mari kita mulai…

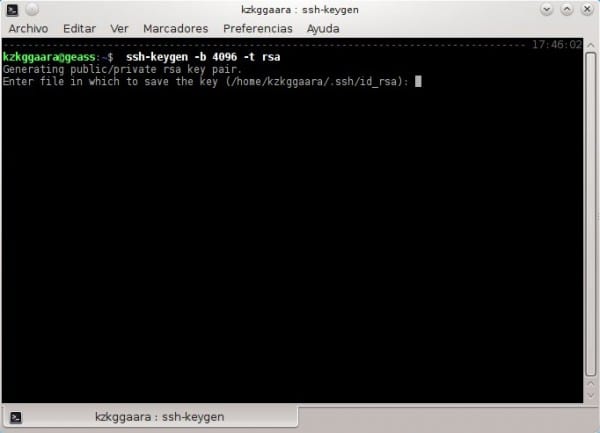

1. En PC # 1 kami menulis yang berikut ini:

- ssh-keygen -b 4096 -t rsa

Ini akan menghasilkan kunci publik. Agar tidak terlalu bingung dengan "kunci publik dan pribadi", saya akan menjelaskannya dengan sangat sederhana.

Misalkan Anda memiliki dua kunci rumah di saku Anda, satu Anda berikan kepada pacar Anda karena Anda tinggal bersama, dan yang lainnya Anda ditinggalkan sendirian, Anda tidak memberikannya kepada siapa pun. Nah, kunci yang Anda berikan kepada pacar Anda akan memungkinkan dia masuk ke rumah Anda tanpa memberi tahu Anda, tanpa meminta izin Anda, bukan? itu adalah kunci publik, "kunci" yang memungkinkan satu PC mengakses PC lainnya tanpa harus meminta izin Anda (yaitu, tanpa memasukkan nama pengguna + sandi)

Ketika mereka memberikan perintah itu, itu akan muncul:

2. Tekan saja [Memasukkan], sedetik kemudian kita tekan lagi [Memasukkan], dan sedetik kemudian kami menekan sekali lagi [Memasukkan]. Maksud saya, kami akan menekan [Memasukkan] sebanyak tiga (3) kali, kita hanya menekannya ... kita tidak menulis apapun 🙂

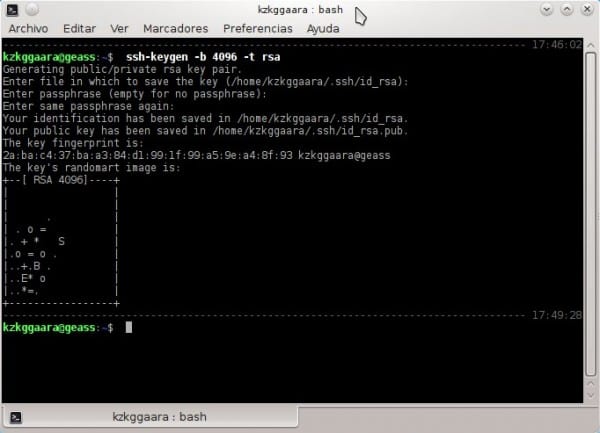

Ketika kita melakukan ini, sesuatu yang sangat mirip dengan berikut ini akan muncul:

Siap, kita sudah punya kunci publiknya ... sekarang kita harus berikan ke siapapun yang kita mau (seperti contoh, berikan ke pacar kita haha)

Yang kami inginkan adalah itu PC # 1 terhubung ke PC # 2, sudah di PC # 1 kami melakukan semua hal di atas, dalam PC # 2 Kami belum melakukan apapun. Baik, PC # 2 memiliki alamat IP misalnya 10.10.0.5.

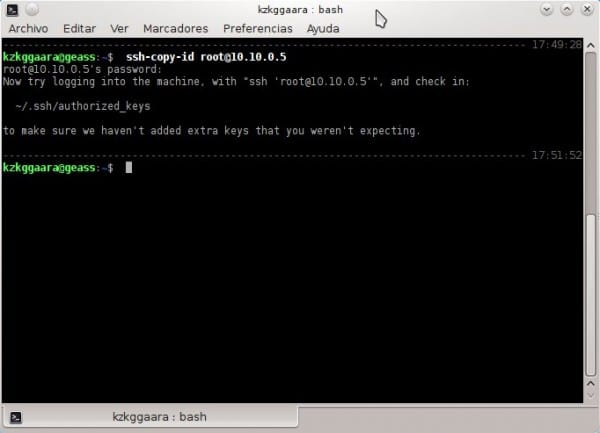

3. Kami memasukkan PC # 1 selanjutnya:

- ssh-salin-id root@10.10.0.5

Apa yang dilakukannya hanyalah memberi Anda kunci publik dari PC # 1 a PC # 2, yaitu, memberi PC # 2 kunci publik dari PC # 1Sementara PC # 1 dia menyimpan kunci pribadinya, Anda tahu; kunci itu yang tidak diberikan kepada siapa pun. Penting untuk tidak membuat kesalahan dengan pengguna, yaitu, jika pengguna "akar"Ini tidak ada di PC # 2 akan memberi kami kesalahan, penting untuk memperjelas pengguna mana yang akan kami gunakan untuk ini, selain fakta bahwa pengguna yang kami konfigurasikan aksesnya tanpa kata sandi, akan sama dengan yang harus kami akses di masa mendatang. Setelah ini selesai, akan terlihat seperti ini:

Pada langkah sebelumnya, mereka harus memasukkan sandi pengguna PC # 2.

Dan voila ... semuanya sudah dikonfigurasi ????

Seperti yang tampak bagi kami di terminal, mari kita uji apakah semuanya benar-benar berfungsi 100% OK. Untuk menguji, kami menempatkan:

- ssh root@10.10.0.5

Jika mereka juga ingin mengakses komputer lain tanpa selalu memasukkan kata sandi (PC # 3 misalnya), kami hanya memberikan kunci publik kami dan hanya itu, setelah kami menyelesaikan langkahnya #1 y #2 kita tidak perlu melakukannya lagi. Jika kita ingin mengakses PC # 3 misalnya yang memiliki IP 10.10.99.156 kami hanya meletakkan:

- ssh root@10.10.99.156

Sejauh ini tutorialnya.

Jelaskan bahwa tingkat keamanan ketika kita berbicara tentang SSH sangat tinggi, metafora yang saya jelaskan beberapa langkah (memberikan kunci kepada pacar kita) mungkin bukan yang paling tepat haha, karena pacar kita bisa memberikan kunci orang lain. Ketika kita berbicara tentang SSH, prinsip keamanan mudah dijelaskan, ketika kita mencoba mengakses komputer kita (PC # 1) memeriksa apakah di PC # 2 ada kunci publik dari komputer kita (dalam hal ini ada, karena kita mengkonfigurasinya seperti itu), lalu, jika ada, sederhana, periksa apakah kunci publik itu identik dengan kunci pribadi kami (kunci yang tidak kami berikan kepada siapa pun). Jika kuncinya identik, itu memungkinkan kita untuk mengakses, sebaliknya dan sebagai tindakan keamanan, itu tidak memungkinkan kita untuk mengakses komputer lain dari jarak jauh.

Jadi sekarang Anda tahu ... memberi pacar kita kunci rumah bukanlah hal yang paling aman, tetapi berbagi kunci dan mengakses komputer lain dari jarak jauh melalui SSH itu aman. ^ _ ^

Keraguan atau pertanyaan, keluhan atau saran beri tahu saya.

Salam untuk semua.

Saya benar-benar tidak mengerti bagaimana Anda menjadi begitu paranoid tentang keamanan membuat kesalahan seperti itu. Jika di langkah di mana dikatakan:

Enter passphrase (empty for no passphrase)Kami tidak menulis apa pun, kami tersesat jika pengguna berhasil mengakses PC kami dan membuka terminal, karena secara otomatis menjalankan:

ssh root@10.10.0.5Ini akan masuk tanpa meminta kata sandi.

Jika seseorang mendapatkan akses ke laptop saya, ya, mereka dapat mengakses PC # 2 tanpa harus memasukkan kata sandinya, namun, seperti yang Anda katakan, saya paranoid tentang keamanan, apakah Anda benar-benar berpikir bahwa mendapatkan akses ke laptop saya adalah sesuatu yang sangat sederhana? HA HA.

Saat saya selalu bangun, saya selalu mengunci layar, jika tidak setelah 30 detik tidak ada aktivitas di mouse atau keyboard laptop, layar akan tetap terkunci 😉

Jika seseorang mencuri laptop Anda, tidak peduli seberapa banyak sesi diblokir, mendapatkan akses ke file itu sepele, masalah 5 menit dengan bootable Linux dari USB. Dan setelah file diakses, karena kunci pribadi tidak dilindungi, Anda dapat menggunakannya secara langsung, atau menyalinnya dengan lebih baik dan mengakses server Anda dengan nyaman dari rumah. Sebenarnya, prosesnya sangat cepat sehingga Anda bahkan tidak perlu mengetahuinya. Dalam 5 menit Anda pergi ke kamar mandi atau apa pun, semuanya bisa dilakukan.

Cara yang aman adalah dengan meletakkan kata sandi pada kunci privat, dan kemudian menggunakan ssh-agent sehingga ia mengingat kata sandi untuk seluruh sesi (cukup ssh-add). Dengan cara ini, itu hanya akan meminta kata sandi pertama kali, dan dalam praktiknya Anda akan memiliki koneksi tanpa kata sandi sepanjang waktu, selain dilindungi dari pencurian atau gangguan.

Apakah sepele untuk mengakses file? Pernahkah Anda mendengar tentang enkripsi disk lengkap? (luks + cryptsetup)

Ya, tentu saja, jika Anda memiliki seluruh disk terenkripsi, itu adalah cerita lain, tetapi 90% pengguna tidak melakukannya karena mereka tidak tahu bagaimana melakukannya dan dalam banyak kasus bahkan tidak memberikan kompensasi kepada mereka. Sebaliknya, tidak menyimpan kata sandi yang tidak terenkripsi atau kunci pribadi yang tidak dilindungi ke disk adalah sesuatu yang dapat dilakukan semua orang, dan praktik yang baik secara umum.

Menyimpan kunci pribadi yang tidak terlindungi pada disk terenkripsi seperti memarkir mobil Anda dengan membiarkan pintunya terbuka, tetapi menyewa penjaga keamanan dengan doberman untuk melindunginya. Ini berfungsi, ya, tetapi jauh lebih mudah dan lebih efisien untuk menguncinya secara langsung.

MMm tidak melakukan banyak hal untuk blowjob, meskipun mereka dapat membuat antarmuka virtual, menetapkan IP dan terhubung dengan IP virtual tersebut, jadi meskipun mereka menghapus kunci mereka tidak akan dapat menemukan mesin karena kuncinya hanya berfungsi untuk IP tertentu. Itu juga tergantung pada apa yang mereka inginkan, ini berfungsi dengan sempurna untuk saya seperti yang dijelaskan oleh kawan, saya memiliki server pribadi di rumah saya, saya tidak perlu meningkatkan keamanan karena VPN telah dikonfigurasi.

Dan dapatkah semua ini berlaku untuk terminal windows yang harus terhubung ke beberapa * NIX?

Saya memiliki dempul tetapi saya juga dapat menggunakan Securecrt (sekarang saya memilikinya dalam skrip)

Di terminal Windows (cmd) saya yakin tidak, itu tidak akan mungkin ada.

Namun jika Anda menggunakan Putty, Anda bisa mencobanya, itu bisa berhasil.

Salam dan selamat datang di situs kami 😀

Putty sudah menerima parameter -pw dalam perintah tambahan. (mis .: -pw12345)

Faktanya, Super Putty lebih keren dari sekedar Putty biasa. (Ini bingkai untuk Putty)

Jadi Anda tidak harus menaruhnya.

Terima kasih atas kirimannya, sangat berguna. Agak membosankan untuk masuk ke SSH untuk semuanya.

Halo dan terima kasih banyak atas kunjungan dan komentar Anda 🙂

Tidak ada teman, senang mengetahui bahwa itu membantu ... jika kami dapat membantu Anda dengan cara lain, kami sangat senang 😉

Salam dan selamat datang di situs.

Saya perlu terhubung ke komputer windonws dari linux saya seperti yang saya lakukan dari terminal saya

Luar biasa .. sangat menginspirasi melihat jenis tutorial ini, membuat saya ingin juga menyumbangkan pengalaman saya yang sudah disederhanakan agar komunitas dapat memanfaatkannya. Terima kasih banyak dari El Salvador.

Saya menghubungkan dengan mesin dengan ubuntu ke mesin yang memiliki debian tetapi itu memberi saya kesalahan di mana ia tidak dapat mengotentikasi dan karena itu meminta saya untuk memasukkan kata sandi .. mengapa ini terjadi? Mungkinkah versi ssh-keygen berbeda atau apa yang terjadi?

Letakkan di sini kesalahan yang diberikannya agar Anda dapat membantu Anda dengan lebih baik 😉

Anda juga dapat mencoba meletakkan ini di terminal:

sudo mv $HOME/.ssh/known_hosts /opt/Apa yang dilakukannya adalah membersihkan SSH koneksi (riwayat koneksi) yang Anda miliki.

Dan jika saya ingin menggunakan kunci publik yang sama untuk beberapa server, dapatkah saya melakukannya, atau apakah saya harus membuat kunci untuk setiap server yang ingin saya akses? Saya akan tetap mencobanya, tetapi pada beberapa server yang tidak berguna agar tidak merusak sesuatu yang berguna.

Terima kasih dan salam.

Seperti yang saya lakukan di laptop saya, ini adalah kunci yang berbeda untuk setiap server, pada kenyataannya, saya pikir tidak mungkin menggunakan kunci yang sama untuk beberapa ... karena ID masing-masing server itu unik, seperti sidik jari 🙂

salam

Halo tuan pasir. Saya telah membaca kunci dan saya menemukan bahwa pasangan kunci (publik dan pribadi) melayani klien-server untuk mengirim dan menerima tantangan dan dengan demikian mengidentifikasi satu sama lain, jadi tidak ada hubungannya dengan kata sandi yang Anda gunakan untuk mengakses server, yang terakhir digunakan untuk "menempelkan" kunci publik di server tepercaya. Jadi, Anda dapat menggunakannya sebanyak yang Anda inginkan atau butuhkan.

Saya tidak tahu apakah saya menjelaskan diri saya sendiri, tetapi leluconnya adalah untuk dapat menggunakan pasangan kunci Anda di server lain, setelah mengikuti tutorial Anda, Anda hanya perlu melakukan:

ssh-copy-id other.user@otra.ip

tulis kata sandi Anda untuk server lain ini

Dan siap.

salam

Halo, terima kasih untuk panduannya, hanya itu yang membantu saya. Sekarang saya ingin melakukannya di sepasang komputer lain, saya mendapatkan yang berikut:

$ssh-copy-id -p 4000 lm11@148.218.32.91

Port buruk 'umask 077; tes -d ~ / .ssh || mkdir ~ / .ssh; kucing >> ~ / .ssh / authorized_keys '

Terima kasih atas bantuan Anda.

Saya melakukan apa yang Anda katakan kepada kami, tetapi terus menanyakan kata sandinya. Saya mengklarifikasi hubungan yang saya buat antara dua server linux red hat ... Apa lagi itu?

Saya sudah melihat / etc / ssh / sshd_config

Saya sudah memulai ulang kedua server

PC2 = topi merah linux 6.4

PC2 = topi merah linux 5.1

Layanan ssh harus dikonfigurasi dengan benar (file / etc / ssh / sshd_config pada PC2) agar dapat bekerja.

koreksi…

PC1 = Centos 6.4

PC2 = Topi Merah 5.1

Halo rekan-rekan, saya perlu membangun hubungan kepercayaan antara 1 server Linux Centos 5.3 dan Unix Sco5.7 tetapi saya memiliki masalah ketika melakukan langkah 3 menyalin kunci dari Linux ke Unix saya mendapatkan pesan / usr / bin / ssh-copy-id: ERROR: Tidak ditemukan identitas, mengapa bisa demikian?

terima kasih

Saya telah mengikuti tutorial langkah demi langkah. Itu tidak memberi saya kesalahan apa pun, tetapi pada akhirnya ketika saya terhubung dari PC1 ke PC2 itu terus meminta saya untuk kata sandi root setiap kali saya terhubung.

Apakah ada yang mengira itu mungkin?

Tampaknya setelah membuat kunci, Anda harus menjalankan ssh-add agar agen otentikasi dapat menggunakannya.

Saat saya menghapus kunci akses, ia tidak mengenali apa pun yang saya diretas, bantuan, tidak memasukkan apa pun

Terima kasih banyak, ini bekerja dengan sempurna

Terima kasih banyak atas panduannya! Ini sangat mudah dan berguna ketika Anda memiliki server Anda di luar sana berjalan dan tidak harus memasukkan kunci dan dengan demikian mengotomatiskan banyak hal 😀

Terima kasih.

Saya tidak mengetahui penggunaan ssh-copy-id dan ini sudah cukup otomatis.

Yang benar adalah bahwa saya sampai pada titik menulis kata sandi, jadi yang saya lakukan adalah menyimpannya dengan parafrase DEFAULT, yang dipertahankan selama sesi.

Saya tidak keberatan menulisnya sekali setiap saya menyalakan PC, gulungan harus meletakkannya setiap kali terputus atau hal-hal seperti itu

SSH Tidak Ada Jutsu!

Halo

tutorial yang bagus ... tetapi jika saya ingin menyampaikan informasi ??? bagaimana saya bisa melakukannya?

Halo, kontribusi Anda sangat menarik, tetapi saya memiliki sedikit keraguan tentang topik serupa

Hola.

Coba langkah-langkah di atas, tetapi ketika mencoba menyalin kunci ke server 2 (PC2) saya diberitahu bahwa perintah tidak ada.

bash: ssh-copy-id: perintah tidak ditemukan

Bisakah saya menyalin kunci secara manual?

Luar biasa !! Saya sedang mencari penjelasan yang sederhana dan berhasil dengan sempurna

Terima kasih !!!

Kontribusi yang sangat baik.

Terima kasih banyak, ini telah banyak membantu saya.

Hai, Saya ingin tahu apakah ada cara untuk melakukan perintah ssh-copy-id ini. Sejak saya menginstal Open ssh untuk Windows, ssh berfungsi untuk saya di DOS tetapi tidak memiliki perintah ssh-copy-id ini. Saya ingin tahu cara mengirim kunci publik ini ke server linux lain (server linux). Terima kasih banyak.

Hai. Saya perlu membangun hubungan kepercayaan antara server linux dan mesin Windows. Instal SSH untuk Windows dan itu berfungsi untuk saya. Tetapi perintah ssh-copy-id ini tidak tersedia di alat ini.

Mereka mengetahui cara lain untuk melakukannya tanpa menggunakan ssh-copy-id.

Terima kasih banyak atas komentar Anda.

Tetapi pertanyaan tentang ini adalah untuk dapat terhubung tanpa kata sandi, jika kita meletakkan kata sandi itu akan meminta kita untuk lulus itu untuk terhubung dan itu bukan tujuan dari ini

Ini sangat berguna bagi saya untuk modul fp komputer saya, terima kasih 🙂

Terima kasih!

Beberapa khawatir tentang betapa menyebalkannya harus memasukkan kata sandi (frasa sandi), untuk itu, seperti yang mereka katakan di atas, itu adalah «agen-pengguna» dan bahwa saya juga telah mengonfigurasi dengan Keepass dan fungsi Jenis Otomatis, jadi saya hanya Saya memanggil terminal dan dengan kombinasi kunci yang telah mereka konfigurasikan siap, saya juga memiliki "alias" untuk setiap permintaan dan semuanya sangat mudah.

Tutorial yang bagus.

Sangat senang !!

Info yang sangat bagus 🙂 tapi saya punya pertanyaan ...

Saya memiliki PC10 yang merupakan tempat saya menyimpan informasi, informasi tersebut dikirim dari pc1 - pc2 - pc3, ke PC10, bagaimana cara membuat pc1, pc dan pc3 menggunakan kunci yang sama untuk mengakses PC10 tanpa kunci.

Bersulang…

Bagaimana saya bisa mendaftar apa yang ada di machine1 di bash machine2 tanpa pergi ke ssh ip @ hosts ke bash machine1. Saya tidak tahu apakah saya mengerti xD

10 tahun telah berlalu sejak publikasi ini dan saya terus mengunjunginya kapan pun saya membutuhkannya. Seperti beberapa tutorial lain di sini, mereka telah teruji oleh waktu. Terima kasih dan salam!