Apprendimento di SSH: buone pratiche da eseguire in un server SSH

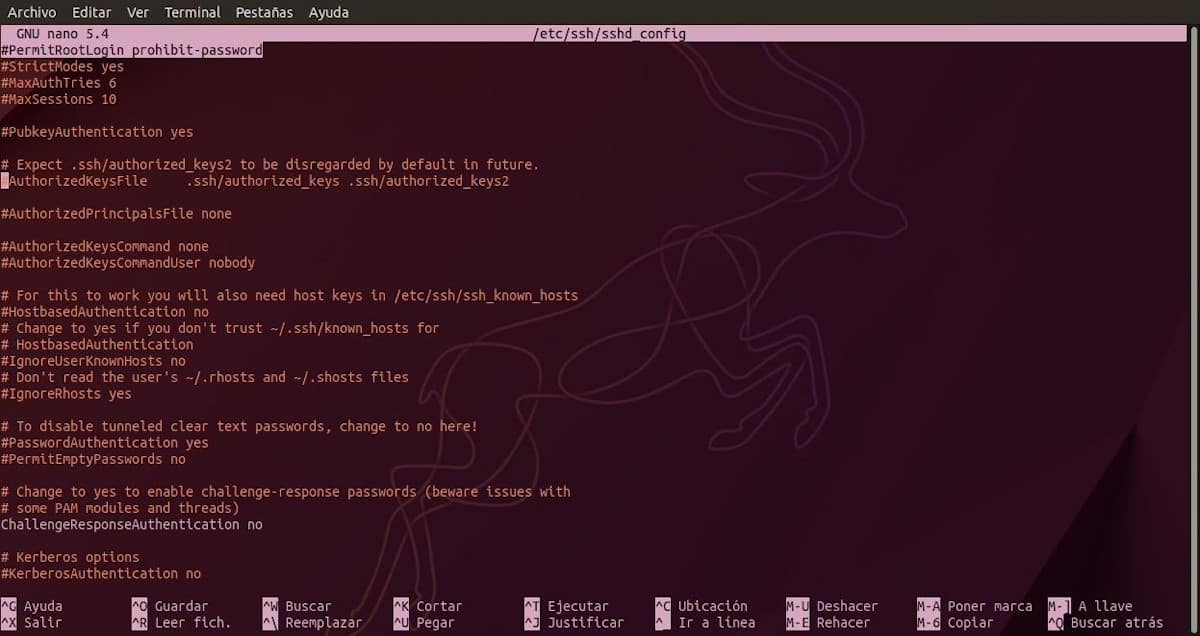

In questo presente, sesto ed ultimo post, dalla nostra serie di post in poi Imparare SSH affronteremo in modo pratico la configurazione e l'utilizzo di le opzioni specificate nel File di configurazione OpenSSH che vengono gestiti sul lato del ssh-server, ovvero il file "Configurazione SSHD" (sshd_config). Di cui abbiamo parlato nella puntata precedente.

In modo tale da poter conoscere in modo breve, semplice e diretto, alcuni dei buone pratiche (raccomandazioni e suggerimenti) quando configurare un server SSHsia a casa che in ufficio.

Apprendimento di SSH: opzioni e parametri del file di configurazione SSHD

E, prima di iniziare l'argomento di oggi, sul meglio “buone pratiche da applicare nelle configurazioni di un Server SSH”, lasceremo alcuni link a pubblicazioni correlate, per una lettura successiva:

Buone pratiche in un server SSH

Quali buone pratiche si applicano durante la configurazione di un server SSH?

Successivamente, e in base alle opzioni e ai parametri del File di configurazione SSHD (sshd_config), visto in precedenza nel post precedente, questi sarebbero alcuni dei buone pratiche eseguire in merito alla configurazione di detto file, a garantire il nostro meglio connessioni remote, in entrata e in uscita, su un determinato server SSH:

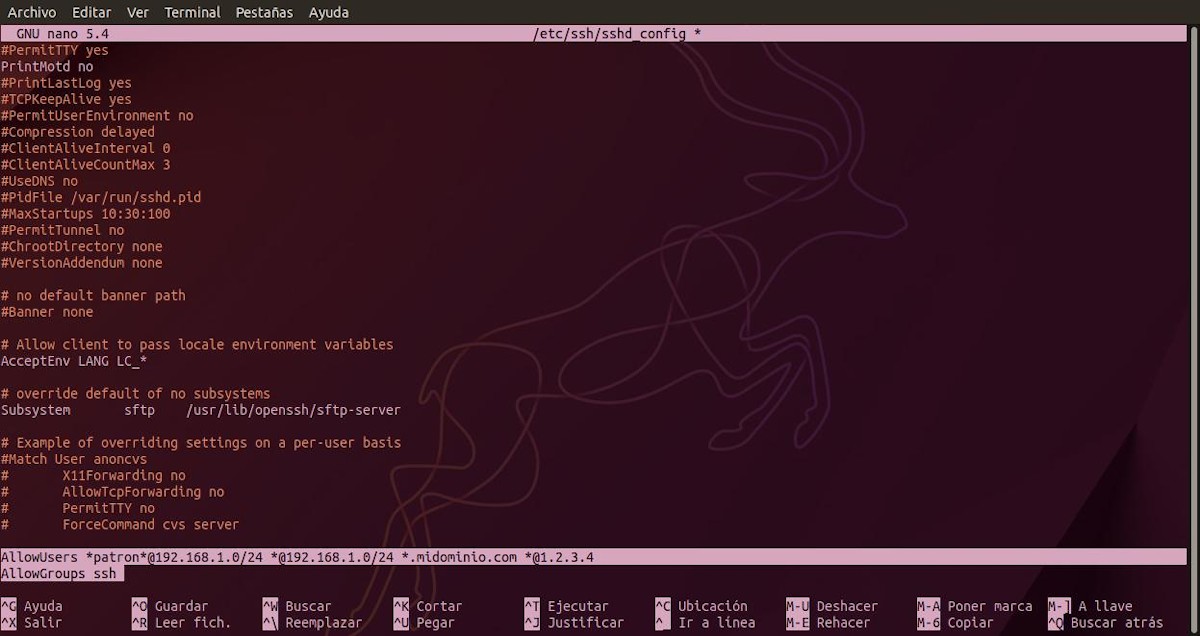

Specificare gli utenti che possono accedere a SSH con l'opzione Consenti Utenti

Poiché questa opzione o parametro di solito non è incluso di default in detto file, può essere inserito alla fine di esso. Facendo uso di a elenco di modelli di nome utente, separati da spazi. In modo che, se specificato, il login, sarà consentito lo stesso solo per le corrispondenze di nome utente e nome host che corrispondono a uno dei modelli configurati.

Ad esempio, come si vede di seguito:

AllowUsers *patron*@192.168.1.0/24 *@192.168.1.0/24 *.midominio.com *@1.2.3.4

AllowGroups ssh

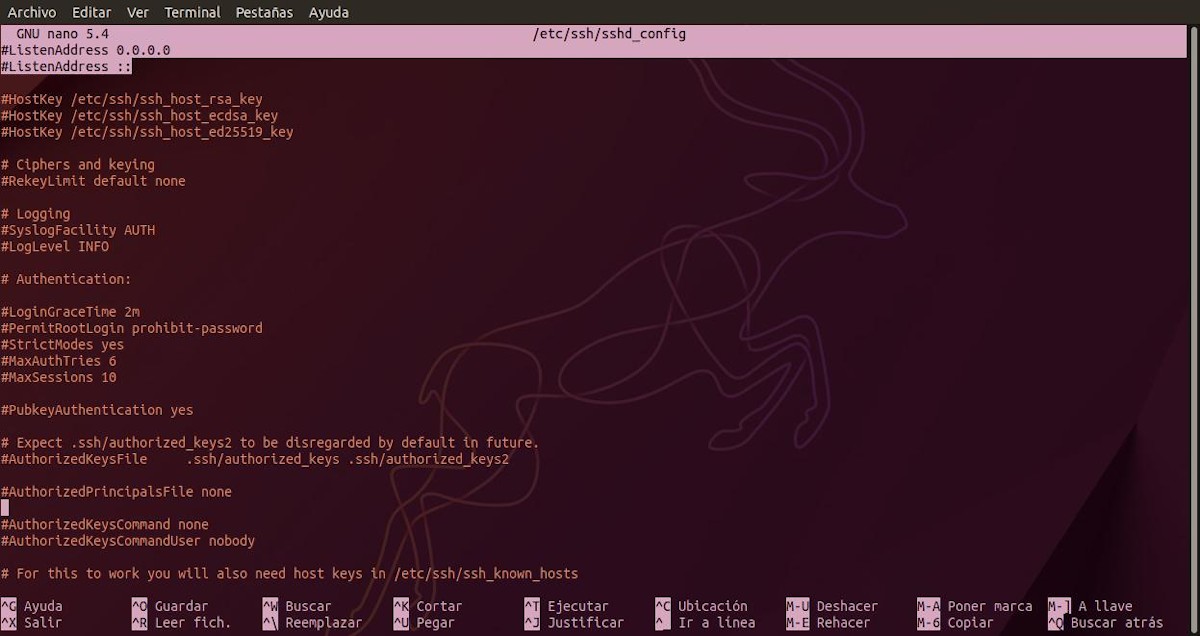

Indica a SSH quale interfaccia di rete locale ascoltare con l'opzione ListenAddress

Per fare ciò, è necessario abilitare (decommentare) il opción AscoltaIndirizzo, che deriva dae predefinito con il valore "0.0.0.0", ma in realtà funziona TUTTI i modi, ovvero ascolta su tutte le interfacce di rete disponibili. Pertanto, allora detto valore deve essere stabilito in modo tale che sia specificato quale o indirizzi IP locali verranno utilizzati dal programma sshd per ascoltare le richieste di connessione.

Ad esempio, come si vede di seguito:

ListenAddress 129.168.2.1 192.168.1.*

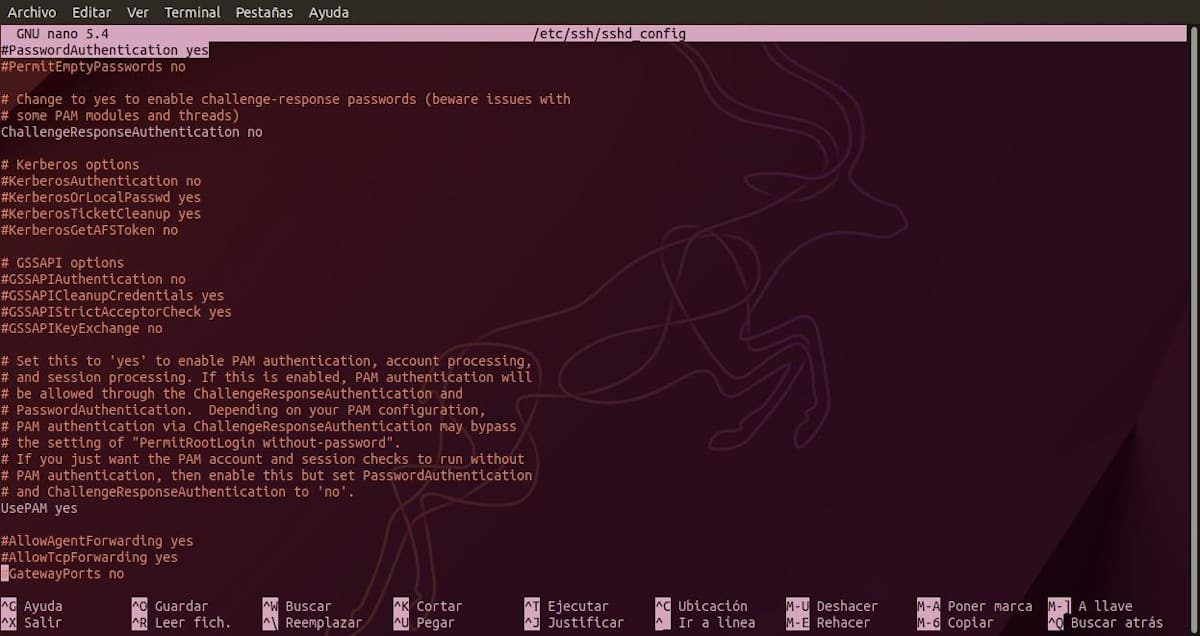

Imposta l'accesso SSH tramite chiavi con l'opzione Autenticazione password

Per fare ciò, è necessario abilitare (decommentare) il opción Autenticazione password, che deriva dae predefinito con il si valore. E poi, imposta quel valore come "Non", al fine di richiedere l'utilizzo di chiavi pubbliche e private per ottenere l'autorizzazione all'accesso ad una specifica macchina. Raggiungere che solo gli utenti remoti possono accedere, dal computer o dai computer, precedentemente autorizzati. Ad esempio, come si vede di seguito:

PasswordAuthentication no

ChallengeResponseAuthentication no

UsePAM no

PubkeyAuthentication yes

Disabilita l'accesso root tramite SSH con l'opzione PermessoRootLogin

Per fare ciò, è necessario abilitare (decommentare) il Opzione PermitRootLogin, che deriva dae predefinito con il valore "prohibit-password".. Tuttavia, se si desidera che integralmente, all'utente root non è consentito avviare una sessione SSH, il valore appropriato da impostare è "Non". Ad esempio, come si vede di seguito:

PermitRootLogin no

Modificare la porta SSH predefinita con l'opzione Porta

Per fare ciò, è necessario abilitare (decommentare) il opzione di porta, che viene fornito per impostazione predefinita con valore "22". Tuttavia, è fondamentale cambiare detta porta con una qualsiasi altra disponibile, al fine di mitigare ed evitare il numero di attacchi, manuali o di forza bruta, che possono essere effettuati attraverso detta nota porta. È importante assicurarsi che questa nuova porta sia disponibile e possa essere utilizzata dalle altre applicazioni che si collegheranno al nostro server. Ad esempio, come si vede di seguito:

Port 4568

Altre opzioni utili da impostare

Infine, e da allora il programma SSH è troppo esteso, e nella puntata precedente abbiamo già affrontato ciascuna delle opzioni in modo più dettagliato, di seguito mostreremo solo alcune opzioni in più, con alcuni valori che potrebbero essere appropriati in molteplici e vari casi d'uso.

E questi sono i seguenti:

- Banner /ecc/problema

- ClienteAliveIntervallo 300

- ClientAliveCountMax 0

- AccediGraceTime 30

- Loglevel INFO

- MaxAuthTries 3

- Max Session 0

- Numero massimo di avviamenti 3

- Consenti password vuote Non

- PrintMotd si

- PrintLastLog sì

- Modalità rigorose Sì

- SyslogFacility AUTH

- X11 Inoltro sì

- X11DisplayOffset 5

NotaNota: Si prega di notare che, a seconda del livello di esperienza e competenza del SysAdmin e i requisiti di sicurezza di ciascuna piattaforma tecnologica, molte di queste opzioni possono giustamente e logicamente variare in modi molto diversi. Inoltre, possono essere abilitate altre opzioni molto più avanzate o complesse, in quanto utili o necessarie in diversi ambienti operativi.

Altre buone pratiche

Tra l'altro buone pratiche da implementare in un server SSH Possiamo menzionare quanto segue:

- Imposta una notifica e-mail di avviso per tutte o specifiche connessioni SSH.

- Proteggi l'accesso SSH ai nostri server dagli attacchi di forza bruta utilizzando lo strumento Fail2ban.

- Verificare periodicamente con lo strumento Nmap i server SSH e altri, alla ricerca di eventuali porte aperte non autorizzate o richieste.

- Rafforzare la sicurezza della piattaforma informatica installando un IDS (Intrusion Detection System) e un IPS (Intrusion Prevention System).

Riassunto

Insomma, con quest'ultima puntata accesa "Imparare SSH" abbiamo terminato il contenuto esplicativo su tutto ciò che riguarda OpenSSH. Sicuramente, a breve, condivideremo un po' più di conoscenze essenziali sul Protocollo SSH, e per quanto riguarda il tuo uso da console attraverso Shell Scripting. Quindi speriamo che tu lo sia "buone pratiche in un server SSH", hanno aggiunto molto valore, sia a livello personale che professionale, quando si utilizza GNU/Linux.

Se ti è piaciuto questo post, assicurati di commentarlo e condividerlo con gli altri. E ricorda, visita il nostro «pagina iniziale» per esplorare altre notizie e unirti al nostro canale ufficiale di Telegramma da DesdeLinux, Ovest gruppo per ulteriori informazioni sull'argomento di oggi.

Attendo con impazienza la seconda parte di questo articolo in cui espandi di più sull'ultimo punto:

Rafforzare la sicurezza della piattaforma informatica installando un IDS (Intrusion Detection System) e un IPS (Intrusion Prevention System).

Grazie !!

Saluti, Lhoqvso. Aspetterò la sua realizzazione. Grazie per averci visitato, letto i nostri contenuti e commentato.