Infine possiamo dire che abbiamo una quota di mercato abbastanza significativa da consentire ai produttori di malware di prestarci attenzione. Solo in questo caso non si tratta di malware per Android, ma di malware per distribuzioni desktop Linux.

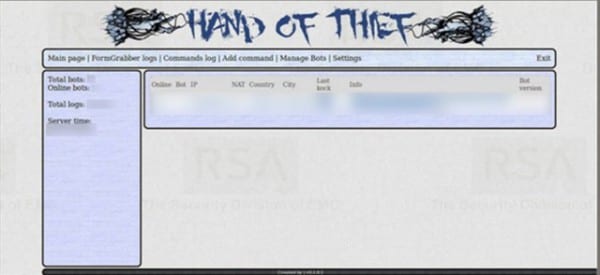

Mano del ladro è un Trojan bancario sviluppato in Russia che è stato testato con successo in 15 distribuzioni tra cui Ubuntu, Debian e Fedora e in 8 ambienti desktop (GNOME e KDE inclusi ovviamente) e può essere nascosto in qualsiasi browser (inclusi Firefox e Chrome)

E quali mali fa? Un trojan bancario è come un keylogger progettato per rilevare schemi di stringhe. Ruba i cookie, raccoglie i dati del computer e di navigazione anche utilizzando HTTPS e impedisce alle macchine infette di accedere ai siti che offrono aggiornamenti di sicurezza. Quello che non è chiaro è come riesca ad infettare le sue vittime (si parla di link e form grabbing, ma non viene specificato un percorso o una vulnerabilità specifica).

Si dice anche che il malware può essere venduto (come se fosse software di uso quotidiano) in alcuni forum clandestini per 2000 dollari, un prezzo abbastanza alto rispetto al prezzo pagato per il malware per Windows, ma ragionevole considerando la facilità di compromettere Windows .

Fuentes:

http://muyseguridad.net/2013/08/09/hand-of-thief-troyano-bancario-linux/

Stavo solo leggendo la notizia nella fonte e l'unica cosa che mi ha generato è stato un sorriso.

Non pagherei 2,000 dollari per un malware che alla fine deve essere installato dall'utente con la sua password per funzionare 🙂

E per di più, puoi vederlo in esecuzione quando esegui il visualizzatore di processi TOP.

Devo stare attento con AUR

La cosa buona di Linux è che i suoi utenti sono generalmente più consapevoli delle implicazioni dell'installazione di software esterno. Coloro che usano Linux in modo amatoriale o iniziano a leggere o credono che possa succedergli qualcosa senza cautela (come dice cabj su AUR).

Penso che la verità sia che ci stanno prestando così tanta attenzione e d'altra parte è molto difficile fare in Linux che qualcuno paghi 2,000 dollari solo per un po 'di informazione, non credo che sarà molto commerciale, ma devi sempre stare attento.

Suppongo che se non commetto l'idiozia di cadere in trucchi di ingegneria sociale, ho installato un Firewall e sto attento a quello che installo da AUR / Launchpad non mi devo preoccupare, giusto?

Non lo credo

@Diazepan puzza come una nota gialla lol non mi piace, anche se non hai un firewall o un antivirus (non ne ho mai installato uno per linux) e il sistema di permessi ??? se in windows e mac chiede ogni volta che qualcosa cerca di entrare nel sistema e salvare qualcosa, perché dovrebbe entrare in linux che è meno permissivo ??? per me sono bugie uu

La nota è giallastra per gli altri, perché come è ben noto in GNU / Linux, a meno che non si spenda molto alla leggera per l'installazione di software da siti o archivi di dubbia origine, non c'è possibilità che ciò influisca su di voi, e il motivo è molto semplice, il "virus Trojan" non può infettare la macchina a meno che non gli si dia la password sudo (inserire la risata qui).

Non permettiamo a nessuno dotato di un po 'di prudenza e intelligenza di installare un programma che farà miracoli con il vostro Linux o che promette di arricchirvi dall'oggi al domani, visto che come dice lo stesso "consulente commerciale" del Trojan: "Suggerisco l'uso di email e social ingegneria come vettore di infezione. » quindi @gato, sì, hai perfettamente ragione con il tuo commento.

Questo è quello che dico, l'unico antivirus è l'utente, dipende dalla fabbrica se è buono o cattivo (un verso xD).

Immagino sia una di quelle truffe russe.

La maggior parte risulta cattiva.

Non preoccuparti, la maggior parte dei programmi AUR è supervisionata da altri utenti, dai un'occhiata all'URL di download di PKGBUILD.

Ebbene, la verità è che Linux sta guadagnando sempre più mercato, e 2000 dollari sono in realtà piuttosto bassi considerando che la maggior parte dei server nel mondo sono Linux, se qualcuno ha accesso alle informazioni in essi contenute, può causare danni piuttosto significativi come ad esempio l'area bancaria ... ma come sempre accade in seguito, l'intera comunità deve risolvere questo problema ... xD

Non lo so, ma per me puzza solo di voci xD, ancora non capisco come mi abbia infettato, non lo capisco, ho già letto quasi tutti i blog che parlano del Trojan ma non è chiaro come funzioni, si aprirà una finestra che mi dice di mettere la tua password di root rubare i tuoi dati? Ucciderà il firewalld, mi lascerà incapace di usare nessuno dei tty? , e come ho letto nei commenti della nota in inglese in cui è stata pubblicata, dicevano che è molto difficile per gli utenti GNU cadere in questi tipi di attacchi, la verità è che hanno un'altra cultura della navigazione in Internet, se così si può chiamare , i distratti non mancano 😛

Per ora, ciò che si sa di questo "Trojan" è che non è niente di più e niente di meno che un keylogger con una backdoor.

Hai e dove prendi il software, come fa a bypassare la password di root, il firewall e come disabilita gli aggiornamenti di sicurezza, elimina sources.list o cosa? nessuno dice come funziona, sono pazzi. Se fai tutto quel minimo dovresti sapere come violare la radice.

Vero. Inoltre, ho visto parecchi programmi che utilizzano SUDO per poter installare le dipendenze (anche Steam lo usa), rendendo il sistema un po 'più vulnerabile e, quindi, preferisco usare root su sudo.

Se viola root e daemon il kernel, allora usa BSD. Per ora, non ho notato alcuna vulnerabilità rilevante che ti fa diffidare di quel sistema.

In che modo un virus influisce su Linux, se non ha la nostra radice, come influisce sul kernel e sui diversi daemon nei servizi che eseguono sempre il sistema ... Ho avuto tempo con Linux e non ho mai avuto problemi in questo senso. Il massimo che può accadere è che influisca sul sistema stesso con alcune configurazioni ...

hai ragione l'utente è il più grande punto debole non solo di Linux ma di qualsiasi sistema operativo.

In caso contrario, vedi che quasi 5 anni fa ho eseguito ignorantemente questo comando in / home e /:

dd if = / dev / zero di = / dev / hdd bs = 8192

Puoi immaginare cosa è successo dopo.

E se non dai una password a root, comunque, genererebbe una passkey in modo che possiamo procedere con funzioni sensibili come i daemon.

mmmm ma i virus sono già apparsi per Linux, ma i trojan non mi hanno notato.

puff Non ricordo in che anno fosse il 2009-2012 Non ricordo in che anno uscirono 50 virus per Linux e ci vollero circa 7 mesi per risolvere e installare tutte le patch necessarie.

Hoy en 2013 veo algo nuevo gracias desdelinux, casi llegue a pensar que linux es indestructible.

saluti

PS: Sarebbe un'ozione che parlassi un po 'di FREE BSD per vedere l'opinione degli esperti.

Se hai oscillato con quello. Non c'erano virus per Linux in quegli anni. E dubito che ne siano stati realizzati più di 10 in tutta la storia. Inoltre, qui si parla di Trojan, la sua programmazione non è più complessa e non dipende da guasti del sistema, è solo un'applicazione in più con funzionalità di cui l'utente non è a conoscenza.

In questo sono d'accordo con te.

Amico, i sistemi Posix non supportano i virus. Un virus per definizione è AUTOREPELLENTE e questo è fuori contesto sui sistemi posix.

Malware tutto quello che vuoi, perché lì dipende dalla goffaggine e dall'idiozia dell'utente.

+1 uomo, questi tipi di note non sono altro che tabloid al loro meglio.

50 virus Linux e ci sono voluti 7 mesi per correggerlo? LOL!

Sei sicuro di utilizzare Linux o Windows?

Nella mia vita ho sentito virus per Linux e spero di non sentirlo 😀

Se quel malware richiede l'accesso a SUDO, allora sono al sicuro [Ok, no].

Bene, spero che tra tutte le distribuzioni conosciute faranno le loro rispettive recensioni per rilasciare i loro aggiornamenti il prima possibile ed evitare così di trovare exploit.

Questa notizia mi ha divertito quando l'ho vista in copertina, per il semplice fatto che qualche mese fa stavo testando l'antivirus clamtk. Quando ho eseguito una scansione ricorsiva della directory .mozilla, la mia sorpresa è stata che il mio browser è stato infettato da malware del tipo "phising" e qualcosa relativo alla "banca".

Per questo la lettura di questa notizia mi è stata divertente, per questo ti invito ad analizzare la tua squadra per curiosità.

Il phishing generalmente non funziona in questo modo, poiché il suo obiettivo principale è fare in modo che la vittima fornisca personalmente le informazioni desiderate. Il risultato che clamtk ti ha lanciato potrebbe essere perché nei tuoi temps c'era del codice script di qualche phishing che gira su internet, che sono tanti, ma combattere questo male è molto semplice, ogni volta che entri nella tua pagina della banca o in qualche servizio privato, pulire il tuo temporaneo e problema risolto.

Strumenti come HTTPS Everywhere, WOT e NoScript renderanno il tuo sistema più sicuro contro questo tipo di cose, un'altra cosa che aiuta e molto è semplicemente verificare che gli indirizzi delle pagine web che visiti prima di fornire informazioni.

Lo strumento più tangibile per questi casi è accedere a siti Web sconosciuti in modalità nascosta (in incognito in Chrome, scheda privata in Opera e Firefox / Iceweasel). Praticamente ha funzionato per mio fratello e non lo hanno mai più derubato.

Ebbene sì, la modalità di navigazione in incognito è stata un ottimo strumento in termini di sicurezza in questa materia.

Hanno scoperto cosa è successo con lavabit.com, entrano nel sito e vedono. Sono andato a leggere la mia posta e ho cantato ... È a causa del caso Edward Snowden?

Lavabit chiude, servizio di posta utilizzato da Snowden

Sì, ecco un'alternativa che viene pagata ma che offre lo stesso e ha sede in Svizzera

https://mykolab.com/

Buona opzione, anche se per mia sfortuna (anzi, mia cattiva scelta), più di 8 anni fa ho sacrificato la mia privacy.

Questo sta suscitando molto clamore su questo ed è solo uno spettacolo che ti fotte, come qualsiasi altro. La differenza è che questo vuole farti del male.

Quello che non lo capisce è che crede che i programmi siano creati da soli.

Ci sarà sempre qualcuno che installa qualcosa che non conosce il suo riferimento.

Ora con AUR, Launchpad e simili, beh, devi sempre stare attento (ed è facile sapere che il pacchetto AUR verrà installato per te), inoltre sicuramente Mozilla e le persone di Chromium chiudono il buco di sicurezza in pochissimo tempo, soprattutto il secondo, che pagare a Google $ 2.000 è un piccolo cambiamento XD

Per loro è conveniente investire quei 2000 dollari USA nel darli al primo cracker che trova il tallone d'Achille del proprio browser (Chromium / Chrome) e, per inciso, del kernel GNU / Linux.

Penso che sia difficile che un giorno vedremo Linux pieno di malware come Windows, ma la palla di neve ha iniziato a funzionare ... anche se un po 'lentamente.

Dobbiamo sempre stare attenti quando usiamo la nostra attrezzatura, non importa se abbiamo Linux, Windows, OSX, ecc.

Ovviamente, poiché è protetto con le autorizzazioni dell'utente, e la verità è che è abbastanza comune inserire questi tentativi di virus falliti.

Inoltre, il kernel Linux è un punto di riferimento in termini di qualità rispetto al kernel BSD.

Ho appena fatto una richiesta a Linus Torvalds dal suo Google+ se può correggere questa vulnerabilità nel nuovo kernel Linux 3.11 per vedere se può così che possiamo vivere senza la mano del ladro che ci perseguita da vicino 🙂

Almeno Linus deve scoppiare a ridere con quel commento 😀

Non so se questo è il primo virus veramente funzionante per Linux o è la truffa Internet più convincente che sia stata creata negli ultimi anni.

Io sostengo che sia una truffa, davvero inverosimile.

Deve essere. Vedi se riescono a capirlo.

Il malware per i sistemi basati su UNIX esiste da molto tempo. Che si tratti di backdoor, rootkit o keylogger. Ma generalmente si installano dopo aver compromesso il sistema.

Salu2

Ebbene, come si suol dire, la parte più debole della sicurezza del sistema operativo è l'utente.

Secondo Angel Le Blanc.

diamine, mi lascia pensare e forse verranno i tempi difficili

Non preoccuparti, in GNU / Linux, i virus praticamente non funzionano a causa del sistema di permessi che è nel sistema.

Malware su GNU / Linux?

LOL

Ebbene, penso che tutto dipenda anche dall'utente e dalle precauzioni che ha, se si resta vigili non c'è da preoccuparsi