Quanti di noi hanno avuto la necessità di "limitare l'accesso" ai file contenuti in una certa directory / cartella o abbiamo semplicemente bisogno di impedire ad alcune persone di visualizzare, cancellare o modificare il contenuto di un certo file? Più di uno, giusto? Possiamo realizzarlo nel nostro amato pinguino? La risposta è: Certo che si : D.

Introduzione

Molti di noi che proveniamo da Windows, erano abituati ad affrontare questo "problema" in modo molto diverso, per raggiungere questo obiettivo abbiamo dovuto ricorrere a "tecniche" poco ortodosse, come nascondere il file attraverso i suoi attributi, spostare il nostro informazioni al luogo più remoto del nostro team (entro 20,000 cartelle) per cercare di dissuadere il nostro "nemico" XD, modificando o eliminando l'estensione del file, o la più "comune" delle pratiche, scaricare un programma che ci permetta di " chiudi ”la nostra directory dietro una simpatica finestra di dialogo che ci chiede una password per accedervi. Avevamo un'alternativa molto migliore? Non.

Mi dispiace molto per i miei amici "Windoleros" (lo dico con grande affetto in modo che nessuno si offenda, ok? nativa questa funzionalità.

Quanti di voi hanno notato che quando ci sediamo dietro un computer “Windows” (anche se non è nostro) diventiamo automaticamente proprietari di tutto ciò che contiene il computer (immagini, documenti, programmi, ecc.)? Cosa voglio dire? Bene, semplicemente assumendo il "controllo di Windows", possiamo copiare, spostare, eliminare, creare, aprire o modificare cartelle e file a destra ea sinistra, indipendentemente dal fatto che siamo i "proprietari" di queste informazioni o meno. Ciò riflette un grave difetto di sicurezza nel sistema operativo, giusto? Bene, questo è tutto perché i sistemi operativi di Microsoft non sono stati progettati da zero per essere multiutente. Quando furono rilasciate le versioni di MS-DOS e alcune versioni di Windows, si fidavano pienamente che l'utente finale sarebbe stato responsabile della "protezione" del rispettivo computer in modo che nessun altro utente avesse accesso alle informazioni in esso memorizzate ... diventa ingenuo ¬ ¬. Ora amici di WinUsers, sapete già perché c'è questo "mistero": D.

D'altra parte, GNU / Linux, essendo un sistema progettato fondamentalmente per il networking, la sicurezza delle informazioni che memorizziamo sui nostri computer (per non parlare dei server) è fondamentale, poiché molti utenti avranno o potrebbero avere accesso parte delle risorse software (sia applicazioni che informazioni) e hardware che vengono gestite su questi computer.

Ora possiamo capire perché la necessità di un sistema di permessi? Entriamo nell'argomento;).

In GNU / Linux, le autorizzazioni oi diritti che gli utenti possono avere su determinati file in esso contenuti sono stabiliti in tre livelli chiaramente differenziati. Questi tre livelli sono i seguenti:

<° Permessi del proprietario.

<° Autorizzazioni di gruppo.

<° Permessi del resto degli utenti (o anche chiamati "gli altri").

Per essere chiari su questi concetti, nei sistemi di rete (come il pinguino) c'è sempre la figura dell'amministratore, superuser o root. Questo amministratore è responsabile della creazione e della rimozione degli utenti, oltre a stabilire i privilegi che ciascuno di loro avrà nel sistema. Questi privilegi vengono stabiliti sia per la directory HOME di ogni utente che per le directory e i file a cui l'amministratore decide che l'utente può accedere.

Autorizzazioni del proprietario

Il proprietario è l'utente che genera o crea un file / cartella all'interno della propria directory di lavoro (HOME) o in qualche altra directory su cui ha i diritti. Ogni utente ha il potere di creare, per impostazione predefinita, i file che desidera nella propria directory di lavoro. In linea di principio, lui e solo lui sarà colui che ha accesso alle informazioni contenute nei file e nelle directory nella directory HOME.

Autorizzazioni di gruppo

La cosa più normale è che ogni utente appartenga a un gruppo di lavoro. In questo modo, quando un gruppo viene gestito, vengono gestiti tutti gli utenti che ne fanno parte. In altre parole, è più facile integrare più utenti in un gruppo a cui vengono concessi determinati privilegi nel sistema, piuttosto che assegnare i privilegi in modo indipendente a ciascun utente.

Autorizzazioni del resto degli utenti

Infine, i privilegi dei file contenuti in una qualsiasi directory possono essere detenuti anche da altri utenti che non appartengono al gruppo di lavoro in cui il file in questione è integrato. Ovvero, gli utenti che non appartengono al gruppo di lavoro in cui si trova il file, ma che appartengono ad altri gruppi di lavoro, sono chiamati altri utenti di sistema.

Molto carino, ma come posso identificare tutto questo? Semplice, apri un terminale e procedi come segue:

$ ls -l

Nota: sono lettere minuscole "L" 😉

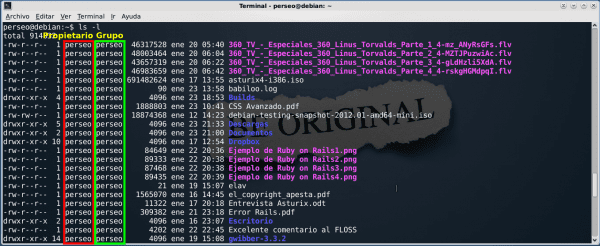

Apparirà qualcosa di simile al seguente:

Come puoi vedere, questo comando mostra o "elenca" il contenuto della mia HOME, ciò di cui abbiamo a che fare sono le linee rosse e verdi. La casella rossa ci mostra chi è il proprietario e la casella verde indica a quale gruppo appartiene ciascuno dei file e delle cartelle sopra elencati. In questo caso, sia il proprietario che il gruppo si chiamano "Perseus", ma potrebbero aver incontrato un gruppo diverso come "vendite". Per il resto non preoccuparti per ora, vedremo più avanti: D.

Tipi di permessi in GNU / Linux

Prima di apprendere come vengono impostati i permessi in GNU / Linux, dobbiamo sapere come differenziare i diversi tipi di file che il sistema può avere.

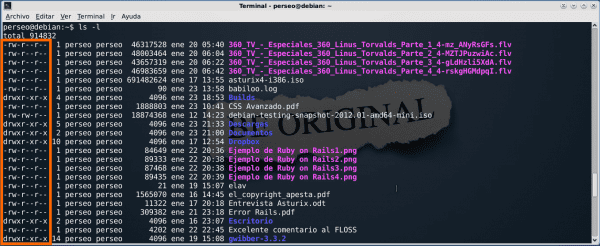

Ogni file in GNU / Linux è identificato da 10 caratteri che vengono chiamati maschera. Di questi 10 caratteri, il primo (da sinistra a destra) si riferisce al tipo di file. I seguenti 9, da sinistra a destra e in blocchi di 3, si riferiscono ai permessi che vengono concessi, rispettivamente, al proprietario, al gruppo e al resto o ad altri. Uno screenshot per dimostrare tutto questo:

Il primo carattere dei file può essere il seguente:

| Mi scusi | identifica |

| - | archivio |

| d | Elenco |

| b | File blocco speciale (file speciali dispositivo) |

| c | File di caratteri speciali (dispositivo tty, stampante ...) |

| l | File di collegamento o collegamento (collegamento soft / simbolico) |

| p | File speciale del canale (pipe o pipe) |

I successivi nove caratteri sono le autorizzazioni concesse agli utenti del sistema. Ogni tre caratteri, viene fatto riferimento al proprietario, al gruppo e ad altre autorizzazioni utente.

I caratteri che definiscono queste autorizzazioni sono i seguenti:

| Mi scusi | identifica |

| - | Senza permesso |

| r | Leggi l'autorizzazione |

| w | Scrivere il permesso |

| x | Autorizzazione all'esecuzione |

Autorizzazioni sui file

<° Lettura: in pratica ti permette di visualizzare il contenuto del file.

<° Scrivi: consente di modificare il contenuto del file.

<° Esecuzione: permette di eseguire il file come se fosse un programma eseguibile.

Autorizzazioni della directory

<° Lettura: consente di sapere quali file e directory contiene la directory che dispone di questa autorizzazione.

<° Scrivi: consente di creare file nella directory, file normali o nuove directory. È possibile eliminare directory, copiare file nella directory, spostare, rinominare, ecc.

<° Esecuzione: permette di passare attraverso la directory per poter esaminare il suo contenuto, copiare file da o in essa. Se si dispone anche di autorizzazioni di lettura e scrittura, è possibile eseguire tutte le operazioni possibili su file e directory.

Nota: Se non hai il permesso di esecuzione, non saremo in grado di accedere a quella directory (anche se usiamo il comando "cd"), poiché questa azione verrà negata. Consente inoltre di delimitare l'uso di una directory come parte di un percorso (come quando si passa il percorso di un file che si trova in quella directory come riferimento. Supponiamo di voler copiare il file "X.ogg" che si trova nella cartella " / home / perseo / Z "-per cui la cartella" Z "non ha il permesso di esecuzione-, faremmo quanto segue:

$ cp /home/perseo/Z/X.ogg /home/perseo/Y/

ottenendo con questo un messaggio di errore che ci informa che non abbiamo i permessi sufficienti per accedere al file: D). Se il permesso di esecuzione di una directory è disattivato, sarai in grado di vedere il suo contenuto (se hai il permesso di lettura), ma non sarai in grado di accedere a nessuno degli oggetti in essa contenuti, perché per questo questa directory fa parte del percorso necessario per risolvere la posizione dei tuoi oggetti.

Gestione dei permessi in GNU / Linux

Finora, abbiamo visto a cosa servono i permessi in GNU / Linux, di seguito vedremo come assegnare o sottrarre permessi o diritti.

Prima di iniziare, dobbiamo tenere presente che quando registriamo o creiamo un utente nel sistema, gli concediamo automaticamente i privilegi. Questi privilegi, ovviamente, non saranno totali, ovvero gli utenti normalmente non avranno gli stessi permessi e diritti del superutente. Quando l'utente viene creato, il sistema genera per impostazione predefinita i privilegi utente per la gestione dei file e la gestione delle directory. Ovviamente questi possono essere modificati dall'amministratore, ma il sistema genera privilegi più o meno validi per la maggior parte delle operazioni che ogni utente effettuerà sulla propria directory, sui propri file, e sulle directory e sui file di altri utenti. Queste sono generalmente le seguenti autorizzazioni:

<° Per i file: - rw-r-- r--

<° Per le directory: - rwx rwx rwx

Nota: non sono gli stessi permessi per tutte le distribuzioni GNU / Linux.

Questi privilegi ci consentono di creare, copiare ed eliminare file, creare nuove directory, ecc. Vediamo tutto questo in pratica: D:

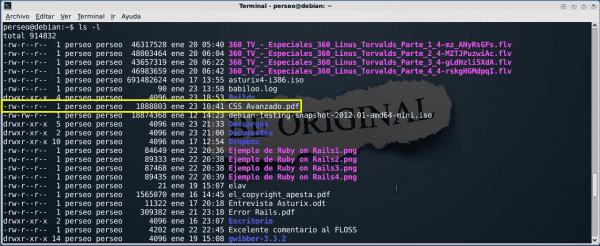

Prendiamo come esempio il file "Advanced CSS.pdf". Si noti che appare come segue: -rw-r--r-- ... CSS.pdf avanzato. Diamo uno sguardo più da vicino.

| Modello | Utente | Gruppo | Resto degli utenti (altri) | nome del file |

| - | rw | r-- | r-- | CSS.pdf avanzato |

Ciò significa che:

<° Tipo: archivio

<° L'utente può: Leggere (visualizzare il contenuto) e scrivere (modificare) il file.

<° Il gruppo a cui appartiene l'utente può: Leggi (solo) il file.

<° Gli altri utenti possono: Leggi (solo) il file.

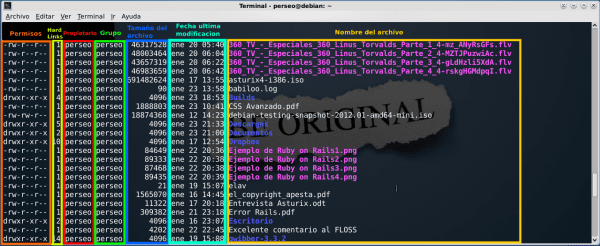

Per i curiosi che in questo momento si stanno chiedendo a cosa si riferiscano gli altri campi della lista ottenuta da ls -l, ecco la risposta:

Se vuoi saperne di più sui link hard e soft / simbolici, ecco la spiegazione e il loro diferencias.

Bene amici, veniamo alla parte più interessante e pesante dell'argomento in questione ...

Assegnazione del permesso

Il comando chmod ("Cambia modalità") permette di modificare la maschera in modo da poter eseguire più o meno operazioni su file o directory, in altre parole, con chmod è possibile rimuovere o rimuovere i diritti per ogni tipo di utente. Se il tipo di utente a cui si desidera rimuovere, mettere o assegnare i privilegi non è specificato, ciò che accadrà durante l'esecuzione dell'operazione interesserà tutti gli utenti contemporaneamente.

La cosa fondamentale da ricordare è che diamo o rimuoviamo le autorizzazioni a questi livelli:

| parametro | Livello | Descrizione |

| u | proprietario | proprietario del file o della directory |

| g | gruppo | gruppo a cui appartiene il file |

| o | altri | tutti gli altri utenti che non sono il proprietario o il gruppo |

Tipi di autorizzazione:

| Mi scusi | identifica |

| r | Leggi l'autorizzazione |

| w | Scrivere il permesso |

| x | Autorizzazione all'esecuzione |

Autorizza il proprietario a eseguire:

$ chmod u+x komodo.sh

Rimuovi l'autorizzazione di esecuzione da tutti gli utenti:

$ chmod -x komodo.sh

Concedi il permesso di lettura e scrittura ad altri utenti:

$ chmod o+r+w komodo.sh

Lascia solo l'autorizzazione di lettura al gruppo a cui appartiene il file:

$ chmod g+r-w-x komodo.sh

Autorizzazioni in formato numerico ottale

C'è un altro modo di usare il comando chmod che, per molti utenti, è “più comodo”, sebbene a priori sia un po 'più complesso da capire ¬¬.

La combinazione dei valori di ogni gruppo di utenti forma un numero ottale, il bit “x” è 20 cioè 1, il bit w è 21 cioè 2, il bit r è 22 cioè 4, quindi abbiamo:

<° r = 4

<° w = 2

<° x = 1

La combinazione di bit on o off in ogni gruppo fornisce otto possibili combinazioni di valori, ovvero la somma dei bit su:

| Mi scusi | Valore ottale | Descrizione |

| - - - | 0 | non hai alcun permesso |

| - - x | 1 | eseguire solo il permesso |

| - w - | 2 | solo il permesso di scrittura |

| - wx | 3 | scrivere ed eseguire i permessi |

| r - - | 4 | solo permesso di lettura |

| r - x | 5 | leggere ed eseguire i permessi |

| rw - | 6 | permessi di lettura e scrittura |

| rwx | 7 | tutti i permessi impostati, leggono, scrivono ed eseguono |

Quando si combinano utenti, gruppi e altri permessi, si ottiene un numero di tre cifre che compone i permessi del file o della directory. Esempi:

| Mi scusi | valore | Descrizione |

| rw- --- -- | 600 | Il proprietario dispone delle autorizzazioni di lettura e scrittura |

| rwx --X --x | 711 | Il proprietario legge, scrive ed esegue, il gruppo e gli altri eseguono solo |

| rwx rx rx | 755 | Il proprietario di lettura, scrittura ed esecuzione, gruppo e altri possono leggere ed eseguire il file |

| rwx rwx rwx | 777 | Il file può essere letto, scritto ed eseguito da chiunque |

| r-- --- -- | 400 | Solo il proprietario può leggere il file, ma nessuno dei due può modificarlo o eseguirlo e ovviamente né il gruppo né gli altri possono fare nulla al suo interno. |

| rw-r-- --- | 640 | L'utente proprietario può leggere e scrivere, il gruppo può leggere il file e gli altri non possono fare nulla |

Autorizzazioni speciali

Ci sono ancora altri tipi di permessi da considerare. Questi sono il bit di autorizzazione SUID (Set User ID), il bit di autorizzazione SGID (Set Group ID) e lo sticky bit (sticky bit).

setuido

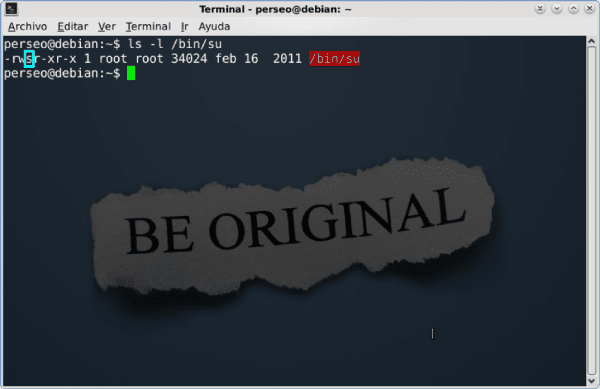

Il bit setuid è assegnabile a file eseguibili e consente che quando un utente esegue detto file, il processo acquisisca i permessi del proprietario del file eseguito. L'esempio più chiaro di un file eseguibile con il bit setuid è:

$ su

Possiamo vedere che il bit è assegnato come "s" nella seguente cattura:

Per assegnare questo bit a un file sarebbe:

$ chmod u+s /bin/su

E per rimuoverlo:

$ chmod u-s /bin/su

Nota: Dobbiamo usare questo bit con estrema cura in quanto può causare un'escalation di privilegi nel nostro sistema ¬¬.

setgid

Il bit setid permette di acquisire i privilegi del gruppo assegnato al file, è inoltre assegnabile alle directory. Ciò sarà molto utile quando più utenti dello stesso gruppo devono lavorare con le risorse all'interno della stessa directory.

Per assegnare questo bit facciamo quanto segue:

$ chmod g+s /carpeta_compartida

E per rimuoverlo:

$ chmod g-s /carpeta_compartida

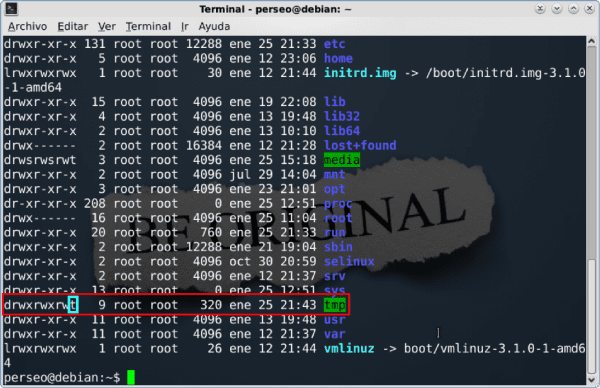

appiccicoso

Questo bit viene solitamente assegnato nelle directory a cui hanno accesso tutti gli utenti e consente di impedire a un utente di eliminare file / directory di un altro utente all'interno di quella directory, poiché tutti hanno il permesso di scrittura.

Possiamo vedere che il bit è assegnato come "t" nella seguente cattura:

Per assegnare questo bit facciamo quanto segue:

$ chmod o+t /tmp

E per rimuoverlo:

$ chmod o-t /tmp

Bene amici, ora sapete come proteggere meglio le vostre informazioni, con questo spero che smettiate di cercare alternative a Folder Lock o Protezione cartella che in GNU / Linux non ne abbiamo affatto bisogno XD.

P.S: Questo particolare articolo è stato richiesto dalla vicina di casa del cugino di un amico XD, spero di aver risolto i tuoi dubbi ... 😀

Ottimo articolo, molto ben spiegato.

Grazie amico 😀

Eccellente Perseus, non avevo idea dei permessi in formato numerico ottale (che è una piccola cosa molto interessante) o dei permessi speciali (setuid / setgid / sticky).

Morivo dal sonno ma questo mi ha fatto alzare un po ', voglio già afferrare la console 😀 +1000

Meno male che ti è stato utile, Saluti 😉

Ottimo, le spiegazioni sono molto chiare, grazie mille.

setgid

Il bit setuido ti permette di acquisire i privilegi

in quella parte c'è un piccolo errore.

Grazie per la tua osservazione e commento, a volte le mie dita si "aggrovigliano" XD ...

Saluti 😉

Sono già corretto 😀

Ottimo articolo, Perseo. In ogni caso, vorrei fare alcune osservazioni in modo che l'informazione sia più completa:

Fai attenzione quando applichi i permessi in modo ricorsivo (chmod -R) perché potremmo finire per dare ai file troppe autorizzazioni. Un modo per aggirare questo è utilizzare il comando find per distinguere tra file o cartelle. Per esempio:

find /var/www -type d -print0 | xargs -0 chmod 755find /var/www -type f -print0 | xargs -0 chmod 644

Un'altra cosa: stabilire privilegi su directory o file non è un metodo infallibile per proteggere le informazioni, poiché con un LiveCD o mettendo l'hard disk in un altro PC non è difficile accedere alle cartelle. Per proteggere le informazioni sensibili è necessario utilizzare strumenti di crittografia. Ad esempio, TrueCrypt è molto buono ed è anche multipiattaforma.

E infine: solo perché la maggior parte degli utenti non modifica i privilegi del file system in Windows non significa che sia impossibile farlo. Almeno il file system NTFS può essere protetto tanto quanto un EXT, lo so perché nel mio lavoro ho partizioni complete senza autorizzazioni di esecuzione o scrittura, ecc. Ciò può essere ottenuto tramite la scheda di sicurezza (che di solito è nascosta). Il problema principale con Windows è che le sue impostazioni predefinite consentono tutto.

Grazie mille per aver ampliato l'argomento;). Quanto a:

[...] establecer privilegios sobre directorios o archivos no es un método infalible para proteger la información, ya que con un LiveCD o poniendo el disco duro en otra PC no es difícil acceder a las carpetas [...]Hai perfettamente ragione, anche con Win succede la stessa cosa, forse più avanti parleremo dei vari strumenti che ci aiutano a criptare le nostre informazioni.

Saluti 😀

Amico Hugo come stai 😀

Il problema con TrueCrypt ... è la licenza qualcosa di "strano" che ha, puoi dirci di più a riguardo? 🙂

Un saluto compa

La licenza TrueCrypt sarà un po 'strana, ma almeno la versione 3.0 della licenza (che è quella attuale) consente l'uso personale e commerciale su stazioni di lavoro illimitate e consente anche di copiare, rivedere il codice sorgente, apportare modifiche e distribuire opere derivate (a patto che sia rinominato), quindi se non è gratuito al 100%, francamente è abbastanza vicino.

Il vecchio Perseo lascia il resto della squadra male con i suoi articoli per essere così completo.

Nessuno qui è meglio di nessuno eh? E molto meno meglio di me HAHAHAJAJAJAJA

hahahaha, stai attento amico, ricorda che siamo sulla stessa barca 😀

Grazie per il commento 😉

I permessi sono qualcosa che impari di giorno in giorno, non da un giorno all'altro, quindi studiamo ahahah

Ottimo articolo Perseo.

Un consiglio: non è necessario scrivere il segno su ogni simbolo, è sufficiente indicarlo una sola volta. Esempio:

$ chmod o + r + w komodo.sh

Può assomigliare

$ chmod o + rw komodo.sh

Lo stesso con

$ chmod g + rwx komodo.sh

può anche assomigliare

$ chmod g + r-wx komodo.sh

seguendo quel formato puoi farlo

$ a-rwx, u + rw, g + w + o example.txt

nota: a = tutto.

Saluti.

Wow amico, non lo sapevo, grazie per la condivisione 😀

Articolo molto buono, tutto è spiegato molto bene.

È più comodo per me modificare le autorizzazioni dei file in modo ottico, in modo più chiaro. Mi trovo abbastanza per capire l'altro modo, ma è stato molto tempo fa ahahah

Ciao gente, perseo; Mi è davvero piaciuta la pagina. Mi piacerebbe poter collaborare con esso. È possibile? Cliccando sul mio nick hai dei riferimenti !! haha.

Di solito faccio pubblicazioni sporadiche, e sono sempre più attivista di SL, cosa che non abbandonerò nella mia vita finché sarò disponibile e avrò un paio di dita. Beh, immagino abbiano la mia email. un abbraccio e forza al progetto che mi sembra «blogger uniti!», ACA ES LA TRENDENCIA !! È così che viene creata la rete del futuro.

Hahahahaha, sarebbe un grande piacere per te unirti a noi, lascia che elav o gaara vedano la tua richiesta 😉

Abbi cura di te e spero di vederti qui presto 😀

Ti scrivo ora una mail (all'indirizzo che hai inserito nel commento) 🙂

Ho un dubbio. Come puoi applicare i permessi alle directory e che queste non cambino i loro attributi, indipendentemente dall'utente che li modifica, incluso root.

Saluti.

Può essere questo articolo Chiarisco un po '..

Ben scritto questo articolo, grazie per aver condiviso la conoscenza

Quanto è stato utile, speriamo di rivederti qui. Saluti 😉

Articolo molto buono.

Sono molto contento che ti sia stato utile, saluti 😉

La verità non sono d'accordo in Linux spostare un file in una cartella di sistema è un mal di testa. devi fornire il permesso per tutto e inserire la tua password. in Windows spostare i file è facile, anche nella stessa cartella di Windows. un'intera procedura per spostare un file in una cartella in linux quando in windows è più facile copiarlo e incollarlo. Uso entrambi i sistemi operativi. menta 2 cannella Maya e Windows 13

Uso Linux da alcuni anni ormai e onestamente non ho avuto questi problemi da un po 'di tempo.

Posso spostare file / cartelle senza problemi, e ho il mio HDD partizionato in 2. Ovviamente, per accedere all'altra partizione la prima volta devo inserire la mia password, ma poi mai più.

Se hai uno strano problema, faccelo sapere, saremo lieti di aiutarti 😉

Articolo corretto per quanto riguarda la parte Linux. Nei tuoi commenti sulla gestione delle autorizzazioni in Windows: non sai affatto come vengono impostate le autorizzazioni. Il controllo di questi di una potenza molto superiore (tranne nelle versioni a 16 bit, Windows 95, 98, Me e mobile) a come vengono gestiti nel sistema pinguino e di una granularità sublime, e per la cronaca che mi occupo di entrambi i sistemi operativi nessuna mania contro nessuno dei due.

Il mio consiglio: scavate un po 'e vi renderete conto che non sono necessari programmi esterni. Per tutto molto buono. 😉

Articolo molto buono. L'argomento delle autorizzazioni è una cosa interessante da imparare. Una volta mi è capitato di non essere in grado di accedere a un file in un percorso lungo, perché non avevo i permessi di esecuzione in una delle directory. È anche bene sapere almeno l'esistenza di permessi speciali come lo Sticky bit.

PS: Seguo il blog da tempo ma non mi ero registrato. Hanno articoli molto interessanti ma quello che ha attirato di più la mia attenzione è il trattamento tra gli utenti. Al di là del fatto che possono esserci differenze, in generale, ognuno cerca di aiutarsi a vicenda contribuendo con le proprie esperienze. È qualcosa di straordinario, a differenza di altri siti pieni di troll e guerre di fiamme 😉

Molto interessante, ma l'ho imparato in modo diverso sui permessi, invece che in Octal, in Binary, quindi se, ad esempio, "7" è 111, significava che aveva tutti i permessi, quindi se lo metti 777 dai tutte le autorizzazioni a tutti gli utenti, gruppi ...

Saluti.

Impressionante, conciso, chiaro e sull'argomento.

Che bell'articolo, complimenti e grazie per tutti i chiarimenti… ..

sal2.

Woow se imparo molto con i tuoi tutorial, mi sento come una piccola cavalletta in questo campo immenso che è Linux, ma limitando quello che ha detto una volta Hugo qui, in questa fila di commenti se mettiamo un cd live e se i nostri file non sono crittografati non è rimasto molto da proteggere, inoltre in Windows penso che non ci siano stati molti problemi nel creare un utente amministratore e un account limitato all'interno del sistema operativo win e quindi proteggere i dati dell'account amministratore…. Ma davvero grazie mille per questo articolo sono più informato in materia grazie a te ... ...

La verità è che volevo eseguire un eseguibile xD e mi ha detto che il permesso negato durante l'apertura e la scrittura di file x ma ho letto un po 'qui e ho imparato qualcosa ed è servito per vedere i permessi che quella cartella che conteneva i file e l'eseguibile aveva l'ultima cosa che ricordo che Ho fatto che volevo accedere a una cartella e poiché il nome era lungo l'ho cambiato e tra easy xD, quindi ho guardato i permessi e ho guardato qualcosa che diceva su adm. Sono andato al file ho messo proprietà e ho selezionato qualcosa che diceva adm quindi senza rimuovere le proprietà Entra nella cartella e poi esegui l'eseguibile ed è stato in grado di avviarsi senza problemi ora quello che non so è quello che ho fatto xD la verità è che non lo so penso sia stato perché ho cambiato il nome della cartella ma non lo so e grazie sono riuscito a eseguirlo Nessun problema.

Ciao ho alcune domande,

Ho un sistema web che deve scrivere un'immagine sul server linux,

il dettaglio è che non permette di registrarlo, prova a cambiare i permessi ma non potrebbe essere,

Sono nuovo in questo, perché vorrei che mi guidassi, grazie.

Va 'che questo mi ha aiutato, grazie mille per il contributo.

Personalmente, la documentazione mi ha aiutato a imparare, che è stato messo in pratica in un'attività nel mio lavoro.

Le pratiche rilevanti che ho fatto erano su Debian. Congratulazioni e saluti.

Ottimo tutorial sui permessi in GNU / Linux. La mia esperienza come utente Linux e come amministratore di server basati su una distribuzione GNU / Linux è che molti dei problemi tecnici che possono sorgere sono basati sulla gestione dei permessi per gruppi e utenti. Questo è qualcosa che deve essere preso in considerazione. Mi congratulo con Perseus per il suo blog e sono anche interessato a unirmi alle forze GNU su questo blog. Saluti dal Messico, compagni!

Ciao, prima di tutto mi congratulo con te molto bene l'articolo e ti consulto ho questo caso: 4 ———- 1 root root 2363 Feb 19 11:08 / etc / shadow con un 4 avanti come leggerebbero questi permessi.

grazie

Windows: selezioniamo la cartella, il pulsante destro, le proprietà> scheda Sicurezza, lì puoi aggiungere o eliminare utenti o gruppi e ognuno inserisce le autorizzazioni desiderate (lettura, scrittura, controllo completo, ecc.). Non so cosa diavolo intendi

A proposito, uso linux quotidianamente, uso elementare, basato su ubuntu.

Va bene

meravigliosamente è l'articolo meglio spiegato

grazie

amico:

Ottimo contributo, mi ha aiutato molto.

Grazie.

Figlio di puttana non funziona nemmeno.

Quanti di voi hanno notato che quando siamo seduti dietro un computer "Windows" Quella parte è totalmente una bugia, perché da Windows NT, anche prima di Windows 98 e quel problema che non avete sicurezza è totalmente falso.

La sicurezza in Windows è qualcosa che Microsoft ha preso molto sul serio per una ragione che è il sistema operativo desktop più utilizzato oggi.

L'articolo è ben spiegato sui permessi GNU / Linux ma hai oscillato come sempre accade in questi articoli che chi lo scrive o non usa Windows o non sa come usarlo perché non gli piace e ottiene solo una recensione negativa.

Quello che va sottolineato è che Windows è molto sicuro nel suo file system con ACL (Access Control List) caratteristica che trasporta in Windows da tutti i Windows NT che rende il file system molto sicuro. Anche in GNU / Linux l'hanno implementato.

Da Windows Vista è stata implementata la funzionalità UAC (User Account Control) che rende comodo l'utilizzo di Windows senza dover essere un amministratore per usarlo comodamente.

Per me una buona funzionalità che hanno implementato perché utilizzare Windows XP come utente senza autorizzazioni di amministrazione era possibile, ma a casa chi lo usava così? quasi nessuno a causa di quanto fosse scomodo non avere qualcosa come UAC.

E se mi fosse stato chiaro che chi ha scritto l'articolo ha saputo cosa sta scrivendo anche se non ha spiegato l'ACL di GNU / Linux.

Ciao amico, buona informazione, volevo solo chiedere

C'è un modo per farlo, essere nel metasploit, all'interno della macchina della vittima?

Potrebbe essere fatto con queste autorizzazioni per rendere quel file non idoneo o è impossibile, intendo essere all'interno del metasploit?

Grazie mille per questo blog, ottime informazioni.