אינדקס כללי של הסדרה: רשתות מחשבים עבור חברות קטנות ובינוניות: מבוא

federicotoujague@gmail.com

https://blog.desdelinux.net/author/fico

שלום חברים וחברים!

כותרת המאמר הייתה צריכה להיות: «MATE + NTP + Dnsmasq + שירות Gateway + אפאצ'י + קלמארי עם אימות PAM ב- Centos 7 - רשתות SME«. מסיבות מעשיות אנו מקצרים אותו.

אנו ממשיכים באימות למשתמשים מקומיים במחשב לינוקס באמצעות PAM, והפעם נראה כיצד נוכל לספק את שירות ה- Proxy עם Squid עבור רשת מחשבים קטנה, באמצעות אישורי האימות המאוחסנים באותו מחשב בו השרת פועל דְיוֹנוֹן.

למרות שאנו יודעים כי מקובל מאוד כיום, לאמת שירותים כנגד OpenLDAP, שרת הספריות 389 של רד האט, מדריך Active Directory של מיקרוסופט וכו ', אנו רואים שעלינו לעבור תחילה על פתרונות פשוטים וזולים, ואז להתמודד עם הפתרונות המורכבים ביותר. אנו מאמינים שעלינו לעבור מהפשט למורכב.

שלב

זהו ארגון קטן - עם מעט מאוד משאבים כספיים - המוקדש לתמיכה בשימוש בתוכנה חופשית, ובחר בשם DesdeLinux.אוהד. הם חובבי מערכת הפעלה שונים CentOS מקובצים במשרד יחיד. הם קנו תחנת עבודה - לא שרת מקצועי - אותה הם יקדישו לתפקד כ"שרת ".

לחובבים אין ידע נרחב כיצד ליישם שרת OpenLDAP או סמבה 4 AD-DC, ואינם יכולים להרשות לעצמם להעניק רישיון ל- Active Directory של מיקרוסופט. עם זאת, לצורך עבודתם היומיומית הם זקוקים לשירותי גישה לאינטרנט באמצעות פרוקסי - כדי להאיץ את הגלישה - ומרחב לשמור את המסמכים היקרים ביותר ולעבוד כעותקי גיבוי.

הם עדיין משתמשים בעיקר במערכות הפעלה של מיקרוסופט שנרכשו כחוק, אך רוצים לשנות אותם למערכות הפעלה מבוססות לינוקס, החל מ"השרת "שלהם.

הם גם שואפים לקבל שרת דואר משלהם להיות עצמאי - לפחות מהמקור - של שירותים כמו Gmail, Yahoo, HotMail וכו ', וזה מה שהם משתמשים בו כיום.

כללי חומת האש והניתוב נגד האינטרנט יקבעו אותו בנתב ADSL שהוחוזק עליו.

אין להם שם תחום אמיתי מכיוון שהם אינם דורשים פרסום שירות כלשהו באינטרנט.

CentOS 7 כשרת ללא ממשק משתמש

אנו מתחילים מהתקנה חדשה של שרת ללא ממשק גרפי, והאפשרות היחידה שנבחר במהלך התהליך היא «שרת תשתית»כפי שראינו במאמרים קודמים בסדרה.

הגדרות ראשוניות

[root @ linuxbox ~] # cat / etc / hostname

Linuxbox

[root @ linuxbox ~] # cat / etc / hosts

127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4 ::1 localhost localhost.localdomain localhost6 localhost6.localdomain6 192.168.10.5 linuxbox.desdelinux.fan linuxbox

[root @ linuxbox ~] # מארח

Linuxbox

[root @ linuxbox ~] # host host -f

לינוקס.desdelinux.אוהד

[root @ linuxbox ~] # ip addr list

[root @ linuxbox ~] # ifconfig -a

[root @ linuxbox ~] # ls / sys / class / net /

ens32 ens34 it

אנו משביתים את מנהל הרשת

[root @ linuxbox ~] # systemctl עצור את NetworkManager [root @ linuxbox ~] # systemctl השבת את NetworkManager [root @ linuxbox ~] # systemctl status NetworkManager ● NetworkManager.service - מנהל רשת נטען: נטען (/usr/lib/systemd/system/NetworkManager.service; מושבת; הגדרת קביעות מוגדרות מראש של ספק: פעיל) פעיל: לא פעיל (מת) Docs: man: NetworkManager (8) [root @ linuxbox ~] # ifconfig -a

אנו מגדירים את ממשקי הרשת

ממשק LAN LAN Ens32 מחובר לרשת הפנימית

[root @ linuxbox ~] # nano / etc / sysconfig / scripts network / ifcfg-ens32

DEVICE=ens32

ONBOOT=yes

BOOTPROTO=static

HWADDR=00:0c:29:da:a3:e7

NM_CONTROLLED=no

IPADDR=192.168.10.5

NETMASK=255.255.255.0

GATEWAY=192.168.10.1

DOMAIN=desdelinux.fan DNS1=127.0.0.1

ZONE = ציבורי

[root @ linuxbox ~] # ifdown ens32 && ifup ens32

ממשק WAN Ens34 מחובר לאינטרנט

[root @ linuxbox ~] # nano / etc / sysconfig / scripts network / ifcfg-ens34 DEVICE=en34 ONBOOT=yes BOOTPROTO=static HWADDR=00:0c:29:da:a3:e7 NM_CONTROLLED=no IPADDR=172.16.10.10 NETMASK=255.255.255.0 # נתב ADSL מחובר ל-# הכתובת הבאה לממשק הזה IP GATEWAY=172.16.10.1 DOMAIN=desdelinux.fan DNS1=127.0.0.1 ZONE = חיצוני [root @ linuxbox ~] # ifdown ens34 && ifup ens34

תצורת מאגרים

[root @ linuxbox ~] # cd /etc/yum.repos.d/ [root @ linuxbox ~] # mkdir מקורי [root @ linuxbox ~] # mv Centos- * original / [root @ linuxbox ~] # nano centos.repo [Base-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/base/x86_64/ gpgcheck=0 enabled=1 [CentosPlus-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/centosplus/x86_64/ gpgcheck=0 enabled=1 [Epel-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/epel/x86_64/ gpgcheck=0 enabled=1 [Updates-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/updates/x86_64/ gpgcheck=0 enabled=1 [root @ linuxbox yum.repos.d] # yum נקי הכל תוספים טעונים: המהיר מירור, langpacks מאגרי ניקוי: Base-Repo CentosPlus-Repo Epel-Repo Media-Repo: עדכונים-רפו ניקוי הכל ניקוי רשימת המראות המהירות ביותר

[root @ linuxbox yum.repos.d] עדכון # yum תוספים טעונים: המהיר מירור, langpacks Base-Repo | 3.6 kB 00:00 CentosPlus-Repo | 3.4 kB 00:00 Epel-Repo | 4.3 kB 00:00 מדיה-רפו | 3.6 kB 00:00 עדכונים-רפו | 3.4 kB 00:00 (1/9): Base-Repo / group_gz | 155 kB 00:00 (2/9): Epel-Repo / group_gz | 170 kB 00:00 (3/9): Media-Repo / group_gz | 155 kB 00:00 (4/9): Epel-Repo / updateinfo | 734 kB 00:00 (5/9): Media-Repo / primary_db | 5.3 מגהב 00:00 (6/9): CentosPlus-Repo / primary_db | 1.1 מגהב 00:00 (7/9): עדכונים-רפו / ראשוני_דב | 2.2 מגהב 00:00 (8/9): Epel-Repo / primary_db | 4.5 מגה בייט 00:01 (9/9): Base-Repo / primary_db | 5.6 מגהב 00:01 קביעת מראות המהירות ביותר אין חבילות המסומנות לעדכון

ההודעה "אין חבילות המסומנות לעדכון»מוצג מכיוון שבמהלך ההתקנה הכרזנו על אותם מאגרים מקומיים העומדים לרשותנו.

Centos 7 עם סביבת שולחן העבודה של MATE

כדי להשתמש בכלי הניהול הטובים מאוד עם ממשק גרפי שמציעה לנו CentOS / Red Hat, ומכיוון שאנחנו תמיד מתגעגעים ל- GNOME2, החלטנו להתקין את MATE כסביבת שולחן עבודה.

[root @ linuxbox ~] # yum groupinstall "X Window system" [root @ linuxbox ~] # yum groupinstall "MATE Desktop"

כדי לבדוק שה- MATE נטען כראוי, אנו מבצעים את הפקודה הבאה במסוף -מקומי או מרחוק-:

[root @ linuxbox ~] # systemctl לבודד את הגרפי

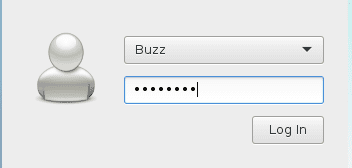

ויש לטעון את סביבת שולחן העבודה -בצוות המקומיבצורה חלקה, מראה את lightdm ככניסה גרפית. אנו מקלידים את שם המשתמש המקומי ואת הסיסמה שלו, ונכנס ל- MATE.

לספר את system שרמת האתחול המוגדרת כברירת מחדל היא 5 - סביבה גרפית - אנו יוצרים את הקישור הסמלי הבא:

[root @ linuxbox ~] # ln -sf /lib/systemd/system/runlevel5.target /etc/systemd/system/default.target

אנו מבצעים אתחול מחדש של המערכת והכל עובד בסדר.

אנו מתקינים את שירות הזמן לרשתות

[root @ linuxbox ~] # yum install ntp

במהלך ההתקנה אנו מגדירים כי השעון המקומי יסונכרן עם שרת הזמן של הציוד מנהל מערכת.desdelinux.אוהד עם IP 192.168.10.1. אז אנו שומרים את הקובץ ntp.conf מקורי מאת:

[root @ linuxbox ~] # cp /etc/ntp.conf /etc/ntp.conf.original

כעת, אנו יוצרים אחד חדש עם התוכן הבא:

[root @ linuxbox ~] # nano /etc/ntp.conf # שרתים שהוגדרו במהלך ההתקנה: שרת 192.168.10.1 iburst # למידע נוסף, עיין בדפי האיש של: # ntp.conf (5), ntp_acc (5) , ntp_auth (5), ntp_clock (5), ntp_misc (5), ntp_mon (5). driftfile / var / lib / ntp / drift # אפשר סנכרון עם מקור הזמן, אך לא # אפשר למקור להתייעץ או לשנות שירות זה להגביל את ברירת המחדל nomodify notrap noopery noquery # אפשר כל גישה לממשק הגבלת Loopback מוגבלת 127.0.0.1 :: 1 # הגבל קצת פחות למחשבים ברשת המקומית. הגבל את מסיכת 192.168.10.0 255.255.255.0 nomodify notrap # השתמש בשרתים הציבוריים של הפרויקט pool.ntp.org # אם ברצונך להצטרף לפרויקט בקר ב- # (http://www.pool.ntp.org/join.html). # שידור 192.168.10.255 autokey # שרת שידור שידור לקוח # שידור שידור 224.0.1.1 autokey # שידור שידור # multicastclient 224.0.1.1 # שידור שידור רב mcastcast 239.255.254.254 # שרת שידור רב manycastclient 239.255.254.254 שידור לקוח רבים.192.168.10.255. 4 # אפשר הצפנה ציבורית. #crypto includeefile / etc / ntp / crypto / pw # קובץ מפתח המכיל את המפתחות ומזהי המפתח # המשמשים בעת פעולה עם מקשי הצפנה למפתחות סימטריים / etc / ntp / keys # ציין את מזהי המפתחות המהימנים. #trustedkey 8 42 8 # ציין את מזהה המפתח לשימוש בכלי השירות ntpdc. #requestkey 8 # ציין את מזהה המפתח לשימוש בכלי השירות ntpq. #controlkey 2013 # אפשר כתיבת רישומי סטטיסטיקה. #statistics clockstats cryptostats loopstats peerstats # השבת את צג ההפרדה כדי למנוע הגברה של # התקפות באמצעות הפקודה ntpdc monlist, כאשר אילוץ ברירת המחדל # אינו כולל את דגל הנוקרי. קרא את CVE-5211-XNUMX # לפרטים נוספים. הערה: המסך אינו מושבת עם דגל ההגבלה המוגבל. השבת צג

אנו מאפשרים, מפעילים ובודקים את שירות ה- NTP

[root @ linuxbox ~] # systemctl status ntpd

● ntpd.service - שירות זמן רשת נטען: נטען (/usr/lib/systemd/system/ntpd.service; מושבת; הגדרת ספק מראש: מושבתת) פעיל: לא פעיל (מת)

[root @ linuxbox ~] # systemctl מאפשר ntpd

נוצר קישור סימלי מ /etc/systemd/system/multi-user.target.wants/ntpd.service אל /usr/lib/systemd/system/ntpd.service.

[root @ linuxbox ~] # systemctl התחל ntpd

[root @ linuxbox ~] # systemctl status ntpd

[root @ linuxbox ~] # systemctl status ntpd

● ntpd.service - שירות זמן רשת

נטען: טעון (/usr/lib/systemd/system/ntpd.service; מופעל; הגדרת קביעות מוגדרות מראש של ספק: מושבתת) פעיל: פעיל (פועל) מאז יום שישי 2017-04-14 15:51:08 EDT; לפני שניות תהליך: 1 ExecStart = / usr / sbin / ntpd -u ntp: ntp $ OPTIONS (code = exited, status = 1307 / SUCCESS) PID ראשי: 0 (ntpd) CGroup: /system.slice/ntpd.service └─ 1308 / usr / sbin / ntpd -u ntp: ntp -g

Ntp וחומת האש

[root @ linuxbox ~] # firewall-cmd - get-active-zones חיצוני ממשקים: ens34 ציבורי ממשקים: ens32 [root @ linuxbox ~] # firewall-cmd --zone = public --add-port = 123 / udp - קבוע הצלחה [root @ linuxbox ~] # firewall-cmd - טען מחדש הצלחה

אנו מאפשרים ומגדירים את ה- Dnsmasq

כפי שראינו במאמר קודם בסדרת רשתות SMB, Dnsamasq מותקן כברירת מחדל בשרת תשתית CentOS 7.

[root @ linuxbox ~] # systemctl status dnsmasq ● dnsmasq.service - שרת אחסון במטמון DNS. טעון: טעון (/usr/lib/systemd/system/dnsmasq.service; מושבת; הגדרת ספק מראש: מושבתת) פעיל: לא פעיל (מת) [root @ linuxbox ~] # systemctl מאפשר dnsmasq נוצר קישור סימלי מ /etc/systemd/system/multi-user.target.wants/dnsmasq.service אל /usr/lib/systemd/system/dnsmasq.service. [root @ linuxbox ~] # systemctl התחל dnsmasq [root @ linuxbox ~] # systemctl status dnsmasq ● dnsmasq.service - שרת אחסון במטמון DNS. נטען: טעון (/usr/lib/systemd/system/dnsmasq.service; מופעל; הגדרת ספק מראש: מושבתת) פעיל: פעיל (פועל) מאז יום שישי 2017-04-14 16:21:18 EDT; לפני 4 שנים PID ראשי: 33611 (dnsmasq) CGroup: /system.slice/dnsmasq.service └─33611 / usr / sbin / dnsmasq -k [root @ linuxbox ~] # mv /etc/dnsmasq.conf /etc/dnsmasq.conf.original [root @ linuxbox ~] # nano /etc/dnsmasq.conf # -------------------------------------------------- ------------------ # אפשרויות כלליות # ----------------------------- -------------------------------------- דרוש דומיין # אל תעביר שמות ללא הדומיין part bogus-priv # אל תעביר כתובות במרחב שאינו מנותב expand-hosts # מוסיף אוטומטית את הדומיין לממשק המארח=ens32 # ממשק LAN strict-order # סדר שבו הקובץ /etc/resolv.conf הוא שאילתה conf- dir=/etc /dnsmasq.d domain=desdelinux.fan # שם דומיין address=/time.windows.com/192.168.10.5 # שולח אפשרות ריקה של ערך WPAD. נדרש כדי שלקוחות # Windows 7 ואילך יתנהגו כראוי. ;-) dhcp-option=252,"\n" # קובץ שבו נכריז על ה-HOSTS שיהיו "אסורים" addn-hosts=/etc/banner_add_hosts local=/desdelinux.אוהד/ # ---------------------------------------------- --------------------- # RECORDSCNAMEMXTX # -------------------------- ------------------------------------------ # סוג זה של רשומה דורש ערך # בקובץ /etc/hosts # לדוגמה: 192.168.10.5 linuxbox.desdelinux.fan linuxbox # cname=ALIAS,REAL_NAME cname=mail.desdelinux.מעריץ, לינוקס בוקס.desdelinux.fan # MX RECORDS # מחזירה רשומת MX עם השם "desdelinux.fan" מיועד # לצוות הדואר.desdelinux.fan ועדיפות של 10 mx-host=desdelinux.מכתבי מעריצים.desdelinux.fan,10 # יעד ברירת המחדל עבור רשומות MX שנוצרו # באמצעות אפשרות localmx יהיה: mx-target=mail.desdelinux.fan # מחזירה רשומת MX המצביעה על mx-target עבור ALL # המכונות המקומיות localmx # רשומות TXT. אנו יכולים גם להכריז על רשומת SPF txt-record=desdelinux.fan,"v=spf1 a -all" txt-record=desdelinux.אוהד,"DesdeLinux, הבלוג שלך המוקדש לתוכנה חופשית" # ----------------------------------------- -------------------------- # טווח ואפשרויות # ---------------------- ----- ------------------------------------------- # IPv4 טווח וזמן חכירה מס' 1 עד 29 מיועדים לשרתים ולצרכים אחרים dhcp-range=192.168.10.30,192.168.10.250,8h dhcp-lease-max=222 # מספר מקסימלי של כתובות להשכרה # כברירת מחדל הם 150 # IPV6 Range # DHCP-Range = 1234 ::, RA-LONLY # אפשרויות לטווח # אפשרויות DHCP-OPTION = 1,255.255.255.0 # netmask dhcp-option = 3,192.168.10.5 # שער DHCP-Option = 6,192.168.10.5 =15,desdelinux.fan # שם דומיין DNS dhcp-option=19,1 # option ip-forwarding ON dhcp-option=28,192.168.10.255 # שידור dhcp-option=42,192.168.10.5 # NTP dhcp-autoritative # -- DHCP סמכותי- -- DHCP-סמכותי ------------------------------------------------------- --- ----------- # אם ברצונך לאחסן את השאילתה התחבר /var/log/messages # בטל את ההערה בשורה מתחת # ---------- ------- ----------------------------------------------------------- # שאילתות יומן # END of file /etc/dnsmasq.conf # --------------------------------------- ----------------------------

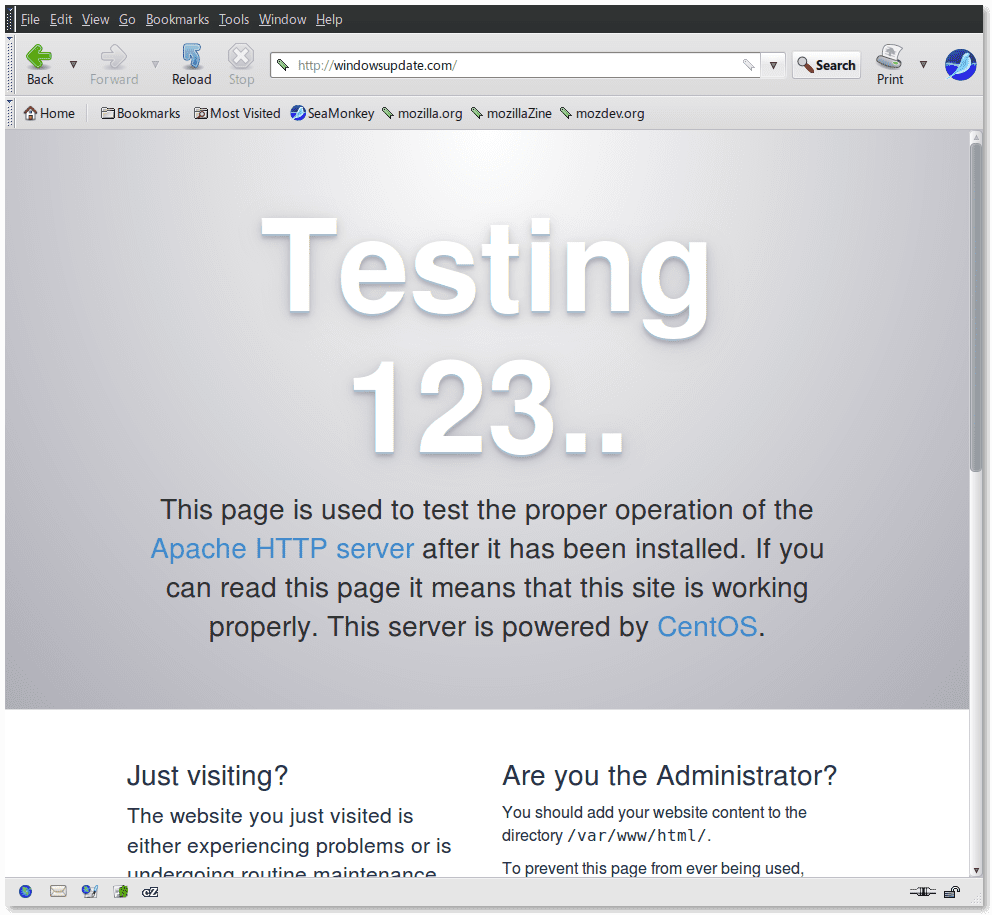

אנו יוצרים את הקובץ / etc / banner_add_hosts

[root @ linuxbox ~] # nano / etc / banner_add_hosts 192.168.10.5 windowsupdate.com 192.168.10.5 ctldl.windowsupdate.com 192.168.10.5 ocsp.verisign.com 192.168.10.5 csc3-2010-crl.verisign.com 192.168.10.5 www.msftncsi.com 192.168.10.5 ipv6.msftncsi.com 192.168.10.5 teredo.ipv6.microsoft.com 192.168.10.5 ds.download.windowsupdate.com 192.168.10.5 download.microsoft.com 192.168.10.5 fe2.update.microsoft.com 192.168.10.5 crl.microsoft.com 192.168.10.5 www .download.windowsupdate.com 192.168.10.5 win8.ipv6.microsoft.com 192.168.10.5 spynet.microsoft.com 192.168.10.5 spynet1.microsoft.com 192.168.10.5 spynet2.microsoft.com 192.168.10.5 spynet3.microsoft.com 192.168.10.5. 4 spynet192.168.10.5.microsoft.com 5 spynet192.168.10.5.microsoft.com 15 office192.168.10.5client.microsoft.com 192.168.10.5 addons.mozilla.org XNUMX crl.verisign.com

כתובות IP קבועות

[root @ linuxbox ~] # nano / etc / hosts 127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4 ::1 localhost localhost.localdomain localhost6 localhost6.localdomain6 192.168.10.5 linuxbox.desdelinux.fan linuxbox 192.168.10.1 sysadmin.desdelinux.fan sysadmin

אנו מגדירים את הקובץ /etc/resolv.conf - מזהה

[root @ linuxbox ~] # nano /etc/resolv.conf search desdelinuxשרת שמות .fan 127.0.0.1 # עבור שאילתות DNS חיצוניות או # ללא דומיין desdelinux.fan # local=/desdelinux.fan/ שרת שמות 8.8.8.8

אנו בודקים תחביר קבצים dnsmasq.conf, אנו מתחילים ובודקים את סטטוס השירות

[root @ linuxbox ~] # dnsmasq - מבחן dnsmasq: תחביר בדוק אישור. [root @ linuxbox ~] # systemctl הפעל מחדש את dnsmasq [root @ linuxbox ~] # systemctl status dnsmasq

דנסמסק וחומת האש

[root @ linuxbox ~] # firewall-cmd - get-active-zones

חיצוני

ממשקים: ens34

ציבורי

ממשקים: ens32

שירות תחום o שרת שמות מתחם (dns). נוהל לסחוב «IP עם הצפנה«

[root @ linuxbox ~] # firewall-cmd --zone = public --add-port = 53 / tcp - קבוע הצלחה [root @ linuxbox ~] # firewall-cmd --zone = public --add-port = 53 / udp - קבוע הצלחה

שאילתות של Dnsmasq לשרתי DNS חיצוניים

[root @ linuxbox ~] # firewall-cmd --zone = חיצוני --add-port = 53 / tcp - קבוע הצלחה [root @ linuxbox ~] # firewall-cmd --zone = חיצוני --add-port = 53 / udp - קבוע הצלחה

שירות אתחול o שרת BOOTP (dhcp). נוהל ippc «ליבת חבילות פלוריבוס באינטרנט«

[root @ linuxbox ~] # firewall-cmd --zone = public --add-port = 67 / tcp - קבוע הצלחה [root @ linuxbox ~] # firewall-cmd --zone = public --add-port = 67 / udp - קבוע הצלחה [root @ linuxbox ~] # firewall-cmd - טען מחדש הצלחה [root @ linuxbox ~] # חומת אש-cmd - ציבור מידע ציבורי (פעיל) יעד: ברירת מחדל של היפוך-חסימת icmp: ללא ממשקים: מקורות ens32: שירותים: dhcp dns ntp ssh יציאות: 67 / tcp 53 / udp 123 / udp 67 / udp 53 / tcp פרוטוקולים: maskerade: אין יציאות קדימה: sourceports: icmp חסימות: כללים עשירים: [root @ linuxbox ~] # firewall-cmd - אזור מידע חיצוני חיצוני (פעיל) מטרה: ברירת מחדל של היפוך בלוק ICMP: ללא ממשקים: מקורות ens34: שירותים: יציאות dns: 53 / udp 53 / פרוטוקולי tcp: מסכה: כן יציאות קדימה: יציאות מקור: חסימות icmp: פרמטר-בעיה להפנות נתב-פרסומת נתב- כללים עשירים להרוות מקור שידול:

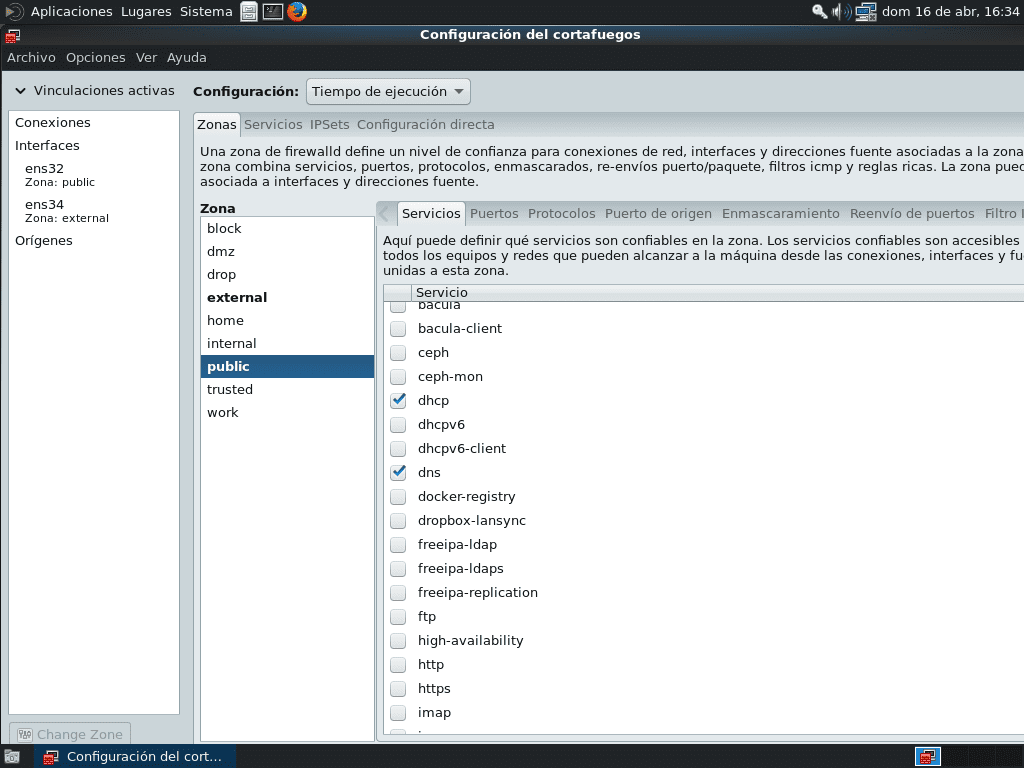

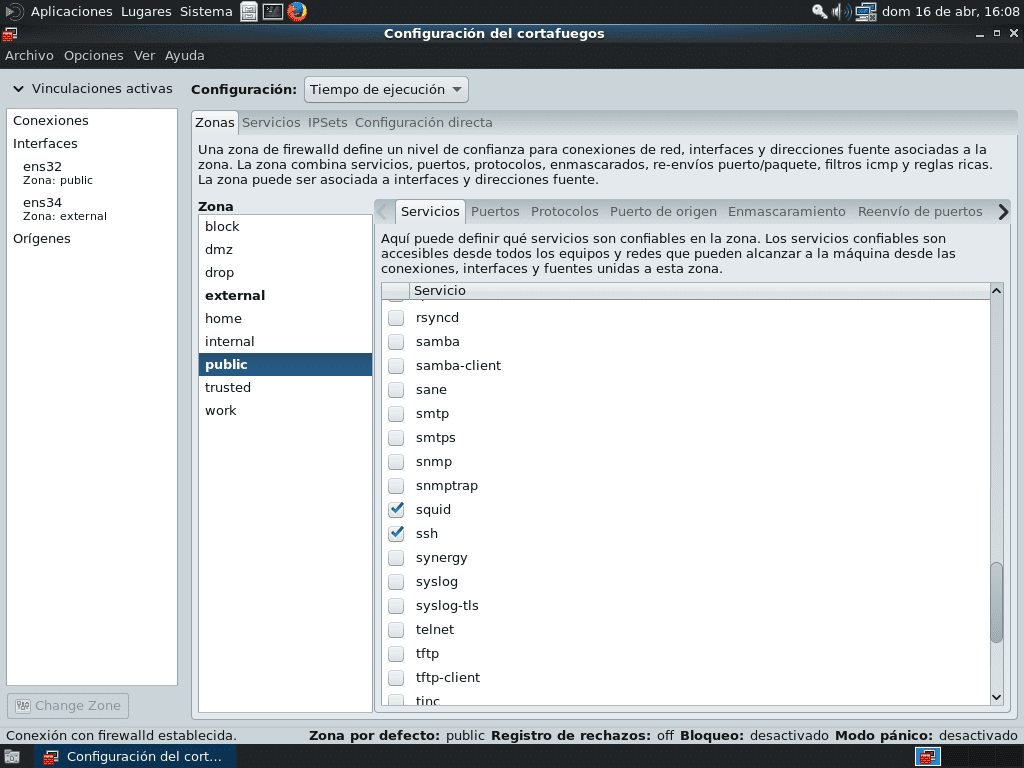

אם ברצוננו להשתמש בממשק גרפי לתצורה של חומת האש ב- CentOS 7, נסתכל בתפריט הכללי - זה יהיה תלוי בסביבת שולחן העבודה באיזה תפריט משנה הוא מופיע - היישום «חומת האש», אנו מבצעים אותו ולאחר הזנת סיסמת המשתמש. שורש, ניגש לממשק התוכנית ככזה. ב- MATE זה מופיע בתפריט «מערכת »->" ניהול "->" חומת אש ".

אנו בוחרים את האזור «ציבורי»ואנו מאשרים את השירותים שאנו רוצים שיפורסמו ב- LAN, שעד כה הם dhcp,dns, ntp ו- ssh. לאחר בחירת השירותים, אימות שהכל עובד כראוי, עלינו לבצע את השינויים ב- Runtime ל- Permanent. לשם כך נעבור לתפריט אפשרויות ובחר באפשרות «הפעל זמן לקבע".

בהמשך אנו בוחרים את האזור «חיצוני»ואנחנו בודקים שהיציאות הדרושות לתקשורת עם האינטרנט פתוחות. אל תפרסם שירותים באזור זה אלא אם כן אנו יודעים היטב מה אנו עושים!.

בל נשכח לבצע את השינויים לקבועים באמצעות האפשרות «הפעל זמן לקבע»וטען מחדש את השד חומת אש, בכל פעם שאנחנו משתמשים בכלי הגרפי החזק הזה.

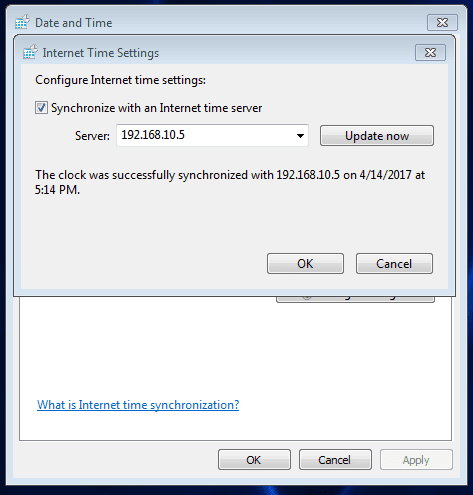

NTP ו- Dnsmasq מלקוח Windows 7

סנכרון עם NTP

חיצוני

כתובת IP מושכרת

Microsoft Windows [גרסה 6.1.7601] זכויות יוצרים (c) 2009 Microsoft Corporation. כל הזכויות שמורות. C: \ Users \ buzz> ipconfig / כל שם מארח תצורת ה- IP של Windows. . . . . . . . . . . . : שבעה

סיומת Dns ראשונית. . . . . . . :

NodeType. . . . . . . . . . . . : ניתוב IP היברידי מופעל. . . . . . . . : אין פרוקסי של WINS מופעל. . . . . . . . : אין רשימת חיפוש סיומת DNS. . . . . . : desdelinux.fan Ethernet מתאם חיבור אזור מקומי: סיומת DNS ספציפית לחיבור . : desdelinuxתיאור מאוורר. . . . . . . . . . . : חיבור רשת Intel(R) PRO/1000 MT כתובת פיזית. . . . . . . . . : 00-0C-29-D6-14-36 DHCP מופעל. . . . . . . . . . . : כן תצורה אוטומטית מופעלת . . . . : מזלגות

כתובת IPv4. . . . . . . . . . . : 192.168.10.115 (מועדף)

מסכת רשת משנה . . . . . . . . . . . : 255.255.255.0 הושגה חכירה. . . . . . . . . . : יום שישי, 14 באפריל, 2017 5:12:53 פג תוקף השכירות. . . . . . . . . . : שבת, 15 באפריל, 2017 1:12:53 AM שער ברירת מחדל . . . . . . . . . : 192.168.10.1 DHCPServer. . . . . . . . . . . : 192.168.10.5 שרתי DNS. . . . . . . . . . . : 192.168.10.5 NetBIOS על Tcpip. . . . . . . . : מתאם מנהרה מופעל חיבור אזור מקומי* 9: מצב מדיה . . . . . . . . . . . : מדיה מנותקת סיומת DNS ספציפית לחיבור . : תיאור . . . . . . . . . . . : Microsoft Teredo Tunneling Adapter כתובת פיזית. . . . . . . . . : 00-00-00-00-00-00-00-E0 DHCP מופעל. . . . . . . . . . . : אין תצורה אוטומטית מופעלת. . . . : כן מתאם מנהרה isatap.desdelinuxאוהד: Media State. . . . . . . . . . . : מדיה מנותקת סיומת DNS ספציפית לחיבור . : desdelinuxתיאור מאוורר. . . . . . . . . . . : כתובת פיזית של מתאם ISATAP מס' 2 של Microsoft. . . . . . . . . : 00-00-00-00-00-00-00-E0 DHCP מופעל. . . . . . . . . . . : אין תצורה אוטומטית מופעלת. . . . : כן C:\Users\buzz>

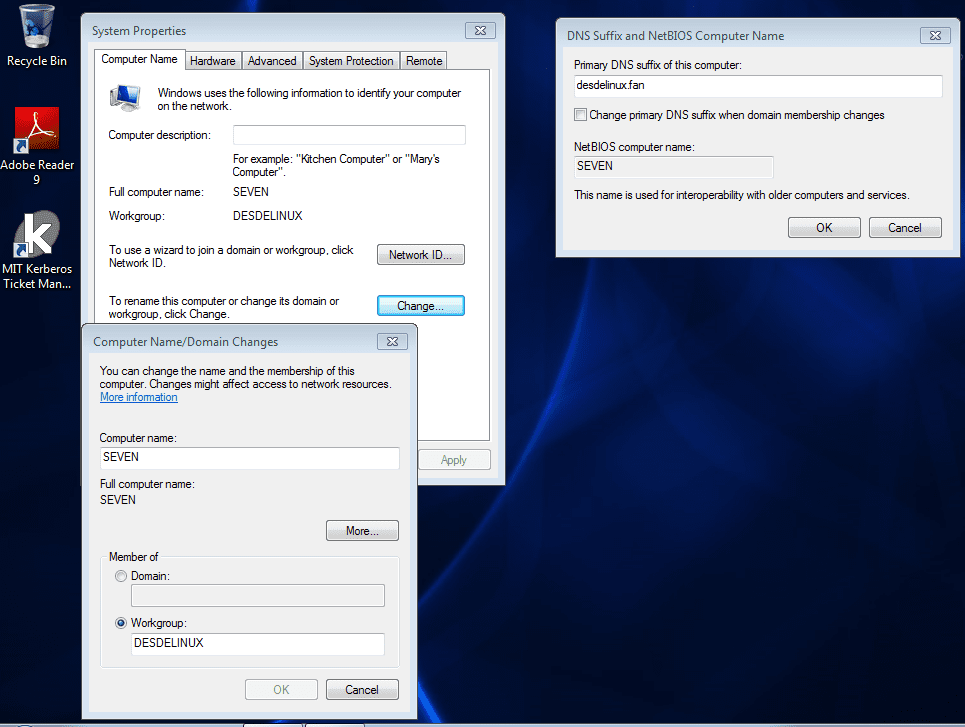

עצה

ערך חשוב בלקוחות Windows הוא "סיומת Dns ראשונית" או "סיומת חיבור ראשי". כאשר אין משתמשים בבקר תחום של מיקרוסופט, מערכת ההפעלה אינה מקצה לו שום ערך. אם אנו עומדים בפני מקרה כמו זה שתואר בתחילת המאמר ואנחנו רוצים להצהיר במפורש על ערך זה, עלינו להמשיך על פי המוצג בתמונה הבאה, לקבל את השינויים ולהפעיל מחדש את הלקוח.

אם נרוץ שוב CMD -> ipconfig / הכל נקבל את הדברים הבאים:

Microsoft Windows [גרסה 6.1.7601] זכויות יוצרים (c) 2009 Microsoft Corporation. כל הזכויות שמורות. C: \ Users \ buzz> ipconfig / כל שם מארח תצורת ה- IP של Windows. . . . . . . . . . . . : שבעה

סיומת Dns ראשונית. . . . . . . : desdelinux.אוהד

NodeType. . . . . . . . . . . . : ניתוב IP היברידי מופעל. . . . . . . . : אין פרוקסי של WINS מופעל. . . . . . . . : אין רשימת חיפוש סיומת DNS. . . . . . : desdelinux.אוהד

שאר הערכים נותרים ללא שינוי

בדיקות DNS

buzz @ sysadmin: ~ $ host spynet.microsoft.com ל- spynet.microsoft.com יש כתובת 127.0.0.1 מארח spynet.microsoft.com לא נמצא: 5 (ReFUSED) דואר של spynet.microsoft.com מטופל בדואר אחד.desdelinux.אוהד. buzz @ sysadmin: ~ $ linuxbox מארח לינוקס.desdelinuxל-.fan יש כתובת 192.168.10.5 linuxbox.desdelinuxדואר אוהדים מטופל בדואר אחד.desdelinux.אוהד. buzz @ sysadmin: ~ $ host sysadmin מנהל מערכת.desdelinuxל-.fan יש כתובת 192.168.10.1 sysadmin.desdelinuxדואר אוהדים מטופל בדואר אחד.desdelinux.אוהד. buzz @ sysadmin: ~ $ דואר מארח בדואר.desdelinux.fan הוא כינוי עבור linuxbox.desdelinux.אוהד. לינוקס.desdelinuxל-.fan יש כתובת 192.168.10.5 linuxbox.desdelinuxדואר אוהדים מטופל בדואר אחד.desdelinux.אוהד.

אנו מתקינים -לבדיקה בלבד- שרת DNS סמכותי NSD ב מנהל מערכת.desdelinux.אוהד, ואנחנו כוללים את כתובת ה- IP 172.16.10.1 בארכיון / Etc / resolv.conf של הצוות לינוקס.desdelinux.אוהד, כדי לוודא ש- Dnsmasq מבצעת כהלכה את פונקציית המעביר שלו. ארגזי חול בשרת NSD הם favt.org y toujague.org. כל כתובות ה- IP פיקטיביות או מרשתות פרטיות.

אם נשבית את ממשק ה- WAN 34 באמצעות הפקודה 34, Dnsmasq לא יוכל לשאול שרתי DNS חיצוניים.

[buzz @ linuxbox ~] $ sudo ifdown ens34 [buzz @ linuxbox ~] $ host -t mx toujague.org מארח toujague.org לא נמצא: 3 (NXDOMAIN) [buzz @ linuxbox ~] $ host pizzapie.favt.org מארח pizzapie.favt.org לא נמצא: 3 (NXDOMAIN)

בואו נפעיל את ממשק ens34 ונבדוק שוב:

[buzz @ linuxbox ~] $ sudo ifup ens34

buzz @ linuxbox ~] $ host pizzapie.favt.org pizzapie.favt.org הוא כינוי עבור paisano.favt.org. ל- paisano.favt.org כתובת 172.16.10.4 [buzz @ linuxbox ~] $ host pizzapie.toujague.org מארח pizzas.toujague.org לא נמצא: 3 (NXDOMAIN) [buzz @ linuxbox ~] $ מארח poblacion.toujague.org ל- poblacion.toujague.org כתובת 169.18.10.18 [buzz @ linuxbox ~] $ host -t NS favt.org שרת שמות favt.org ns1.favt.org. שרת שמות favt.org ns2.favt.org. [buzz @ linuxbox ~] $ host -t NS toujague.org שרת שמות toujague.org ns1.toujague.org. שרת שמות toujague.org ns2.toujague.org. [buzz @ linuxbox ~] $ host -t MX toujague.org דואר toujague.org מטופל על ידי 10 mail.toujague.org.

בואו להתייעץ מ מנהל מערכת.desdelinux.אוהד:

buzz @ sysadmin: ~ $ cat /etc/resolv.conf search desdelinuxשרת שמות .fan 192.168.10.5 xeon @ sysadmin: ~ $ host mail.toujague.org לכתובת mail.toujague.org יש כתובת 169.18.10.19

ה- Dnsmasq עובד כמו משלח נכונה.

דְיוֹנוֹן

בספר בפורמט PDF «תצורת שרת לינוקס»תאריך 25 ביולי 2016 על ידי המחבר ג'ואל באריוס דוניאס (darkshram@gmail.com - http://www.alcancelibre.org/), טקסט שאליו התייחסתי במאמרים קודמים, יש פרק שלם המוקדש ל אפשרויות תצורה בסיסיות של קלמארי.

בשל החשיבות של שירות האינטרנט - פרוקסי, אנו משחזרים את ההקדמה שניתנה ל דיונון בספר הנ"ל:

105.1. מבוא.

105.1.1. מהו שרת מתווך (פרוקסי)?

המונח באנגלית "פרוקסי" יש משמעות מאוד כללית ויחד עם זאת דו משמעית, אם כי

נחשב תמיד למילה נרדפת למושג "מתווך". זה מתורגם בדרך כלל, במובן המחמיר, כ- נָצִיג o מוסמך (זה שיש לו כוח על אחר).

Un שרת מתווך זה מוגדר כמחשב או מכשיר המציע שירות רשת המורכב מאפשר ללקוחות ליצור חיבורי רשת עקיפים לשירותי רשת אחרים. במהלך התהליך מתרחש הדבר הבא:

- הלקוח מתחבר לא שרת פרוקסי.

- הלקוח מבקש חיבור, קובץ או משאב אחר הזמין בשרת אחר.

- שרת מתווך מספק את המשאב באמצעות חיבור לשרת שצוין

או להגיש אותו ממטמון. - בחלק מהמקרים שרת מתווך יכול לשנות את בקשת הלקוח או את

תגובת שרת למטרות שונות.

ل שרתי פרוקסי הם בדרך כלל נועדו לעבוד בו זמנית כקיר אש הפועל באזור רמת רשת, מתנהג כמסנן מנות, כמו במקרה של iptables או פועלים ב רמת יישום, שליטה על שירותים שונים, כפי שקורה TCP עוטף. תלוי בהקשר, קיר האש ידוע גם בשם BPD o Bלהזמין Pסיבוב Device או סתם מסנן מנות.

יישום נפוץ של שרתי פרוקסי היא לתפקד כמטמון של תוכן רשת (בעיקר HTTP), ומספק בסמיכות ללקוחות מטמון של דפים וקבצים הזמינים דרך הרשת בשרתי HTTP מרוחקים, ומאפשר ללקוחות הרשת המקומית לגשת אליהם ב- מהיר ואמין יותר.

כאשר מתקבלת בקשה למשאב רשת שצוין ב- כתובת האתר (Uאחיד Rמשאבים Lאוקטור) שרת מתווך חפש את התוצאה של כתובת האתר בתוך המטמון. אם הוא נמצא, שרת מתווך מגיב ללקוח על ידי אספקה מיידית של התוכן המבוקש. אם התוכן המבוקש נעדר במטמון, ה- שרת מתווך הוא יביא אותו משרת מרוחק, יעביר אותו ללקוח שביקש זאת וישמור עותק במטמון. לאחר מכן מוסר התוכן במטמון באמצעות אלגוריתם תפוגה בהתאם לגיל, לגודל ולהיסטוריה של תגובות לבקשות (להיטים) (דוגמאות: LRU, לפודה y GDSF).

שרתי פרוקסי לתוכן רשת (פרוקסי אינטרנט) יכולים לשמש גם כמסננים של התוכן המוגש, תוך יישום מדיניות צנזורה על פי קריטריונים שרירותיים..

גרסת ה- Squid אותה נתקין היא 3.5.20-2.el7_3.2 מהמאגר עדכונים.

התקנה

[root @ linuxbox ~] # yum להתקין דיונון [root @ linuxbox ~] # ls / etc / squid / cachemgr.conf errorpage.css.default קלמארי.קונף cachemgr.conf.default mime.conf בריון דיונון errorpage.css mime.conf.default [root @ linuxbox ~] # systemctl מאפשר דיונון

חשוב

- המטרה העיקרית של מאמר זה היא לאשר למשתמשים מקומיים להתחבר עם קלמארי ממחשבים אחרים המחוברים לרשת LAN. בנוסף, הטמיע את ליבת השרת שאליו יתווספו שירותים אחרים. זה לא מאמר המוקדש לדיונון ככזה.

- כדי לקבל מושג על אפשרויות התצורה של סקוויד, קרא את הקובץ /usr/share/doc/squid-3.5.20/squid.conf.documented, הכולל 7915 שורות.

SELinux ו דיונון

[root @ linuxbox ~] # getsebool -a | קלמארי grep squid_connect_any -> on squid_use_tproxy -> off [root @ linuxbox ~] # setsebool -P squid_connect_any = פועל

תצורה

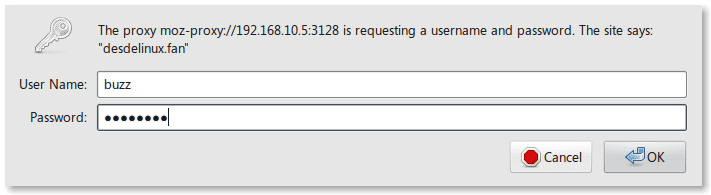

[root @ linuxbox ~] # nano /etc/squid/squid.conf # LAN acl localnet src 192.168.10.0/24 acl SSL_ports יציאה 443 21 נמל acl Safe_ports 80 # http נמל Safe_ports 21 # ftp acl נמל Safe_443 # https נמל Safe_ports 70 # נמל gopher acl Safe_ports 210 # wais acl נמל Safe_ports 1025-65535 # יציאות לא רשומות acl נמל Safe_ports 280 # http-mgmt acl נמל Safe_ports 488 # gss-http acl Safe_ports port 591 # filemaker acl Safe_ports port 777 # multiling http acl CONNECT method CONNECT # אנו מכחישים שאילתות עבור יציאות לא מאובטחות http_access דוחה! Safe_ports # אנו מכחישים את שיטת CONNECT ליציאות לא מאובטחות http_access דוחה CONNECT! SSL_ports # גישה אל מנהל מטמון רק מ- localhost http_access אפשר למנהל localhost http_access לדחות מנהל # אנו ממליצים בחום שלא להגיב על הגנה על יישומי אינטרנט תמימים הפועלים בשרת ה- proxy, שחושב שהיחיד # שיכול לגשת לשירותים ב- "localhost" הוא מקומי משתמש http_access דחה to_localhost # # הכנס כלל / ים כלל (ים) כאן בכדי לאפשר גישה מלקוחותיך # # הרשאת PAM תוכנית בסיסית auth_param / usr / lib64 / squid / basic_pam_auth auth_param basic children 5 auth_param basic תחום desdelinux.fan auth_param basic credentialsttl 2 שעות auth_param basic רגישות רישיות כבוי # גישת דיונון דורשת אימות acl חובבי proxy_auth נדרשת # אנו מאפשרים גישה למשתמשים מאומתים # דרך PAM http_access דחיית !חובבים # גישה לאתרי FTP לאפשר http_net process http_network לאפשר http_net_process_websites acl ftpac_ אפשר localhost # אנו מונעים כל גישה אחרת ל-proxy http_access מונע הכל # Squid מאזין בדרך כלל ביציאה 3128 http_port 3128 # אנו משאירים את ה-"coredumps" בספריית המטמון הראשונה coredump_dir /var/spool/squid # # הוסף כל אחד מה-refresh_pattern שלך ערכים מעל אלה. # refresh_pattern ^ftp: 1440 20% 10080 refresh_pattern ^gopher: 1440 0% 1440 refresh_pattern -i (/cgi-bin/|\?) 0 0% 0 refresh_pattern . 0 20% 4320 cache_mem 64 MB # Memory Cache memory_replacement_policy lru cache_replacement_policy heap LFUDA cache_dir aufs /var/spool/squid 4096 16 256 maximum_object_size 4 MB cache_swap_low 85_cache_90desdelinux.fan # פרמטרים אחרים visible_hostname linuxbox.desdelinux.אוהד

אנו בודקים את התחביר של הקובץ /etc/squid/squid.conf

[root @ linuxbox ~] # דיונון-k ניתוח 2017/04/16 15:45:10| הפעלה: אתחול סכמות אימות... 2017/04/16 15:45:10| סטארטאפ: Initialized Authentication Scheme 'בסיסי' 2017/04/16 15:45:10| סטארטאפ: תוכנית אימות אתחול 'עכל' 2017/04/16 15:45:10| הפעלה: תוכנית אימות אתחול 'משא ומתן' 2017/04/16 15:45:10| סטארטאפ: Initialized Authentication Scheme 'ntlm' 2017/04/16 15:45:10| הפעלה: אימות אתחול. 2017/04/16 15:45:10| מעבד קובץ תצורה: /etc/squid/squid.conf (עומק 0) 2017/04/16 15:45:10| עיבוד: acl localnet src 192.168.10.0/24 2017/04/16 15:45:10| עיבוד: acl SSL_ports port 443 21 2017/04/16 15:45:10| עיבוד: acl Safe_ports port 80 # http 2017/04/16 15:45:10| עיבוד: acl Safe_ports port 21 # ftp 2017/04/16 15:45:10| עיבוד: acl Safe_ports port 443 # https 2017/04/16 15:45:10| עיבוד: acl Safe_ports port 70 # gopher 2017/04/16 15:45:10| עיבוד: acl Safe_ports port 210 # wais 2017/04/16 15:45:10| עיבוד: acl Safe_ports port 1025-65535 # יציאות לא רשומות 2017/04/16 15:45:10| עיבוד: acl Safe_ports port 280 # http-mgmt 2017/04/16 15:45:10| עיבוד: acl Safe_ports port 488 # gss-http 2017/04/16 15:45:10| עיבוד: acl Safe_ports port 591 # filemaker 2017/04/16 15:45:10| עיבוד: acl Safe_ports port 777 # multiling http 2017/04/16 15:45:10| עיבוד: acl שיטת CONNECT CONNECT 2017/04/16 15:45:10| עיבוד: http_access deny !Safe_ports 2017/04/16 15:45:10| עיבוד: http_access deny CONNECT !SSL_ports 2017/04/16 15:45:10| עיבוד: http_access לאפשר מנהל localhost 2017/04/16 15:45:10| עיבוד: http_access דחיית מנהל 2017/04/16 15:45:10| עיבוד: http_access deny to_localhost 2017/04/16 15:45:10| עיבוד: תוכנית בסיסית auth_param /usr/lib64/squid/basic_pam_auth 2017/04/16 15:45:10| עיבוד: auth_param basic children 5 2017/04/16 15:45:10| עיבוד: auth_param תחום בסיסי desdelinux.מעריץ 2017/04/16 15:45:10| עיבוד: auth_param basic credentialsttl 2 שעות 2017/04/16 15:45:10| עיבוד: auth_param basic casesensitive off 2017/04/16 15:45:10| עיבוד: acl חובבי proxy_auth דרוש 2017/04/16 15:45:10| עיבוד: http_access deny !חובבי 2017/04/16 15:45:10| עיבוד: acl ftp proto FTP 2017/04/16 15:45:10| עיבוד: http_access לאפשר ftp 2017/04/16 15:45:10| עיבוד: http_access לאפשר localnet 2017/04/16 15:45:10| עיבוד: http_access לאפשר localhost 2017/04/16 15:45:10| עיבוד: http_access דחיית הכל 2017/04/16 15:45:10| עיבוד: http_port 3128 2017/04/16 15:45:10| עיבוד: coredump_dir /var/spool/squid 2017/04/16 15:45:10| עיבוד: refresh_pattern ^ftp: 1440 20% 10080 2017/04/16 15:45:10| עיבוד: refresh_pattern ^gopher: 1440 0% 1440 2017/04/16 15:45:10| עיבוד: refresh_pattern -i (/cgi-bin/|\?) 0 0% 0 2017/04/16 15:45:10| עיבוד: refresh_pattern . 0 20% 4320 2017/04/16 15:45:10| עיבוד: cache_mem 64 MB 2017/04/16 15:45:10| עיבוד: memory_replacement_policy lru 2017/04/16 15:45:10| עיבוד: cache_replacement_policy heap LFUDA 2017/04/16 15:45:10| עיבוד: cache_dir aufs /var/spool/squid 4096 16 256 2017/04/16 15:45:10| עיבוד: מקסימום_גודל_אובייקט 4 מגה 2017/04/16 15:45:10| עיבוד: cache_swap_low 85 2017/04/16 15:45:10| עיבוד: cache_swap_high 90 2017/04/16 15:45:10| עיבוד: cache_mgr buzz@desdelinux.מעריץ 2017/04/16 15:45:10| עיבוד: visible_hostname linuxbox.desdelinux.מעריץ 2017/04/16 15:45:10| אתחול ההקשר של https proxy

אנו מתאימים הרשאות ב / usr / lib64 / squid / basic_pam_auth

[root @ linuxbox ~] # chmod u + s / usr / lib64 / squid / basic_pam_auth

אנו יוצרים את ספריית המטמון

# רק למקרה ... [root @ linuxbox ~] # דיונון שירות עצור מפנה אל / bin / systemctl stop squid.service [root @ linuxbox ~] # דיונון -z [root @ linuxbox ~] # 2017/04/16 15:48:28 kid1 | הגדר את המדריך הנוכחי ל- / var / spool / squid 2017/04/16 15:48:28 kid1 | יצירת ספריות החלפה חסרות 2017/04/16 15:48:28 kid1 | / var / spool / squid exist 2017/04/16 15:48:28 kid1 | ביצוע ספריות ב / var / spool / squid / 00 2017/04/16 15:48:28 kid1 | ביצוע ספריות ב / var / spool / squid / 01 2017/04/16 15:48:28 kid1 | ביצוע ספריות ב / var / spool / squid / 02 2017/04/16 15:48:28 kid1 | ביצוע ספריות ב / var / spool / squid / 03 2017/04/16 15:48:28 kid1 | ביצוע ספריות ב / var / spool / squid / 04 2017/04/16 15:48:28 kid1 | ביצוע ספריות ב / var / spool / squid / 05 2017/04/16 15:48:28 kid1 | ביצוע ספריות ב / var / spool / squid / 06 2017/04/16 15:48:28 kid1 | ביצוע ספריות ב- / var / spool / squid / 07 2017/04/16 15:48:28 kid1 | ביצוע ספריות ב / var / spool / squid / 08 2017/04/16 15:48:28 kid1 | ביצוע ספריות ב / var / spool / squid / 09 2017/04/16 15:48:28 kid1 | ביצוע ספריות ב / var / spool / squid / 0A 2017/04/16 15:48:28 kid1 | ביצוע ספריות ב / var / spool / squid / 0B 2017/04/16 15:48:28 kid1 | ביצוע ספריות ב / var / spool / squid / 0C 2017/04/16 15:48:29 kid1 | ביצוע ספריות ב / var / spool / squid / 0D 2017/04/16 15:48:29 kid1 | ביצוע ספריות ב- / var / spool / squid / 0E 2017/04/16 15:48:29 kid1 | הכנת ספריות ב- / var / spool / squid / 0F

בשלב זה, אם ייקח זמן להחזיר את שורת הפקודה - שמעולם לא הוחזרה לי - לחץ על Enter.

[root @ linuxbox ~] # התחלת דיונון שירות [root @ linuxbox ~] הפעלה מחדש של דיונון שירות [root @ linuxbox ~] # מצב דיונון שירות הפניה מחדש ל / bin / systemctl status squid.service ● squid.service - proxy caching cache cache טעון: טעון (/usr/lib/systemd/system/squid.service; מושבת; הגדרת ספק מראש: מושבתת) פעיל: פעיל (פועל) מאז dom 2017-04-16 15:57:27 EDT; לפני שניות תהליך: 1 ExecStop = / usr / sbin / דיונון-כיבוי -f $ SQUID_CONF (קוד = יציאה, סטטוס = 2844 / SUCCESS) תהליך: 0 ExecStart = / usr / sbin / דיונון $ SQUID_OPTS -f $ SQUID_CONF (קוד = יציאה, סטטוס = 2873 / SUCCESS) תהליך: 0 ExecStartPre = / usr / libexec / squid / cache_swap.sh (code = exited, status = 2868 / SUCCESS) PID ראשי: 0 (דיונון) CGroup: / system.slice/squid .service └─2876 / usr / sbin / squid -f /etc/squid/squid.conf 2876 באפריל 16:15:57 linuxbox systemd [27]: הפעלת proxy למטמון קלמארי ... 1 באפריל 16:15:57 linuxbox systemd [27]: החל שרת proxy למטמון קלמארי. 1 באפריל 16:15:57 דיונון לינוקסבוקס [27]: הורה דיונון: יתחיל 2876 ילדים 1 באפריל 16:15:57 דיונון לינוקסבוקס [27]: הורה דיונון: (דיונון -2876) תהליך 1 ... עד אפריל 2878 16 : 15: 57 דיונון לינוקסבוקס [27]: הורה דיונון: (דיונון -2876) תהליך 1 ... 2878 רמז: כמה שורות היו בעלות אליפסה, השתמש ב- l כדי להראות במלואן [root @ linuxbox ~] # cat / var / log / הודעות | קלמארי grep

תיקוני חומת אש

עלינו לפתוח גם באזור «חיצוני"הנמלים 80HTTP y 443 HTTPS כדי שהדיונון יוכל לתקשר עם האינטרנט.

[root @ linuxbox ~] # firewall-cmd --zone = חיצוני --add-port = 80 / tcp - קבוע הצלחה [root @ linuxbox ~] # firewall-cmd --zone = חיצוני --add-port = 443 / tcp - קבוע הצלחה [root @ linuxbox ~] # firewall-cmd - טען מחדש הצלחה [root @ linuxbox ~] # firewall-cmd - אזור מידע חיצוני יעד חיצוני (פעיל): ברירת מחדל של היפוך ICMP-block: אין ממשקים: ens34 מקורות: שירותים: יציאות dns: 443 / tcp 53 / udp 80 / tcp 53 / tcp פרוטוקולים: מסכה: כן יציאות קדימה: יציאות מקור: icmp-blocks: פרמטר-בעיה להפנות מחדש נתב-פרסומת נתב-שידול כללי עשיית מקור להרוות:

- זה לא סרק ללכת ליישום הגרפי «הגדרות חומת האש»ובדוק כי יציאות 443 tcp, 80 tcp, 53 tcp ו- 53 udp פתוחות לאזור«חיצוני«, ושלא פרסמנו עבורה שום שירות.

הערה בתוכנית העוזרים basic_pam_auth

אם נתייעץ במדריך של כלי עזר זה דרך גבר בסיסי_פמ_אות נקרא שהמחבר עצמו ממליץ בחום להעביר את התוכנית לספריה שבה למשתמשים רגילים אין הרשאות מספיקות לגישה לכלי.

מצד שני, ידוע שעם תוכנית אישור זו, האישורים עוברים בטקסט רגיל וזה לא בטוח בסביבות עוינות, קוראים רשתות פתוחות.

ג'ף Yestrumskas הקדישו את המאמר «כיצד לבצע: הגדרת פרוקסי אינטרנט מאובטח באמצעות הצפנת SSL, דיונון מטמון קלמארי ואימות PAM»לנושא של הגברת האבטחה באמצעות תוכנית אימות זו, כך שניתן יהיה להשתמש בה ברשתות פתוחות שעשויות להיות עוינות.

אנו מתקינים את httpd

כדרך לבדוק את פעולתו של דיונון - ובמקרה זה של דנסמסק - אנו נתקין את השירות httpd -שרת שרת אינטרנט אפאצ'י - אשר לא נדרש לבצע. בקובץ יחסית ל- Dnsmasq / etc / banner_add_hosts אנו מצהירים על האתרים שאנו רוצים להיאסר, ואנו מקצים במפורש את אותה כתובת IP שיש לה Linuxbox. לפיכך, אם אנו מבקשים גישה לאחד מהאתרים הללו, דף הבית של httpd.

[root @ linuxbox ~] # yum install httpd [root @ linuxbox ~] # systemctl אפשר httpd נוצר קישור סימלי מ /etc/systemd/system/multi-user.target.wants/httpd.service אל /usr/lib/systemd/system/httpd.service. [root @ linuxbox ~] # systemctl התחל את httpd [root @ linuxbox ~] # systemctl status httpd ● httpd.service - שרת ה- HTTP של אפאצ'י טעון: נטען (/usr/lib/systemd/system/httpd.service; מופעל; הגדרת קביעות מוגדרת מראש של ספק: מושבתת) פעילה: פעילה (פועלת) מאז יום ראשון 2017-04-16 16:41: 35 EDT; לפני 5 שניות Docs: man: httpd (8) man: apachectl (8) PID ראשי: 2275 (httpd) סטטוס: "מעבד בקשות ..." CGroup: /system.slice/httpd.service ├─2275 / usr / sbin / httpd -DFOREGROUND 2276─2277 / usr / sbin / httpd -DFOREGROUND ├─2278 / usr / sbin / httpd -DFOREGROUND ├─2279 / usr / sbin / httpd -DFOREGROUND ├─2280 / usr / sbin / httpd -DFOREGROUND └─16 / usr / sbin / httpd -DFOREGROUND 16 באפריל 41:35:1 linuxbox systemd [16]: הפעלת שרת ה- HTTP של אפאצ'י ... 16 באפריל 41:35:1 linuxbox systemd [XNUMX]: התחיל את שרת ה- HTTP של אפאצ'י.

SELinux ואפאצ'י

לאפאצ'י יש מספר מדיניות להגדרה בהקשר של SELinux.

[root @ linuxbox ~] # getsebool -a | grep httpd httpd_anon_write -> כבוי httpd_builtin_scripting -> ב- httpd_can_check_spam -> off httpd_can_connect_ftp -> off httpd_can_connect_ldap -> off httpd_can_connect_mythtv -> off httpd_can_connect off_zabbix -> off httpdcc httpd_can_network_memcache -> off httpd_can_network_relay -> off httpd_can_sendmail -> off httpd_dbus_avahi -> off httpd_dbus_sssd -> off httpd_dontaudit_search_dirs -> off httpd_enable_cgi -> httpden - httpd_graceful_shutdown -> ב- httpd_manage_ipa -> כבוי httpd_mod_auth_ntlm_winbind -> off httpd_mod_auth_pam -> off httpd_read_user_content -> off httpd_run_ipa -> off httpd_run_preupgrade -> off httpd_runcobsh httpd_ssi_exec -> off httpd_sys_script_anon_write -> off httpd_tmp_exec -> off httpd_tty_comm - > כבוי httpd_unified -> off httpd_use_cifs -> off httpd_use_fusefs -> off httpd_use_gpg -> off httpd_use_nfs -> off httpd_use_openstack -> off httpd_use_sasl -> off httpd_verify_dns -> off

נגדיר את הדברים הבאים:

שלח אימייל דרך אפאצ'י

root @ linuxbox ~] # setsebool -P httpd_can_sendmail 1

אפשר לאפאצ'י לקרוא את התוכן שנמצא בספריות הבית של משתמשים מקומיים

root @ linuxbox ~] # setsebool -P httpd_read_user_content 1

אפשר לנהל באמצעות FTP או FTPS כל ספריה המנוהלת על ידי

אפאצ'י או אפשר לאפאצ'י לתפקד כשרת FTP שמאזין לבקשות דרך יציאת ה- FTP

[root @ linuxbox ~] # setsebool -P httpd_enable_ftp_server 1

למידע נוסף אנא קרא תצורת שרת לינוקס.

אנו בודקים את האימות

נותר רק לפתוח דפדפן בתחנת עבודה ולהצביע, למשל, על http://windowsupdate.com. אנו נבדוק שהבקשה מופנית מחדש לדף הבית של אפאצ'י ב- Linuxbox. למעשה, כל שם אתר המוצהר בקובץ / etc / banner_add_hosts תועבר לאותו עמוד.

התמונות בסוף המאמר מוכיחות זאת.

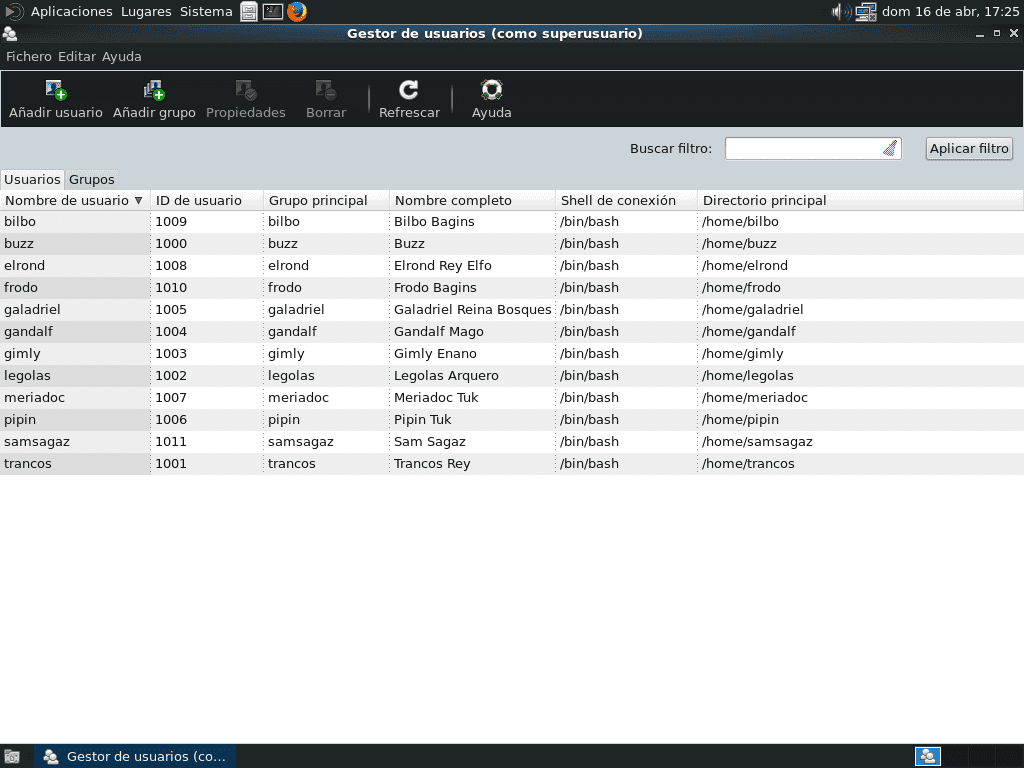

ניהול משתמשים

אנו עושים זאת באמצעות הכלי הגרפי «ניהול משתמשים»אליו אנו ניגשים דרך התפריט מערכת -> ניהול -> ניהול משתמשים. בכל פעם שאנחנו מוסיפים משתמש חדש, התיקיה שלו נוצרת / בית / משתמש באופן אוטומטי.

גיבויים

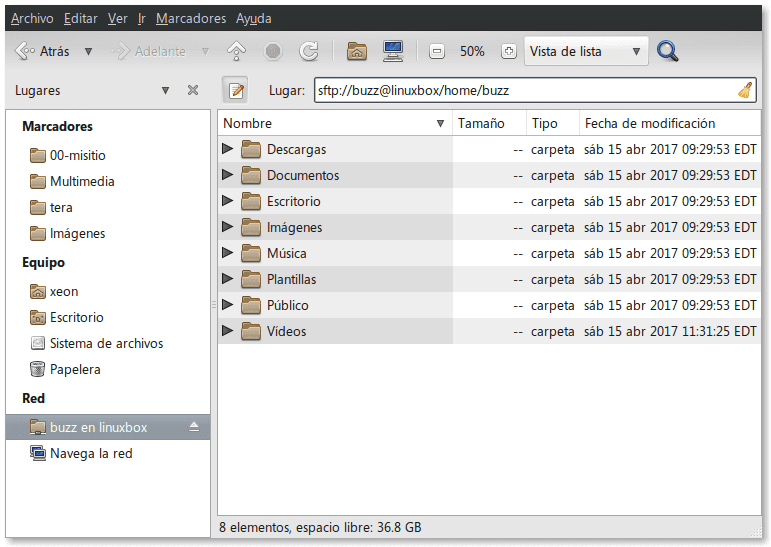

לקוחות לינוקס

אתה זקוק רק לדפדפן הקבצים הרגיל ולציין שברצונך להתחבר, למשל: ssh: // buzz @ linuxbox / home / buzz ולאחר הזנת הסיסמה, הספרייה תוצג בית של המשתמש זמזום.

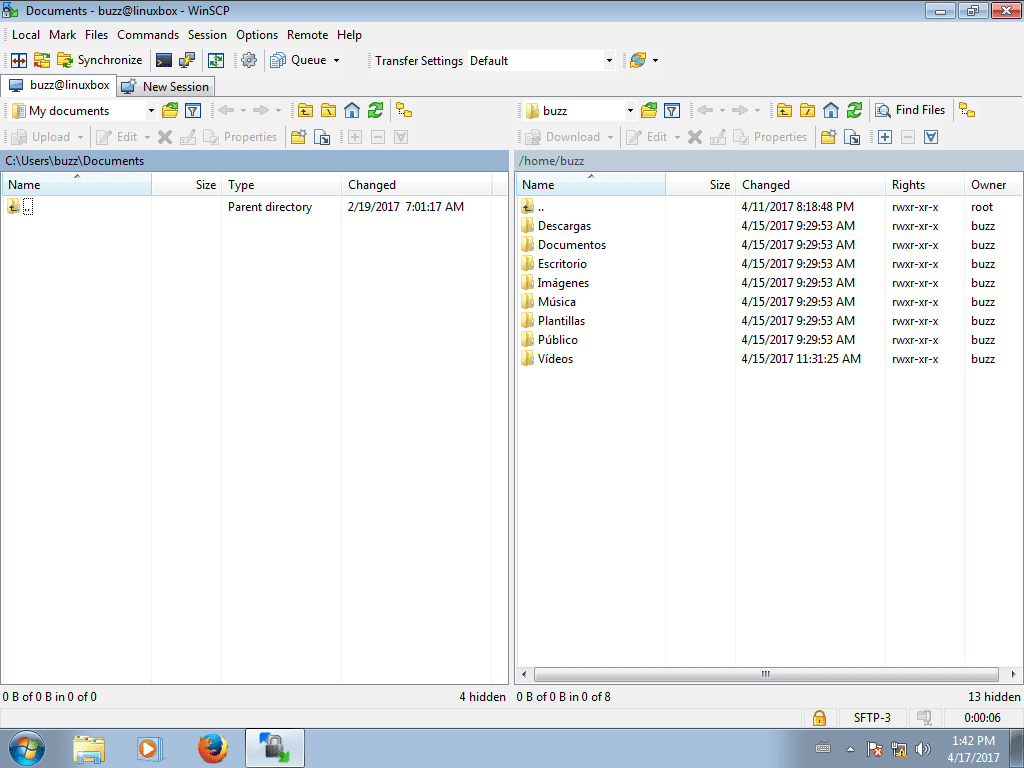

לקוחות Windows

בלקוחות Windows אנו משתמשים בכלי WinSCP. לאחר ההתקנה, אנו משתמשים בו באופן הבא:

פשוט, נכון?

תקציר

ראינו שאפשר להשתמש ב- PAM כדי לאמת שירותים ברשת קטנה ובסביבה מבוקרת לחלוטין מבודדת האקרים. זה נובע בעיקר מכך שאישורי האימות עוברים בטקסט רגיל ולכן לא מדובר בתכנית אימות לשימוש ברשתות פתוחות כמו שדות תעופה, רשתות Wi-Fi וכו '. עם זאת, זהו מנגנון הרשאה פשוט, קל ליישום ולהגדרה.

התייעץ עם מקורות

- תצורת שרת לינוקס

- מדריכי פיקוד - דפי גבר

גרסת PDF

הורד את גרסת ה- PDF כאן.

עד לכתבה הבאה!

פוסט אדיר נרפא מר פיקו. תודה ששיתפת את הידע שלך.

אני יודע כמה קשה להרכיב מאמר עם רמת פירוט כזו, עם מבחנים די ברורים ובעיקר עם מושגים ואסטרטגיות המותאמות לסטנדרטים. אני פשוט מוריד את הכובע בפני תכשיט התרומות הזה, תודה רבה לך פיקו על עבודה כל כך טובה.

מעולם לא שילבתי דיונון עם אימות פם אבל אני מרחיק לכת ככל האפשר לעשות את התרגול הזה במעבדה שלי ... חיבוק המטרה ואנחנו ממשיכים !!

NaTiluS: תודה רבה על ההערה וההערכה שלך.

לטאה: גם לך, תודה רבה על ההערה וההערכה שלך.

הזמן והמאמץ המוקדשים ליצירת מאמרים כמו זה מתוגמלים רק בקריאה והערות של מי שמבקר בקהילה. DesdeLinux. אני מקווה שזה יהיה שימושי עבורך בעבודה היומיומית שלך.

אנחנו ממשיכים!

תרומת אזרח מדהימה !!!! קראתי כל אחד מהמאמרים שלך ואני יכול לומר שגם אדם שאין לו ידע מתקדם בתוכנה חופשית (כמוני) יכול לעקוב אחר מאמר נהדר זה צעד אחר צעד. לחיים !!!!

תודה לפיקו על המאמר הנהדר האחר הזה; כאילו זה לא הספיק עם כל הפוסטים שכבר פורסמו, בזה יש לנו שירות שלא סוקר בעבר על ידי סדרת PYMES וזה חשוב ביותר: ה- "SQUID" או ה- Proxy של רשת LAN. שום דבר שמבחינתנו למשפחת אלה שחושבים שאנחנו "סיסדמינים" אין כאן חומר טוב אחר ללמוד ולהעמיק את הידע שלנו.

תודה לכולכם על הערותיכם. המאמר הבא יעסוק בשרת הצ'אט של פרוסודי עם אימות מול אישורים מקומיים (PAM) באמצעות Cyrus-SASL, ושירות זה יושם באותו שרת.

בשעה טובה ארצי !!!! תרומה נהדרת גם לאלה כמוני שאין להם ידע רב אודות תוכנה חופשית נלהבים מללמוד עם מאמרים מעולים כמו זה. עקבתי אחר תרומותיך והייתי רוצה לדעת באיזה מאמר אתה ממליץ לי להתחיל בסדרה זו של רשתות קטנות ובינוניות, מכיוון שקראתי בצורה לא מסודרת ולדעתי יש בה הרבה תוכן יקר להחמיץ כל פרט. בלי יותר, ברכות והידע המשותף כמו גם התוכנה יישארו בחינם !!

שלום לברך בן ארצי !!!. אני ממליץ לך להתחיל בהתחלה, שלמרות שזה אולי נראה כמו הדרך הארוכה, זו הדרך הקצרה ביותר כדי לא ללכת לאיבוד. באינדקס - שאינו מעודכן בשני המאמרים האחרונים - https://blog.desdelinux.net/redes-computadoras-las-pymes-introduccion/, הקמנו את סדר הקריאה המומלץ של הסדרה, שמתחיל איך לעשות את שלי עמדת עבודה, ממשיך במספר פוסטים המוקדשים לנושא וירטואליזציה, עקוב אחר מעטפות מעטות BIND, Isc-Dhcp-Server ו- Dnsmasqוכן הלאה עד שנגיע לחלק יישום השירות עבור רשת SME, שהוא המקום בו אנו נמצאים כרגע. אני מקווה שזה יעזור לך.

ובכן זה יהיה !!!! מיד אני מתחיל עם הסדרה מההתחלה ואני מצפה למאמרים חדשים. לחיים !!!!