אינדקס כללי של הסדרה: רשתות מחשבים עבור חברות קטנות ובינוניות: מבוא

שלום חברים וחברים!

במאמר זה אנו מתכוונים להציע סקירה כללית לנושא האימות דרך PAM. אנו רגילים להשתמש בתחנת העבודה שלנו עם מערכת הפעלה לינוקס / UNIX על בסיס יומי ולעתים נדירות אנו עוצרים ללמוד כיצד מתרחש מנגנון האימות בכל פעם שאנחנו מתחילים להפעלה. האם אנו יודעים על קיומם של הארכיונים / etc / passwd, ו / וכו '/ צל המהווים את בסיס הנתונים הראשי של אישורי האימות של המשתמשים המקומיים. אנו מקווים כי לאחר קריאת פוסט זה יהיה לך - לפחות - מושג ברור כיצד פועלת PAM.

אימות

אימות - למטרות מעשיות - הוא האופן בו המשתמש מאומת מול מערכת. תהליך האימות דורש נוכחות של מערכת זהות ואישורים - שם משתמש וסיסמא - המושווים למידע המאוחסן במסד נתונים. אם האישורים שהוצגו זהים לאלה המאוחסנים וחשבון המשתמש פעיל, נאמר כי המשתמש הוא אוֹתֶנְטִי עבר בהצלחה או בהצלחה את אימות.

לאחר אימות המשתמש, מידע זה מועבר אל שירות בקרת גישה כדי לקבוע מה אותו משתמש יכול לעשות במערכת ובאיזה משאבים יש לו אישור כדי לגשת אליהם.

מידע לאימות המשתמש יכול להיות מאוחסן במאגרי מידע מקומיים במערכת, או שהמערכת המקומית יכולה להתייחס למסד נתונים קיים במערכת מרוחקת, כגון LDAP, Kerberos, מסדי נתונים של NIS, וכן הלאה.

לרוב מערכות ההפעלה של UNIX® / Linux יש את הכלים הדרושים כדי להגדיר את שירות אימות הלקוח / שרת עבור הסוגים הנפוצים ביותר של מסדי נתונים של משתמשים. לחלק מהמערכות הללו יש כלים גרפיים מלאים כמו Red Hat / CentOS, SUSE / openSUSE והפצות אחרות.

PAM: מודול אימות ניתן לחיבור

ل מודולים אשר מוכנסים לצורך אימות אנו משתמשים בהם מדי יום כאשר אנו נכנסים לשולחן העבודה שלנו עם מערכת הפעלה מבוססת לינוקס / UNIX, ובהזדמנויות רבות אחרות כאשר אנו ניגשים לשירותים מקומיים או מרוחקים בעלי מודול PAM מקומי ספציפי. מוּכנָס לאימות כנגד שירות זה.

ניתן להשיג רעיון מעשי לאופן הכנסת מודולי ה- PAM באמצעות רצף המצב של אימות en צוות עם דביאן ו- en עוד אחד עם CentOS שנפתח בהמשך.

דביאן

תיעוד

אם נתקין את החבילה libpam-doc יהיה לנו תיעוד טוב מאוד שנמצא בספריה / usr / share / doc / libpam-doc / html.

root @ linuxbox: ~ # aptitude התקן את libpam-doc root @ linuxbox: ~ # ls -l / usr / share / doc / libpam-doc /

יש גם תיעוד נוסף על PAM בספריות:

root @ linuxbox: ~ # ls -l / usr / share / doc / | grep pam שורש שורש drwxr-xr-x 2 4096 באפריל 5:21 libpam11g drwxr-xr-x 0 שורש שורש 4 4096 באפריל 7:16 libpam-doc drwxr-xr-x 31 שורש שורש 2 4096 באפריל 5:21 libpam-gnome- מחזיק מפתחות drwxr-xr-x 30 שורש שורש 3 4096 באפריל 5:21 libpam-modules drwxr-xr-x 11 שורש שורש 2 4096 באפריל 5:21 libpam-modules-bin drwxr-xr-x 11 שורש שורש 2 4096 באפריל 5: 21 libpam-runtime drwxr-xr-x 11 שורש שורש 2 4096 באפריל 5:21 libpam-systemd drwxr-xr-x 26 שורש שורש 3 4096 באפריל 5:21 python-pam

אנו מאמינים שלפני שנלך לחפש תיעוד באינטרנט, עלינו לבדוק את זה שכבר מותקן או את זה שנוכל להתקין ישירות ממאגרי התוכנה הקיימים למשהו ובמקרים רבים אנו מעתיקים אותם לכונן הקשיח שלנו. דוגמה לכך היא הבאה:

root @ linuxbox: ~ # פחות / usr / share / doc / libpam-gnome-keyring / README gnome-keyring היא תוכנית השומרת על סיסמא וסודות אחרים עבור המשתמשים. הוא מנוהל כדמון בפגישה, בדומה ל- ssh-agent, ויישומים אחרים מאתרים אותו באמצעות משתנה סביבה או D-Bus. התוכנית יכולה לנהל מספר מחזיקי מפתחות, כל אחד עם סיסמת המאסטר שלו, ויש גם מפתחות מפתחות שלעולם אינם נשמרים בדיסק, אך נשכחים כאשר ההפעלה מסתיימת. הספריה libgnome-keyring משמשת יישומים לשילוב עם מערכת המפתחות של GNOME.

זה מתורגם בחופשיות רבה מבטא:

- gnome-keyring היא התוכנית שאחראית על שמירת סיסמאות וסודות אחרים עבור המשתמשים. בכל הפעלה הוא פועל כדמון, בדומה ל- agent ssh, וליישומים אחרים הממוקמים דרך משתנה סביבה - סביבה או באמצעות D-Bus. התוכנית יכולה לטפל בכמה מחזיקי מפתחות, כל אחד עם סיסמת המאסטר שלו. יש גם הפעלת מפתחות שאינה נשמרת על הדיסק הקשיח ונשכחת כאשר ההפעלה מסתיימת. יישומים משתמשים בספריית libgnome-keyring כדי להשתלב עם מערכת המפתחות של GNOME.

דביאן עם מערכת ההפעלה הבסיסית

אנו מתחילים ממחשב אליו התקנו זה עתה את Debian 8 "ג'סי" כמערכת ההפעלה ובמהלך תהליך ההתקנה שלו אנו בוחרים רק ב"כלי השירות הבסיסיים ", מבלי לסמן אפשרות אחרת להתקנת משימות - משימות או חבילות מוגדרות מראש כמו שרת OpenSSH. אם לאחר תחילת הפגישה הראשונה אנו מבצעים:

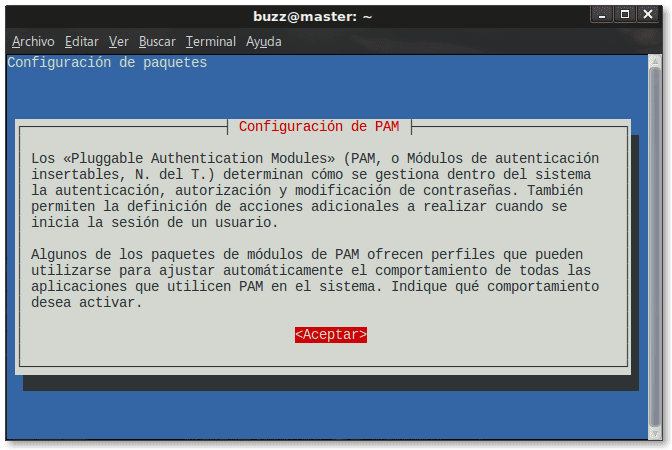

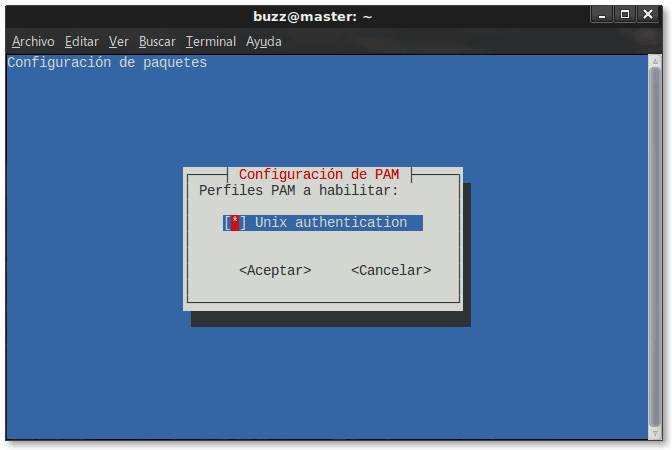

root @ master: ~ # pam-auth-update

נקבל את התפוקות הבאות:

מה שמראה לנו שמודול ה- PAM היחיד שהיה בשימוש עד לרגע זה הוא אימות UNIX. תוֹעֶלֶת עדכון pam-auth מאפשר לנו להגדיר את מדיניות האימות המרכזית עבור מערכת בעת שימוש בפרופילים מוגדרים מראש המסופקים על ידי מודולי ה- PAM. למידע נוסף ראה איש pam-auth-update.

מכיוון שעדיין לא התקנו את שרת OpenSSH, לא נמצא את מודול ה- PAM שלו בספריה /etc/pam.d/, שיכיל את מודולי ה- PAM והפרופילים הנטענים עד לרגעים אלה:

root @ master: ~ # ls -l /etc/pam.d/ סה"כ 76 -rw-r - r-- 1 שורש שורש 235 30 בספטמבר 2014 atd -rw-r - r-- 1 שורש שורש 1208 אפריל 6 22:06 חשבון משותף -rw-r - r-- 1 שורש שורש 1221 אפריל 6 22:06 common-auth -rw-r - r-- שורש שורש 1 אפריל 1440 6:22 סיסמא משותפת -rw-r - r-- שורש שורש אחד 06 אפריל 1 1156:6 משותף-מושב -rw-r - r-- שורש שורש אחד 22 אפריל 06 1:1154-מושב משותף-לא-אינטראקטיבי -rw-r - r-- שורש שורש אחד 6 יוני 22 06 cron -rw-r - r - שורש 1 שורש 606 נובמבר 11 2015 chfn -rw-r - r-- שורש 1 384 נובמבר 19 2014 chpasswd -rw-r - r-- שורש 1 92 נובמבר 19 2014 chsh -rw-r-- r-- 1 שורש שורש 581 נובמבר 19 2014 התחברות -rw-r - r-- שורש שורש 1 4756 נובמבר 19 משתמשים חדשים -rw-r - r-- 2014 שורש שורש 1 92 בינואר 19 אחר -rw-r- -r-- 2014 שורש שורש 1 נובמבר 520, 6 passwd -rw-r - r-- 2016 שורש שורש 1 מרץ 92 19 runuser -rw-r - r-- שורש שורש אחד 2014 מרץ 1 143 runuser-l -rw -r - r-- 29 שורש שורש 2015 בנובמבר 1 138 su -rw-r - r-- 29 שורש שורש 2015 ספטמבר 1 2257 מערכת המשתמש

לדוגמא, שימוש במודול ה- PAM /etc/pam.d/chfn המערכת מגדירה את התצורה של השירות Shadow, תוך כדי /etc/pam.d/cron הדמון מוגדר cron. כדי ללמוד עוד קצת נוכל לקרוא את התוכן של כל אחד מהקבצים האלה וזה מאוד מלמד. כדוגמה אנו נותנים מתחת לתוכן המודול /etc/pam.d/cron:

root @ master: ~ # פחות /etc/pam.d/cron # קובץ התצורה של PAM לדמון cron @ כלול אימות משותף # קובע את הפעלת התכונה תהליך loginuid הנדרשת pam_loginuid.so # קרא משתני סביבה מקבצי ברירת המחדל של pam_env, / etc / environment # ו- /etc/security/pam_env.conf. הפעלה נדרשת pam_env.so # בנוסף, קרא את הפעלת המידע על אזור המערכת נדרש pam_env.so envfile = / etc / default / locale @ כלול חשבון משותף @ כלול הפעלה משותפת-לא אינטראקטיבית # מגדיר מגבלות משתמש, אנא הגדר מגבלות למשימות cron # דרך /etc/security/limits.conf הפעלה נדרשת pam_limits.so

סדר ההצהרות בתוך כל אחד מהקבצים חשוב. באופן כללי, אנו לא ממליצים לשנות אף אחת מהן, אלא אם כן אנו יודעים היטב מה אנו עושים.

דביאן עם מערכת הפעלה + OpenSSH בסיסית

root @ master: ~ # aptitude להתקין task-ssh-server

יותקנו החבילות החדשות הבאות: openssh-server {a} openssh-sftp-server {a} task-ssh-server

אנו נוודא שמודול ה- PAM נוסף והוגדר כהלכה sshd:

root @ master: ~ # ls -l /etc/pam.d/sshd -rw-r - r-- 1 שורש שורש 2133 22 ביולי 2016 /etc/pam.d/sshd

אם אנו רוצים לדעת את התוכן של פרופיל זה:

root @ master: ~ # פחות /etc/pam.d/sshd

במילים אחרות, כאשר אנו מנסים להתחיל הפעלה מרחוק ממחשב אחר באמצעות ssh, אימות במחשב המקומי נעשה באמצעות מודול ה- PAM sshd בעיקר, מבלי לשכוח את היבטי ההרשאה והאבטחה האחרים הכרוכים בשירות ssh ככזה.

אגב, אנו מוסיפים כי קובץ התצורה הראשי של שירות זה הוא / etc / ssh / sshd_config, וכי לפחות בדביאן הוא מותקן כברירת מחדל מבלי לאפשר כניסה למשתמש אינטראקטיבית שורש. כדי לאפשר זאת, עלינו לשנות את הקובץ / etc / ssh / sshd_config ושנה את השורה:

PermitRootLogin ללא סיסמה

ידי

PermitRootLogin כן

ואז הפעל מחדש ובדוק את סטטוס השירות על ידי:

root @ master: ~ # systemctl הפעל מחדש את ssh root @ master: ~ # systemctl status ssh

דביאן עם שולחן העבודה LXDE

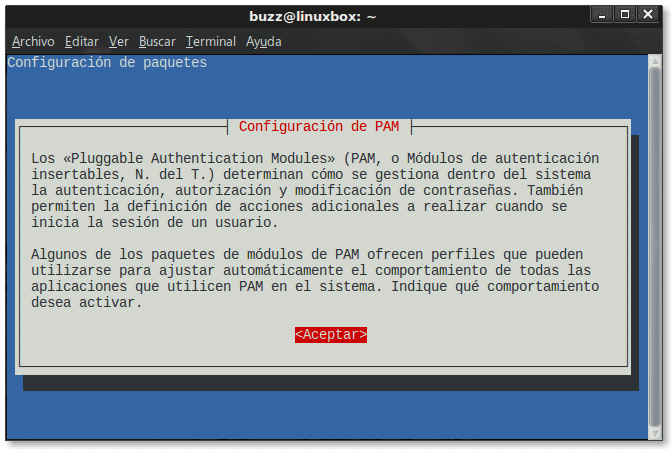

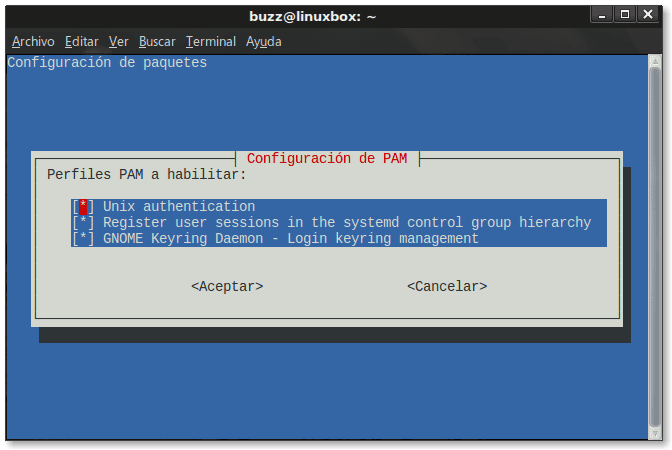

אנו ממשיכים עם אותו צוות - אנו משנים את שמם או המארח על ידי "Linuxbox»לשימוש עתידי- אליו סיימנו להתקין את שולחן העבודה LXDE. בוא נרוץ עדכון pam-auth ונשיג את התפוקות הבאות:

המערכת כבר אפשרה את כל הפרופילים -מודולים הדרושים לאימות נכון במהלך ההתקנה של שולחן העבודה LXDE, שהם הבאים:

- מודול אימות UNIX.

- מודול המתעד הפעלות משתמשים בקבוצת הבקרה ההיררכית של system.

- מודול הדמון של GNOME Keyring

- אנו מנצלים הזדמנות זו להמליץ שבכל המקרים, כאשר אנו מתבקשים "פרופילי PAM להפעלה", נבחר באפשרות אלא אם כן אנו יודעים היטב מה אנו עושים. אם נשנה את תצורת ה- PAM שמתבצעת באופן אוטומטי על ידי מערכת ההפעלה עצמה, נוכל להשבית את הכניסה למחשב בקלות.

במקרים הנ"ל אנו מדברים אימות מקומי או אימות מול המחשב המקומי כפי שקורה כאשר אנו מתחילים הפעלה מרחוק דרך ssh.

אם אנו מיישמים שיטה של אימות מרחוק בצוות המקומי עבור משתמשים עם האישורים המאוחסנים בשרת OpenLDAP מרוחק או ב- Active Directory, המערכת תביא בחשבון את צורת האימות החדשה ותוסיף את מודולי ה- PAM הדרושים.

קבצים ראשיים

- / etc / passwd: פרטי חשבון משתמש

- / וכו '/ צל: מידע מאובטח של חשבונות משתמשים

- /etc/pam.conf: קובץ שיש להשתמש בו רק אם הספריה אינה קיימת /etc/pam.d/

- /etc/pam.d/: מדריך בו תוכניות ושירותים מתקינים את מודולי ה- PAM שלהם

- /etc/pam.d/passwd: תצורת PAM עבור פסח.

- /etc/pam.d/common-account: פרמטרי הרשאה משותפים לכל השירותים

- /etc/pam.d/common-auth: פרמטרי אימות משותפים לכל השירותים

- /etc/pam.d/common- סיסמה: מודולי PAM המשותפים לכל השירותים הקשורים לסיסמאות - סיסמאות

- /etc/pam.d/common-session: מודולי PAM המשותפים לכל השירותים הקשורים להפעלות משתמשים

- /etc/pam.d/common-session-noninteractive: מודולי PAM המשותפים לכל השירותים הקשורים להפעלות שאינן אינטראקטיביות או שאינם דורשים התערבות של משתמשים, כגון משימות שמבוצעות בתחילתן ובסיומן של הפעלות לא אינטראקטיביות.

- / usr / share / doc / passwd /: מדריך תיעוד.

אנו ממליצים לקרוא את הדפים הידניים של פסח y צל דרך איש passwd y איש צל. זה גם בריא לקרוא את תוכן הקבצים חשבון משותף, משותף-אימות, משותף-passwrod, משותף-מושב y מפגש משותף-לא אינטראקטיבי.

מודולי PAM זמינים

כדי לקבל מושג על מודולי ה- PAM הזמינים מלכתחילה במאגר Debian הסטנדרטי אנו מריצים:

buzz @ linuxbox: ~ $ aptitude חיפוש libpam

הרשימה ארוכה ונשקף רק את המודולים שמראים עד כמה היא רחבה:

libpam-afs-session - PAM module to set up a PAG and obtain AFS tokens libpam-alreadyloggedin - PAM module to skip password authentication for logged users libpam-apparmor - changehat AppArmor library as a PAM module libpam-barada - PAM module to provide two-factor authentication based on HOTP libpam-blue - PAM module for local authenticaction with bluetooth devices libpam-ca - POSIX 1003.1e capabilities (PAM module) libpam-ccreds - Pam module to cache authentication credentials libpam-cgrou - control and monitor control groups (PAM) libpam-chroot - Chroot Pluggable Authentication Module for PAM libpam-ck-connector - ConsoleKit PAM module libpam-cracklib - PAM module to enable cracklib support libpam-dbus - A PAM module which asks the logged in user for confirmation libpam-duo - PAM module for Duo Security two-factor authentication libpam-dynalogin - two-factor HOTP/TOTP authentication - implementation libs libpam-encfs - PAM module to automatically mount encfs filesystems on login libpam-fprintd - PAM module for fingerprint authentication trough fprintd libpam-geo - PAM module checking access of source IPs with a GeoIP database libpam-gnome-keyring - PAM module to unlock the GNOME keyring upon login libpam-google-authenticator - Two-step verification libpam-heimdal - PAM module for Heimdal Kerberos libpam-krb5 - PAM module for MIT Kerberos libpam-krb5-migrate-heimdal - PAM module for migrating to Kerberos libpam-lda - Pluggable Authentication Module for LDA libpam-ldapd - PAM module for using LDAP as an authentication service libpam-mkhomedir - libpam-mklocaluser - Configure PAM to create a local user if it do not exist already libpam-modules - Pluggable Authentication Modules for PAM libpam-modules-bin - Pluggable Authentication Modules for PAM - helper binaries libpam-mount - PAM module that can mount volumes for a user session libpam-mysql - PAM module allowing authentication from a MySQL server libpam-nufw - The authenticating firewall [PAM module] libpam-oath - OATH Toolkit libpam_oath PAM module libpam-ocaml - OCaml bindings for the PAM library (runtime) libpam-openafs-kaserver - AFS distributed filesystem kaserver PAM module libpam-otpw - Use OTPW for PAM authentication libpam-p11 - PAM module for using PKCS#11 smart cards libpam-passwdqc - PAM module for password strength policy enforcement libpam-pgsql - PAM module to authenticate using a PostgreSQL database libpam-pkcs11 - Fully featured PAM module for using PKCS#11 smart cards libpam-pold - PAM module allowing authentication using a OpenPGP smartcard libpam-pwdfile - PAM module allowing authentication via an /etc/passwd-like file libpam-pwquality - PAM module to check password strength libpam-python - Enables PAM modules to be written in Python libpam-python-doc - Documentation for the bindings provided by libpam-python libpam-radius-auth - The PAM RADIUS authentication module libpam-runtime - Runtime support for the PAM library libpam-script - PAM module which allows executing a script libpam-shield - locks out remote attackers trying password guessing libpam-shish - PAM module for Shishi Kerberos v5 libpam-slurm - PAM module to authenticate using the SLURM resource manager libpam-smbpass - pluggable authentication module for Samba libpam-snapper - PAM module for Linux filesystem snapshot management tool libpam-ssh - Authenticate using SSH keys libpam-sshauth - authenticate using an SSH server libpam-sss - Pam module for the System Security Services Daemon libpam-systemd - system and service manager - PAM module libpam-tacplus - PAM module for using TACACS+ as an authentication service libpam-tmpdir - automatic per-user temporary directories libpam-usb - PAM module for authentication with removable USB block devices libpam-winbind - Windows domain authentication integration plugin libpam-yubico - two-factor password and YubiKey OTP PAM module libpam0g - Pluggable Authentication Modules library libpam0g-dev - Development files for PAM libpam4j-java - Java binding for libpam.so libpam4j-java-doc - Documentation for Java binding for libpam.so

הסיקו מסקנות משלכם.

CentOS

אם במהלך תהליך ההתקנה אנו בוחרים באפשרות «שרת עם ממשק משתמש«אנו נקבל פלטפורמה טובה ליישום שירותים שונים עבור רשת SME. בניגוד לדביאן, CentOS / Red Hat® מציעה סדרה של קונסולות וכלים גרפיים המקלים על החיים של מנהל מערכת או רשת.

תיעוד

מותקן כברירת מחדל, אנו מוצאים זאת בספריה:

[root @ linuxbox ~] # ls -l /usr/share/doc/pam-1.1.8/ סה"כ 256 -rw-r - r--. שורש שורש 1 2045 18 ביוני 2013 זכויות יוצרים drwxr-xr-x. שורש 2 שורש 4096 9 באפריל 06:28 html -rw-r - r--. שורש שורש אחד 1 175382 בנובמבר 5:19 Linux-PAM_SAG.txt -rw-r - r--. שורש שורש 13 1 67948 ביוני 18 rfc2013.txt drwxr-xr-x. שורש 86.0 שורש 2 4096 באפריל 9:06 טקסטים

[root @ linuxbox ~] # ls /usr/share/doc/pam-1.1.8/txts/ README.pam_access README.pam_exec README.pam_lastlog README.pam_namespace README.pam_selinux README.pam_timestamp README.pam_console README.pam_faildelay README.pam_limits README.pam_nologin README.pam_sepermit README.pam_tty_audit README.pam_cracklib README.pam_faillock README.pam_listfile README.pam_permit README. pam_shells README.pam_umask README.pam_chroot README.pam_filter README.pam_localuser README.pam_postgresok README.pam_stress README.pam_unix README.pam_debug README.pam_ftp README.pam_loginuid README.pam_pwhistory README.pam_succeed_if README.pam_userdb README.pam_deny README.pam_group README.pam_mail README .pam_rhosts README.pam_tally README.pam_warn README.pam_echo README.pam_issue README.pam_mkhomedir README.pam_rootok README.pam_tally2 README.pam_wheel READMAD. README. READM.

כן, אנו מכנים גם את צוות CentOS "linuxbox" כמו עם דביאן, אשר ישמש אותנו למאמרים עתידיים ברשתות SMB.

CentOS עם GNOME3 GUI

כשאנחנו בוחרים באפשרות «שרת עם ממשק משתמש«, שולחן העבודה של GNOME3 ותוכנות עזר ותוכניות בסיס אחרות מותקנים לפיתוח שרת. ברמת המסוף, כדי לדעת את סטטוס האימות שאנו מבצעים:

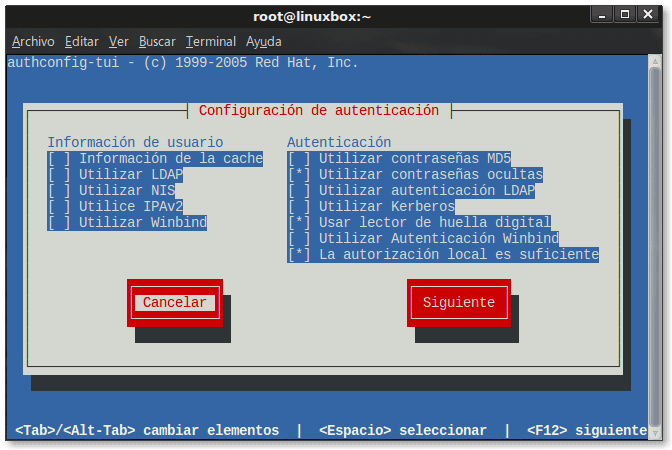

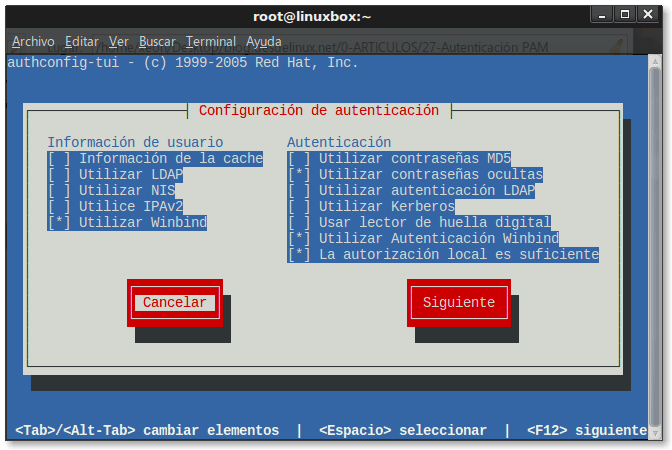

[root @ linuxbox ~] # authconfig-tui

אנו בודקים שרק מודולי ה- PAM הדרושים לתצורת השרת הנוכחית מופעלים, אפילו מודול לקריאת טביעות אצבע, מערכת אימות שאנו מוצאים בדגמים מסוימים של מחשבים ניידים.

CentOS עם GNOME3 GUI הצטרף ל- Active Directory של מיקרוסופט

כפי שאנו רואים, המודולים הדרושים נוספו ואפשרו -winbind- לאימות מול Active Directory, בעוד שאנחנו מכבים את המודול בכוונה לקרוא טביעות אצבע, מכיוון שזה לא הכרחי.

במאמר עתידי נעסוק בפירוט כיצד להצטרף ללקוח CentOS 7 ל- Microsoft Active Directory. אנו רק צופים כי השימוש בכלי authoconfig-gtk התקנת החבילות הדרושות, תצורת היצירה האוטומטית של ספריות המשתמשים בדומיין המאמתות באופן מקומי, והתהליך עצמו של הצטרפות הלקוח לתחום של Active Directory הוא אוטומטי מאוד. אולי לאחר האיחוד יהיה צורך רק להפעיל מחדש את המחשב.

קבצים ראשיים

הקבצים הקשורים לאימות CentOS ממוקמים בספריה /etc/pam.d/:

[root @ linuxbox ~] # ls /etc/pam.d/ atd liveinst כרטיס חכם-auth-ac authconfig כניסה smtp authconfig-gtk אחר smtp.postfix authconfig-tui passwd sshd config-util סיסמה-auth su crond סיסמה-auth-ac sudo כוסות פלוטו sudo-i chfn polkit-1 su-l chsh postlogin מערכת-auth טביעת אצבע-auth postlogin-ac מערכת-auth-ac טביעת אצבע-auth-ac ppp system-config-authentication gdm-autologin מרחוק systemd-user gdm-fingerprint runuser vlock gdm-launch-environment runuser-l vmtoolsd gdm-סיסמא סמבה xserver gdm-pin setup gdm-cardcard smartcard-auth

מודולי PAM זמינים

יש לנו את המאגרים בסיס, centosplus, epel, y עדכונים. בהם אנו מוצאים -בין אחרים- את המודולים הבאים באמצעות הפקודות Yum search pam-, יאם חיפוש pam_, ו יאם חיפוש libpam:

nss-pam-ldapd.i686: מודול nsswitch המשתמש בשרתי ספריות nss-pam-ldapd.x86_64: מודול nsswitch המשתמש בשרתי ספריות ovirt-guest-agent-pam-module.x86_64: מודול PAM עבור ה- pV אורח סוכן אורח -kwallet.x86_64: מודול PAM עבור KWallet pam_afs_session.x86_64: AFS PAG ו- AFS אסימונים בכניסה pam_krb5.i686: מודול אימות תקע עבור Kerberos 5 pam_krb5.x86_64: מודול אימות תקע עבור מודול Kerberos 5 pam_max באמצעות MAPI כנגד שרת Zarafa pam_oath.x86_64: מודול PAM לאימות כניסה ניתנת לחיבור עבור OATH pam_pkcs86.i64: PKCS # 11 / NSS PAM כניסה מודול pam_pkcs686.x11_11: PKCS # 86 / NSS PAM מודול כניסה pam_radius.x64_11: מודול PAM אימות RADIUS pam_script.x86_64: מודול PAM לביצוע סקריפטים pam_snapper.i86: מודול PAM להתקשרות snapper pam_snapper.x64_686: מודול PAM להתקשרות snapper pam_ssh.x86_64: מודול PAM לשימוש עם מקשי SSH ו- ssh-agent pam_ssh_ag 86: מודול PAM לאימות עם ssh-agent pam_ssh_agent_auth.x64_686: מודול PAM לאימות עם ssh-agent pam_url.x86_64: מודול PAM לאימות עם שרתי HTTP pam_wrapper.x86_64: כלי לבדיקת יישומי PAM ומודולי PAM pam_yubico.x86_64: מודול אימות ניתן לחיבור עבור yubikeys libpamtest-doc.x86_64: תיעוד ה- libpamtest API python-libpamtest.x86_64: עטיפת פיתון עבור libpamtest libpamtest.x86_64: כלי לבדיקת יישומי PAM ומודולי PAM libpamtest-devel.x86_64: כלי לבדיקה יישומי PAM ומודולי PAM

תקציר

חשוב שיהיה מינימום ידע על PAM אם אנו רוצים להבין באופן כללי כיצד מתבצע אימות בכל פעם שאנחנו נכנסים למחשב לינוקס / UNIX שלנו. חשוב לדעת כי רק באמצעות אימות מקומי אנו יכולים לספק שירותים למחשבים אחרים ברשת SME קטנה כגון Proxy, Mail, FTP וכו ', כולם מרוכזים בשרת יחיד. כל השירותים הקודמים - ורבים אחרים כפי שראינו בעבר - כוללים את מודול ה- PAM שלהם.

התייעץ עם מקורות

- מדריכי פיקוד - דפי גבר.

- אימות: דף ויקיפדיה בספרדית

- מודולי אימות ניתנים לחיבור

- Red_Hat_Enterprise_Linux-6-Deployment_Guide-en-US

גרסת PDF

הורד את גרסת ה- PDF כאן.

עד לכתבה הבאה!

מחבר: פדריקו א 'ואלדס טוג'אג

federicotoujague@gmail.com

https://blog.desdelinux.net/author/fico

מאמר מפורט מאוד על אימות באמצעות PAM, אני מודה שלא הכרתי בפירוט את פעולת האימות ואת המספר האינסופי של יישומים מפורטים ומאובטחים יותר שנוכל לתת לכם. זהו מאמר נהדר שמאפשר לראות את היקף אימות ה- PAM, שיכול להיות בעל יעדים מרובים גם בחברות קטנות ובינוניות.

עוד אחת מהתרומות הנהדרות שלך, תודה רבה לך על חומר Fico טוב כל כך

תודה על תגובתך, לואיגיס היקר. מטרת המאמר היא לפתוח את דעתם של הקוראים בנוגע ל- PAM ולמודולים שלו. אני חושב שהפוסט מצליח.

אגב אני מודיע לך שההערות אינן מגיעות אלי בדואר.

hehehe, שכחתי לכתוב את כתובת הדוא"ל שלי בתגובה הקודמת. לכן אנונימי יוצא. 😉

כתבה נהדרת, כמו תמיד.

מלמד מאוד Federico, הייתי צריך להתמודד עם PAM לא פעם ואני מעריץ את העיצוב, זה מאוד שימושי להיות מסוגל להכניס פונקציונליות בקרסים שהוא מאפשר, למשל הדבר האחרון שעשיתי היה REST API ב- Python / בקבוק שאוסף את הכניסות וההתנתקות של משתמשי הדומיין שלי (סגנון האח הגדול, לדעת הכל), מכיוון שהם לא מנחשים איפה שמתי את הקריאות להתכרבל כדי להודיע ל- API? ובכן כן, עם PAM.

תודה HO2GI על הערכת הפוסט.

דנטר: ברכות שוב. כמו תמיד אתה עושה דברים מעניינים מאוד. כלום, הפוסט הזה הוא אחד מאלה שאני מקטלג "לפתיחת מחשבות."