הסברתי לפני זמן מה כיצד להגדיר את שירות SSH כך שיפעל ביציאה שונה מ- 22, שהיא יציאת ברירת המחדל. המטרה של זה הייתה שכל הרובוטים, התקפות פיצוח ל- SSH הם כברירת מחדל ליציאה 22 (מה שאני חוזר ואומר, היא ברירת המחדל), ולכן על ידי שינוי היציאה נקבל אבטחה רבה יותר.

אבל מה לעשות אם אני רוצה להגדיר את SSH דרך יציאה אחרת אבל לשמור על SSH גם ביציאה 22? כלומר, הצורך של השרת יהיה SSH ביותר מיציאה אחת, נניח למשל ב 22 וגם ב 9122

לשם כך אנו משנים את קובץ התצורה של הדמון SSH:

nano /etc/ssh/sshd_config

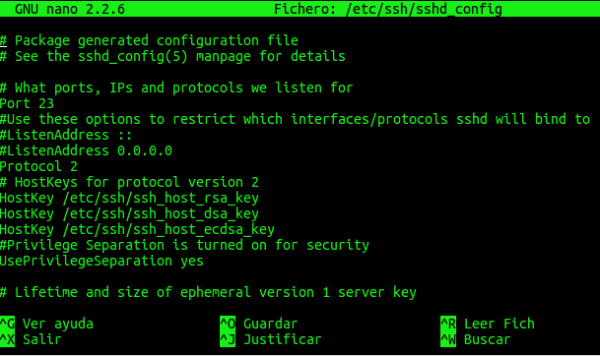

שם נראה משהו כזה:

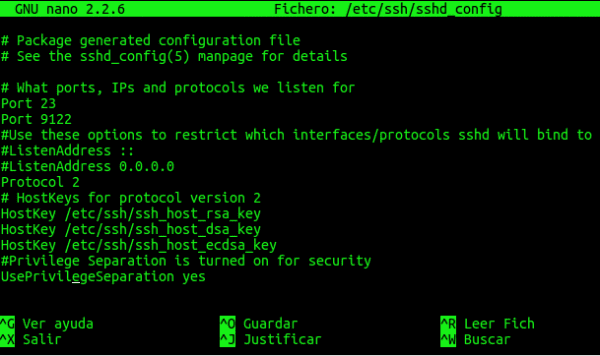

תראה שבשורה 5 יש משהו שאומר: "יציאה 22", ובכן, אנחנו רק צריכים לשכפל את השורה למטה ולשנות את מספר היציאה. כלומר, כדי ששירות ה- SSH שלנו יעבוד גם עבור 9122 עלינו להשאיר אותו כך:

ואז עלינו להפעיל מחדש את השירות:

service ssh restart

אם הם משתמשים ב- Arch זה יהיה:

systemctl restart sshd

כאשר אתה רוצה להתחבר דרך יציאה שאינה 22 זכור, עליך להוסיף -p $ PORT בשורת החיבור, משהו כזה:

ssh usuario@servidor -p 9122

אגב, אני ממליץ לבדוק את קובץ sshd_config מלפני כן, יש כמה אפשרויות מעניינות מאוד 😉

לגבי

טיפים טובים לשינוי יציאת ברירת המחדל של ssh ... כדי למנוע התקפות על יציאה 22.

אני חושב שצריך להשאיר רק נמל אחד ... וזה צריך להיות שונה מ 22 כדי שלתקיפות לא תהיה שום השפעה.

דרישת שלום

תודה שקראת reading

הממצאים האחרונים שלי היו:

PermitRoot כניסה לא

y

AllowUsers ג'ון ג'ק צ'סטר .... וכו

עם זה אני מגביל מספיק את האפשרויות לפיצוח, אם תוסיף טבליות טובות ... טוב אנחנו.

למעשה, אני מעדיף להשתמש ב- PortKnocking 😀

כמו תמיד KZKG ^ Gaara, מעולה המאמרים שלך על SSH. עם המדריכים שלך אנו מאבדים את הפחד מ- TERMINAL

תודה

OOOOOOOOhhhh !!!!

מאמר טוב מאוד, פרוע !!!

מלבד שינוי מספר היציאה, כדי להגביל עוד יותר את אפשרויות התוקף, מומלץ גם להשבית את הכניסה באמצעות USER: PASS

אימות סיסמא

והשתמש באימות מפתח פרטי / ציבורי.

פוסט טוב.

Salu2