Una vez más, חוקרי משחקי וידאו גילו טכניקת פישינג "חדשנית" (זיוף) שעושה עבודה טובה מאוד בכדי להסוות את כוונות הרמאים.

כאחת מפלטפורמות ההפצה הדיגיטליות הגדולות בעולם למשחקי וידאו, Steam כולל מגוון של רכיבי UX קהילתיים, כגון רשימות חברים ויכולת להחליף פריטי משחק עם משתמשים אחרים.

אמנם ההתמקדות החזקה הזו בקהילה עזרה ל- Steam להתבלט בשוק הצפוף יותר ויותר, אך היא גם משאירה את המשתמשים פתוחים להליכים מטעים.

הצורך במעקב בפלטפורמה הוזעק שוב בסוף השבוע, אז סטודנט בן 22 למדעי המחשב בשם 'אורום' סיפק פרטים על הונאת דיוג חדשה ל- Steam.

אתר לגניבת חשבונות Steam

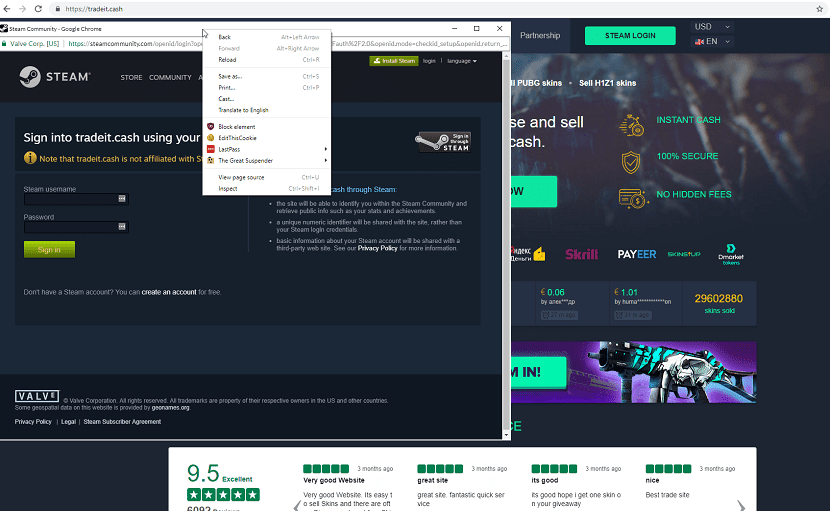

לדברי החוקר, אתר הדיוג לא רק ניסה להטעות משתמשים באישור SSL תקף, אלא גם חתיכת JavaScript קטנה אשר ייצור חלון קופץ המציין כי השרת עמוס בכבדות ומבקש מהקורבן להיכנס עם חשבון Steam שלהם. לגישה לאתר.

במילותיו של אורום הוא מתאר כיצד הבין זאת:

"הצ'אט נראה פשוט, הרמאי רצה לתת לי סחר רווחי בעליל (כל הזמן ניסו לגרום לי להוסיף אותם לדיסקורד משום מה).

לקראת סוף הדיון בנושא "סחר", התבקשתי להיכנס לאתר תמחור נוח של Steam, כדי שיוכלו לקבל מושג כמה הדברים שלי שווים.

אתר הדיוג, https://tradeit.cash. האתר היה למעשה עותק של אתר Steam חוקי, https://skins.cash. "

למרות הרמאים יצרו קופץ שנראה לגיטימי, Aurum מצאה שזה לא הביא לשתי מקרים של Chrome בשורת המשימות, וכי זה היה "רק חלון אחד בתוך אתר הדיוג."

"הם אפילו הכינו כמה כפתורים לרכיבי ממשק המשתמש של Chrome," אמר. "זה אושר על ידי ניסיון ללחוץ לחיצה ימנית באזור שורת הכותרת של חלון הקופץ, שפתח את תפריט ההקשר באמצעות לחצן העכבר הימני של דף אינטרנט."

האקרים לקחו את הזמן ו"טרחו "לארח את אתר הדיוג שלהם ב- CloudFare ואף בחרו להשתמש בתעודת SSL של CloudFare כדי להפוך אותו לאמין ככל האפשר.

הדיוג התחיל עם חלון קופץ שביקש ממך להיכנס ל- Steam בטענה כי אתר "פישינג" היה עמוס מדי.

על האתר המזויף

אתר דיוג הקיטור השתמש בטכניקת דיוג תמונה-בתמונה כדי לדמות מסך כניסה של OpenID ללא כשלים.

אורום חש שמשהו לא בסדר, שכן האתר שהוא האמין שהוא מזויף מההתחלה פתח חלון קופץ לכניסה של OpenID Steam.

התקפות מסוג זה הן בהחלט לא דבר חדש. טכניקה דומה תוארה במסמך זה מאז 2007.

Steam כבר כוללת מדריך מפורט שמטרתו לעזור למשתמשים לשמור על חשבונותיהם.

האתר נמצא במצב לא מקוון כרגע מכיוון שרשומת ה- DNS הוסרה לפני מספר שעות.

אבל משתמש קיבל תמונת מצב של האתר וכל הקוד לפני שהוא הוסר, ולקח את החופש לשתף אותו ב- GitHub. הקישור הוא זה.

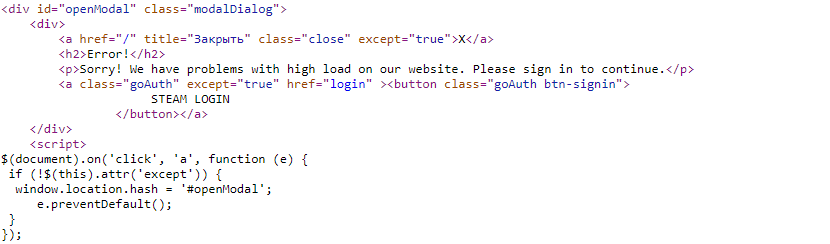

בסופו של דבר זה קוד פשוט למדי.

ההאקרים העתיקו את אתר המסחר הלגיטימי, כמו גם את דף הכניסה לקהילה של Steam, ואז הוסיפו קוד JavaScript לשניהם, כמו גם צביט מעט ב- HTML.

בסך הכל נוספו שלושה קטעי JS: הראשון מגלה מתנגנים (הקטע שמצא את פוסטר הבלוג המקורי), השני פותח את הדפדפן המזויף ומדביק את דף הכניסה המזויף בתוך iframe, והשלישי (שרץ על iframe) אוסף את האישורים מהדף מכניסה ל- Steam שהועתקו.

כפי שסבתא שלי נהגה לומר, היופי הוא בפשטות. פשוט, יעיל ויפה, פיסת קוד.

קראתי את המאמר המלא ... ומה זה קשור ללינוקס?