|

כמו כל הפצות לינוקס, אובונטו כבר מגיעה עם חומת אש (חומת אש) מותקנת. חומת האש הזו, למעשה, משובצת בגרעין. באובונטו, ממשק שורת הפקודה של חומת האש הוחלף בסקריפט קצת יותר קל לשימוש. עם זאת ל- ufw (FireWall לא מסובך) יש גם ממשק גרפי קל במיוחד לשימוש. בפוסט זה נציג מדריך מיני צעד אחר צעד כיצד להשתמש ב- gufw, הממשק הגרפי של ufw, כדי להגדיר את חומת האש שלנו. |

לפני התקנת gufw, זה לא רעיון רע לבדוק את הסטטוס של ufw. לשם כך פתחתי מסוף וכתבתי:

מצב

על הפלט לומר משהו כמו: "סטטוס: לא פעיל". זהו מצב ברירת המחדל של חומת האש באובונטו: הוא מותקן אך מושבת.

להתקנת gufw, פתחתי את מרכז התוכנה של אובונטו וחיפשתי אותו משם.

אתה יכול גם להתקין אותו מהטרמינל על ידי הקלדה:

sudo apt-get להתקין gufw

הגדרת gufw

לאחר ההתקנה, אתה יכול לגשת אליו ממערכת> ניהול> הגדרות חומת האש.

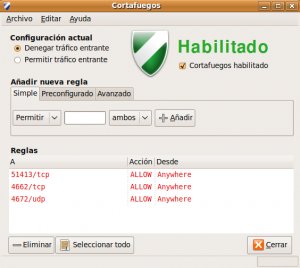

כפי שניתן לראות בצילום המסך, ufw פועל כברירת מחדל ומקבל את כל החיבורים היוצאים ודוחה את כל החיבורים הנכנסים (למעט אלה הקשורים לחיבורים היוצאים). המשמעות היא שכל יישום שתשתמשו בו יוכל להתחבר כלפי חוץ (זה לאינטרנט או לחלק מהאינטרנט שלכם) ללא בעיות, אך אם מישהו ממכונה אחרת ירצה לגשת אליכם, הוא לא יוכל.

כל מדיניות החיבור מאוחסנת בקובץ / etc / default / ufw. באופן מוזר, ufw חוסם תעבורת IPv6 כברירת מחדל. כדי לאפשר זאת, ערוך את הקובץ / etc / default / ufw וזה השתנה IPV6 = לא ידי IPV6 = כן.

יצירת כללים מותאמים אישית

לחץ על הלחצן הוסף בחלון הראשי gufw. ישנן שלוש כרטיסיות ליצירת כללים מותאמים אישית: מוגדרים מראש, פשוטים ומתקדמים.

מתוך תצורה מוקדמת תוכלו ליצור סדרה של כללים למספר מסוים של שירותים ויישומים. השירותים הזמינים הם: FTP, HTTP, IMAP, NFS, POP3, Samba, SMTP, ssh, VNC ו- Zeroconf. היישומים הזמינים הם: Amule, Deluge, KTorrent, Nicotine, qBittorrent ו- Transmission.

מ- Simple תוכלו ליצור כללים ליציאת ברירת מחדל. זה מאפשר לך ליצור כללים עבור שירותים ויישומים שאינם זמינים בתצורה מוגדרת מראש. להגדרת מגוון יציאות, ניתן להגדיר אותן באמצעות התחביר הבא: PORT1: PORT2.

מ- Advanced ניתן ליצור כללים ספציפיים יותר באמצעות כתובות ה- IP והיציאות של המקור והיעד. ישנן ארבע אפשרויות זמינות להגדרת כלל: אפשר, דחה, דחה והגבל. ההשפעה של התרת והכחשה מסבירה את עצמה. דחייה תחזיר הודעת "ICMP: יעד לא ניתן להשגה" למבקש. Limit מאפשר לך להגביל את מספר ניסיונות החיבור שלא צלחו. זה מגן עליך מפני התקפות כוח אכזרי.

לאחר הוספת הכלל, הוא יופיע בחלון gufw הראשי.

לאחר שנוצר כלל, הוא יוצג בחלון הראשי של Gufw. תוכל גם להציג את הכלל ממסוף פגז על ידי הקלדת סטטוס sudo ufw.

לימוד תת-נורמלי לכתוב, טוב עם משהו סרוויס

אני לא מתכוון להעליב אותך, כפי שאתה קורא לעצמך תת-נורמלי, על טעויות בכתב, אבל אני צריך לומר לך ש"אתה רואה את הקש בעין של אחר, ואתה לא רואה את הקורה אצלך. "

בשורה כתובה אחת ביצעת כמה טעויות והשמטות; החשוב ביותר, אולי, הוא להחליף את האינפיניטיב הנוכחי בציווי.

אני לא מומחה, אך כפי שקראתי, כדי למנוע מהציוד להגיב לבקשות הד (תנאי מינימלי לחוסר הנראות של הציוד שלנו ולהעביר כראוי סורק נמל) יש לבצע את הצעדים הבאים:

הפעלת $ sudo ufw

$ sudo nano /etc/ufw/before.rules

איפה השורה שאומרת:

-A ufw-before-input -p icmp –icmp-type echo -j -J ACCEPT

אז זה נראה ככה:

# -A ufw-before-input -p icmp –icmp-type echo-request -j ACCEPT

שמור לננו עם שליטה + O. יציאה עם שליטה + X.

לאחר מכן:

השבת $ sudo ufw

הפעלת $ sudo ufw

עשיתי זאת במחשב האישי שלי. מישהו יתקן אותי אם זה לא נכון.

שלום, נכון שבגרסת 64 סיביות ה- GUI שונה. אני חושב שזה לא אינטואיטיבי כמו GuardDog, אבל ניסיתי את זה וזה נתן לי תוצאות טובות יותר עם כמה יציאות שהסתבכו אותי, אז gufw כבר עבד. אז הפוסט הזה היה בדיוק בשבילי. תודה בואו נשתמש ...

עד כמה שזכור לי, זה אמור לעבוד גם אם אתה מבצע אתחול מחדש.

תוכנית זו היא רק ממשק לחומת האש המגיעה כברירת מחדל באובונטו.

לחיים! פול.

לאחר הגדרת חומת האש, האם היא פועלת גם אם אתה מבצע אתחול מחדש או האם יש להפעיל אותה בכל כניסה? תודה מראש על התשובה.

תודה על הפוסט.

אני די מתחיל ואני לא בטוח אם מה שאני עושה נכון להגנה יעילה. הדבר היחיד שאני מוריד מהאינטרנט הוא ה- iso של אובונטו והפצות אחרות, ולכן אני רוצה לסגור את כל היציאות ואת ה- ufw אני מפעיל אותו באופן הבא במסוף.

»Sudo ufw enable», זה מחזיר את ההודעה כי חומת האש מופעלת, בשלב נוסף אני מבצע את השינוי הבא על ידי הזנת הפקודה הבאה במסוף:

"Sudo gedit /etc/ufw/before.rules"

במסך הבא שמופיע אני משנה את השורה שבה "נעשה" עם חשיש בתחילת השורה מהשמאל הקיצוני.

עכשיו השאלה שרציתי לשאול אותך: האם זה נכון להגנה על המחשב שלי?

תודה מראש על התשובה ובברכה.

כן זה נכון. במקרה שתרצה ליצור כללים, אני ממליץ להשתמש ב- gufw. 🙂

לחיים! פול.

תודה רבה ובברכה מספרד

התקנתי את גרסת 10.10.1 שלי באובונטו 10.10 AMD64 שונה, לפחות בממשק המשתמש של זה שאתה מסביר.

זה מה שחיפשתי הרבה זמן, תודה.

איזה צ'לו טוב! אני שמח!

לחיים! פול.

yandri אני טירון בעניין לינוקס השאלה שלי היא התצורה הפשוטה של חומת האש בכל ההפצות?

אומרים ללמוד ...

אני לא יכול להוסיף את LibreOffice Impress לחריגים. אני זקוק לו בכדי שאוכל להשתמש בשלט הרחוק (Impress Remote) עם Wi-Fi. עד כה הפתרון היה השבתה זמנית של חומת האש

היי…

מאמר מצוין. שימושי מאוד

תודה רבה

שלום חבר אני משתמש באובונטו 14.10, פעלתי לפי הצעדים שציינת כדי להגיב על הכלל

# -A ufw-before-input -p icmp –icmp-type echo-request -j ACCEPT

אבל כשאני מבצע את סריקת היציאה מחדש, אני חייב שוב לפתוח את בקשות פינג (ICMP Echo), אני משתמש בסורק GRC ShieldsUp https://www.grc.com/x/ne.dll?bh0bkyd2 , כל פיתרון אחר ??

תודה