פריצה וחומש: התאם את ה- GNU / Linux Distro שלך לתחום ה- IT הזה

למרות ש פריצה אינו בהכרח תחום מחשב, ה- מעורר חושים אם זה לגמרי. הוא פריצה או להיות האקרבמקום זאת, זהו מונח כללי, אשר בדרך כלל נקשר יותר עם דרך חשיבה ודרך חיים. אמנם, בתקופות המודרניות הללו בהן הכל קשור תחום ה- IT, זה הגיוני לחשוב שא האקר הוא מומחה מחשבים מטבעו או על ידי לימודים מקצועיים.

ואילו, המונח מעורר חושים או להיות א פנטסטר, אם זה משהו שקשור בבירור אליו תחום ה- IT, בהינתן הידע, השליטה והשימוש הדרוש ביישומי מחשב מיוחדים ומתקדמים, המכוונים בעיקר לנושא אבטחת סייבר ומידע פלילי.

לפני שנכנסים לנושא באופן מלא, אנו ממליצים לקרוא 7 פרסומים קשורים קודמים, 4 עם ה- שימוש מתקדם ב- GNU / Linux בתחומי IT אחרים ו- 3 בנושא הנוכחי, כלומר הנושא פריצה / האקרים, כדי להשלים את הקריאה שלאחר מכן ולמנוע את היותה גדולה מדי.

הפרסומים הבאים קשורים ל- שימוש מתקדם ב- GNU / Linux צליל:

והפרסומים הבאים קשורים ל- פריצה / היקף האקרים צליל:

פריצה ופנטנטינג: תחום IT מעניין

נבהיר את המונח להלן פריצה / האקר והמונח מחמש / פנטסטר ואז התקדם עם הטיפים וההמלצות הדרושים כדי לענות על שאלת: כיצד להתאים את הפצות ה- GNU / Linux שלנו לתחום ה- IT של פריצה ופנטסטינג?

פריצה והאקר

מדברים מנקודת מבט מחשבית, הגדרה די מקובלת וכללית של פריצה הוא:

"החיפוש הקבוע אחר ידע בכל הקשור למערכות מחשב, מנגנוני האבטחה שלהם, נקודות התורפה שלהם, כיצד לנצל את הפגיעות הללו והמנגנונים להגנה על עצמם מפני מי שיודע לעשות זאת". פריצה, פיצוח והגדרות אחרות

כתוצאה מכך, א האקר זה אדם ש:

"הם נוטים באופן בלתי נמנע להשתמש ב- ICT ולשלוט בו כדי להשיג גישה יעילה ואפקטיבית למקורות הידע ולמנגנוני הבקרה הקיימים (חברתיים, פוליטיים, כלכליים, תרבותיים וטכנולוגיים) כדי לבצע את השינויים הנדרשים לרווחת כולם.". תנועת ההאקרים: סגנון חיים ותוכנה חופשית

מחמשים ופנטסטר

בינתיים הוא מעורר חושים ניתן לסכם בבירור כ:

"הפעולה או הפעילות של תקיפת מערכת מחשב לזיהוי תקלות קיימות, חולשות ושגיאות אבטחה אחרות, על מנת למנוע התקפות חיצוניות. בנוסף, Pentesting הוא באמת סוג של פריצה, רק הנוהג הזה הוא חוקי לחלוטין, מכיוון שיש בו הסכמה של בעלי הציוד להיבדק, בנוסף בכוונה לגרום נזק ממשי". מה מחומש וכיצד לזהות ולמנוע התקפות סייבר?

מכאן, א פנטסטר ניתן להגדיר אותו אדם:

"תפקידו לעקוב אחר מספר תהליכים או צעדים ספציפיים המבטיחים בחינה טובה וכך להיות מסוגל לבצע את כל הבירורים האפשריים אודות כשלים או פגיעות במערכת. לכן, זה נקרא לעתים קרובות מבקר Cybersecurity". מה זה Pentesting?

כיצד להתאים את הפצות ה- GNU / Linux שלנו לתחום ה- IT של פריצה ופנטסטינג?

הפצות GNU / Linux להאקינג ולפנטנטינג

בהחלט יש כרגע רבים הפצות GNU / Linux מוקדש במיוחד ל תחום ה- IT דל פריצה ו - מעורר חושים, כגון:

- קאלי: מבוסס על דביאן -> https://www.kali.org/

- תוכי: מבוסס על דביאן -> https://www.parrotlinux.org/

- תיבה נכנסת: מבוסס על אובונטו -> https://www.backbox.org/

- קיין: מבוסס על אובונטו -> https://www.caine-live.net/

- שד: מבוסס על דביאן -> https://www.demonlinux.com/

- Bugtraq: מבוסס על אובונטו, דביאן ו- OpenSUSE -> http://www.bugtraq-apps.com/

- ArchStrike: מבוסס על Arch -> https://archstrike.org/

- BlackArch: מבוסס על Arch -> https://blackarch.org/

- פנטו: מבוסס על ג'נטו -> https://www.pentoo.ch/

- מעבדת האבטחה של פדורה: מבוסס על פדורה -> https://pagure.io/security-lab

- WiFisLax: מבוסס על Slackware -> https://www.wifislax.com/

- דראקוס: מבוסס על מבוסס על LFS (Linux from Scratch) -> https://dracos-linux.org/

- מסגרת בדיקת רשת סמוראי: מבוסס על אובונטו -> https://github.com/SamuraiWTF/samuraiwtf

- ערכת כלים לאבטחת רשת: מבוסס על פדורה -> https://sourceforge.net/projects/nst/files/

- חסכון: מבוסס על אובונטו -> http://na.mirror.garr.it/mirrors/deft/

- אבטחת בצל: מבוסס על אובונטו -> https://securityonion.net/

- סנטוקו: מבוסס על LFS מבוסס -> https://santoku-linux.com/

- פרויקטים אחרים נטושים: סלע ריגול, Beini, XiaopanOS, Live Hacking, Blackbuntu, STD, NodeZero, Matriux, Ubnhd2 ו- PHLAK.

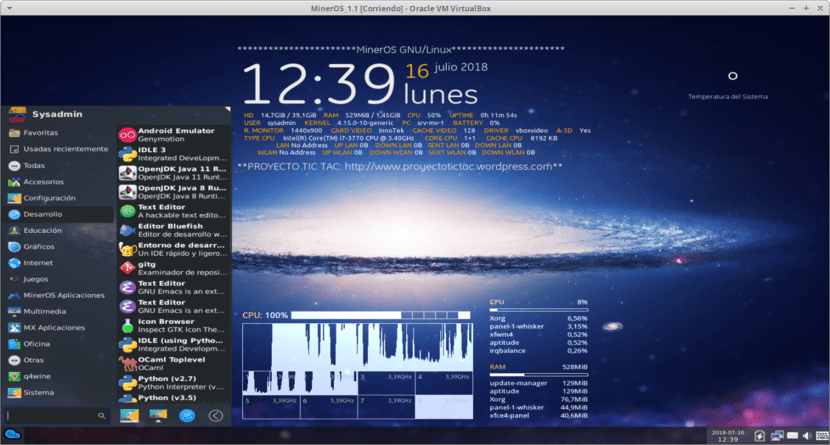

ייבא מאגרי Distro של GNU / Linux לפריצה ולפנטנטינג

עם זאת, רבים מאיתנו משתמשים הפצות GNU / Linux אמהות או מסורתיות באופן ישיר, כגון דביאן, אובונטו, Arch, Gentoo או Fedora, ועלינו להתקין את ה- אפליקציות פריצה ומשפט דרך שלנו מנהל אריזה כלול

ומכיוון שרבים מהמאגרים המסורתיים אינם כוללים את הכלים המלאים או העדכניים ביותר בתוקף, עלינו לשלב את המאגרים של הפצות GNU / Linux תוכניות מתמחות שוות ערך המבוססות על שלנו, כלומר אם אנו משתמשים דביאן גנו / לינוקס עלינו לייבא את המאגרים של קאלי ותוכי, למשל, להתקנה מאוחרת יותר. כמובן, כיבוד גרסאות החבילה של דביאן גנו / לינוקס עם אלה של הפצות מיוחדות אלה כדי למנוע קרע בלתי הפיך של חבילות או את כל מערכת ההפעלה.

נוהל

לייבא את מאגרים בקאלי ב- Debian יש לבצע את ההליך הבא:

- כלול בקובץ .list משלך או חדש, מאגר מתאים של Distro האמור, וביניהם הדברים הבאים:

# deb http://http.kali.org/kali kali-rolling main non-free contrib

# deb http://http.kali.org/kali kali-last-snapshot main non-free contrib

# deb http://http.kali.org/kali kali-experimental main non-free contrib- הוסף את המפתחות המבוקשים מהמאגרים באמצעות הפקודות הבאות:

# sudo gpg --keyserver hkp://keys.gnupg.net --recv-key 7D8D0BF6

# sudo gpg -a --export ED444FF07D8D0BF6 | sudo apt-key add -לייבא את מאגרי תוכים ב- Debian יש לבצע את ההליך הבא:

- כלול בקובץ .list משלך או חדש, מאגר מתאים של Distro האמור, וביניהם הדברים הבאים:

# deb http://deb.parrotsec.org/parrot rolling main contrib non-free

# deb http://deb.parrotsec.org/parrot stable main contrib non-free

# deb https://deb.parrot.sh/parrot/ rolling main contrib non-free

# deb https://deb.parrot.sh/parrot/ rolling-security main contrib non-free

# deb http://mirrors.mit.edu/parrot/ parrot main contrib non-free # NORTEAMERICA

# deb https://mirror.cedia.org.ec/parrot/ parrot main contrib non-free # SURAMERICA

# deb https://ba.mirror.garr.it/mirrors/parrot/ parrot main contrib non-free # EUROPA

# deb https://mirror.yandex.ru/mirrors/parrot/ parrot main contrib non-free # ASIA

# deb http://mjnlk3fwben7433a.onion/parrot/ parrot main contrib non-free # RED TOR- הוסף את המפתחות המבוקשים מהמאגרים באמצעות הפקודות הבאות:

# sudo gpg --keyserver hkp://keys.gnupg.net --recv-key 6EB1660A

# sudo gpg -a --export B56FFA946EB1660A | sudo apt-key add -אחרי זה, עלינו להתקין רק את הידועים, האהובים והמעודכנים ביותר שלנו אפליקציות פריצה ומשפט ממאגרים אלה, תוך הקפדה רבה שלא לשבור את שלנו מערכת ההפעלה דביאן GNU / Linux. עבור שאר ה הפצות GNU / Linux אמהות או מסורתיות, כך צריך לעשות עם המקבילות שלהן, כמו ב קשת בעקבות הדוגמה הבאה עם BlackArch.

מכיוון שאחרת, האפשרות האחרונה תהיה להוריד, לקמפל ולהתקין של כל כלי פריצה וחידוש בנפרד מהאתרים הרשמיים שלהם, ולעיתים מומלץ. ואם למישהו אין מושג איזה כלי פריצה וחידוש יהיה אידיאלי לדעת ולהתקין אתה יכול ללחוץ על הדברים הבאים קישור להתחיל. למרות שיש גם אפשרות פשוטה להתקין «Fsociety: חבילה מצוינת של כלי פריצה".

מסקנה

אנחנו מקווים שזה "פוסט קטן ומועיל" על «¿Cómo adaptar nuestras Distros GNU/Linux al ámbito TI del Hacking y el Pentesting?», חקר שיטות או חלופות שונות, כגון התקנה ישירה של יישומים מהמאגרים הפרטיים או החיצוניים, או שימוש ביישומים עצמאיים זמינים, מעניין מאוד ותועלת לכלל «Comunidad de Software Libre y Código Abierto» ותרומה רבה להפצת המערכת האקולוגית הנפלאה, הענקית והצומחת של יישומים של «GNU/Linux».

ולמידע נוסף, תמיד אל תהססו לבקר באף אחד ספרייה מקוונת כמו OpenLibra y ג'דיט לקרוא ספרים (קובצי PDF) בנושא זה או אחרים תחומי ידע. לעת עתה, אם אהבת את זה «publicación», אל תפסיקו לשתף אותו עם אחרים, שלך אתרים, ערוצים, קבוצות או קהילות אהובים של רשתות חברתיות, רצוי בחינם ופתוחות כ- מסטודון, או כמו מאובטח ופרטי מברק.

או פשוט בקר בדף הבית שלנו בכתובת DesdeLinux או להצטרף לערוץ הרשמי מברק של DesdeLinux לקרוא ולהצביע לפרסומים מעניינים אלה או אחרים «Software Libre», «Código Abierto», «GNU/Linux» ונושאים אחרים הקשורים ל «Informática y la Computación», ו «Actualidad tecnológica».

עבור משתמשי פדורה / סנטוס / RHL, מכיוון שפדורה מתחזקת סיבוב בשם מעבדת אבטחה, אתה יכול להוריד אותו מ https://labs.fedoraproject.org/en/security/

זה לא שלם כמו קאלי אבל יש בו לא מעט כלי עזר.

או אם אתה כבר משתמש בפדורה התקן אותו מהטרמינל עם

sudo dnf group להתקין את "מעבדת האבטחה"

או מסנטו שמייבאים את ריפו.

ברכות פדוריאנו 21. תרומה מעולה, תודה על תגובתך.